yanisvdc/why-claude-code-leaked

GitHub: yanisvdc/why-claude-code-leaked

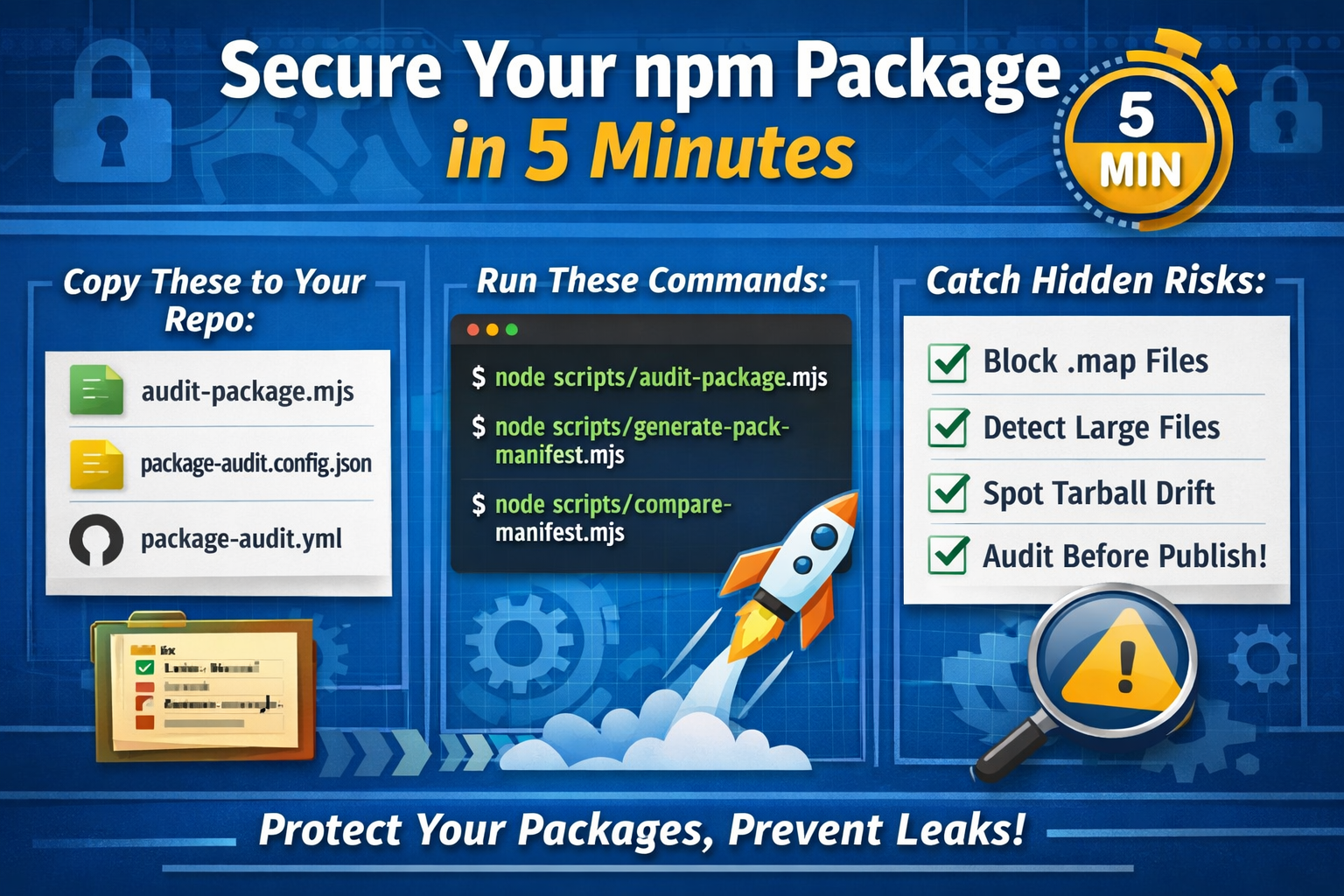

基于 Claude Code 泄露事件的 npm 包发布前安全审计工具链,防止敏感文件意外打包泄露。

Stars: 10 | Forks: 6

# Claude Code 泄露仓库:打包安全案例研究 (v2.1.88)

**发布前护栏**,防止 npm 包意外附带调试文件(如 source maps)或其他敏感产物。

**新来的?** 如果不熟悉 *npm*、*agent* 或 *model weights* 等术语,请浏览 **理解泄露(通俗语言)** 或打开 **[完整术语表](docs/glossary.md)**。**工具包**部分适用于发布 JavaScript 包的用户。

[](https://github.com/yanisvdc/why-claude-code-leaked/actions/workflows/package-audit.yml)

[](https://github.com/yanisvdc/why-claude-code-leaked/blob/main/LICENSE)

[](https://github.com/yanisvdc/why-claude-code-leaked/commits/main)

标签:AI安全, Anthropic, Chat Copilot, CI/CD安全, CIS基准, Claude Code, CMS安全, Cutter, DevSecOps, DLL 劫持, GNU通用公共许可证, JavaScript, Llama, MITM代理, Node.js, npm, Source Map, 上游代理, 前端安全, 大语言模型, 打包配置, 数据可视化, 文档安全, 暗色界面, 案例研究, 源码泄露, 漏洞分析, 网络安全, 自定义脚本, 路径探测, 软件包安全, 软件开发工具包, 配置审计, 防御措施, 隐私保护