amitvermacyber/Azure-Sentinel-SIEM-Honeypot-for-Real-Time-RDP-Attack-Monitoring-and-Geolocation-Visualization

GitHub: amitvermacyber/Azure-Sentinel-SIEM-Honeypot-for-Real-Time-RDP-Attack-Monitoring-and-Geolocation-Visualization

基于 Azure Sentinel 构建的蜜罐系统,实时捕获 RDP 暴力破解攻击并通过地理位置数据可视化展示攻击来源与威胁模式。

Stars: 0 | Forks: 0

Azure-Sentinel-SIEM-Honeypot-for-Real-Time-RDP-Attack-Monitoring-and-Geolocation-Visualization

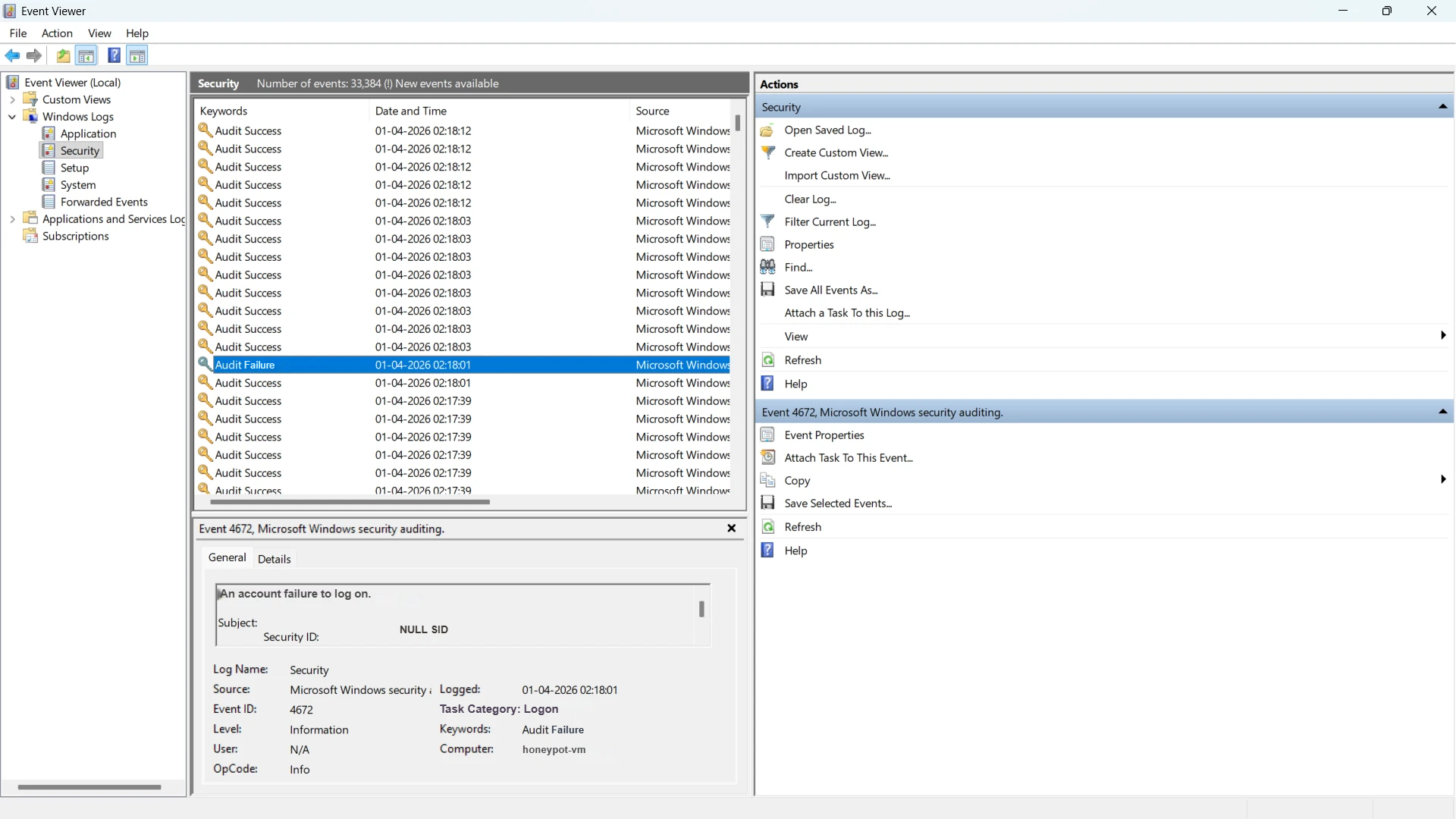

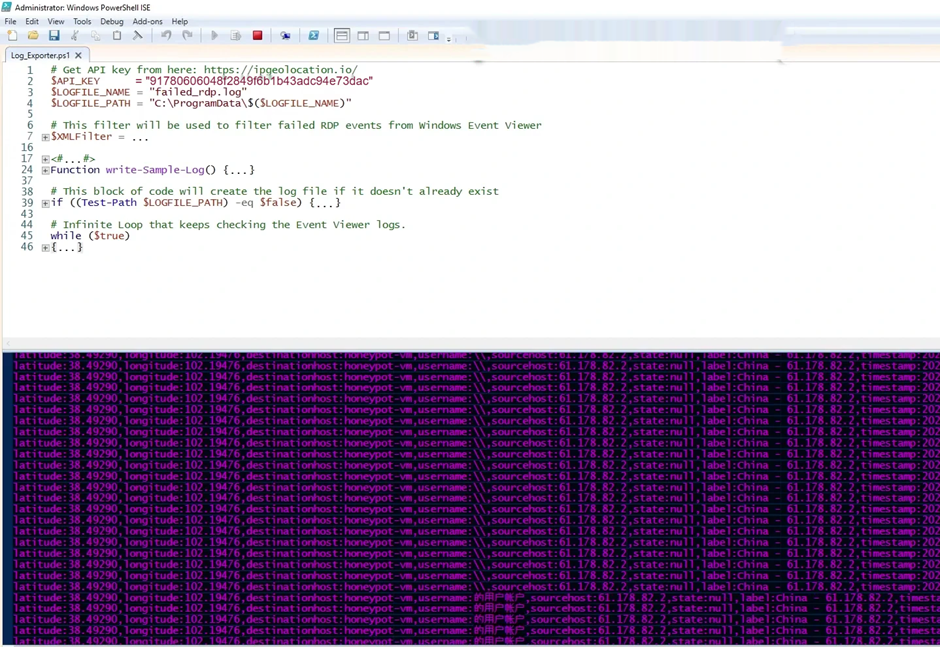

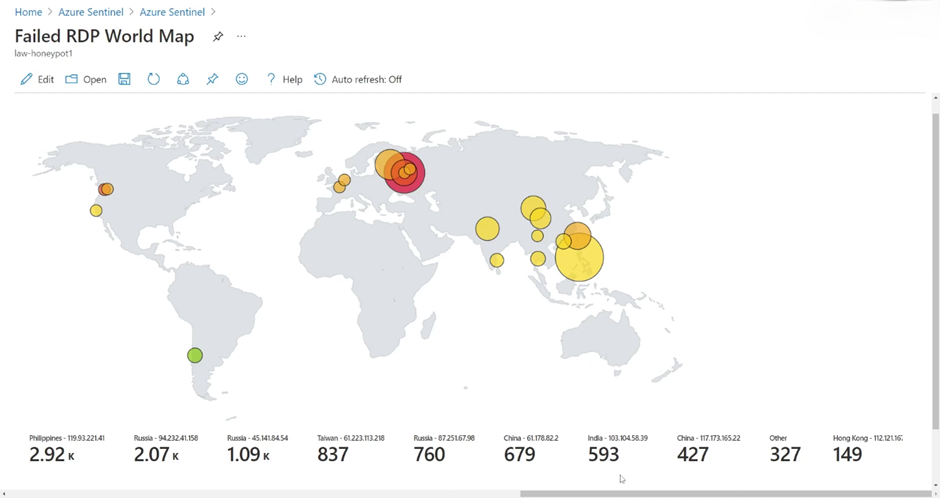

本项目展示了一个基于云的网络安全监控系统,采用了与蜜罐虚拟机集成的 Microsoft Azure Sentinel。该虚拟机被有意暴露,以捕获来自全球的实时 RDP 暴力破解攻击。安全日志被收集到 Log Analytics Workspace 中,并通过自定义 PowerShell 脚本和 API 进行了地理定位数据丰富。处理后的数据通过交互式仪表板(包括全球攻击地图)进行可视化,以分析威胁模式和攻击者来源。本项目突出了实际的 SIEM 实施、日志分析和威胁情报集成,对于学习现实世界的网络安全监控和事件检测技术非常有价值。Extracted RDP Failed Logon Events (Event ID 4672) from Windows Event Viewer

Geolocation-Enriched Logs Showing Incoming Attack Sources

Global Attack Distribution Visualized on Azure Sentinel Map

注意:如果您想详细了解该项目,请查阅上方上传的报告。---- 主要项目报告

注意:如果您想详细了解该项目,请查阅上方上传的报告。---- 主要项目报告标签:AI合规, Azure Sentinel, Event ID 4625, Honeypot, HTTP/HTTPS抓包, IPv6, KQL, Libemu, Log Analytics, Microsoft Azure, OpenCanary, PowerShell, RDP 暴力破解, RFI远程文件包含, Windows 安全, 云计算, 仪表盘, 地理定位, 失败登录监控, 威胁情报, 安全实验室, 安全运营, 底层分析, 开发者工具, 态势感知, 扫描框架, 攻击溯源, 生成式AI安全, 网络安全, 虚拟机, 蜜罐, 规则引擎, 证书利用, 隐私保护