ash-sec/aws-threat-detection-lab-guardduty-cloudtrail

GitHub: ash-sec/aws-threat-detection-lab-guardduty-cloudtrail

一个完整的 AWS 云威胁检测与告警实验项目,通过集成 GuardDuty、CloudTrail、EventBridge 和 SNS,演示从攻击模拟到检测告警再到事件响应的全链路安全监控流程。

Stars: 0 | Forks: 0

# 使用 GuardDuty、CloudTrail 和 SNS 的 AWS 威胁检测实验

## 目录

- [概述](#overview)

- [目标](#objectives)

- [架构](#architecture)

- [CloudTrail 日志记录](#cloudtrail-logging)

- [GuardDuty 威胁检测](#guardduty-threat-detection)

- [IAM 攻击模拟](#iam-attack-simulation)

- [API 活动模拟](#api-activity-simulation)

- [GuardDuty 发现结果](#guardduty-findings)

- [SNS 告警设置](#sns-alerting-setup)

- [EventBridge 集成](#eventbridge-integration)

- [告警验证](#alert-validation)

- [事件响应与修复](#incident-response-and-remediation)

- [总结](#conclusion)

## 概述

本项目演示了如何在 AWS 中实施云威胁检测和告警系统。它使用 IAM 凭证模拟可疑的 API 活动,并通过 AWS GuardDuty 进行检测,同时使用 CloudTrail 记录所有操作。告警通过 EventBridge 使用 SNS 自动传递,复刻了一个真实的云安全监控流水线。

## 目标

- 启用 AWS CloudTrail 进行活动日志记录

- 配置 GuardDuty 进行威胁检测

- 使用 IAM 凭证模拟可疑 API 活动

- 通过 GuardDuty 发现结果检测威胁

- 使用 SNS 和 EventBridge 实现实时告警

- 演示事件响应与修复实践

## 架构

本项目使用了以下 AWS 服务:

- **CloudTrail** → 记录所有 API 活动

- **GuardDuty** → 检测可疑行为

- **IAM** → 模拟攻击者凭证

- **CloudShell (CLI)** → 生成 API 活动

- **EventBridge** → 路由 GuardDuty 发现结果

- **SNS** → 发送实时电子邮件告警

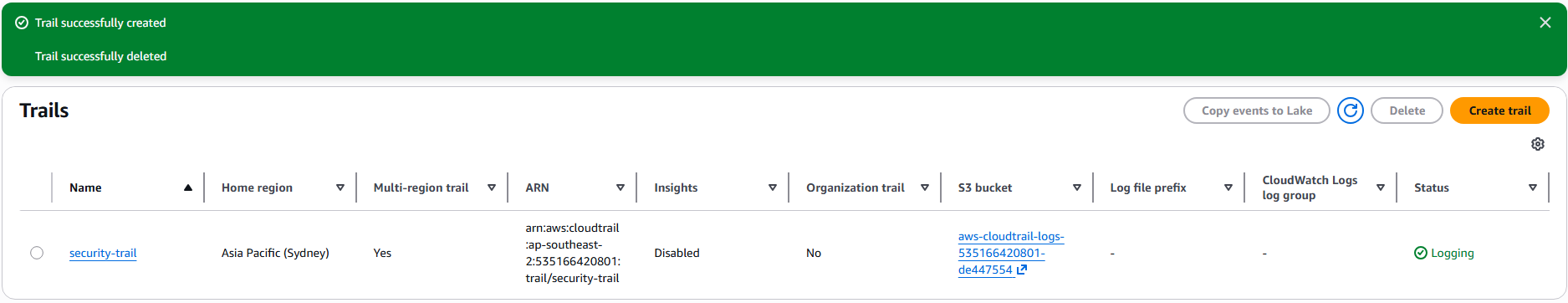

## CloudTrail 日志记录

AWS CloudTrail 已配置为记录账户中的所有管理事件。

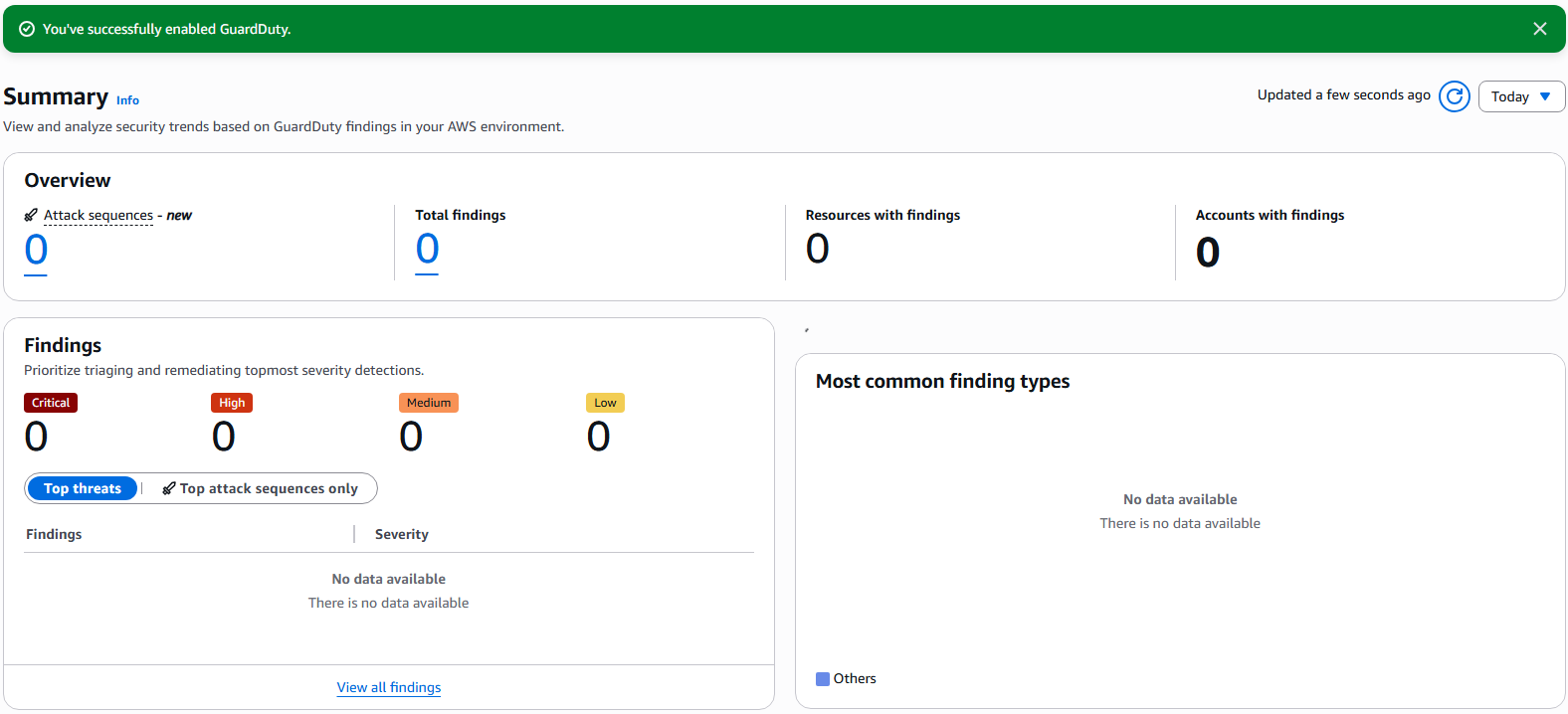

## GuardDuty 威胁检测

GuardDuty 已启用,用于监控 CloudTrail 日志并识别可疑活动。

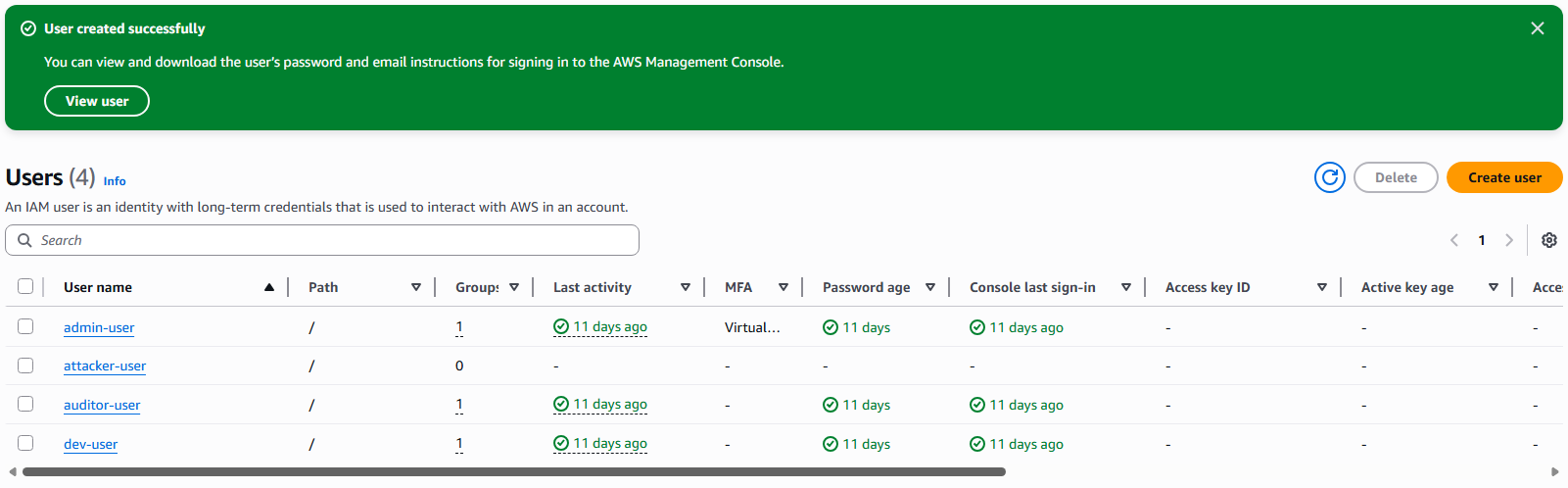

## IAM 攻击模拟

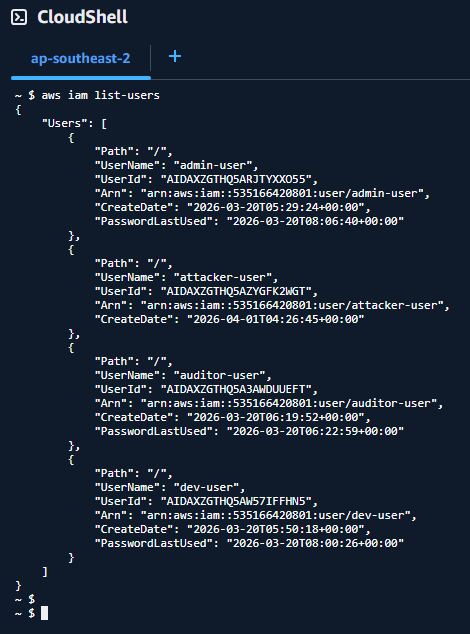

创建了一个测试 IAM 用户(`attacker-user`)以模拟被入侵的账户。

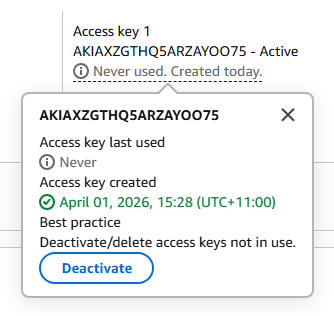

## 访问密钥创建

生成了一个访问密钥以模拟基于 API 的访问。

出于安全考虑,敏感凭证已被隐藏。

## API 活动模拟

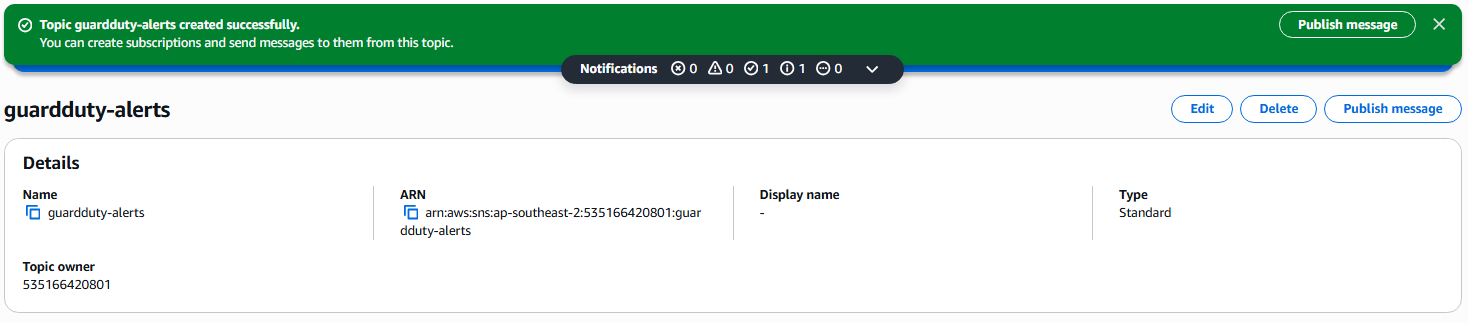

使用 AWS CLI 模拟了可疑 API 活动,以模仿攻击者式的枚举和资源发现行为。

### 使用的命令

```

aws iam list-users

aws s3 ls

aws ec2 describe-instances

```

初始的可疑 API 调用:

额外的 API 枚举活动:

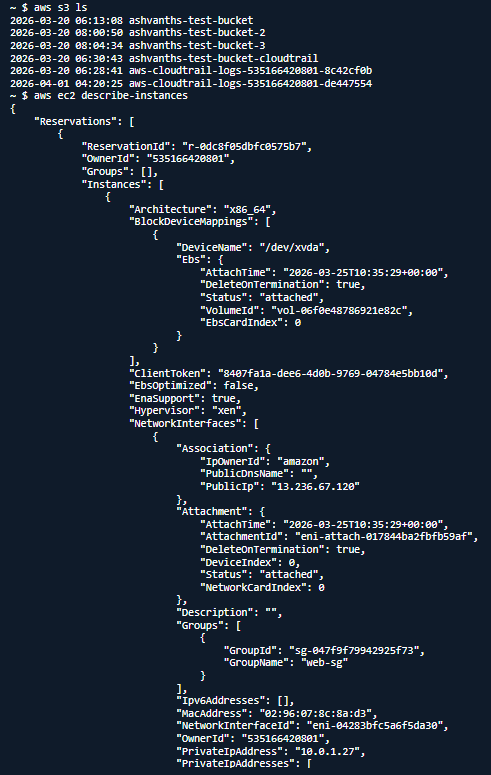

## GuardDuty 发现结果

GuardDuty 成功检测到可疑活动并生成了安全发现结果。

发现结果表明,AWS 能够识别异常或有风险的 API 使用模式,从而验证了监控和检测流水线的正常运行。

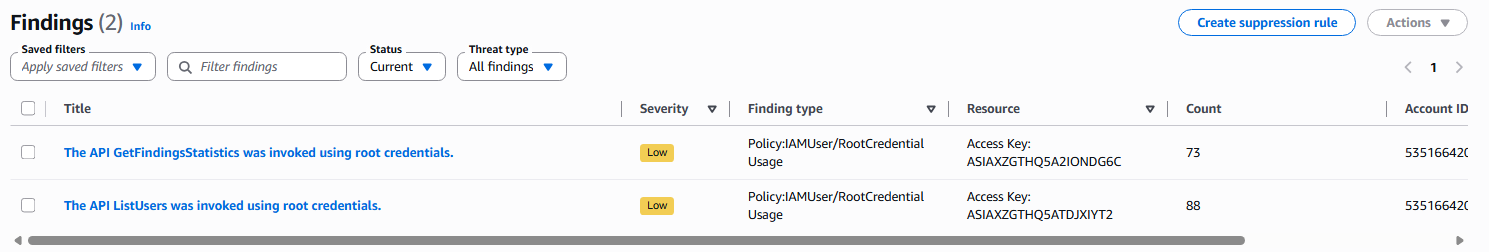

## SNS 告警设置

创建了一个 SNS 主题以支持基于电子邮件的实时告警。

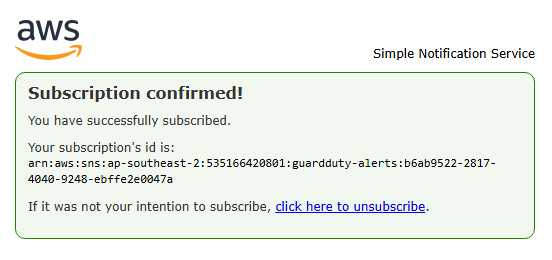

随后,SNS 电子邮件订阅已成功确认。

## EventBridge 集成

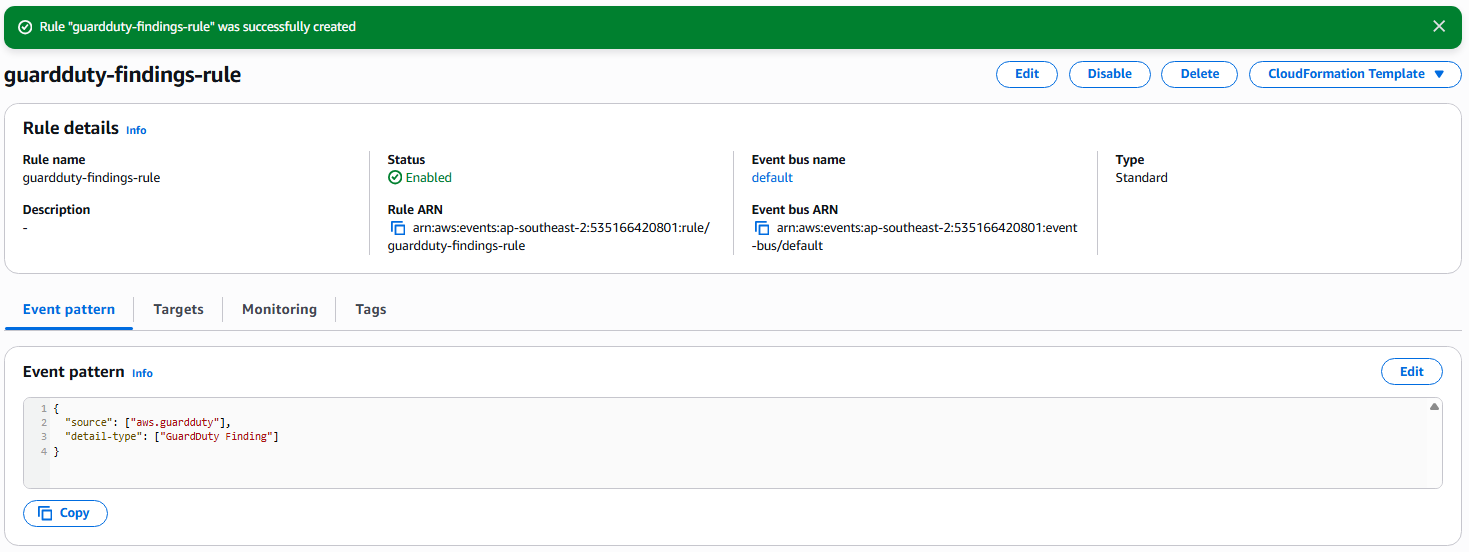

创建了一条 EventBridge 规则,将 GuardDuty 的发现结果直接路由到 SNS 主题,从而实现自动化的告警投递。

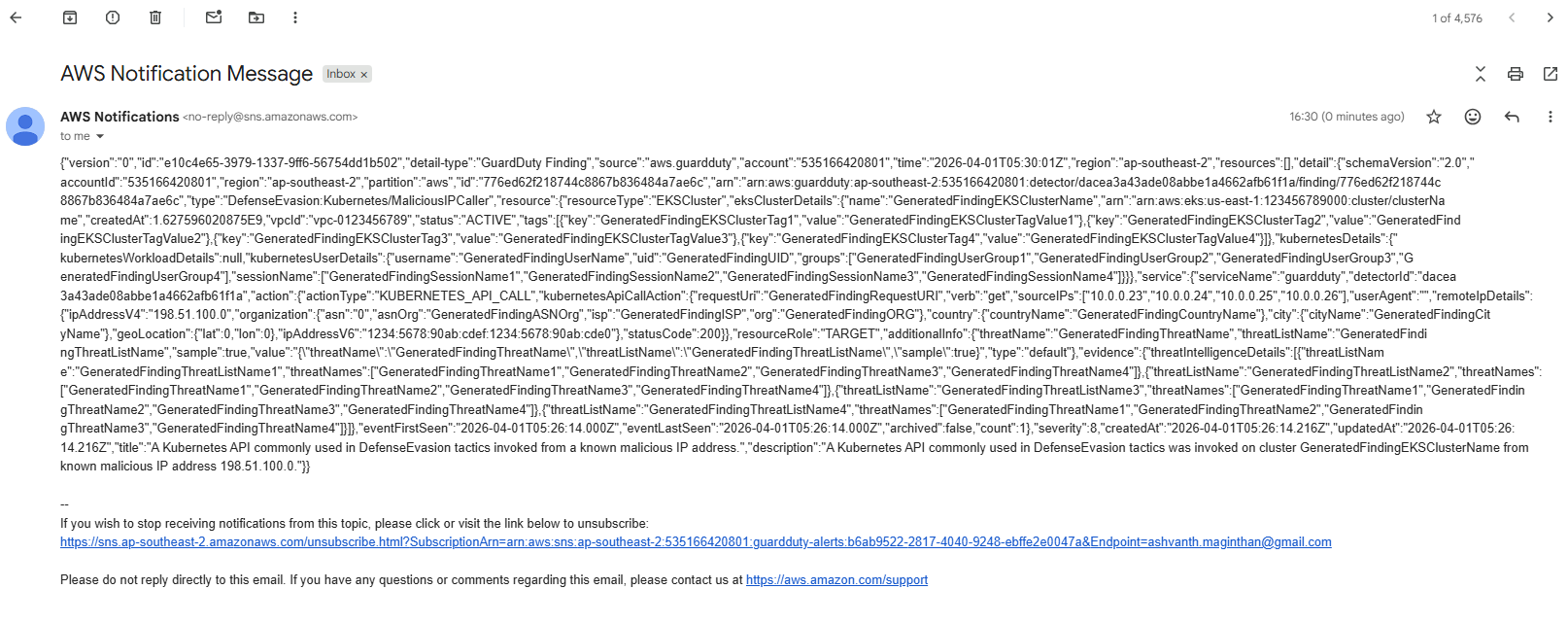

## 告警验证

在生成新的 GuardDuty 发现结果后,成功收到了 SNS 电子邮件告警。这证实了整个监控流水线实现了端到端的正常运行。

## 事件响应与修复

在检测到可疑活动后,应用了以下响应过程以模拟真实世界的云安全事件工作流。

### 紧急措施

- 确定了与可疑活动相关的受影响 IAM 用户(`attacker-user`)

- 审查了 GuardDuty 发现结果,以了解告警的上下文和严重性

- 禁用或轮换了暴露的访问密钥,以防止进一步的未授权 API 使用

### 调查

- 分析了 CloudTrail 日志,以追踪使用该凭证执行的所有操作

- 审查了可疑的 API 调用,包括:

- `ListUsers`

- `DescribeInstances`

- `ListBuckets`

- 检查了 GuardDuty 发现结果中的元数据,例如来源详情和受影响的资源

### 遏制

- 移除了适用情况下的过度宽松访问权限,包括诸如 `AdministratorAccess` 等过度授权的权限

- 应用了最小权限原则以减少不必要的访问

- 验证了没有未经授权的资源被创建、修改或删除

### 恢复

- 使用更安全的访问实践替换了不安全的凭证

- 在相关情况下为 IAM 用户启用了 MFA

- 确认环境已恢复到安全稳定的状态

### 预防与改进

- 使用 GuardDuty 和 CloudTrail 实施了持续监控

- 使用 EventBridge 和 SNS 配置了自动化告警

- 减少了对长期访问密钥的依赖

- 建议定期轮换凭证和审计 IAM 策略

- 通过更好的监控和响应实践,提升了对未来云安全事件的准备程度

## 总结

本项目演示了一个完整的 AWS 云安全工作流,涵盖威胁检测、日志记录、告警和事件响应。通过集成 GuardDuty、CloudTrail、EventBridge 和 SNS,构建了一个实时监控流水线,并通过模拟可疑 API 活动对其进行了成功验证。

该项目展示了对以下方面的实际理解:

- 云威胁检测

- 安全监控

- 自动化告警

- IAM 安全风险

- 事件响应与修复

总体而言,本项目反映了一个真实的云安全用例,可作为专注于云安全和网络安全角色的出色实战作品集项目。

标签:AMSI绕过, API 调用监控, AWS, CloudShell, CloudTrail, DevSecOps, DPI, EventBridge, GuardDuty, IAM 攻击模拟, SecOps, SNS, 上游代理, 事件驱动架构, 云安全架构, 威胁检测, 安全警报, 安全运营, 扫描框架, 无服务器安全, 漏洞 remediation, 速率限制