MKD2004/adaptive-honeypot-ml-CAPSTONE

GitHub: MKD2004/adaptive-honeypot-ml-CAPSTONE

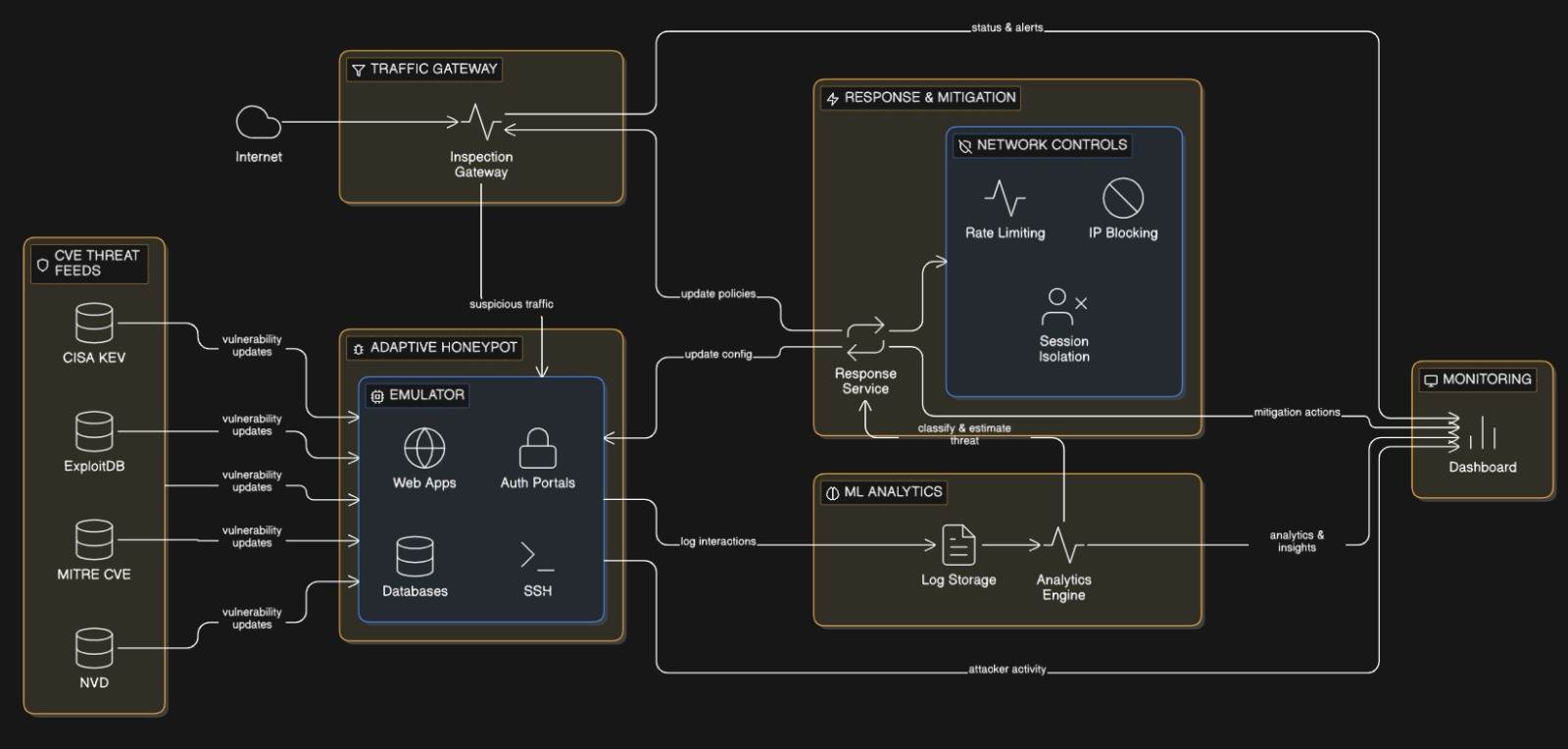

这是一个利用机器学习和CVE情报构建的自适应蜜罐框架,旨在通过动态诱饵和自动响应机制实现主动威胁检测与防御。

Stars: 0 | Forks: 0

# 🛡️ 自适应 Honeypot ML System (CAPSTONE)

一个智能、自我演进的网络安全系统,利用机器学习和威胁情报来检测、欺骗并适应现实世界的攻击。

## 🚀 概述

本项目是一个 **AI 驱动的自适应蜜罐框架**,旨在:

* 拦截恶意流量

* 实时分类攻击者

* 动态部署逼真的蜜罐

* 从攻击者行为中学习

* 自动响应缓解策略

你可以把它想象成一个 **每次有人落入其中后都会学会如何更好地设陷的陷阱**。

## 🧠 核心理念

传统的蜜罐是静态的。

攻击者在不断演进。系统必须演进得更快。

本系统结合了:

* 📡 流量检查

* 🧬 威胁情报(CVE feeds)

* 🤖 机器学习(CNN + LSTM)

* 🎭 动态蜜罐(SSH、Web、数据库模拟)

* 🚨 自动响应机制

## 🏗️ 系统架构

该系统遵循一个 **闭环自适应安全流水线**,每一次攻击都能提升防御能力。

## 📁 项目结构

```

adaptive-honeypot-ml-CAPSTONE/

│

├── traffic_gateway/ # Intercepts & routes traffic

├── cve_intelligence/ # CVE ingestion & analysis

├── adaptive_honeypot/ # Dynamic honeypot system

├── ml_analytics/ # ML models & feature extraction

├── response_mitigation/ # Automated defense actions

├── monitoring/ # Dashboard & alerts

│

├── shared/ # Common models & utilities

├── notebooks/ # Experiments & EDA

├── docker/ # Deployment configs

├── docs/ # Documentation

│

├── main.py # Entry point

├── config.yaml # Global configuration

└── requirements.txt

```

## ▶️ 快速开始

### 1. 克隆仓库

```

git clone https://github.com/YOUR_USERNAME/adaptive-honeypot-ml-CAPSTONE.git

cd adaptive-honeypot-ml-CAPSTONE

```

### 2. 安装依赖

```

pip install -r requirements.txt

```

# 🚦 模块 1 演示:流量网关(阶段 1)

本演示展示了:

* 流量拦截

* 零信任路由

* 蜜罐重定向

* 速率限制和阻断

* 实时监控仪表盘

## ⚙️ 步骤 1 — 启动模拟蜜罐

```

python fake_web.py

```

预期输出:

```

Running on http://127.0.0.1:8081

```

## ⚙️ 步骤 2 — 启动流量网关

```

python -m traffic_gateway.inspection_gateway

```

预期输出:

```

[GATEWAY_STARTED]

honeypots=['web://127.0.0.1:8081']

```

## ⚙️ 步骤 3 — 启动实时仪表盘

```

python dashboard/backend.py --host 0.0.0.0

```

在浏览器中打开:

```

http://localhost:5000

```

## 🌐 步骤 4 — 发送流量(本地测试)

```

curl http://localhost:8080/

```

预期日志:

```

[CONN_RECEIVED]

[CONN_ROUTED → honeypot]

[PROXY_CONNECTED]

[CONN_CLOSED]

```

## 💻 步骤 5 — 多电脑演示(局域网设置)

查找你的 IP:

```

ipconfig

```

示例:

```

192.168.1.5

```

从其他电脑:

```

curl http://192.168.1.5:8080/

```

## 🔥 步骤 6 — 模拟攻击(速率限制)

```

for /l %i in (1,1,30) do curl http://192.168.1.5:8080/

```

预期输出:

```

[RATE_LIMITED]

[CONN_REJECTED]

```

## 🎯 演示要点

* 所有传入流量均被拦截

* 零信任模型将可疑流量路由至蜜罐

* 透明代理模拟真实服务

* 会话数据被记录以供 ML 流水线使用

* 重复请求会触发自动阻断

## ⚠️ 备用方案(仪表盘演示模式)

```

python dashboard/backend.py --demo

```

## 🧠 核心概念

## 📈 未来增强

* 用于自适应防御的强化学习

* 分布式蜜罐网络

* 基于 LLM 的攻击解读

* SIEM 集成

## 🎯 使用场景

* 网络安全研究

* 入侵检测系统

* 红队 / 蓝队演练

* 学术毕业设计项目

标签:AMSI绕过, Apex, BOF, CNN, CVE分析, Docker, LSTM, SSH蜜罐, Web蜜罐, 人工智能安全, 动态部署, 合规性, 威胁情报, 威胁检测, 安全防御评估, 开发者工具, 攻击分类, 数据库仿真, 机器学习, 欺骗防御, 流量拦截, 深度学习, 漏洞趋势分析, 网络安全, 网络架构, 自动化响应, 自适应蜜罐, 蜜罐, 证书利用, 请求拦截, 进程注入, 逆向工具, 隐私保护