ReggieLee1/mydfir-soc-lab

GitHub: ReggieLee1/mydfir-soc-lab

基于 ELK Stack 构建的 SOC 实验室项目,通过模拟暴力破解和 C2 攻击场景,完整展示了从威胁检测、日志分析到事件响应的安全运营工作流。

Stars: 1 | Forks: 0

# SOC 实验室 – MYDFIR 30天挑战

## 概述

本项目演示了一个使用 ELK Stack 构建的完整安全运营中心 (SOC) 实验室,用于集中式日志记录、监控和威胁检测。

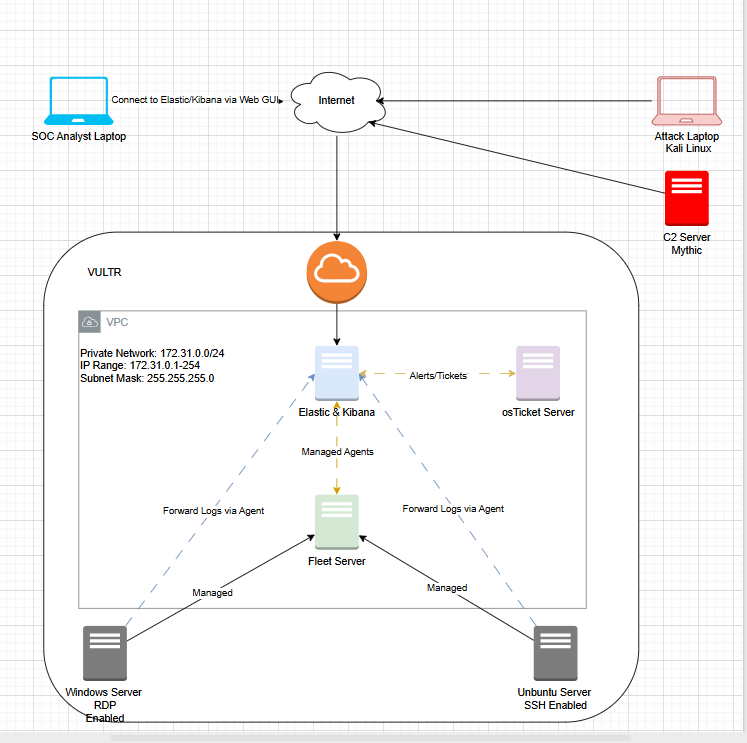

## 实验室环境

- Windows Server(暴露 RDP)

- Ubuntu Server(启用 SSH)

- Elasticsearch, Kibana, Fleet Server

- Elastic Agent(端点遥测)

- Sysmon(Windows 日志记录)

- Mythic C2 框架

- osTicket(工单系统)

## 展示的核心技能

- SIEM 部署与配置 (ELK Stack)

- 端点遥测数据收集 (Sysmon, Elastic Agent)

- 检测工程(针对暴力破解和 C2 的自定义警报)

- 事件响应与调查

- 仪表板创建与日志分析

- MITRE ATT&CK 映射

## 攻击模拟

- SSH 暴力破解攻击

- RDP 暴力破解攻击

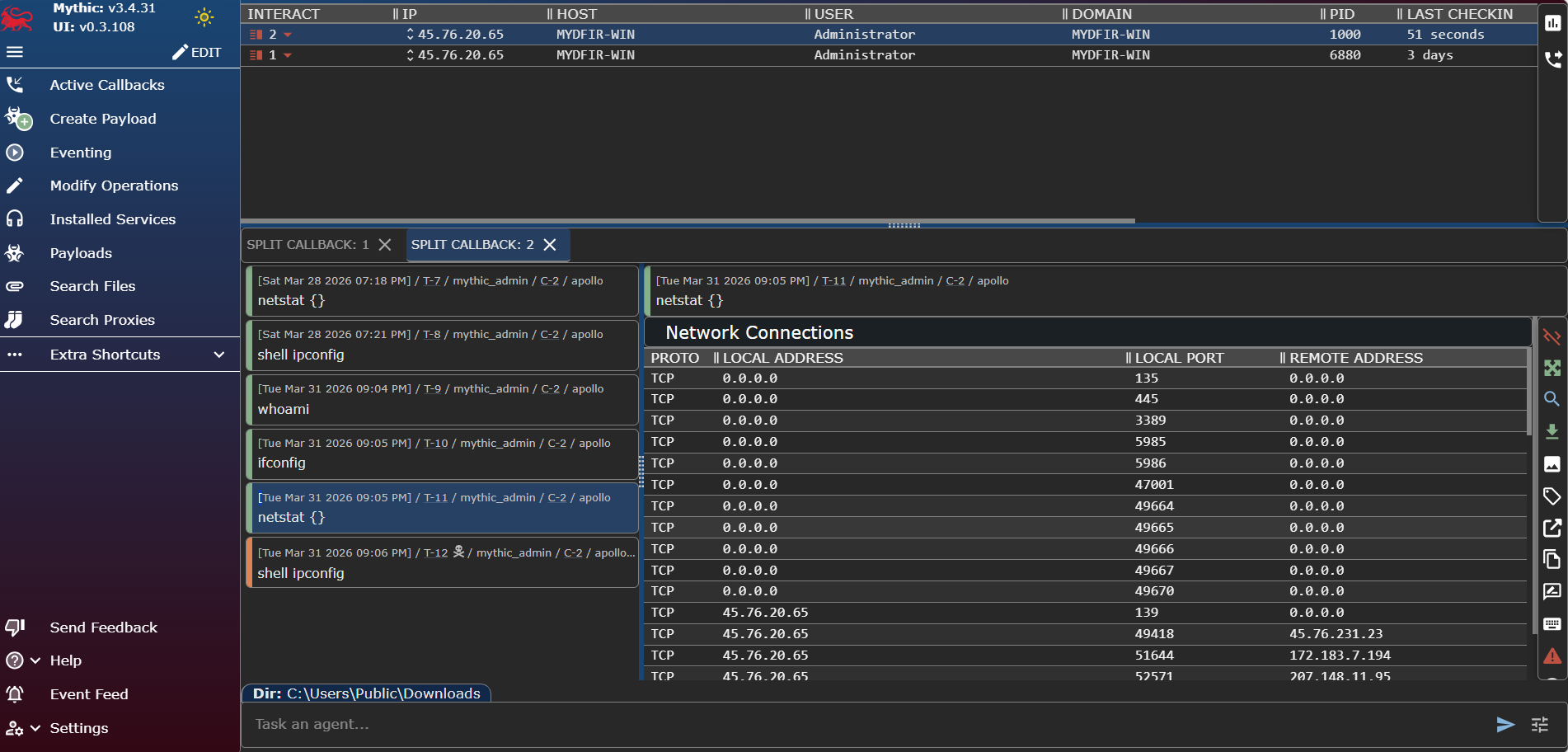

- 使用 Mythic 的命令与控制 (C2)

## 检测与监控

- 为暴力破解登录尝试创建了警报

- 构建了用于身份验证监控的仪表板

- 检测到了 C2 信标活动

## 事件响应

- 调查了 SSH 暴力破解尝试

- 调查了 RDP 身份验证攻击

- 分析了 C2 遥测数据和攻击者行为

## 截图与证据

### SOC 架构

### SSH 暴力破解检测

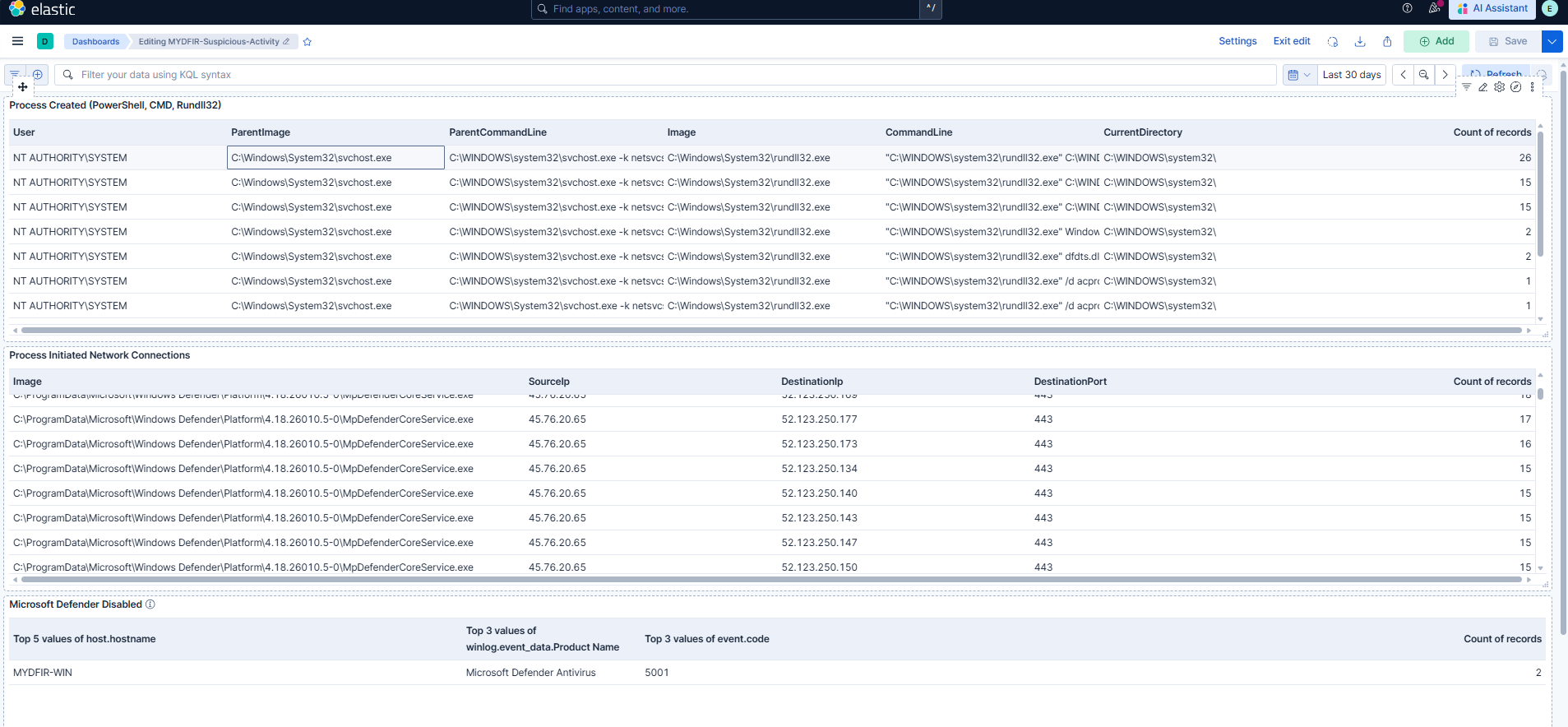

### RDP 活动监控

### C2 检测

本节包含的视觉证据展示了在 MYDFIR SOC 实验室中实施的检测工程、威胁狩猎、

安全监控和事件响应工作流。

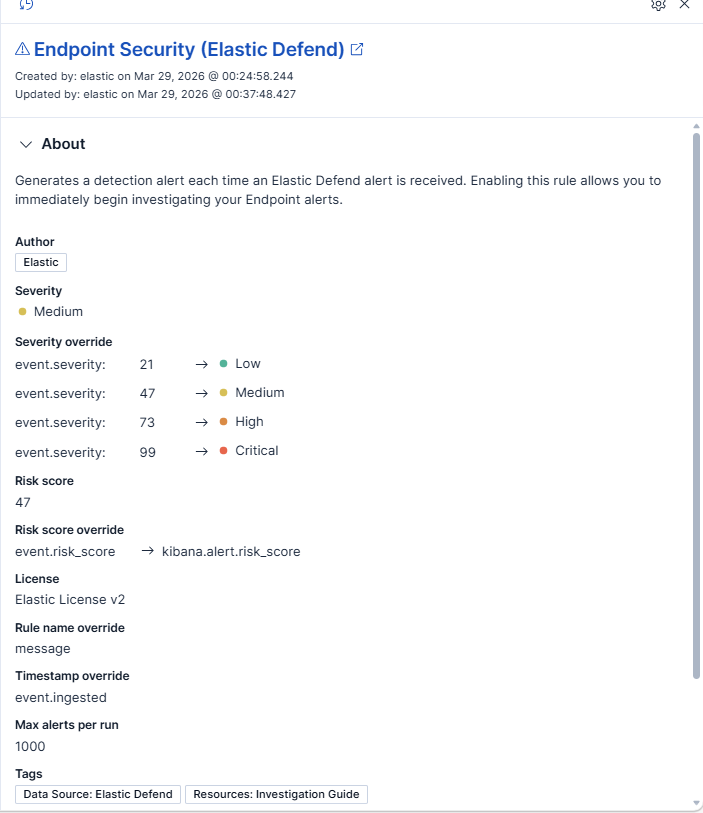

### Elastic 端点安全规则

此截图展示了一个 Elastic Endpoint Security (Elastic Defend) 规则的配置,

该规则配置为在检测到可疑或恶意的端点活动时生成警报。它展示了 Elastic Security 中的

端点保护覆盖范围、严重性分配和风险评分。

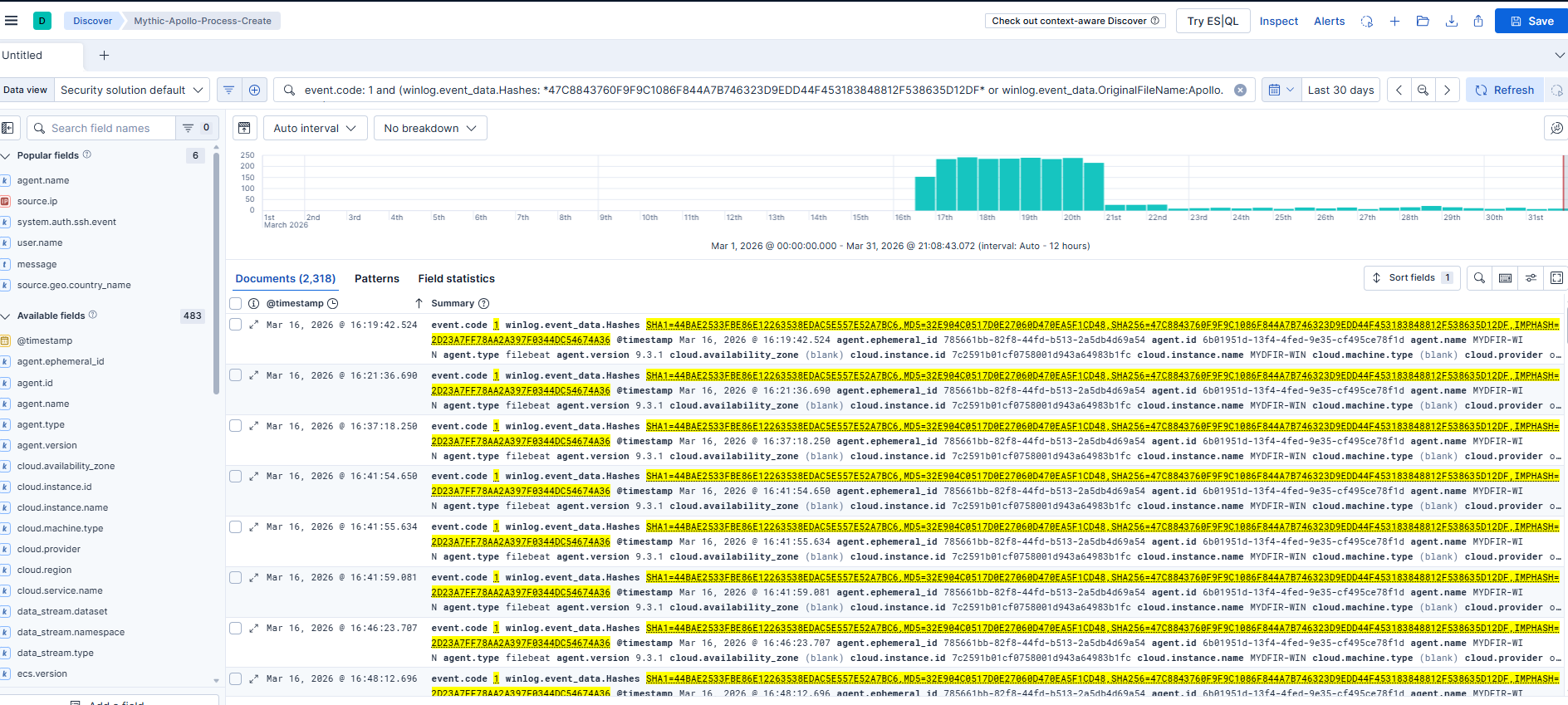

### 威胁狩猎 – RDP 暴力破解事件

此截图显示了威胁狩猎的结果,识别出了与 RDP 暴力破解攻击一致的多起失败的

身份验证事件。高亮显示的日志条目表明在短时间内出现了反复的失败,

这属于凭据攻击行为。

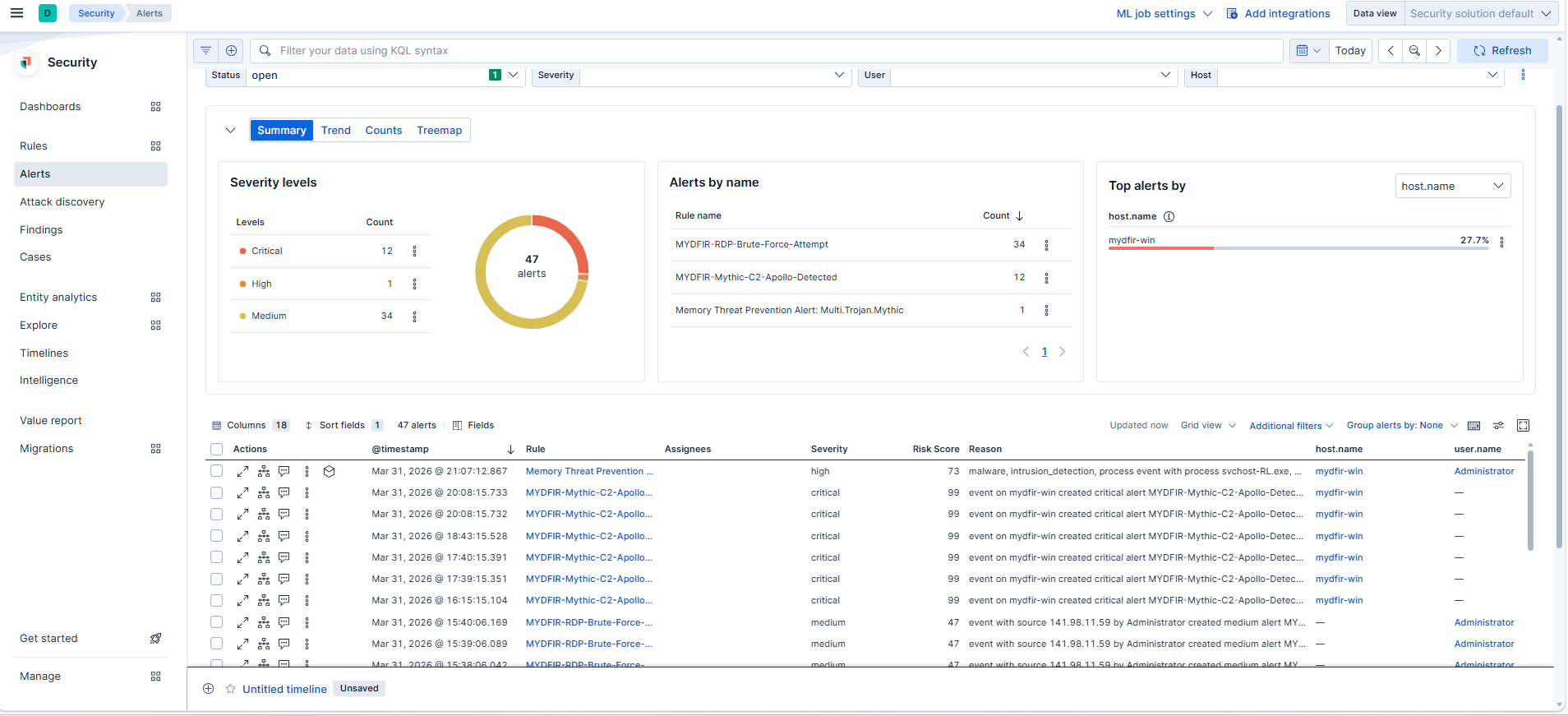

### SIEM 警报概览仪表板

此仪表板提供了 Elastic SIEM 内活动安全警报的高层概览。

它将警报数量和严重性分布可视化,使 SOC 分析师能够快速进行分诊和优先级排序。

### Windows 身份验证日志分析

此截图展示了对 Windows 身份验证日志的分析,用于调查失败的登录尝试。

利用用户名、源 IP 地址和时间戳等字段来识别可疑的登录模式并确认暴力破解活动。

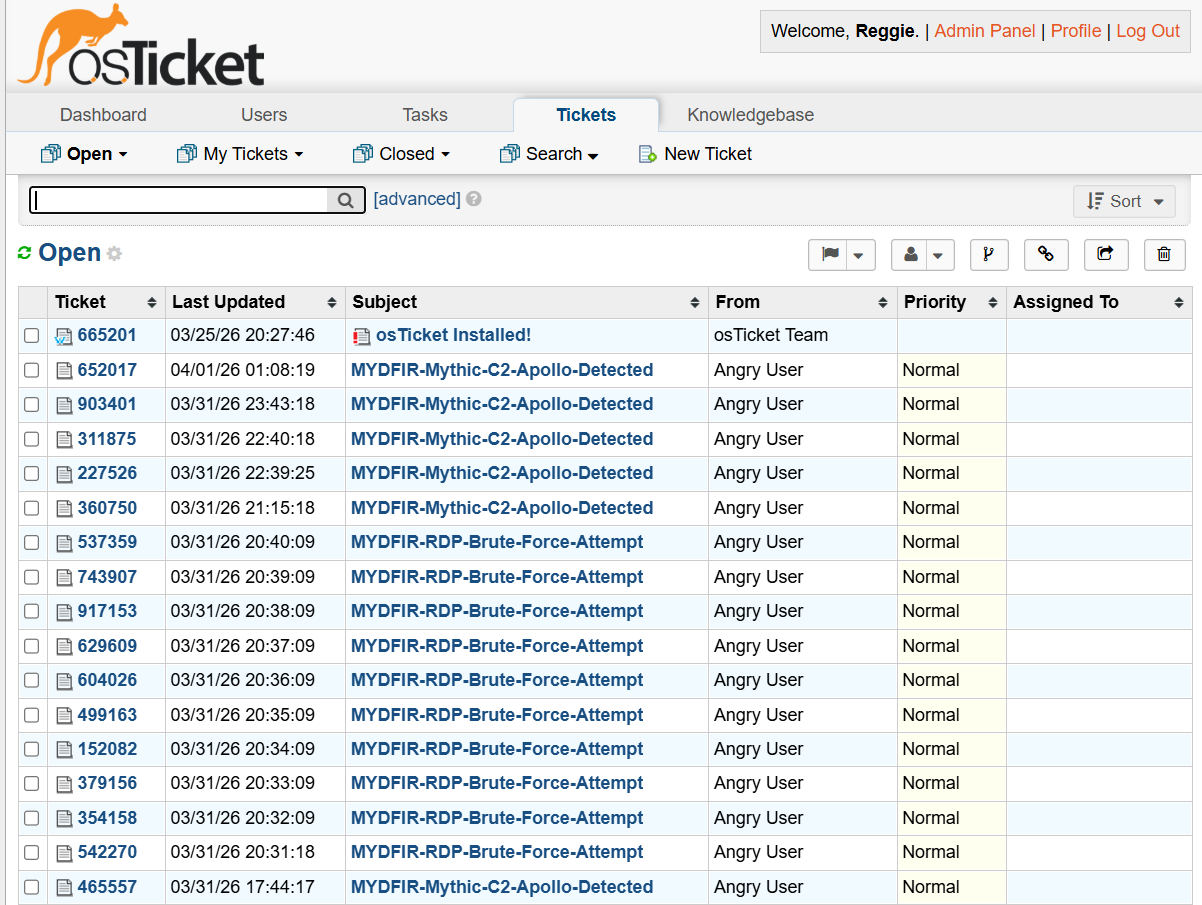

### 事件工单创建

此截图展示了安全警报被接入 osTicket 系统,

自动创建事件工单供分析师审查和响应。它代表了 SOC 环境中使用的

真实检测到响应工作流。

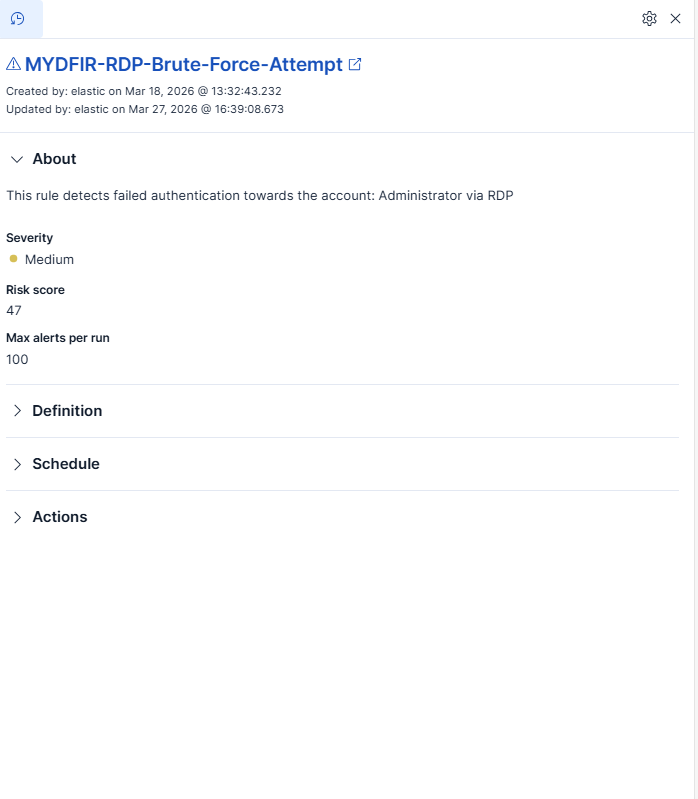

### RDP 暴力破解检测规则配置

此截图展示了自定义 Elastic SIEM 检测规则

**MYDFIR-RDP-Brute-Force-Attempt** 的配置,该规则旨在针对特权账户检测反复失败的 RDP 身份验证

尝试。它突出了规则调优、严重性选择和风险评分配置。

## 使用的工具

- ELK Stack (Elasticsearch, Logstash, Kibana)

- Sysmon

- Elastic Agent & Fleet

- Mythic C2

- osTicket

## 成果

本实验室展示了使用真实世界工具和攻击模拟在 SOC 运营、威胁检测和事件响应方面的实践经验。

标签:AMSI绕过, Elastic Agent, Elastic Defend, Elasticsearch, ELK技术栈, Fleet Server, IP 地址批量处理, MITRE ATT&CK映射, MYDFIR, Mythic C2, osTicket, PoC, RDP安全, SIEM监控, SOC实验室, SOC架构, SSH安全, Sysmon, TGT, Ubuntu服务器, Windows服务器, 内容过滤, 命令与控制, 威胁检测, 安全仪表盘, 安全监视, 安全运营中心, 工单系统, 攻防演练, 暴力破解, 端点遥测, 红队行动, 网络安全, 网络映射, 网络研究, 越狱测试, 隐私保护