mgguevara-security/Malware-Analysis-Persistence-Remediation

GitHub: mgguevara-security/Malware-Analysis-Persistence-Remediation

一份详尽的 Windows 11 浏览器劫持事件响应报告,记录了从异常检测、恶意持久化分析到系统加固与根除的完整处置流程。

Stars: 0 | Forks: 0

# 事件响应报告:恶意持久化与浏览器劫持

## 1. 事件摘要

在一台 Gateway 计算机 (Windows 11) 上检测到了异常行为,主要表现为 `cmd.exe` 窗口的闪烁以及网络性能的严重下降。

## 2. 识别阶段(实时取证分析)

通过使用系统内置工具,识别出以下失陷指标:

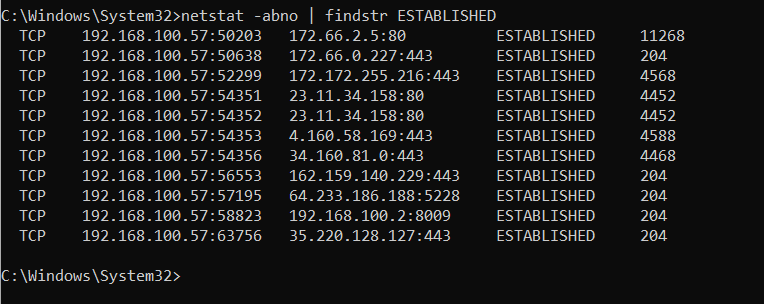

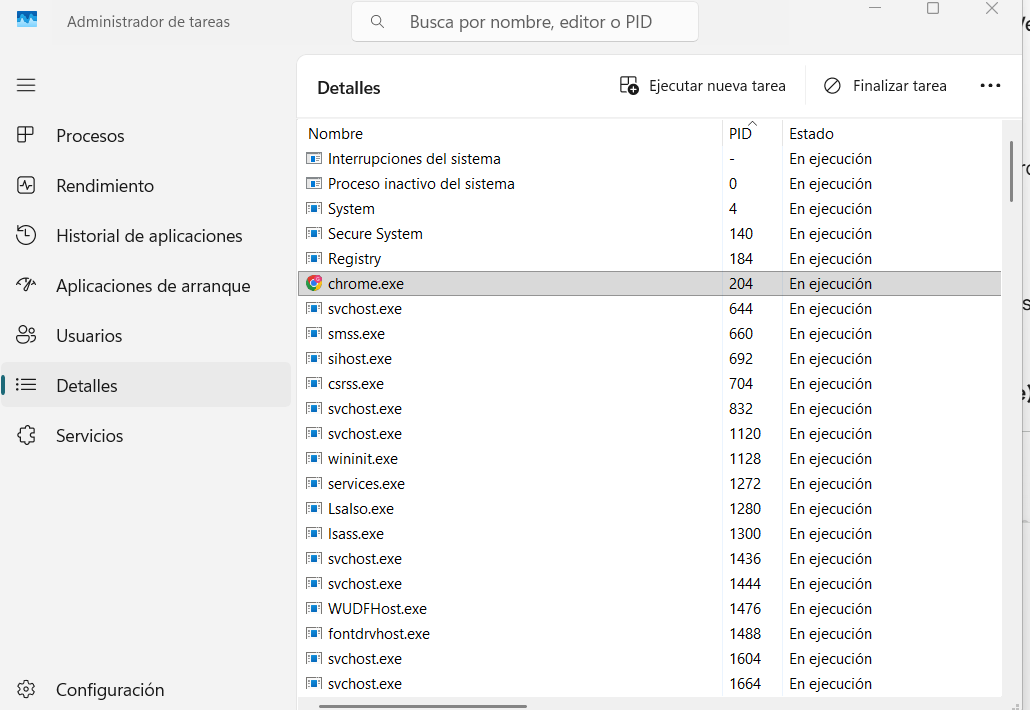

* **可疑连接:** 进程 `chrome.exe` (PID 204) 与多个未知的恶意外部 IP 建立了活跃连接。

* **进程与来源识别:** 通过任务管理器确认 PID 204 对应的是浏览器。对用户文件夹的调查表明,这是一起与恶意扩展相关的劫持事件。

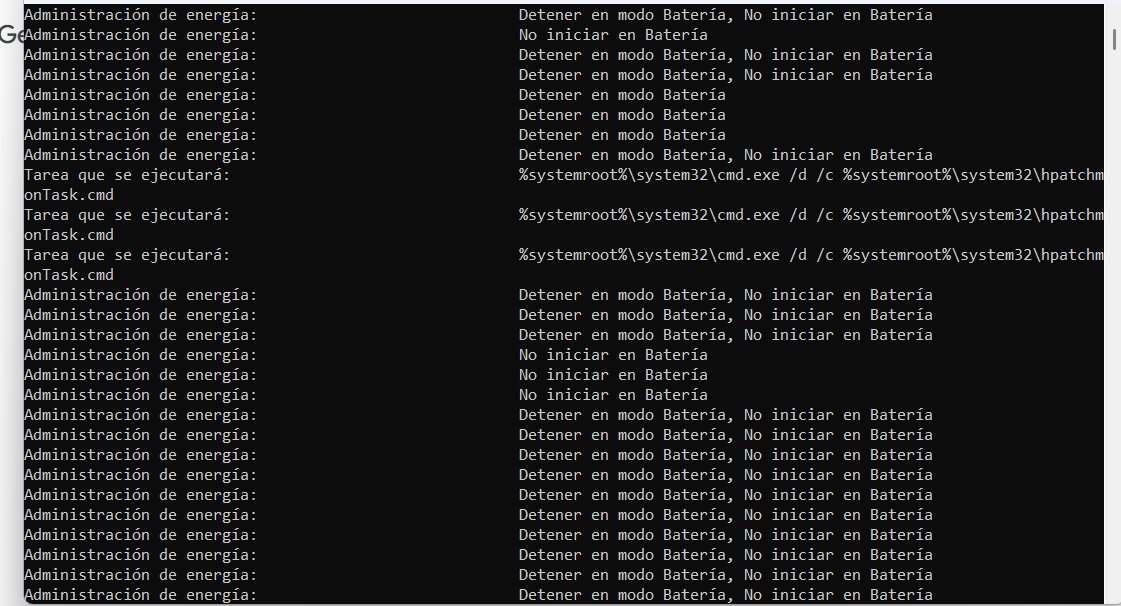

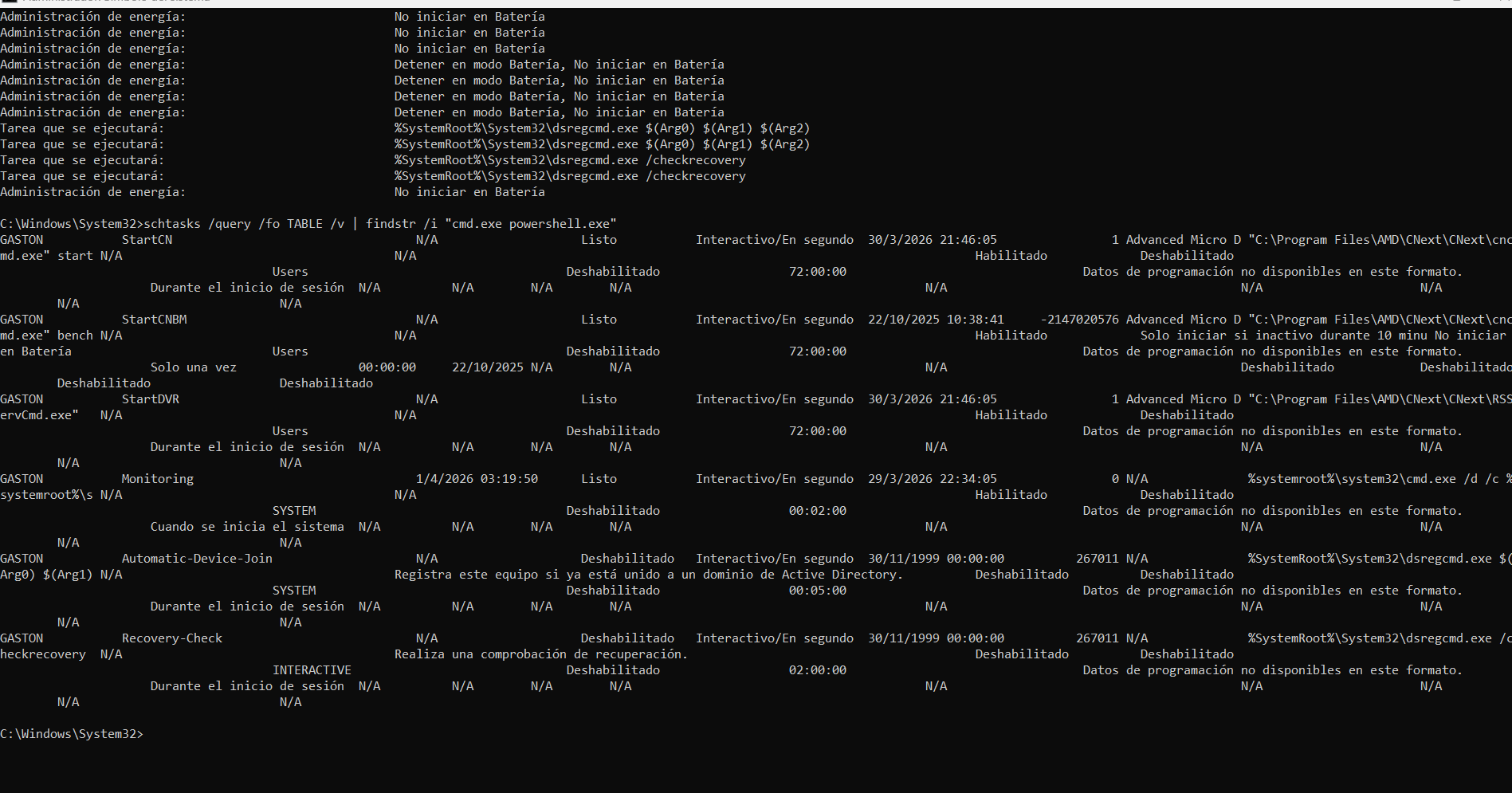

* **恶意计划任务:** 发现一个名为 "Monitoring" 的隐藏任务,位于 `\Microsoft\Windows\Hotpatch` 路径下。

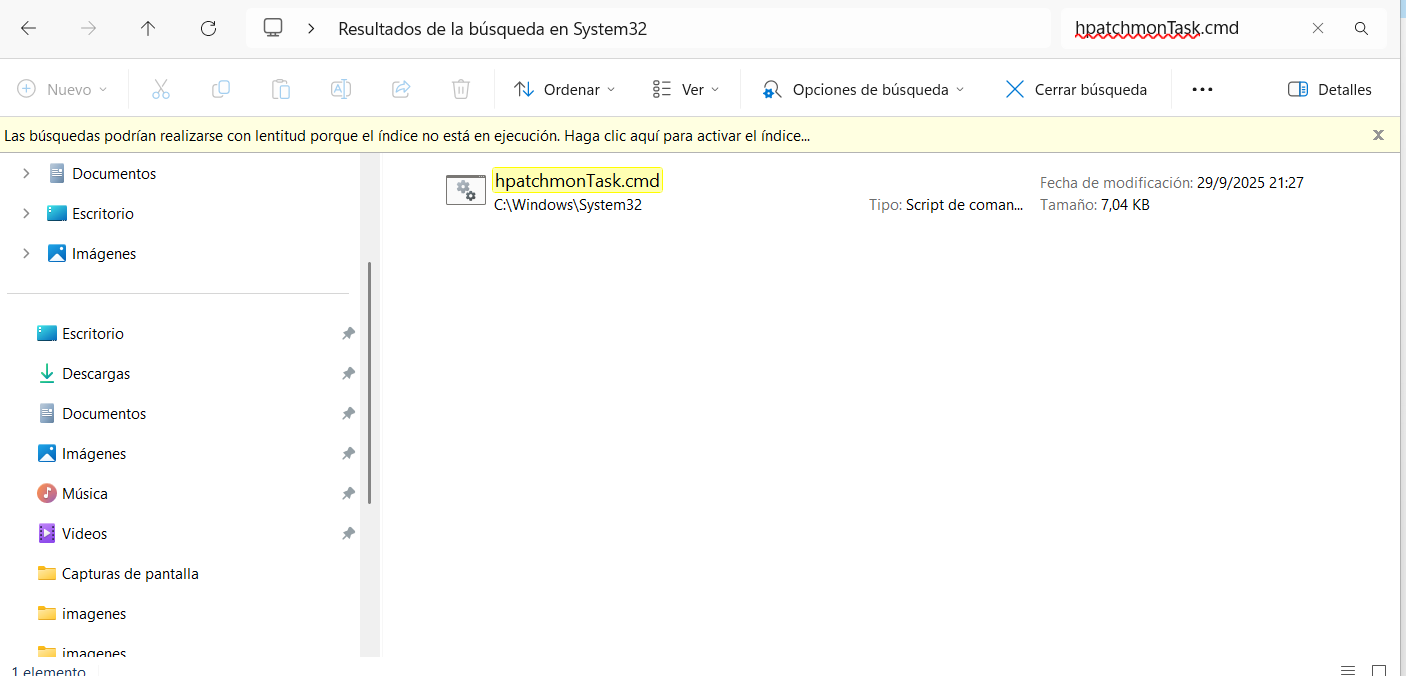

* **Payload 分析:** 对位于 `C:\Windows\System32\hpatchmonTask.cmd` 的执行脚本进行了识别与分析,暴露了攻击者试图执行的恶意指令。

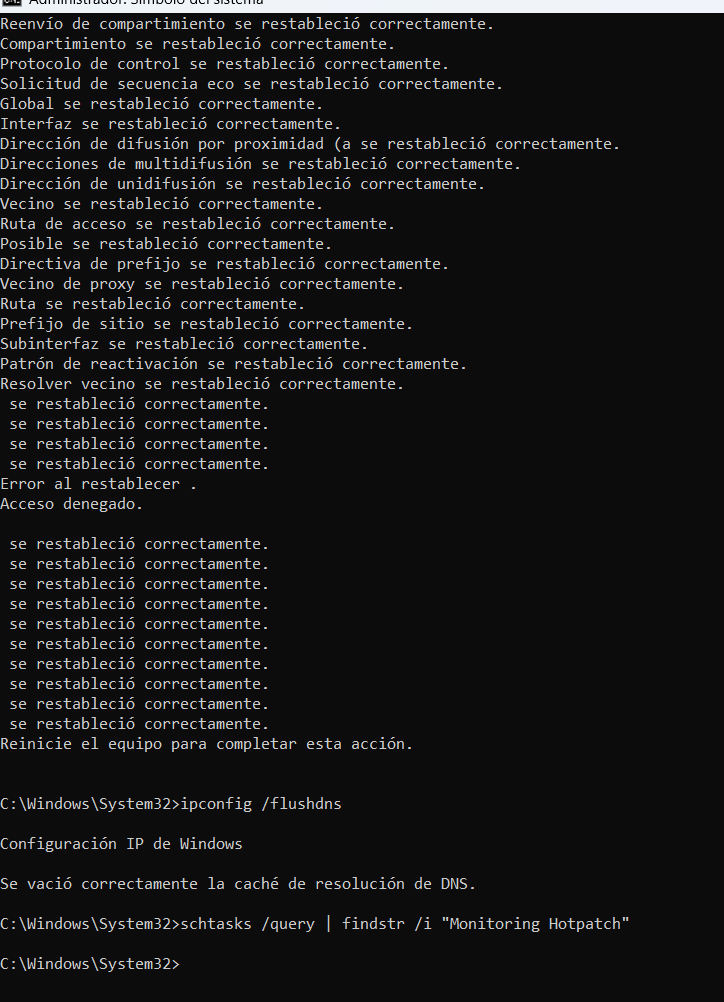

## 3. 遏制与缓解阶段(系统加固)

采取了以下措施以阻止恶意软件的进一步扩散并保护系统:

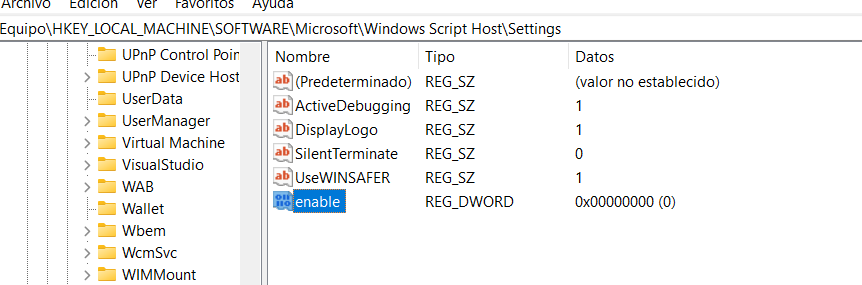

* **禁用 WSH:** 修改注册表以阻止 `.vbs` 和 `.js` 脚本的执行,将 `Enabled` 键值设置为 `0`。

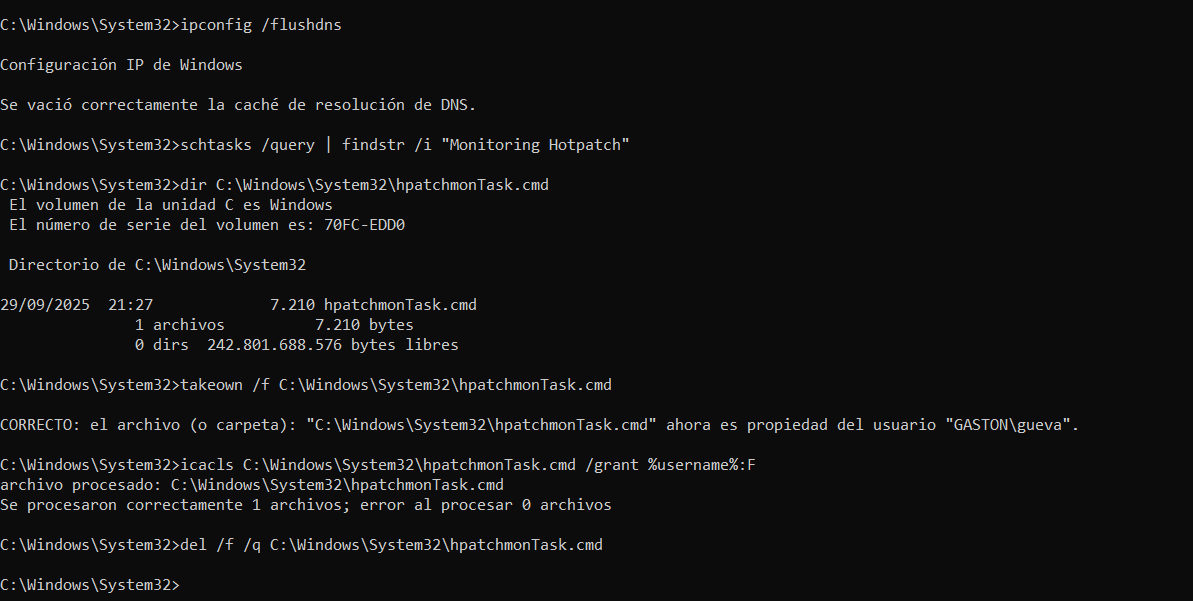

* **网络修复:** 执行 `netsh winsock reset` 和 `ipconfig /flushdns` 命令,清理被篡改的缓存。

## 4. 根除阶段(管理员强制操作)

由于恶意软件对其核心文件进行了自我保护,因此使用了管理员级别的命令强制彻底删除:

1. **Takeown:** 获取文件所有权。

2. **Icacls:** 为管理员授予完全控制权限。

3. **Del:** 彻底删除 Payload 并清理 DNS 缓存。

## 5. 经验教训

* **预防:** 定期审计浏览器扩展并避免安装未经验证的第三方应用至关重要。

* **检测:** 使用 `netstat` 和“任务计划程序”成功检测到了杀毒软件未能发现的持久化驻留。

* **韧性:** 注册表加固 能够防止未来遭受类似攻击向量的执行。

*报告由 Marcos Gaston Guevara 生成 - 网络安全分析师 / Blue Team 爱好者*

标签:DAST, IoC, netstat, Windows 11, Windows 调试器, 企业安全, 安全报告, 库, 应急响应, 恶意扩展, 恶意软件分析, 持久化后门, 浏览器劫持, 漏洞缓解, 端点安全, 系统分析, 系统加固, 网络分析, 网络安全, 网络资产管理, 补丁管理, 计划任务, 隐私保护