ArroyoBoyo/Splunk-SIEM-Log-Analysis-and-Configuration-Lab

GitHub: ArroyoBoyo/Splunk-SIEM-Log-Analysis-and-Configuration-Lab

一个 Splunk SIEM 基础实验室项目,演示如何在 SOC 环境中配置 Splunk Enterprise 采集和分析 Windows 事件日志,并创建安全告警与监控仪表板。

Stars: 0 | Forks: 0

# Splunk-SIEM-日志分析与配置实验室

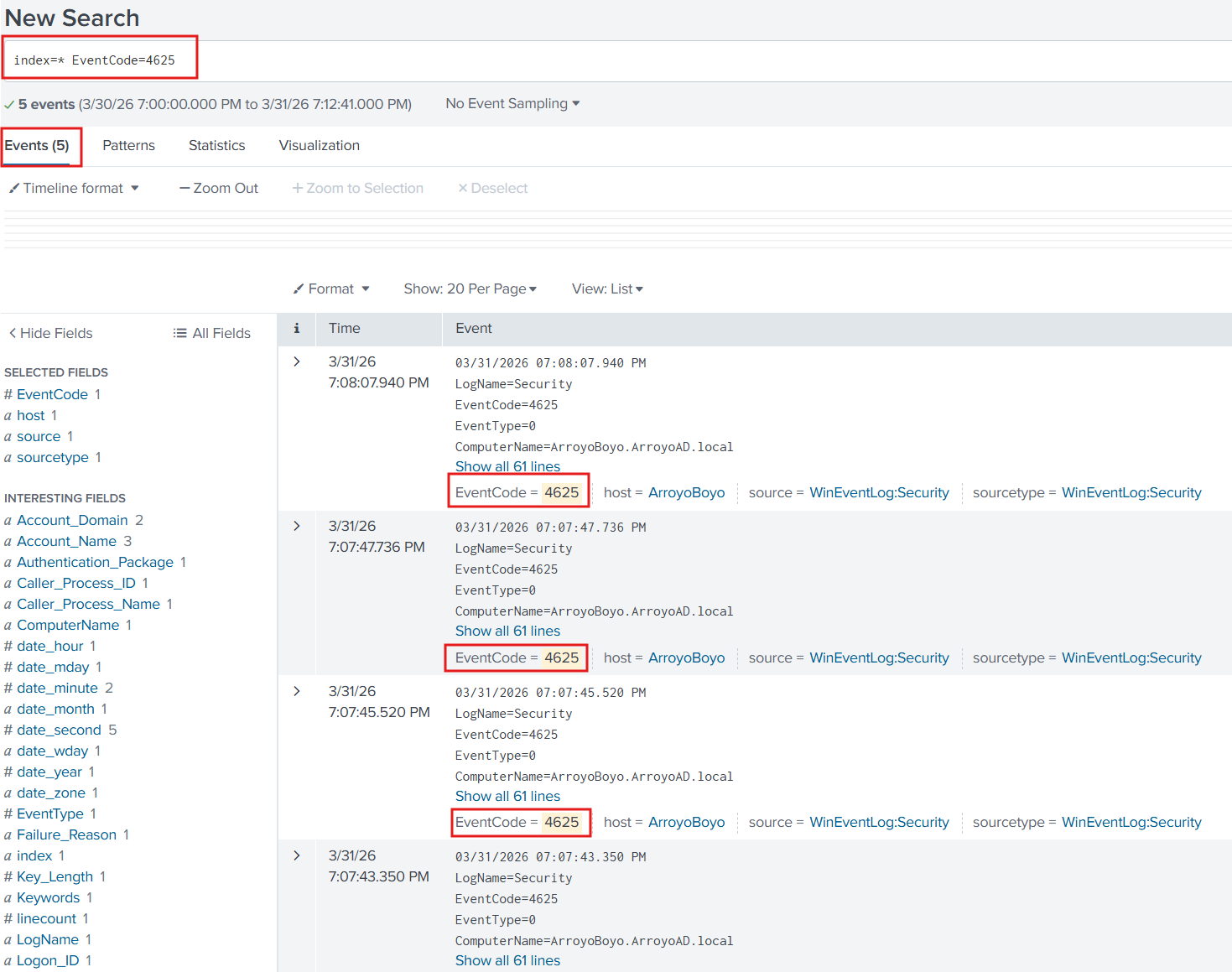

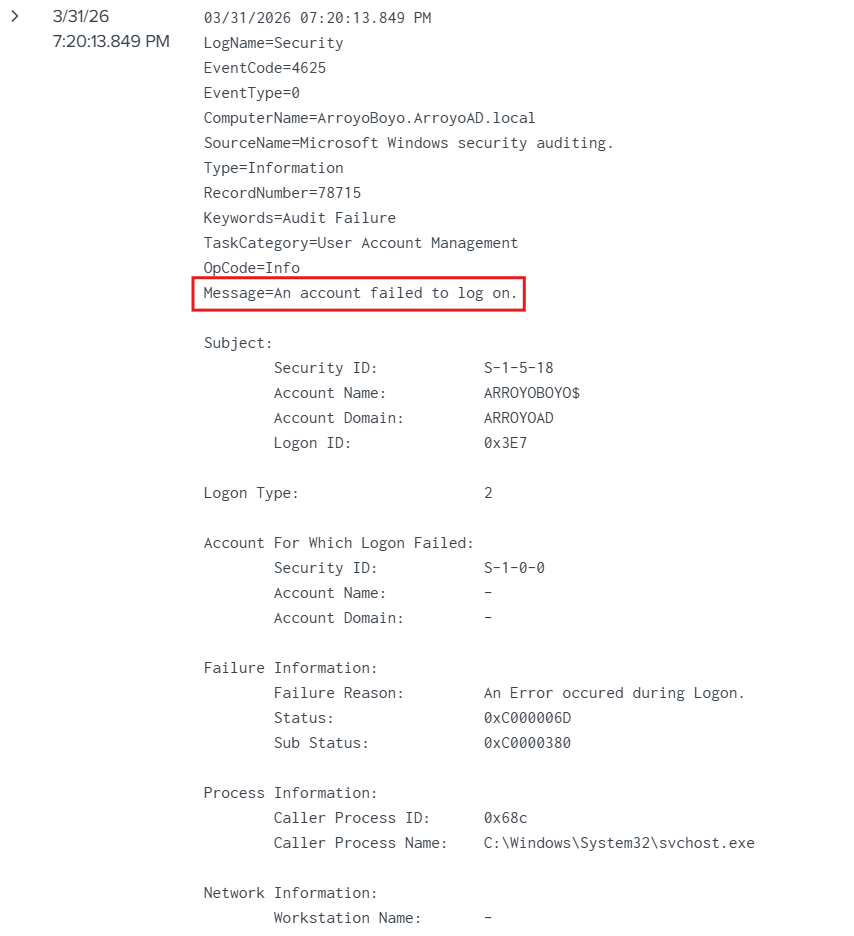

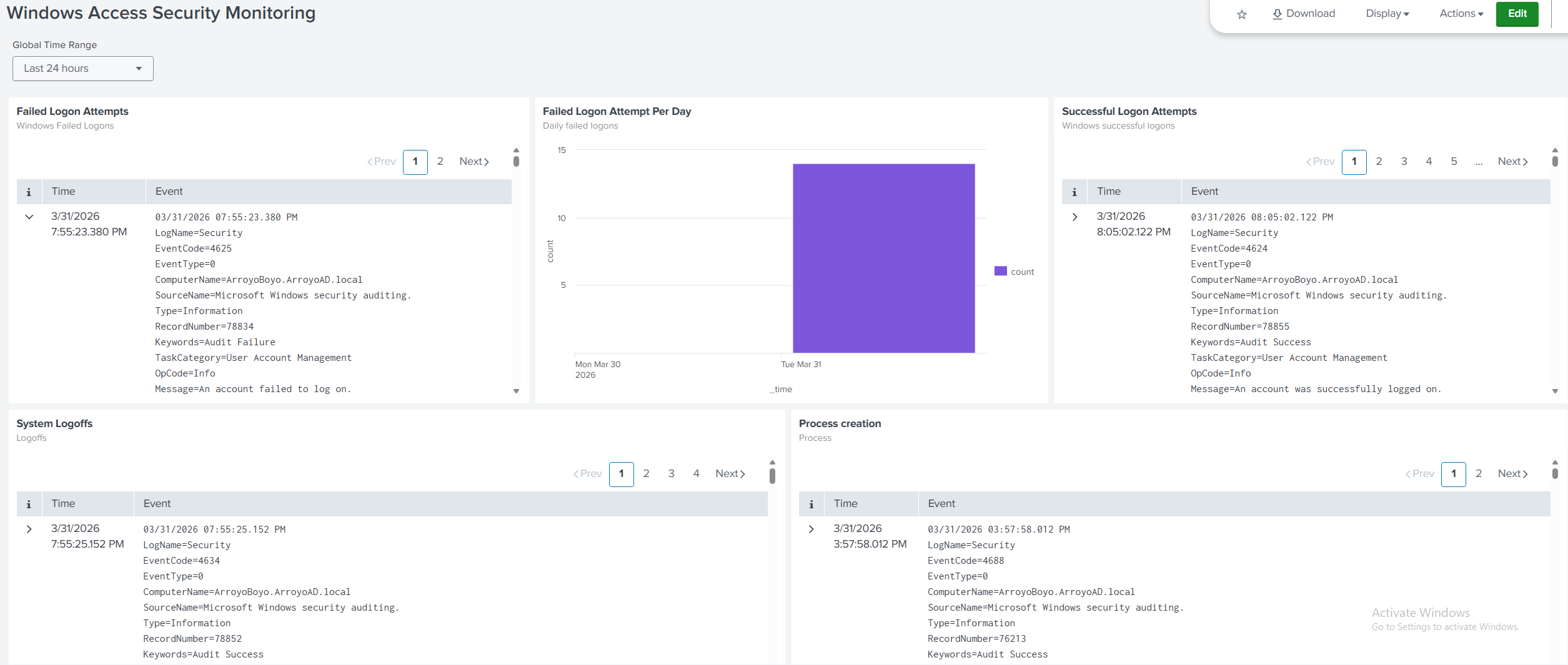

本项目涉及配置 Splunk Enterprise、探索和分析 Windows 事件日志、为可疑的登录失败活动创建基础警报,并在 SOC 风格的工作流中提升对身份验证和系统事件的可见性。

# 🛠️ 使用的工具

- ✅ Splunk Enterprise

- ✅ Windows 11 虚拟机

- ✅ Windows 安全日志

- ✅ Windows 应用程序日志

- ✅ Windows 系统日志

# 🚧 构建内容

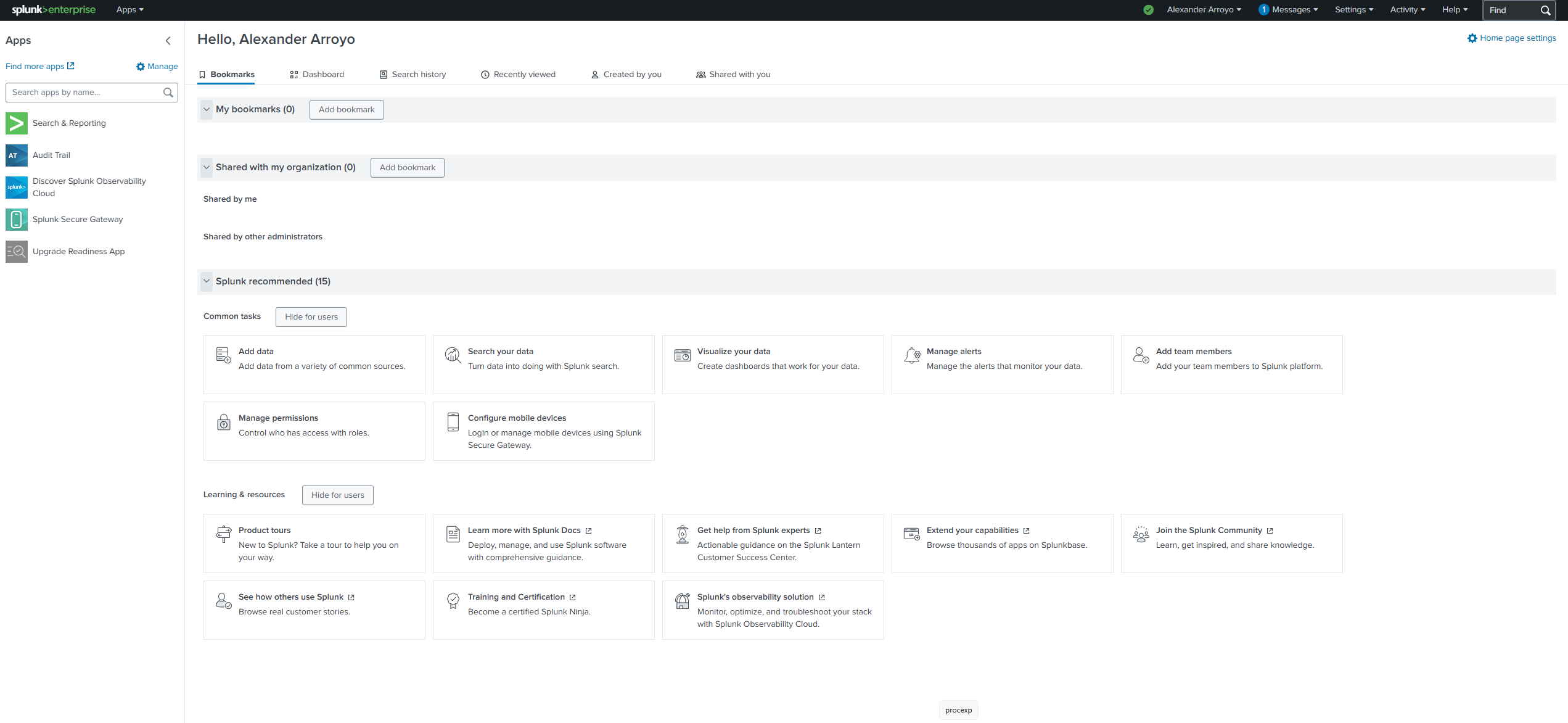

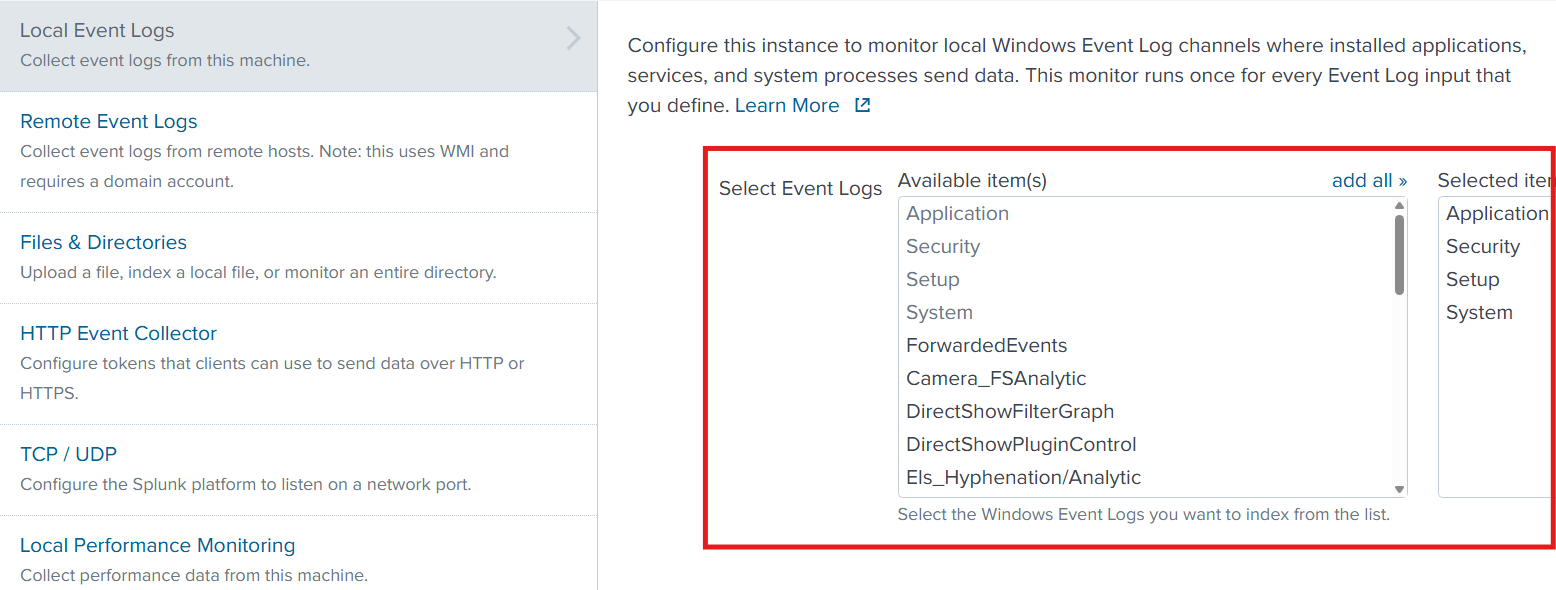

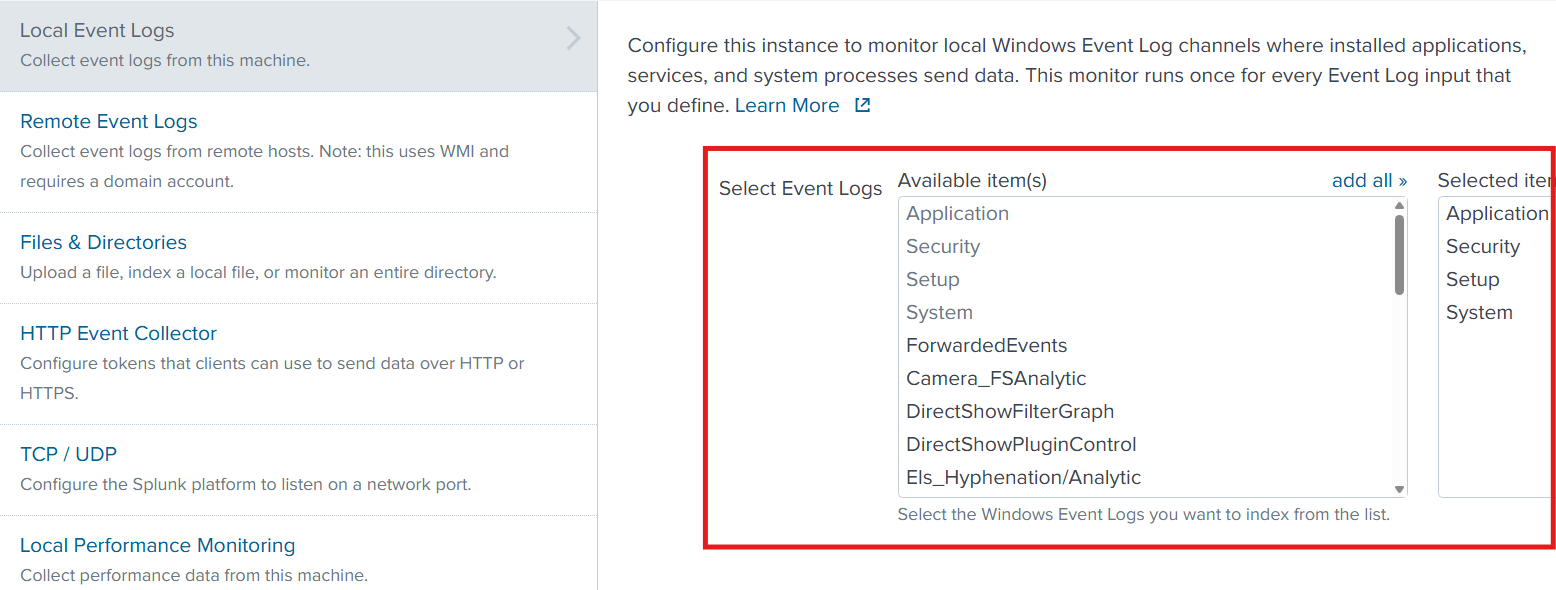

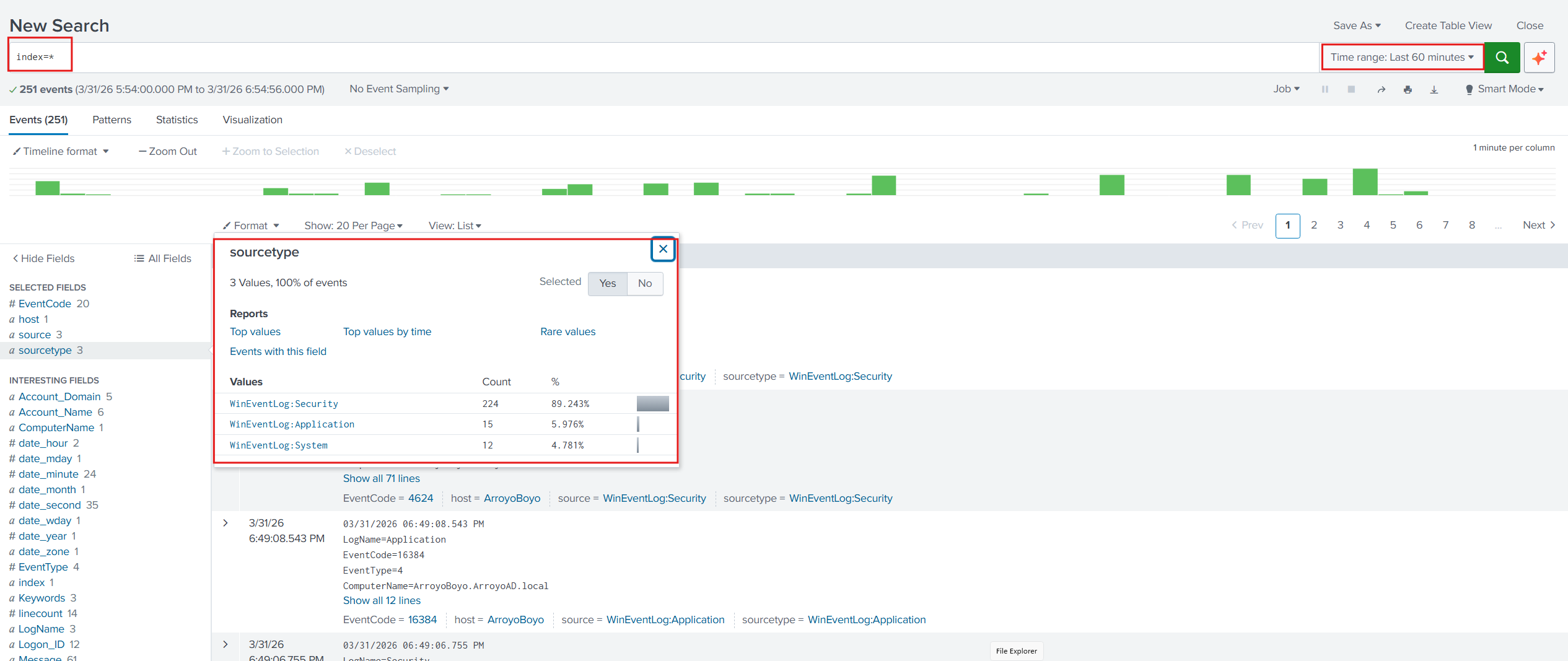

- 我在 Windows 虚拟机环境中配置了一个基础的 Splunk SIEM 实验室,并连接了日志数据以将其导入 Splunk。

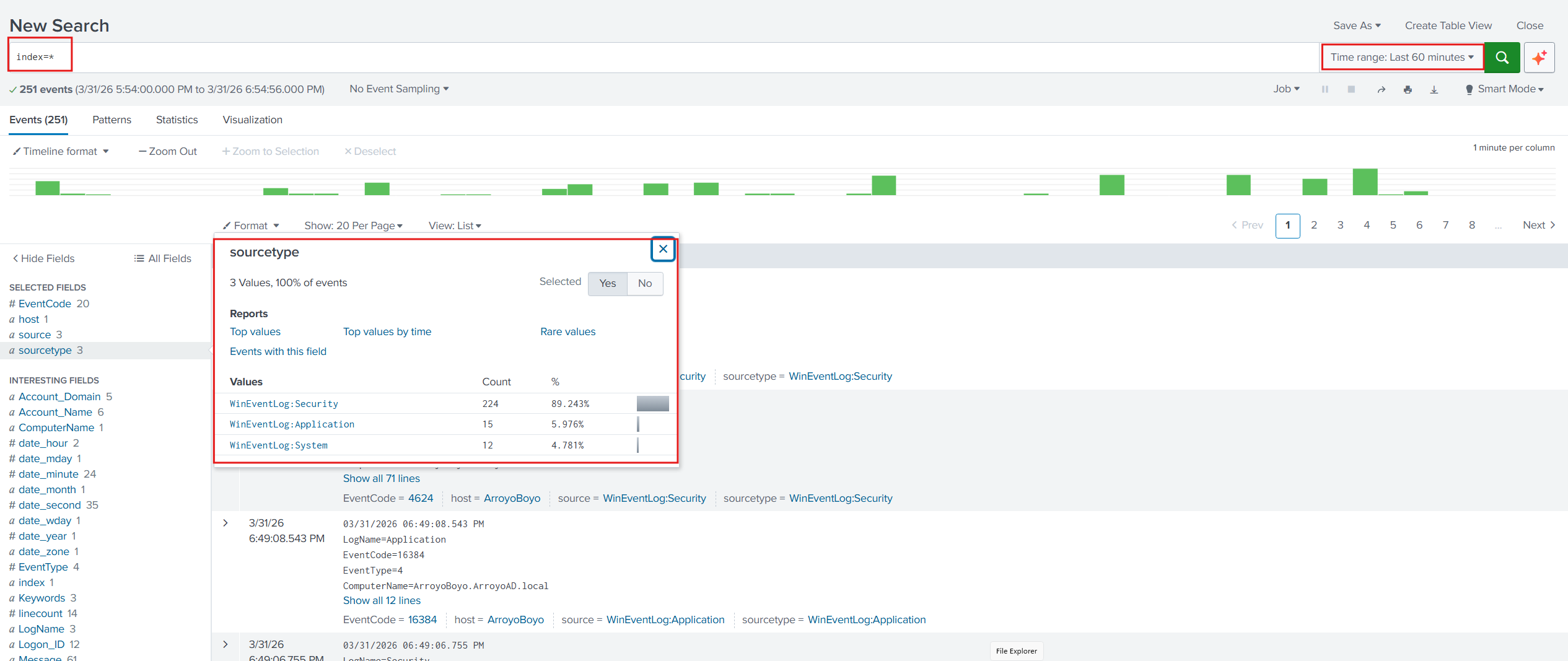

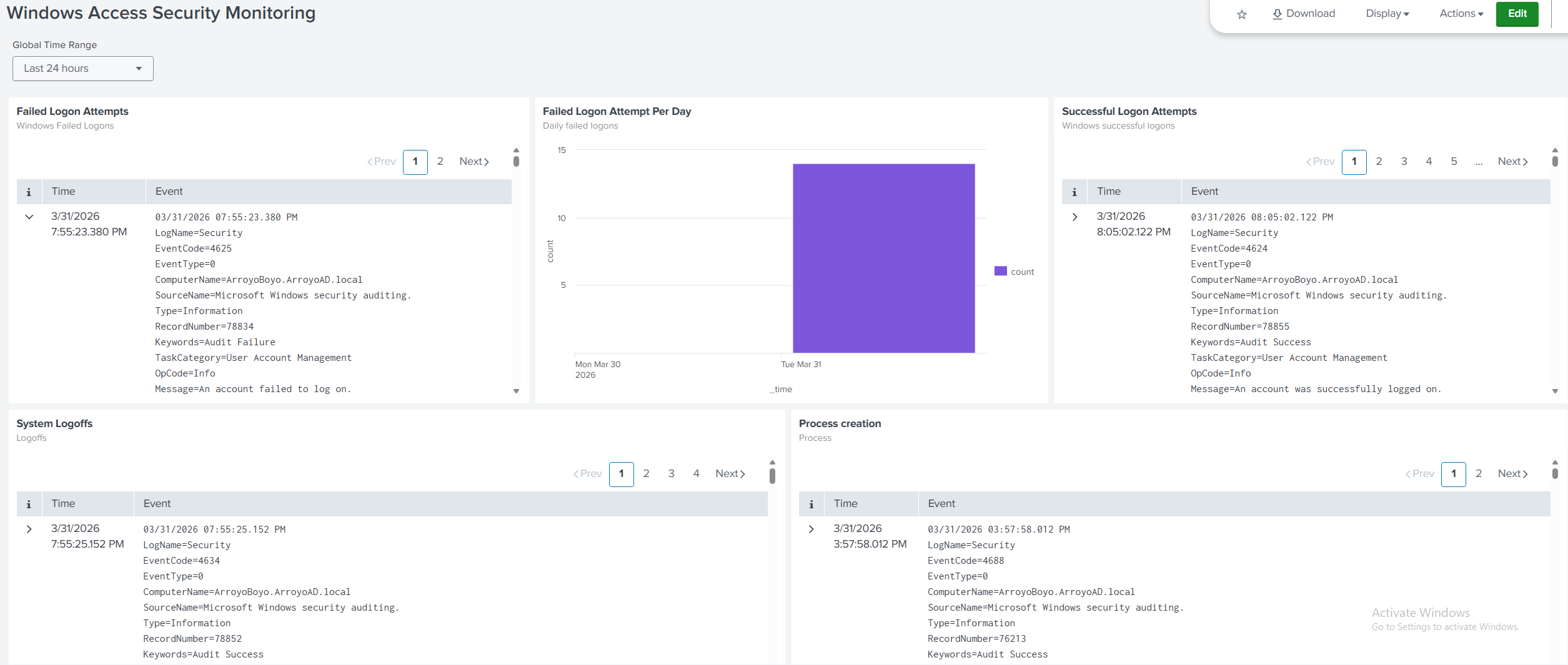

- 随后,我使用 Splunk 检查了 Windows 事件活动,识别了重要的日志类别,并探索了 SIEM 平台如何集中信息以进行安全监控。

# 🔍 分析内容

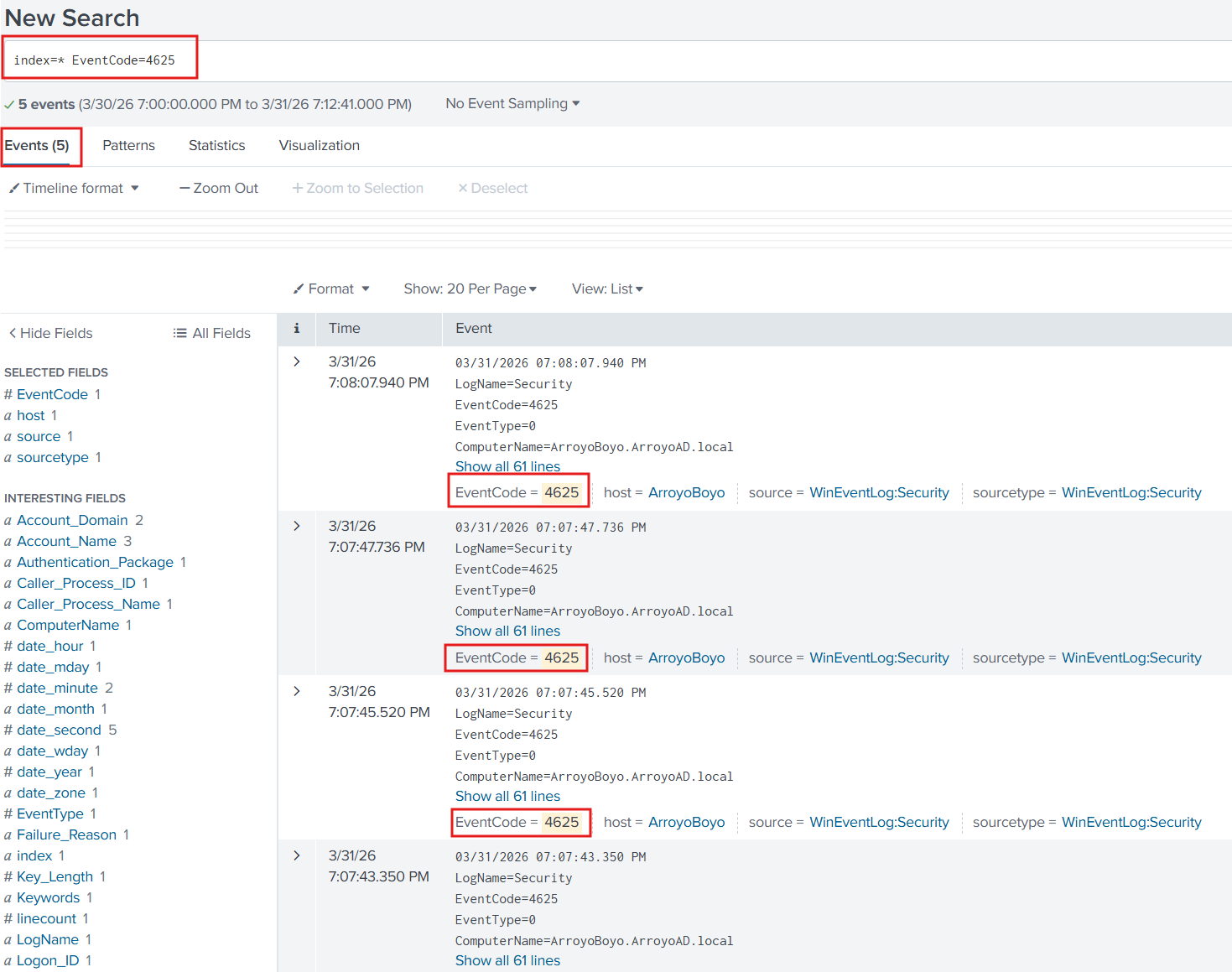

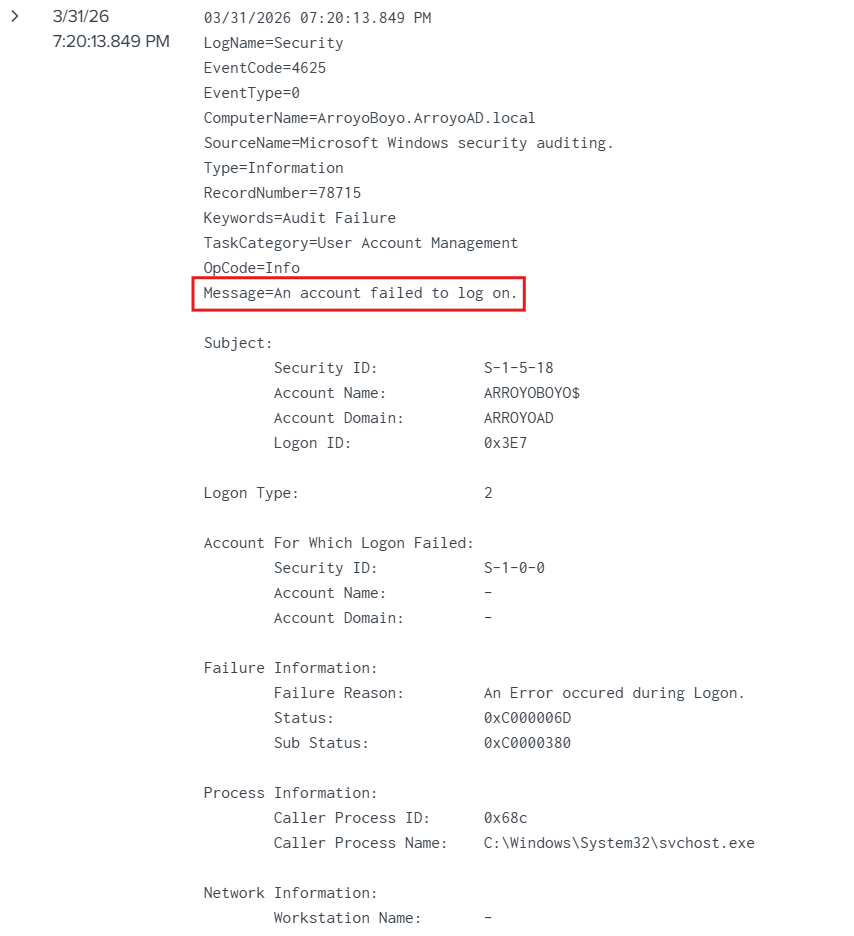

本项目侧重于了解 Windows 安全日志在 Splunk 中的呈现方式,以及如何利用它们监控可疑行为。我具体研究了:

- 登录失败活动

- 反复的身份验证失败

- 进程创建可见性

- 基础安全事件监控

# 警报与监控

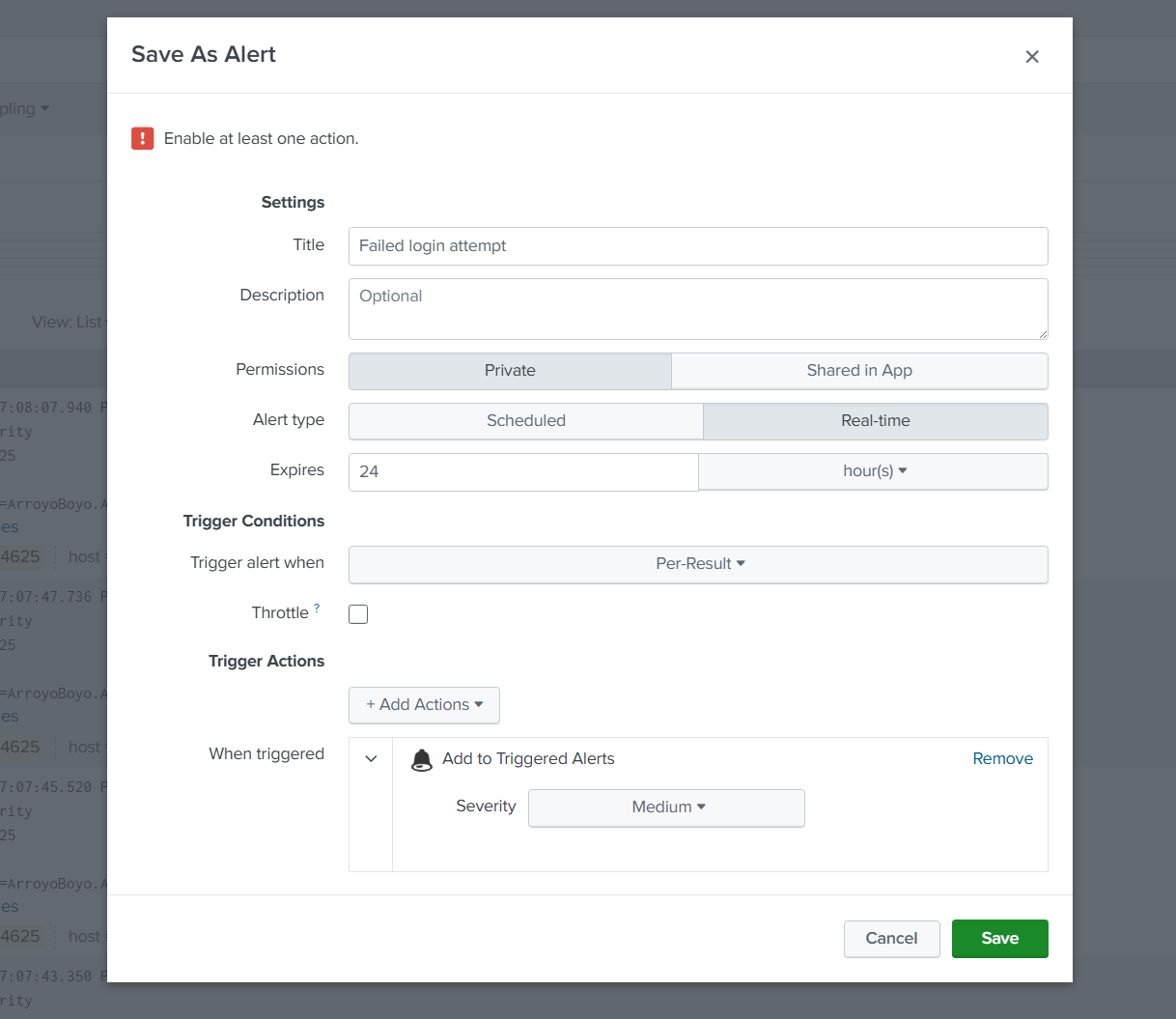

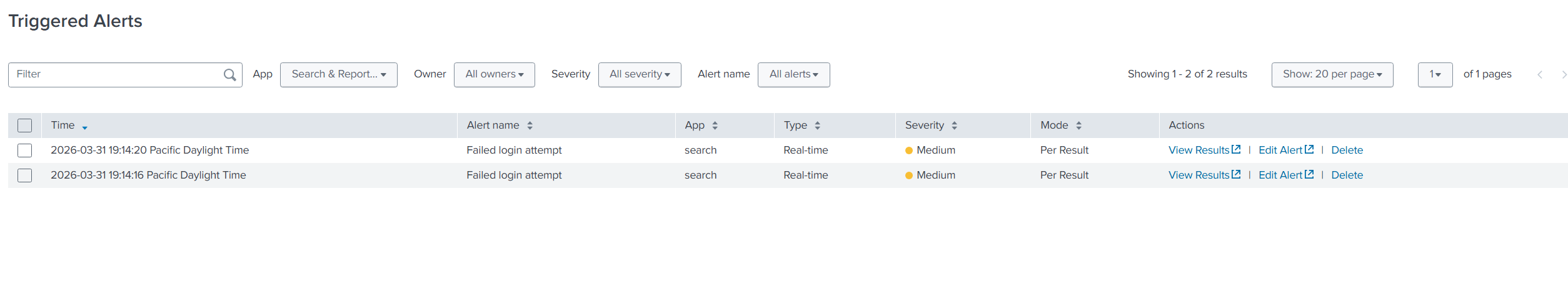

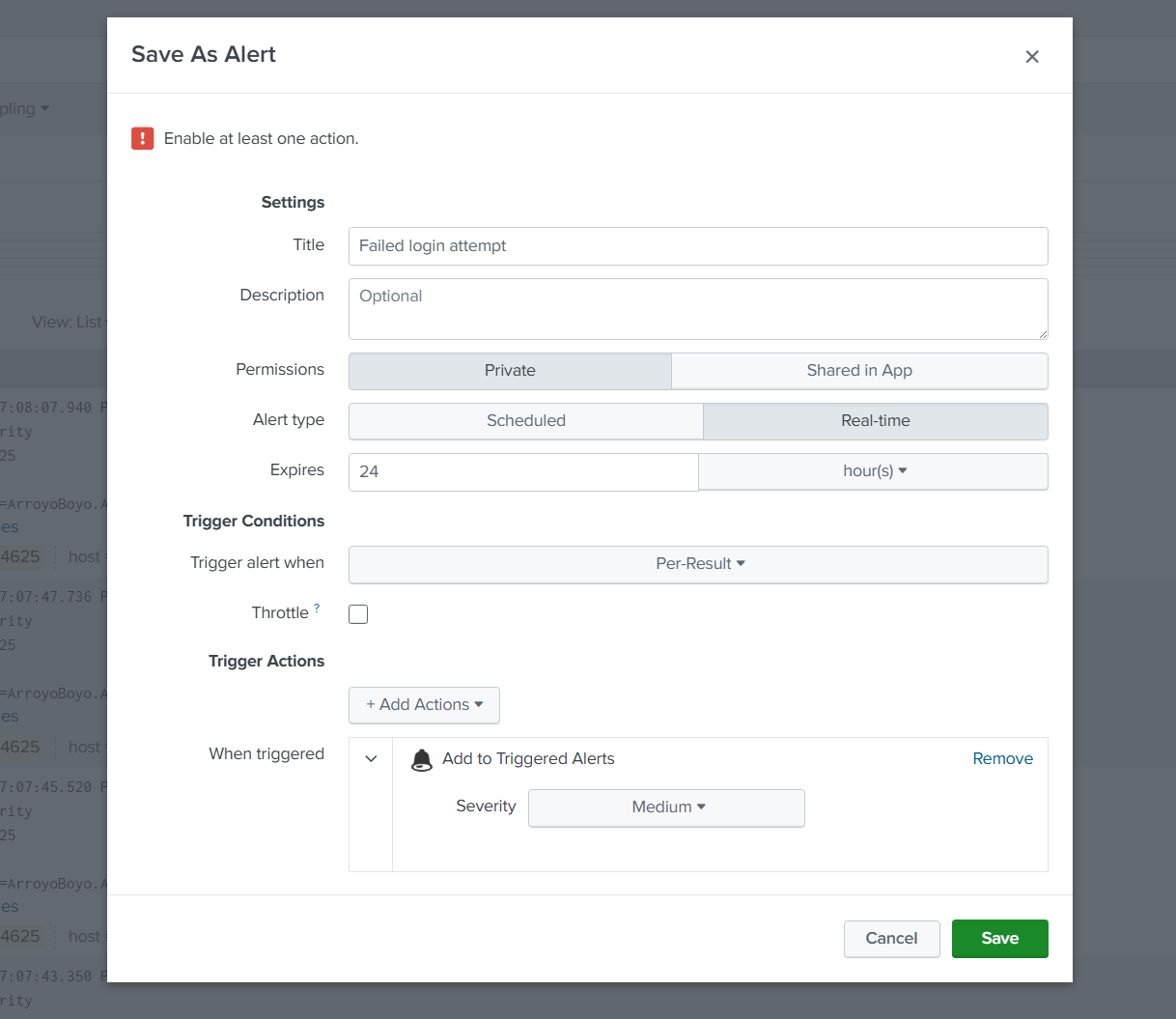

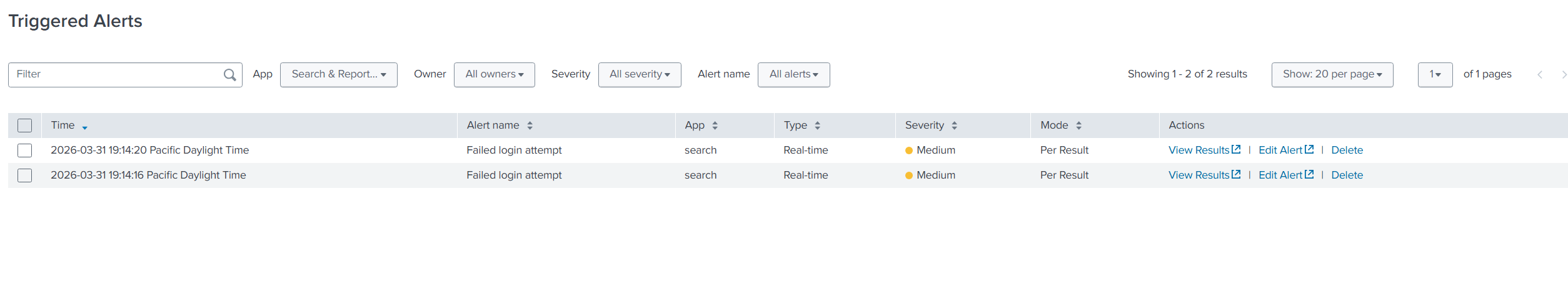

作为实验室的一部分,我利用相关的 Windows 事件代码为可疑的登录失败活动创建了一个基础警报。这演示了如何查询、监控特定类型的事件,并通过 Splunk 内部的警报逻辑进行简化。

# 📖 最终成果

本项目的成果是一个运行良好的基础 SIEM 实验室,它演示了:

- Splunk 的设置与配置

- Windows 日志导入

- 基础的日志查询与分析

- 对关键安全事件类型的理解

- 为可疑的登录失败活动创建警报

- 创建用于监控可见性的仪表板

# 📸 截图证明

标签:OISF, Splunk Enterprise, Windows 11, Windows事件日志, 仪表盘, 信息安全入门, 告警配置, 基础架构安全, 安全事件响应, 安全实验, 安全工程师, 安全运营中心, 日志管理, 日志采集, 网络安全, 网络映射, 认证失败监控, 过程创建监控, 隐私保护