sandhya826/malware-traffic-analysis-wireshark

GitHub: sandhya826/malware-traffic-analysis-wireshark

基于Wireshark对PCAP文件进行恶意软件流量分析,通过DNS过滤识别可疑域名和恶意IP地址。

Stars: 0 | Forks: 0

# 恶意软件流量分析-wireshark

基于 Wireshark 的恶意软件流量分析项目,使用 PCAP 文件

# 使用 Wireshark 进行恶意软件流量分析

## 📌 项目概述

本项目演示了如何使用 Wireshark 进行恶意软件流量分析。目标是从 PCAP 文件中识别可疑域名并提取恶意 IP 地址。

## 🛠 所用工具

- Wireshark

- Kali Linux

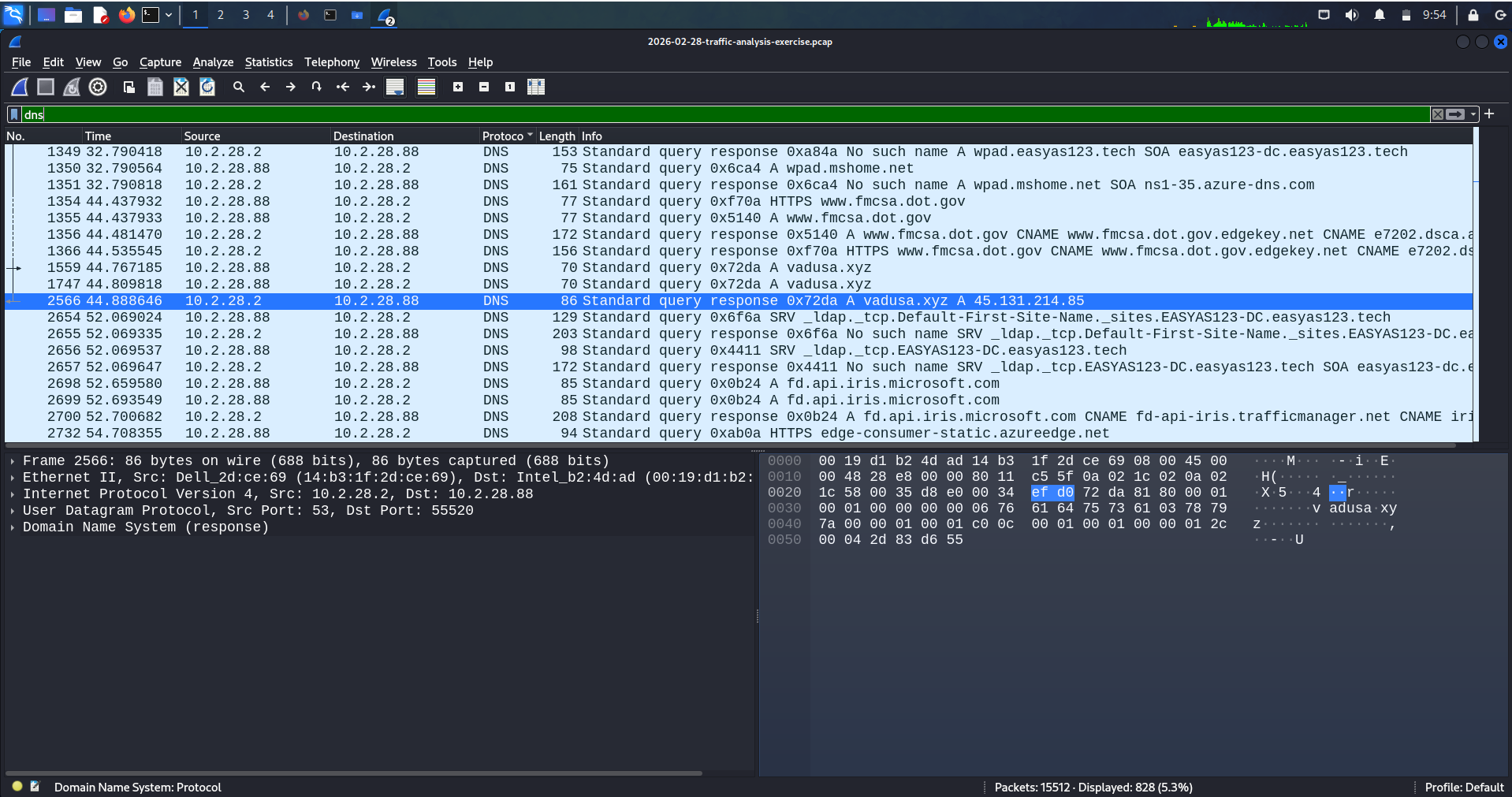

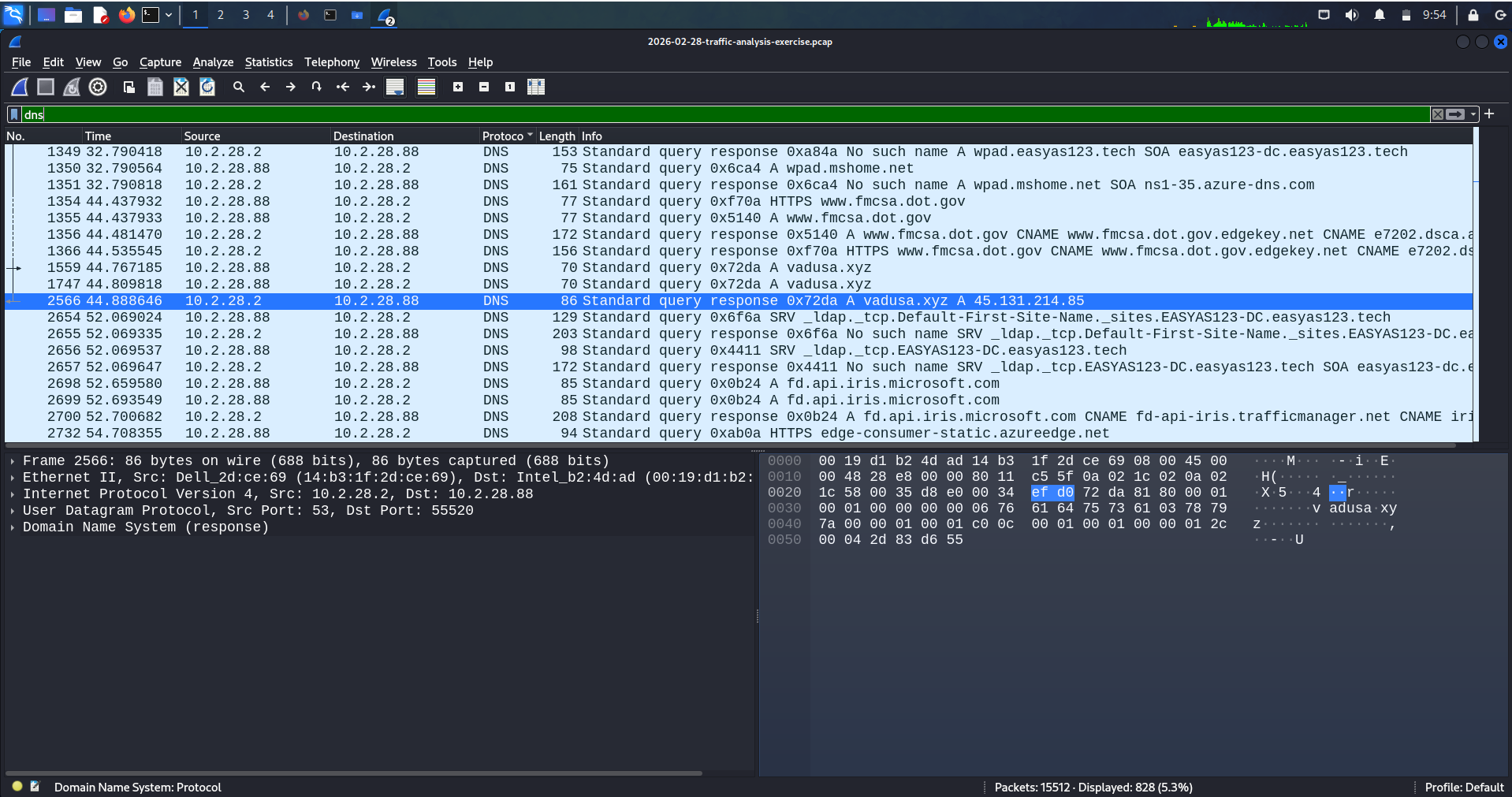

## 🔍 分析过程

1. 将 PCAP 文件导入 Wireshark

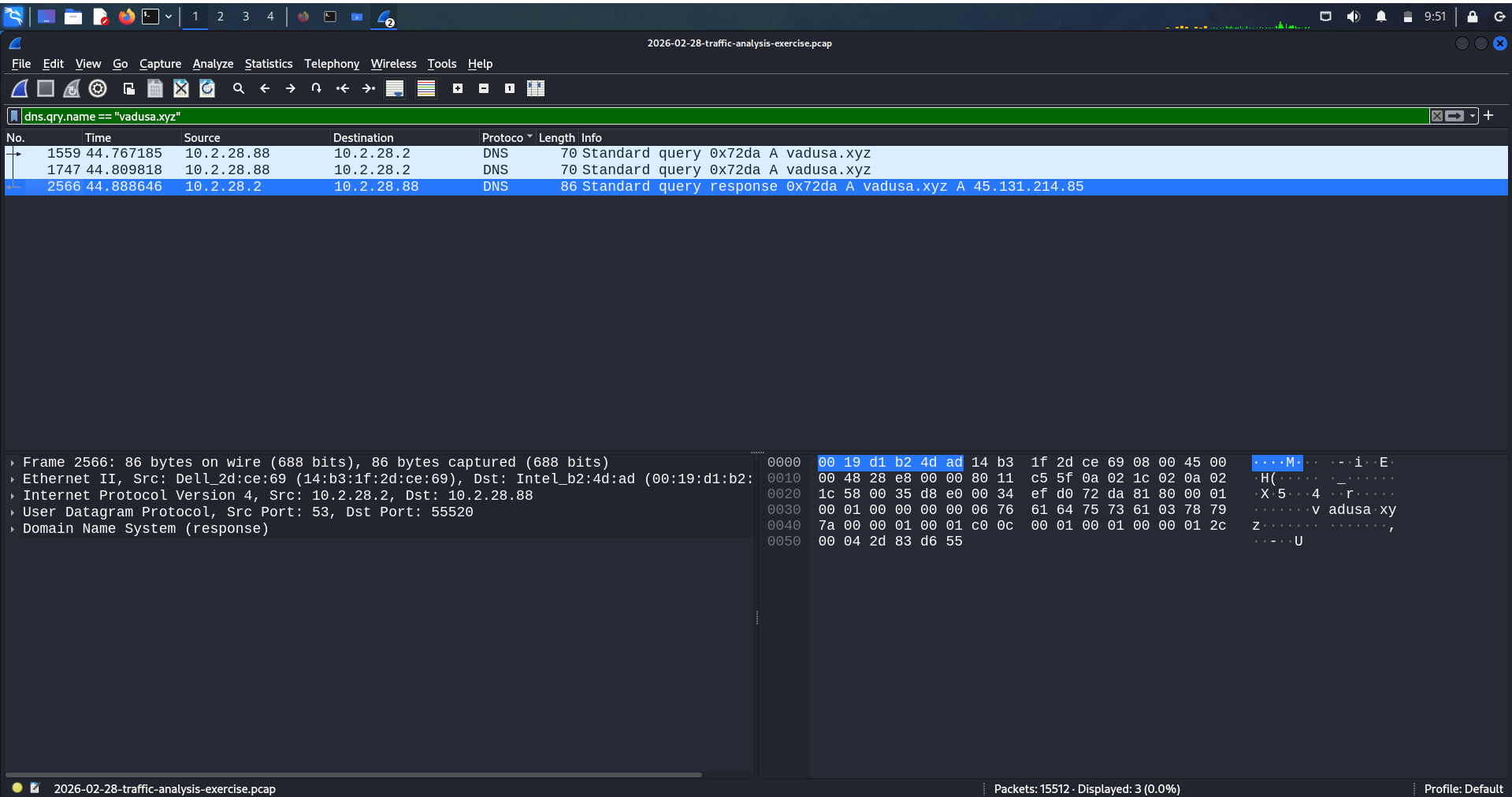

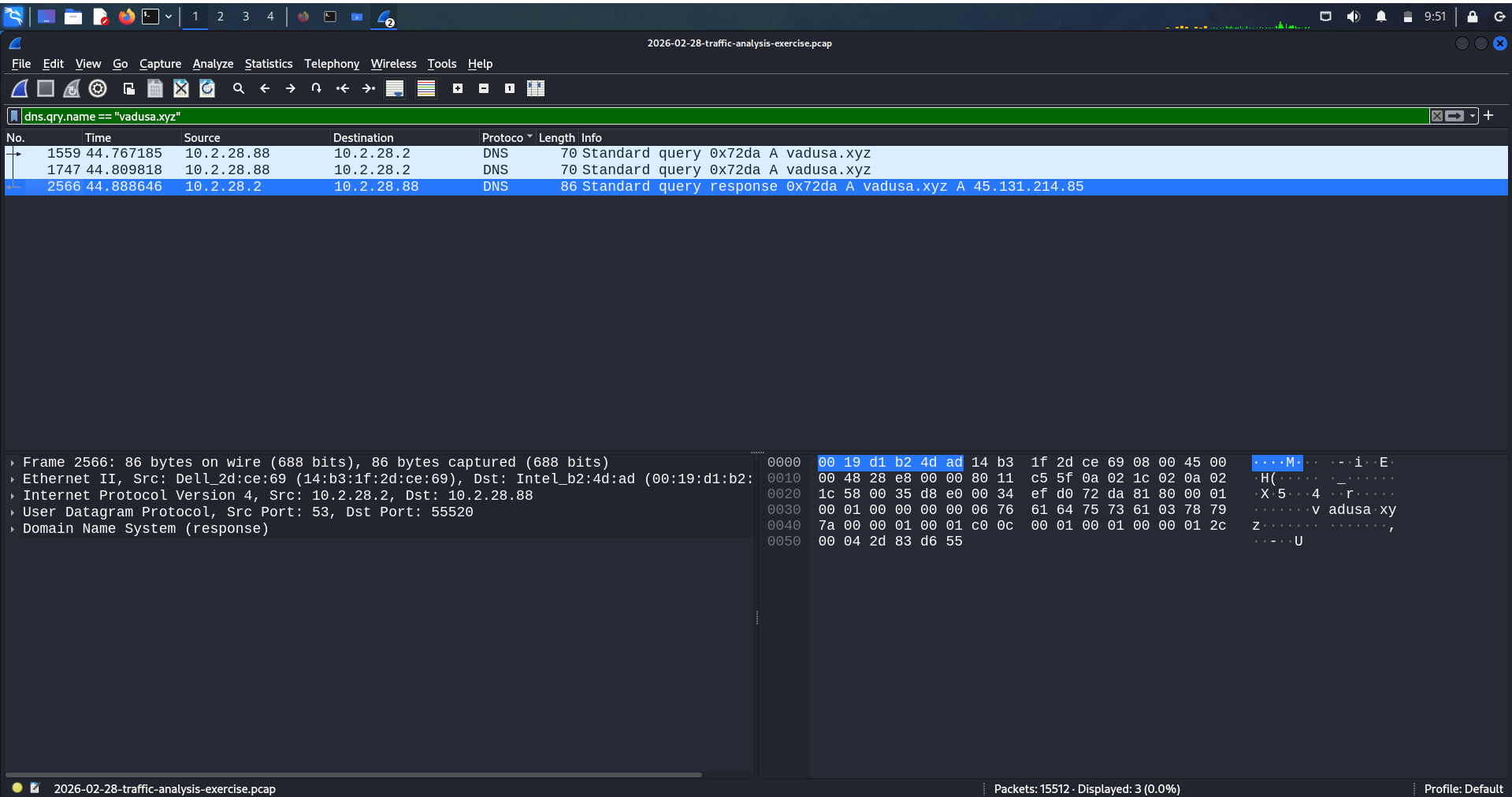

2. 应用 DNS 过滤器(`dns`、`dns.qry.name`)

3. 识别可疑的域名活动

4. 分析 DNS 响应数据包

5. 提取恶意 IP 地址

## 🚨 关键发现

- 可疑域名:vadusa.xyz

- 恶意 IP:45.131.214.85

- DNS 流量显示与外部恶意服务器存在通信

## 🧠 获得的技能

- DNS 流量分析

- 数据包检查

- 恶意软件流量识别

- Wireshark 过滤技术

## ⚠️ 免责声明

本项目仅供教育目的使用。

## 🧠 获得的技能

- DNS 流量分析

- 数据包检查

- 恶意软件流量识别

- Wireshark 过滤技术

## ⚠️ 免责声明

本项目仅供教育目的使用。

## 🧠 获得的技能

- DNS 流量分析

- 数据包检查

- 恶意软件流量识别

- Wireshark 过滤技术

## ⚠️ 免责声明

本项目仅供教育目的使用。

## 🧠 获得的技能

- DNS 流量分析

- 数据包检查

- 恶意软件流量识别

- Wireshark 过滤技术

## ⚠️ 免责声明

本项目仅供教育目的使用。标签:AMSI绕过, DAST, DNS分析, DNS过滤, IP 地址批量处理, IP地址提取, meg, PCAP文件分析, Wireshark, 信息安全, 协议分析, 卡顿Linux, 句柄查看, 威胁情报, 威胁检测, 开发者工具, 恶意域名识别, 恶意流量, 恶意软件分析, 教育项目, 数字取证, 权限提升, 流量监控, 系统分析, 网络分析, 网络安全, 自动化脚本, 隐私保护