Niraj-Bathani/wazuh-soc-detection-lab

GitHub: Niraj-Bathani/wazuh-soc-detection-lab

这是一个基于Wazuh构建的SOC检测实验室项目,用于在Linux和Windows环境中进行安全事件检测工程与应急响应调查。

Stars: 0 | Forks: 0

# Wazuh SOC 检测实验室

## 项目概述

本仓库记录了一个**基于真实 Wazuh 的 SOC 实验室**,用于在受控环境中模拟和调查安全活动。

该实验室旨在练习核心的 Blue Team 工作流程,包括:

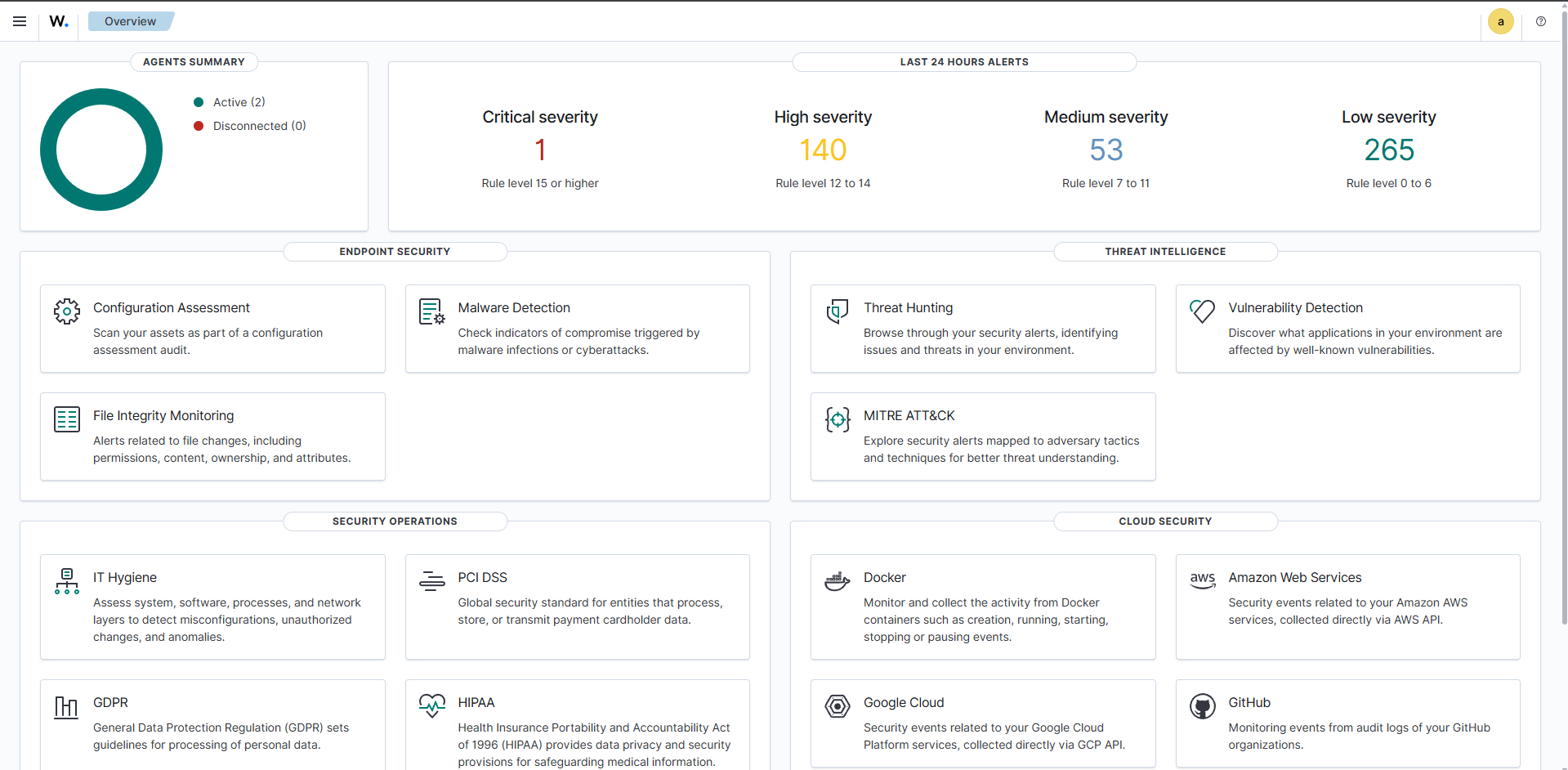

- **SIEM 告警监控**

- **检测工程**

- **自定义 Wazuh 规则创建**

- **Windows 和 Linux 遥测分析**

- **事件调查**

- **MITRE ATT&CK 映射**

- **攻击者活动模拟**

本项目反映了在**初级 SOC 分析师 / Blue Team / 检测工程**环境中预期的工作流程类型。

## 展示的核心技能

- Wazuh 部署与配置

- SIEM 告警分析

- 自定义规则开发

- 使用 Sysmon 进行 Windows 日志分析

- Linux 日志分析与权限提升监控

- 安全事件分流

- 事件文档记录

- 威胁检测验证

- 基于 ATT&CK 的调查工作流程

## 实验室架构

### 核心基础设施

| 系统 | 角色 | 操作系统 | IP 地址 |

|--------|------|----|------------|

| Wazuh Server | SIEM / 检测平台 | Amazon Linux 2023 | `192.168.101.136` |

| Ubuntu Endpoint | Linux 受控主机 | Ubuntu 24.04.4 LTS | `192.168.101.139` |

| Windows Endpoint | Windows 受控主机 | Windows Server 2025 Datacenter Evaluation | `192.168.101.133` |

| Kali Linux | 攻击者模拟主机 | Kali GNU/Linux Rolling | `192.168.101.128` |

### 已安装的安全组件

#### Wazuh Server

- Wazuh Manager

- Wazuh Indexer

- Wazuh Dashboard

#### Ubuntu Endpoint

- Wazuh Agent

- Suricata

#### Windows Endpoint

- Wazuh Agent

- Sysmon

#### 虚拟化

- VMware

## 仪表盘概览

## 检测覆盖

该实验室包含**在环境中验证过且有效的检测**。

### Linux 检测 (Ubuntu)

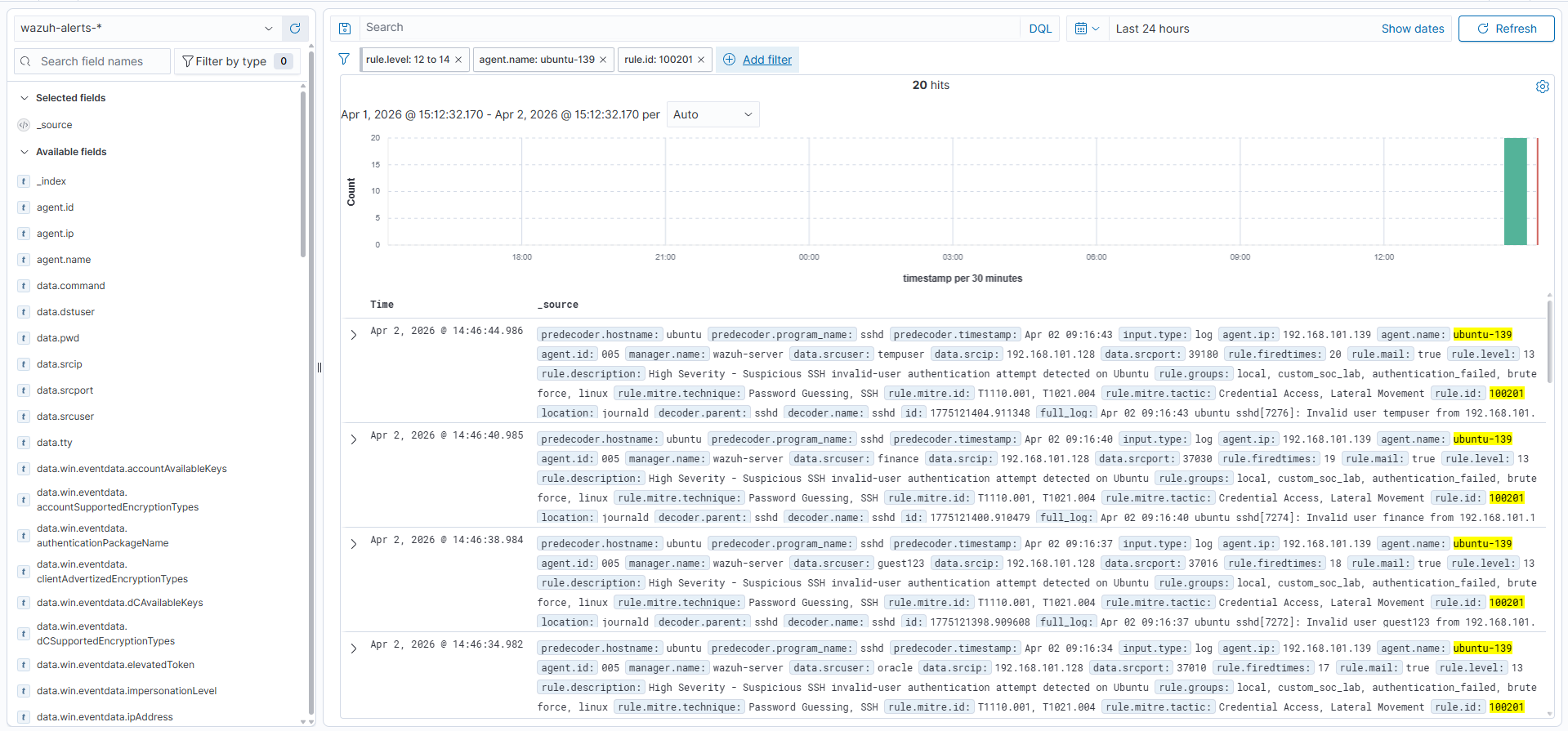

#### 1) SSH 无效用户认证尝试

- **规则 ID:** `100201`

- **严重等级:** High

- **MITRE ATT&CK:** `T1110.001` (Password Guessing), `T1021.004` (SSH)

**检测目标:**

识别使用无效用户名进行的 SSH 登录失败尝试,这可能表明存在暴力破解或侦察活动。

### 检测示例 – SSH 无效用户认证尝试

#### 2) 可疑 Sudo 权限提升

- **规则 ID:** `100203`

- **严重等级:** High

- **MITRE ATT&CK:** `T1548.003` (Sudo and Sudo Caching)

**检测目标:**

检测使用 `sudo` 进行的潜在可疑权限提升尝试。

#### 3) 关键敏感文件修改

- **规则 ID:** `100204`

- **严重等级:** Critical

- **MITRE ATT&CK:** `T1565.001` (Stored Data Manipulation)

**检测目标:**

检测对敏感文件未经授权或高风险的修改操作。

### Windows 检测 (WS-25)

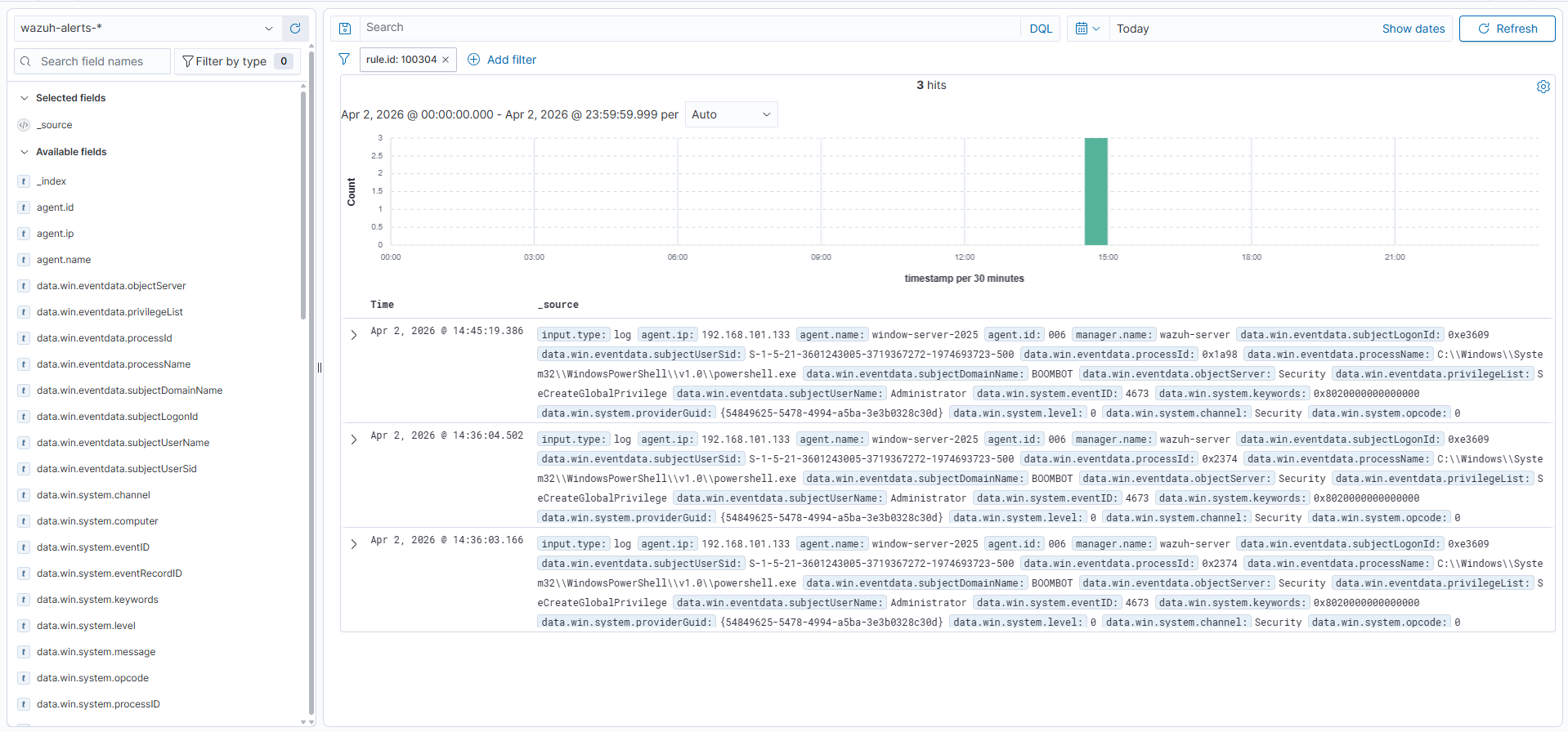

#### 4) 可疑 PowerShell 执行

- **规则 ID:** `100304`

- **严重等级:** High

- **MITRE ATT&CK:** `T1059.001` (PowerShell)

**检测目标:**

识别通过 Sysmon 捕获并接入 Wazuh 的可疑或类似攻击者的 PowerShell 活动。

### 检测示例 – 可疑 PowerShell 执行

## 调查场景

本仓库包含针对已验证检测场景的 SOC 风格调查。

### 包含的调查工作流程

- Linux 身份验证异常审查

- Linux 权限提升分析

- Linux 文件完整性告警调查

- Windows PowerShell 执行分流

每项调查侧重于:

- 告警上下文

- 事件证据

- 分析师解读

- 检测逻辑

- MITRE ATT&CK 映射

- 分流结果

## 仓库结构

```

wazuh-soc-detection-lab/

├── README.md

├── architecture/

├── detections/

├── docs/

├── investigations/

├── logs/

├── rules/

├── screenshots/

└── simulations/

```

标签:Amazon Linux, BurpSuite集成, Cloudflare, Conpot, EDR, Metaprompt, MITRE ATT&CK, Suricata, Sysmon, Sysmon日志, VMware, Wazuh, Windows安全, 事件调查, 信息收集自动化, 安全信息和事件管理, 安全告警, 安全实验室, 安全运营, 扫描框架, 攻击模拟, 渗透测试环境, 特权提升, 现代安全运营, 端点检测与响应, 管理员页面发现, 网络安全, 脆弱性评估, 脱壳工具, 自动化部署, 自定义规则, 隐私保护, 驱动签名利用