matthiaswat/azure-sentinel-detection-lab

GitHub: matthiaswat/azure-sentinel-detection-lab

基于 Microsoft Azure 的安全监控实验室,展示从日志收集到自动化事件响应的端到端检测工程。

Stars: 0 | Forks: 0

# Azure-Sentinel-Detection-Lab

一个在 Microsoft Azure 上用 **5 天**时间构建的生产级安全监控实验室。本项目展示了**端到端的检测工程**——从日志收集到自动化事件响应。

**该实验室证明了:**

- 能够从零开始使用 KQL 构建检测规则

- 实现与 MITRE ATT&CK 对齐的告警

- 通过电子邮件和 Jira 工单系统进行自动化事件响应

- 实用的 Azure Sentinel 工程实践,而非纯理论

**该实验室证明了:**

- 能够从零开始使用 KQL 构建检测规则

- 实现与 MITRE ATT&CK 对齐的告警

- 通过电子邮件和 Jira 工单系统进行自动化事件响应

- 实用的 Azure Sentinel 工程实践,而非纯理论

## 🎯 已实现的检测规则

| 规则 | MITRE 技术 | 检测逻辑 |

|------|----------------|-----------------|

| **异常移动** | T1078 - 有效账户 (T1078.001 - 默认账户, T1078.002 - 域账户, T1078.004 - 云账户) | 检测 30 分钟内来自不同国家的两次成功登录。表明可能存在账户被盗用或 VPN 滥用的情况。 |

| **登录失败尝试** | T1110 (暴力破解) | 15 分钟内出现 3 次以上密码尝试失败。表明存在暴力破解或撞库攻击。 |

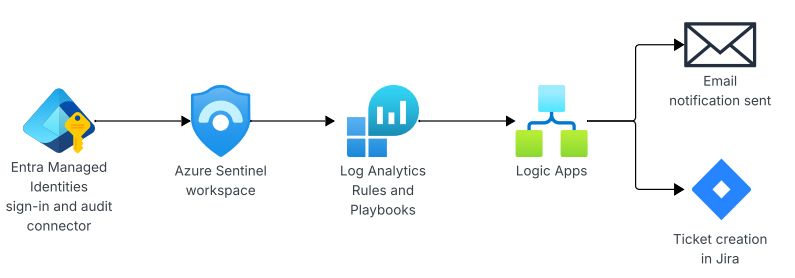

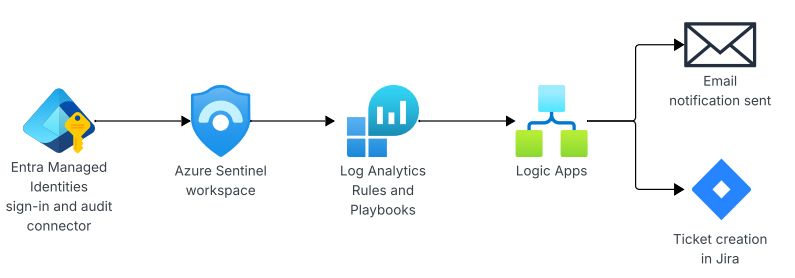

## 📊 架构

Entra ID 登录日志 → Microsoft Sentinel → 分析规则 → Logic Apps → 电子邮件 / Jira

- **数据源**:Entra ID (Azure AD) 登录日志

- **SIEM**:带有自定义 KQL 规则的 Microsoft Sentinel

- **自动化**:用于电子邮件和 Jira 集成的 Logic Apps playbook

- **响应**:电子邮件通知 + Jira 工单创建

## 🔧 技术栈

| 组件 | 技术 |

|-----------|------------|

| SIEM | Microsoft Sentinel |

| 检测语言 | KQL (Kusto Query Language) |

| 自动化 | Azure Logic Apps |

| 源日志 | Microsoft Entra ID |

| 工单系统 | Atlassian Jira (API) |

| 通知 | Office 365 Outlook |

## 🔧 导入 Playbook

1. 转到 Azure Logic Apps → **导入** → 选择 `email_playbook.json`

2. 更新连接 (Outlook / Jira API)

3. 链接到 Sentinel 分析规则

## 🎯 已实现的检测规则

| 规则 | MITRE 技术 | 检测逻辑 |

|------|----------------|-----------------|

| **异常移动** | T1078 - 有效账户 (T1078.001 - 默认账户, T1078.002 - 域账户, T1078.004 - 云账户) | 检测 30 分钟内来自不同国家的两次成功登录。表明可能存在账户被盗用或 VPN 滥用的情况。 |

| **登录失败尝试** | T1110 (暴力破解) | 15 分钟内出现 3 次以上密码尝试失败。表明存在暴力破解或撞库攻击。 |

## 📊 架构

Entra ID 登录日志 → Microsoft Sentinel → 分析规则 → Logic Apps → 电子邮件 / Jira

- **数据源**:Entra ID (Azure AD) 登录日志

- **SIEM**:带有自定义 KQL 规则的 Microsoft Sentinel

- **自动化**:用于电子邮件和 Jira 集成的 Logic Apps playbook

- **响应**:电子邮件通知 + Jira 工单创建

## 🔧 技术栈

| 组件 | 技术 |

|-----------|------------|

| SIEM | Microsoft Sentinel |

| 检测语言 | KQL (Kusto Query Language) |

| 自动化 | Azure Logic Apps |

| 源日志 | Microsoft Entra ID |

| 工单系统 | Atlassian Jira (API) |

| 通知 | Office 365 Outlook |

## 🔧 导入 Playbook

1. 转到 Azure Logic Apps → **导入** → 选择 `email_playbook.json`

2. 更新连接 (Outlook / Jira API)

3. 链接到 Sentinel 分析规则

## 🎯 已实现的检测规则

| 规则 | MITRE 技术 | 检测逻辑 |

|------|----------------|-----------------|

| **异常移动** | T1078 - 有效账户 (T1078.001 - 默认账户, T1078.002 - 域账户, T1078.004 - 云账户) | 检测 30 分钟内来自不同国家的两次成功登录。表明可能存在账户被盗用或 VPN 滥用的情况。 |

| **登录失败尝试** | T1110 (暴力破解) | 15 分钟内出现 3 次以上密码尝试失败。表明存在暴力破解或撞库攻击。 |

## 📊 架构

Entra ID 登录日志 → Microsoft Sentinel → 分析规则 → Logic Apps → 电子邮件 / Jira

- **数据源**:Entra ID (Azure AD) 登录日志

- **SIEM**:带有自定义 KQL 规则的 Microsoft Sentinel

- **自动化**:用于电子邮件和 Jira 集成的 Logic Apps playbook

- **响应**:电子邮件通知 + Jira 工单创建

## 🔧 技术栈

| 组件 | 技术 |

|-----------|------------|

| SIEM | Microsoft Sentinel |

| 检测语言 | KQL (Kusto Query Language) |

| 自动化 | Azure Logic Apps |

| 源日志 | Microsoft Entra ID |

| 工单系统 | Atlassian Jira (API) |

| 通知 | Office 365 Outlook |

## 🔧 导入 Playbook

1. 转到 Azure Logic Apps → **导入** → 选择 `email_playbook.json`

2. 更新连接 (Outlook / Jira API)

3. 链接到 Sentinel 分析规则

## 🎯 已实现的检测规则

| 规则 | MITRE 技术 | 检测逻辑 |

|------|----------------|-----------------|

| **异常移动** | T1078 - 有效账户 (T1078.001 - 默认账户, T1078.002 - 域账户, T1078.004 - 云账户) | 检测 30 分钟内来自不同国家的两次成功登录。表明可能存在账户被盗用或 VPN 滥用的情况。 |

| **登录失败尝试** | T1110 (暴力破解) | 15 分钟内出现 3 次以上密码尝试失败。表明存在暴力破解或撞库攻击。 |

## 📊 架构

Entra ID 登录日志 → Microsoft Sentinel → 分析规则 → Logic Apps → 电子邮件 / Jira

- **数据源**:Entra ID (Azure AD) 登录日志

- **SIEM**:带有自定义 KQL 规则的 Microsoft Sentinel

- **自动化**:用于电子邮件和 Jira 集成的 Logic Apps playbook

- **响应**:电子邮件通知 + Jira 工单创建

## 🔧 技术栈

| 组件 | 技术 |

|-----------|------------|

| SIEM | Microsoft Sentinel |

| 检测语言 | KQL (Kusto Query Language) |

| 自动化 | Azure Logic Apps |

| 源日志 | Microsoft Entra ID |

| 工单系统 | Atlassian Jira (API) |

| 通知 | Office 365 Outlook |

## 🔧 导入 Playbook

1. 转到 Azure Logic Apps → **导入** → 选择 `email_playbook.json`

2. 更新连接 (Outlook / Jira API)

3. 链接到 Sentinel 分析规则标签:Azure AD, Azure Logic Apps, Azure安全, Cloudflare, Entra ID, Jira集成, KQL, Kusto查询语言, Microsoft Sentinel, MITRE ATT&CK, SOAR, SOC自动化, 免杀技术, 安全告警, 安全监控实验室, 异常登录检测, 微软云, 暴力破解检测, 红队行动, 网络安全实验, 自动化响应, 身份安全