MattheuSegura/Malware-Traffic-Analysis-Investigation

GitHub: MattheuSegura/Malware-Traffic-Analysis-Investigation

一份详细的恶意软件流量分析实战报告,以 NetSupport Manager RAT 为案例,展示如何通过 Wireshark 进行网络入侵取证调查并提取关键 IOC。

Stars: 0 | Forks: 0

# 恶意软件流量分析 — 项目报告 # 2

### NetSupport Manager RAT — 网络入侵调查

## 1. 执行摘要

本报告记录了一项基于网络的恶意软件流量分析练习的发现。调查确定了一台受损主机通过端口 443 上的加密通道与已知的恶意外部 IP 地址进行通信。该恶意软件家族被确定为 **NetSupport Manager 远程访问木马 (RAT)**。通过系统的数据包捕获分析,受害主机、用户身份以及恶意活动的精确起始时间均已被明确识别。

## 2. 事件时间线

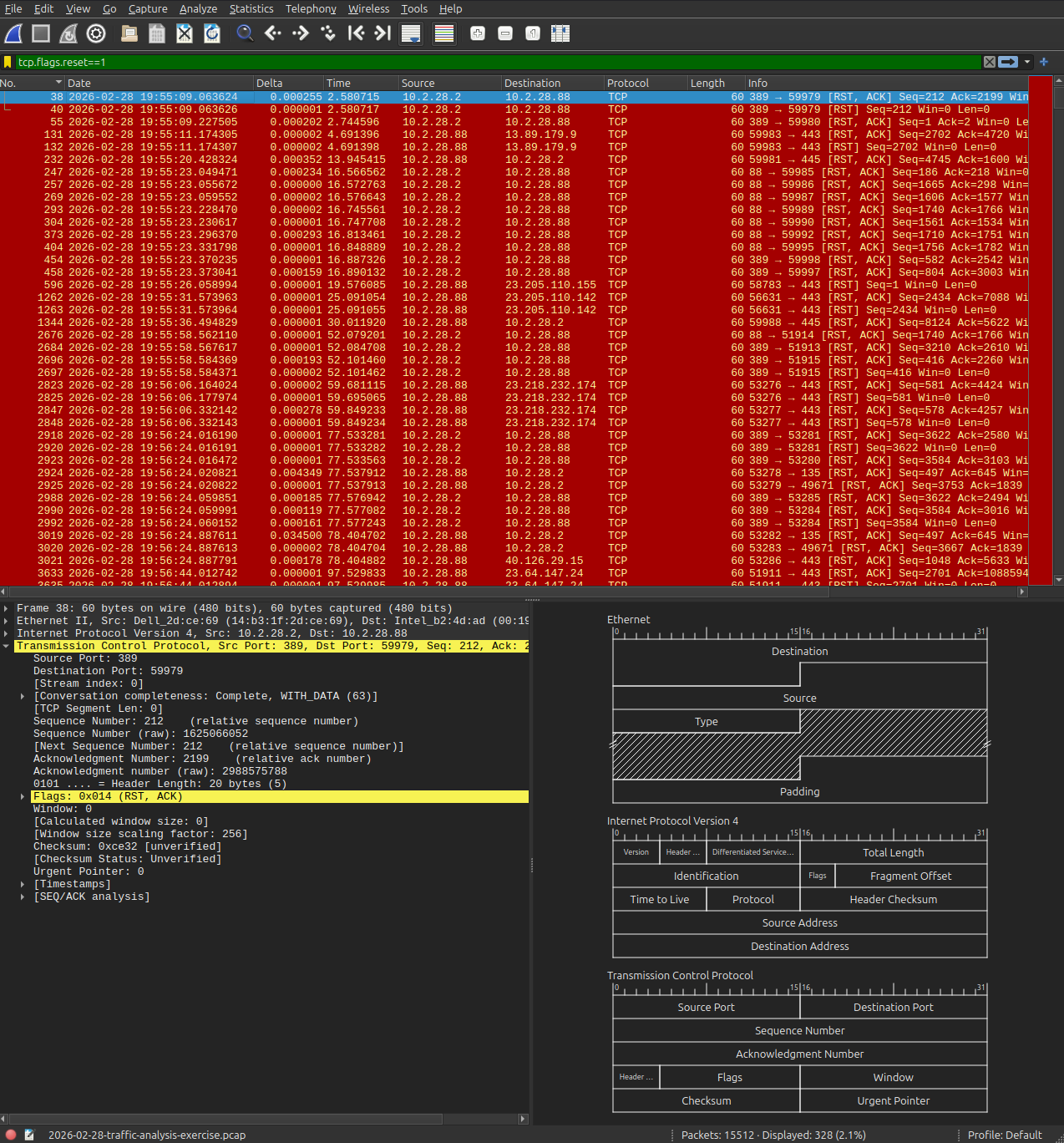

对数据包捕获应用了日期/时间列,以隔离域控制器与主机之间发起恶意通信的确切窗口。

| 字段 | 详情 |

|---|---|

| **恶意活动起始** | 2026-02-28 19:55 UTC |

| **协议** | HTTPS (TCP/443) — 加密 |

| **威胁分类** | NetSupport Manager RAT |

| **C2 Server** | 45.131.214.85:443 |

## 3. 受害者概况

以下受害者详情是通过结合 Wireshark 显示过滤器和数据包级别检查从数据包捕获中提取的。每个字段均通过第 4 节中描述的特定方法进行了验证。

| 字段 | 值 |

|---|---|

| **IP 地址** | 10.2.28.88 |

| **主机名** | DESKTOP-TEYQ2NR |

| **MAC 地址** | 00:19:d1:b2:4d:ad |

| **Windows 账户** | Brolf |

| **全名** | Becka Rolf |

## 4. 技术分析与 methodology

受害者概况中的每个工件都是通过针对性的 Wireshark 过滤器和实用程序获得的。

| 过滤器 / 方法 | 发现 |

|---|---|

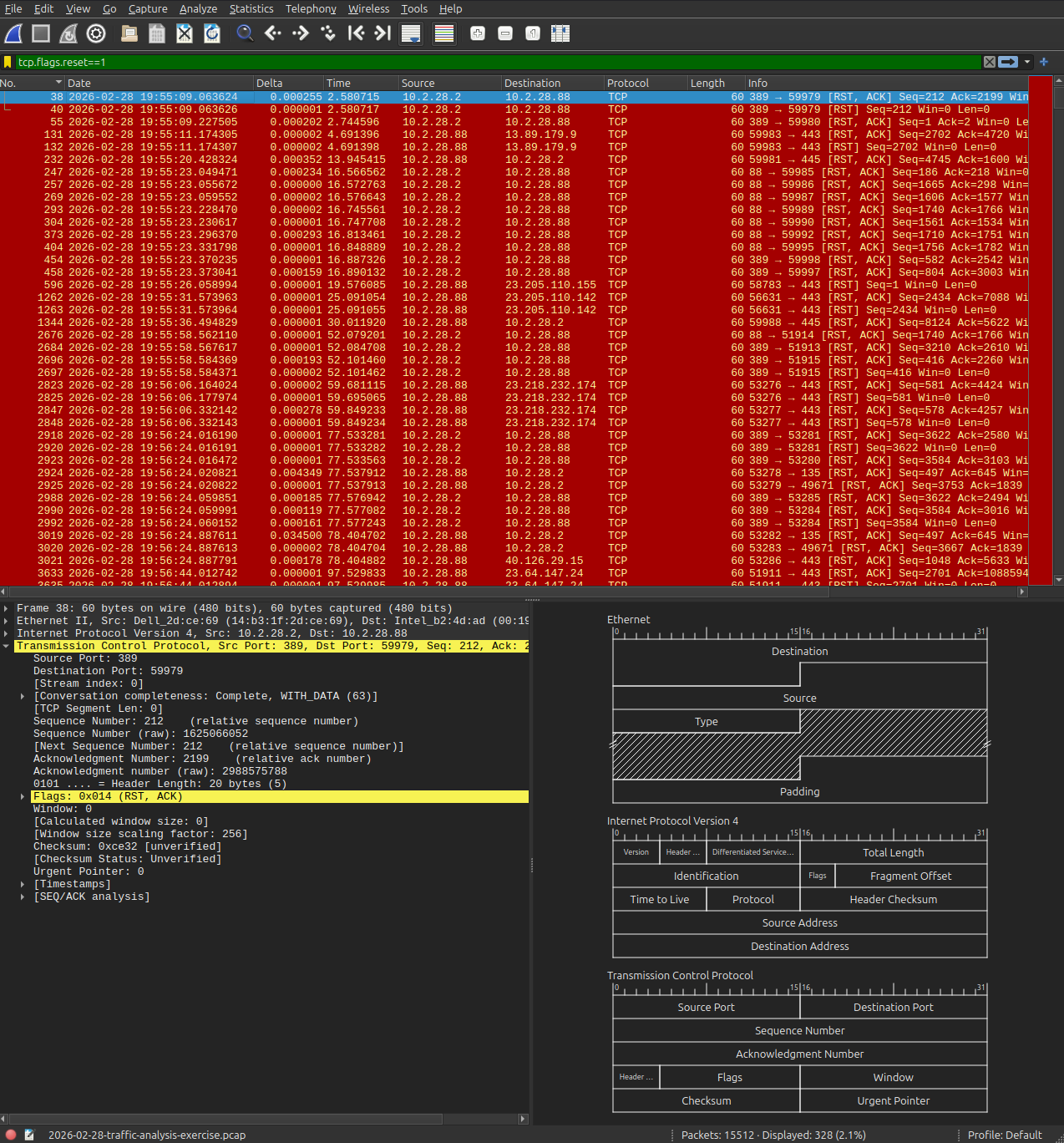

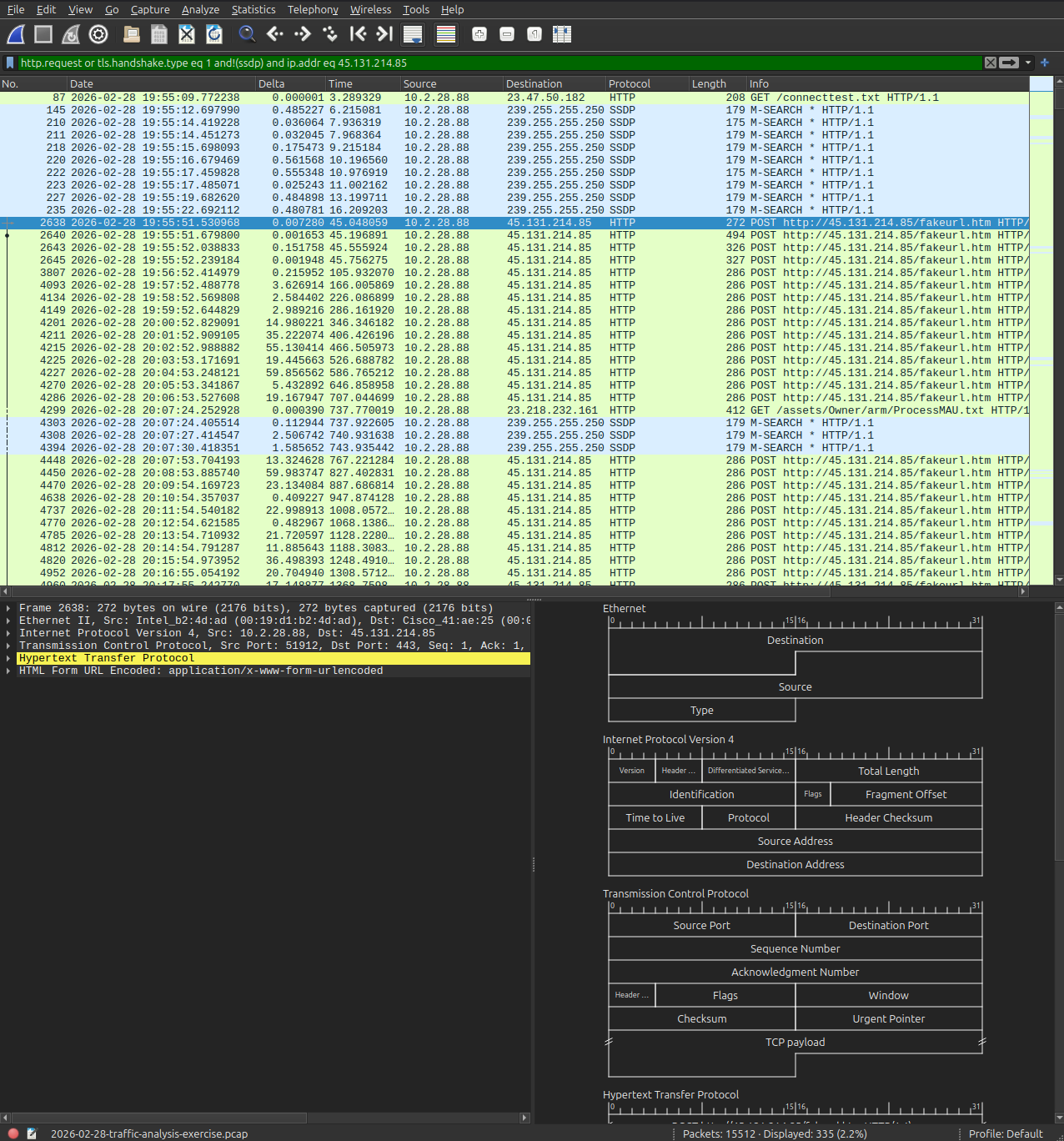

| `ip.addr == 45.131.214.85 && tcp.port == 443` | 确认了 C2 server IP 并隔离了端口 443 上的所有 RAT 相关流量。还显示了受害者 IP 地址:**10.2.28.88**。 |

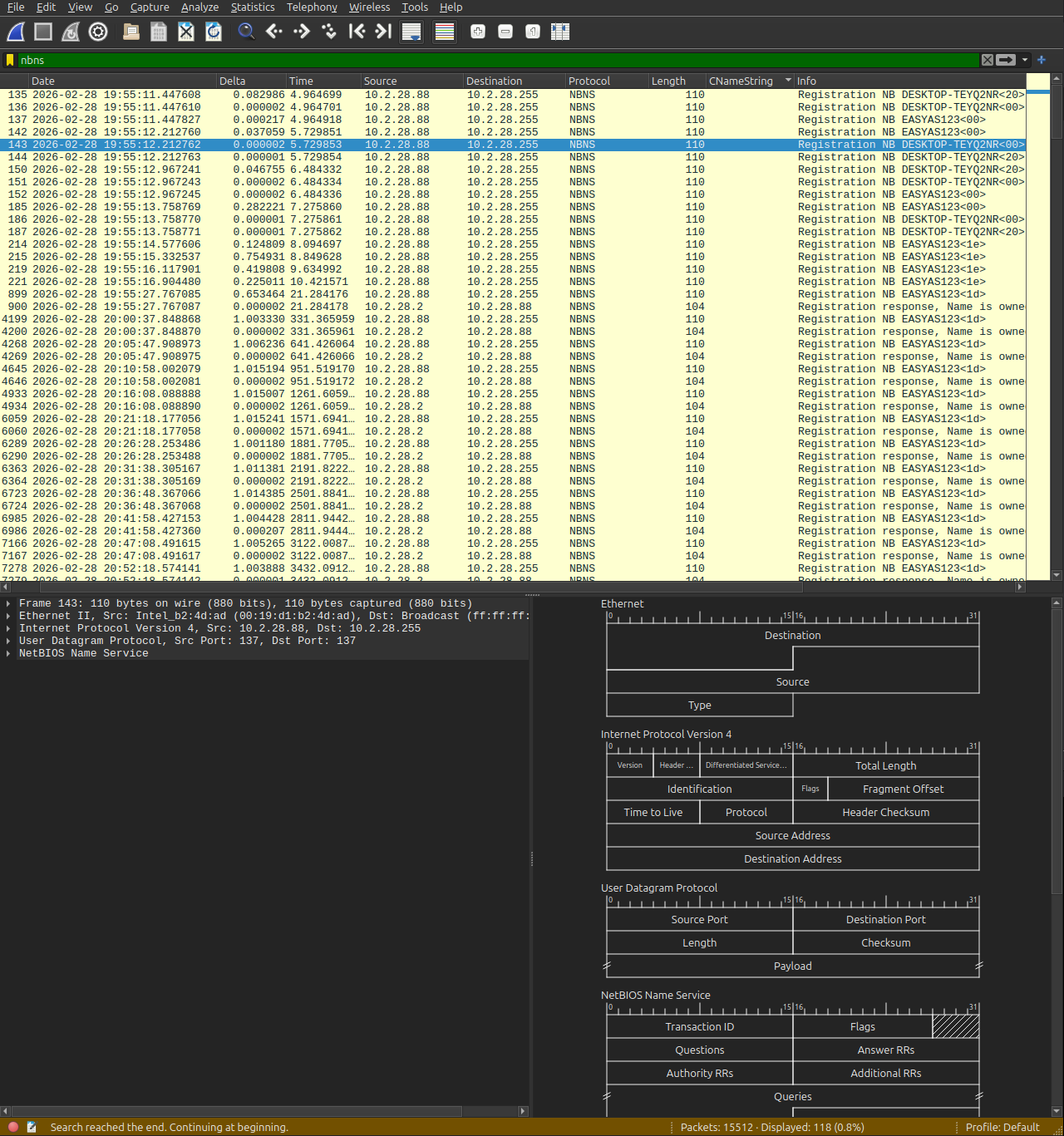

| `nbns` (NetBIOS Name Service) | 解析了受损设备的主机名:**DESKTOP-TEYQ2NR**。NBNS 广播在名称解析查询期间揭示了机器名称。 |

| `arp` (ARP 请求/应答分析) | 将 ARP 数据包与识别出的 IP (10.2.28.88) 进行交叉参照,以验证并提取设备 MAC 地址:**00:19:d1:b2:4d:ad**。 |

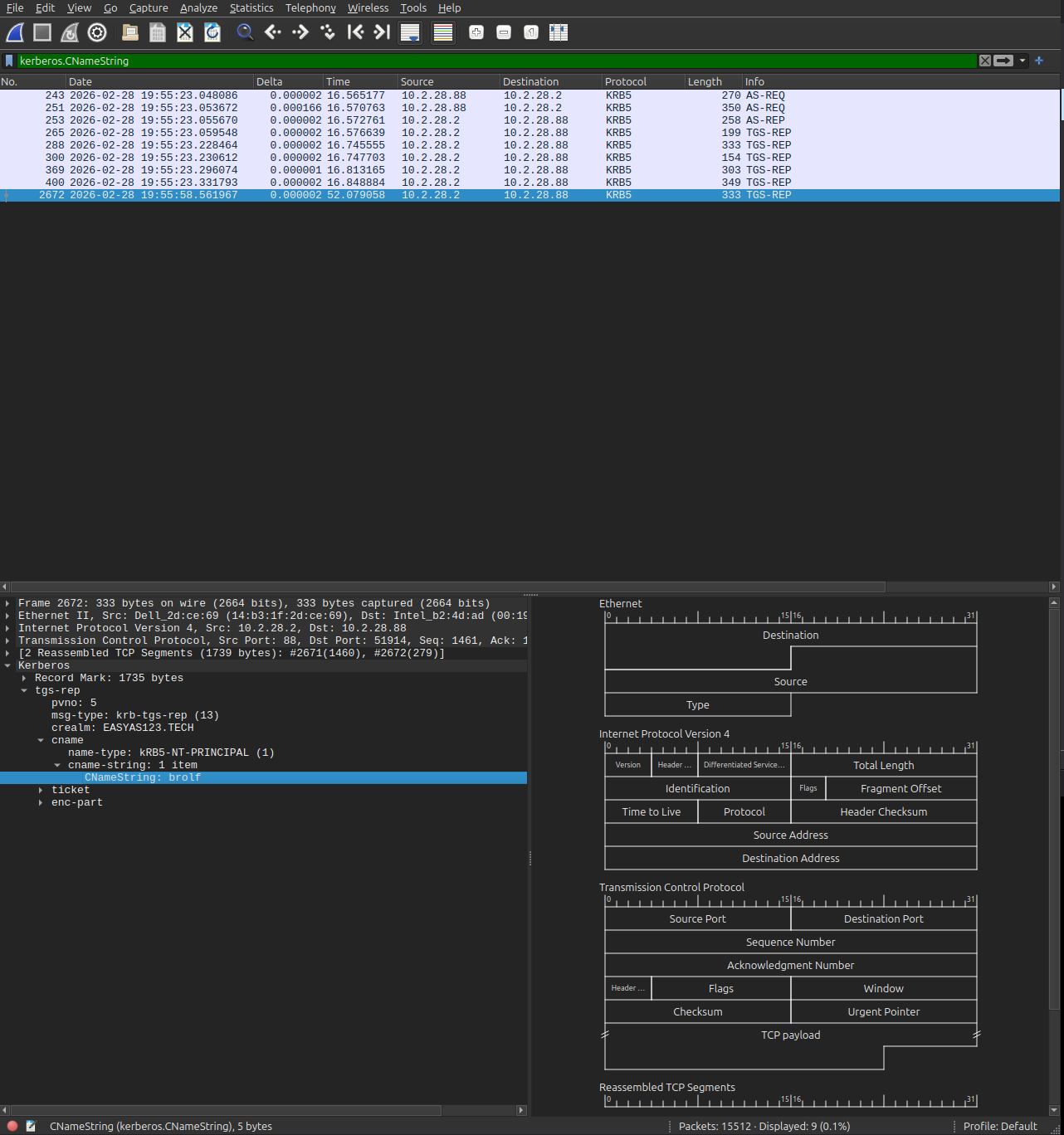

| `kerberos` 过滤器 | Kerberos 身份验证流量暴露了 Windows 用户账户短名称:**Brolf**。Kerberos 票据将账户名称嵌入在 CNameString 字段中。 |

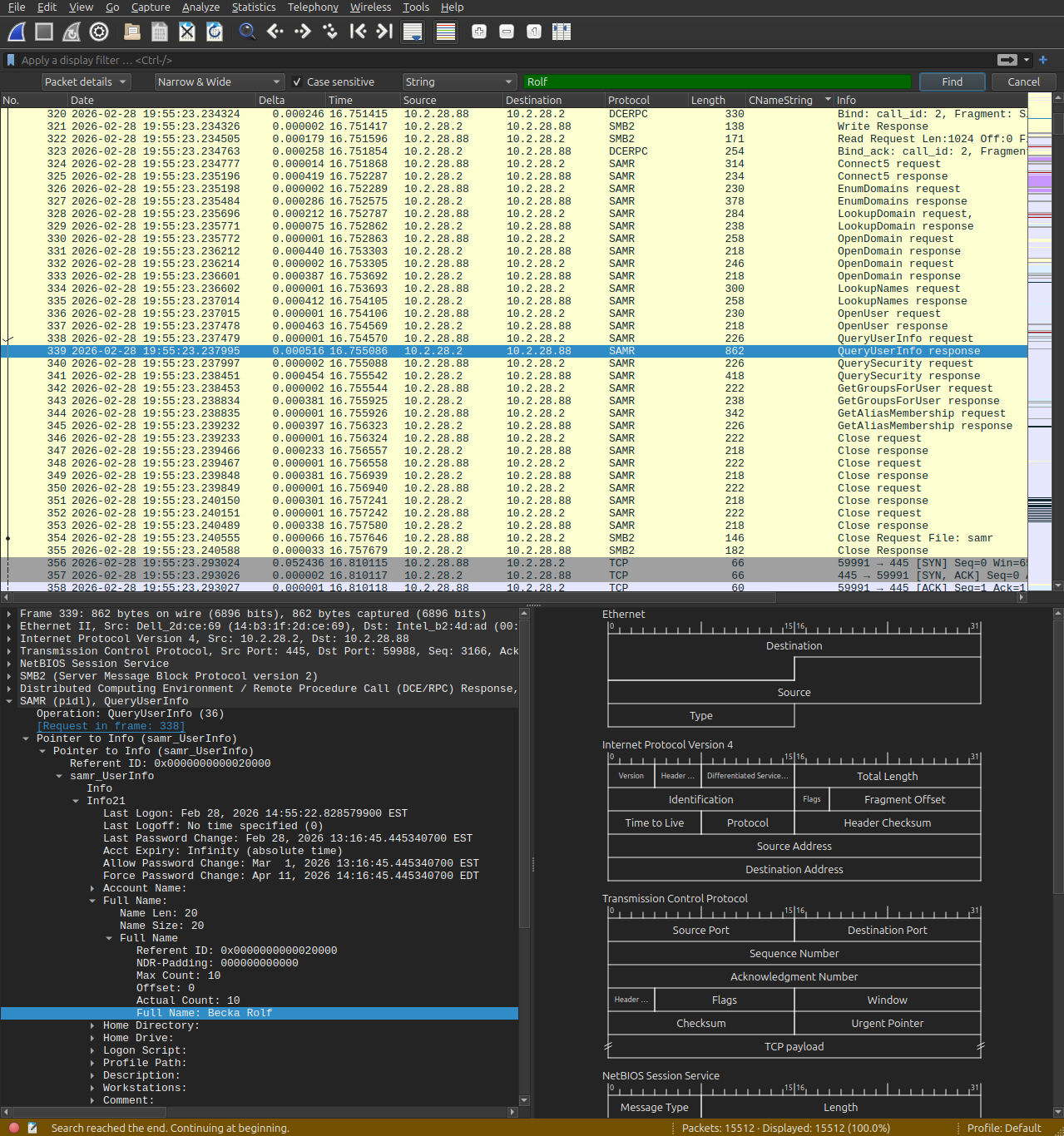

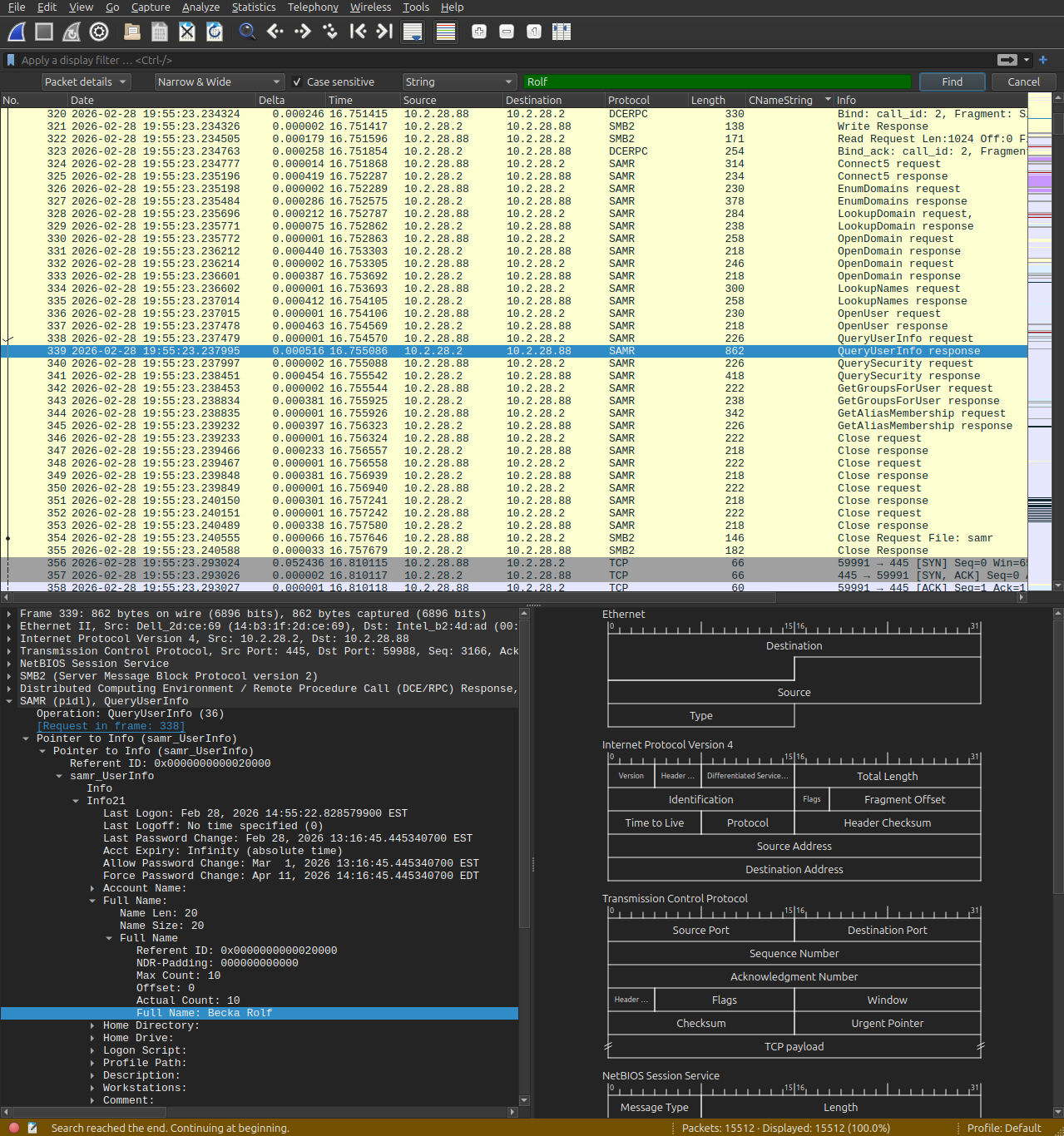

| "Find Packet" 实用程序 — 字符串:`Rolf` | 搜索原始数据包详细信息显示了用户的完整显示名称:**Becka Rolf**,从而确认了账户身份。 |

## 3. 受害者概况

以下受害者详情是通过结合 Wireshark 显示过滤器和数据包级别检查从数据包捕获中提取的。每个字段均通过第 4 节中描述的特定方法进行了验证。

| 字段 | 值 |

|---|---|

| **IP 地址** | 10.2.28.88 |

| **主机名** | DESKTOP-TEYQ2NR |

| **MAC 地址** | 00:19:d1:b2:4d:ad |

| **Windows 账户** | Brolf |

| **全名** | Becka Rolf |

## 4. 技术分析与 methodology

受害者概况中的每个工件都是通过针对性的 Wireshark 过滤器和实用程序获得的。

| 过滤器 / 方法 | 发现 |

|---|---|

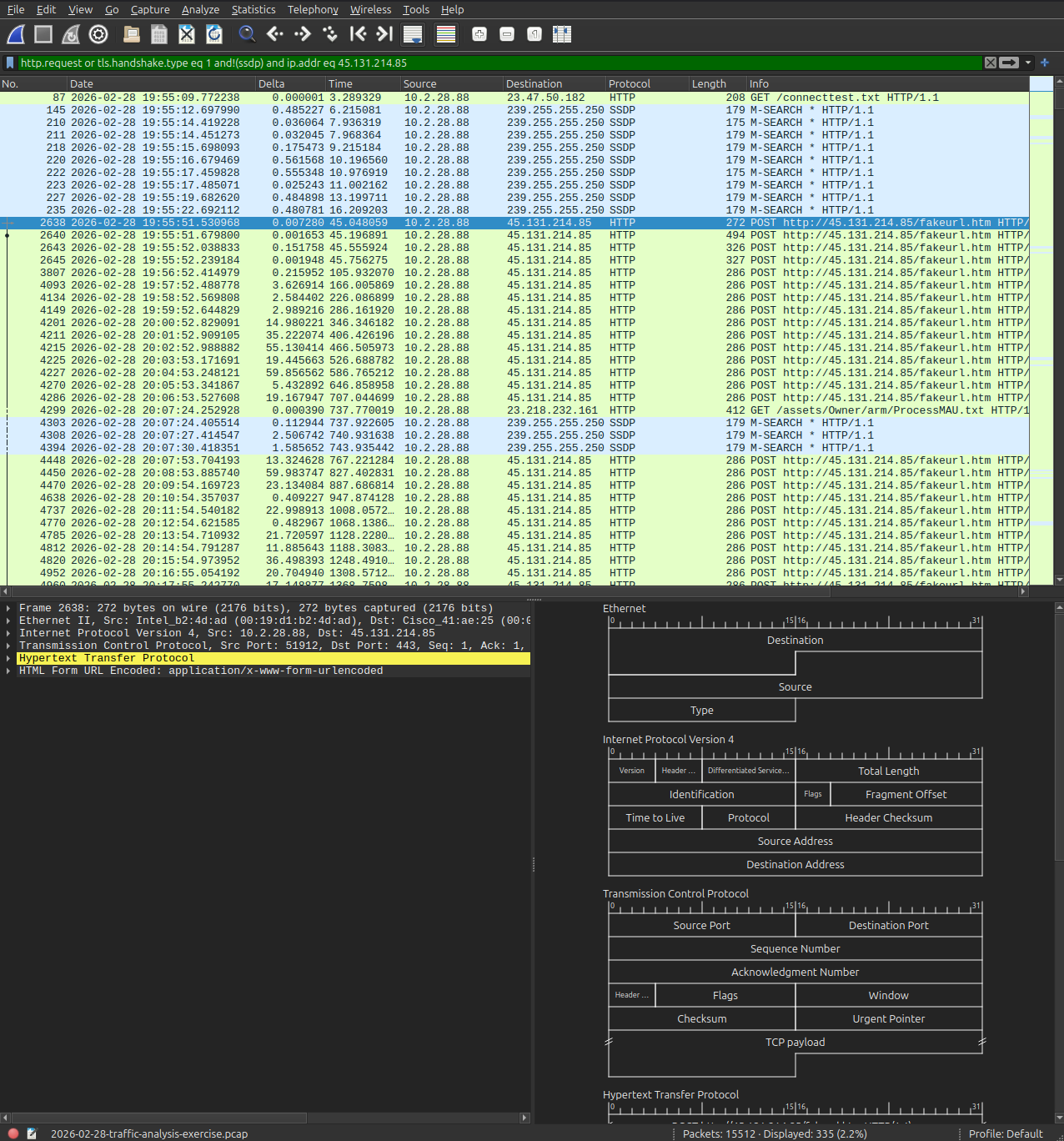

| `ip.addr == 45.131.214.85 && tcp.port == 443` | 确认了 C2 server IP 并隔离了端口 443 上的所有 RAT 相关流量。还显示了受害者 IP 地址:**10.2.28.88**。 |

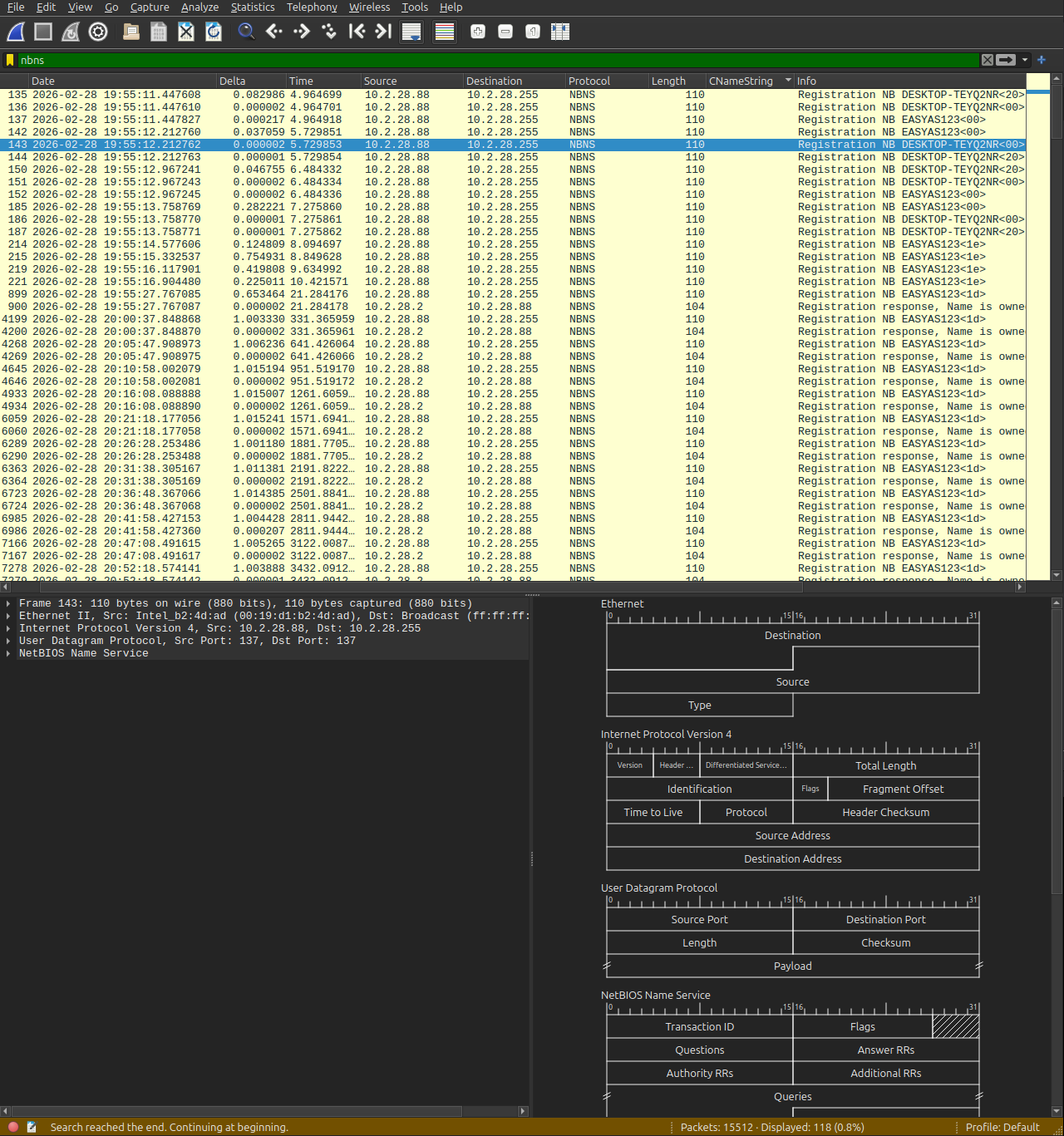

| `nbns` (NetBIOS Name Service) | 解析了受损设备的主机名:**DESKTOP-TEYQ2NR**。NBNS 广播在名称解析查询期间揭示了机器名称。 |

| `arp` (ARP 请求/应答分析) | 将 ARP 数据包与识别出的 IP (10.2.28.88) 进行交叉参照,以验证并提取设备 MAC 地址:**00:19:d1:b2:4d:ad**。 |

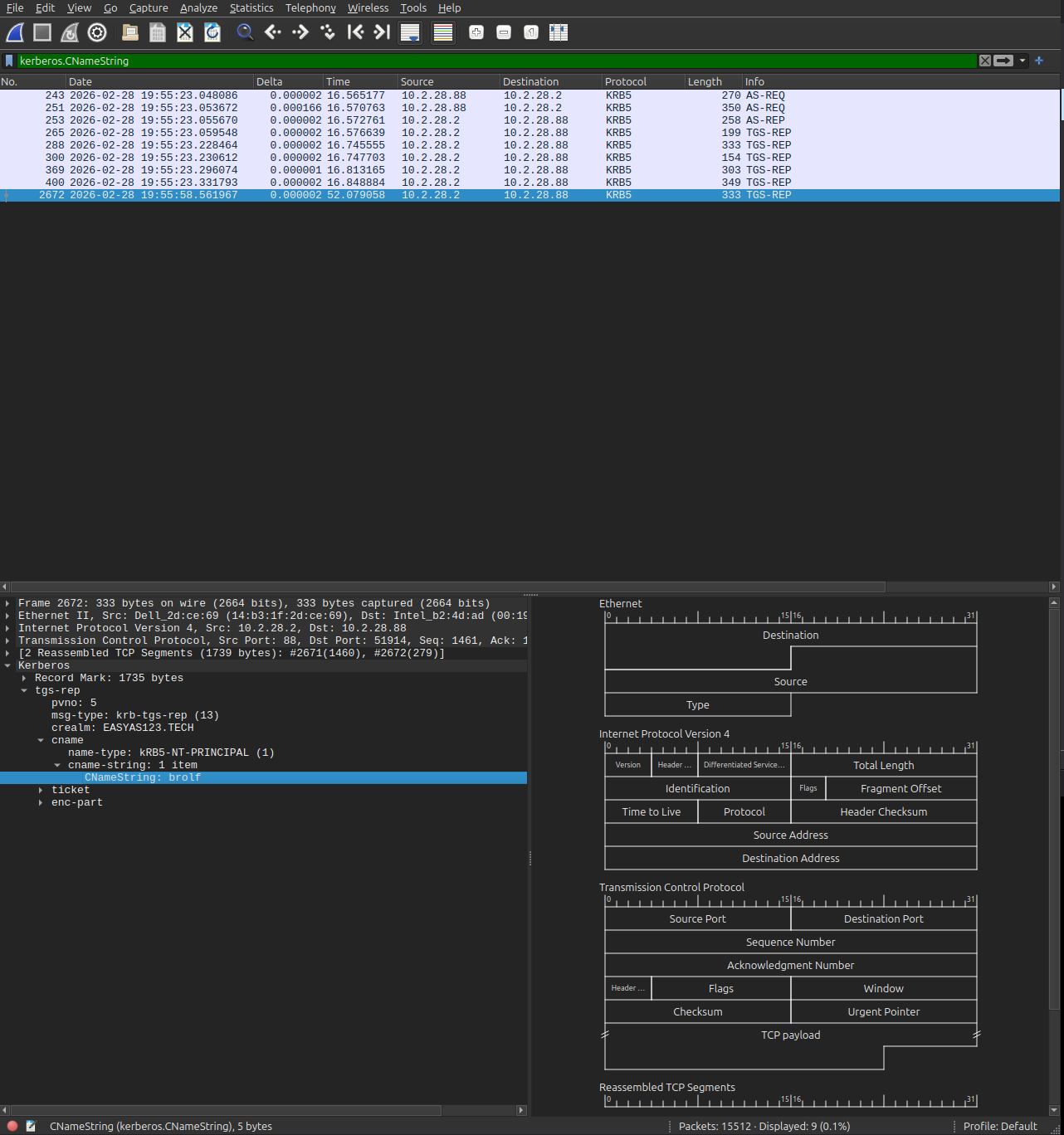

| `kerberos` 过滤器 | Kerberos 身份验证流量暴露了 Windows 用户账户短名称:**Brolf**。Kerberos 票据将账户名称嵌入在 CNameString 字段中。 |

| "Find Packet" 实用程序 — 字符串:`Rolf` | 搜索原始数据包详细信息显示了用户的完整显示名称:**Becka Rolf**,从而确认了账户身份。 |

## 5. 妥协指标 (IOCs)

### 5.1 网络 IOCs

| 类型 | 值 |

|---|---|

| **恶意 C2 IP** | 45.131.214.85 |

| **目标端口** | 443 (TCP) — HTTPS 隧道 |

| **恶意软件家族** | NetSupport Manager RAT |

### 5.2 主机 IOCs

| 类型 | 值 |

|---|---|

| **受损 IP** | 10.2.28.88 |

| **主机名** | DESKTOP-TEYQ2NR |

| **MAC 地址** | 00:19:d1:b2:4d:ad |

| **账户 (短名)** | Brolf |

| **账户 (全名)** | Becka Rolf |

## 6. 工具与过滤器参考

- **Wireshark** — 主要的数据包捕获分析工具

- `ip.addr == 45.131.214.85 && tcp.port == 443` — C2 流量隔离

- `nbns` — NetBIOS Name Service 主机名解析

- `arp` — 用于 MAC 地址验证的 ARP 请求/应答

- `kerberos` — Windows 身份验证票据检查

- **Find Packet** 实用程序 — 用于恢复完整用户名的数据包详细信息字符串搜索

## 7. 结论

本分析成功识别了与受监控网络上的 NetSupport Manager RAT 感染相关的所有关键工件。观察到受损主机 (**DESKTOP-TEYQ2NR**, `10.2.28.88`) 从 **2026-02-28 19:55 UTC** 开始与位于 `45.131.214.85:443` 的 C2 server 建立加密连接。受影响的用户账户 (**Becka Rolf / Brolf**) 应被视为已完全受损。

**建议的后续步骤:**

- 立即将主机从网络隔离

- 重置与 Brolf 账户关联的所有凭证

- 在边界防火墙阻止 `45.131.214.85`

- 对 DESKTOP-TEYQ2NR 进行全面的终端取证审查

## 5. 妥协指标 (IOCs)

### 5.1 网络 IOCs

| 类型 | 值 |

|---|---|

| **恶意 C2 IP** | 45.131.214.85 |

| **目标端口** | 443 (TCP) — HTTPS 隧道 |

| **恶意软件家族** | NetSupport Manager RAT |

### 5.2 主机 IOCs

| 类型 | 值 |

|---|---|

| **受损 IP** | 10.2.28.88 |

| **主机名** | DESKTOP-TEYQ2NR |

| **MAC 地址** | 00:19:d1:b2:4d:ad |

| **账户 (短名)** | Brolf |

| **账户 (全名)** | Becka Rolf |

## 6. 工具与过滤器参考

- **Wireshark** — 主要的数据包捕获分析工具

- `ip.addr == 45.131.214.85 && tcp.port == 443` — C2 流量隔离

- `nbns` — NetBIOS Name Service 主机名解析

- `arp` — 用于 MAC 地址验证的 ARP 请求/应答

- `kerberos` — Windows 身份验证票据检查

- **Find Packet** 实用程序 — 用于恢复完整用户名的数据包详细信息字符串搜索

## 7. 结论

本分析成功识别了与受监控网络上的 NetSupport Manager RAT 感染相关的所有关键工件。观察到受损主机 (**DESKTOP-TEYQ2NR**, `10.2.28.88`) 从 **2026-02-28 19:55 UTC** 开始与位于 `45.131.214.85:443` 的 C2 server 建立加密连接。受影响的用户账户 (**Becka Rolf / Brolf**) 应被视为已完全受损。

**建议的后续步骤:**

- 立即将主机从网络隔离

- 重置与 Brolf 账户关联的所有凭证

- 在边界防火墙阻止 `45.131.214.85`

- 对 DESKTOP-TEYQ2NR 进行全面的终端取证审查

## 3. 受害者概况

以下受害者详情是通过结合 Wireshark 显示过滤器和数据包级别检查从数据包捕获中提取的。每个字段均通过第 4 节中描述的特定方法进行了验证。

| 字段 | 值 |

|---|---|

| **IP 地址** | 10.2.28.88 |

| **主机名** | DESKTOP-TEYQ2NR |

| **MAC 地址** | 00:19:d1:b2:4d:ad |

| **Windows 账户** | Brolf |

| **全名** | Becka Rolf |

## 4. 技术分析与 methodology

受害者概况中的每个工件都是通过针对性的 Wireshark 过滤器和实用程序获得的。

| 过滤器 / 方法 | 发现 |

|---|---|

| `ip.addr == 45.131.214.85 && tcp.port == 443` | 确认了 C2 server IP 并隔离了端口 443 上的所有 RAT 相关流量。还显示了受害者 IP 地址:**10.2.28.88**。 |

| `nbns` (NetBIOS Name Service) | 解析了受损设备的主机名:**DESKTOP-TEYQ2NR**。NBNS 广播在名称解析查询期间揭示了机器名称。 |

| `arp` (ARP 请求/应答分析) | 将 ARP 数据包与识别出的 IP (10.2.28.88) 进行交叉参照,以验证并提取设备 MAC 地址:**00:19:d1:b2:4d:ad**。 |

| `kerberos` 过滤器 | Kerberos 身份验证流量暴露了 Windows 用户账户短名称:**Brolf**。Kerberos 票据将账户名称嵌入在 CNameString 字段中。 |

| "Find Packet" 实用程序 — 字符串:`Rolf` | 搜索原始数据包详细信息显示了用户的完整显示名称:**Becka Rolf**,从而确认了账户身份。 |

## 3. 受害者概况

以下受害者详情是通过结合 Wireshark 显示过滤器和数据包级别检查从数据包捕获中提取的。每个字段均通过第 4 节中描述的特定方法进行了验证。

| 字段 | 值 |

|---|---|

| **IP 地址** | 10.2.28.88 |

| **主机名** | DESKTOP-TEYQ2NR |

| **MAC 地址** | 00:19:d1:b2:4d:ad |

| **Windows 账户** | Brolf |

| **全名** | Becka Rolf |

## 4. 技术分析与 methodology

受害者概况中的每个工件都是通过针对性的 Wireshark 过滤器和实用程序获得的。

| 过滤器 / 方法 | 发现 |

|---|---|

| `ip.addr == 45.131.214.85 && tcp.port == 443` | 确认了 C2 server IP 并隔离了端口 443 上的所有 RAT 相关流量。还显示了受害者 IP 地址:**10.2.28.88**。 |

| `nbns` (NetBIOS Name Service) | 解析了受损设备的主机名:**DESKTOP-TEYQ2NR**。NBNS 广播在名称解析查询期间揭示了机器名称。 |

| `arp` (ARP 请求/应答分析) | 将 ARP 数据包与识别出的 IP (10.2.28.88) 进行交叉参照,以验证并提取设备 MAC 地址:**00:19:d1:b2:4d:ad**。 |

| `kerberos` 过滤器 | Kerberos 身份验证流量暴露了 Windows 用户账户短名称:**Brolf**。Kerberos 票据将账户名称嵌入在 CNameString 字段中。 |

| "Find Packet" 实用程序 — 字符串:`Rolf` | 搜索原始数据包详细信息显示了用户的完整显示名称:**Becka Rolf**,从而确认了账户身份。 |

## 5. 妥协指标 (IOCs)

### 5.1 网络 IOCs

| 类型 | 值 |

|---|---|

| **恶意 C2 IP** | 45.131.214.85 |

| **目标端口** | 443 (TCP) — HTTPS 隧道 |

| **恶意软件家族** | NetSupport Manager RAT |

### 5.2 主机 IOCs

| 类型 | 值 |

|---|---|

| **受损 IP** | 10.2.28.88 |

| **主机名** | DESKTOP-TEYQ2NR |

| **MAC 地址** | 00:19:d1:b2:4d:ad |

| **账户 (短名)** | Brolf |

| **账户 (全名)** | Becka Rolf |

## 6. 工具与过滤器参考

- **Wireshark** — 主要的数据包捕获分析工具

- `ip.addr == 45.131.214.85 && tcp.port == 443` — C2 流量隔离

- `nbns` — NetBIOS Name Service 主机名解析

- `arp` — 用于 MAC 地址验证的 ARP 请求/应答

- `kerberos` — Windows 身份验证票据检查

- **Find Packet** 实用程序 — 用于恢复完整用户名的数据包详细信息字符串搜索

## 7. 结论

本分析成功识别了与受监控网络上的 NetSupport Manager RAT 感染相关的所有关键工件。观察到受损主机 (**DESKTOP-TEYQ2NR**, `10.2.28.88`) 从 **2026-02-28 19:55 UTC** 开始与位于 `45.131.214.85:443` 的 C2 server 建立加密连接。受影响的用户账户 (**Becka Rolf / Brolf**) 应被视为已完全受损。

**建议的后续步骤:**

- 立即将主机从网络隔离

- 重置与 Brolf 账户关联的所有凭证

- 在边界防火墙阻止 `45.131.214.85`

- 对 DESKTOP-TEYQ2NR 进行全面的终端取证审查

## 5. 妥协指标 (IOCs)

### 5.1 网络 IOCs

| 类型 | 值 |

|---|---|

| **恶意 C2 IP** | 45.131.214.85 |

| **目标端口** | 443 (TCP) — HTTPS 隧道 |

| **恶意软件家族** | NetSupport Manager RAT |

### 5.2 主机 IOCs

| 类型 | 值 |

|---|---|

| **受损 IP** | 10.2.28.88 |

| **主机名** | DESKTOP-TEYQ2NR |

| **MAC 地址** | 00:19:d1:b2:4d:ad |

| **账户 (短名)** | Brolf |

| **账户 (全名)** | Becka Rolf |

## 6. 工具与过滤器参考

- **Wireshark** — 主要的数据包捕获分析工具

- `ip.addr == 45.131.214.85 && tcp.port == 443` — C2 流量隔离

- `nbns` — NetBIOS Name Service 主机名解析

- `arp` — 用于 MAC 地址验证的 ARP 请求/应答

- `kerberos` — Windows 身份验证票据检查

- **Find Packet** 实用程序 — 用于恢复完整用户名的数据包详细信息字符串搜索

## 7. 结论

本分析成功识别了与受监控网络上的 NetSupport Manager RAT 感染相关的所有关键工件。观察到受损主机 (**DESKTOP-TEYQ2NR**, `10.2.28.88`) 从 **2026-02-28 19:55 UTC** 开始与位于 `45.131.214.85:443` 的 C2 server 建立加密连接。受影响的用户账户 (**Becka Rolf / Brolf**) 应被视为已完全受损。

**建议的后续步骤:**

- 立即将主机从网络隔离

- 重置与 Brolf 账户关联的所有凭证

- 在边界防火墙阻止 `45.131.214.85`

- 对 DESKTOP-TEYQ2NR 进行全面的终端取证审查标签:C2通信, HTTP, HTTPS加密流量, HTTP工具, IP 地址批量处理, NetSupport Manager RAT, PE 加载器, Windows主机安全, Wireshark, 僵尸网络, 句柄查看, 威胁情报, 并发处理, 开发者工具, 恶意流量分析, 数字取证, 流量分析报告, 端口443, 网络入侵调查, 网络安全, 自动化脚本, 远程访问木马, 隐私保护