ZacariahCyberSec/threat-intelligence-ip-checker-

GitHub: ZacariahCyberSec/threat-intelligence-ip-checker-

基于 VirusTotal 威胁情报的 Linux 认证日志暴力破解检测与分析工具,模拟 SOC 分析师从日志审查到情报关联的完整工作流。

Stars: 0 | Forks: 0

# 威胁情报IP检测器

## 🚨 项目目标

通过检测暴力破解登录尝试并使用威胁情报(VirusTotal API)丰富可疑 IP 地址的信息,模拟 SOC 分析师的工作流程。

SOC 项目:使用 VirusTotal 威胁情报检测暴力破解攻击并丰富 IP 信息

🔍 威胁情报 IP 检测器 (SOC 项目)

📌 概述

本项目通过检测系统日志中的可疑登录活动并使用威胁情报丰富 IP 地址信息,模拟真实世界中的 SOC(安全运营中心)工作流程。

该脚本分析身份验证日志以识别暴力破解尝试,并使用 VirusTotal 验证检测到的 IP 是否为恶意 IP。

🚨 功能

- 检测重复登录尝试(暴力破解检测)

- 从日志文件中提取并统计 IP 地址

- 根据频率标记可疑活动

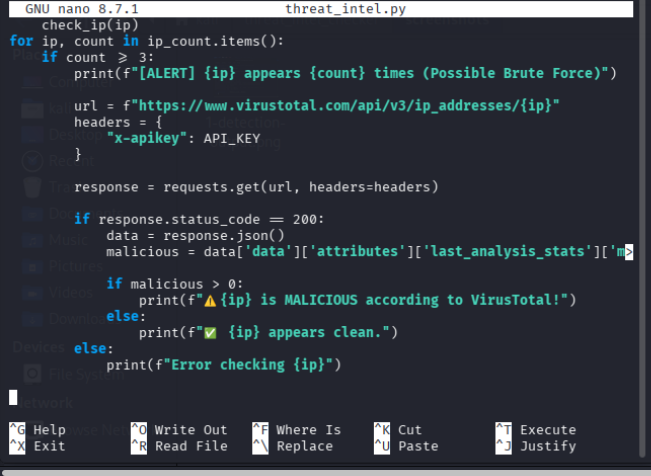

- 集成 VirusTotal API 进行威胁情报查询

- 识别恶意 IP 地址

- 生成清晰的安全报告

🛠️ 使用技术

- Python

- Linux (Kali)

- Regex(IP 验证)

- VirusTotal API

- 日志分析

📂 项目结构

threat-intelligence-ip-checker/

├── threat_intel.py

├── auth.log

├── screenshots/

└── README.md

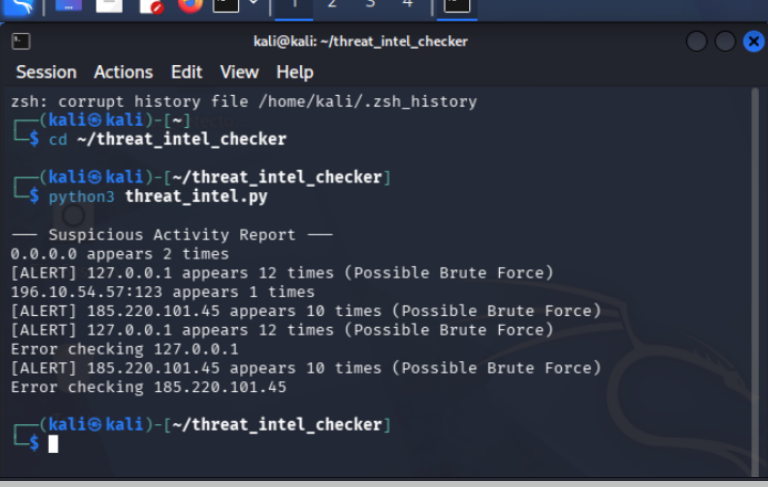

▶️ 运行方式

1. 在项目目录中打开终端

2. 运行:

python3 threat_intel.py

📸 截图

## 📸 检测输出

## 💻 代码实现

🎯 关键学习成果

- 实践 SOC 日志分析

- 使用 Python 进行威胁检测

- 集成 API 进行威胁情报查询

- 识别恶意 IP 行为

## 📊 威胁情报洞察:CVE-2026-3854

**摘要:**

GitHub 内部 Git 基础设施中的一个严重远程代码执行 (RCE) 漏洞允许攻击者通过精心构造的 `git push` 操作执行任意命令。

**关键技术点:**

- 通过 `git push -o` 选项进行注入

- 利用内部 `X-Stat` 标头

- 通过环境变量操纵绕过沙箱

**SOC 检测机会:**

- 监控异常的 git push 选项

- 检测异常的 hook 执行

- 对意外的后端行为发出告警

**经验教训:**

永远不要信任用户控制的输入——即使在内部系统中也是如此。

⚠️ 注意

在运行脚本之前,请将 API 密钥替换为你自己的 VirusTotal API 密钥:

API_KEY = "YOUR_API_KEY_HERE"

👨💻 作者

Tinashe Zacariah

有志成为 SOC 分析师 | 网络安全爱好者

标签:API集成, Ask搜索, CVE分析, IP信誉查询, IP 地址批量处理, Python, RCE漏洞, SOC项目, VirusTotal, 免杀技术, 可观测性, 威胁情报, 安全报告, 安全运营中心, 开发者工具, 恶意IP检测, 无后门, 无线安全, 暴力破解检测, 红队行动, 网络安全, 网络映射, 身份验证日志, 逆向工具, 隐私保护