0xBlackash/CVE-2026-27876

GitHub: 0xBlackash/CVE-2026-27876

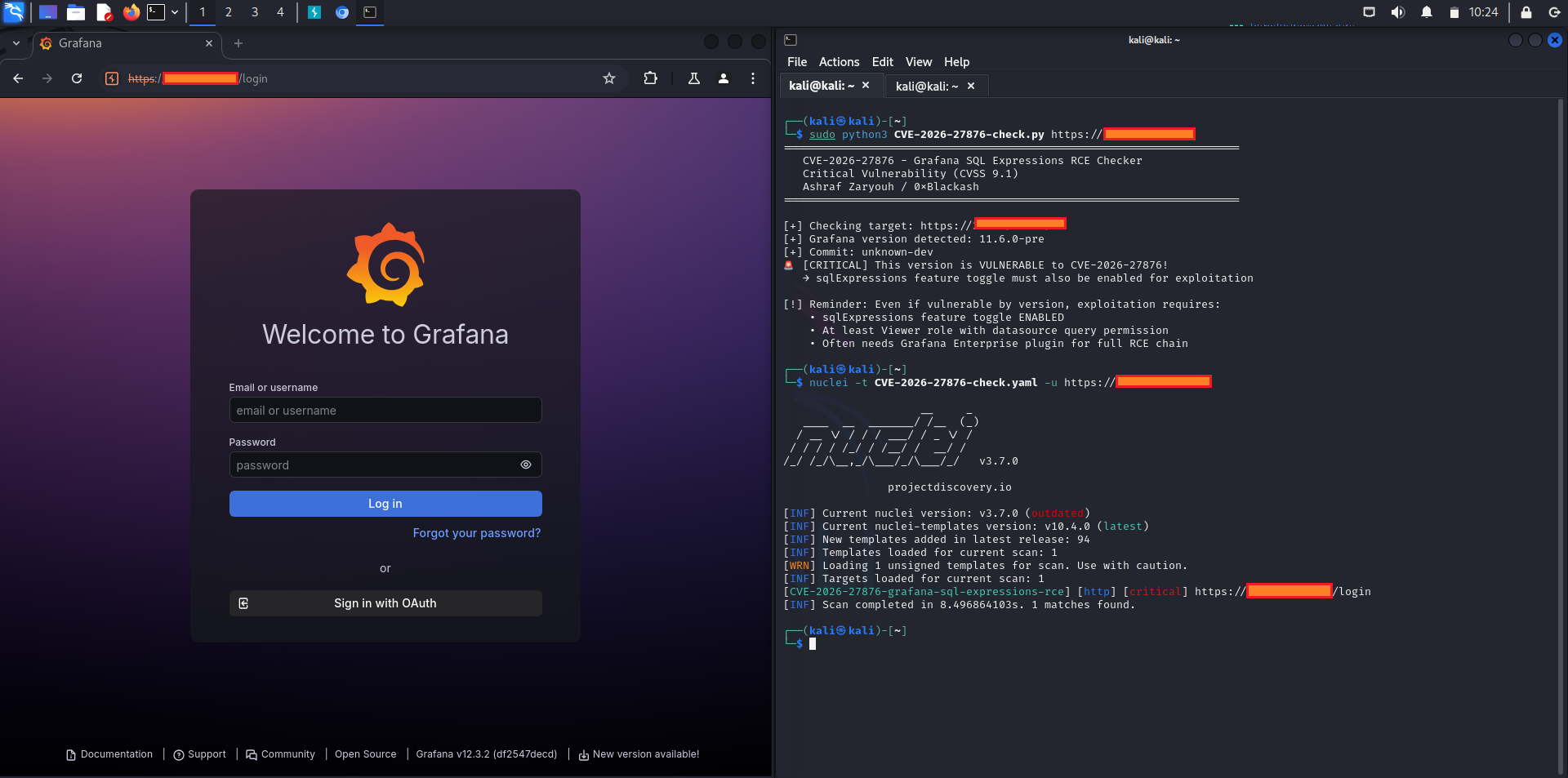

针对 Grafana SQL Expressions 任意文件写入导致远程代码执行的 CVE-2026-27876 漏洞 PoC,帮助安全团队验证和修复该高危链式漏洞。

Stars: 1 | Forks: 0

# 🚨 CVE-2026-27876 - Grafana 通过 SQL Expressions 实现的关键 RCE 漏洞

**漏洞利用前提**:

- `sqlExpressions` **功能开关**必须**启用**

- 攻击者需要**具有执行数据源查询的权限**(Viewer 角色或更高权限)

**攻击向量**:网络 (AV:N)

**攻击复杂度**:低 (AC:L)

**所需权限**:高 (PR:H)

**用户交互**:无 (UI:N)

**影响范围**:已更改 (S:C)

**机密性/完整性/可用性**:高 (C:H/I:H/A:H)

## 📌 受影响版本

- Grafana **v11.6.0 及更高版本**(直至修复版本发布)

- 特别影响启用了 `sqlExpressions` 的实例

**企业插件**在几份报告中被提及参与了完整的攻击链。

## ✅ 修复版本

**立即**升级到以下修复版本之一:

| 分支 | 修复版本 |

|------------|---------------|

| Latest | **12.4.2** |

| 12.3 | **12.3.6** |

| 12.2 | **12.2.8** |

| 12.1 | **12.1.10** |

| 11.6 | **11.6.14** |

下载链接可在 Grafana 官方网站上获取。

## 🛡️ 缓解措施与变通方案

### 主要建议

尽快**升级到修复版本**。

### 临时变通方案(如果升级延迟)

1. **禁用 `sqlExpressions` 功能开关**(最有效的单项措施)

2. **如果正在使用 Sqlyze**:升级到 **v1.5.0+** 或将其禁用

3. **禁用所有 AWS 数据源**(如果存在)

### 其他最佳实践

- 审计并限制用户执行数据源查询的权限

- 检查并尽量减少已安装的插件

- 监控 Grafana 目录中异常的查询活动或文件修改

- 应用网络分段和强身份验证

## 🕒 时间线

- **2025-02-06**:SQL Expressions 功能重新实现并在 v11.6.0 中发布

- **2026-02-23**:启动内部事件响应;Grafana Cloud 不久后完成修补

- **2026-03-09**:向受限客户私下发布

- **2026-03-25/26**:公开披露并发布安全版本

- **March 27, 2026**:CVE 发布

**发现者**:Liad Eliyahu(Miggo Security 研究主管),通过 Grafana Labs 的漏洞赏金计划发现。已确认负责任的漏洞披露。

## 🔗 参考

- 官方 Grafana 安全版本博客:https://grafana.com/blog/grafana-security-release-critical-and-high-severity-security-fixes-for-cve-2026-27876-and-cve-2026-27880/

- Red Hat CVE 页面:https://access.redhat.com/security/cve/cve-2026-27876

- NVD 详情:https://nvd.nist.gov/vuln/detail/CVE-2026-27876

- 相关:CVE-2026-27880(通过 OpenFeature 实现的未授权 DoS)

## 📢 保持安全

**立即**更新您的 Grafana 实例。关注官方渠道以获取后续安全公告。

**漏洞利用前提**:

- `sqlExpressions` **功能开关**必须**启用**

- 攻击者需要**具有执行数据源查询的权限**(Viewer 角色或更高权限)

**攻击向量**:网络 (AV:N)

**攻击复杂度**:低 (AC:L)

**所需权限**:高 (PR:H)

**用户交互**:无 (UI:N)

**影响范围**:已更改 (S:C)

**机密性/完整性/可用性**:高 (C:H/I:H/A:H)

## 📌 受影响版本

- Grafana **v11.6.0 及更高版本**(直至修复版本发布)

- 特别影响启用了 `sqlExpressions` 的实例

**企业插件**在几份报告中被提及参与了完整的攻击链。

## ✅ 修复版本

**立即**升级到以下修复版本之一:

| 分支 | 修复版本 |

|------------|---------------|

| Latest | **12.4.2** |

| 12.3 | **12.3.6** |

| 12.2 | **12.2.8** |

| 12.1 | **12.1.10** |

| 11.6 | **11.6.14** |

下载链接可在 Grafana 官方网站上获取。

## 🛡️ 缓解措施与变通方案

### 主要建议

尽快**升级到修复版本**。

### 临时变通方案(如果升级延迟)

1. **禁用 `sqlExpressions` 功能开关**(最有效的单项措施)

2. **如果正在使用 Sqlyze**:升级到 **v1.5.0+** 或将其禁用

3. **禁用所有 AWS 数据源**(如果存在)

### 其他最佳实践

- 审计并限制用户执行数据源查询的权限

- 检查并尽量减少已安装的插件

- 监控 Grafana 目录中异常的查询活动或文件修改

- 应用网络分段和强身份验证

## 🕒 时间线

- **2025-02-06**:SQL Expressions 功能重新实现并在 v11.6.0 中发布

- **2026-02-23**:启动内部事件响应;Grafana Cloud 不久后完成修补

- **2026-03-09**:向受限客户私下发布

- **2026-03-25/26**:公开披露并发布安全版本

- **March 27, 2026**:CVE 发布

**发现者**:Liad Eliyahu(Miggo Security 研究主管),通过 Grafana Labs 的漏洞赏金计划发现。已确认负责任的漏洞披露。

## 🔗 参考

- 官方 Grafana 安全版本博客:https://grafana.com/blog/grafana-security-release-critical-and-high-severity-security-fixes-for-cve-2026-27876-and-cve-2026-27880/

- Red Hat CVE 页面:https://access.redhat.com/security/cve/cve-2026-27876

- NVD 详情:https://nvd.nist.gov/vuln/detail/CVE-2026-27876

- 相关:CVE-2026-27880(通过 OpenFeature 实现的未授权 DoS)

## 📢 保持安全

**立即**更新您的 Grafana 实例。关注官方渠道以获取后续安全公告。

# 🚨 CVE-2026-27876 - Grafana 通过 SQL Expressions 实现的严重 RCE 漏洞

**一个链式漏洞,允许通过 SQL Expressions 进行任意文件写入,从而导致主机上的完全远程代码执行 (RCE)。**

## 📋 概述

**CVE ID**:`CVE-2026-27876`

**严重性**:**严重** (CVSS v3.1: **9.1**)

**发布日期**:2026 年 3 月 27 日

**CWE**:CWE-94(代码生成控制不当 / 代码注入)

Grafana 的 **SQL Expressions** 功能(在 v11.6.0 中引入/重新实现,采用类 MySQL 语法)允许用户使用熟悉的 SQL 转换查询数据。然而,此功能无意中允许对文件系统进行**任意文件写入**。当与特定组件(包括 Grafana Enterprise 插件)链接时,这将导致**远程任意代码执行 (RCE)**。

拥有足够权限的攻击者可以覆盖关键文件(例如 Sqlyze 驱动程序或 AWS 数据源配置),从而可能获取到 Grafana 主机的 **SSH 连接**。

## ⚡ 影响

- 在 Grafana 服务器/主机上实现**远程代码执行**

- 可能导致系统完全沦陷(数据窃取、权限持久化、横向移动)

- 已确认的攻击链可导致 SSH 访问

- 影响具有高业务价值的监控/可视化环境

**漏洞利用前提**:

- `sqlExpressions` **功能开关**必须**启用**

- 攻击者需要**具有执行数据源查询的权限**(Viewer 角色或更高权限)

**攻击向量**:网络 (AV:N)

**攻击复杂度**:低 (AC:L)

**所需权限**:高 (PR:H)

**用户交互**:无 (UI:N)

**影响范围**:已更改 (S:C)

**机密性/完整性/可用性**:高 (C:H/I:H/A:H)

## 📌 受影响版本

- Grafana **v11.6.0 及更高版本**(直至修复版本发布)

- 特别影响启用了 `sqlExpressions` 的实例

**企业插件**在几份报告中被提及参与了完整的攻击链。

## ✅ 修复版本

**立即**升级到以下修复版本之一:

| 分支 | 修复版本 |

|------------|---------------|

| Latest | **12.4.2** |

| 12.3 | **12.3.6** |

| 12.2 | **12.2.8** |

| 12.1 | **12.1.10** |

| 11.6 | **11.6.14** |

下载链接可在 Grafana 官方网站上获取。

## 🛡️ 缓解措施与变通方案

### 主要建议

尽快**升级到修复版本**。

### 临时变通方案(如果升级延迟)

1. **禁用 `sqlExpressions` 功能开关**(最有效的单项措施)

2. **如果正在使用 Sqlyze**:升级到 **v1.5.0+** 或将其禁用

3. **禁用所有 AWS 数据源**(如果存在)

### 其他最佳实践

- 审计并限制用户执行数据源查询的权限

- 检查并尽量减少已安装的插件

- 监控 Grafana 目录中异常的查询活动或文件修改

- 应用网络分段和强身份验证

## 🕒 时间线

- **2025-02-06**:SQL Expressions 功能重新实现并在 v11.6.0 中发布

- **2026-02-23**:启动内部事件响应;Grafana Cloud 不久后完成修补

- **2026-03-09**:向受限客户私下发布

- **2026-03-25/26**:公开披露并发布安全版本

- **March 27, 2026**:CVE 发布

**发现者**:Liad Eliyahu(Miggo Security 研究主管),通过 Grafana Labs 的漏洞赏金计划发现。已确认负责任的漏洞披露。

## 🔗 参考

- 官方 Grafana 安全版本博客:https://grafana.com/blog/grafana-security-release-critical-and-high-severity-security-fixes-for-cve-2026-27876-and-cve-2026-27880/

- Red Hat CVE 页面:https://access.redhat.com/security/cve/cve-2026-27876

- NVD 详情:https://nvd.nist.gov/vuln/detail/CVE-2026-27876

- 相关:CVE-2026-27880(通过 OpenFeature 实现的未授权 DoS)

## 📢 保持安全

**立即**更新您的 Grafana 实例。关注官方渠道以获取后续安全公告。

**漏洞利用前提**:

- `sqlExpressions` **功能开关**必须**启用**

- 攻击者需要**具有执行数据源查询的权限**(Viewer 角色或更高权限)

**攻击向量**:网络 (AV:N)

**攻击复杂度**:低 (AC:L)

**所需权限**:高 (PR:H)

**用户交互**:无 (UI:N)

**影响范围**:已更改 (S:C)

**机密性/完整性/可用性**:高 (C:H/I:H/A:H)

## 📌 受影响版本

- Grafana **v11.6.0 及更高版本**(直至修复版本发布)

- 特别影响启用了 `sqlExpressions` 的实例

**企业插件**在几份报告中被提及参与了完整的攻击链。

## ✅ 修复版本

**立即**升级到以下修复版本之一:

| 分支 | 修复版本 |

|------------|---------------|

| Latest | **12.4.2** |

| 12.3 | **12.3.6** |

| 12.2 | **12.2.8** |

| 12.1 | **12.1.10** |

| 11.6 | **11.6.14** |

下载链接可在 Grafana 官方网站上获取。

## 🛡️ 缓解措施与变通方案

### 主要建议

尽快**升级到修复版本**。

### 临时变通方案(如果升级延迟)

1. **禁用 `sqlExpressions` 功能开关**(最有效的单项措施)

2. **如果正在使用 Sqlyze**:升级到 **v1.5.0+** 或将其禁用

3. **禁用所有 AWS 数据源**(如果存在)

### 其他最佳实践

- 审计并限制用户执行数据源查询的权限

- 检查并尽量减少已安装的插件

- 监控 Grafana 目录中异常的查询活动或文件修改

- 应用网络分段和强身份验证

## 🕒 时间线

- **2025-02-06**:SQL Expressions 功能重新实现并在 v11.6.0 中发布

- **2026-02-23**:启动内部事件响应;Grafana Cloud 不久后完成修补

- **2026-03-09**:向受限客户私下发布

- **2026-03-25/26**:公开披露并发布安全版本

- **March 27, 2026**:CVE 发布

**发现者**:Liad Eliyahu(Miggo Security 研究主管),通过 Grafana Labs 的漏洞赏金计划发现。已确认负责任的漏洞披露。

## 🔗 参考

- 官方 Grafana 安全版本博客:https://grafana.com/blog/grafana-security-release-critical-and-high-severity-security-fixes-for-cve-2026-27876-and-cve-2026-27880/

- Red Hat CVE 页面:https://access.redhat.com/security/cve/cve-2026-27876

- NVD 详情:https://nvd.nist.gov/vuln/detail/CVE-2026-27876

- 相关:CVE-2026-27880(通过 OpenFeature 实现的未授权 DoS)

## 📢 保持安全

**立即**更新您的 Grafana 实例。关注官方渠道以获取后续安全公告。标签:0-day, CISA项目, CVE-2026-27876, CVSS 9.1, CWE-94, Grafana, RCE, Sqlyze, SSH访问, Web安全, 任意文件写入, 企业安全, 协议分析, 数据展示, 日志审计, 权限提升, 漏洞分析, 监控可视化, 红队, 编程工具, 网络信息收集, 网络安全, 网络安全审计, 网络资产管理, 蓝队分析, 路径探测, 远程代码执行, 隐私保护, 零日漏洞, 高危漏洞