NovaCode37/ohsint-completed-task

GitHub: NovaCode37/ohsint-completed-task

一份TryHackMe OhSINT挑战的完整Writeup,展示了从图像元数据分析到跨平台情报收集的完整OSINT调查流程。

Stars: 1 | Forks: 0

# TryHackMe — OhSINT 题解

**平台:** TryHackMe

**房间:** [OhSINT](https://tryhackme.com/room/ohsint)

**类别:** OSINT

**难度:** 简单

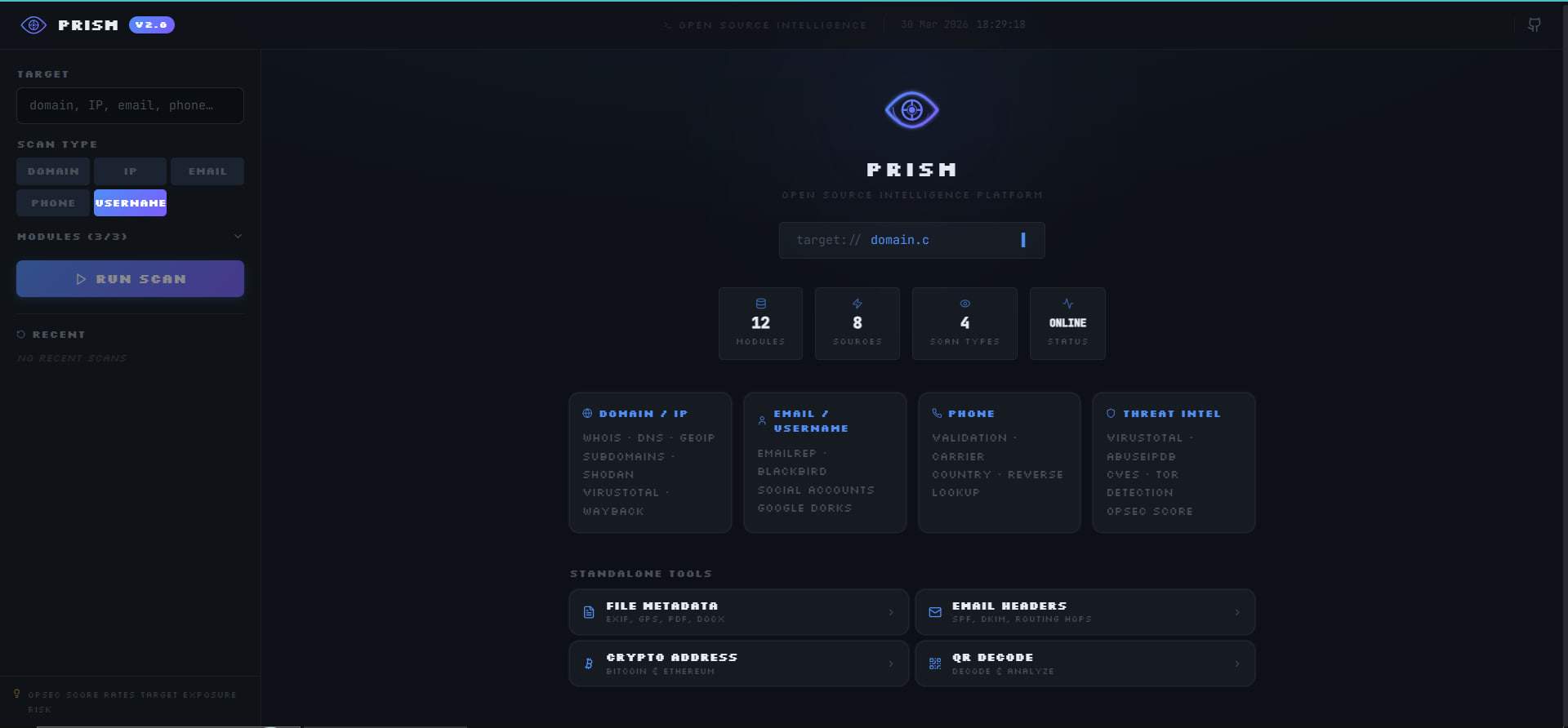

**作者开发的工具:** PRISM — 开源情报平台 *(即将推出)*

## 目标

唯一的输入是一个图像文件:一张 Windows XP 桌面壁纸。目标是应用开源情报技术 uncover 最初上传该图像的个人的私人信息,并回答七个调查问题。

## 使用的工具

| 工具 | 用途 |

|------|---------|

| **PRISM** *(即将推出)* | 从目标图像中提取 EXIF 元数据 |

| **Twitter / X** | 社交媒体资料发现 |

| **WiGLE.net** | 通过 BSSID 进行 WiFi 网络地理定位 |

| **Google** | 挖掘目标的 GitHub 个人资料 |

| **GitHub** | 电子邮件地址检索 |

| **WordPress** | 当前位置和密码发现 |

## 详细步骤

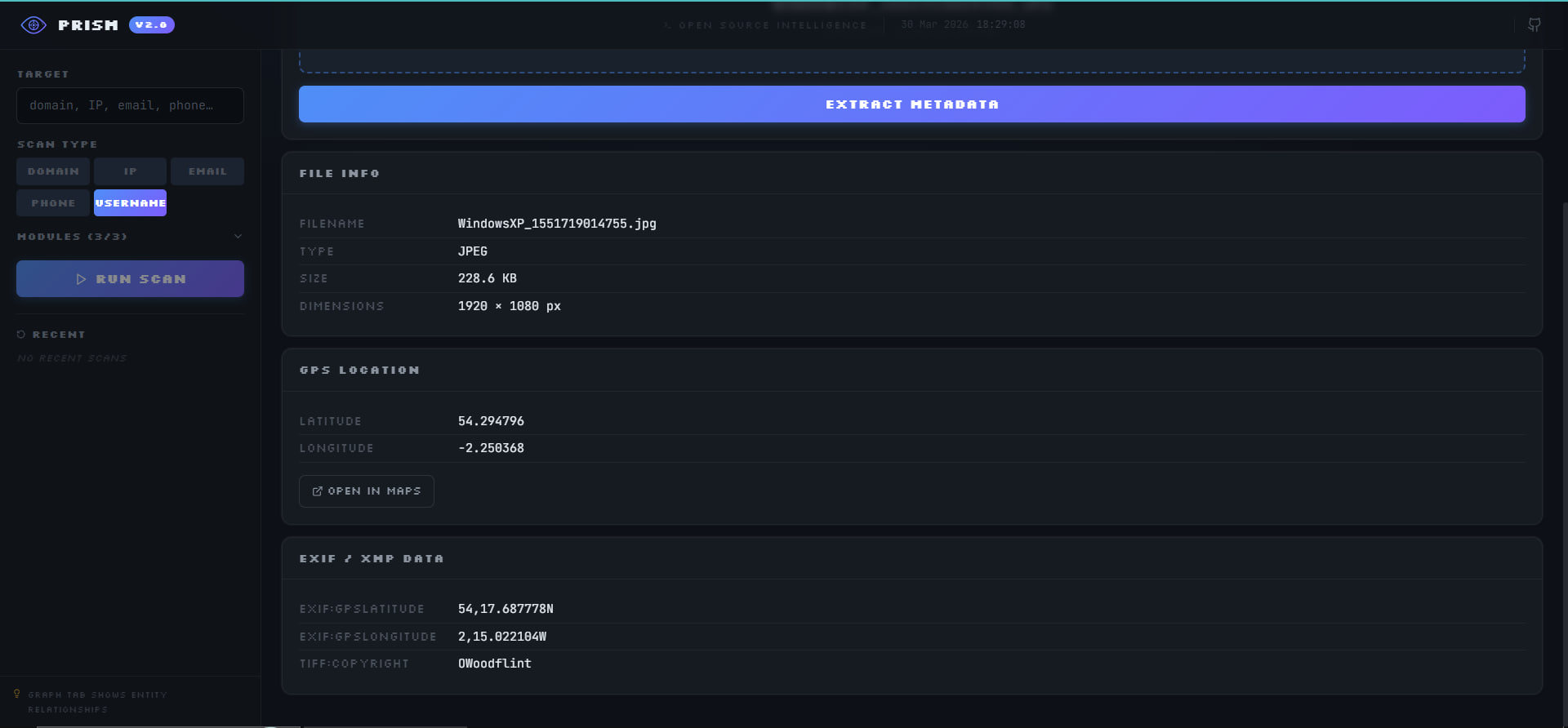

### 步骤 1 — 通过 PRISM 提取 EXIF 元数据

调查始于对提供的图像文件进行静态分析。使用作者开发的 OSINT 平台 **PRISM** 中的 **File Metadata** 模块,所有嵌入的 EXIF 和 XMP 标签均被自动提取和解析。

**提取的 EXIF 数据:**

| 字段 | 值 |

|-------|-------|

| 文件名 | `WindowsXP_1551719814755.jpg` |

| 尺寸 | 1920 × 1080 px |

| GPS 纬度 | 54.294796 |

| GPS 经度 | -2.258368 |

| TIFF:Copyright | `OWoodflint` |

`Copyright` 字段显示了一个用户名:**OWoodflint**。这成为进一步调查的主要切入点。

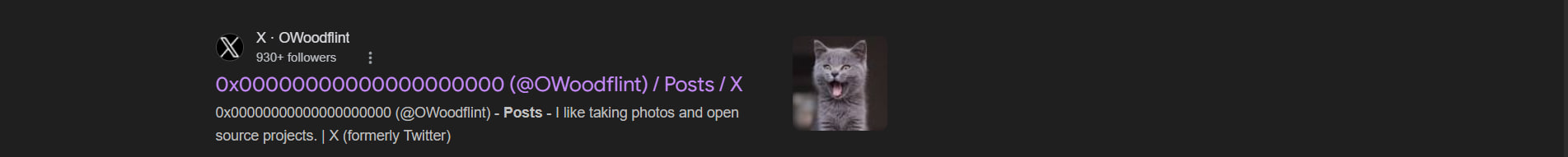

### 步骤 2 — 社交媒体资料发现

在 Twitter (X) 上搜索用户名 `OWoodflint`,返回了一个拥有 500+ 关注者的活跃账户。

查看该账户的帖子后,发现以下披露信息:

该推文公开暴露了目标家庭无线接入点的 BSSID。

**发现 — 头像:** cat

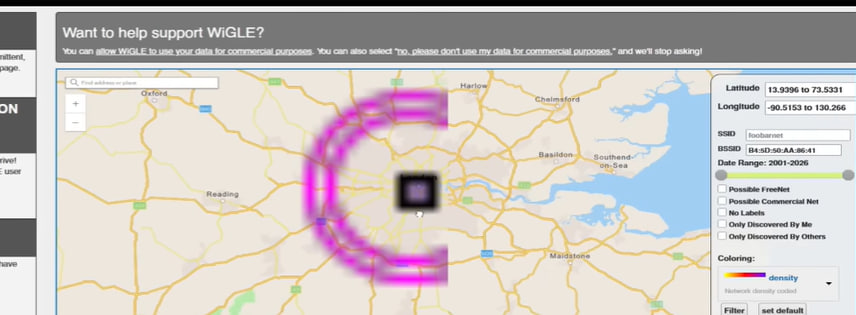

### 步骤 3 — 通过 WiGLE 进行 WiFi 网络地理定位

BSSID `B4:5D:50:AA:86:41` 被提交到全球无线网络数据库 [WiGLE.net](https://wigle.net),以识别接入点的物理位置和网络名称。

查询确认了网络位于伦敦,并返回了相关的 SSID。

**发现 — 城市:** London

**发现 — SSID:** UnileverWiFi

### 步骤 4 — GitHub 个人资料和电子邮件地址

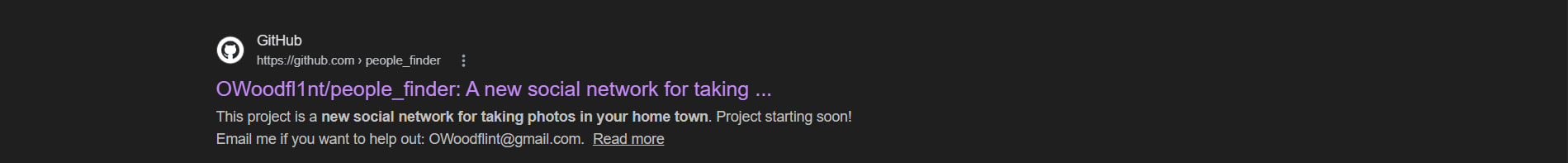

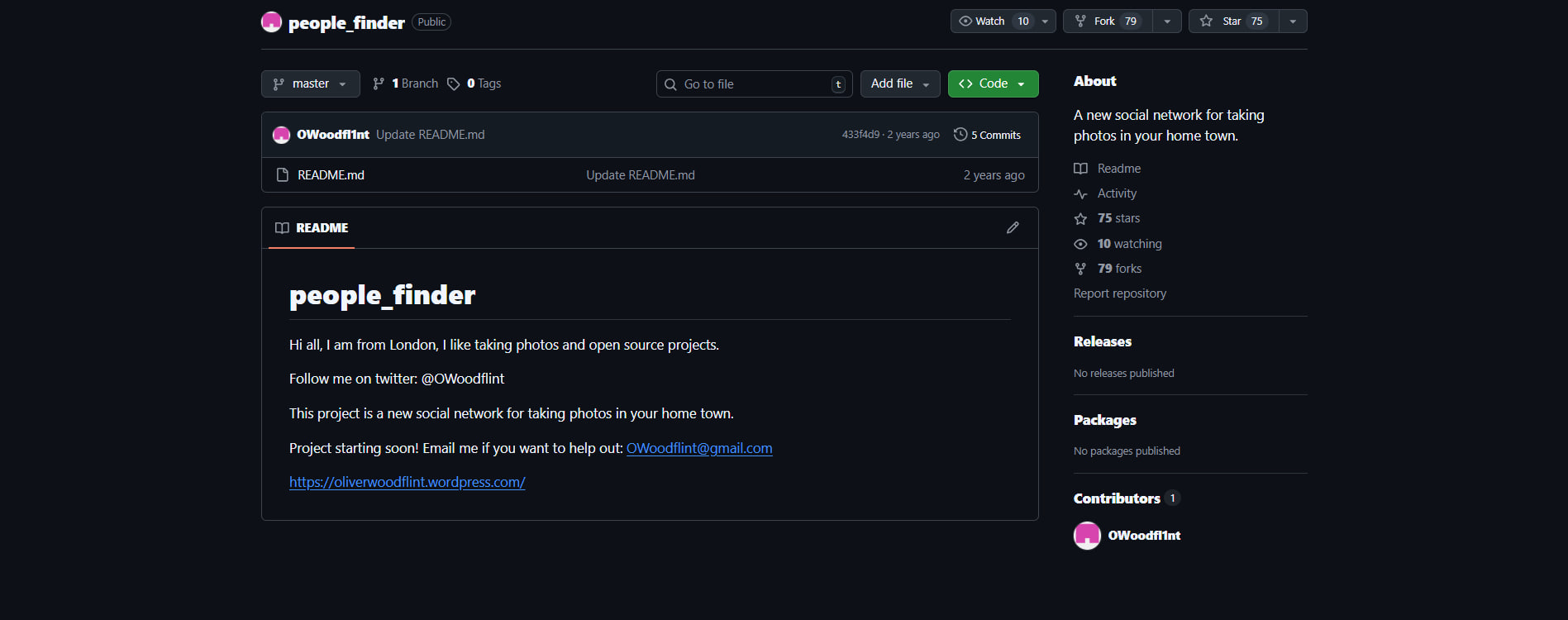

通过 Google 搜索用户名 `OWoodflint`,发现了一个公开的 GitHub 仓库。

仓库 `OWoodfl1nt/people_finder` 包含一个 README 文件,其中含有目标的个人联系信息。

**发现 — 电子邮件:** OWoodflint@gmail.com

**发现 — 来源:** GitHub

### 步骤 5 — 博客文章:当前位置

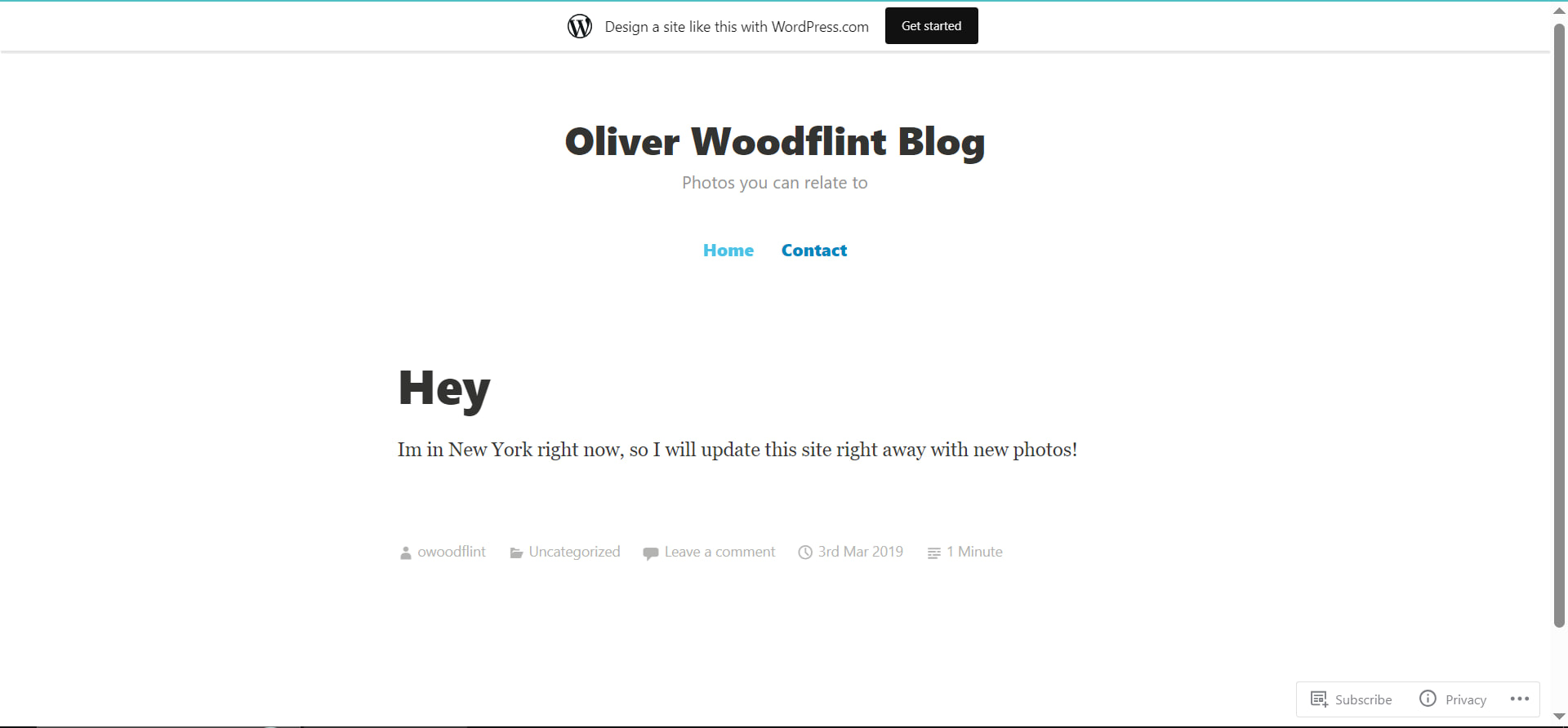

GitHub README 引用了一个位于 `https://oliverwoodflint.wordpress.com/` 的个人 WordPress 博客。最新的一篇帖子包含了位置披露。

**发现 — 当前位置:** New York

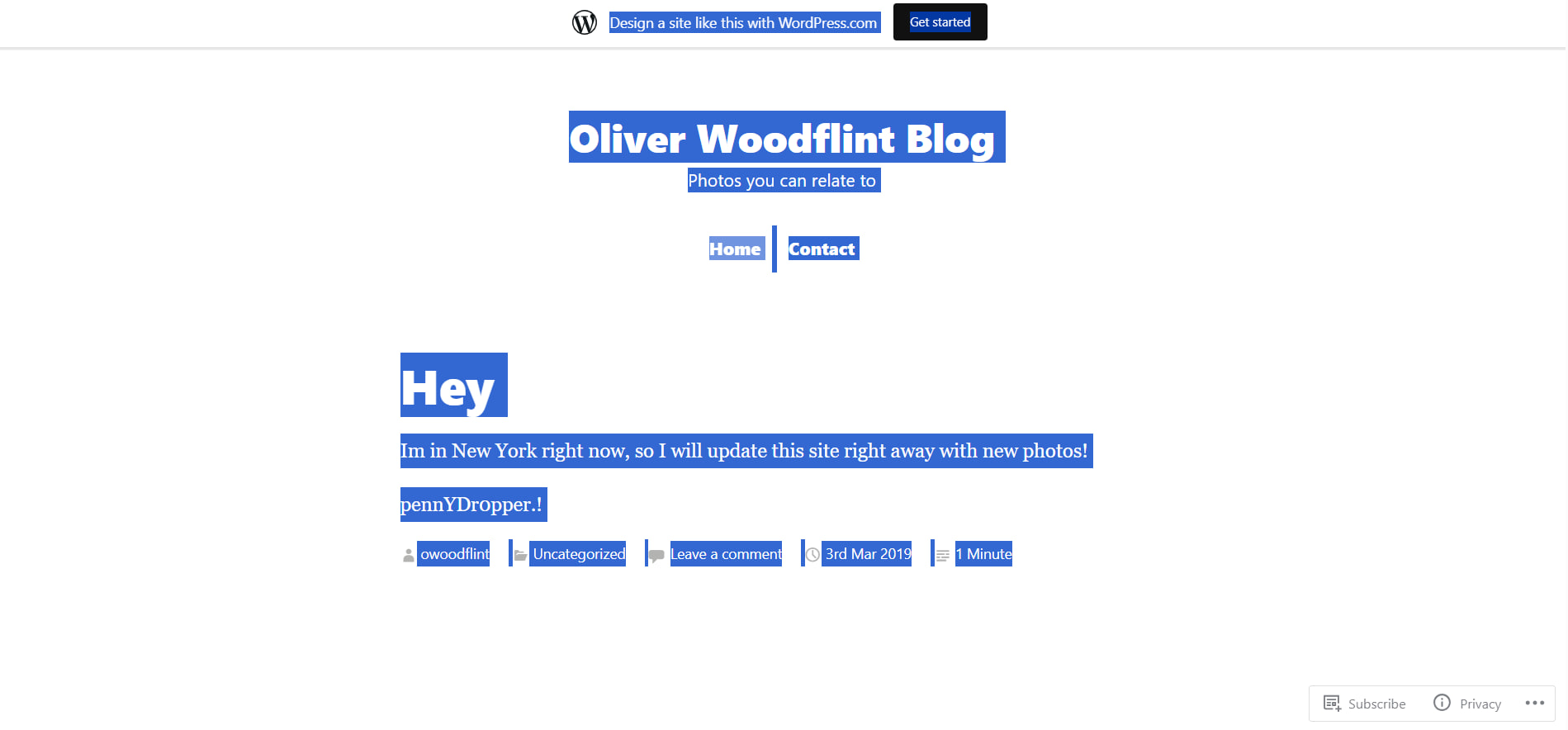

### 步骤 6 — 隐藏密码恢复

仔细检查博客页面后发现,由于白底白字的格式,某些文本在正常查看条件下不可见。全选页面内容可使隐藏文本可见。

**发现 — 密码:** pennYDropper.!

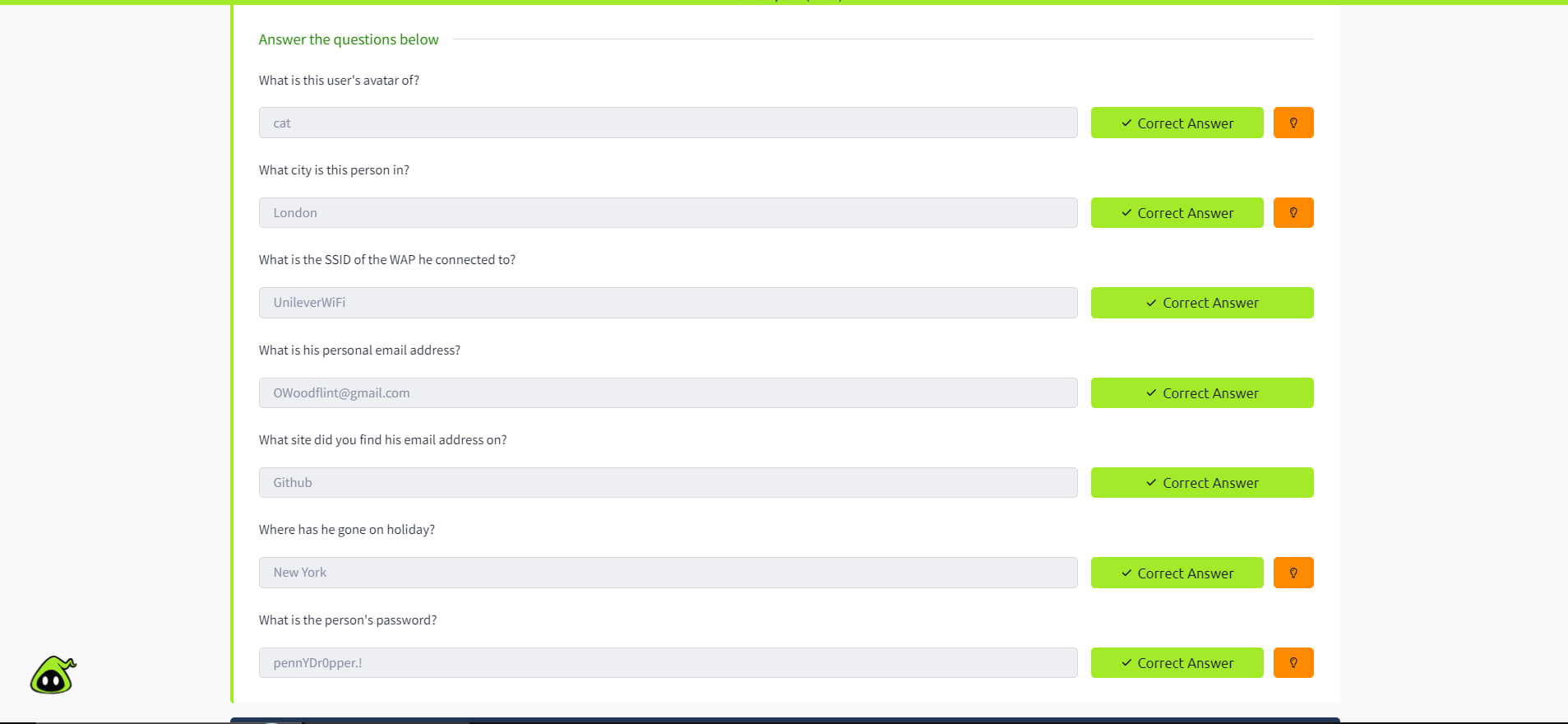

## 发现总结

| # | 问题 | 答案 |

|---|----------|--------|

| 1 | 这个用户的头像是什么? | cat |

| 2 | 这个人在哪个城市? | London |

| 3 | 他连接的 WAP 的 SSID 是什么? | UnileverWiFi |

| 4 | 他的个人电子邮件地址是什么? | OWoodflint@gmail.com |

| 5 | 你在哪个网站上找到了他的电子邮件地址? | GitHub |

| 6 | 他去哪里度假了? | New York |

| 7 | 这个人的密码是什么? | pennYDropper.! |

## 关键观察

- 图像文件通常包含嵌入的 EXIF 元数据,包括 GPS 坐标、作者字段和设备信息,这些信息可能会暴露目标的身份。

- 跨社交平台(Twitter, GitHub, WordPress)进行单次用户名切换足以汇总出重要的个人资料。

- 公开披露 WiFi BSSID 使得能够精确定位目标家庭网络的物理地理位置。

- 敏感数据可能使用不可见文本隐藏在网页上,通过全选页面内容即可轻松绕过。

## 关于 PRISM

**PRISM** 是本篇题解作者开发的一个开源情报平台。它将多个侦察模块整合到一个统一的界面中,包括 WHOIS、DNS enumeration、Shodan、VirusTotal、社交账户查询、Google Dorks 和文件元数据分析。在本练习中,使用 PRISM 的文件元数据模块从目标图像中提取并解析了所有 EXIF 数据。

标签:CTF Writeup, CTF解题报告, ESC4, EXIF元数据分析, GitHub信息泄露, meg, OSINT, PRISM平台, TryHackMe, WiFi地理定位, WiGLE, 信息安全, 元数据提取, 初学者教程, 实时处理, 开源网络情报, 用户画像, 社交媒体情报, 网络安全, 网络痕迹, 进程保护, 隐私保护