noobie017/MITRE-ATTACK-Purple-Team-Lab-

GitHub: noobie017/MITRE-ATTACK-Purple-Team-Lab-

一个基于 MITRE ATT&CK 框架的紫队家庭实验室,在 Active Directory 环境中实现攻击模拟、日志采集、检测工程与事件响应的端到端攻防演练。

Stars: 0 | Forks: 0

# MITRE ATT&CK 紫队实验室

一个贴近真实的**紫队**家庭实验室,专注于模拟 **MITRE ATT&CK** 框架中的对手技术,并使用 **Sysmon** 遥测数据在 **Splunk** 中进行检测。

本项目展示了在微型 Active Directory 环境中进行端到端的攻击模拟、日志接入、检测工程和事件响应。

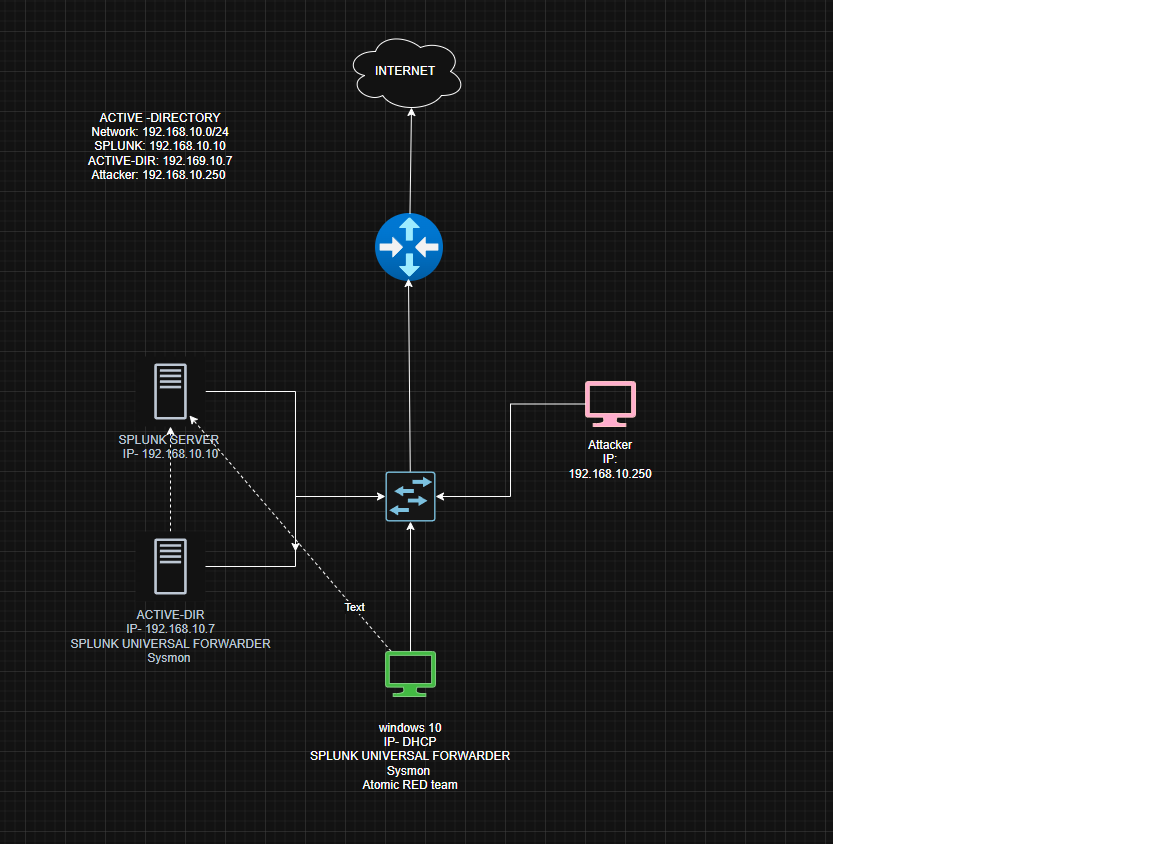

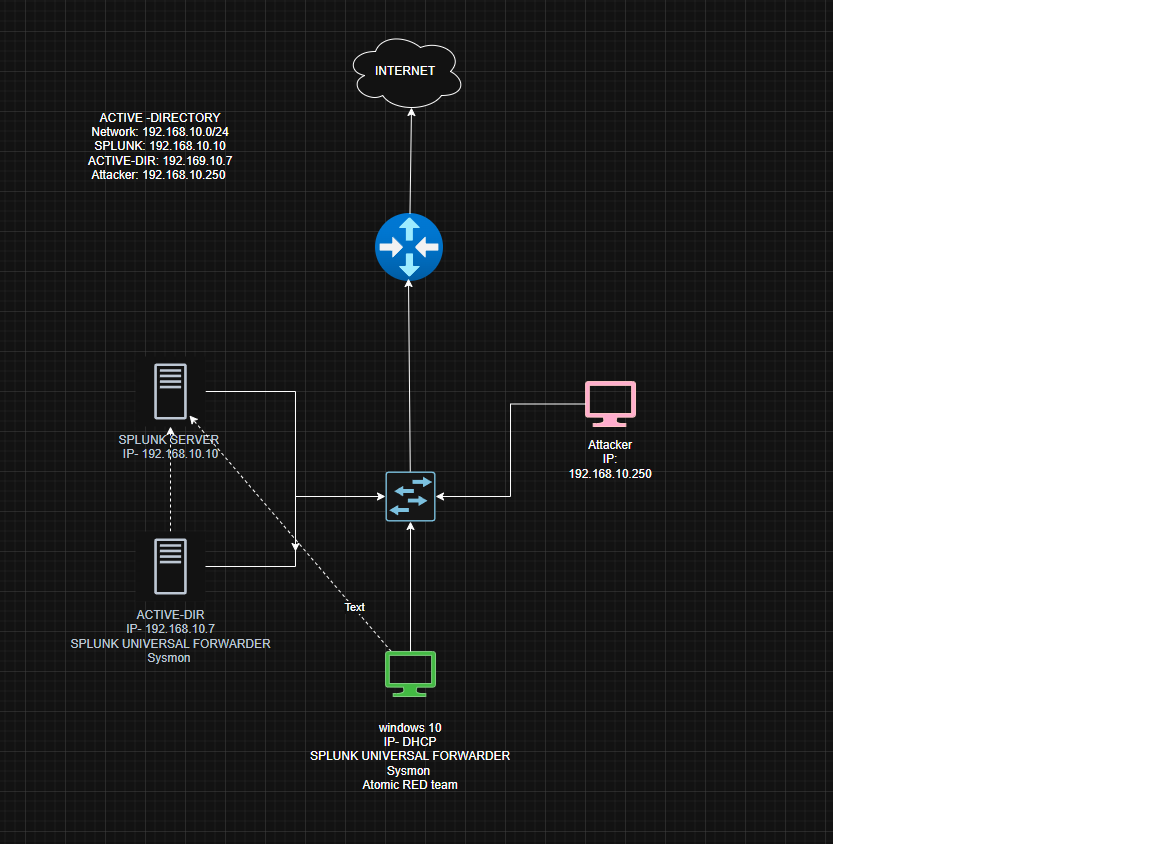

### 实验室架构

**组件:**

- **攻击机**:Kali Linux

- **域控制器**:Windows Server 2022 (Active Directory)

- **终端**:Windows 10(加入域)

- **SIEM**:运行 Splunk Enterprise 的 Ubuntu 服务器

- **日志记录**:Windows 机器上的 Sysmon + Splunk Universal Forwarder

### 项目目标

- 使用 **Atomic Red Team** 模拟真实世界的对手行为

- 使用 **Sysmon** 生成高质量的遥测数据

- 构建并调整映射到 MITRE ATT&CK 的 **Splunk 检测规则**

- 为 SOC 工作流创建仪表板和警报

- 记录检测覆盖率、盲点和响应剧本

### 实验室架构

标签:Active Directory, Atomic Red Team, CSV导出, IP 地址批量处理, PE 加载器, Plaso, Purple Team, Sysmon, Terraform 安全, TGT, Web报告查看器, Windows 10, Windows Server 2022, 域环境, 安全仪表盘, 安全可视化, 安全架构, 安全运营, 实验室环境, 库, 应急响应, 扫描框架, 攻防演练, 数据泄露检测, 端点安全, 紫队, 网络信息收集, 自动化攻击模拟, 补丁管理