NovaCode37/Prism-platform

GitHub: NovaCode37/Prism-platform

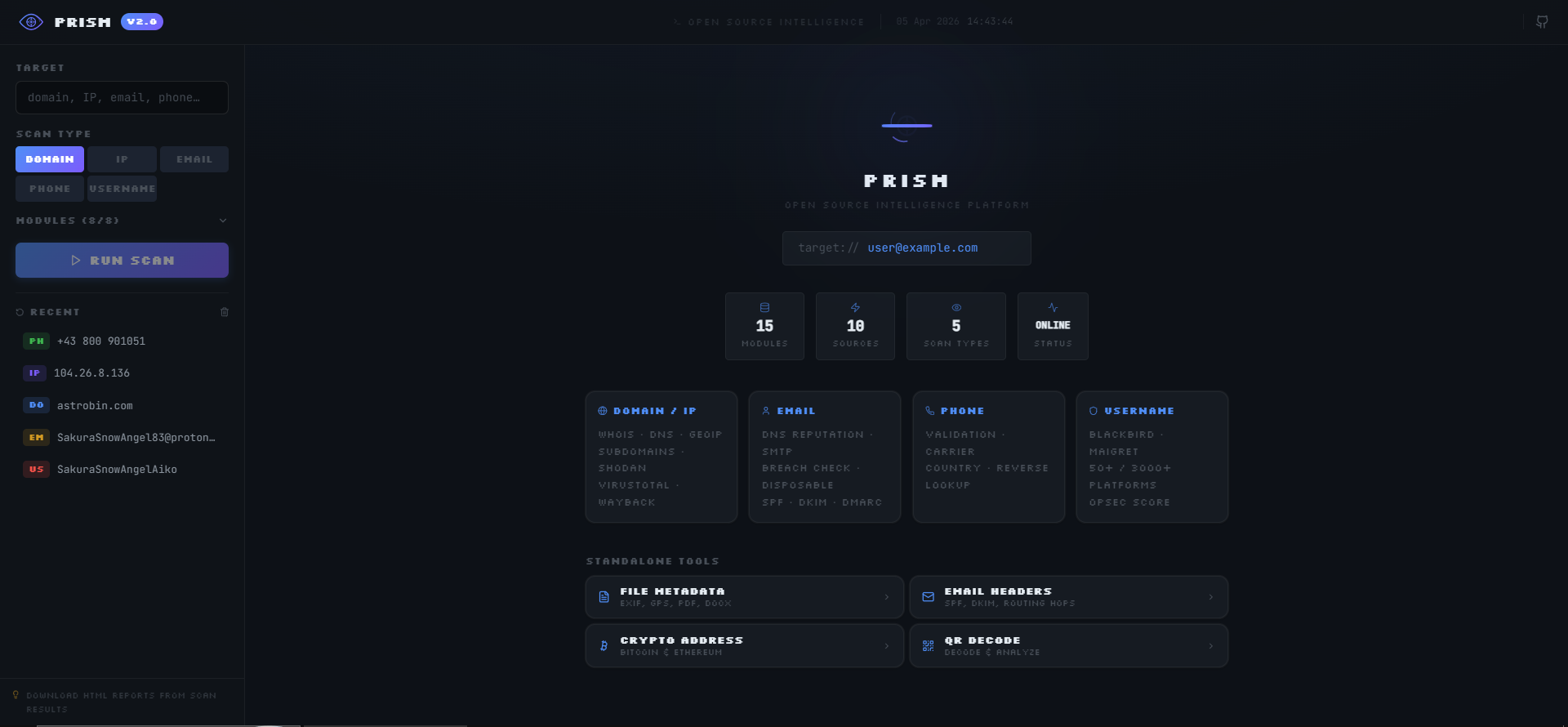

PRISM 是一款集成了二十余种情报源与 AI 分析的开源情报平台,支持对域名、IP、邮箱及用户名进行全方位资产测绘与安全评估。

Stars: 4 | Forks: 3

# PRISM — 开源情报平台

**在线演示:[getprism.su](https://getprism.su)** | **文档:[CONTRIBUTING.md](CONTRIBUTING.md)**

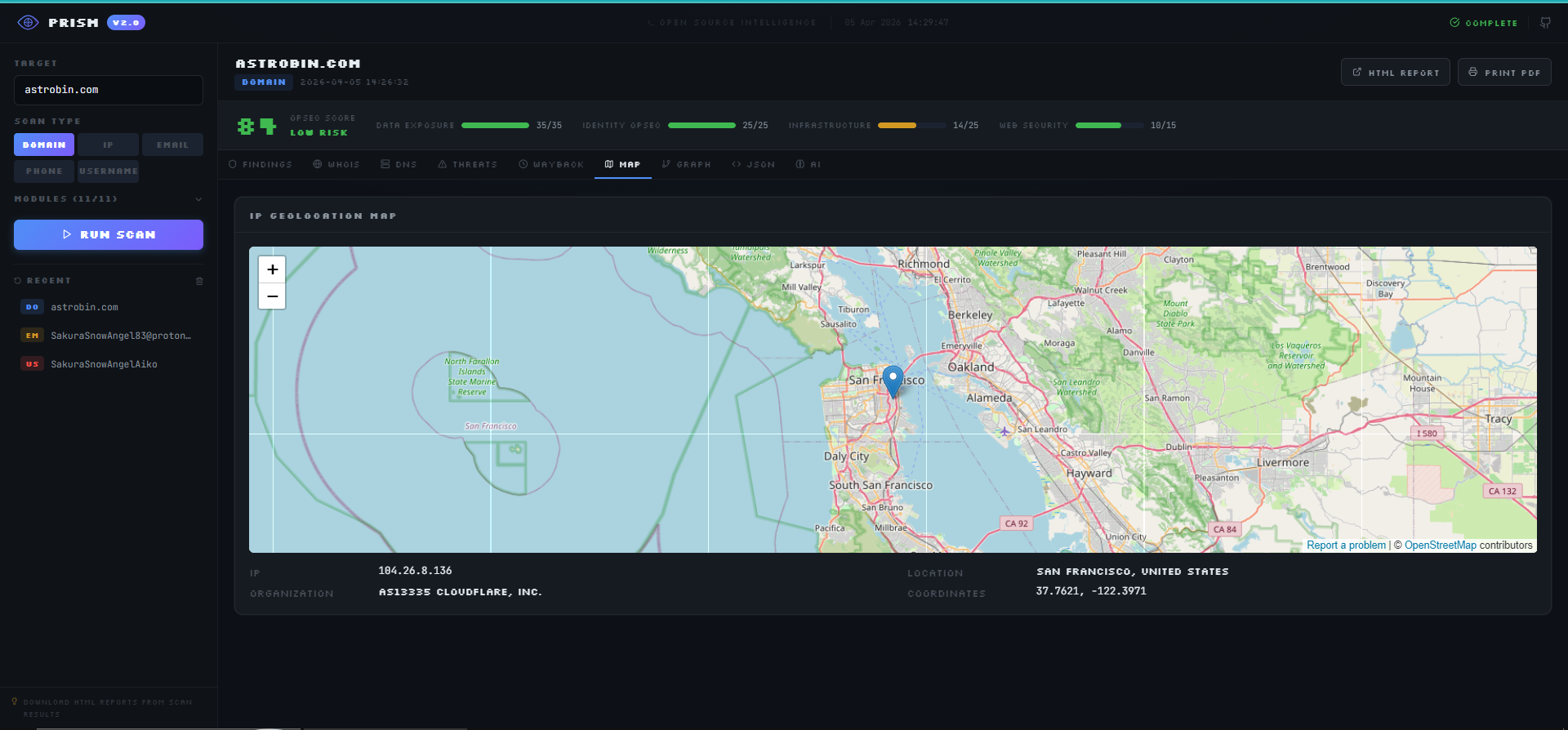

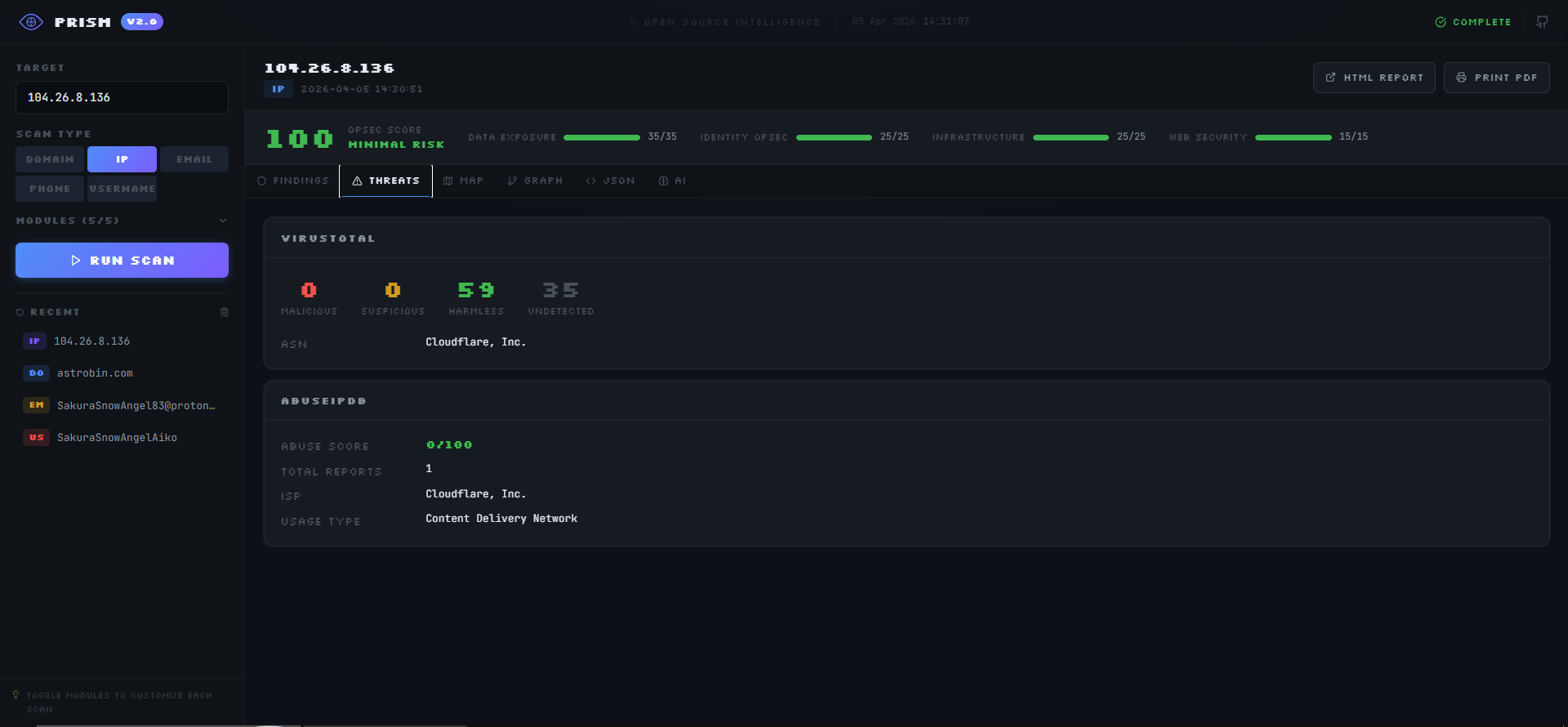

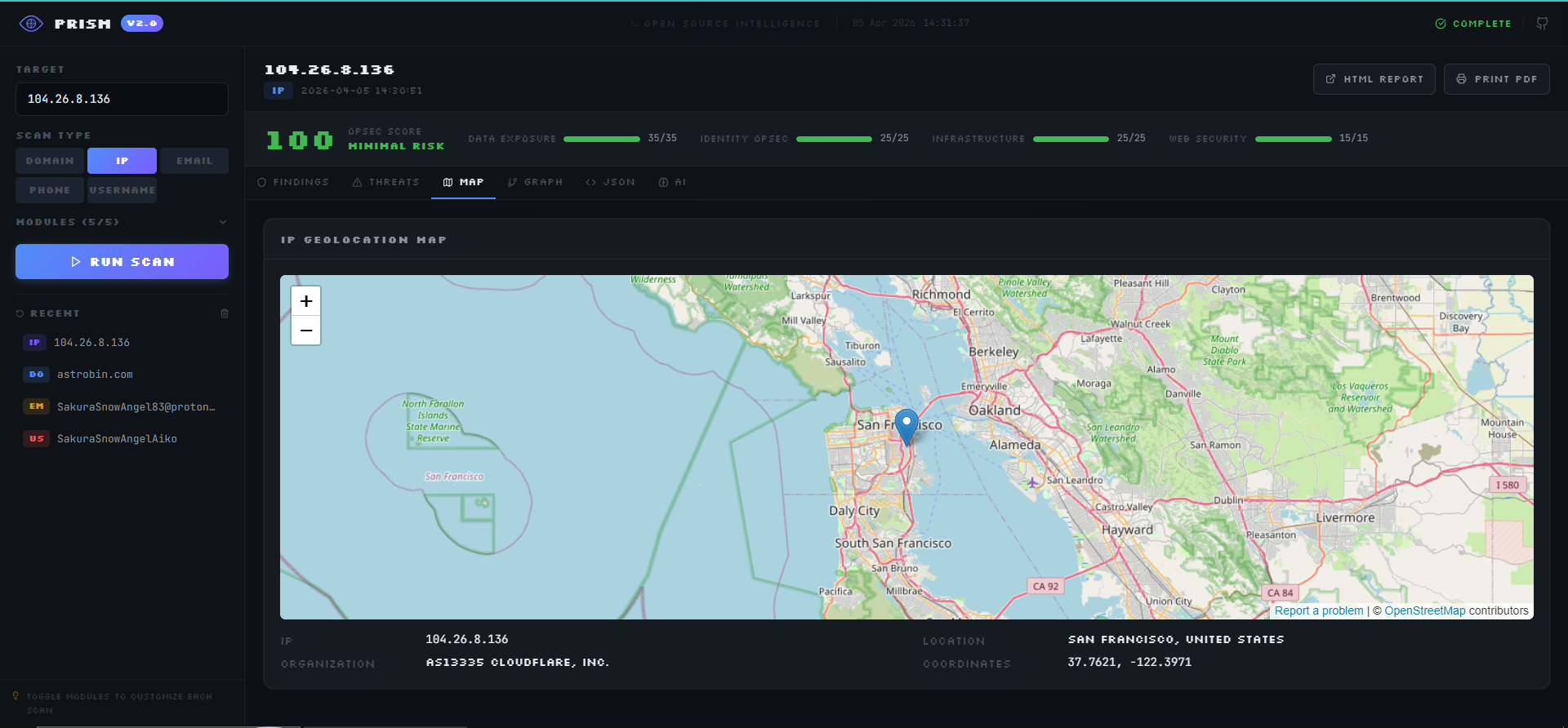

### IP 扫描

VirusTotal + AbuseIPDB 威胁情报、带坐标的 GeoIP 地图和实体图。

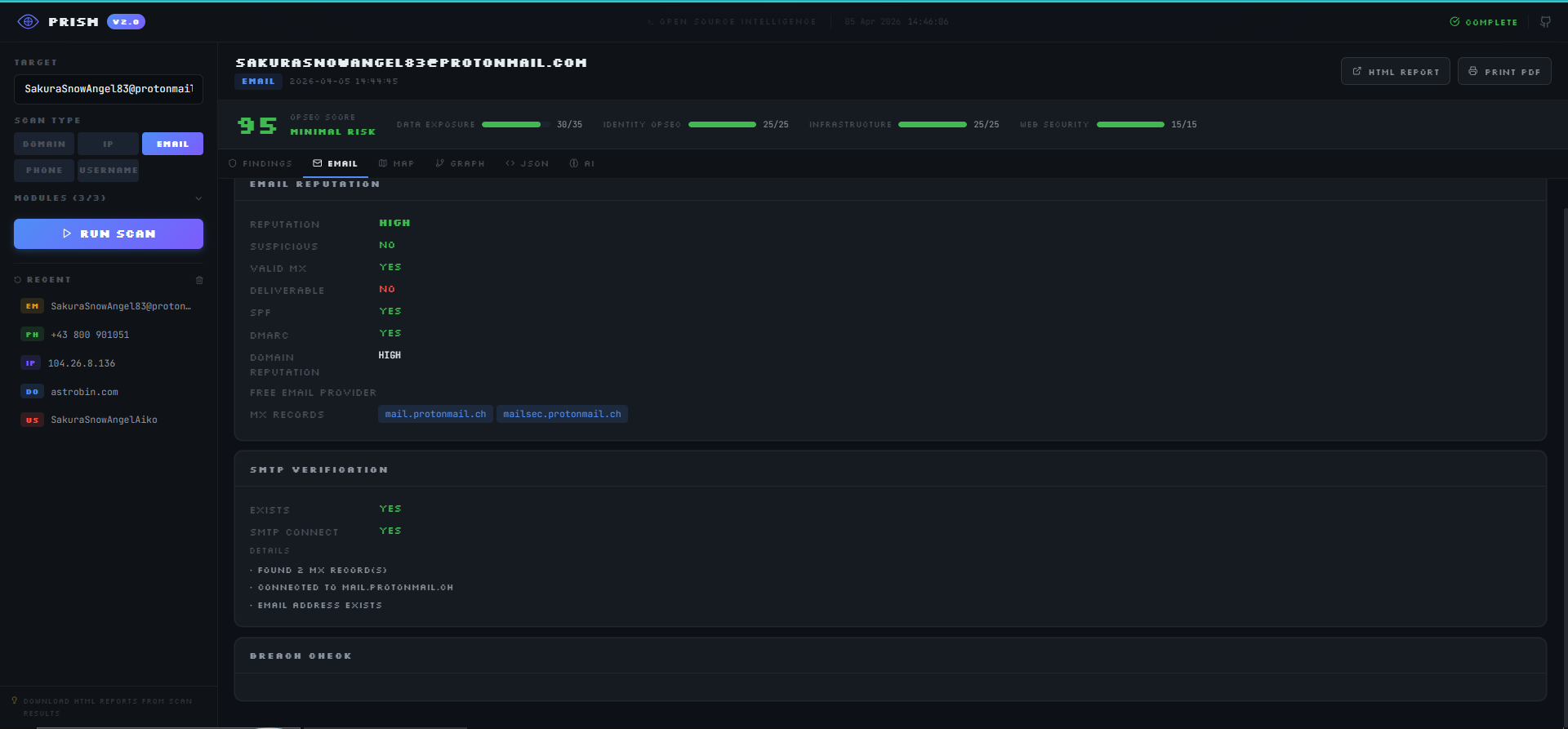

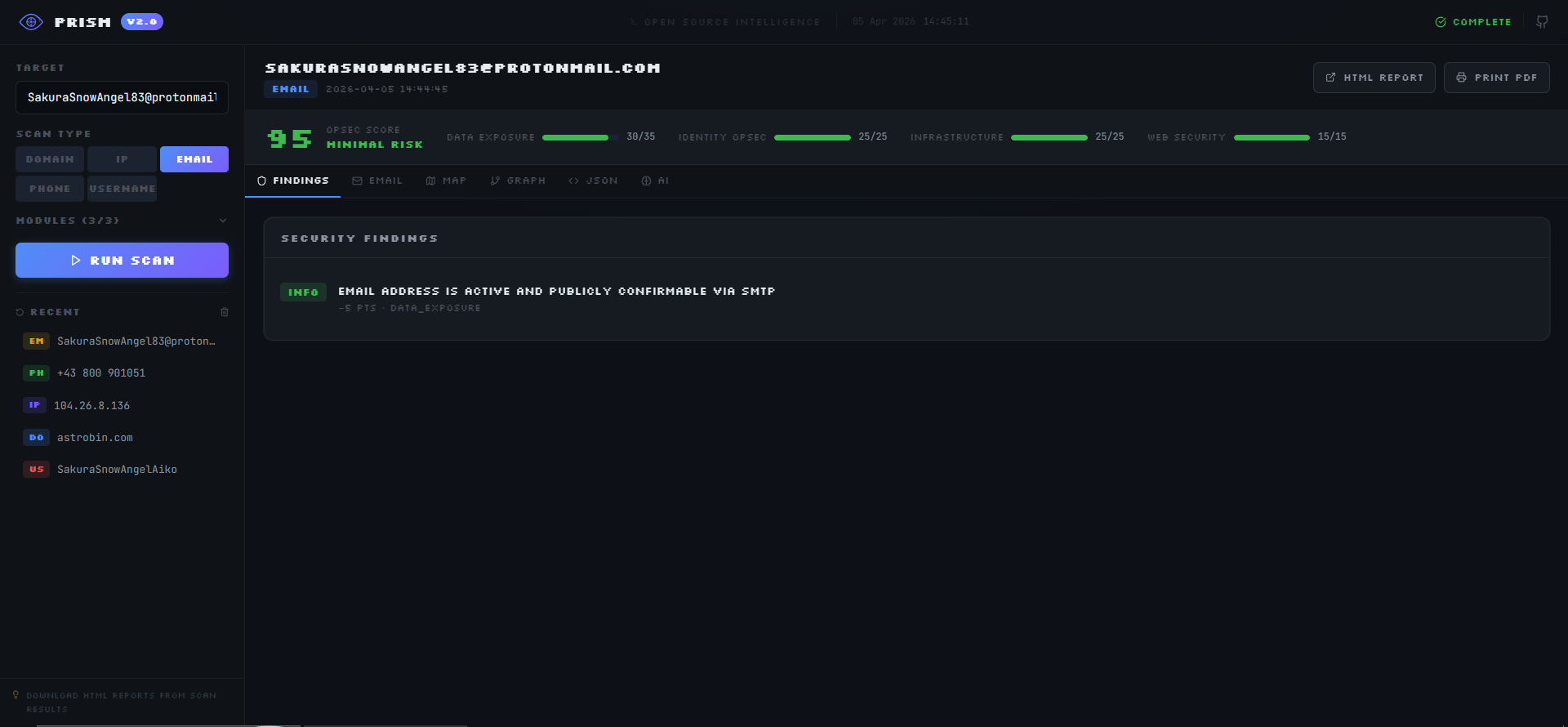

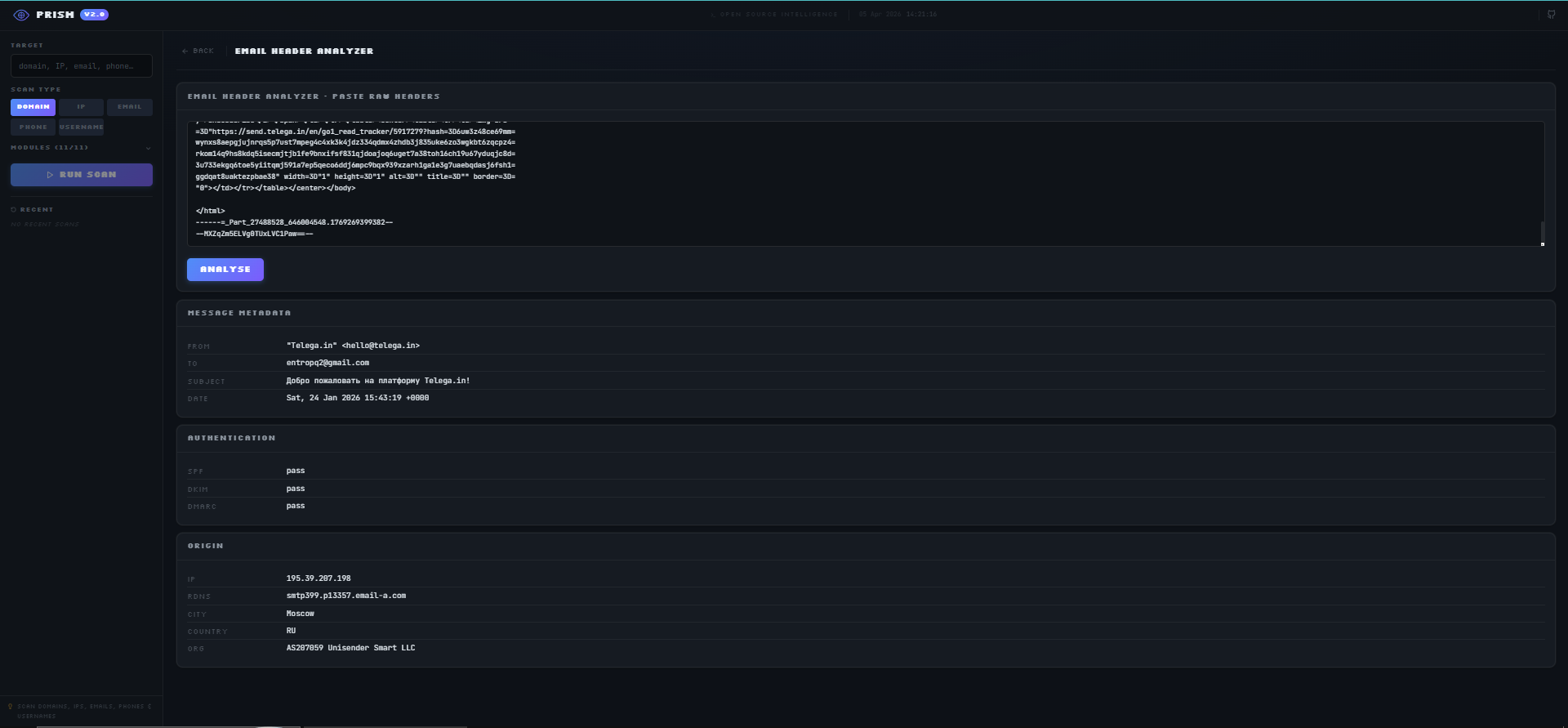

### 邮箱扫描

基于 DNS 的信誉(MX、SPF、DMARC)、SMTP 邮箱验证和泄露检查。

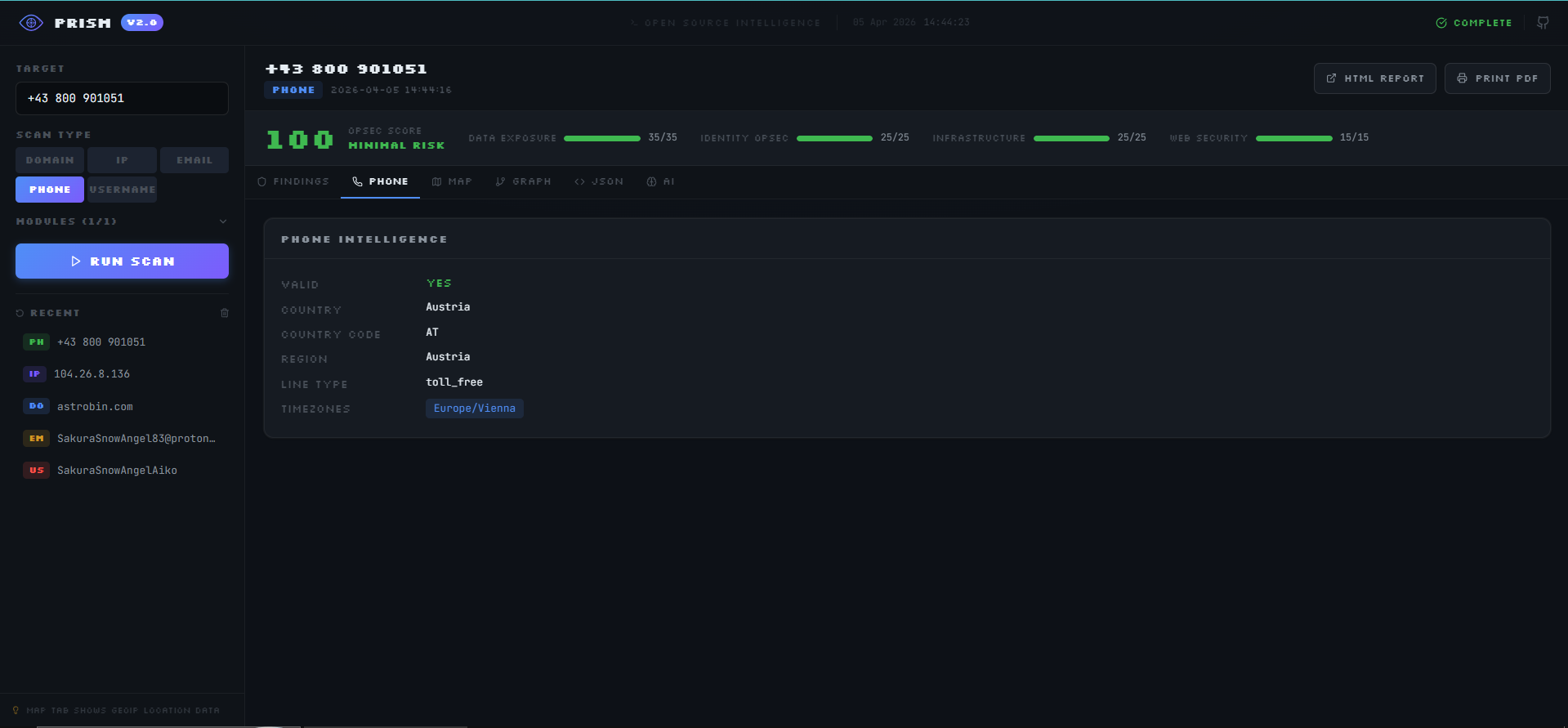

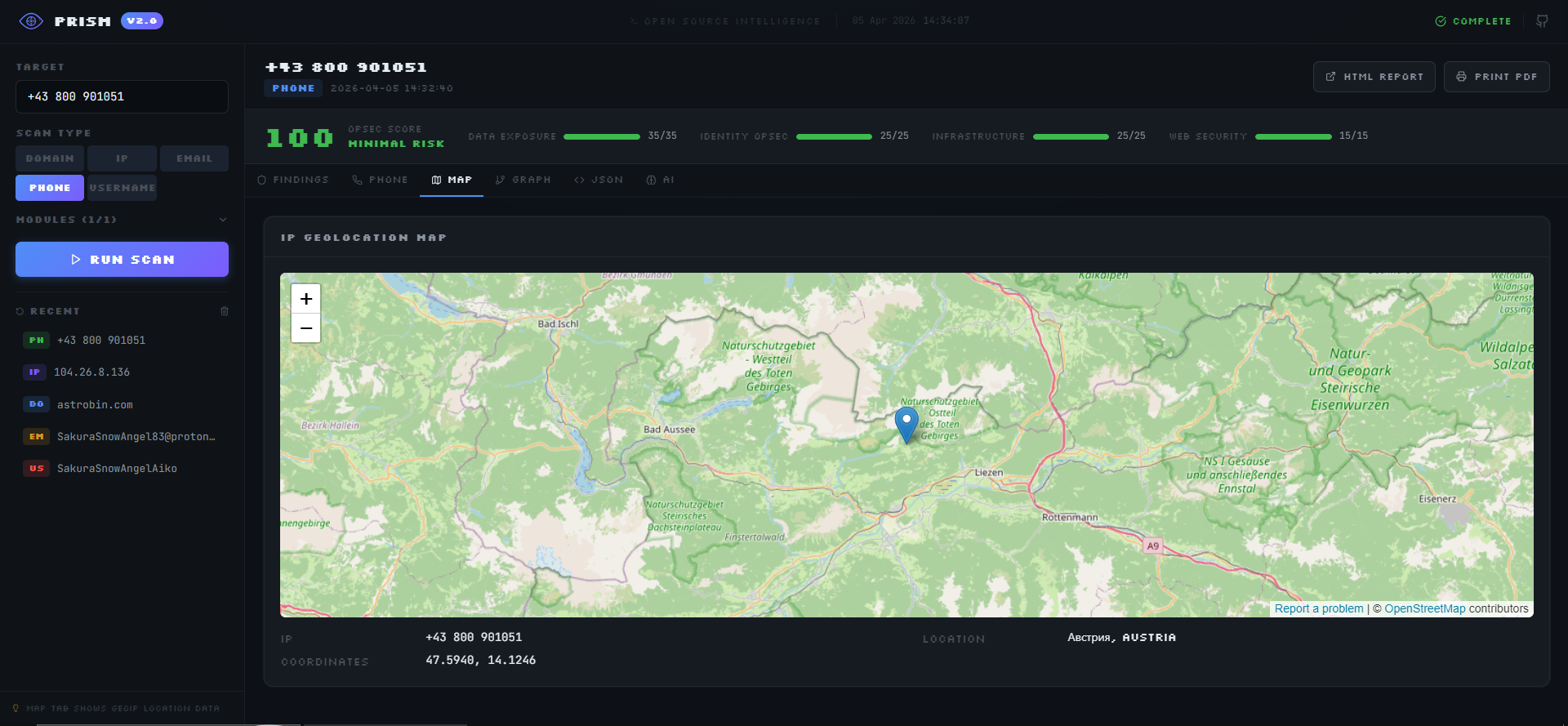

### 电话扫描

号码验证、运营商检测、国家/地区、时区和反向查询。

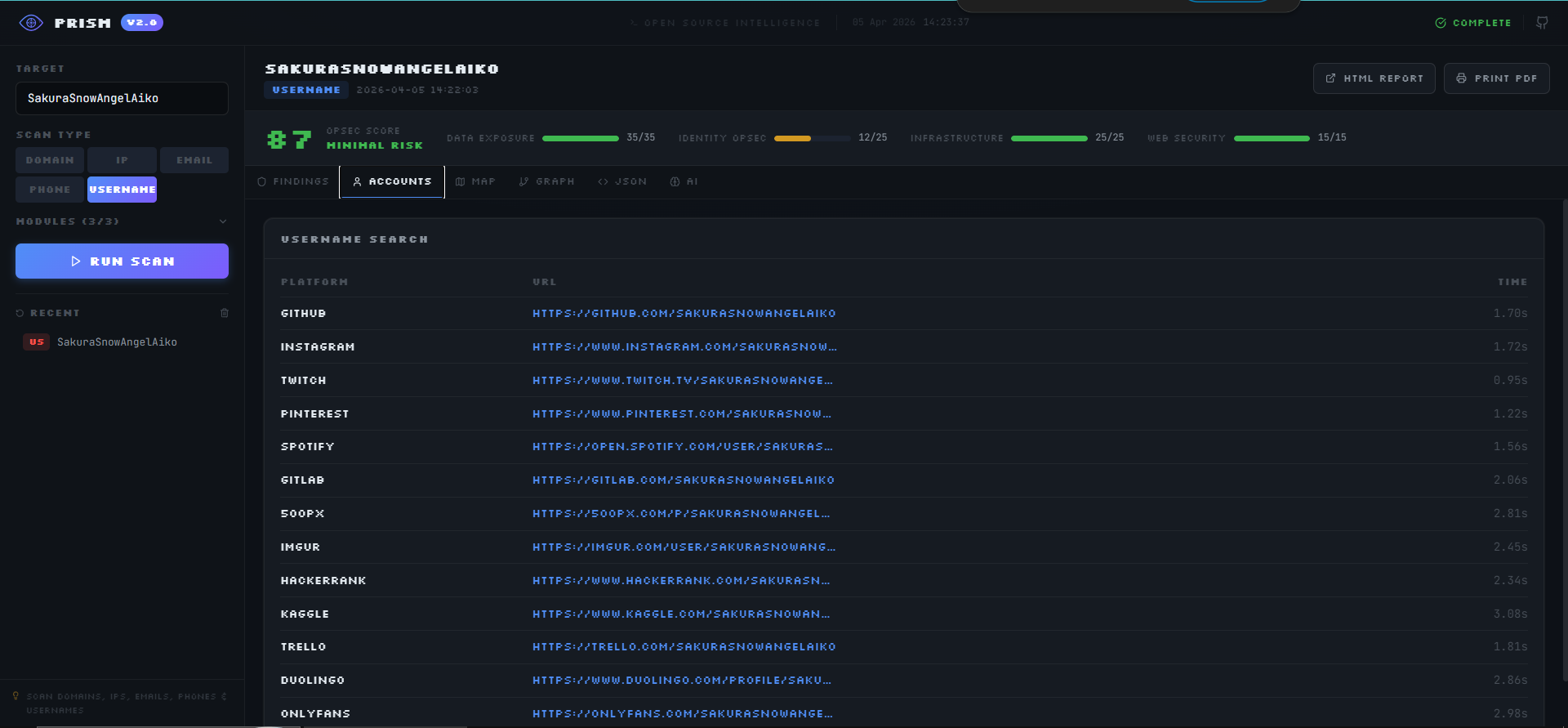

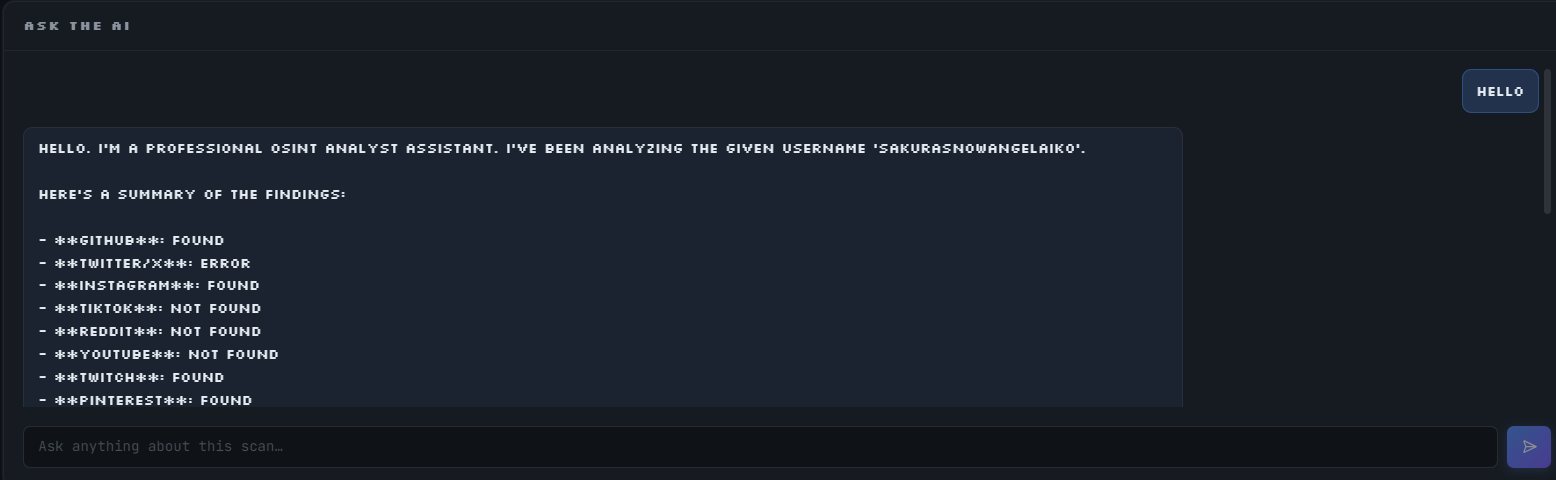

### 用户名扫描

Blackbird 跨 50+ 平台的异步搜索,并显示响应时间。

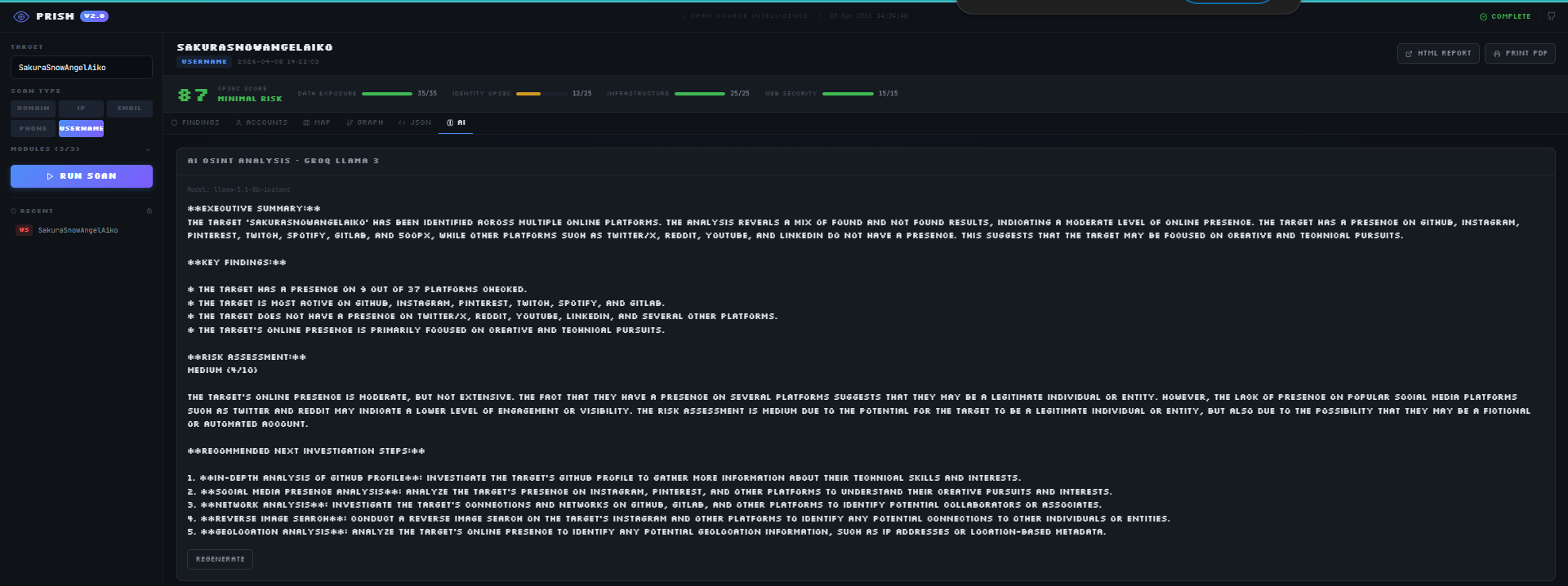

### AI 分析 (OpenRouter)

由 LLM 驱动的 OSINT 摘要,包含风险评估和推荐的下一步调查步骤。用于后续问题的交互式聊天。

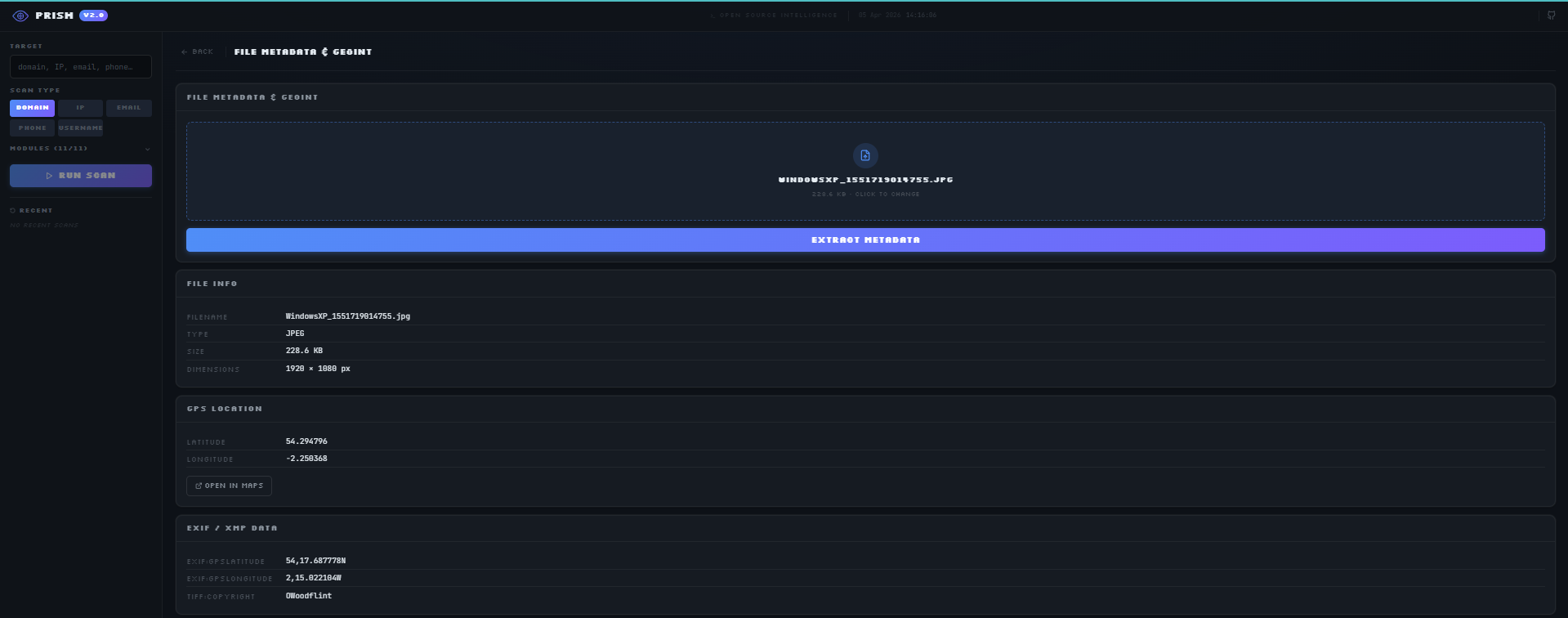

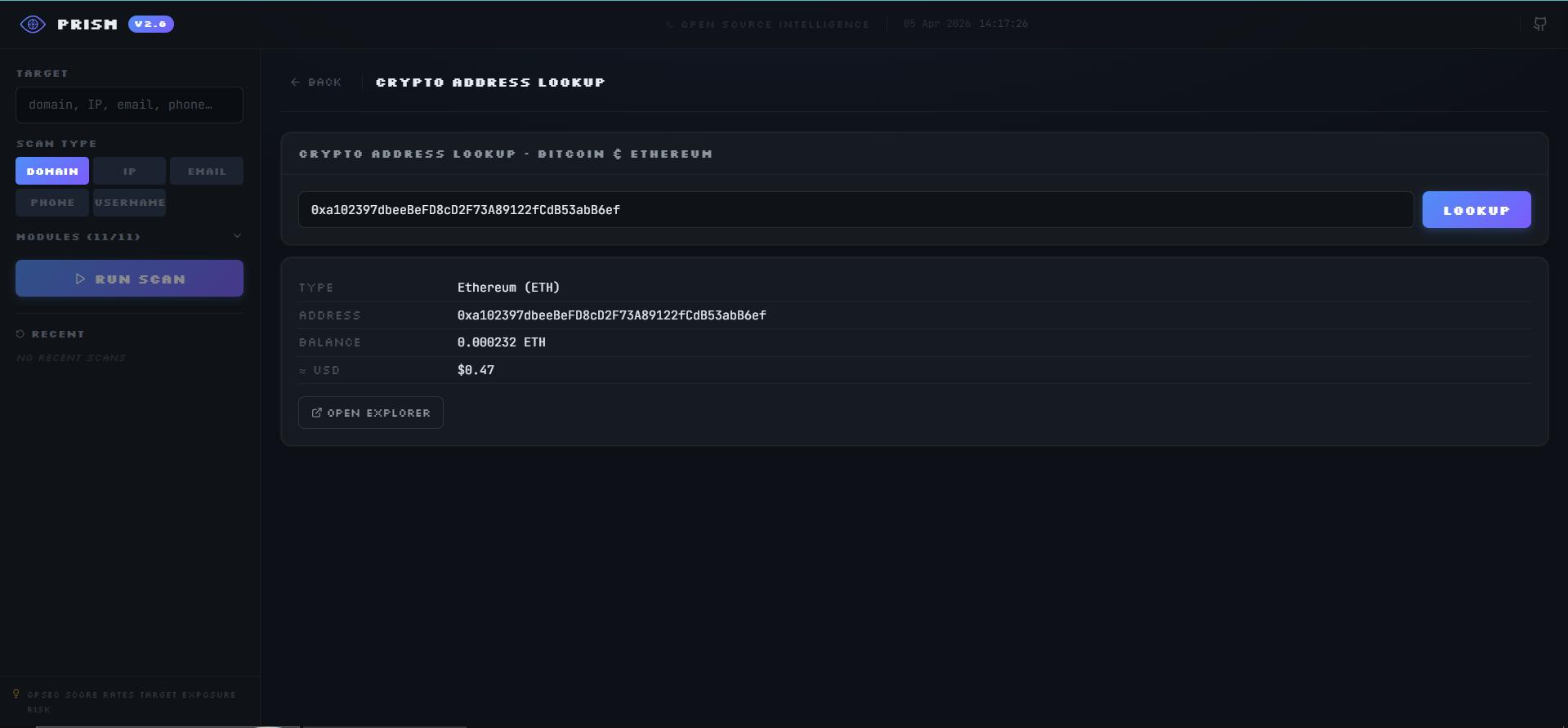

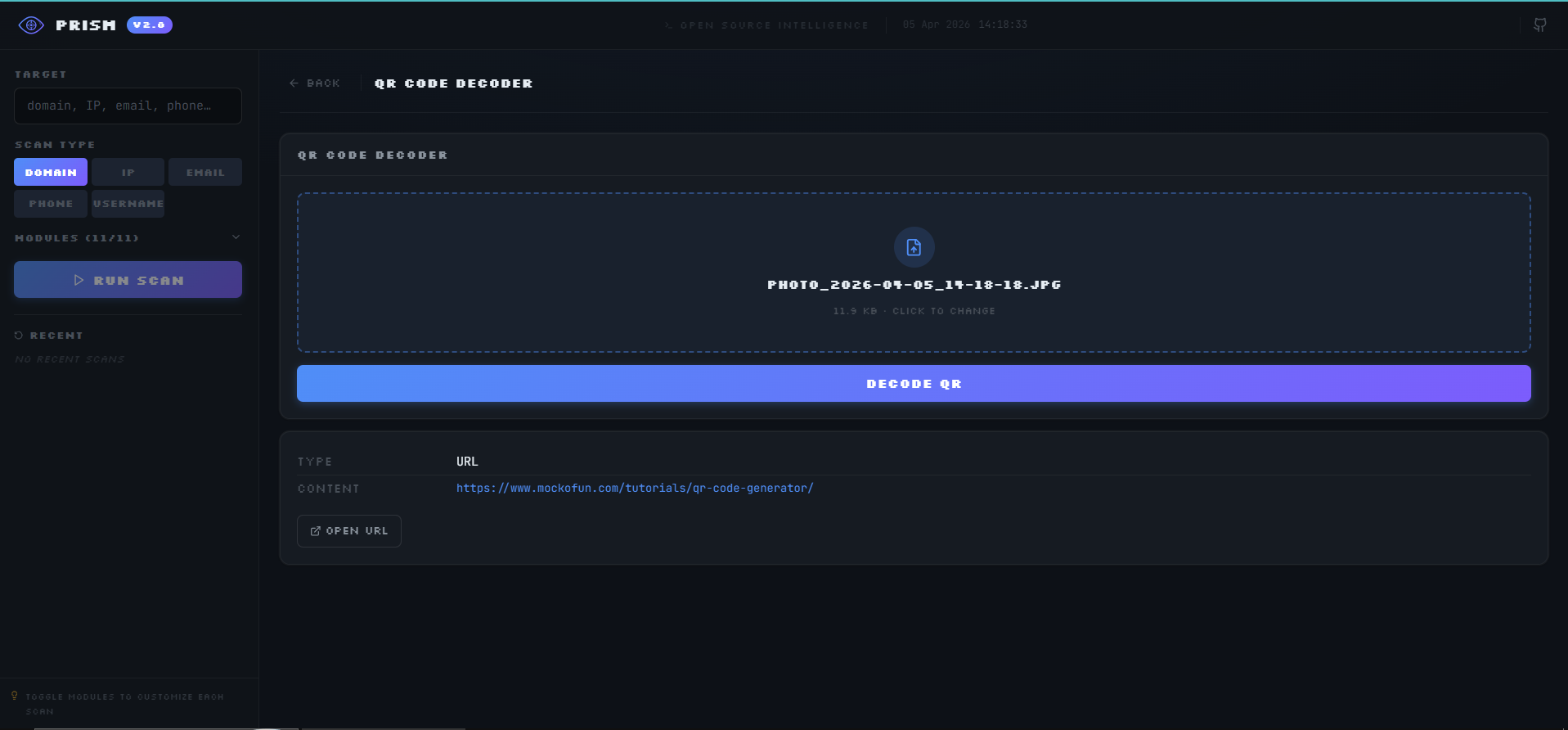

### 独立工具

文件元数据(EXIF/GPS)、邮件头分析器、加密货币地址查询和二维码解码器。

## 快速开始

### Docker(推荐)

```

cp .env.example .env # add your API keys

docker compose up --build

```

打开 **http://localhost:3000**(前端)和 **http://localhost:8080**(API)。

### 手动安装

```

# Backend

pip install -r requirements.txt

cp .env.example .env

python -m uvicorn web.app:app --host 0.0.0.0 --port 8080 --reload

# Frontend (separate terminal)

cd frontend

npm install

npm run dev

```

打开 **http://localhost:3000**

## API 密钥

复制 `.env.example` → `.env`。所有密钥均为可选 — 如果缺少密钥,模块会优雅地跳过。

| 变量 | 服务 | 免费额度 |

|----------|---------|-----------|

| `NUMVERIFY_API_KEY` | 电话验证与运营商 | 100 次/月 |

| `IPINFO_API_KEY` | GeoIP 位置定位 | 50k 次/月 |

| `VIRUSTOTAL_API_KEY` | 威胁情报 | 500 次/天 |

| `ABUSEIPDB_API_KEY` | IP 滥用评分 | 1000 次/天 |

| `SHODAN_API_KEY` | 端口扫描 + CVE 查询 | 免费版 |

| `OPENROUTER_API_KEY` | AI 摘要 (Nvidia Nemotron) | 免费版 |

| `TELEGRAM_BOT_TOKEN` | Telegram 用户查询 | 免费 |

| `LEAK_LOOKUP_API_KEY` | 泄露数据库 | 有限的免费额度 |

## 项目结构

```

prism/

├── config.py # Environment + API key loader

├── requirements.txt

├── Dockerfile

├── docker-compose.yml

│

├── modules/

│ ├── extra_tools.py # WHOIS, GeoIP, DNS, Website Analyzer

│ ├── cert_transparency.py # Subdomain discovery via crt.sh

│ ├── threat_intel.py # VirusTotal + AbuseIPDB

│ ├── shodan_lookup.py # Shodan host intelligence

│ ├── wayback.py # Wayback Machine snapshots

│ ├── blackbird.py # Username search (async, 50+ platforms)

│ ├── maigret_wrapper.py # Deep username search (3000+ sites)

│ ├── hlr_lookup.py # Phone validation + reverse lookup

│ ├── hunter.py # DNS-based email reputation check

│ ├── telegram_lookup.py # Telegram username/ID lookup

│ ├── email_header_analyzer.py # SPF/DKIM/DMARC + hop analysis

│ ├── metadata_extractor.py # EXIF/PDF/DOCX + GPS extraction

│ ├── opsec_score.py # Exposure risk scoring (0–100)

│ ├── report_generator.py # Jinja2 HTML report

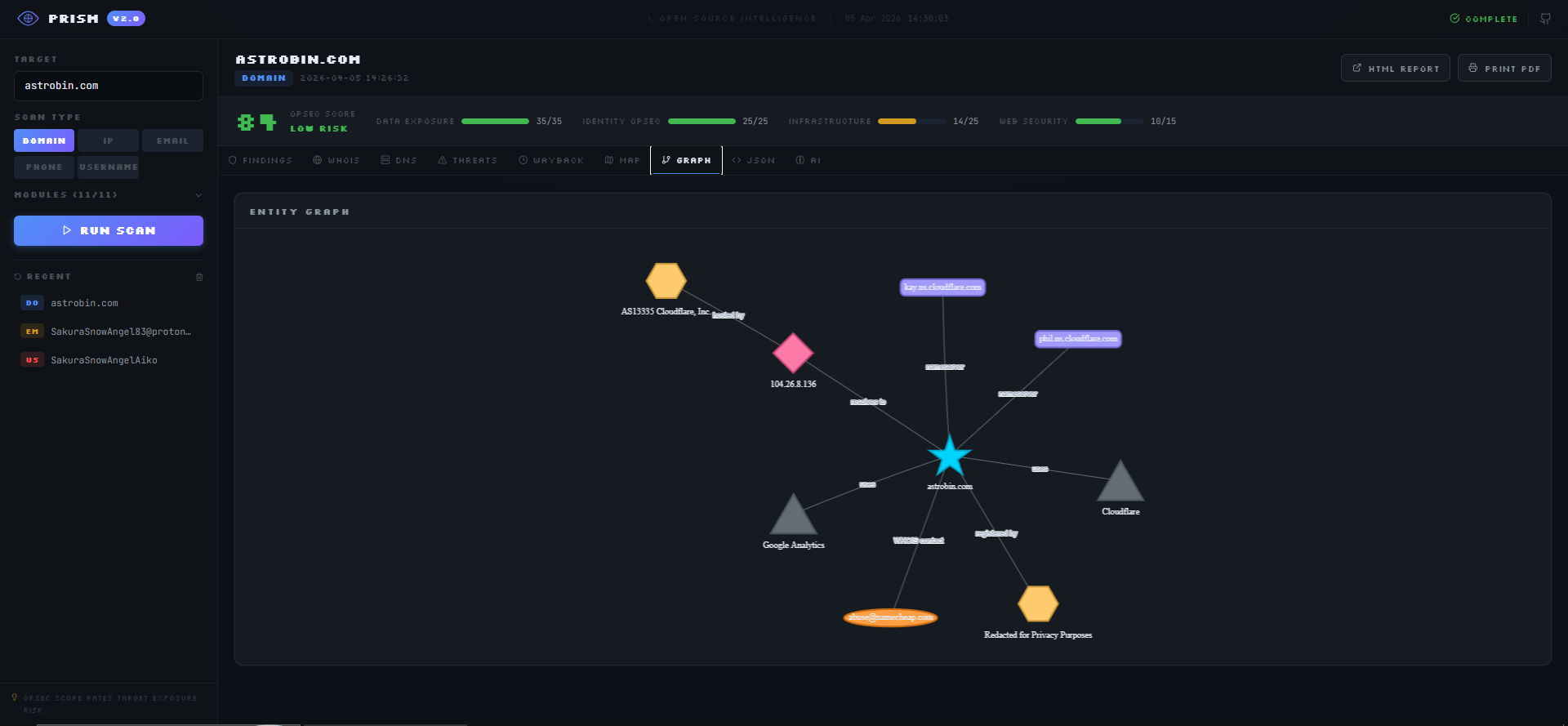

│ └── graph_builder.py # Entity relationship graph data

│

├── web/

│ └── app.py # FastAPI + WebSocket scan engine

│

├── frontend/ # Next.js 14 + TypeScript + Tailwind

│ └── src/

│ ├── app/ # App Router pages

│ ├── components/ # UI components (Topbar, Sidebar, views)

│ └── lib/ # API client, types

│

└── tests/

└── test_modules.py # pytest suite, 30+ tests

```

## 运行测试

```

pip install pytest pytest-cov

pytest tests/ -v --cov=modules --cov-report=term-missing

```

## CI/CD

GitHub Actions 流水线(`.github/workflows/ci.yml`):

1. **Lint** — flake8

2. **Test** — pytest 并附带覆盖率

3. **Build** — Docker 镜像

## 法律声明

本工具**仅供合法使用**:

- 授权的安全评估和渗透测试

- 对您拥有或明确获得测试许可的基础设施进行研究

- 学术和教育目的

请**勿**将 PRISM 用于未经授权的数据收集、监视或任何违反适用法律的活动。作者不对误用承担任何责任。

## 贡献

欢迎贡献!请在提交 pull request 之前阅读 [CONTRIBUTING.md](CONTRIBUTING.md)。

## 许可证

MIT

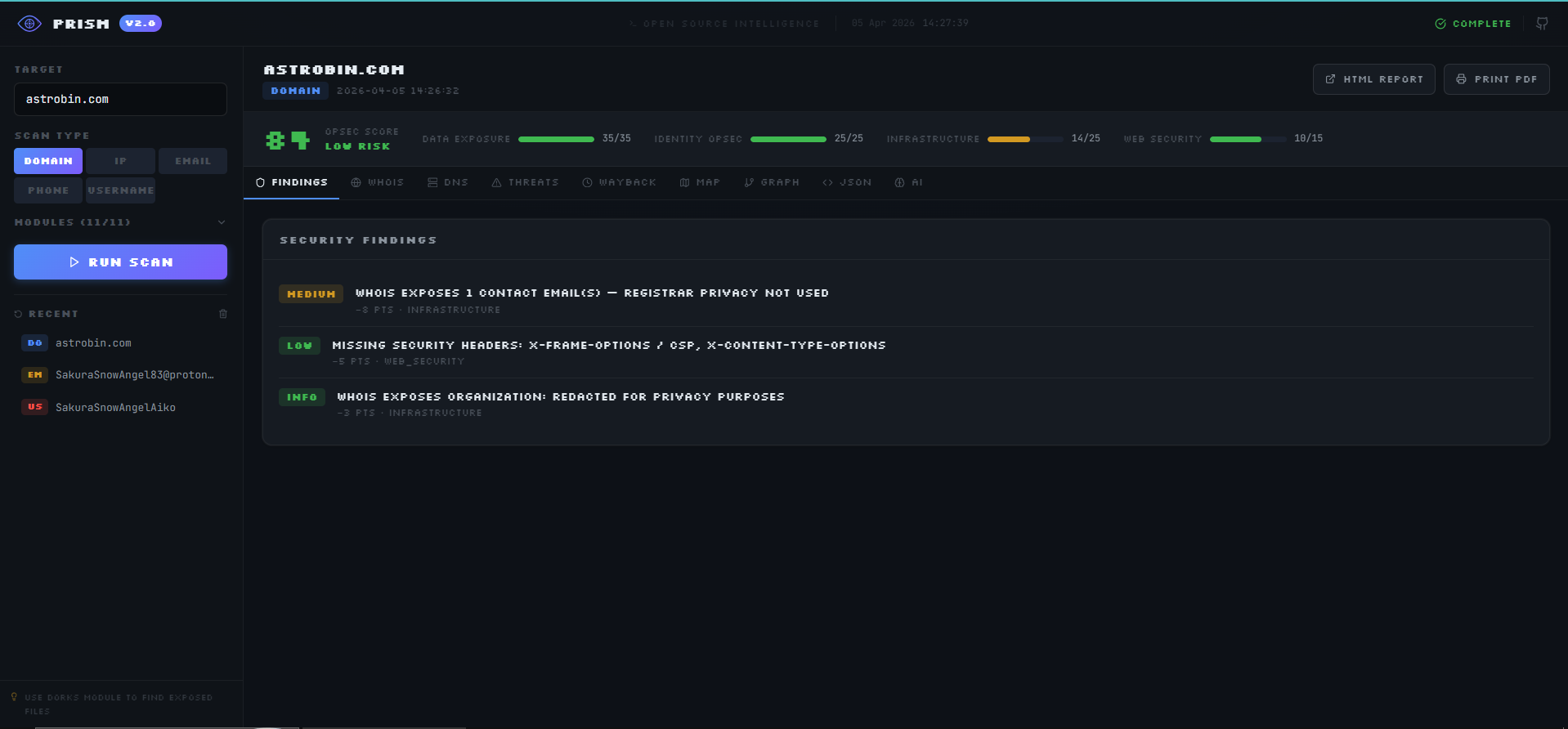

Findings & OPSEC Score

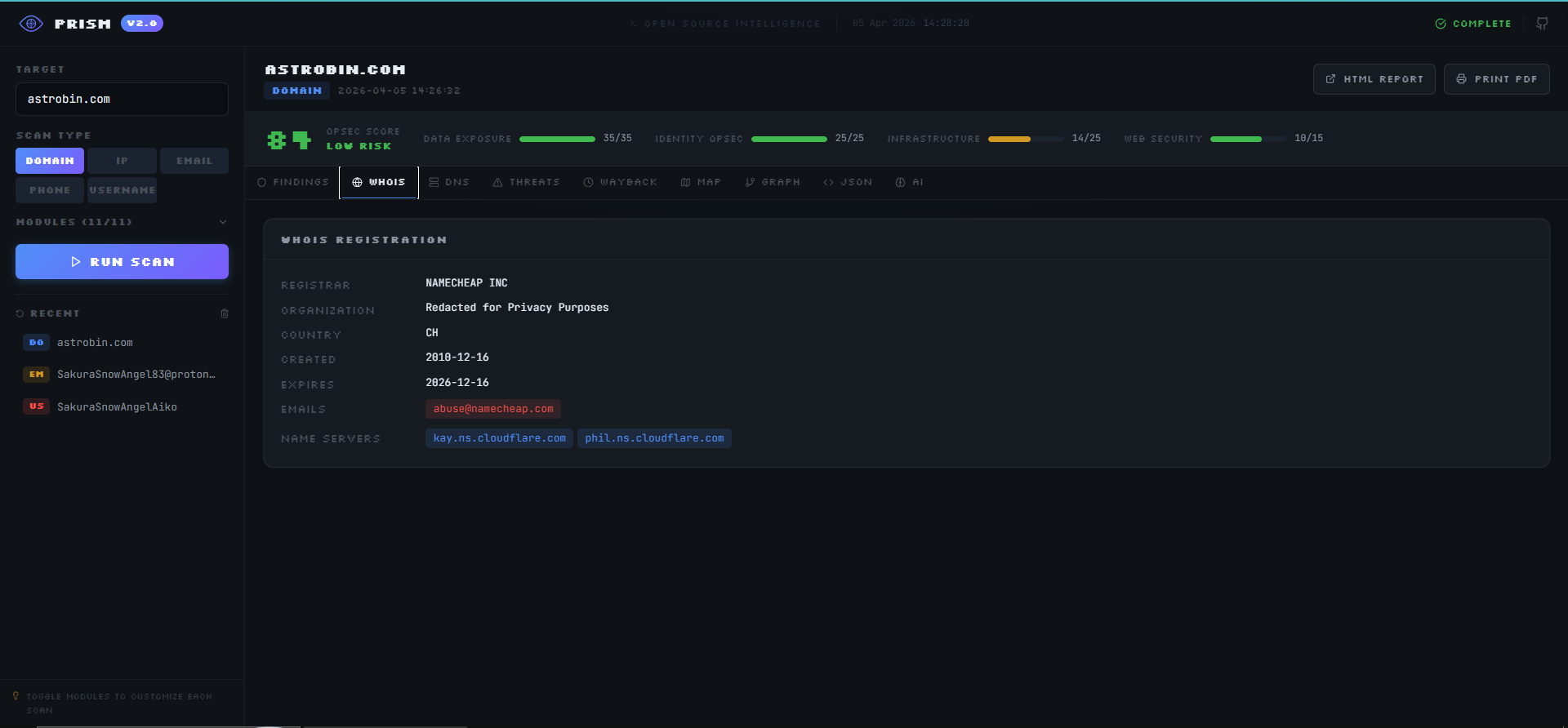

WHOIS Registration

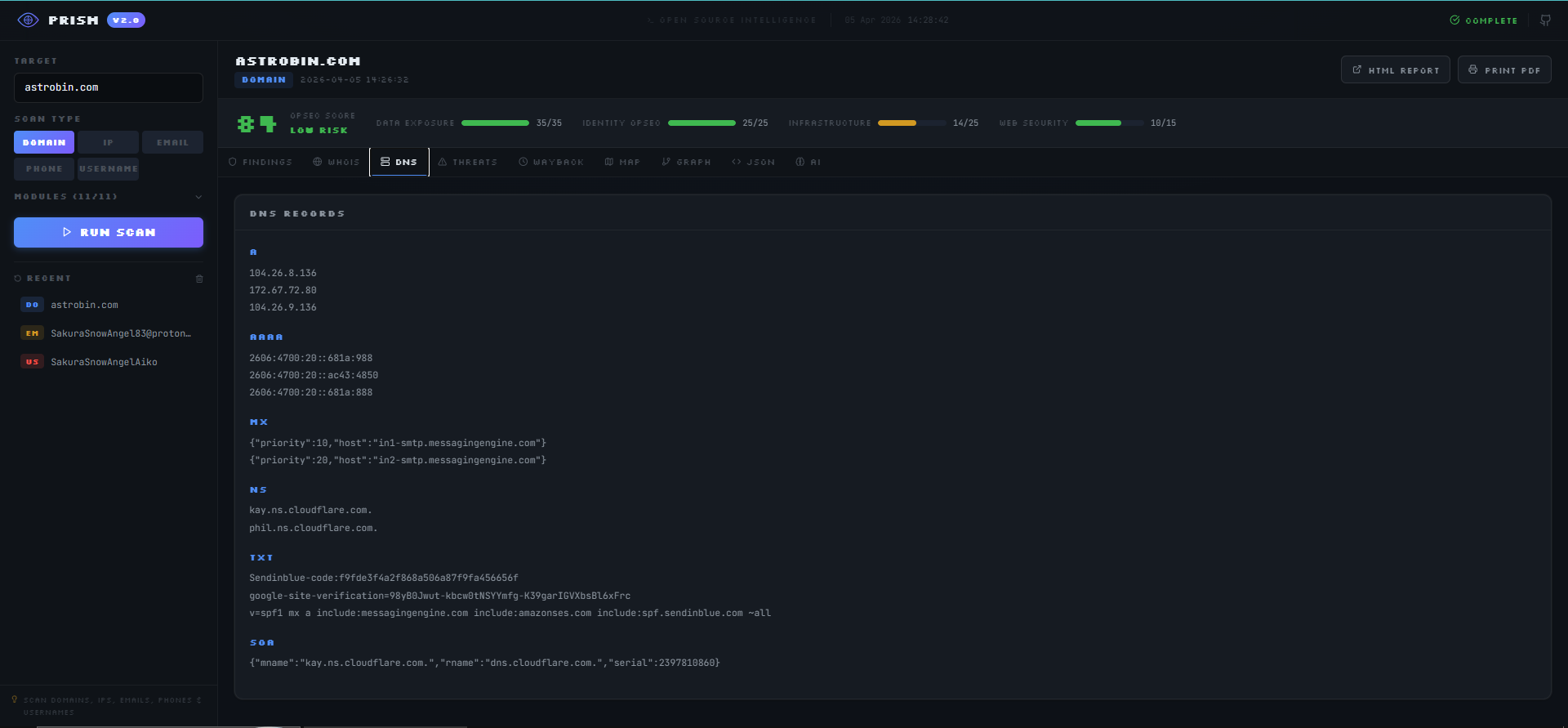

DNS Records

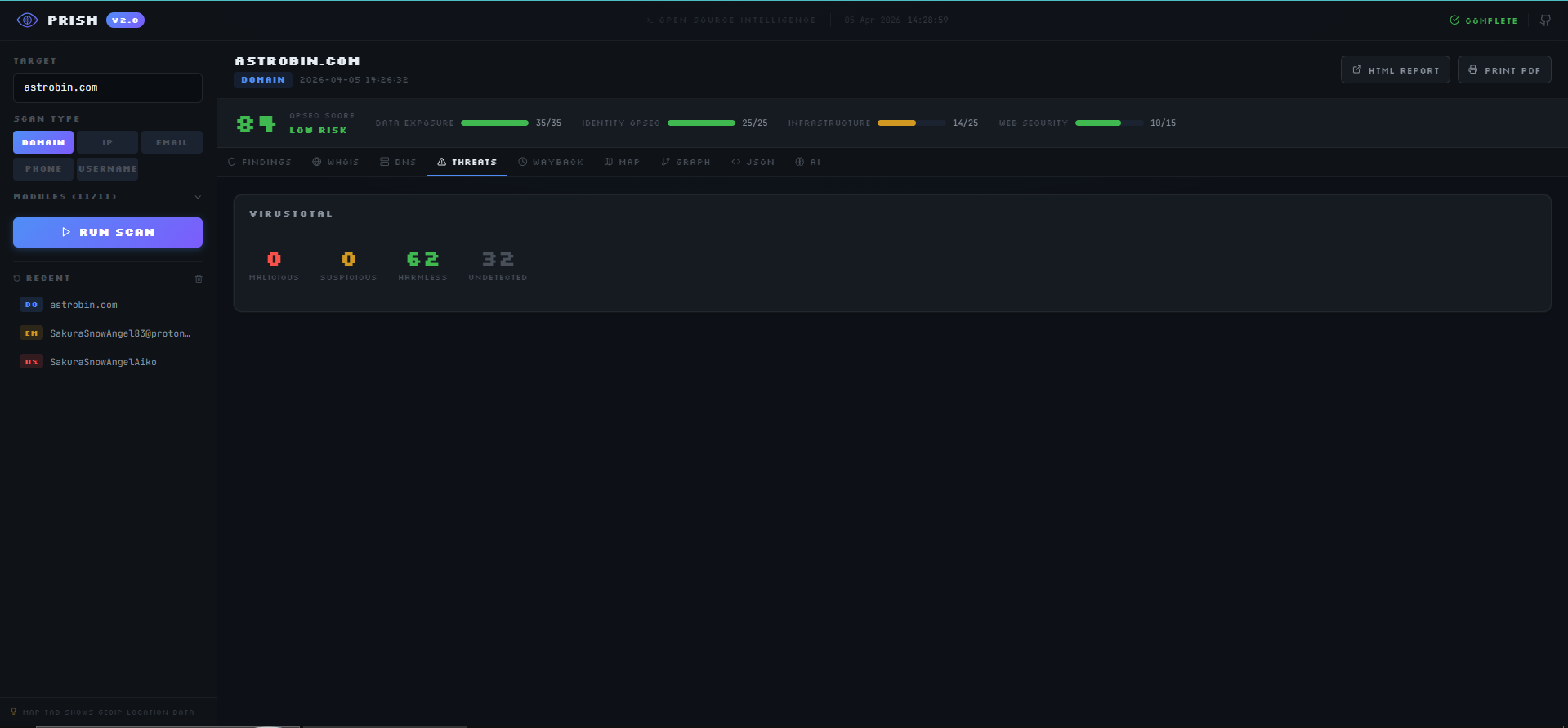

Threat Intelligence (VirusTotal)

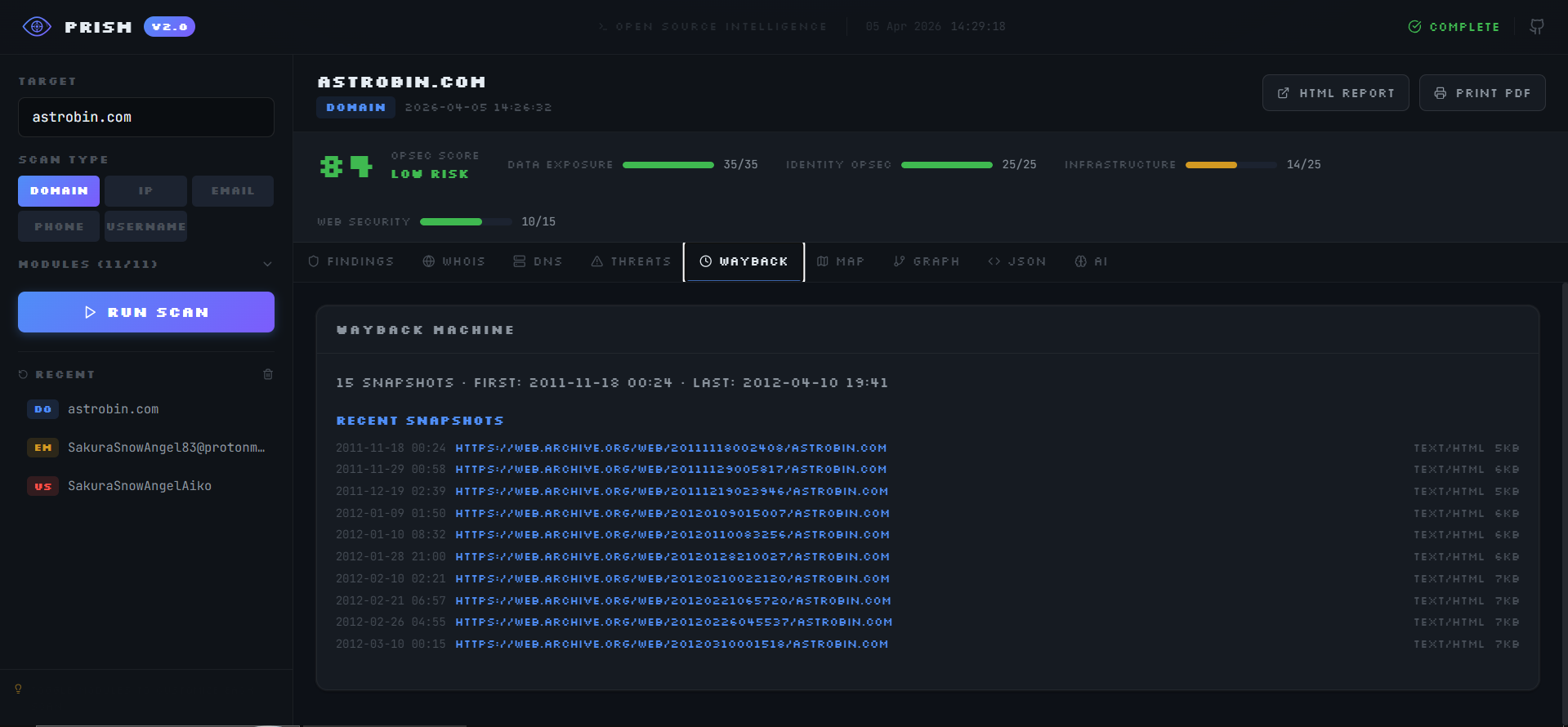

Wayback Machine

GeoIP Map

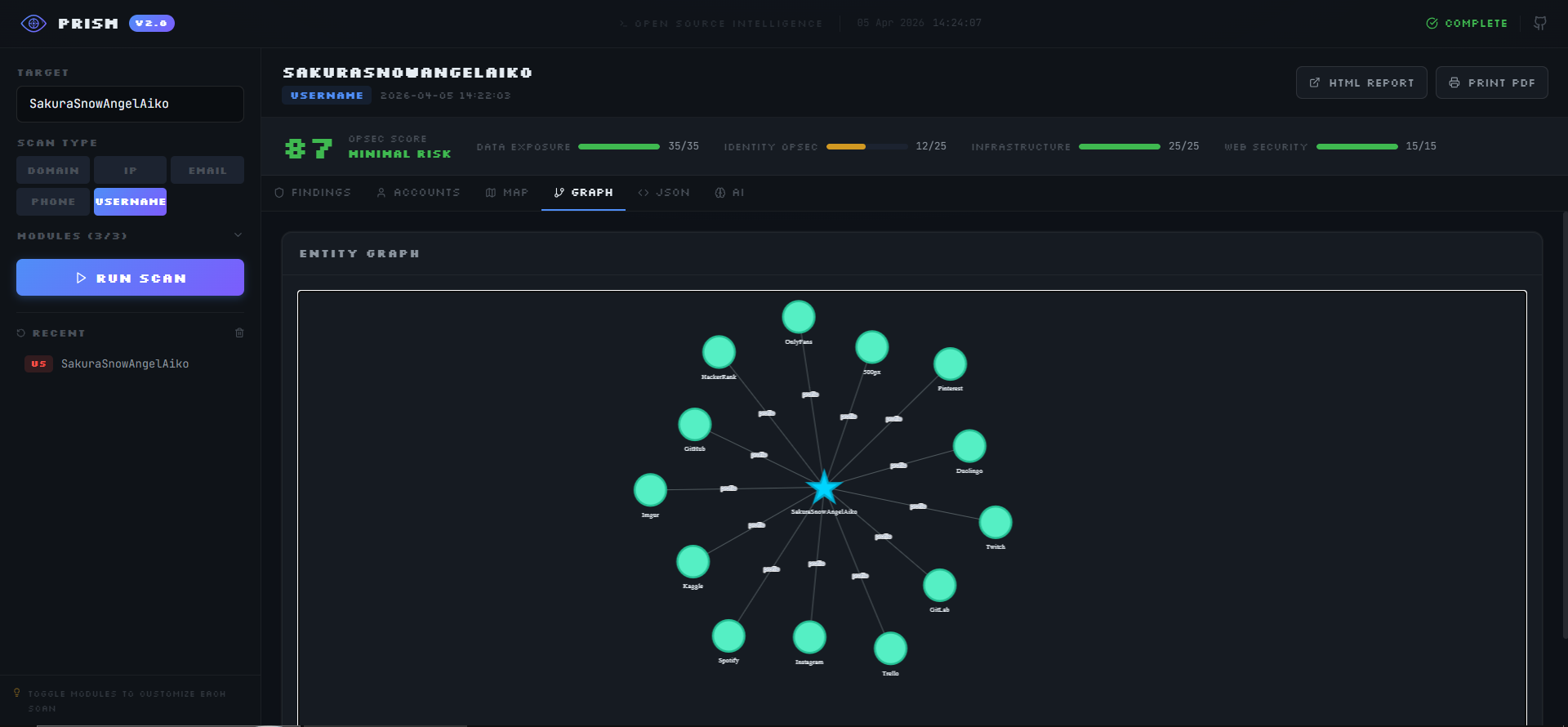

Entity Graph

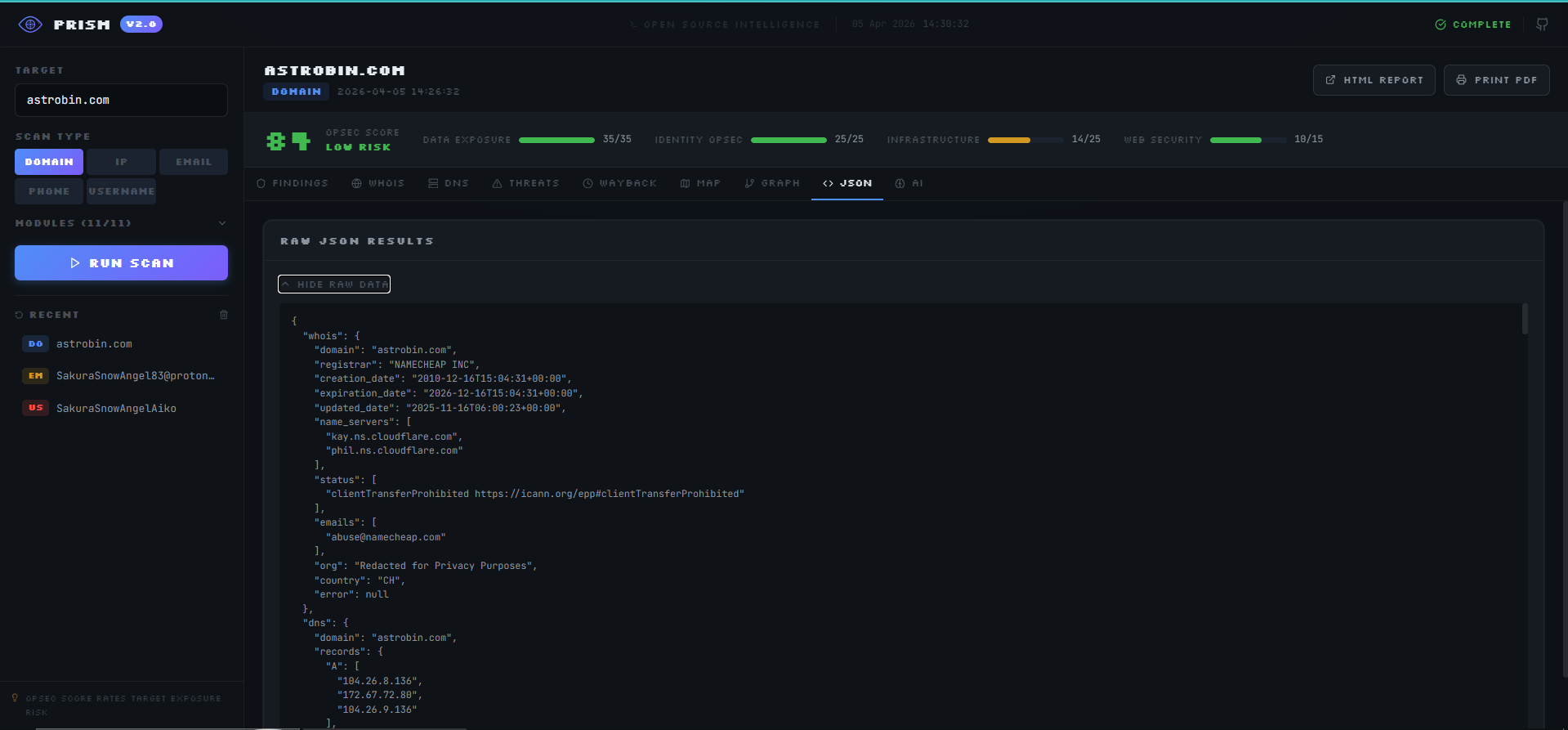

Raw JSON

Threat Intelligence (VirusTotal + AbuseIPDB)

GeoIP Map

Email Reputation + SMTP Verification

Findings

Phone Intelligence

GeoIP Map

Accounts Found

Entity Graph

AI Summary

Ask the AI

File Metadata & GEOINT

Email Header Analyzer

Crypto Address Lookup

QR Code Decoder

标签:AbuseIPDB, AI分析, API集成, Ask搜索, AV绕过, C2日志可视化, DNS枚举, Docker, ESC4, FastAPI, GeoIP, HTML报告, IP查询, LLM, OPSEC, OSINT, PB级数据处理, Python, TypeScript, Unmanaged PE, VirusTotal, Wayback Machine, WebSocket, WHOIS, 人工智能, 依赖分析, 关系图谱, 占用监测, 反汇编, 可观测性, 地图定位, 基线检查, 大模型, 威胁情报, 安全插件, 安全运维, 安全防御评估, 实时仪表盘, 容器化部署, 开发者工具, 指纹识别, 数据泄露查询, 无后门, 用户名搜索, 用户模式Hook绕过, 社交网络分析, 网络安全, 网络安全, 网络安全工具, 自动化报告, 请求拦截, 资产管理, 逆向工具, 邮箱验证, 隐私保护, 隐私保护, 风险评分