cogniwatchdev/k0

GitHub: cogniwatchdev/k0

K-0 是一款专为 Kali Linux 设计的 AI 驱动型离线攻击性安全代理,能够通过自然语言指令生成分阶段的渗透测试计划并自动化执行常用工具。

Stars: 0 | Forks: 0

K-0

面向 Kali Linux 的 AI 驱动型攻击性安全代理

功能 •

安装 •

使用 •

架构 •

许可证

K-0 是一款适用于 Kali Linux 的**独立、优先离线的安全代理**。它自带 AI 模型 —— 无需 API 密钥,无需云服务,无需配置。安装它,输入 `k0`,即可开始黑客操作。

内置的 **k0-pentest** 模型基于 [Liquid AI 的 LFM2.5-350M](https://huggingface.co/LiquidAI/LFM2.5-350M) 构建 —— 这是一个专为工具调用设计的 267MB 模型,在 **CPU 上运行速度可达 300+ tokens/sec**。它能够根据纯英语目标生成结构化的攻击计划,了解每一个 Kali 工具,并遵守你的测试范围。所有操作均在本地运行。

## 功能

### 🧠 内置 AI —— 零配置

K-0 拥有运行所需的一切。安装程序会自动:

- 如果缺失,安装 Go/Ollama

- 拉取 LFM2.5-350M 基础模型(约 267MB —— 适用于任何机器)

- 通过捆绑的 `Modelfile` 创建 `k0-pentest` 工具调用封装器

- 安装所有必要的 Kali 渗透测试工具

- 在 `~/.kiai/config.json` 生成默认配置

- 加载全面的 Kali 技能参考

**你无需直接操作 Ollama。** 不需要 API 密钥。不需要环境变量。只需 `k0`。

### 🎯 自然语言 → 渗透测试计划

用纯英语输入你的目标。K-0 会生成多阶段攻击计划:

```

goal: full recon on 192.168.1.0/24

```

K-0 会回复分阶段的 nmap/masscan/dnsrecon 步骤,显示确切的命令、风险级别,并等待你的确认。

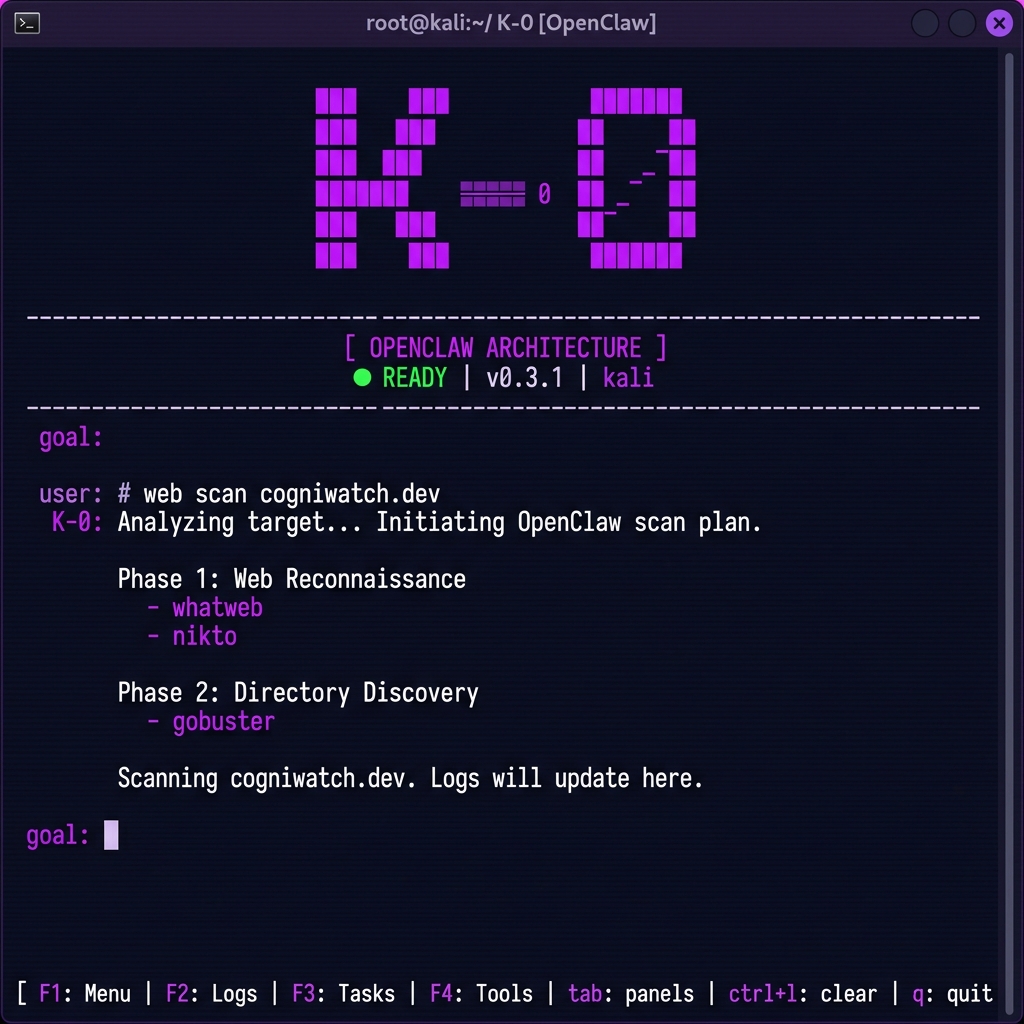

### ⚡ 即时模板匹配

常见的渗透测试模式(Web 扫描、侦察、DNS、暴力破解)会即时匹配 —— **零 LLM 延迟**。只有新颖或复杂的目标才会调用 AI 模型。

### 🔒 人在回路

**未经你的明确批准,任何操作都不会运行。** 在你确认之前,每个计划都会显示确切的命令、风险级别、工具可用性和范围边界。

### 🛡️ 范围强制执行

定义你的测试范围。K-0 会坚决拒绝超出范围的任何操作 —— 这是在编排器级别执行的,而非仅仅作为建议。

### 🔧 30+ Kali 工具 + Metasploit Framework

K-0 附带一个全面的技能文件,自动加载每个工具的知识:

| 类别 | 工具 |

|---|---|

| **侦察** | nmap, masscan, dnsrecon, whois, dig, fierce, theHarvester, recon-ng |

| **Web** | nikto, gobuster, whatweb, wapiti, dirb, sqlmap |

| **利用** | metasploit-framework, searchsploit (记录了 20+ 个模块) |

| **暴力破解** | hydra, medusa, john, hashcat |

| **SMB/AD** | enum4linux, smbclient, crackmapexec |

| **无线** | aircrack-ng, wifite |

该技能文件包含 **Metasploit 模块参考**(EternalBlue, Shellshock, WordPress, Jenkins, vsFTPd 等)、**PTES 方法论**和 **OWASP Top 10** 测试流程。

### 🖥️ 高级 TUI

使用 [Bubbletea](https://github.com/charmbracelet/bubbletea) + [Lipgloss](https://github.com/charmbracelet/lipgloss) 构建:

- 多面板布局(聊天 / 记忆 / 设置)

- 受 Kali 启发的紫色/暗色主题

- 动画思考指示器

- 键盘驱动(Tab, Ctrl+L, Enter)

## 安装

### 前置条件

- **Kali Linux**(或任何基于 Debian 的发行版)

- 就这些。安装程序会处理其余一切。

### 一键安装

```

git clone https://github.com/cogniwatchdev/k0.git

cd k0

chmod +x install/install.sh

./install/install.sh

```

安装程序将会:

1. ✅ 如果缺失,安装 **Go 1.22**

2. ✅ 如果缺失,安装 **Ollama**

3. ✅ 编译 K-0 二进制文件

4. ✅ 拉取 **LFM2.5-350M**(约 267MB 下载)

5. ✅ 使用工具调用模板创建 `k0-pentest` 模型

6. ✅ 安装 **30+ Kali 渗透测试工具**(nmap, nikto, sqlmap, metasploit 等)

7. ✅ 在 `~/.kiai/config.json` 生成配置

8. ✅ 加载技能到 `~/.kiai/skills/`

### 运行

```

k0

```

没有设置向导。没有 API 密钥。只需输入你的目标。

## 使用

### 基本流程

```

1. Launch → k0

2. Set your goal → goal: web scan example.com

3. Review the plan → K-0 shows phases, tools, risk level

4. Confirm → y / n

5. Watch results → Real-time tool output in the chat panel

```

### 键盘快捷键

| 按键 | 操作 |

|---|---|

| `Tab` | 切换面板(聊天 / 记忆 / 设置) |

| `Enter` | 提交目标或确认 |

| `Ctrl+L` | 清空聊天 |

| `i` | 安装缺失的工具(当提示时) |

| `y` / `n` | 确认或拒绝计划 |

| `q` / `Ctrl+C` | 退出 |

### 示例目标

```

goal: full recon on 10.0.0.0/24

goal: web scan and directory brute-force on target.com

goal: DNS enumeration for example.org

goal: check for default credentials on 192.168.1.1

goal: OWASP Top 10 assessment of webapp.local

goal: search for EternalBlue on 10.0.0.5

```

## 架构

```

┌─────────────────────────────────────────────────────┐

│ K-0 TUI │

│ (Go / Bubbletea) │

├──────────┬──────────┬───────────┬───────────────────┤

│ Chat │ Memory │ Settings │ Status Bar │

│ Panel │ Panel │ Panel │ ● READY v0.4.0 │

├──────────┴──────────┴───────────┴───────────────────┤

│ │

│ Orchestrator │

│ ├── Template Matcher (instant plans) │

│ ├── LLM Planner (novel goals → k0-pentest model) │

│ ├── Scope Enforcer │

│ └── Tool Executor (per-tool timeouts) │

│ │

├──────────────────────────────────────────────────────┤

│ Embedded k0-pentest model (via Ollama) │

│ └── LFM2.5-350M (267MB) + ChatML tool-calling │

│ Auto-managed · No user configuration │

├──────────────────────────────────────────────────────┤

│ Skills (auto-loaded) │

│ └── KALI_TOOLS.md · soul/*.md │

│ 30+ tools · Metasploit · PTES · OWASP │

└──────────────────────────────────────────────────────┘

```

### 关键设计决策

- **独立** —— AI 模型(267MB)、技能和工具全部内置。安装程序在后台自动处理一切。

- **LFM2.5-350M** —— Liquid AI 的边缘模型:CPU 上 300+ tok/s,专为工具调用打造。在函数调用基准测试中击败了比它大 10 倍的模型。

- **优先离线** —— 无云 API,无遥测,数据不离开机器。

- **模板匹配优先** —— 常见的渗透测试模式即时匹配。只有新颖的目标才会调用 AI。

- **单工具超时** —— 每个工具执行都有独立的超时设置,以防止扫描挂起。

- **范围强制执行** —— 在编排器级别实施硬性边界。

- **技能 + Soul 文件** —— 工具知识和角色设定以 markdown 形式嵌入。

## Soul 文件

K-0 的思维由 markdown 知识文件塑造:

| 文件 | 用途 |

|---|---|

| `skills/KALI_TOOLS.md` | 完整的 Kali 工具参考,包含示例、Metasploit 模块、PTES/OWASP |

| `soul/PERSONA.md` | 代理身份和沟通风格 |

| `soul/MINDSET.md` | 红队方法论和思维模式 |

| `soul/TOOLS.md` | 工具选择启发式和偏好 |

| `soul/TRADECRAFT.md` | 操作安全指导 |

| `soul/OWASP.md` | OWASP Top 10 测试方法论 |

| `soul/OSINT.md` | 开源情报技术 |

| `soul/METASPLOIT.md` | Metasploit Framework 使用模式 |

| `soul/REPORTING.md` | 报告格式和发现分类 |

## 配置

K-0 开箱即用。对于高级用户,配置文件位于 `~/.kiai/config.json`:

```

{

"ollama_addr": "http://127.0.0.1:11434",

"model": "k0-pentest:latest",

"memory_path": "~/.kiai/memory",

"semantic_memory": false,

"web_search_enabled": false,

"telemetry": false,

"theme": "kali-purple"

}

```

大多数用户永远不需要编辑此文件。

## 路线图

- [x] 基于 Bubbletea 的多面板 TUI

- [x] 内置 LFM2.5-350M 模型(267MB,自动安装)

- [x] 用于即时计划的模板匹配

- [x] 工具验证与自动安装

- [x] 范围强制执行

- [x] 包含 Metasploit 模块的全面 Kali 技能

- [x] 完整的 Kali 安装程序(Go, Ollama, 工具, 模型)

- [ ] 流式 LLM 响应

- [ ] PDF/HTML 报告导出

- [ ] 自定义工具插件系统

- [ ] 多目标活动模式

## 许可证

MIT —— 详见 [LICENSE](LICENSE)。

由 [CogniWatch](https://cogniwatch.dev) 用 💜 构建

K-0 是一款安全研究工具。在测试你不拥有的系统之前,请务必获得适当的授权。

标签:Agent, AI, AI风险缓解, CLI, DLL 劫持, EVTX分析, Go语言, LLM, LLM评估, Ollama, TUI, Unmanaged PE, WiFi技术, 人工智能, 大语言模型, 工具调用, 攻击模拟, 攻防工具, 数据展示, 无配置, 日志审计, 本地运行, 用户模式Hook绕过, 离线, 程序破解, 红队, 终端UI, 结构化查询, 网络安全, 自动化代码审查, 自动化安全, 隐私保护, 驱动签名利用