HaxL0p4/L0p4Map

GitHub: HaxL0p4/L0p4Map

一款集成 ARP 发现、nmap 扫描和网络拓扑可视化的专业网络监控工具,帮助安全研究人员快速掌握网络资产全貌。

Stars: 19 | Forks: 1

# L0p4Map

**Nmap 曾陷入盲目。L0p4Map 洞察一切。**

专为安全研究人员打造的专业网络监控与可视化工具。

## 什么是 L0p4Map?

L0p4Map 是一款专业级的网络监控工具,它将 nmap 的强大功能与简洁、现代的暗色 UI 相结合。专为需要快速、详细了解其基础设施状态的安全研究人员和网络管理员而设计。

没有臃肿,没有废话,只有纯粹的网络情报。

## 功能特性

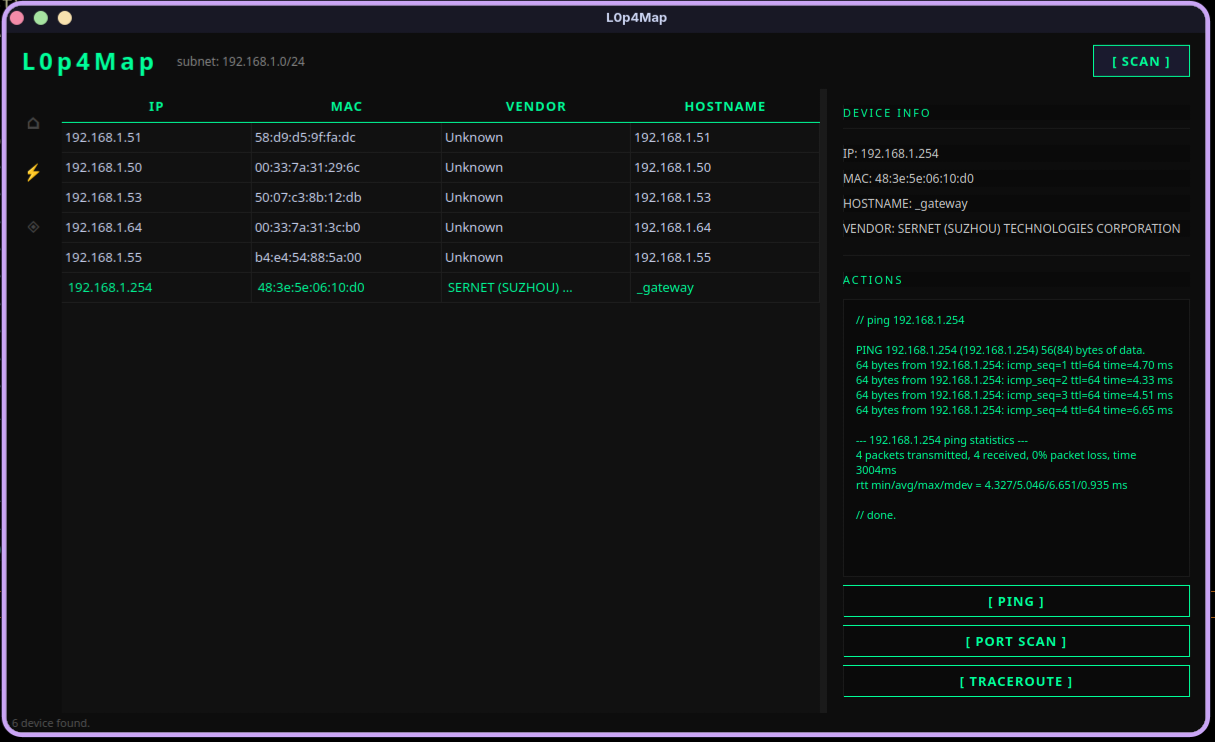

- **ARP 网络扫描** — 快速主机发现,支持并行 MAC 厂商查询

- **主机名解析** — 为每台设备自动进行反向 DNS 查询

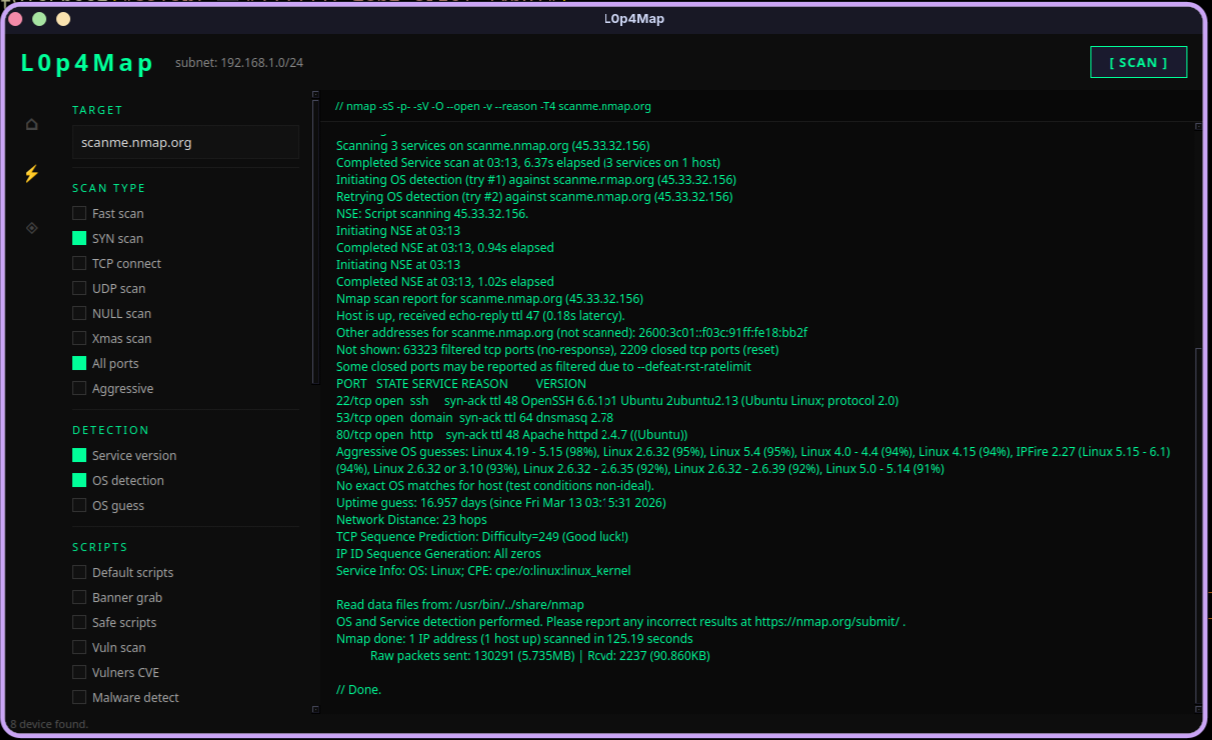

- **完整的 nmap 集成** — SYN 扫描、UDP、操作系统检测、服务版本探测、NSE 脚本

- **Banner 抓取** — HTTP、SMB、FTP、SSH、SSL 枚举

- **漏洞检测** — 通过 vulners 进行 CVE 查询、漏洞脚本、恶意软件检测

- **路由追踪 (Traceroute)** — 基于 ICMP,支持实时输出

- **专业暗色 UI** — 基于 PyQt6 构建,专为研究人员设计

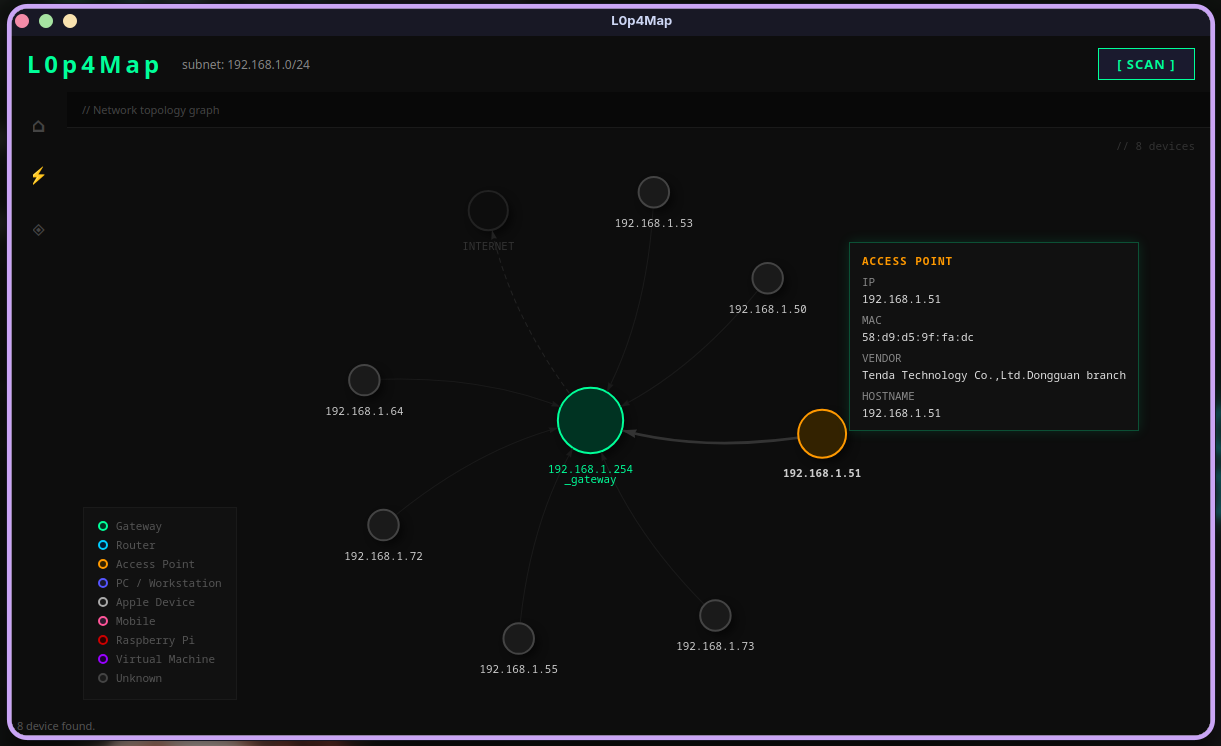

- **网络拓扑图** — 交互式拓扑可视化

## 🚧 即将推出的功能

- **网卡接口选择** — 选择要进行操作的网络接口

- **自定义节点标签** — 直接在拓扑图中为设备分配自定义名称

- **拓扑图持久化** — 保存和重新加载网络拓扑

- **变更检测** — 高亮显示网络中出现或消失的设备

- **拓扑图导出** — 导出网络拓扑图

## 应用截图

### 主页 — 网络扫描器

### 端口扫描 — 完整的 nmap 集成

### 网络拓扑 — 交互式网络拓扑图

## 系统要求

- Linux (Debian 或 Arch)

- Python 3.11+

- 已安装 nmap (`sudo pacman -S nmap` 或 `sudo apt install nmap`)

- Root 权限 (ARP 扫描需要)

## 安装说明

```

git clone https://github.com/HaxL0p4/L0p4Map.git

cd L0p4Map

pip install -r requirements.txt

sudo chmod +x L0p4Map.sh

```

## 使用方法

使用 Root 权限启动工具:

```

sudo ./L0p4Map.sh

```

1. 按下 **[ SCAN ]** 以发现网络上的所有设备

2. 点击设备查看详细信息并执行快捷操作 (ping、traceroute)

3. 按下 **[ PORT SCAN ]** 打开完整的 nmap 扫描界面

4. 选择扫描选项并按下 **[ RUN SCAN ]**

## 法律免责声明

本工具仅用于**授权的网络审计**。请仅在您拥有或已获得明确测试权限的网络上使用 L0p4Map。未经授权的扫描是违法行为。

## 作者

**HaxL0p4** — [GitHub](https://github.com/HaxL0p4)

🚧 正在积极开发中 — 给仓库点个 Star 以跟进更新动态

标签:ARP扫描, Banner Grabbing, CVE, LAN, MAC地址查询, Nmap, PyQt6, Python, Traceroute, 云存储安全, 企业安全, 反向DNS, 可视化工具, 图形界面, 安全存储, 开源, 拓扑可视化, 插件系统, 操作系统检测, 数字签名, 数据统计, 无后门, 无线安全, 服务器安全, 服务枚举, 本地模型, 流量捕获, 端口扫描, 系统分析, 网络分析, 网络安全, 网络扫描, 网络拓扑, 网络资产管理, 虚拟驱动器, 逆向工具, 隐私保护