CyberGabiSoft/CTWall

GitHub: CyberGabiSoft/CTWall

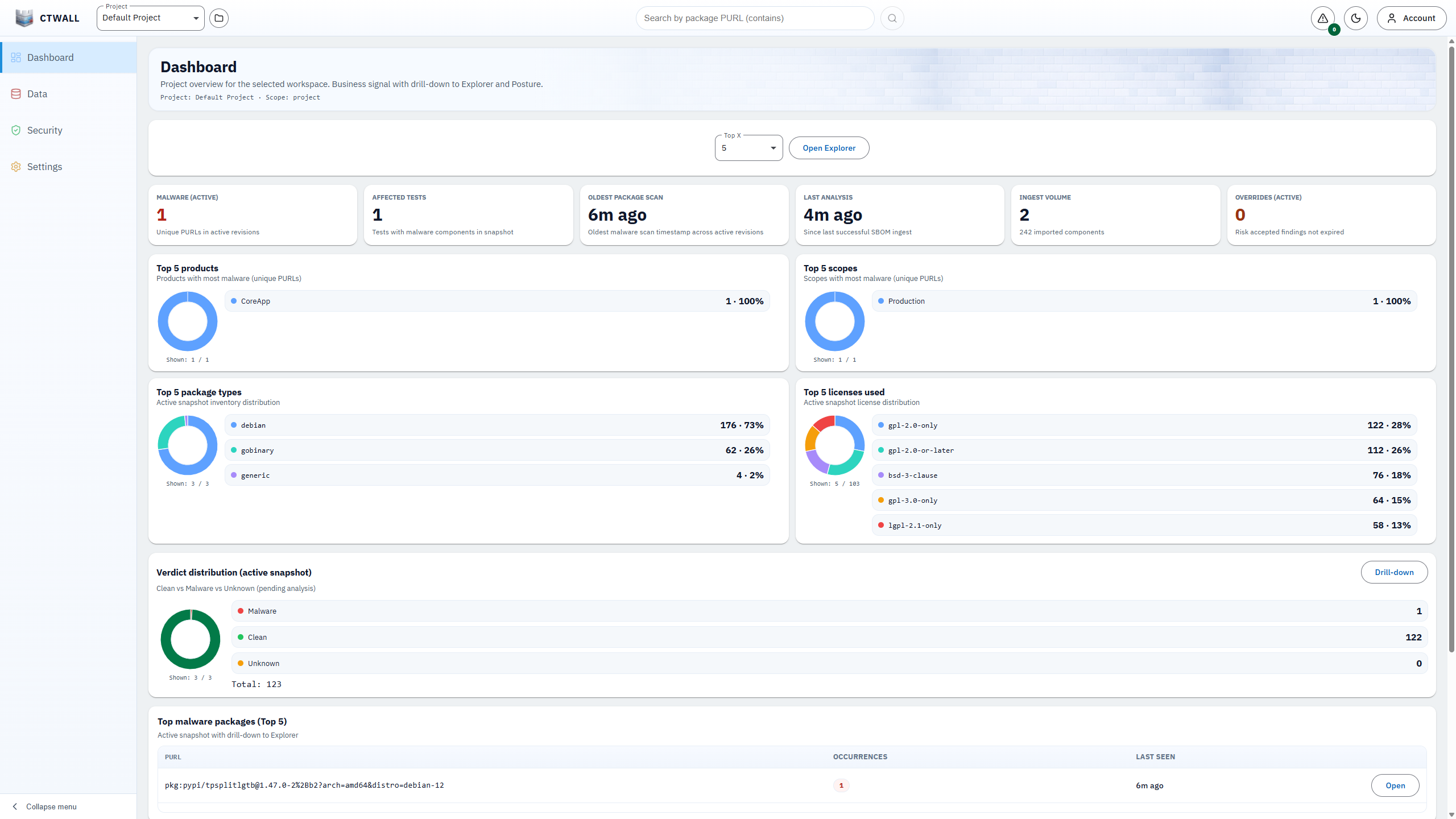

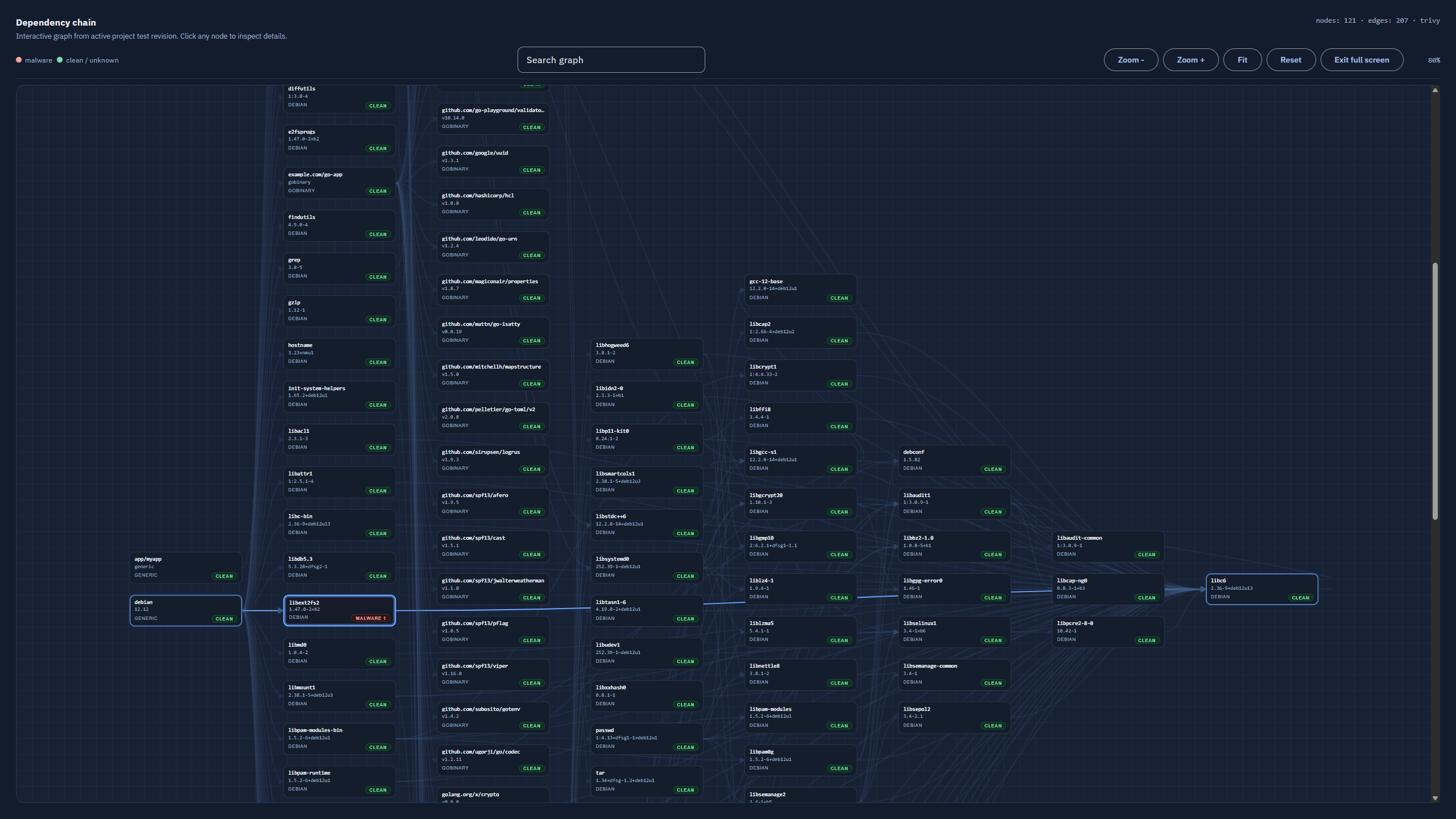

CTWall 是一个软件供应链安全平台,通过分析 SBOM/BOM 数据并结合威胁情报,帮助团队快速识别和响应依赖项中的恶意软件威胁。

Stars: 0 | Forks: 0

# CTWall - ChainThreatWall

随着越来越多的团队转向虚拟化开发环境以降低软件供应链风险,一个挑战依然存在:恶意依赖项仍然可能溜过防线并进入生产环境。

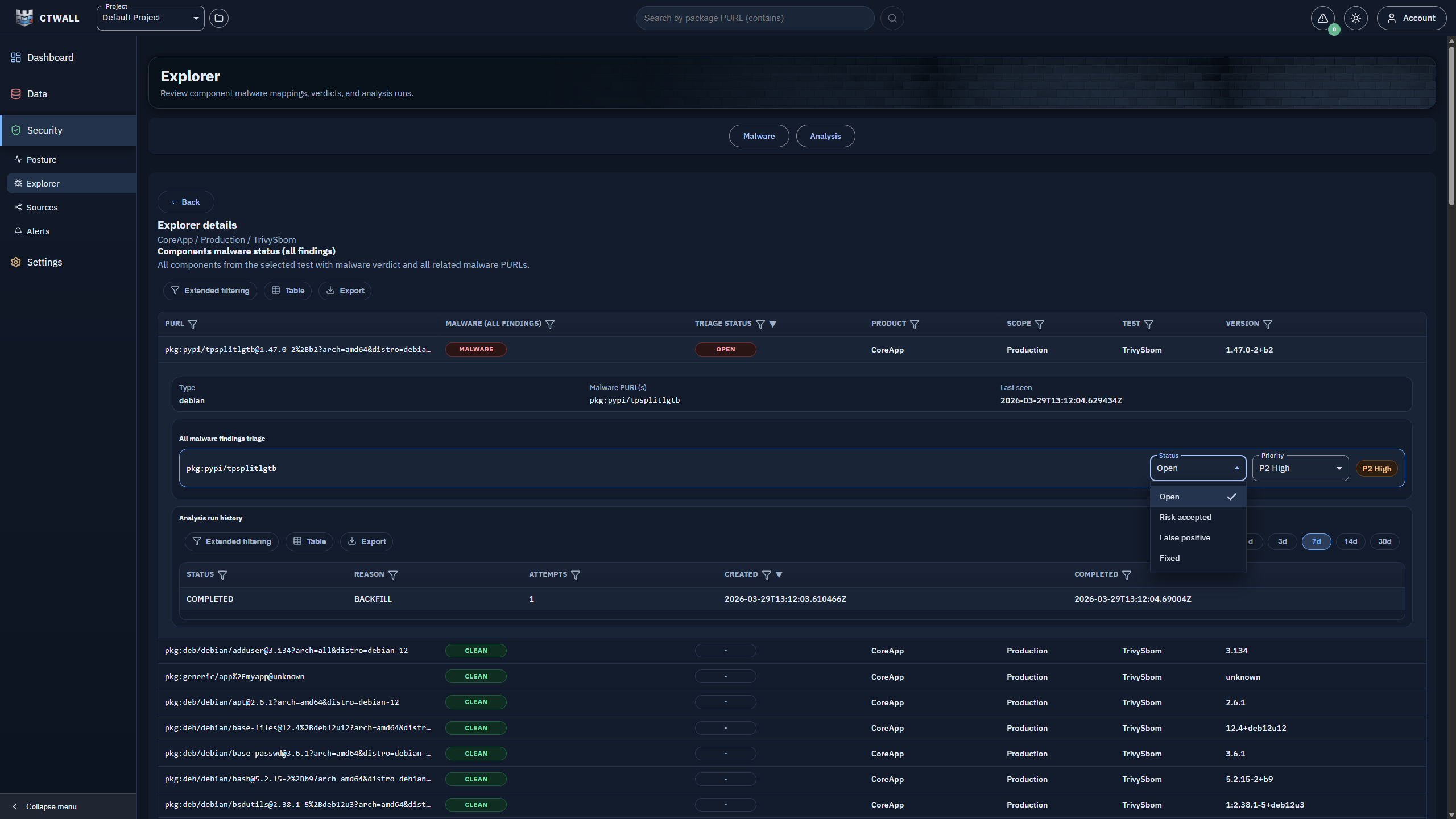

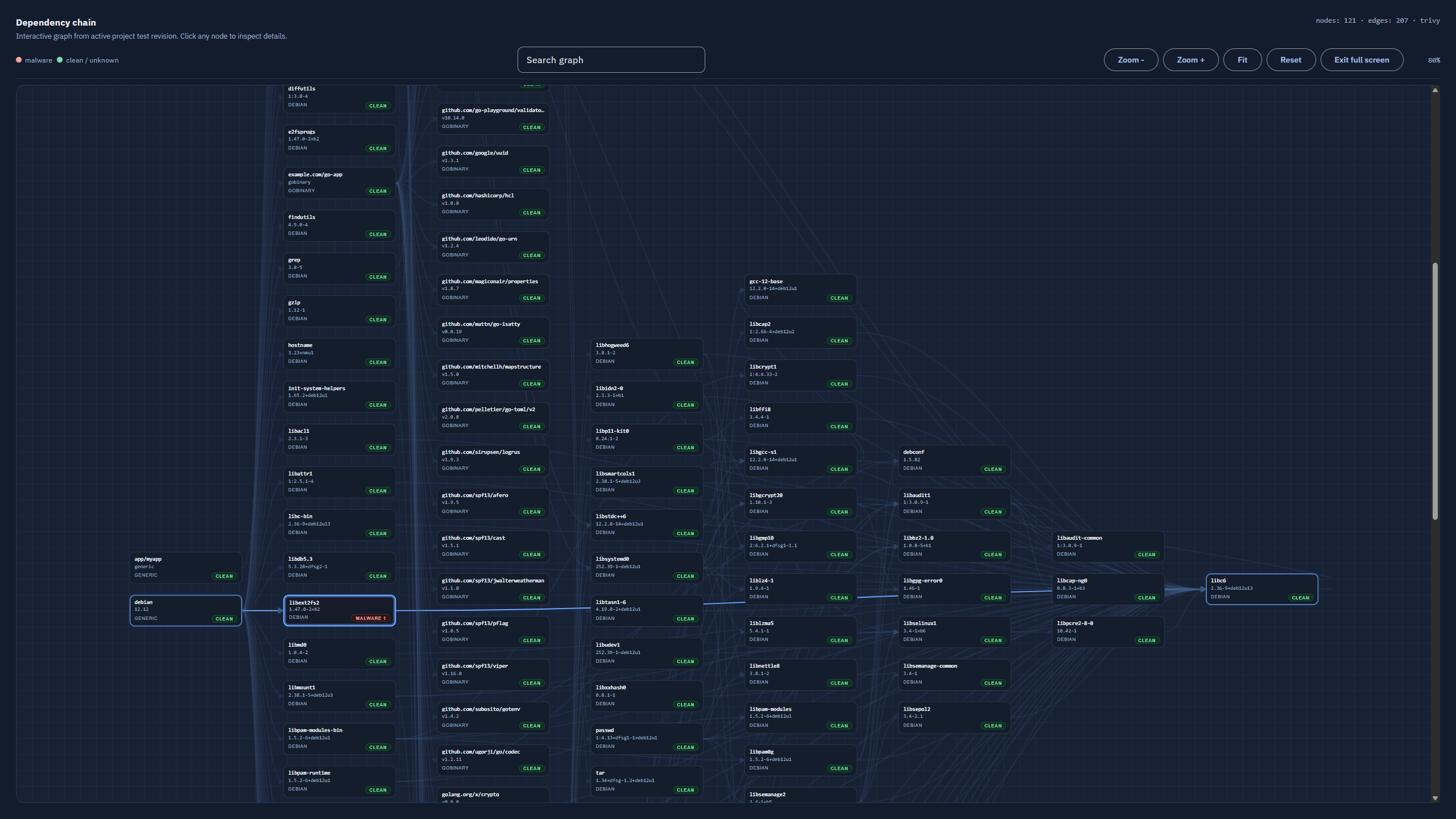

**CTWall (ChainThreatWall)** 平台通过利用 SBOM/BOM 数据识别软件供应链中的恶意软件,帮助安全、DevOps 和产品团队更快地做出风险决策。该工具是传统 SCA(软件组成分析)的实用补充:它在软件供应链层面增加了针对恶意软件的检测。通过使用免费/公开的威胁情报源(目前仅使用来自 https://osv.dev/ 的公开 OSV 数据库),团队可以生成关于新发现的依赖项威胁的通知,而无需从头构建自定义情报管道。

可以使用 [DepAlert](https://github.com/CyberGabiSoft/DepAlert) 将 SBOM 轻松导入平台。

## 快速开始

有关分步说明,请参阅 [00_quick_start.md](./docs/00_quick_start.md)。

## 平台用途

从业务角度来看,该工具可以帮助您:

## 运行时发生的情况 应用程序流程:

``` flowchart LR A[Product / Source] --> B[Generate SBOM/BOM] B --> C[Import SBOM/BOM file to CTWALL] C --> D[Alert] ```

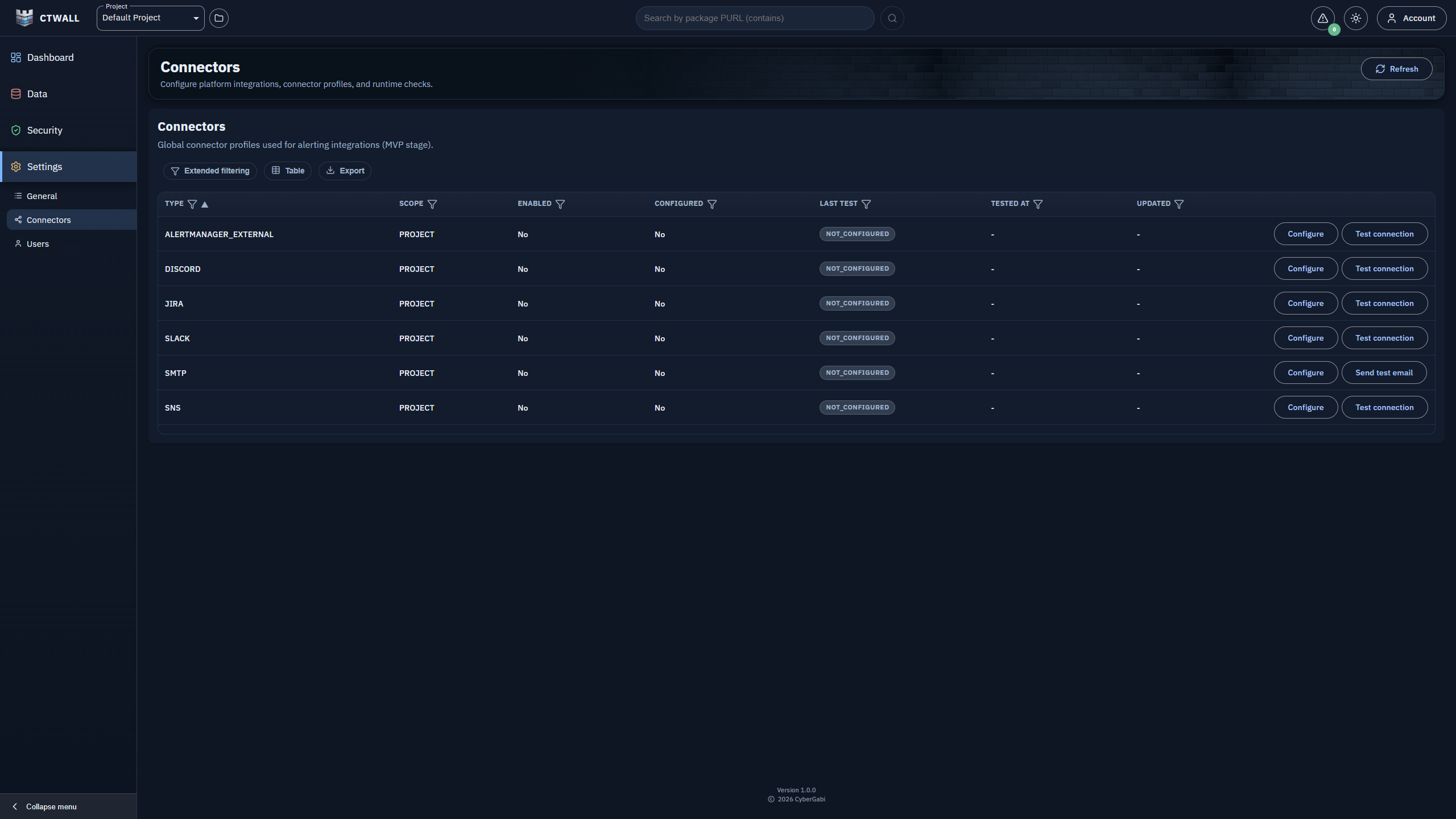

## CTWall 解决的网络安全问题 1. **缺乏持续的依赖项风险监控(应用程序 + 基础设施)。** CTWall 收集 SBOM/BOM 数据并将其组织在一个模型中:产品 -> 范围 -> 测试。在当今的威胁形势下,缺乏持续监控以及对依赖项威胁的反应迟缓可能导致应用程序和基础设施双双遭到入侵。 2. **威胁检测和反应滞后。** SBOM 导入和分析有助于在生产之前或交付周期的早期检测风险。在实践中,CTWall 支持更早地检测跨应用程序依赖项和基础设施相关依赖项的恶意软件包。 3. **碎片化的警报和通信噪音。** CTWall 规范化警报,并可以将其发送到运营工具(例如 Jira, Slack, SMTP, Alertmanager),而不是仅依赖 CI 日志。 4. **审计困难且缺乏决策历史。** 平台存储 SBOM 修订历史和事件,使审计和重建变更内容及变更时间变得更容易。 5. **人工分类工作过多。** 团队获得结构化的结果,可以更快地从警报转向决策。 ## CTWall 可帮助您检测的一些攻击案例 CTWall 通过将 SBOM/BOM 组件与威胁情报和恶意软件公告相关联,然后生成操作警报来提供帮助。 1. **2026 年 3 月 npm Axios 供应链入侵事件 (axios, MAL-2026-2307)。** 被入侵的维护者凭证导致了恶意 axios 版本 (1.14.1, 0.30.4) 的发布,这些版本引入了植入木马的依赖项 plain-crypto-js@4.2.1; 公开公告描述了一种由 postinstall 触发的跨平台 RAT/投放器,并建议将暴露的系统视为已遭入侵,立即轮换密钥和凭证。 2. **2025 年 9 月 npm 供应链攻击活动 (Shai-Hulud + 挖矿载荷)。** 公开的行业公告记录了由网络钓鱼导致的维护者账户入侵、恶意软件包更新、凭证/令牌盗窃以及 CI/CD 持久化。 3. **2025 年 7 月 PyPI 网络钓鱼事件及恶意 `num2words` 版本 (0.5.15, 0.5.16)。** 被入侵的维护者账户导致发布了恶意软件包版本,随后这些版本被移除。 4. **2025 年 11 月 PyPI 拼写抢注攻击活动 (`tableate`, MAL-2025-191535)。** 公开的 OSV 记录描述了类似 RAT 的行为和第二阶段载荷投递。 5. **2026 年 3 月 PyPI 恶意软件案例 (`amigapythonupdater`, MAL-2026-1136)。** 公开的 OSV 记录描述了环境变量/云令牌的窃取以及命令执行行为。 6. **2026 年 2 月 npm 恶意软件案例 (`test-npm-style`, MAL-2026-771)。** 公开的 OSV/GHSA 关联记录将受影响的版本归类为恶意软件,并建议立即轮换密钥。

## 安全 请参阅  ## 许可证 CTWall 根据 BSD 3-Clause 许可证授权 ## 想要取得联系或有疑问? 如有疑问,请联系:cybergabisoft@gmail.com

- 在一处集中获取依赖项恶意软件风险可见性。

- 更快地对恶意软件威胁做出反应。

- 保留审计用的历史记录和证据。

- 减少人工分类工作量。

- 从 CI/CD 和供应商渠道获取 SBOM。

- 保留每个产品 / 范围 / 测试的修订历史。

- 将组件映射到恶意软件情报并分类调查结果。

- 在项目仪表板上监控安全态势和趋势。

- 将操作警报分发给连接器(Jira, SMTP, Slack, SNS, 外部 Alertmanager)。

## 运行时发生的情况 应用程序流程:

- SBOM 被上传(或由代理发送)。

- 修订版和组件被持久化存储。

- 后台工作线程执行恶意软件分析。

- 警报组/事件被更新。

- 配置的连接器接收 FIRING/RESOLVED 信号。

- UI 展示仪表板、安全态势、资源管理器和分类状态。

``` flowchart LR A[Product / Source] --> B[Generate SBOM/BOM] B --> C[Import SBOM/BOM file to CTWALL] C --> D[Alert] ```

## CTWall 解决的网络安全问题 1. **缺乏持续的依赖项风险监控(应用程序 + 基础设施)。** CTWall 收集 SBOM/BOM 数据并将其组织在一个模型中:产品 -> 范围 -> 测试。在当今的威胁形势下,缺乏持续监控以及对依赖项威胁的反应迟缓可能导致应用程序和基础设施双双遭到入侵。 2. **威胁检测和反应滞后。** SBOM 导入和分析有助于在生产之前或交付周期的早期检测风险。在实践中,CTWall 支持更早地检测跨应用程序依赖项和基础设施相关依赖项的恶意软件包。 3. **碎片化的警报和通信噪音。** CTWall 规范化警报,并可以将其发送到运营工具(例如 Jira, Slack, SMTP, Alertmanager),而不是仅依赖 CI 日志。 4. **审计困难且缺乏决策历史。** 平台存储 SBOM 修订历史和事件,使审计和重建变更内容及变更时间变得更容易。 5. **人工分类工作过多。** 团队获得结构化的结果,可以更快地从警报转向决策。 ## CTWall 可帮助您检测的一些攻击案例 CTWall 通过将 SBOM/BOM 组件与威胁情报和恶意软件公告相关联,然后生成操作警报来提供帮助。 1. **2026 年 3 月 npm Axios 供应链入侵事件 (axios, MAL-2026-2307)。** 被入侵的维护者凭证导致了恶意 axios 版本 (1.14.1, 0.30.4) 的发布,这些版本引入了植入木马的依赖项 plain-crypto-js@4.2.1; 公开公告描述了一种由 postinstall 触发的跨平台 RAT/投放器,并建议将暴露的系统视为已遭入侵,立即轮换密钥和凭证。 2. **2025 年 9 月 npm 供应链攻击活动 (Shai-Hulud + 挖矿载荷)。** 公开的行业公告记录了由网络钓鱼导致的维护者账户入侵、恶意软件包更新、凭证/令牌盗窃以及 CI/CD 持久化。 3. **2025 年 7 月 PyPI 网络钓鱼事件及恶意 `num2words` 版本 (0.5.15, 0.5.16)。** 被入侵的维护者账户导致发布了恶意软件包版本,随后这些版本被移除。 4. **2025 年 11 月 PyPI 拼写抢注攻击活动 (`tableate`, MAL-2025-191535)。** 公开的 OSV 记录描述了类似 RAT 的行为和第二阶段载荷投递。 5. **2026 年 3 月 PyPI 恶意软件案例 (`amigapythonupdater`, MAL-2026-1136)。** 公开的 OSV 记录描述了环境变量/云令牌的窃取以及命令执行行为。 6. **2026 年 2 月 npm 恶意软件案例 (`test-npm-style`, MAL-2026-771)。** 公开的 OSV/GHSA 关联记录将受影响的版本归类为恶意软件,并建议立即轮换密钥。

## 安全 请参阅  ## 许可证 CTWall 根据 BSD 3-Clause 许可证授权 ## 想要取得联系或有疑问? 如有疑问,请联系:cybergabisoft@gmail.com

标签:BOM 分析, CI/CD 安全, DevSecOps, EVTX分析, Google Gemini, GPT, OSV, SBOM, Vercel, 上游代理, 依赖项安全, 威胁情报, 安全运营, 审计合规, 开发者工具, 开源组件安全, 扫描框架, 数据投毒防御, 文档安全, 漏洞管理, 硬件无关, 自定义DNS解析器, 请求拦截, 软件供应链安全, 软件开发工具包, 远程方法调用, 风险决策, 风险可视化