JasonLn0711/Ghidra-MCP-Binary-Analysis-Case-Study

GitHub: JasonLn0711/Ghidra-MCP-Binary-Analysis-Case-Study

展示通过 MCP 协议驱动 Ghidra 自动化逆向分析 Linux ELF 二进制并完成密钥恢复的案例研究项目。

Stars: 0 | Forks: 0

# Ghidra MCP 二进制分析案例研究

本仓库是一个围绕 GhidraMCP 构建的紧凑型逆向工程案例研究。它演示了如何通过 MCP 可访问的工具驱动 Ghidra,检查一个 Linux crackme,从验证逻辑中恢复正确的密钥,并通过执行二进制文件来验证结果。

## 作者

- **姓名:** Jason Chia-Sheng Lin

- **学校:** 国立阳明交通大学

- **院所:** 生物光电研究所

## 项目摘要

本项目展示了工具驱动的二进制分析的实用工作流程:

1. 将目标 ELF 加载到支持 MCP 的 Ghidra CodeBrowser 中。

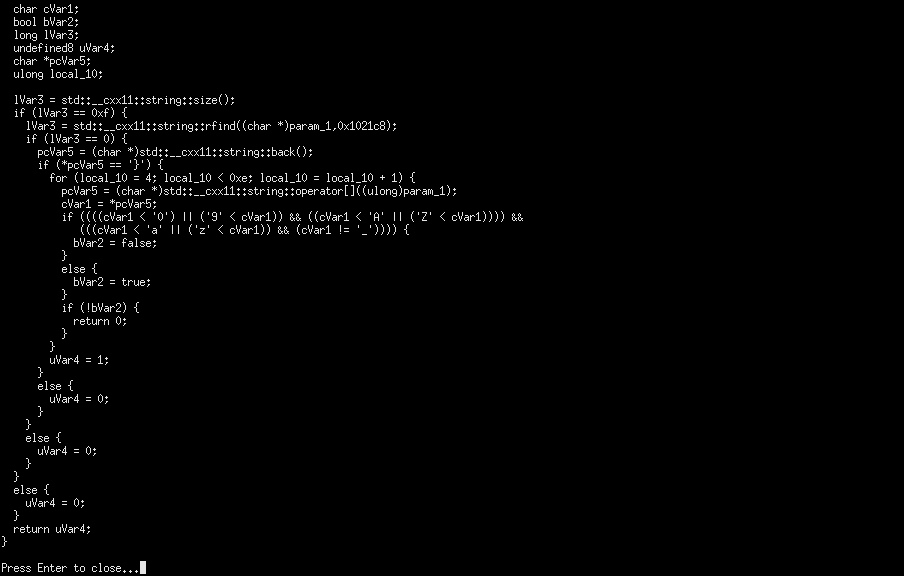

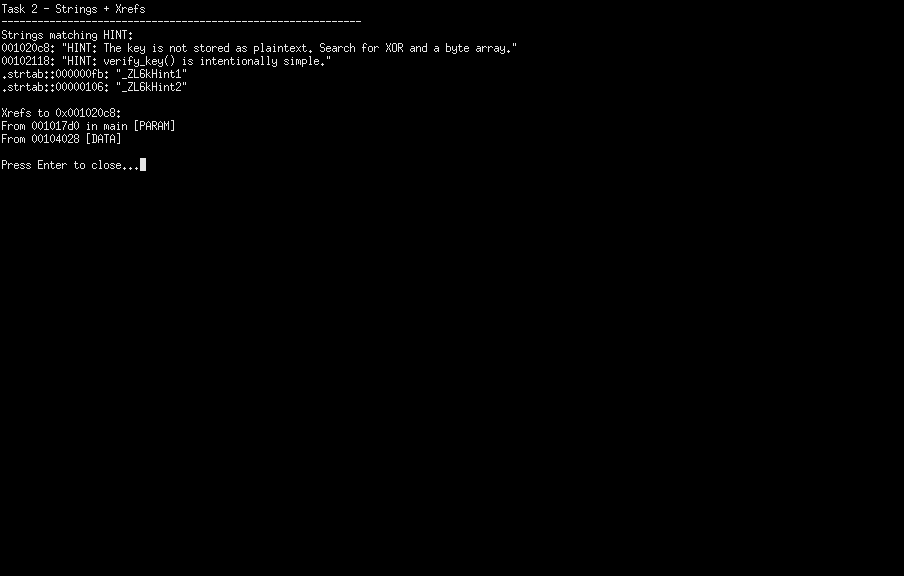

2. 通过 GhidraMCP 查询函数、字符串、交叉引用和反编译输出。

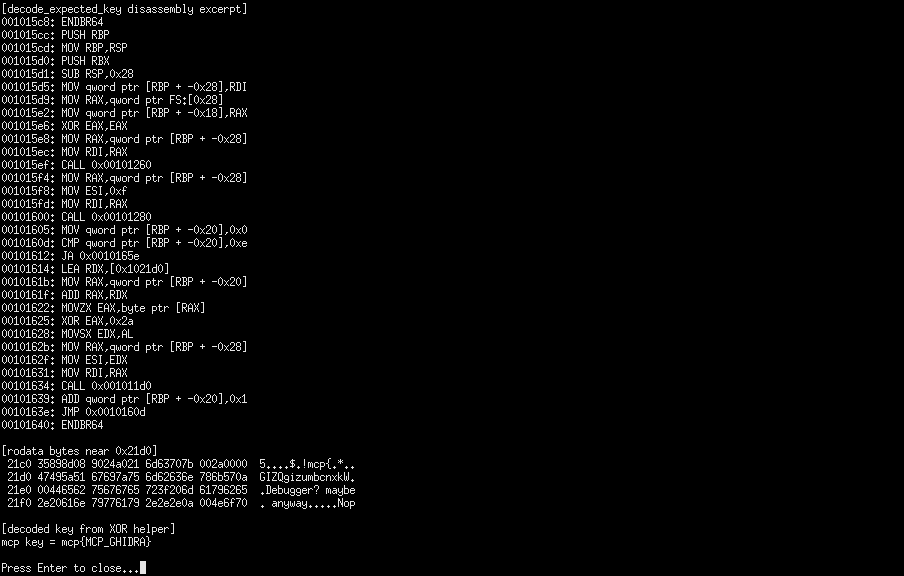

3. 追踪验证路径并重构预期的密钥。

4. 通过运行二进制文件并捕获返回的 flag 来确认结果。

## 核心结果

- **恢复的密钥:** `mcp{MCP_GHIDRA}`

- **验证的 flag:** `FLAG{MCP_GHIDRA_NS_2026}`

- **主要分析工具:** `list_functions`、`decompile_function`、`list_strings`、`get_xrefs_to`

## 截图演示

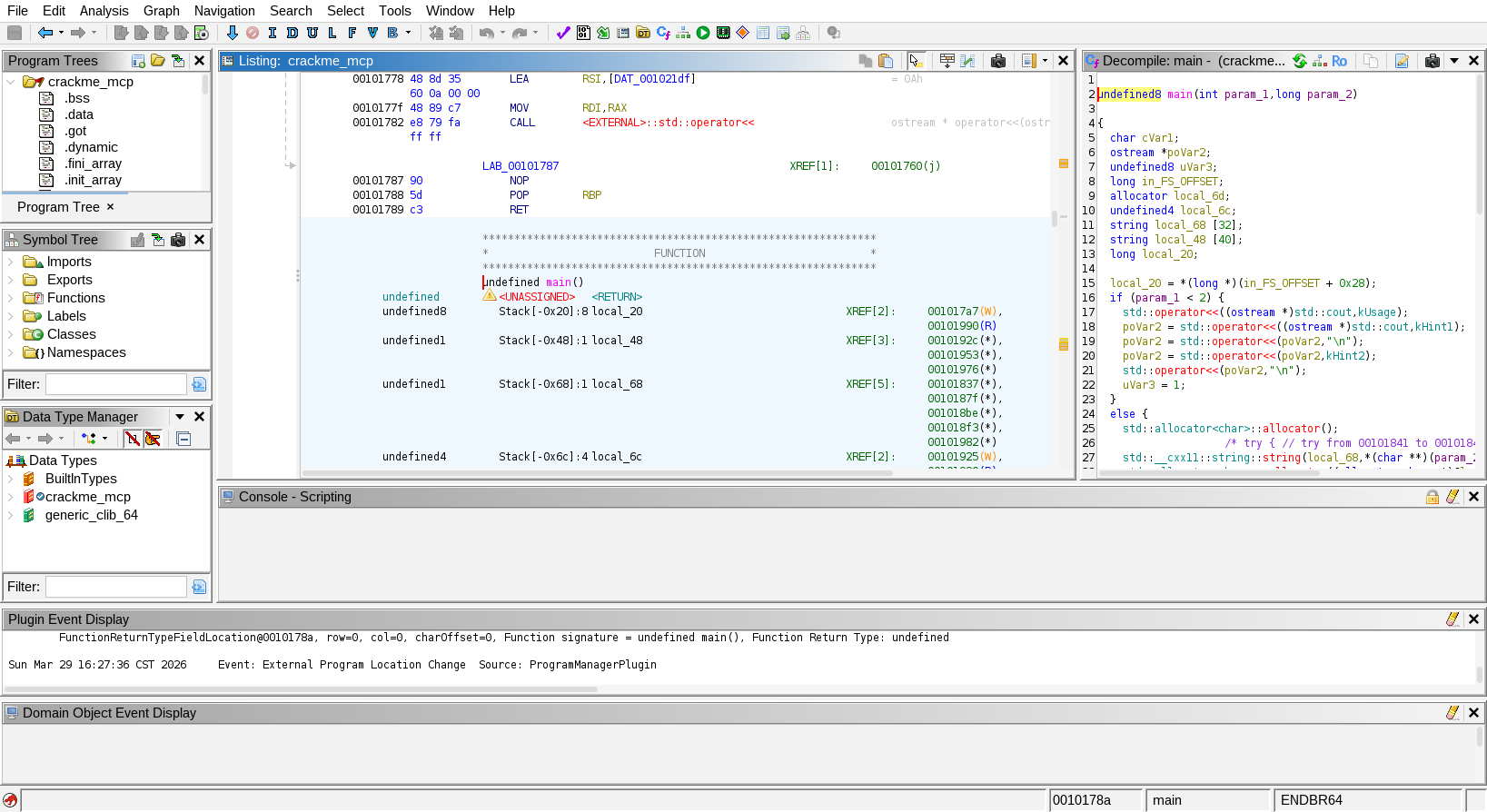

### 1. 启用 MCP 的 CodeBrowser

真实的 Ghidra CodeBrowser 窗口,其中在启用 MCP 的工具配置下加载了示例二进制文件。

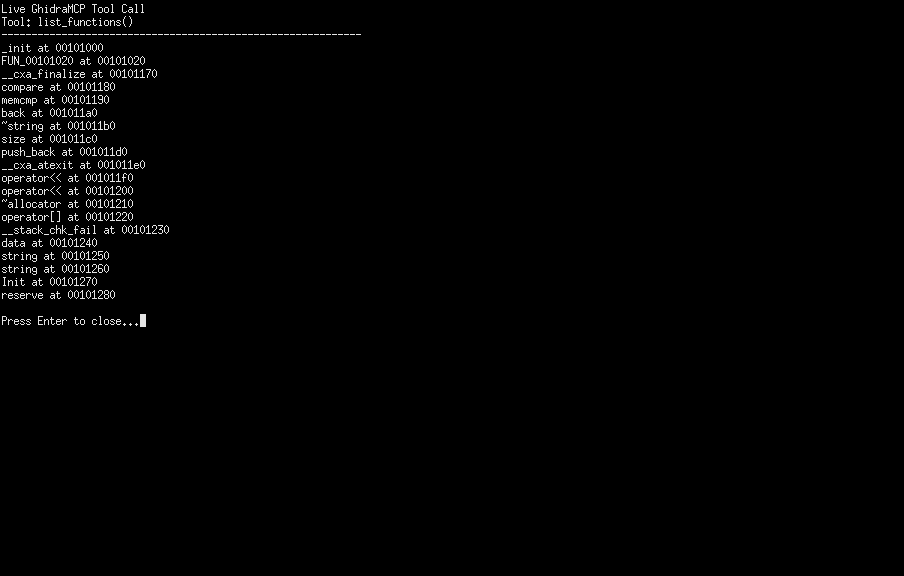

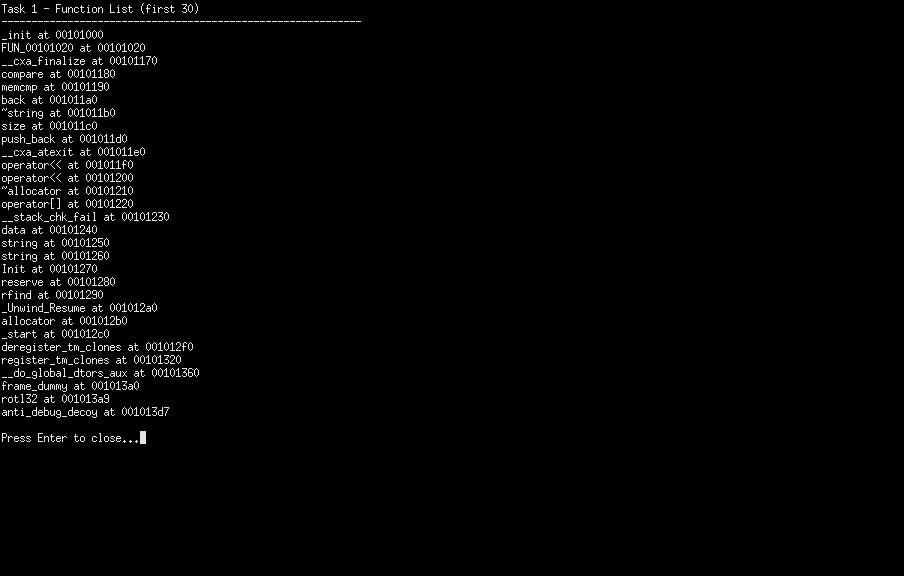

### 2. 实时工具调用与函数发现

标签:Crackme, CTF Writeup, CTF解题, Ghidra, Linux ELF, MCP, NSA Ghidra, Python, SEO检索, URL提取, VPS部署, 二进制分析, 云安全运维, 云资产清单, 动态执行, 反编译, 国家安全局, 密钥恢复, 工具驱动分析, 无后门, 无线安全, 模型上下文协议, 漏洞分析, 符号执行, 网络安全, 自动化分析, 跨引用分析, 跨站脚本, 路径探测, 软件分析, 逆向工具, 逆向工程, 隐私保护, 验证追踪