KevinEL-Dev/malware-analysis-pipeline

GitHub: KevinEL-Dev/malware-analysis-pipeline

一个由 AI 驱动的自动化沙箱,用于分析和还原混淆 JavaScript 恶意软件的真实行为并生成分析报告。

Stars: 0 | Forks: 0

# 恶意软件分析流水线

一个由 AI 驱动的自动化沙箱,用于分析混淆的 Javascript 恶意软件。为 USF/NextEra 网络安全挑战赛而构建。

## 概述

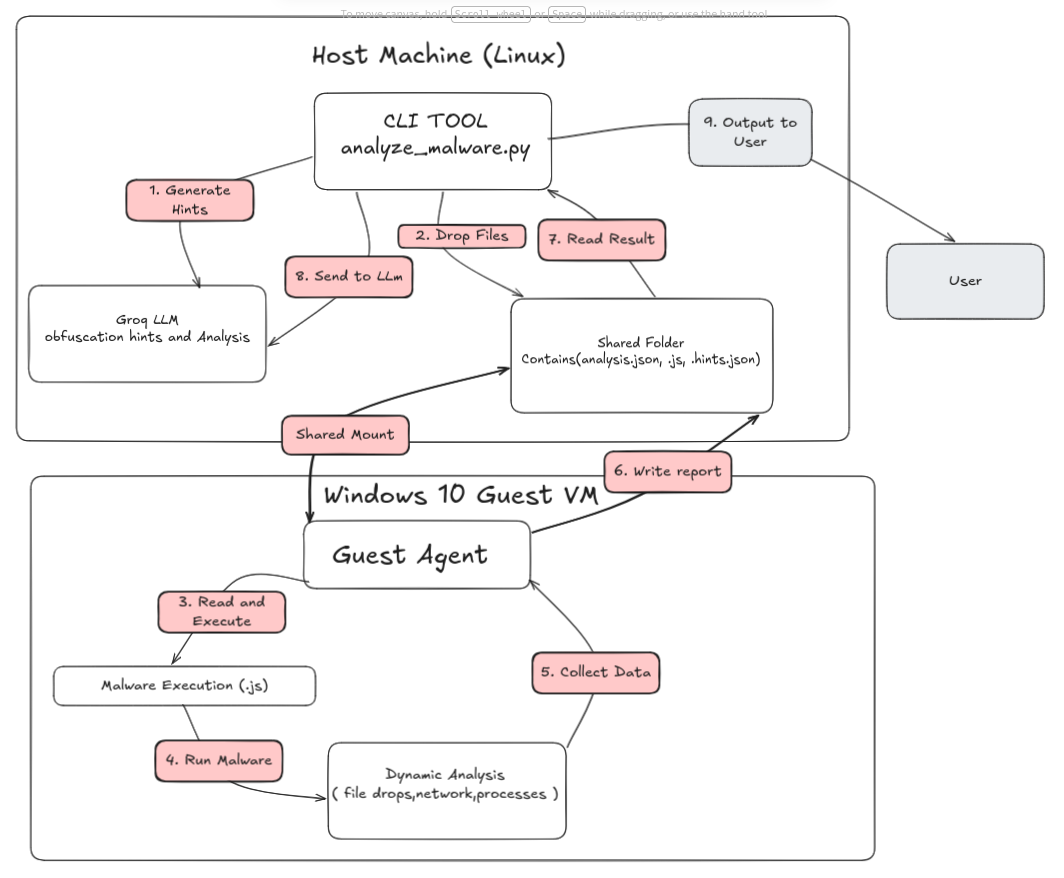

本项目实现了一种用于“安全”恶意软件分析的主机-客户机架构:

- **主机** (Ubuntu):负责编排分析过程,使用 Groq 生成 LLM 提示,并汇总分析结果。

- **客户机** (Windows 10 虚拟机):通过使用 `cscript.exe` 执行样本并监控其行为,来执行静态 + 动态分析。

核心功能:

- 基于轮询的共享文件夹通信

- 静态混淆检测(IMLRHNEGAR 标记、Unicode 垃圾字符、字符串拼接)

- 带有文件更改监控的动态执行

- 由 LLM 驱动的报告生成

- 专为混淆的 JS 投放器设计

## 架构

## 观察到的恶意软件行为

- 使用重复的 `IMLHNEGAR` 标记和 Unicode 字符进行重度混淆

- 通过多次 `+=` 操作在运行时重构字符串

- 解码 payload 后生成 `powershell.exe`(无文件执行)

- Windows Defender 将其检测为 **木马**

- 这是通常会导向 AsyncRAT 或类似 RAT 的 JS 投放器的典型特征

## 针对蓝队/红队的潜在解答

## 设置

1. 在 VirtualBox 中创建一个带有共享文件夹的 Windows 10 虚拟机

2. 在主机和客户机上安装相关依赖

3. 在客户机上运行 `sandbox_agent.py`(以管理员身份运行)

4. 从主机触发分析:`python host/sandbox_analyze.py `

## 我学到了什么

- 分析高度混淆的恶意软件的困难之处

- 动态分析相对于静态分析的重要性

- 沙箱化过程中主机与客户机之间安全通信的重要性

## 截图

标签:AI驱动分析, AsyncRAT, DAST, DLL 劫持, DNS 反向解析, Host-Guest架构, JavaScript Dropper, JS恶意软件, LLM报告生成, OpenCanary, PowerShell攻击, RAT分析, VirtualBox, Windows 10虚拟机, 云安全监控, 代码混淆, 大语言模型, 威胁情报, 字符串重构, 开发者工具, 恶意软件分析, 数据展示, 无文件执行, 木马检测, 沙箱逃逸防护, 混淆JavaScript, 红队, 网络信息收集, 网络安全竞赛, 网络靶场, 自动化沙箱, 虚拟机沙箱, 逆向工具, 静态分析