cpt-ferna02/recon-scanner

GitHub: cpt-ferna02/recon-scanner

一款将子域名枚举、端口扫描、CVE 查询与 MITRE ATT&CK 映射整合为一键 HTML 报告的 Python 自动化侦察工具。

Stars: 0 | Forks: 0

# 🔍 自动化侦察与漏洞扫描器

## 📸 截图

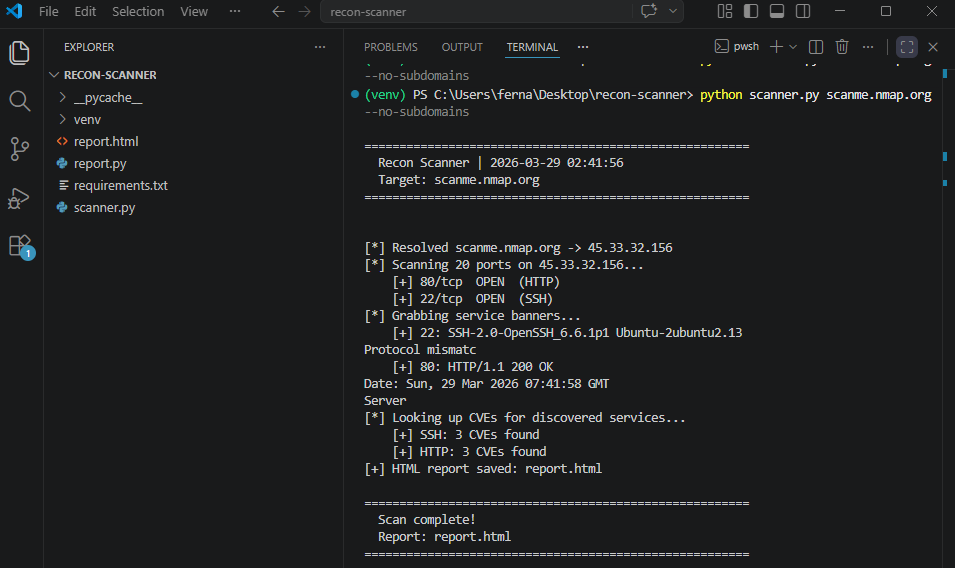

### 终端扫描

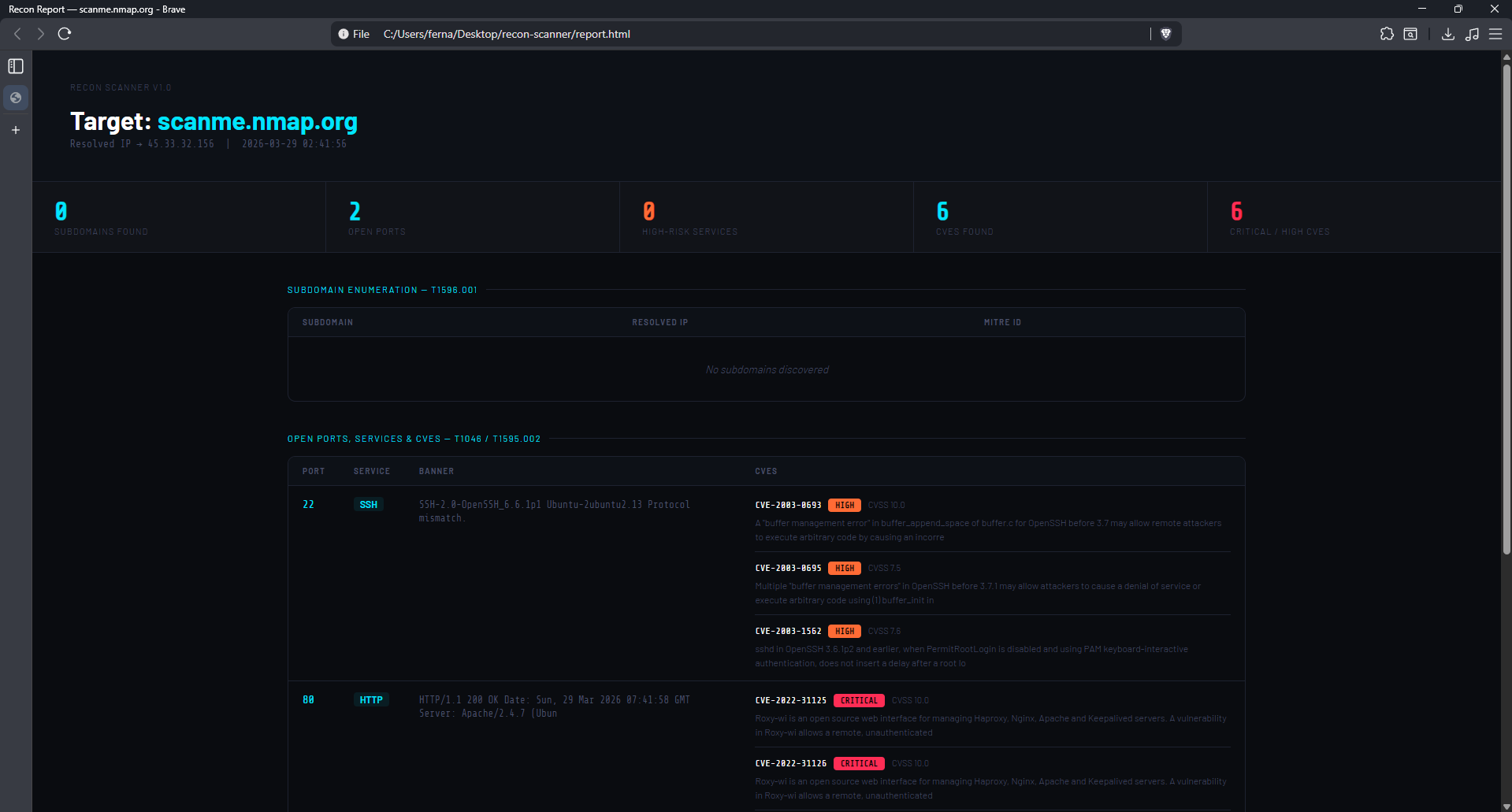

### HTML 报告

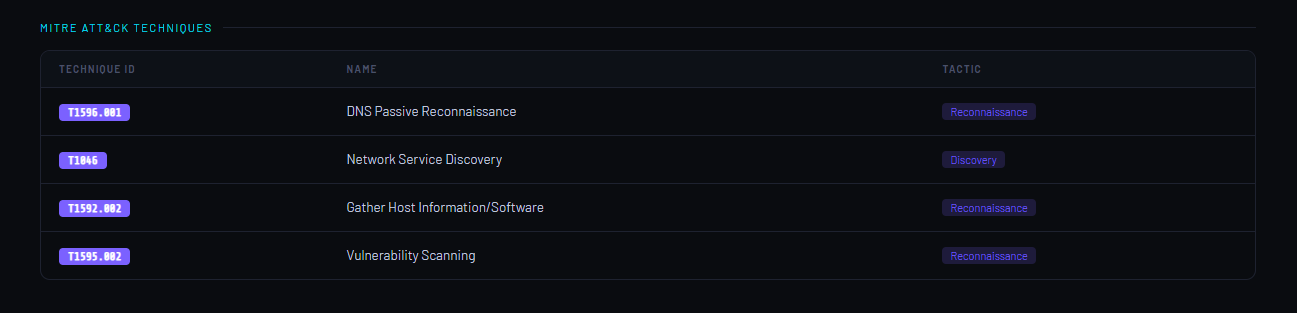

### MITRE ATT&CK 表格

## 📋 功能

- **子域名枚举** — DNS 暴力破解 + crt.sh 证书透明度日志

- **端口扫描** — 常见端口的多线程扫描

- **Banner 抓取** — 服务和版本指纹识别

- **CVE 查询** — 针对 NIST NVD API 的实时查询

- **MITRE ATT&CK 映射** — 将所有发现映射到相关技术

- **HTML 报告** — 带有统计信息、表格和 CVE 详情的样式化仪表板

## 🧠 MITRE ATT&CK 覆盖范围

| 技术 ID | 名称 | 战术 |

|---|---|---|

| T1596.001 | DNS 被动侦察 | 侦察 |

| T1046 | 网络服务发现 | 发现 |

| T1592.002 | 收集主机信息/软件 | 侦察 |

| T1595.002 | 漏洞扫描 | 侦察 |

## 📁 项目结构

```

recon-scanner/

├── scanner.py # Main entry point

├── report.py # HTML report generator

├── requirements.txt # Dependencies

└── README.md

```

## ⚙️ 安装

```

git clone https://github.com/cpt-ferna02/recon-scanner.git

cd recon-scanner

pip install -r requirements.txt

```

## 🚀 使用方法

```

# Basic 扫描

python scanner.py example.com

# 跳过子域名枚举(更快)

python scanner.py example.com --no-subdomains

# 跳过 CVE 查询

python scanner.py example.com --no-cve

# 自定义输出文件名

python scanner.py example.com --output my_report

```

## ⚠️ 法律免责声明

## 🔗 数据来源

- [NIST NVD](https://nvd.nist.gov/) — CVE 数据库

- [crt.sh](https://crt.sh/) — 证书透明度日志

- [MITRE ATT&CK](https://attack.mitre.org/) — 威胁框架

标签:Banner抓取, CVE查询, DNS爆破, HTML报告生成, MITRE ATT&CK映射, NIST NVD, Python, 主机安全, 加密, 多线程扫描, 威胁分析, 子域名枚举, 开源情报(OSINT), 插件系统, 数据统计, 无后门, 漏洞扫描器, 端口扫描, 系统安全, 网络安全, 自动化侦查工具, 证书透明度日志, 逆向工具, 隐私保护