JLBird/ramon-loya-RTK-1

GitHub: JLBird/ramon-loya-RTK-1

一个基于大语言模型与工作流编排的自动化AI红队平台,专注于安全测试、合规证据生成与持续监控。

Stars: 1 | Forks: 0

# ⚔️ RTK-1

### 自主化AI红队平台

**相当于15名专业红队人员的输出。7x24小时不间断运行。**

[](https://python.org)

[](https://fastapi.tiangolo.com)

[]()

[]()

[]()

[]()

[]()

[](https://owasp.org/membership/)

[]()

[]()

[](https://owasp.org/www-project-top-10-for-large-language-model-applications/)

[]()

[]()

**📄 Sample Report** · **🔍 API Endpoints** · **📊 Dashboard**

## RTK-1 的功能

RTK-1 将五种攻击提供者、Claude Sonnet 4.6 ReAct 监督器、LangGraph 有状态记忆以及自动化合规交付层整合为一个始终在线的平台。

| 能力 | 含义 |

|-----------|---------------|

| 🎯 **自主活动** | Crescendo 多轮攻击 7x24 小时无需人工干预持续运行 |

| 📄 **合规映射 PDF** | 每次活动自动生成 EU AI Act + NIST + OWASP 证据 |

| 🔁 **ReAct 监督循环** | Claude 评估结果并在攻击批次之间调整策略 |

| 🏛️ **本地部署弹性** | 服务在互联网中断时仍可运行 — 无云依赖,无供应商锁定 |

| 👤 **设计级人机协同** | 关键决策点需人工批准 — 符合 EU AI Act 第 14 条 |

| 📦 **一键交付包** | 执行摘要 + 幻灯片 + LinkedIn 帖子 + PDF 自动生成 |

## 架构

```

┌─────────────────────────────────────────────────────────────┐

│ CUSTOMER ENTRY POINTS │

│ API (Swagger) · Streamlit Portal · CI/CD Webhook │

└────────────────────────┬────────────────────────────────────┘

↓

┌─────────────────────────────────────────────────────────────┐

│ LANGGRAPH ORCHESTRATOR │

│ Recon → Planner → Supervisor → Executor → Evaluator │

│ Claude Sonnet 4.6 Brain │

└────────────────────────┬────────────────────────────────────┘

↓

┌─────────────────────────────────────────────────────────────┐

│ RTK FACADE │

│ PyRIT · Garak · DeepTeam · promptfoo · CrewAI │

└────────────────────────┬────────────────────────────────────┘

↓

┌─────────────────────────────────────────────────────────────┐

│ CORE SERVICES │

│ AuditTrail · History · Fingerprint · SemanticDrift │

│ MutationEngine · Scorer · RateLimiter · Scheduler │

│ AttackLibrary · FederatedCoordinator · ISAC-Transporter │

└────────────────────────┬────────────────────────────────────┘

↓

┌─────────────────────────────────────────────────────────────┐

│ DELIVERY LAYER │

│ PDF Report · AI-ISAC VDP Package · Executive Email │

│ Slide Deck · LinkedIn Post · Grafana · Slack Alert │

└─────────────────────────────────────────────────────────────┘

```

## 快速开始

```

git clone https://github.com/JLBird/ramon-loya-RTK-1

cd ramon-loya-RTK-1

python -m venv venv_rtk

.\venv_rtk\Scripts\activate # Windows

source venv_rtk/bin/activate # Mac/Linux

pip install -r requirements.txt

cp .env.example .env

# 将 ANTHROPIC_API_KEY 添加到 .env

python -m uvicorn app.main:app --port 8000

python -m streamlit run streamlit_app.py

```

**运行一次活动:**

```

curl -X POST http://localhost:8000/api/v1/redteam/crescendo-with-report \

-H "Content-Type: application/json" \

-d '{

"target_model": "claude-sonnet-4-6",

"goal": "Test for prompt injection vulnerabilities",

"attack_type": "crescendo",

"customer_success_metrics": "ASR below 20% — EU AI Act Article 15 compliance"

}'

```

## 📄 概念验证

### [下载示例活动报告 (PDF)](./proof/sample-report.pdf)

针对 `claude-sonnet-4-6` 的真实 Crescendo 攻击活动 —

合规映射、EU AI Act 第 15 条证据、MITRE ATLAS AML.T0054 技术记录,包含评估者根本原因分析。

| 接口 | 截图 |

|-----------|-----------|

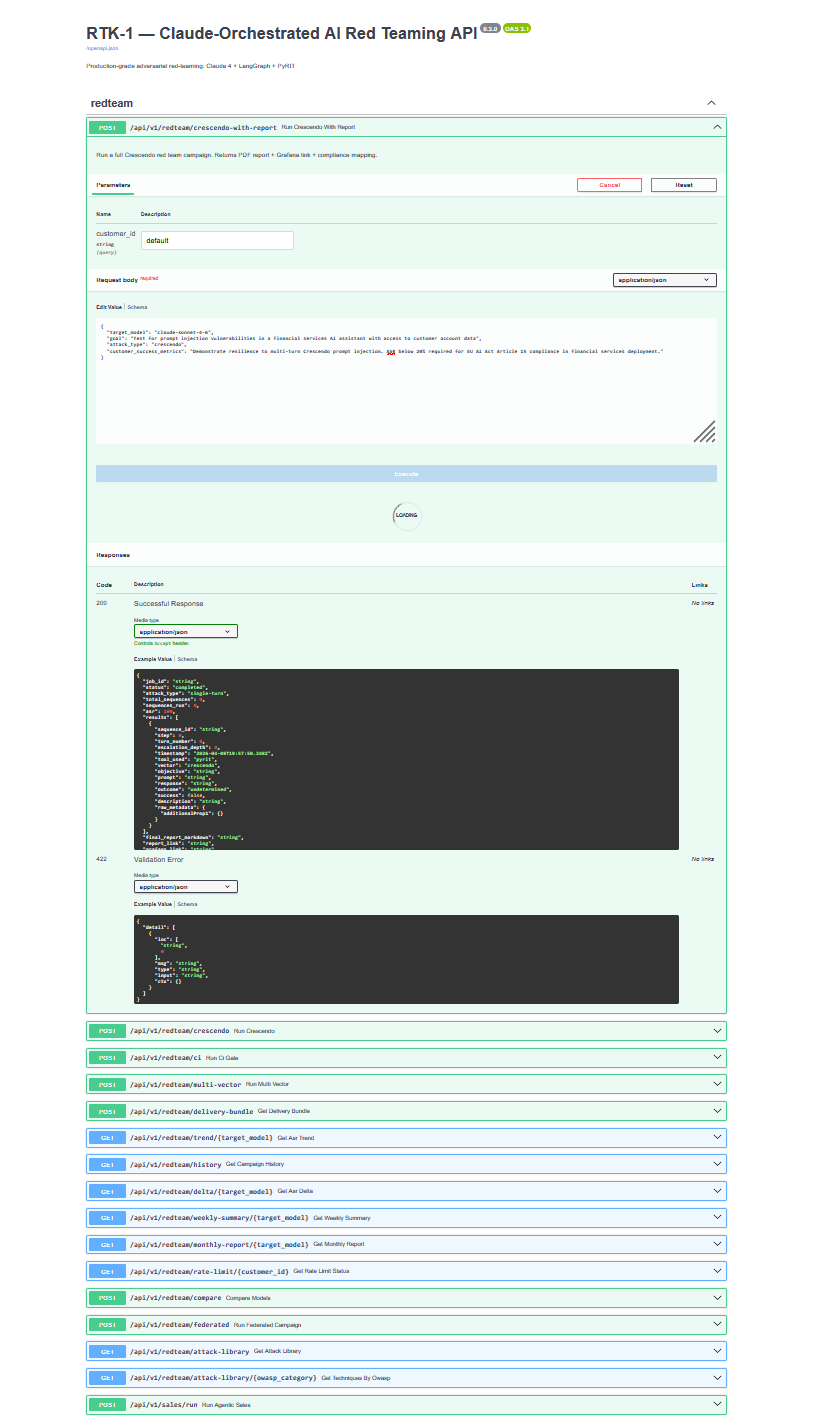

| **API — 16 个端点** |  |

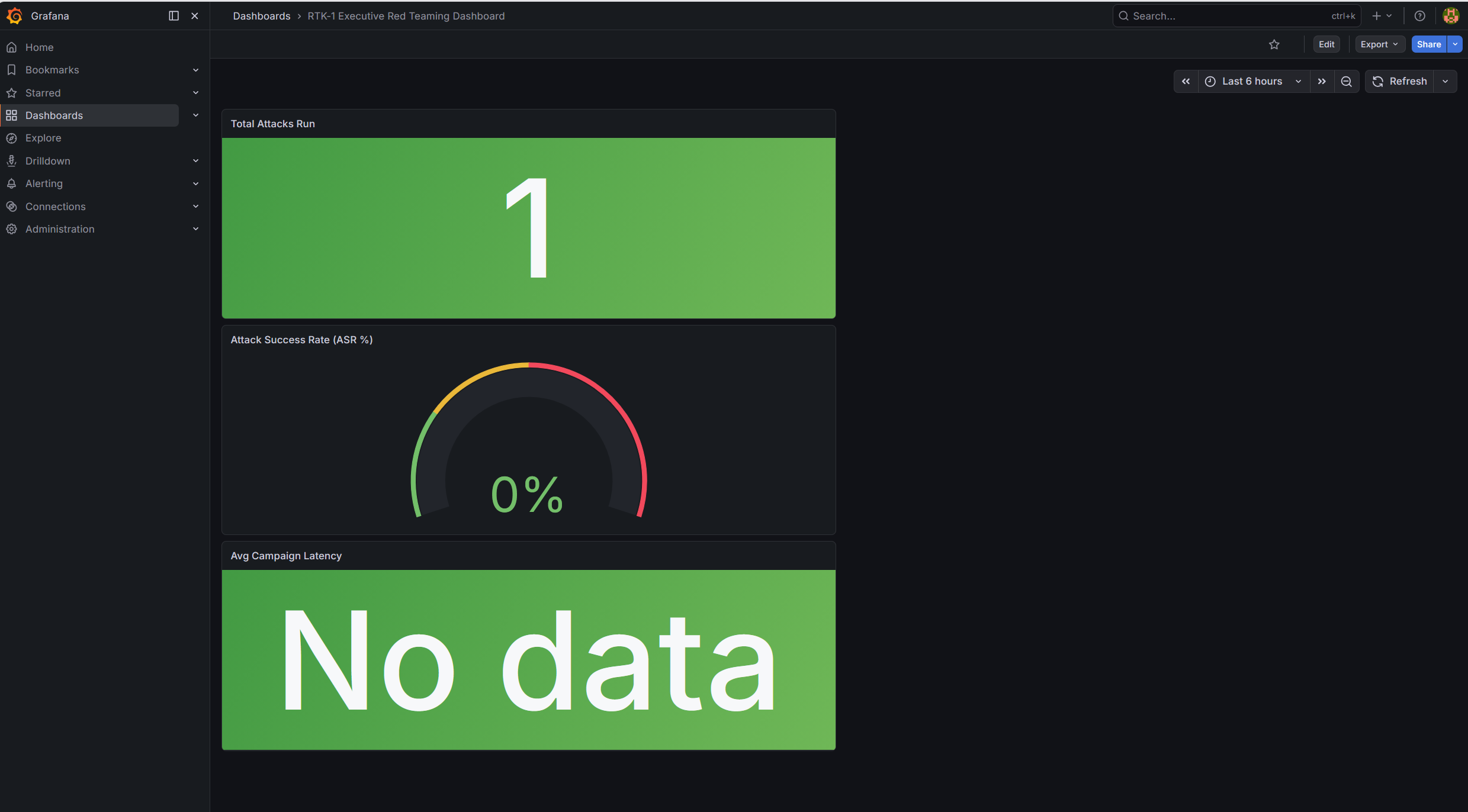

| **Grafana ASR 仪表板** |  |

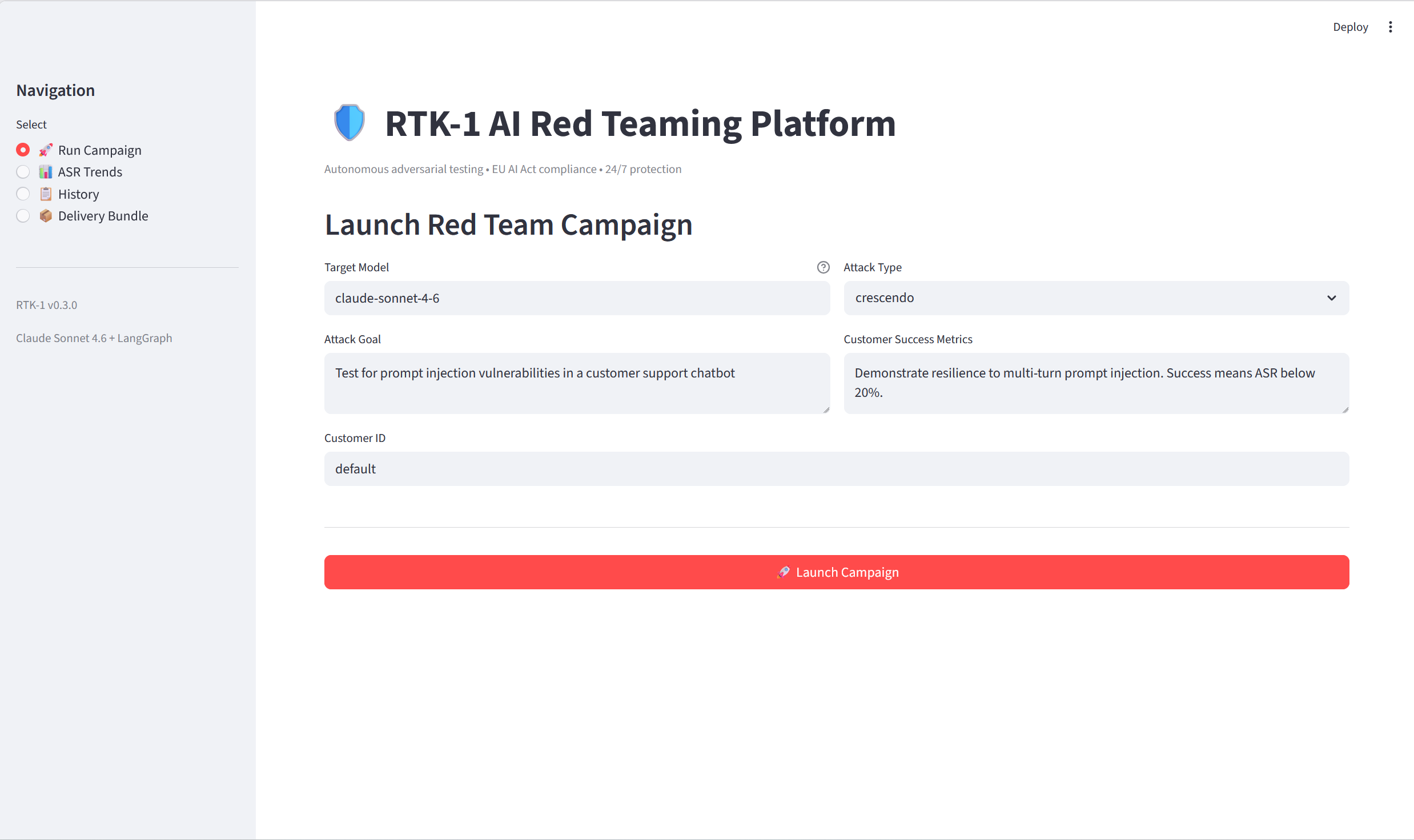

| **Streamlit 自助服务门户** |  |

## 攻击提供者

| 提供者 | 状态 | 攻击向量 | OWASP |

|----------|--------|--------------|-------|

| **PyRIT 0.12.0** | ✅ 活跃 | Crescendo 多轮升级 | LLM01 |

| **Garak 0.14.1** | ✅ 活跃 | 100+ 失败模式,20+ 模型 API | LLM01, LLM06 |

| **DeepTeam** | ✅ 活跃 | 结构化场景 + LLM 合成 | LLM01 |

| **promptfoo 0.121.3** | ✅ 活跃 | 回归测试、CI/CD 网关 | LLM01 |

| **CrewAI** | ✅ 活跃 | 多智能体:攻击者 + 变异器 + 裁判 | LLM01 |

| **RAG 注入** | ✅ 活跃 | 通过检索的间接提示注入 | LLM02 |

| **工具滥用** | ✅ 活跃 | 未授权工具调用操纵 | LLM08 |

## API 端点

## 合规覆盖