alperhankendi/Ctxo

GitHub: alperhankendi/Ctxo

面向 AI 编码智能体的 MCP 上下文服务器,通过索引仓库构建依赖图谱,让智能体在修改代码前掌握完整影响范围与变更健康度。

Stars: 47 | Forks: 4

[](https://www.npmjs.com/package/@ctxo/cli)

[](https://github.com/alperhankendi/Ctxo/actions/workflows/ci.yml)

[](https://github.com/alperhankendi/Ctxo/actions/workflows/release.yml)

```

npm install -g @ctxo/cli # one-time global install (gives you the `ctxo` command)

ctxo init

ctxo index

```

检测您的语言,安装合适的插件,将 Ctxo 接入您的 AI 客户端,安装 git hooks,并构建首个索引——只需一条命令。

检测您的语言,安装合适的插件,将 Ctxo 接入您的 AI 客户端,安装 git hooks,并构建首个索引——只需一条命令。

## 问题所在:agent 在盲目编写代码

把一个现代的 coding agent 放进真实的代码仓库中。它通过 ripgrep 搜索一个 symbol,得到 47 个匹配项,读取五个文件来查找定义,再读另外五个文件来查找调用者——**完全漏掉了子类**(继承关系不会出现在文本搜索中),**从不检查 git 历史**(并且自信地重新引入了三周前被回退的 bug),然后耗尽了上下文并开始产生幻觉。

这不是技能差距。这是**感知差距**。Agent 就像闭着眼睛拿着一本电话簿在你的代码库中摸索。

## 解决方案:主动出击,而非被动反应

核心转变:你的 agent 不再对偶然碰到的文件做出反应,而是开始基于一张完整的地图进行规划。**在修改前了解影响范围。在修复 bug 前掌握 git 提交意图。在重命名前知晓所有导入该模块的列表。**

Ctxo 对你的仓库进行一次索引——通过 file watchers 和 git hooks 保持数据的新鲜度——将其构建成一个确定性的图谱:每一个 symbol,每一条边(imports、calls、extends、implements),每一次相关的 git commit 及其意图分类,每一个反模式。所有这些都通过 14 个语义化 MCP tools 暴露出来。

一次 `get_blast_radius` 调用就能替代一整轮的 ripgrep/读取死循环。一次 `get_pr_impact` 就能取代一场充斥着“等等,谁调用了这个?”的完整代码审查会。

Agent 仍然负责编写代码。它只是不再**盲目地**编写,这样 bug 就不必等到编译器、测试、CI 或用户那里才被发现。

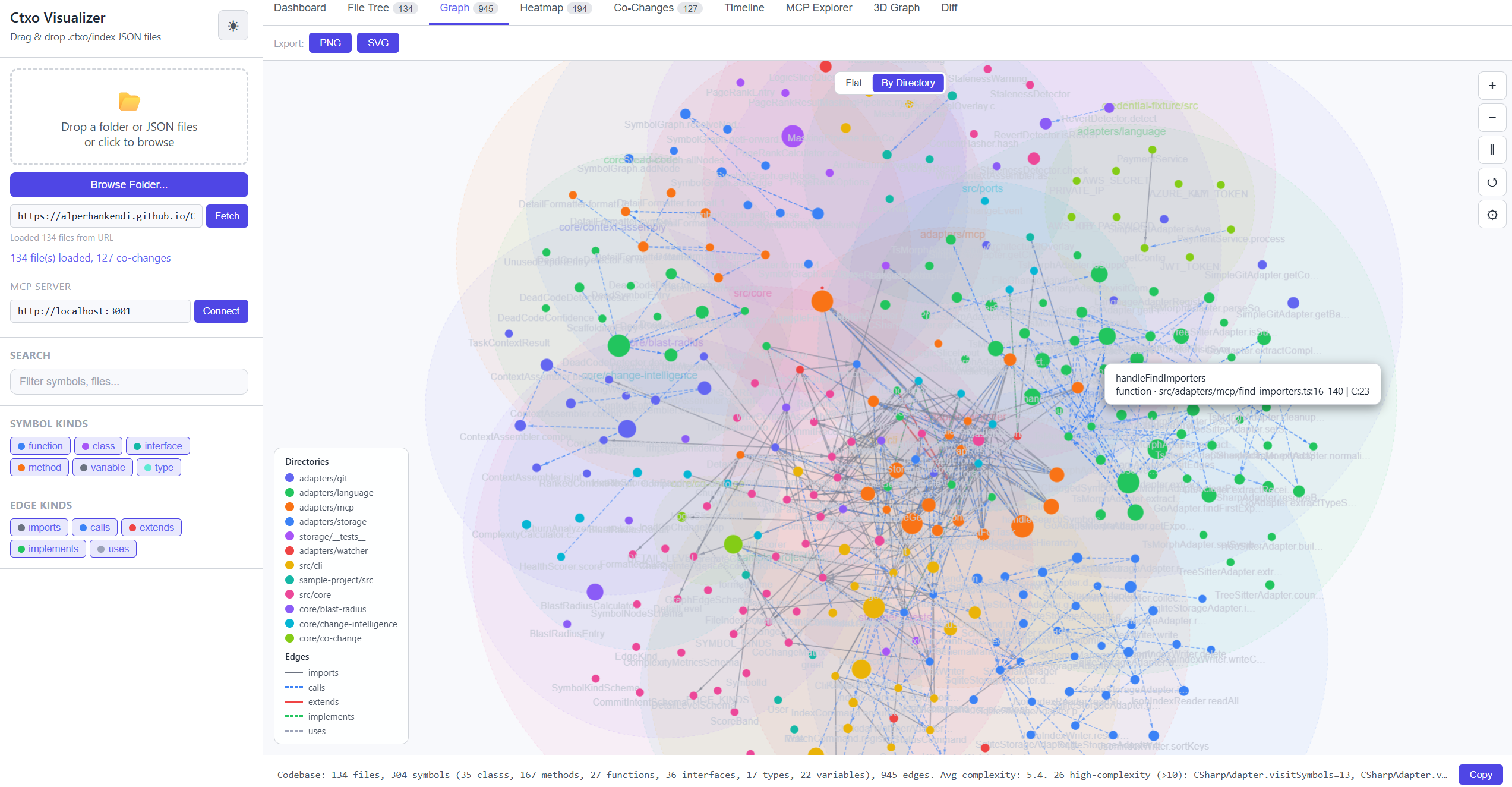

## Codebase Dashboard (代码库仪表盘)

全栈分析 UI,包含八个视图:File Tree、Heatmap、Co-Changes、Timeline、Architecture、MCP Explorer 和 Diff。每次 push 时自动部署到 GitHub Pages。

[打开 Dashboard](https://alperhankendi.github.io/Ctxo/ctxo-visualizer.html)

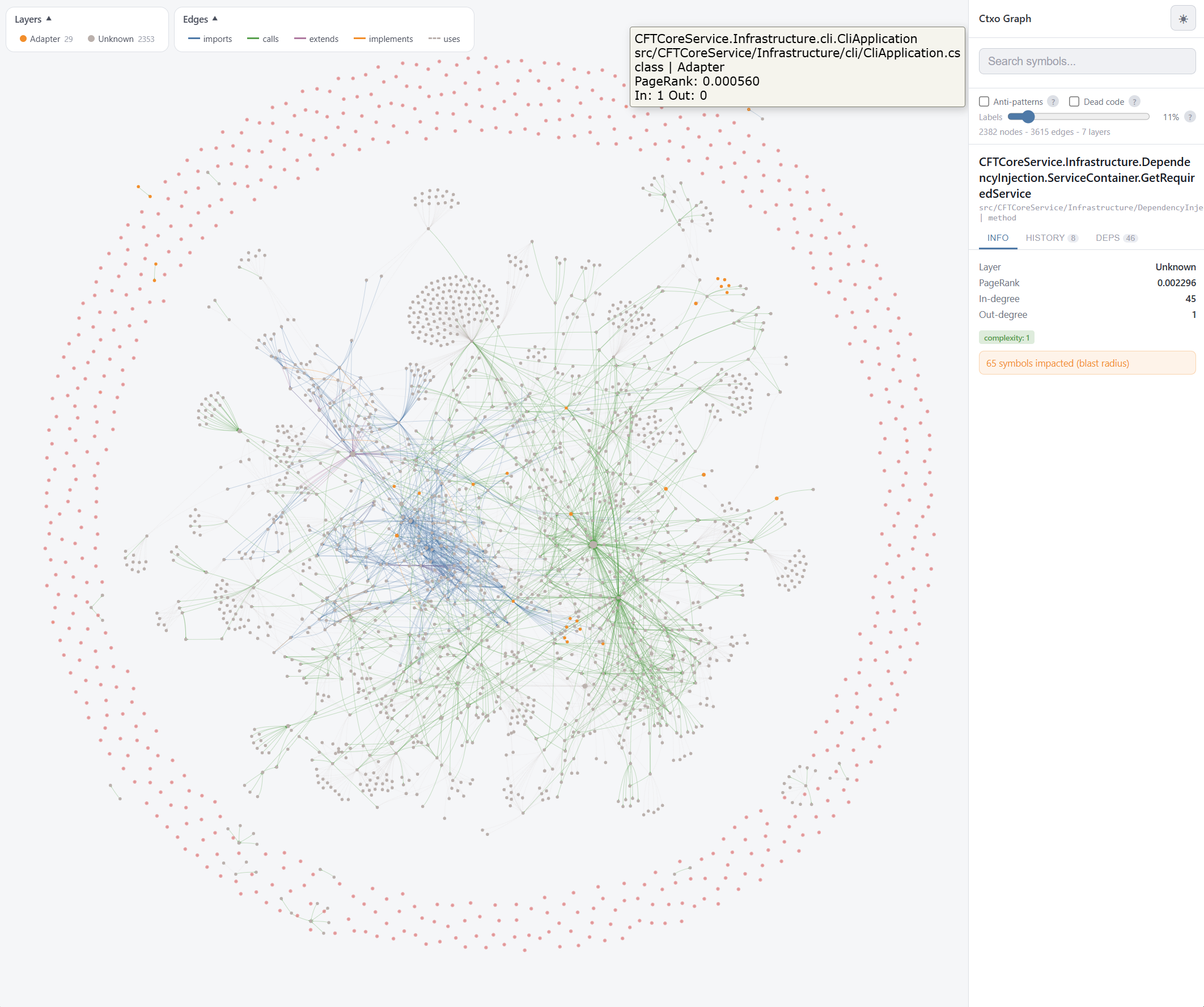

## Dependency Graph (依赖关系图)

`ctxo visualize` 根据您的 `.ctxo/` 索引生成一个独立的 HTML 文件。它包含交互式力导向图、基于 PageRank 的节点大小、层级着色、点击查看影响范围,以及暗色/亮色主题。

[打开依赖关系图](https://alperhankendi.github.io/Ctxo/visualize.html)

## 链接

* [文档](https://alperhankendi.github.io/Ctxo/docs/) 快速入门、MCP tools、CLI 参考文档、集成指南

* [npm](https://www.npmjs.com/package/@ctxo/cli)

* [Changelog](CHANGELOG.md)

* [LLM 参考](llms-full.txt)

## 许可证

MIT

检测您的语言,安装合适的插件,将 Ctxo 接入您的 AI 客户端,安装 git hooks,并构建首个索引——只需一条命令。

检测您的语言,安装合适的插件,将 Ctxo 接入您的 AI 客户端,安装 git hooks,并构建首个索引——只需一条命令。

标签:AI代理, AI辅助编程, Git意图分析, Go, MCP服务器, MITM代理, NPM包, OSV-Scalibr, Ruby工具, TypeScript, 人工智能编程, 代码上下文, 代码健康度, 代码分析, 代码审查, 代码智能, 代码索引, 依赖图, 凭证管理, 后端开发, 多模态安全, 安全插件, 影响范围分析, 日志审计, 网络安全研究, 重构辅助, 错误基检测, 静态代码分析