0xBlackash/CVE-2026-21643

GitHub: 0xBlackash/CVE-2026-21643

针对 FortiClientEMS 7.4.4 预认证 SQL 注入远程代码执行漏洞(CVE-2026-21643)的安全公告与修复指南汇总。

Stars: 0 | Forks: 0

# 🚨 CVE-2026-21643 "FortiGhost" :FortiClientEMS 中的预认证 SQLi RCE 漏洞

**FortiClientEMS 7.4.4 中的未认证 SQL 注入漏洞**

**可能通过向管理 GUI 发送特制 HTTP 请求实现远程代码执行**

## 📋 概述

**CVE-2026-21643** 是一个 **严重** 的 SQL 注入漏洞 (CWE-89),仅影响 **Fortinet FortiClient Endpoint Management Server (FortiClientEMS)** 版本 **7.4.4**。

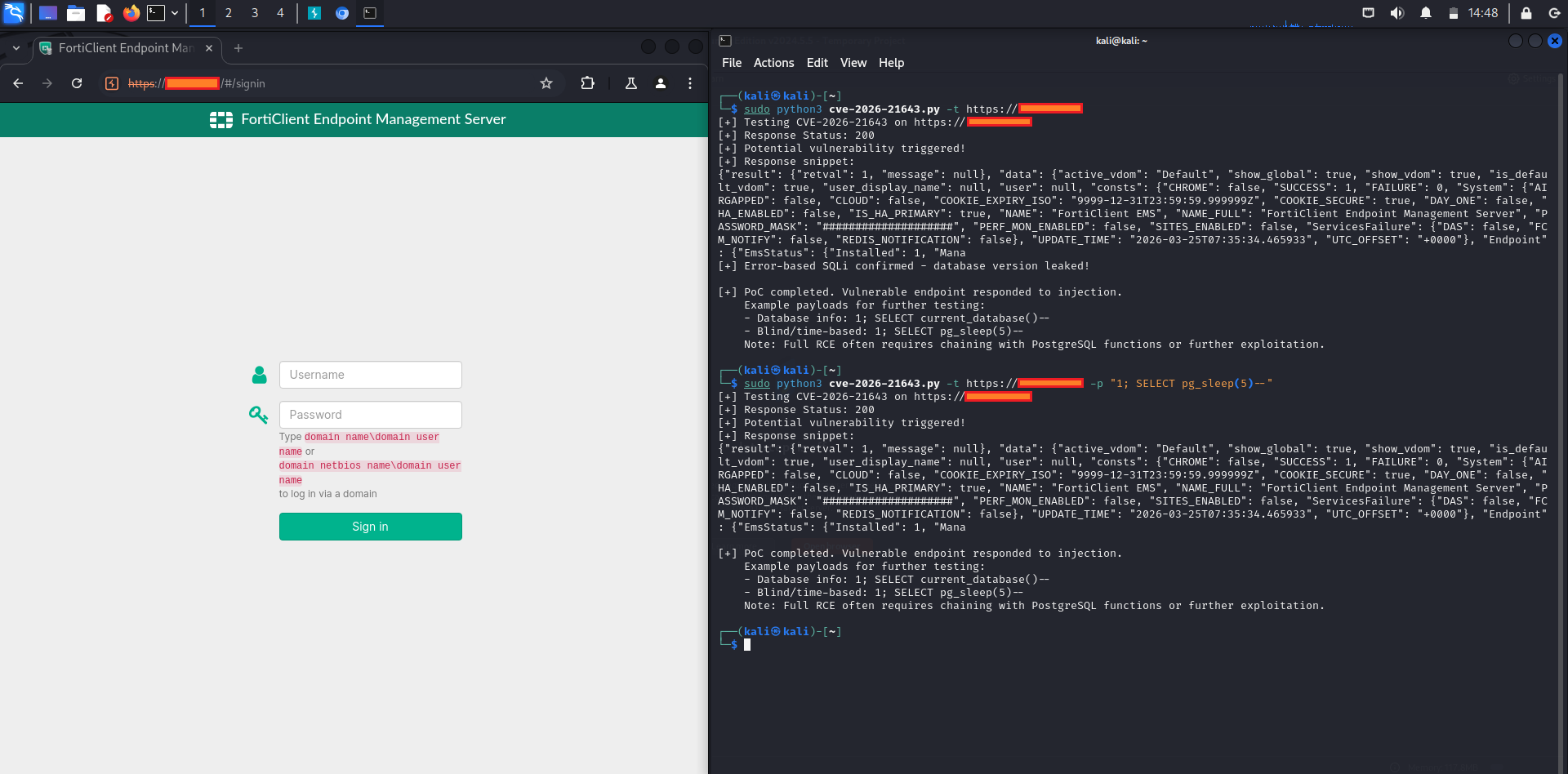

**未经认证** 的远程攻击者可以向基于 Web 的管理界面 (GUI) 发送特制 HTTP 请求并执行未授权的 SQL 命令。这可能导致系统完全沦陷,包括在服务器上执行任意代码。

## 🔍 技术细节

- **CVE ID**: CVE-2026-21643

- **Fortinet IR**: FG-IR-25-1142

- **严重程度**: Critical (严重)

- **CVSS v3.1 评分**: **9.1** (AV:N/AC:L/PR:N/UI:N/S:U/C:H/I:H/A:H)

- **漏洞类型**: SQL 命令中使用的特殊元素转义不恰当 (`SQL Injection`)

- **受影响组件**: 管理 Web 界面 (GUI)

- **攻击向量**: 远程,通过特制 HTTP 请求(据报告涉及多租户设置中的 `Site` 头以及 `/api/v1/init_consts` 等端点)

- **需要认证**: 否

- **用户交互**: 无

- **已知的公开利用**: 无(截至 2026 年 3 月)

- **发现者**: Fortinet 内部(Gwendal Guégniaud,产品安全团队)

## 📊 受影响版本

| 产品 | 版本 | 状态 | 修复版本 |

|----------------------|-----------|-----------------|---------------------------|

| FortiClientEMS | **7.4.4** | **受影响** | 升级至 **7.4.5+** |

| FortiClientEMS | 7.4.x | 仅 7.4.4 | 7.4.5 或更高版本 |

| FortiClientEMS | 7.2.x | 不受影响 | - |

| FortiClientEMS | 8.0.x | 不受影响 | - |

| FortiClientEMS Cloud | 所有版本 | 不受影响 | - |

## ✅ 修复建议

**建议采取紧急行动:**

1. **立即升级** 至 **FortiClientEMS 7.4.5** 或任何更新版本(包括 8.0 分支)。

2. 限制对管理 GUI 的访问:

- 放置在 VPN、防火墙或零信任解决方案之后。

- 避免将 EMS Web 界面直接暴露在互联网上。

3. 监控日志中针对管理端点的可疑请求(例如涉及 `Site` 头或基于错误的 SQLi 模式)。

4. 如果可用,应用 FortiGuard IPS 签名以提供额外保护。

**官方 Fortinet 公告**:

[https://fortiguard.fortinet.com/psirt/FG-IR-25-1142](https://fortiguard.fortinet.com/psirt/FG-IR-25-1142)

## 🛡️ 缓解措施与最佳实践

- **补丁优先级**: 高 — 由于其预认证特性,应视为紧急情况处理。

- 如果无法立即打补丁,请阻止外部对 EMS 管理界面的访问。

- 审查多租户配置(由于 `Site` 头处理机制,暴露风险更高)。

- 启用详细日志记录并监控数据库错误泄露。

- 定期扫描您的环境以发现暴露的 FortiClientEMS 实例。

**注意**: 该漏洞是在 7.4.4 版本中因与多租户支持相关的中间件重构引入的,并在 7.4.5 版本中被静默修复。

## 📚 参考资料与延伸阅读

- [NVD - CVE-2026-21643](https://nvd.nist.gov/vuln/detail/CVE-2026-21643)

- [Fortinet PSIRT 公告 FG-IR-25-1142](https://fortiguard.fortinet.com/psirt/FG-IR-25-1142)

- [Arctic Wolf 分析](https://arcticwolf.com/resources/blog/cve-2026-21643/)

- [The Hacker News 报道](https://thehackernews.com/2026/02/fortinet-patches-critical-sqli-flaw.html)

- [Qualys ThreatPROTECT](https://threatprotect.qualys.com/2026/02/11/forticlient-endpoint-management-server-ems-sql-injection-vulnerability-cve-2026-21643/)

- [SentinelOne 漏洞数据库](https://www.sentinelone.com/vulnerability-database/cve-2026-21643/)

## 📌 免责声明

本仓库仅用于**防御安全、意识教育和信息参考目的**。请始终参考 Fortinet 官方公告以获取最准确和最新的指导。

此处不包含任何公开漏洞利用代码。

⭐ 如果这个仓库帮助您保持安全,请 **Star** 支持!

🛠️ 欢迎通过 Pull Request 进行贡献、修正或提供额外的 IOC。

**最后更新**: 2026 年 3 月

- **CVE ID**: CVE-2026-21643

- **Fortinet IR**: FG-IR-25-1142

- **严重程度**: Critical (严重)

- **CVSS v3.1 评分**: **9.1** (AV:N/AC:L/PR:N/UI:N/S:U/C:H/I:H/A:H)

- **漏洞类型**: SQL 命令中使用的特殊元素转义不恰当 (`SQL Injection`)

- **受影响组件**: 管理 Web 界面 (GUI)

- **攻击向量**: 远程,通过特制 HTTP 请求(据报告涉及多租户设置中的 `Site` 头以及 `/api/v1/init_consts` 等端点)

- **需要认证**: 否

- **用户交互**: 无

- **已知的公开利用**: 无(截至 2026 年 3 月)

- **发现者**: Fortinet 内部(Gwendal Guégniaud,产品安全团队)

## 📊 受影响版本

| 产品 | 版本 | 状态 | 修复版本 |

|----------------------|-----------|-----------------|---------------------------|

| FortiClientEMS | **7.4.4** | **受影响** | 升级至 **7.4.5+** |

| FortiClientEMS | 7.4.x | 仅 7.4.4 | 7.4.5 或更高版本 |

| FortiClientEMS | 7.2.x | 不受影响 | - |

| FortiClientEMS | 8.0.x | 不受影响 | - |

| FortiClientEMS Cloud | 所有版本 | 不受影响 | - |

## ✅ 修复建议

**建议采取紧急行动:**

1. **立即升级** 至 **FortiClientEMS 7.4.5** 或任何更新版本(包括 8.0 分支)。

2. 限制对管理 GUI 的访问:

- 放置在 VPN、防火墙或零信任解决方案之后。

- 避免将 EMS Web 界面直接暴露在互联网上。

3. 监控日志中针对管理端点的可疑请求(例如涉及 `Site` 头或基于错误的 SQLi 模式)。

4. 如果可用,应用 FortiGuard IPS 签名以提供额外保护。

**官方 Fortinet 公告**:

[https://fortiguard.fortinet.com/psirt/FG-IR-25-1142](https://fortiguard.fortinet.com/psirt/FG-IR-25-1142)

## 🛡️ 缓解措施与最佳实践

- **补丁优先级**: 高 — 由于其预认证特性,应视为紧急情况处理。

- 如果无法立即打补丁,请阻止外部对 EMS 管理界面的访问。

- 审查多租户配置(由于 `Site` 头处理机制,暴露风险更高)。

- 启用详细日志记录并监控数据库错误泄露。

- 定期扫描您的环境以发现暴露的 FortiClientEMS 实例。

**注意**: 该漏洞是在 7.4.4 版本中因与多租户支持相关的中间件重构引入的,并在 7.4.5 版本中被静默修复。

## 📚 参考资料与延伸阅读

- [NVD - CVE-2026-21643](https://nvd.nist.gov/vuln/detail/CVE-2026-21643)

- [Fortinet PSIRT 公告 FG-IR-25-1142](https://fortiguard.fortinet.com/psirt/FG-IR-25-1142)

- [Arctic Wolf 分析](https://arcticwolf.com/resources/blog/cve-2026-21643/)

- [The Hacker News 报道](https://thehackernews.com/2026/02/fortinet-patches-critical-sqli-flaw.html)

- [Qualys ThreatPROTECT](https://threatprotect.qualys.com/2026/02/11/forticlient-endpoint-management-server-ems-sql-injection-vulnerability-cve-2026-21643/)

- [SentinelOne 漏洞数据库](https://www.sentinelone.com/vulnerability-database/cve-2026-21643/)

## 📌 免责声明

本仓库仅用于**防御安全、意识教育和信息参考目的**。请始终参考 Fortinet 官方公告以获取最准确和最新的指导。

此处不包含任何公开漏洞利用代码。

⭐ 如果这个仓库帮助您保持安全,请 **Star** 支持!

🛠️ 欢迎通过 Pull Request 进行贡献、修正或提供额外的 IOC。

**最后更新**: 2026 年 3 月标签:CISA项目, CVE-2026-21643, CVSS 9.1, CWE-89, FortiClientEMS, FortiGhost, Fortinet, PoC, RCE, 中间件安全, 企业安全管理, 多线程, 安全漏洞, 暴力破解, 未授权访问, 漏洞分析, 端点管理, 编程工具, 网络安全, 路径探测, 远程代码执行, 防御加固, 隐私保护, 预认证攻击, 高危漏洞