0xBlackash/CVE-2026-20079

GitHub: 0xBlackash/CVE-2026-20079

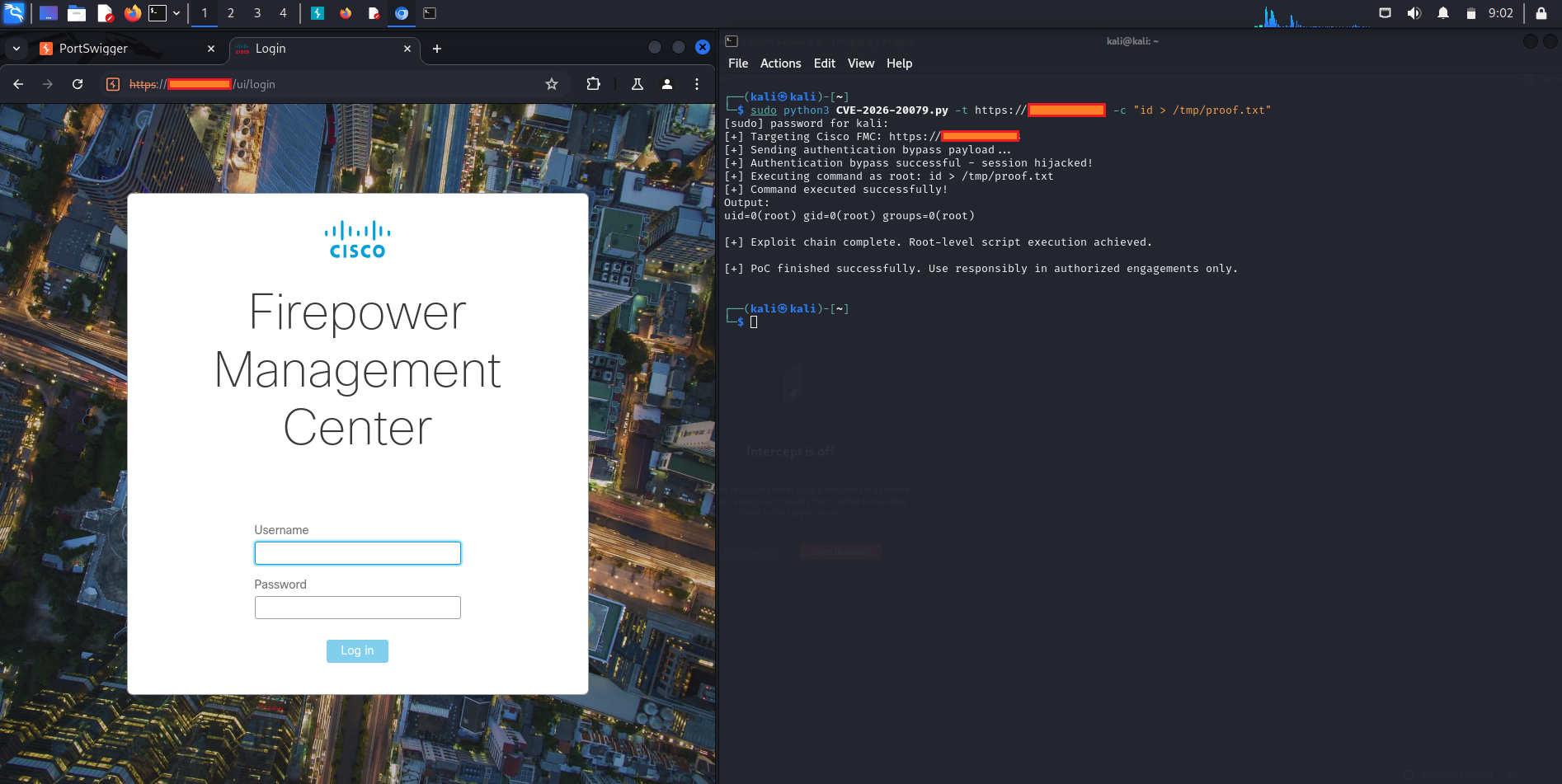

针对 Cisco Secure Firewall Management Center 严重身份验证绕过漏洞的概念验证与技术研究仓库,展示未经认证攻击者如何获得 root 权限远程代码执行能力。

Stars: 0 | Forks: 0

# 🚨 CVE-2026-20079 “Cisco FMC 严重零日漏洞”

**Cisco Secure Firewall Management Center 中的严重身份验证绕过导致 Root RCE**

## 📋 概述

**CVE-2026-20079** 是 **Cisco Secure Firewall Management Center (FMC)** 软件 Web 界面中的一个严重漏洞。

一名**未经认证的远程攻击者**可以绕过身份验证,并以 **root 权限**在底层操作系统上执行任意脚本。

- **CVE ID**: CVE-2026-20079

- **CWE**: CWE-288 (使用备用路径或通道绕过身份验证)

- **CVSS v3.1 基本分数**: **10.0** (严重)

- **向量**: `CVSS:3.1/AV:N/AC:L/PR:N/UI:N/S:C/C:H/I:H/A:H`

## 🛠️ 影响

- **未经认证的远程利用**

- 获得对 FMC 设备的完整 **root 访问权限**

- 能够执行任意脚本和命令

- 可能危及受管理的 **Firewall Threat Defense (FTD)** 设备(范围:已更改)

- 完全丧失机密性、完整性和可用性

此漏洞影响 Cisco 本地防火墙基础设施的**管理平面**,使其在生产环境中极具危险性。

## 🔍 受影响产品

**受影响**:

- Cisco Secure Firewall Management Center (本地) 版本:

- 7.0.x (所有)

- 7.1.x (所有)

- 7.2.0 – 7.2.10.2

- 7.3.0 – 7.3.1.2

- 7.4.0 – 7.4.3

- 7.6.0 – 7.6.3

- 7.7.0 – 7.7.11

**不受影响**:

- Cloud-Delivered FMC (**cdFMC**)

- Cisco Secure Firewall ASA Software

- Cisco Secure Firewall Threat Defense (FTD) 设备(当不由受影响的 FMC 管理时)

## ✅ 已修复版本

Cisco 已发布补丁。请参阅官方公告以获取每个分支的具体修复版本。

**建议**: 尽快升级到最新的修复版本。

## ⚠️ 利用详情

攻击者可以通过向 FMC Web 界面发送**特制 HTTP 请求**来利用此漏洞。该漏洞源于一个配置错误的启动时过程,该过程创建了一条备用身份验证路径,允许以 root 身份未经认证执行脚本。

公开的概念验证 (PoC) 漏洞利用代码在披露后不久即已出现。

## 🛡️ 缓解措施

1. **立即行动**: 应用 Cisco 提供的安全补丁。

2. 没有官方变通方法可用 — **打补丁是唯一的修复手段**。

3. 限制对 FMC 管理界面的访问(使用防火墙规则、VPN 或零信任分段)。

4. 监控针对 FMC Web 界面的可疑 HTTP 流量。

5. 使用 Cisco 的 Software Checker 工具验证您的版本。

**Cisco 官方安全公告**:

[https://sec.cloudapps.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-onprem-fmc-authbypass-5JPp45V2](https://sec.cloudapps.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-onprem-fmc-authbypass-5JPp45V2)

## 📚 参考资料

- [NVD 详情页](https://nvd.nist.gov/vuln/detail/CVE-2026-20079)

- [Cisco 官方公告](https://sec.cloudapps.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-onprem-fmc-authbypass-5JPp45V2)

- [相关漏洞: CVE-2026-20131](https://sec.cloudapps.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-fmc-rce-NKhnULJh) (同一产品中的另一个严重 RCE)

## 📝 说明

- 本仓库仅用于文档记录、研究和防御目的。

- 出于恶意目的的利用是非法的,并受到强烈谴责。

- 请始终遵循负责任的披露实践。

攻击者可以通过向 FMC Web 界面发送**特制 HTTP 请求**来利用此漏洞。该漏洞源于一个配置错误的启动时过程,该过程创建了一条备用身份验证路径,允许以 root 身份未经认证执行脚本。

公开的概念验证 (PoC) 漏洞利用代码在披露后不久即已出现。

## 🛡️ 缓解措施

1. **立即行动**: 应用 Cisco 提供的安全补丁。

2. 没有官方变通方法可用 — **打补丁是唯一的修复手段**。

3. 限制对 FMC 管理界面的访问(使用防火墙规则、VPN 或零信任分段)。

4. 监控针对 FMC Web 界面的可疑 HTTP 流量。

5. 使用 Cisco 的 Software Checker 工具验证您的版本。

**Cisco 官方安全公告**:

[https://sec.cloudapps.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-onprem-fmc-authbypass-5JPp45V2](https://sec.cloudapps.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-onprem-fmc-authbypass-5JPp45V2)

## 📚 参考资料

- [NVD 详情页](https://nvd.nist.gov/vuln/detail/CVE-2026-20079)

- [Cisco 官方公告](https://sec.cloudapps.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-onprem-fmc-authbypass-5JPp45V2)

- [相关漏洞: CVE-2026-20131](https://sec.cloudapps.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-fmc-rce-NKhnULJh) (同一产品中的另一个严重 RCE)

## 📝 说明

- 本仓库仅用于文档记录、研究和防御目的。

- 出于恶意目的的利用是非法的,并受到强烈谴责。

- 请始终遵循负责任的披露实践。标签:CISA项目, Cisco FMC, Cisco Secure Firewall, Cutter, CVE-2026-20079, CVSS 10.0, CWE-288, FTD, RCE, Root权限, Web报告查看器, Zero-Day, 思科, 攻击脚本, 未授权访问, 编程工具, 网络安全, 认证绕过, 远程代码执行, 逆向工具, 防火墙管理中心, 隐私保护, 零日漏洞, 高危漏洞