5herrii/wazuh-siem-file-integrity-monitoring

GitHub: 5herrii/wazuh-siem-file-integrity-monitoring

基于 Wazuh 构建的 SIEM 实验环境,通过文件完整性监控实时检测 Windows 终端的文件变更并分析告警事件。

Stars: 0 | Forks: 0

# Wazuh SIEM 文件完整性监控实验

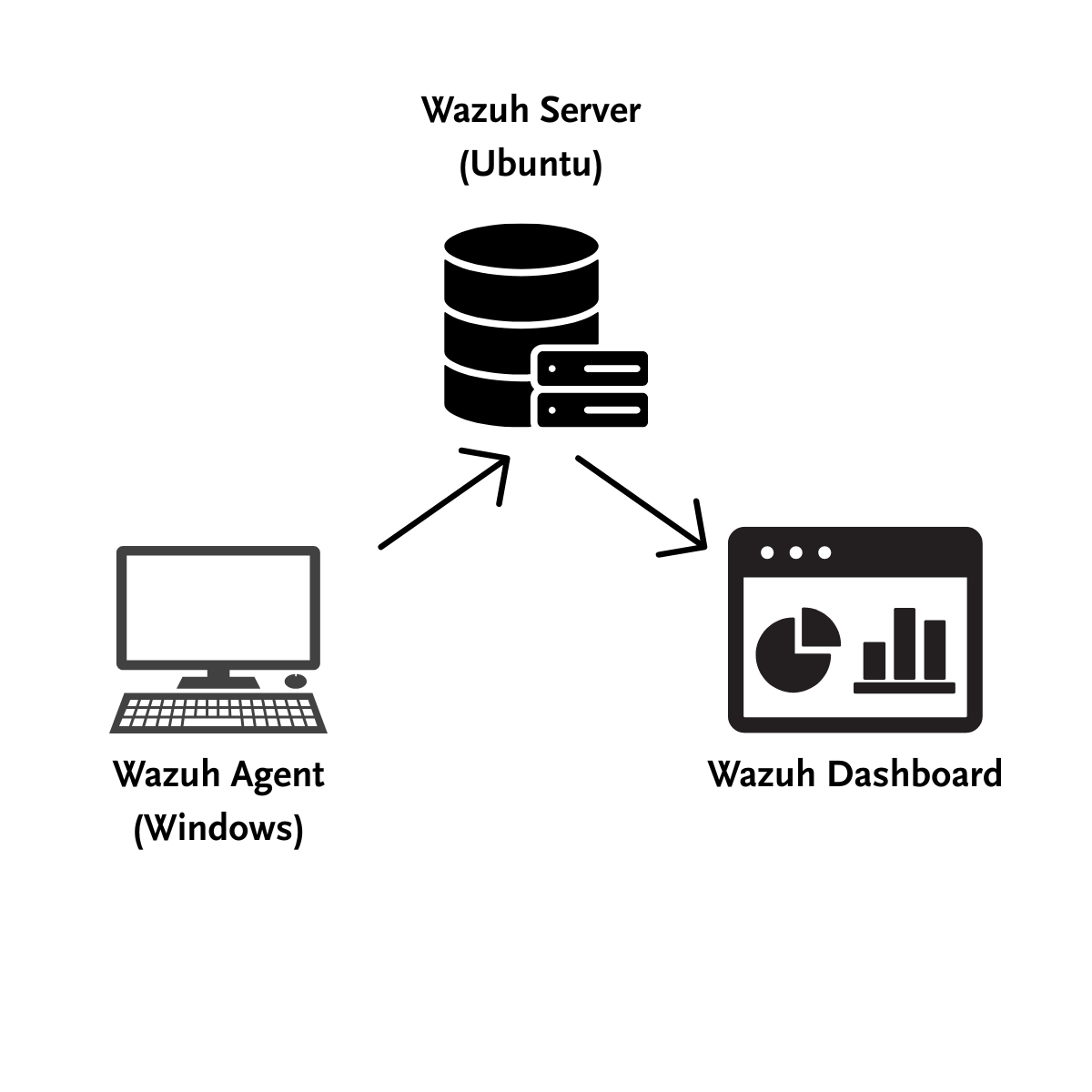

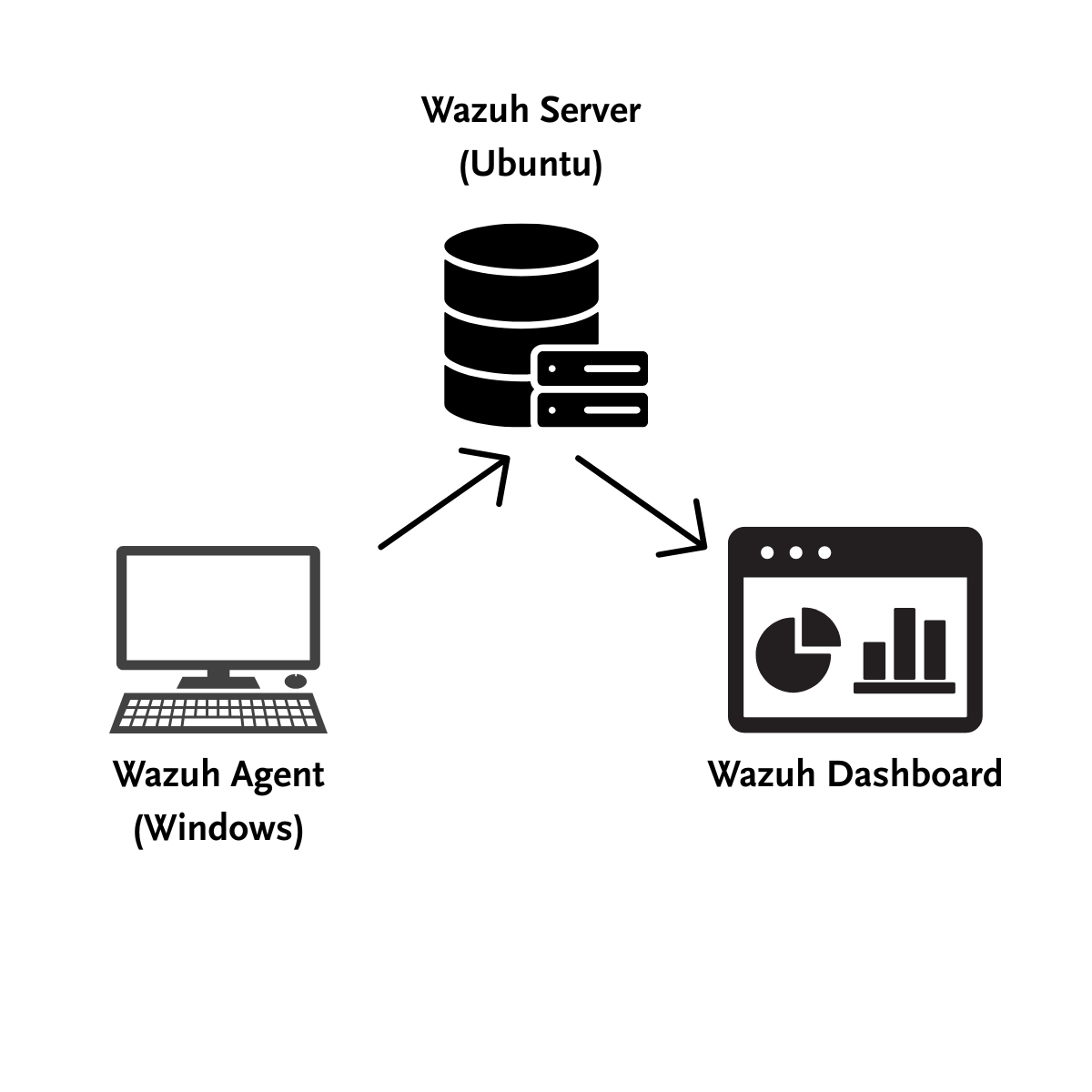

家庭实验室使用 Wazuh、一台 Ubuntu 虚拟机作为 Wazuh Manager,以及一个 Windows 终端作为 Wazuh Agent 构建,用于实时监控和检测文件更改。

## 概述

在这个项目中,我构建了一个基于 Wazuh 的 SIEM 实验室,使用文件完整性监控 (FIM) 来监控终端活动并检测未经授权的文件更改。Wazuh Manager 部署在一台 Ubuntu 虚拟机上,而一台 Windows 机器被配置为受监控的终端。

该实验室的目标是了解 SIEM 如何收集终端遥测数据、agent 如何与 manager 通信,以及如何通过 Wazuh 检测和调查文件的创建、删除和修改事件。

## 本项目展示了

- 使用 Wazuh 进行 SIEM 设置和部署

- Agent 接入与 manager-agent 通信

- 使用 Wazuh Syscheck 进行文件完整性监控 (FIM)

- 实时检测文件的创建、删除和修改

- 使用规则 ID、哈希值、时间戳和文件路径等告警元数据进行日志分析

实验室环境中的基本网络配置与故障排除

## 架构

Windows 终端 (Wazuh Agent) → Ubuntu VM (Wazuh Manager) → Wazuh Dashboard

## 配置

相关的文件完整性监控配置可在以下位置找到:

[configs/ossec.conf](configs/ossec.conf)

## 亮点

- 部署了带有 manager 和 agent 集成的工作正常的 Wazuh SIEM 实验室

- 为目标 Windows 目录配置了实时监控

- 为文件的创建、删除和修改事件生成告警

- 审查了检测数据,包括规则 ID 554、哈希值、时间戳、用户和文件路径

- 解决了设置问题,包括 agent 通信和 FIM 配置

## 详细操作说明

## 详细操作说明

有关设置、agent 注册、文件完整性监控配置、测试和故障排除的分步说明,可在 [DETAILED-WALKTHROUGH.md](DETAILED-WALKTHROUGH.md) 中找到。

## 配置

相关的文件完整性监控配置可在以下位置找到:

[configs/ossec.conf](configs/ossec.conf)

## 亮点

- 部署了带有 manager 和 agent 集成的工作正常的 Wazuh SIEM 实验室

- 为目标 Windows 目录配置了实时监控

- 为文件的创建、删除和修改事件生成告警

- 审查了检测数据,包括规则 ID 554、哈希值、时间戳、用户和文件路径

- 解决了设置问题,包括 agent 通信和 FIM 配置

## 详细操作说明

## 详细操作说明

有关设置、agent 注册、文件完整性监控配置、测试和故障排除的分步说明,可在 [DETAILED-WALKTHROUGH.md](DETAILED-WALKTHROUGH.md) 中找到。

## 配置

相关的文件完整性监控配置可在以下位置找到:

[configs/ossec.conf](configs/ossec.conf)

## 亮点

- 部署了带有 manager 和 agent 集成的工作正常的 Wazuh SIEM 实验室

- 为目标 Windows 目录配置了实时监控

- 为文件的创建、删除和修改事件生成告警

- 审查了检测数据,包括规则 ID 554、哈希值、时间戳、用户和文件路径

- 解决了设置问题,包括 agent 通信和 FIM 配置

## 详细操作说明

## 详细操作说明

有关设置、agent 注册、文件完整性监控配置、测试和故障排除的分步说明,可在 [DETAILED-WALKTHROUGH.md](DETAILED-WALKTHROUGH.md) 中找到。

## 配置

相关的文件完整性监控配置可在以下位置找到:

[configs/ossec.conf](configs/ossec.conf)

## 亮点

- 部署了带有 manager 和 agent 集成的工作正常的 Wazuh SIEM 实验室

- 为目标 Windows 目录配置了实时监控

- 为文件的创建、删除和修改事件生成告警

- 审查了检测数据,包括规则 ID 554、哈希值、时间戳、用户和文件路径

- 解决了设置问题,包括 agent 通信和 FIM 配置

## 详细操作说明

## 详细操作说明

有关设置、agent 注册、文件完整性监控配置、测试和故障排除的分步说明,可在 [DETAILED-WALKTHROUGH.md](DETAILED-WALKTHROUGH.md) 中找到。标签:AMSI绕过, HTTP/HTTPS抓包, Syscheck, Wazuh, x64dbg, 威胁检测, 子域枚举, 安全事件响应, 安全实验, 安全运营, 开源安全工具, 异常检测, 态势感知, 扫描框架, 生成式AI安全, 端点监控, 系统运维, 网络安全实验, 虚拟机, 逆向工程平台