abdulrahmanalsalfy/SOC-malware-analysis-

GitHub: abdulrahmanalsalfy/SOC-malware-analysis-

一个企业级SOC实验室模拟项目,整合了安全监控、入侵检测和恶意软件分析技术,用于学习和实践网络安全运营全流程。

Stars: 1 | Forks: 0

# SOC-malware-analysis-

# SOC 实验室与恶意软件分析项目

## 📌 概述

本项目展示了一个企业级安全运营中心 (SOC) 环境的设计与实施,并结合了高级恶意软件分析技术。

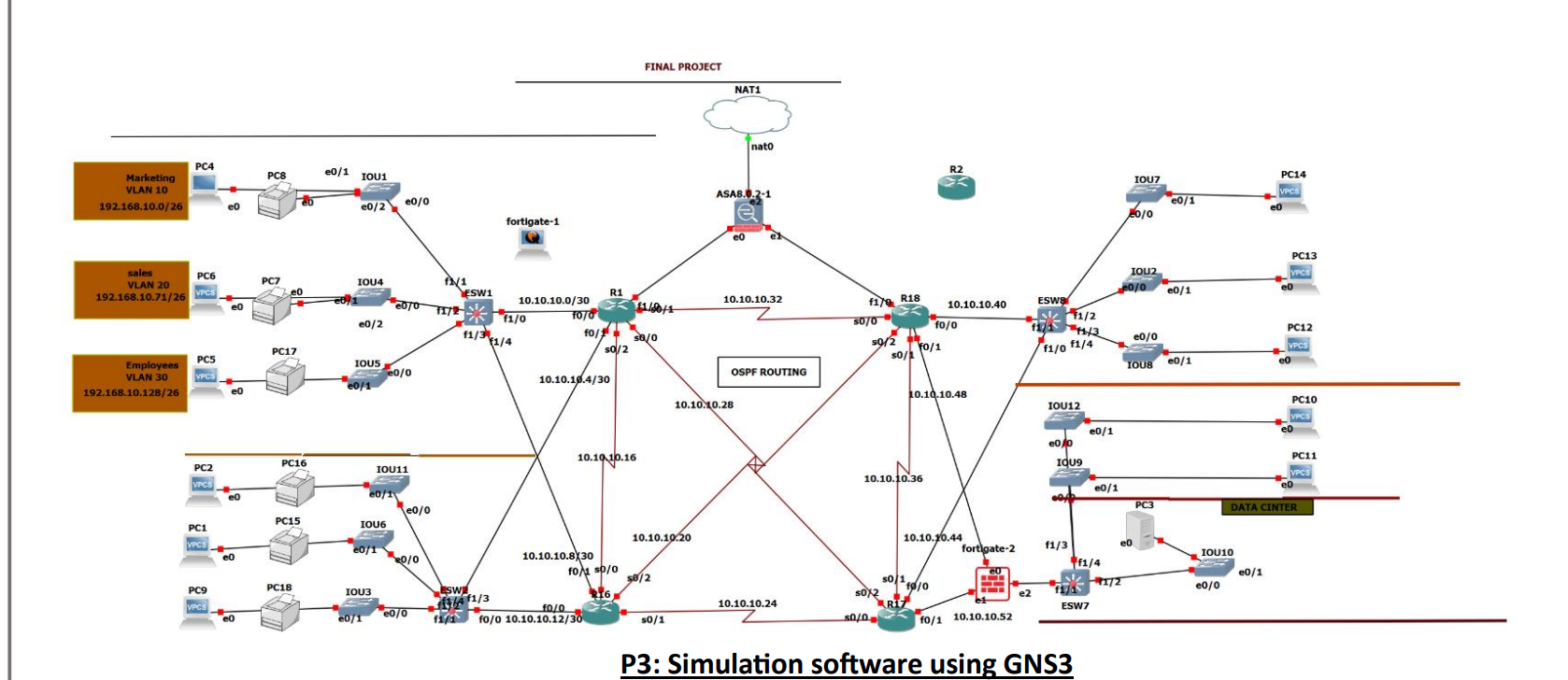

该项目模拟了一个真实的企业基础设施,包含多个部门、网络分段以及集成的安全监控和威胁检测。

## 🏢 SOC 实验室架构

### 主要特性:

- 多层企业网络设计

- 针对不同部门的 VLAN 分段

- 专用于监控和分析的 SOC 网络

- 结构化 IP 寻址方案

### 涉及技术:

- Splunk (SIEM)

- Snort (IDS)

- Wireshark

- TCP/IP 网络

## 🔍 SOC 监控与威胁检测

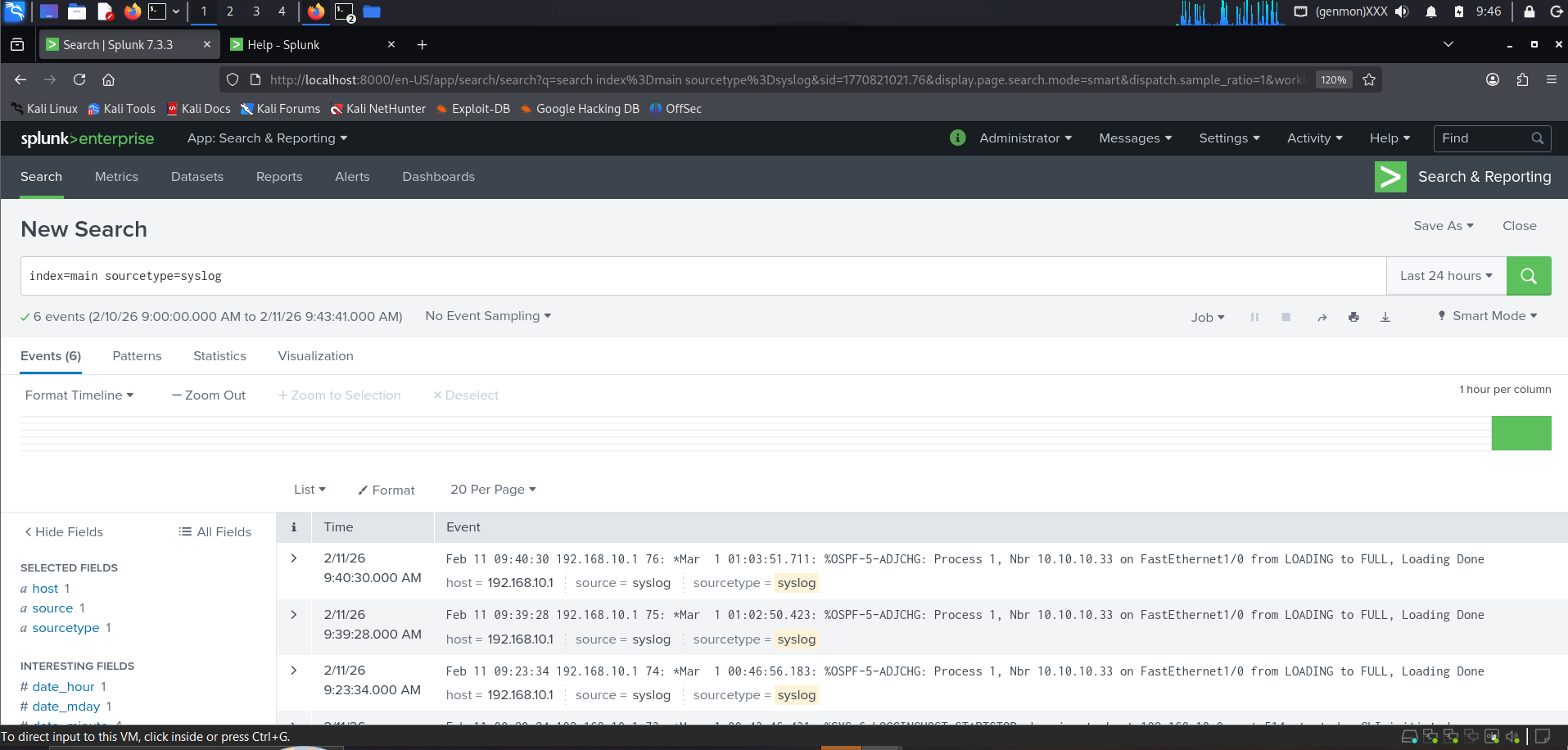

- 使用 Splunk 进行集中式日志收集与分析

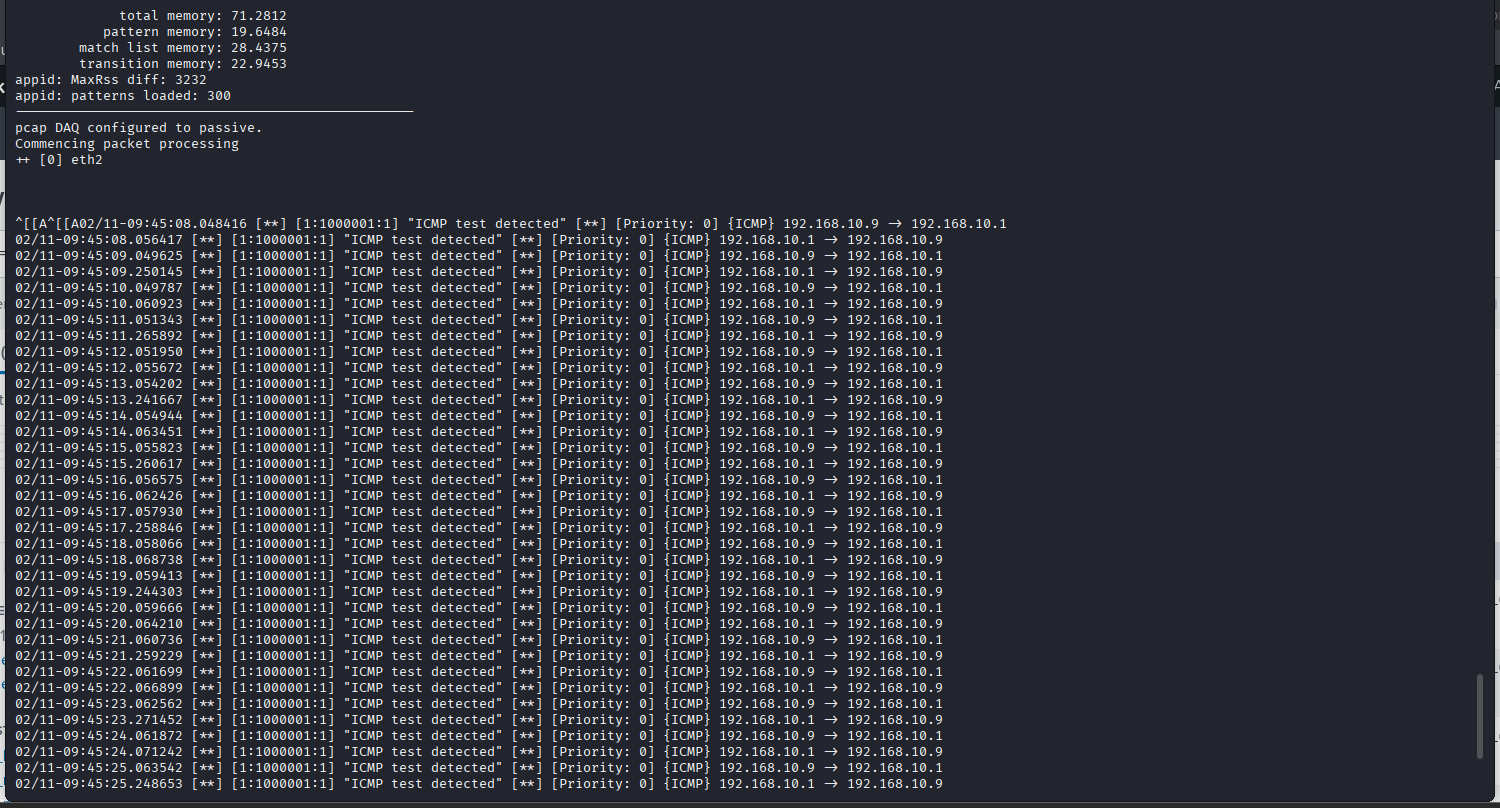

- 使用 Snort 进行入侵检测

- 检测内容:

- 暴力破解攻击

- 恶意软件感染

- 可疑的出站连接

- 告警分析与事件调查

## 🦠 恶意软件分析

### 应用技术:

- 静态分析

- 动态分析

- 高级静态分析

- 逆向工程 (基础)

### 主要发现:

- 识别了持久化机制

- 检测到了命令与控制 (C2) 通信

- 分析了恶意行为模式

## 🎯 威胁情报与检测

- 提取了失陷指标 (IOCs)

- 使用 MITRE ATT&CK 映射攻击技术

- 开发了:

- 用于检测的 Splunk 查询语句

- 用于恶意软件识别的 YARA 规则

## 📊 项目成果

- 模拟了真实世界的 SOC 运营

- 通过告警调优提高了检测准确性

- 生成了详细的事件响应报告

- 展示了网络安全实操技能

## 📁 文档

完整文档包括:

- 网络架构图

- VLAN 分段表

- IP 寻址架构

- SOC 监控截图

- 恶意软件分析报告

## ⚠️ 免责声明

本项目仅用于教育和道德网络安全目的。

未对任何真实系统造成损害,所有分析均在受控环境中进行。

## 📸 截图

### Splunk 仪表板

### Snort 告警

### 网络拓扑图

## 👤 作者

[Abdulrahman Al-Salfy]

标签:ATT&CK框架, C2通信, DAST, DNS信息、DNS暴力破解, IOCs, IP 地址批量处理, SOC实验室, VLAN划分, Wireshark, YARA规则, 云安全监控, 云资产清单, 企业网络模拟, 免杀技术, 入侵检测系统, 句柄查看, 合规性检查, 威胁情报, 安全数据湖, 安全运营中心, 并发处理, 开发者工具, 恶意软件分析, 持久化机制, 暴力破解检测, 网络分段, 网络安全, 网络映射, 蜜罐, 证书利用, 逆向工程, 隐私保护, 静态分析