legiormercy-stack/Basic-SIEM-Log-Analysis-Using-Splunk

GitHub: legiormercy-stack/Basic-SIEM-Log-Analysis-Using-Splunk

基于 Splunk 的基础 SIEM 日志分析实战教程,通过检测可疑登录活动和暴力破解攻击来帮助初学者掌握安全事件分析的核心技能。

Stars: 0 | Forks: 0

# 使用 Splunk 进行基础 SIEM 日志分析

## 目标

通过在 Splunk 中摄取和分析安全日志,检测可疑登录活动(如重复的登录失败尝试和潜在的暴力破解攻击),展示基础的安全信息与事件管理 (SIEM) 技能。

### 学到的技能

- SIEM 日志监控与分析

- 使用 Splunk Search Processing Language (SPL) 进行日志搜索和过滤

- 识别失败的登录尝试

- 检测重复的身份验证失败 / 暴力破解指标

- 调查 source、host 和 sourcetype 字段

- 基础事件检测与分诊

### 使用的工具

- Splunk Enterprise – 用于日志摄取、搜索和分析。

- CSV 日志文件 – 作为模拟安全日志的数据源

- Windows OS – 分析环境

## 步骤

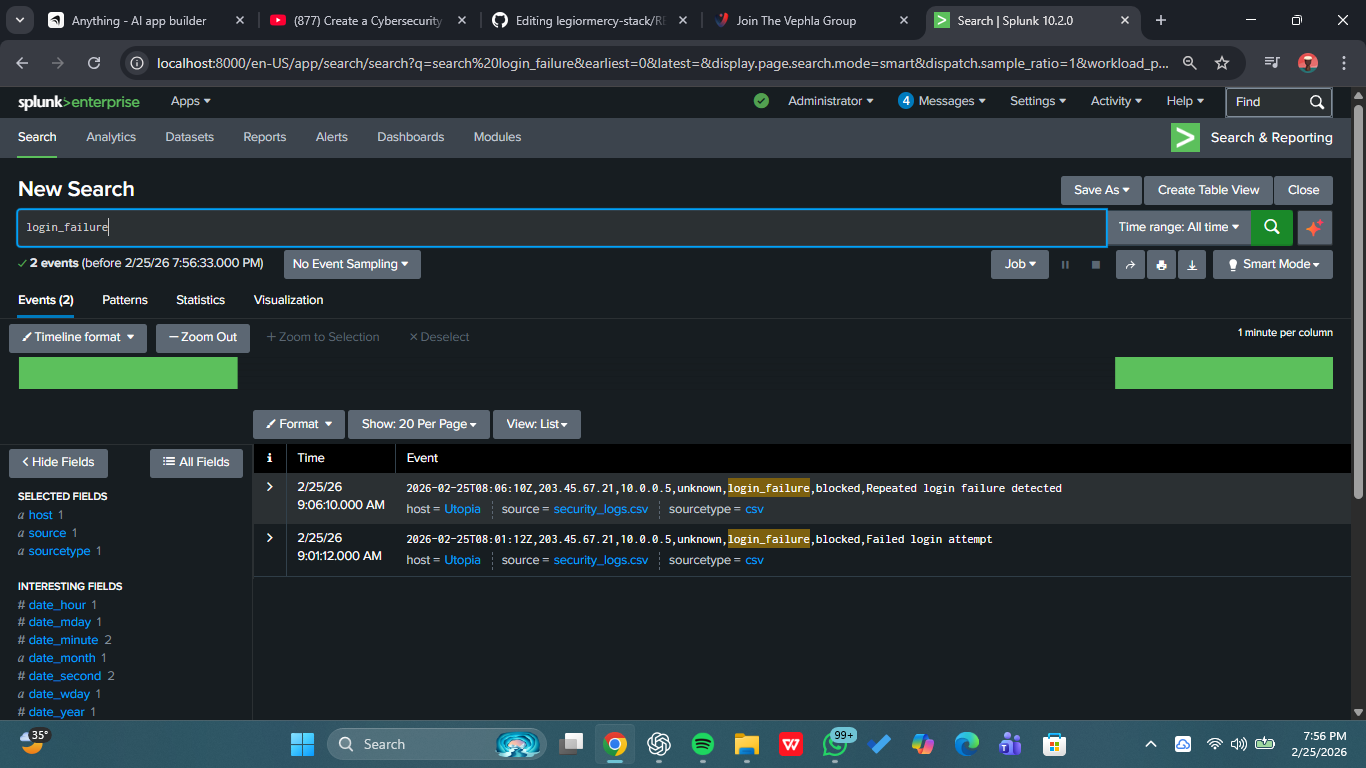

此截图显示了 Splunk Search & Reporting 界面,我在其中查询了关键字 _login_failure_,以定位与身份验证相关的安全事件。

搜索结果显示:

- 登录失败尝试的时间戳,

- 源日志文件 (security_logs.csv),

- 源类型 (csv),

- 受影响的主机 (Utopia),

- 事件详细信息,例如被阻止的尝试和重复的登录失败检测,

- 与失败尝试相关联的 IP 地址。

这展示了执行基础日志分析和识别可疑身份验证模式的能力。

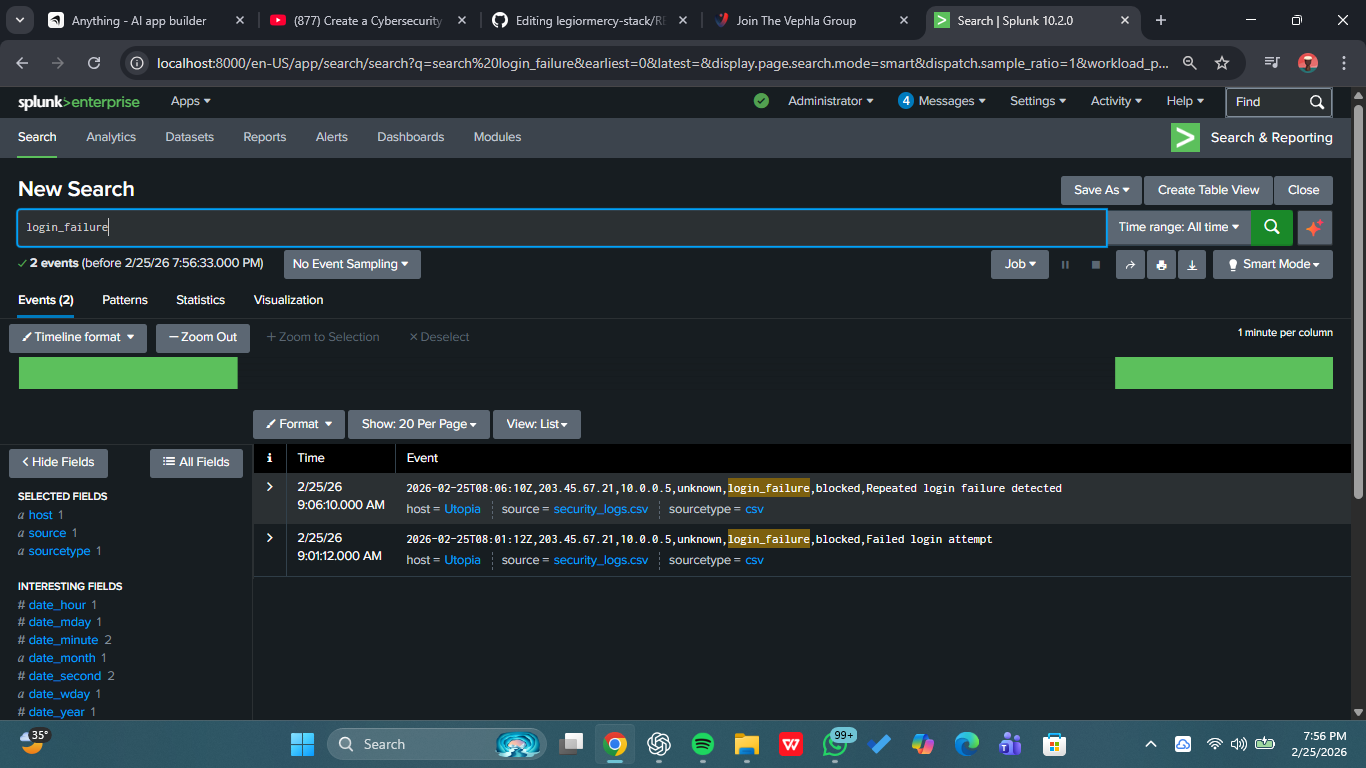

此截图显示了 Splunk Search & Reporting 界面,我在其中查询了关键字 _login_failure_,以定位与身份验证相关的安全事件。

搜索结果显示:

- 登录失败尝试的时间戳,

- 源日志文件 (security_logs.csv),

- 源类型 (csv),

- 受影响的主机 (Utopia),

- 事件详细信息,例如被阻止的尝试和重复的登录失败检测,

- 与失败尝试相关联的 IP 地址。

这展示了执行基础日志分析和识别可疑身份验证模式的能力。

此截图显示了 Splunk Search & Reporting 界面,我在其中查询了关键字 _login_failure_,以定位与身份验证相关的安全事件。

搜索结果显示:

- 登录失败尝试的时间戳,

- 源日志文件 (security_logs.csv),

- 源类型 (csv),

- 受影响的主机 (Utopia),

- 事件详细信息,例如被阻止的尝试和重复的登录失败检测,

- 与失败尝试相关联的 IP 地址。

这展示了执行基础日志分析和识别可疑身份验证模式的能力。

此截图显示了 Splunk Search & Reporting 界面,我在其中查询了关键字 _login_failure_,以定位与身份验证相关的安全事件。

搜索结果显示:

- 登录失败尝试的时间戳,

- 源日志文件 (security_logs.csv),

- 源类型 (csv),

- 受影响的主机 (Utopia),

- 事件详细信息,例如被阻止的尝试和重复的登录失败检测,

- 与失败尝试相关联的 IP 地址。

这展示了执行基础日志分析和识别可疑身份验证模式的能力。标签:AMSI绕过, CSV, PB级数据处理, PoC, SOC分析师, SPL, Splunk搜索处理语言, 基础安全, 威胁检测, 安全事件监控, 安全运维, 安全运营中心, 异常登录, 情报分析, 攻击溯源, 数据摄取, 日志查询, 日志过滤, 暴力破解, 网络安全, 网络映射, 网络诊断, 身份验证失败, 隐私保护