Survivor-sid/Privilege-escalation-toolkit

GitHub: Survivor-sid/Privilege-escalation-toolkit

一个模块化的 Linux 提权向量自动枚举工具,通过只读扫描识别系统配置缺陷并生成风险分类报告。

Stars: 0 | Forks: 0

# Linux 提权自动化工具包

一个基于 Python 的模块化安全枚举工具包,用于识别常见的 Linux 提权错误配置,并为攻防安全工作流程生成结构化、风险分类的报告。

该工具专为教育环境、渗透测试实验室和安全研究而设计,自动化了安全评估后渗透阶段通常执行的手动枚举步骤。

## 概述

提权漏洞通常源于细微的系统配置错误,例如不安全的文件权限、配置不当的 sudo 规则、脆弱的 cron 任务或分配不当的 Linux capabilities。手动发现这些问题既耗时又容易出错。

本工具包通过系统性地扫描 Linux 系统以查找常见的提权向量、基于可利用性对发现进行分类,并生成适合修复或进一步分析的结构化报告,从而自动化了发现过程。

该工具严格以只读模式运行,不执行主动利用。

## 主要功能

- 常见 Linux 提权向量的自动化枚举

- 具有基于严重性优先级排序的风险分类引擎

- 易于扩展的模块化架构

- 人类可读和机器可读的报告

- 专为 Kali Linux 和 Metasploitable 2 等漏洞实验室环境设计

- 轻量级且依赖极少

## 提权检查项

模块 描述

系统信息 收集 OS 版本、内核版本、用户身份

SUID 扫描 识别以提升权限运行的二进制文件

Linux Capabilities 扫描 检测具有特殊内核 capabilities 的二进制文件

全局可写文件 查找所有用户均可修改的文件

Cron 任务枚举 识别可能被利用的计划任务

Sudo 权限分析 检测有风险的 sudo 配置

服务枚举 列出可能扩大攻击面的正在运行的服务

## 内核版本检查 捕获内核版本以用于 CVE 关联

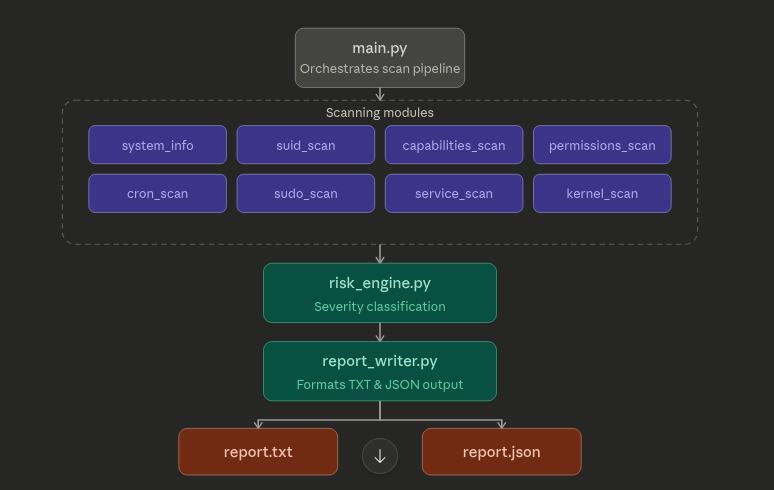

## 架构

## 项目结构

```

priv-esc-toolkit/

│

├── main.py

├── requirements.txt

│

├── core/

│ ├── risk_engine.py

│ └── report_writer.py

│

├── modules/

│ ├── system_info.py

│ ├── suid_scan.py

│ ├── capabilities_scan.py

│ ├── permissions_scan.py

│ ├── cron_scan.py

│ ├── sudo_scan.py

│ ├── service_scan.py

│ └── kernel_scan.py

│

└── reports/

├── report.txt

└── report.json

```

## 安装

```

git clone https://github.com/Survivor-sid/Privilege-escalation-toolkit.git

cd priv-esc-toolkit

pip install -r requirements.txt

```

## 使用方法

```

sudo python main.py

```

报告自动生成在:

reports/report.txt reports/report.json

## 严重性分类模型

严重性 描述

CRITICAL 直接获取 root 权限的路径

HIGH 极易被利用的错误配置

MEDIUM 需要额外条件

LOW 信息性或加固建议

## 测试环境

- Kali Linux

- Metasploitable 2

- VirtualBox 实验环境

## 道德使用免责声明

本工具仅用于:

- 教育用途

- 授权的渗透测试

- 实验环境

- 安全研究

请勿在未经明确许可的系统上使用本工具。

标签:Cron, Homebrew安装, Linux Capabilities, Metasploitable, Privilege Escalation, Python, Sudo, SUID, 协议分析, 反射式DLL注入, 安全基线检查, 无后门, 无线安全, 权限提升, 枚举, 系统提权, 系统配置审查, 网络安全, 网络调试, 自动化, 逆向工具, 隐私保护