dan-chui/Threat-Hunt-Ransomware-Investigation

GitHub: dan-chui/Threat-Hunt-Ransomware-Investigation

使用 Microsoft Defender 与 KQL 重构勒索软件多阶段攻击的教学与实践项目。

Stars: 0 | Forks: 0

# 威胁狩猎:勒索软件入侵调查

_使用 Microsoft Defender 和 KQL 重构多阶段勒索软件攻击_

## 概述

本次威胁狩猎利用 Microsoft Defender for Endpoint 遥测数据,对多个主机上的可疑活动进行了调查。目标是重构攻击生命周期、识别攻击者技术手段,并确定妥协范围。

调查发现了一次多阶段攻击,涉及侦察、凭证发现、命令与控制、数据 staging 以及勒索软件部署。

## 执行摘要

本次调查识别出一场影响两台主机(AS-PC2 和 AS-SRV)的多阶段勒索软件入侵。攻击者利用 LOLBins 进行工具交付,执行网络侦察和凭证发现,通过 AnyDesk 建立远程访问,并在勒索软件部署前进行数据 staging。

关键发现:

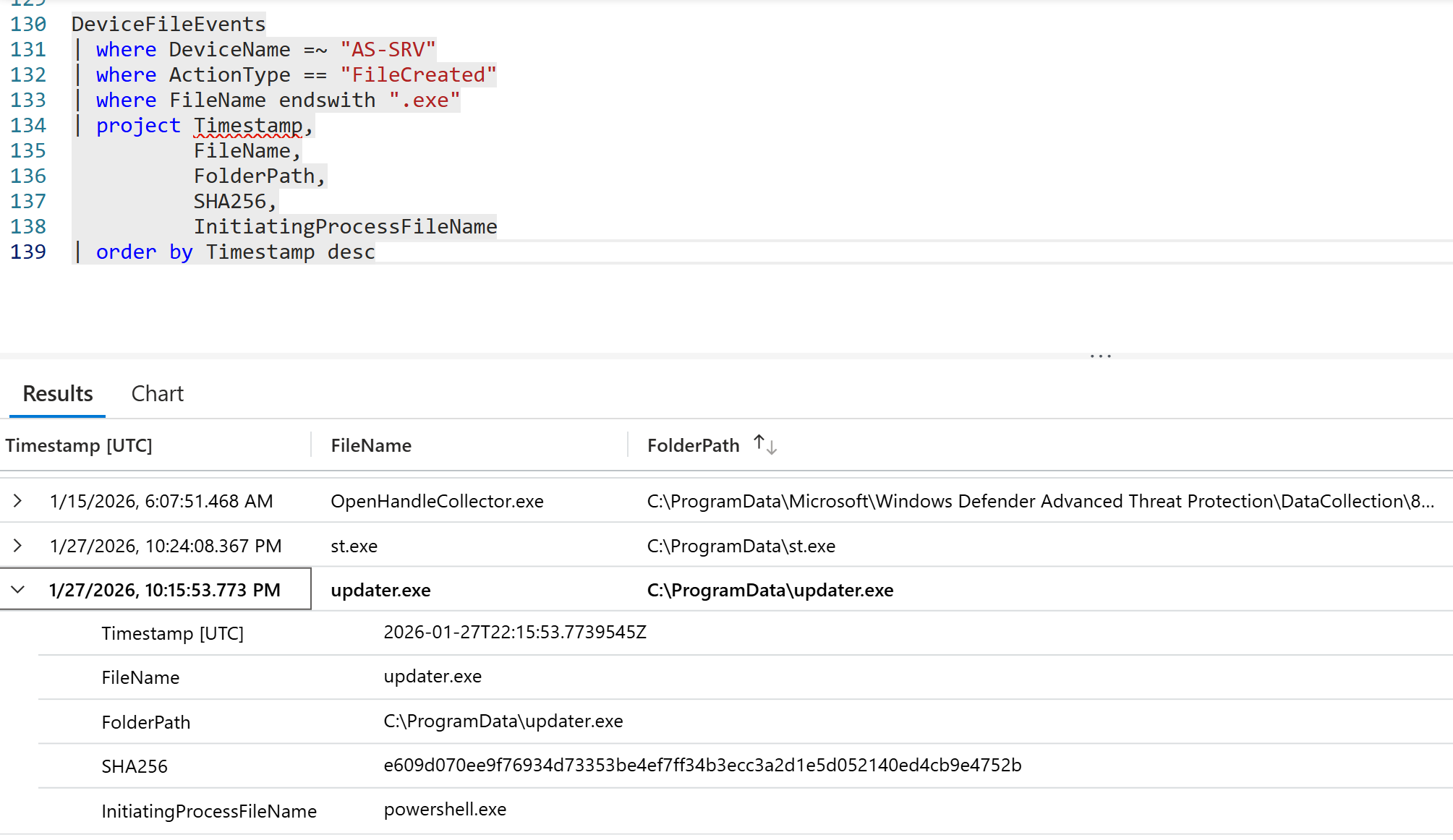

- 勒索软件载荷:`updater.exe`

- SHA256:`e609d070ee9f76934d73353be4ef7ff34b3ecc3a2d1e5d052140ed4cb9e4752b`

- 初始加密时间戳:**22:18:33 UTC**

- 删除影子副本以阻止恢复

- 通过基于脚本的删除执行了清理

该攻击展示了与 MITRE ATT&CK 技术对齐的常见勒索软件手法。

## 交付物 📄

👉 可通过我的网络安全博客 [Happy Bytes](https://happy-bytes.vercel.app/blogs/threat_hunt_ransomware) 下载执行摘要报告

- 在 GitHub 上查看:[勒索软件威胁狩猎总结报告 (PDF)](report/Ransomware_Threat_Hunting_Summary_Report.pdf)

⚠️ 教育/防御性安全声明

本仓库包含网络安全学习练习和防御性

安全分析。材料记录了调查、威胁狩猎

或事件响应场景,仅用于教育和作品集目的。

不传播任何恶意软件、漏洞利用或进攻性工具。

任何 IP 地址、指标或工件均严格用于分析

和教育演示。

## 环境

### 遥测来源

Microsoft Defender for Endpoint

高级狩猎 (KQL)

### 使用的表

- DeviceProcessEvents

- DeviceFileEvents

- DeviceNetworkEvents

- DeviceEvents

### 调查系统

AS-PC2, AS-SRV

## 关键发现

- 观察到跨端点的多阶段入侵

- 使用 **LOLBins** 进行初始载荷交付

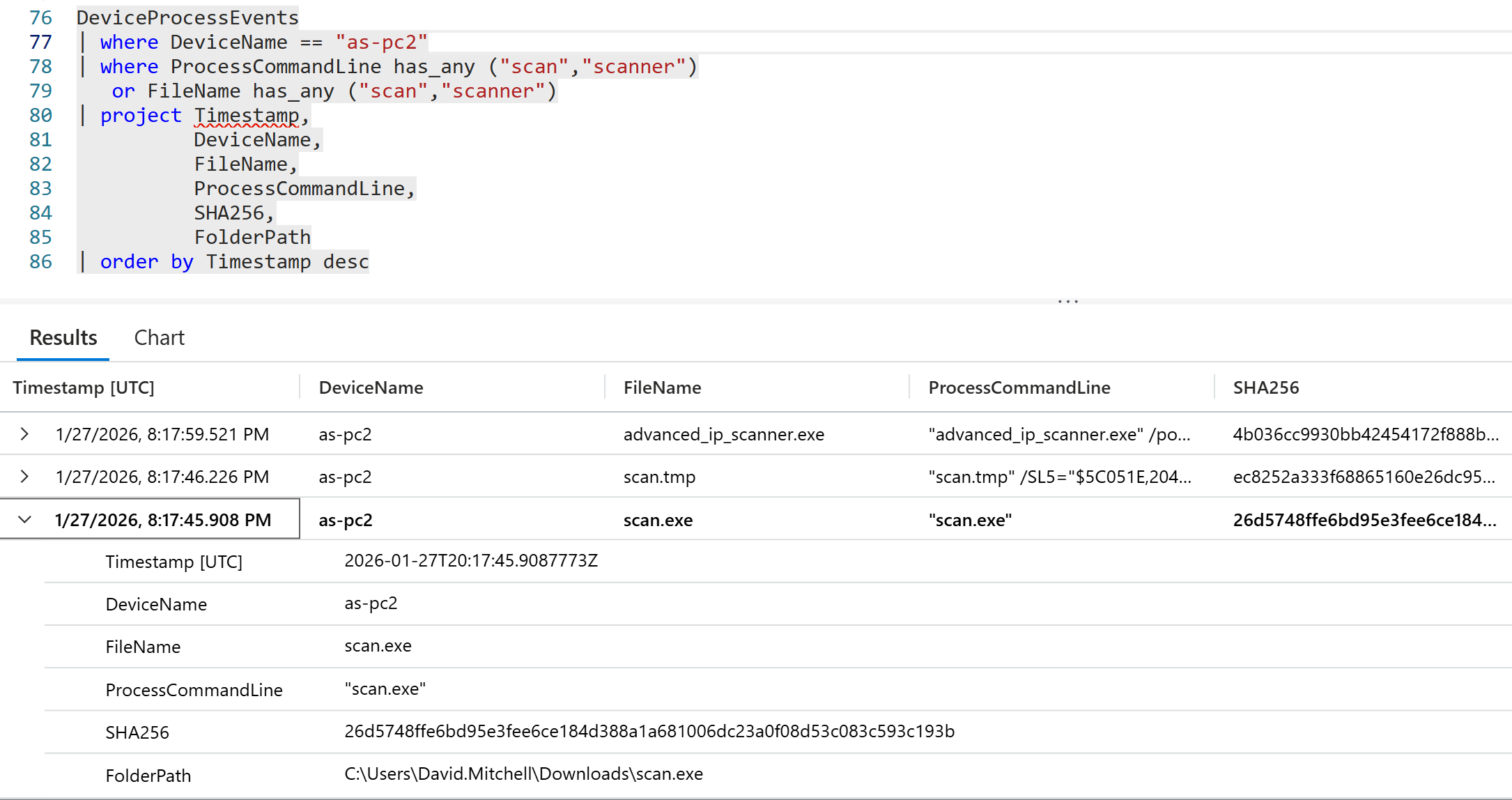

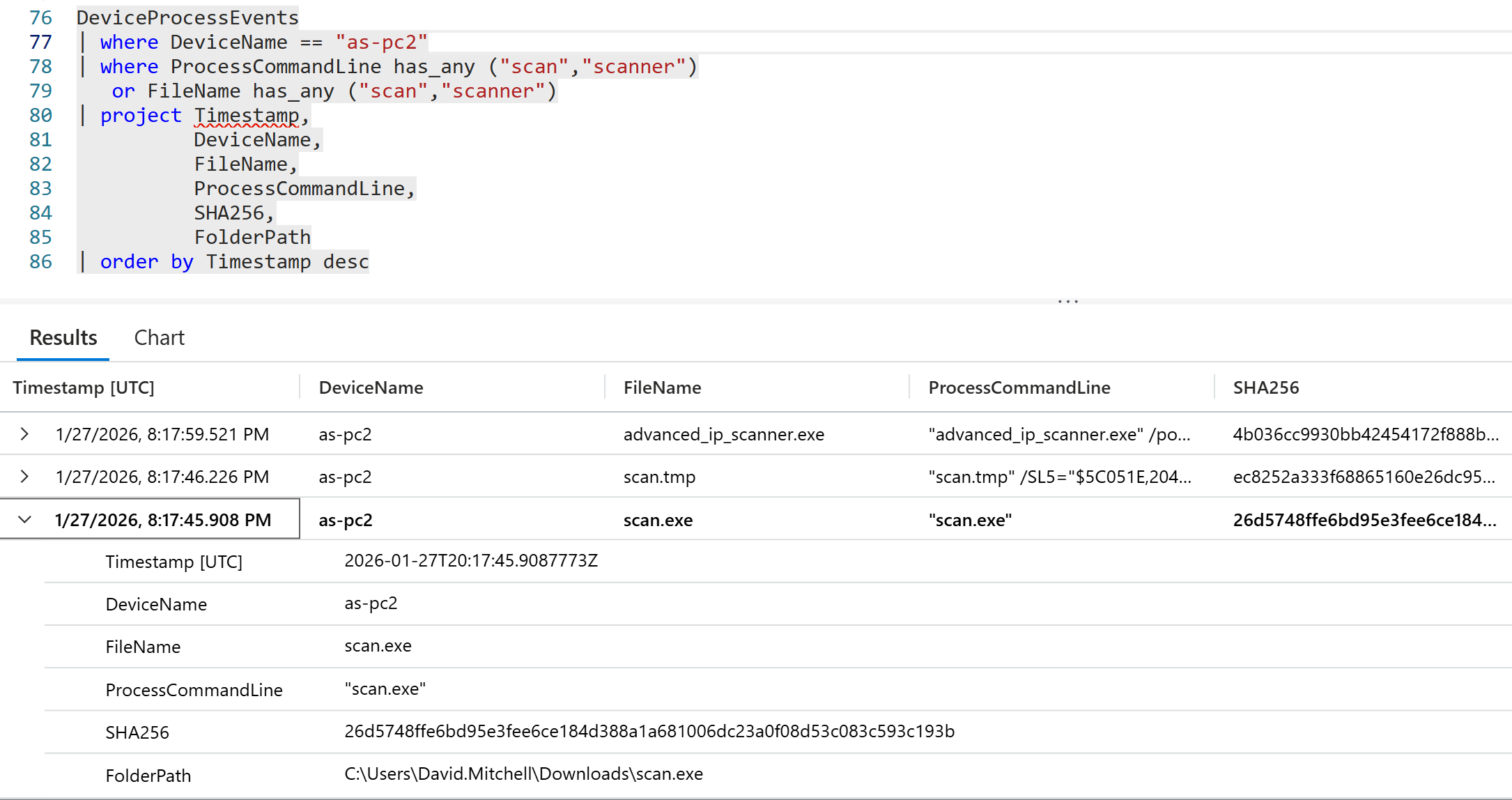

- 使用 `advanced_ip_scanner.exe` 进行网络扫描

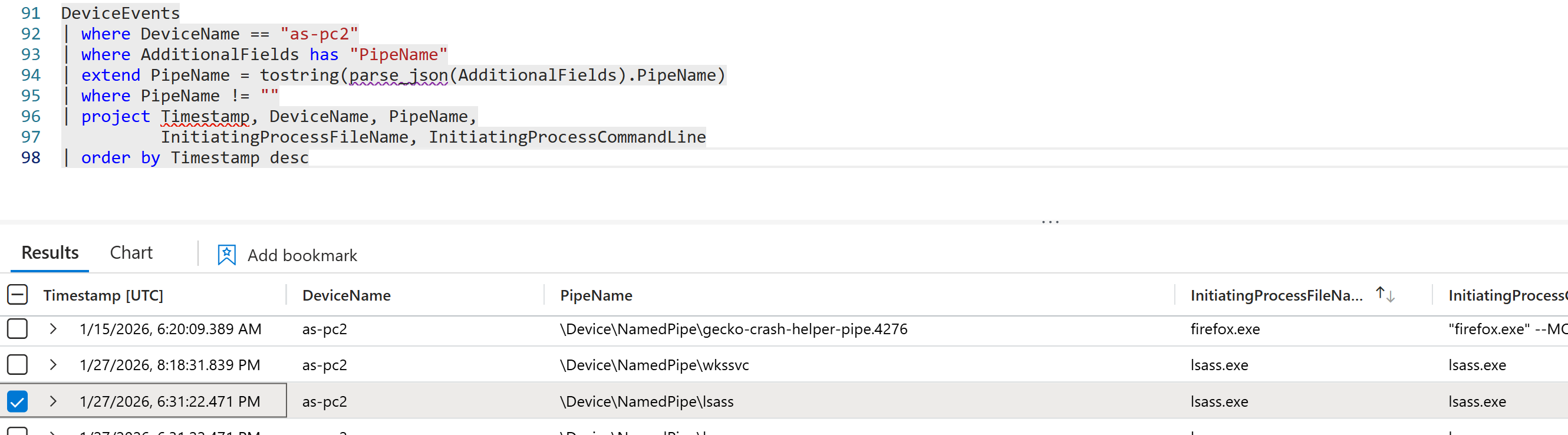

- 通过 LSASS 枚举进行凭证发现

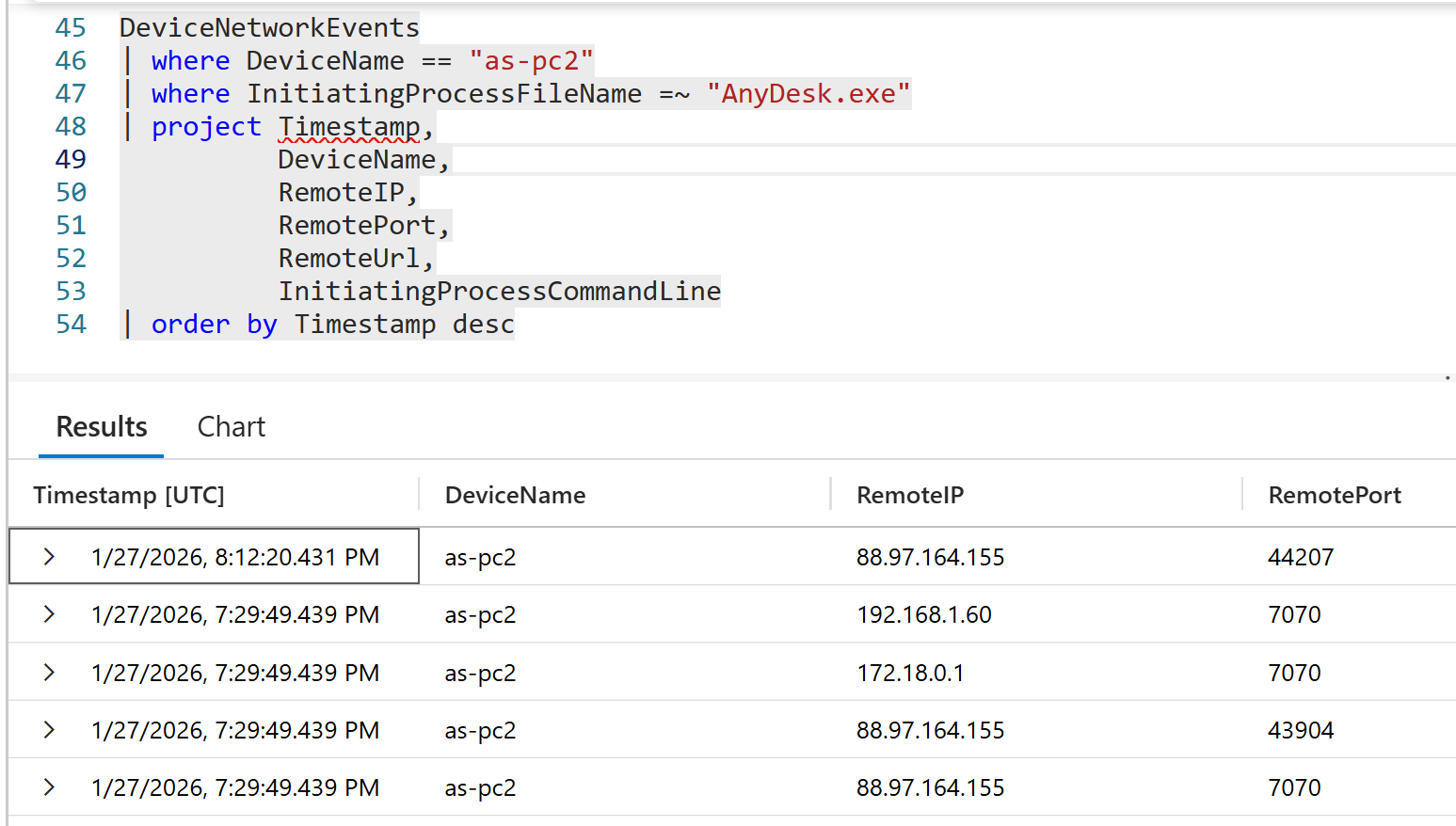

- 使用 `AnyDesk.exe` 建立持久性

- 检测到加密前的数据 staging 活动

- 观察到勒索软件执行和清理

## MITRE ATT&CK 映射

| 攻击阶段 | 技术 |

| ----------------- | ---------------------------------- |

| 初始访问 | T1105 – Ingress Tool Transfer |

| 执行 | T1059 – Command Execution |

| 侦察 | T1046 – Network Service Discovery |

| 凭证访问 | T1003 – OS Credential Dumping |

| 命令与控制 | T1071 – Application Layer Protocol |

| 渗出准备 | T1560 – Archive Collected Data |

| 防御规避 | T1562 – Disable Security Tools |

| 影响 | T1486 – Data Encrypted for Impact |

## 攻击时间线

```

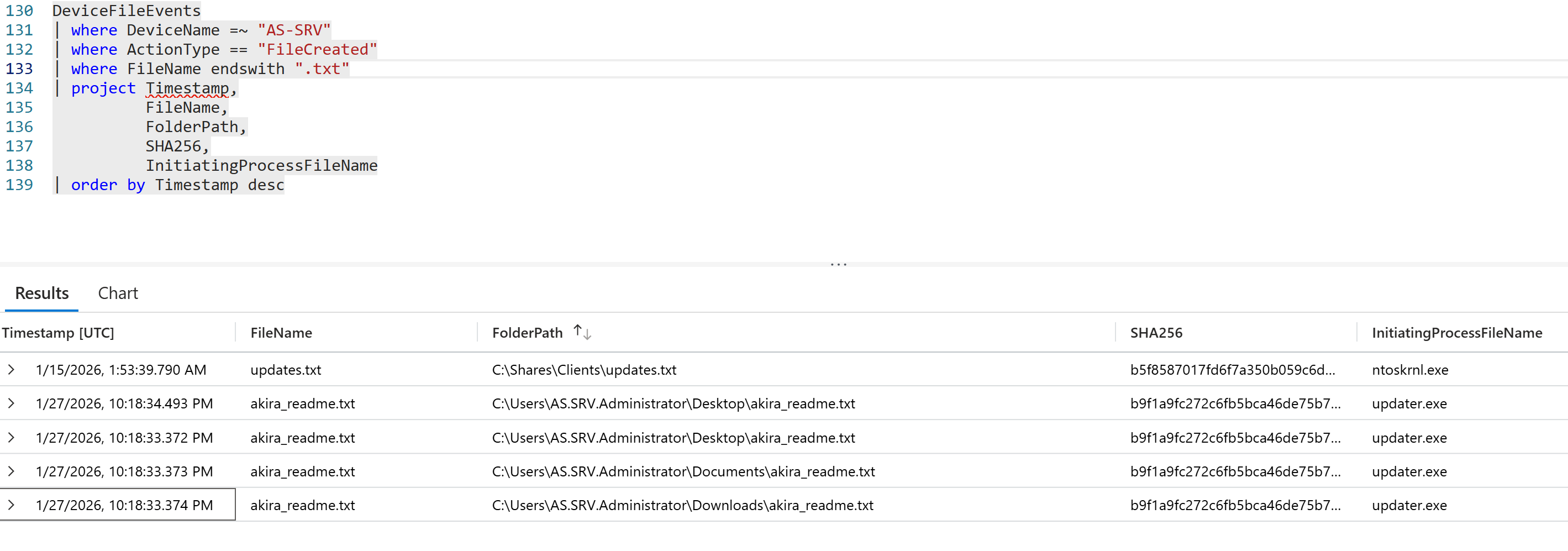

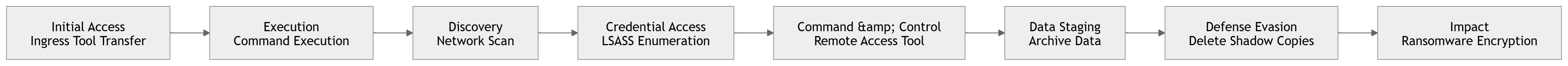

flowchart TD

A["22:10 Reconnaissance Begins

Network scanning observed"] B["22:12 Tools Downloaded

LOLBins used"] C["22:14 Security Controls Disabled"] D["22:15 Credential Discovery

tasklist | findstr lsass"] E["22:16 Data Staging"] F["22:18:33 Ransom Note Dropped

Encryption Begins"] G["22:19 Shadow Copies Deleted

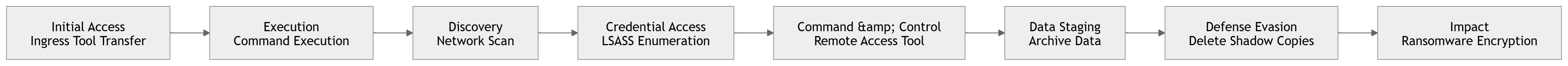

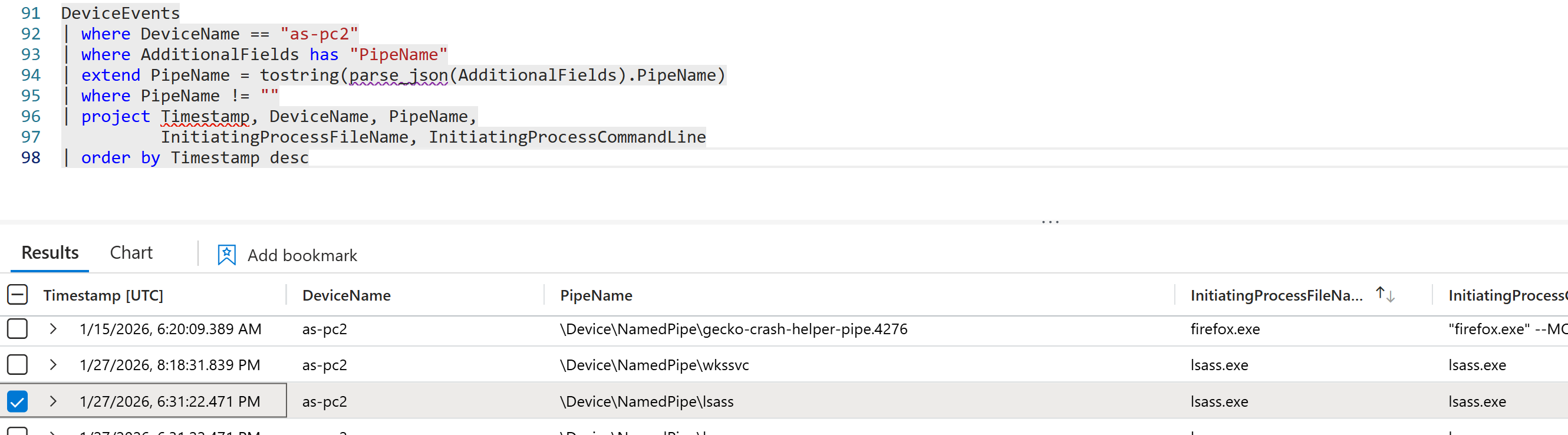

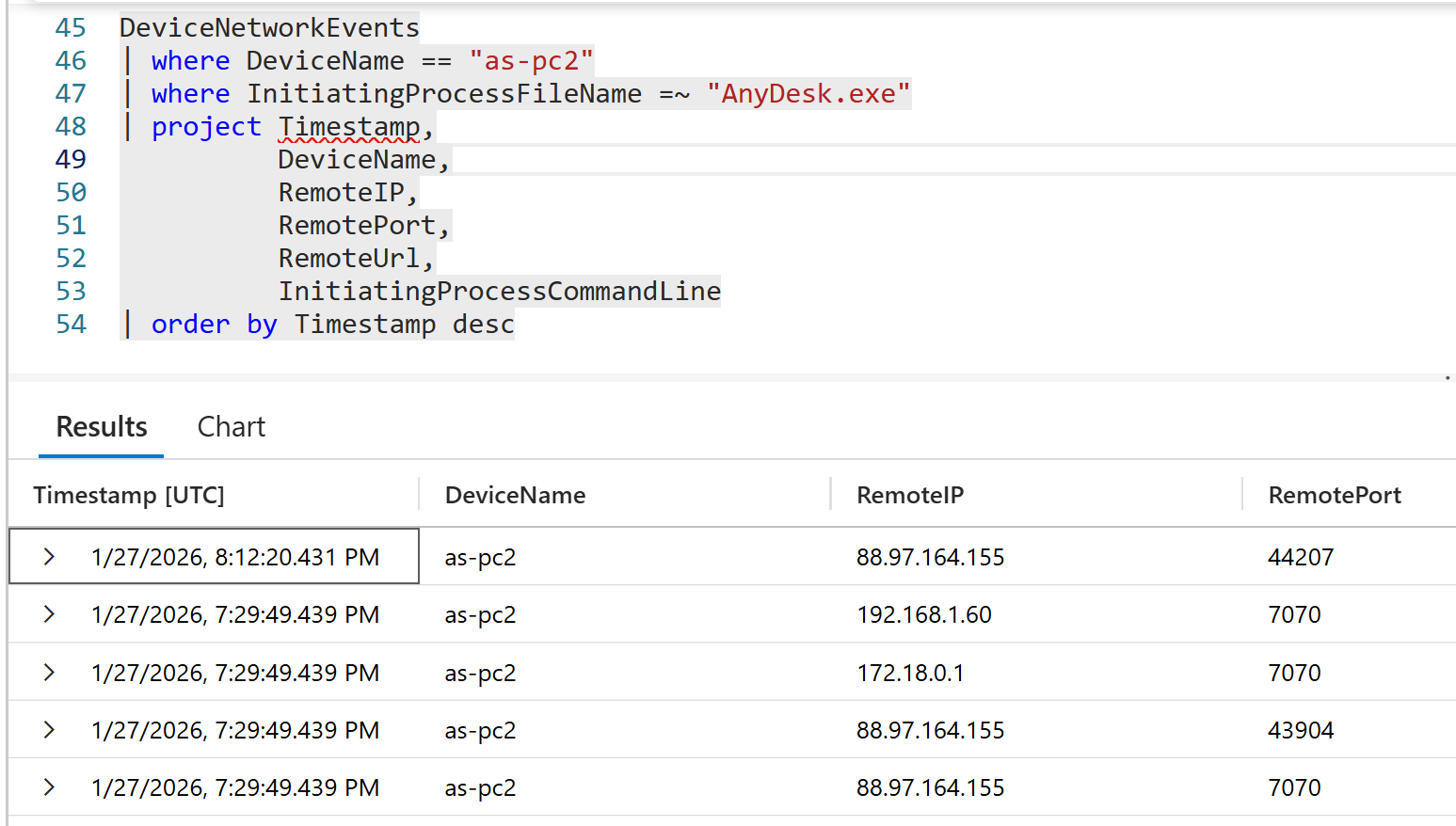

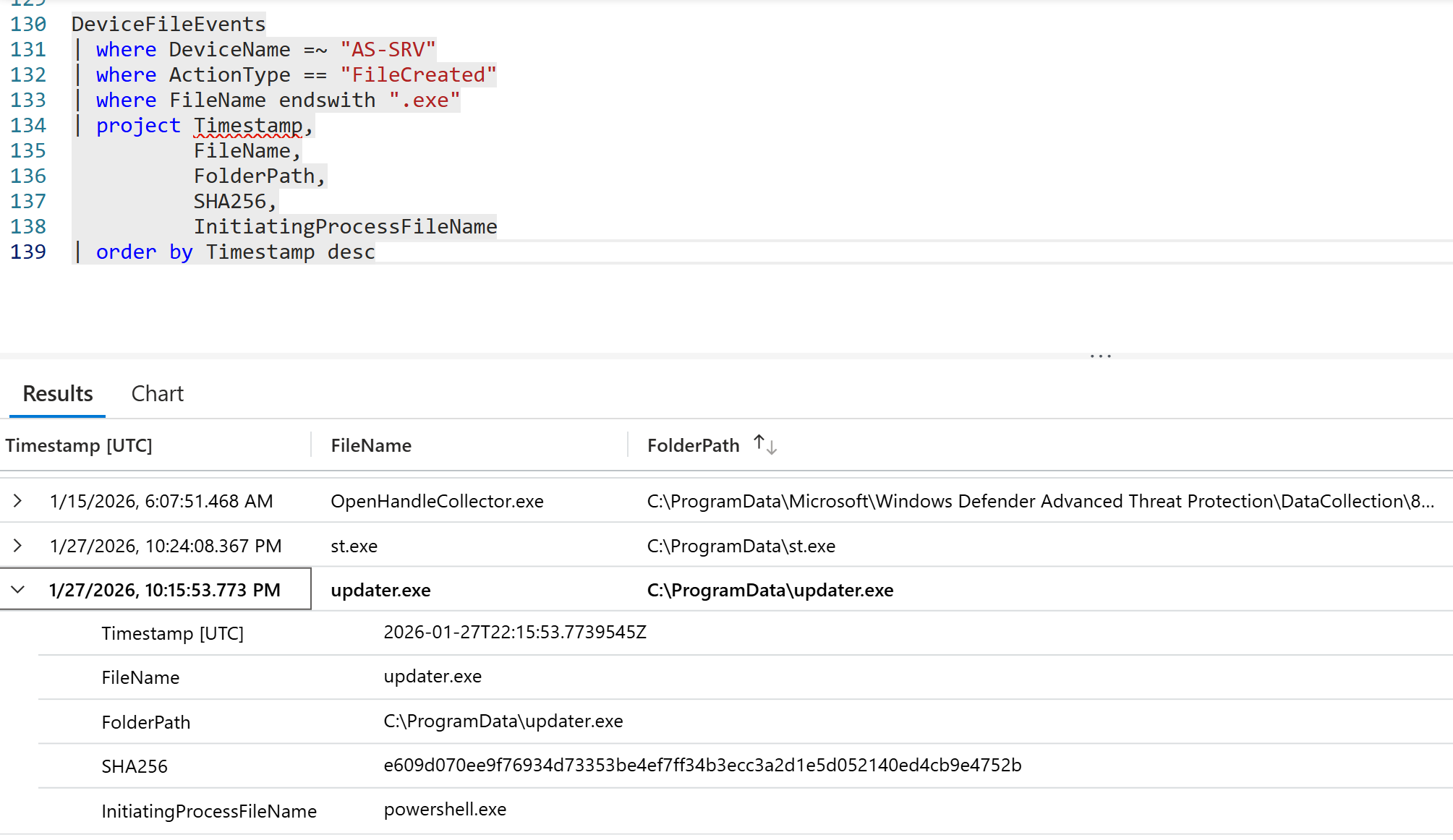

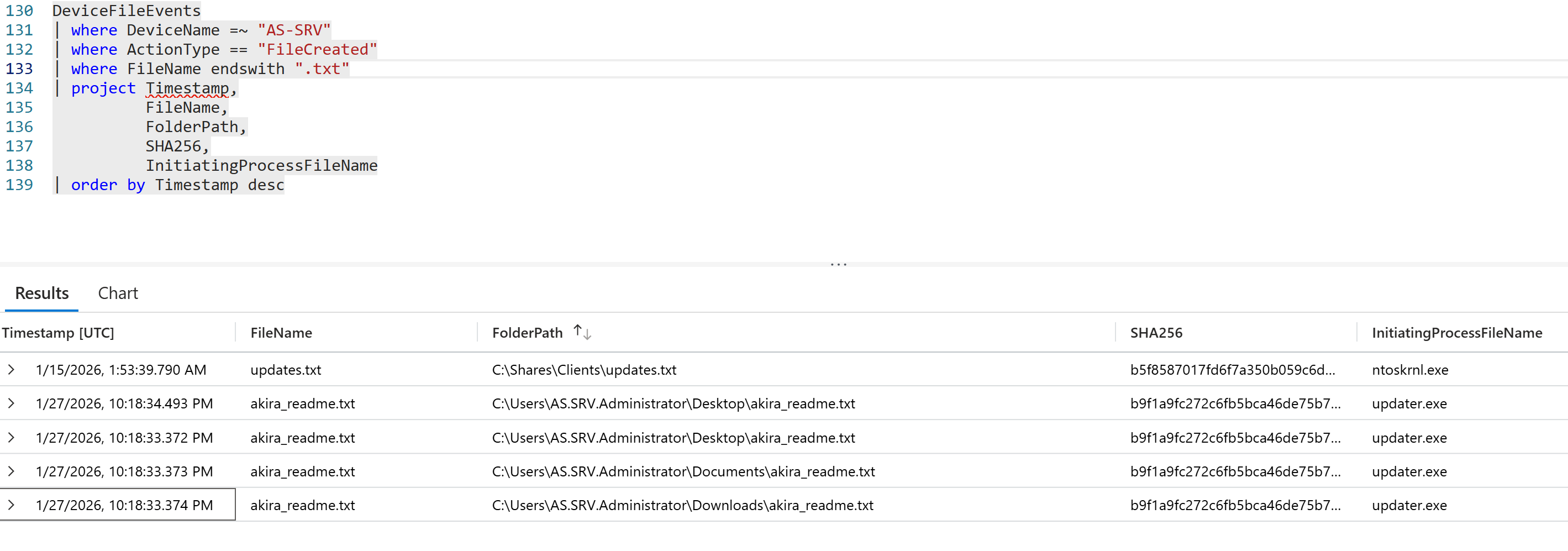

vssadmin delete shadows"] H["22:20 Ransomware Binary Deleted"] A --> B --> C --> D --> E --> F --> G --> H ``` 该时间线总结了从端点遥测中重构的攻击者活动序列。 ## 攻击流程(MITRE ATT&CK)  ## 阶段 1 - 侦察 攻击者进行了网络侦察以识别可访问的系统。 ### 观察到的工具 advanced_ip_scanner.exe ### 检测查询 ``` DeviceProcessEvents | where ProcessCommandLine has "scanner" | project Timestamp, DeviceName, FileName, ProcessCommandLine ``` ## 阶段 2 - 凭证发现 攻击者搜索 LSASS 进程以准备进行凭证窃取。 ### 使用的命令 ``` tasklist | findstr lsass ``` ### 检测查询 ``` DeviceProcessEvents | where ProcessCommandLine has "tasklist" | project Timestamp, DeviceName, ProcessCommandLine ``` ## 阶段 3 - 命令与控制 部署了远程访问工具以保持持久性。AnyDesk 的存在表明攻击者建立了持久的远程访问,实现了横向移动和命令执行。 ### 观察到的工具 AnyDesk.exe ### 检测查询 ``` DeviceProcessEvents | where FileName =~ "AnyDesk.exe" | project Timestamp, DeviceName, ProcessCommandLine ``` ## 阶段 4 - 数据 staging 文件在潜在数据 exfiltration 之前被压缩。这种活动与加密前的 staging 一致,攻击者在此准备数据以进行 exfiltration 或造成影响。 ### 检测查询 ``` DeviceFileEvents | where FileName matches regex @".*\.(zip|7z|rar)$" | project Timestamp, FileName, FolderPath, InitiatingProcessFileName ``` ## 阶段 5 – 勒索软件部署 勒索软件载荷被部署并在受感染系统上执行,标志着从侦察和 staging 到影响的转变。 ### 识别的恶意软件 `updater.exe` ### SHA256 `e609d070ee9f76934d73353be4ef7ff34b3ecc3a2d1e5d052140ed4cb9e4752b` ### 检测查询 ``` DeviceProcessEvents | where SHA256 == "e609d070ee9f76934d73353be4ef7ff34b3ecc3a2d1e5d052140ed4cb9e4752b" | project Timestamp, DeviceName, FileName, ProcessCommandLine ``` ## 阶段 6 - 备份破坏 攻击者删除备份副本以阻止恢复。 ### 使用的命令 ``` vssadmin delete shadows /all /quiet ``` ### 检测查询 ``` DeviceProcessEvents | where ProcessCommandLine has "vssadmin delete shadows" | project Timestamp, DeviceName, ProcessCommandLine ``` ## 阶段 7 - 加密 加密在勒索笔记创建时开始。 ### 勒索笔记时间 22:18:33 UTC ### 检测查询 ``` DeviceFileEvents | where FileName has_any ("readme","decrypt","recover","ransom") | project Timestamp, DeviceName, FileName, FolderPath ``` ## 阶段 8 - 证据清理 执行后,攻击者移除了勒索软件二进制文件。 ### 检测查询 ``` DeviceProcessEvents | where ProcessCommandLine has "updater.exe" | where ProcessCommandLine has_any ("del","Remove-Item") | project Timestamp, DeviceName, ProcessCommandLine ``` ## 妥协范围 勒索软件活动已在以下主机上确认: - AS-PC2(初始妥协 / staging) - AS-SRV(勒索软件执行目标) ## 妥协指标 **恶意文件:** updater.exe **SHA256:** e609d070ee9f76934d73353be4ef7ff34b3ecc3a2d1e5d052140ed4cb9e4752b **影子副本删除命令:** ``` vssadmin delete shadows /all /quiet ``` **凭证发现命令:** ``` tasklist | findstr lsass ``` ## 关键查询和结果截图 为了支持调查,存储库中包含了 Defender 高级狩猎查询和结果的截图。这些截图提供了用于重构攻击时间线的遥测视觉确认。 ### 侦察查询结果  ### 凭证发现查询结果  ### 勒索软件执行查询结果  ### 影子副本删除查询结果  ### 勒索笔记创建查询结果  ## 检测逻辑总结 以下行为用于检测恶意活动: - 带有可疑命令行参数的进程执行 - 已知 LOLBin 的滥用用于工具交付 - 在 staging 目录中创建归档文件 - 影子副本删除命令 - 执行已知勒索软件哈希 这些检测可以实施到 SIEM 或 EDR 告警中。 ## 检测机会 组织可以通过监控以下内容来检测类似攻击: ### 可疑的 LOLBin 下载 - certutil - powershell Invoke-WebRequest - bitsadmin ### 凭证发现命令 ``` tasklist | findstr lsass ``` ### 影子副本删除 ``` vssadmin delete shadows | wmic shadowcopy delete ``` ### 可疑的归档创建 在以下位置创建的文件: C:\ProgramData | C:\Users\Public | C:\Windows\Temp ## 分析师笔记 - 攻击者遵循典型的勒索软件剧本: - 通过工具下载进行初始访问 - 内部侦察 - 凭证发现 - 数据 staging - 通过加密实施影响 - 早期检测机会包括: - LOLBin 使用 - 网络扫描活动 - 凭证发现命令 - 清理技术的使用表明攻击者了解检测控制 ## 限制 - 分析基于可用的 Defender 遥测数据 - 未获得完整的网络流量可见性 - 某些攻击者操作可能未被完全捕获 ## 结论 本次威胁狩猎使用 Microsoft Defender 遥测数据重构了勒索软件入侵。攻击者进行了侦察、凭证发现、持久性建立和数据 staging,然后部署勒索软件。 监控 LOLBin 下载、凭证发现命令、影子副本删除和归档创建可以显著提高勒索软件检测和响应时间。此调查展示了如何通过端点遥测和有结构的威胁狩猎在影响发生前识别勒索软件活动。 ## 许可证 本项目仅用于 **教育和作品集演示目的**。 ## 联系 📬 欢迎在 [LinkedIn](https://www.linkedin.com/in/danchui/) 上连接或查看我的其他安全项目。 _欢迎反馈和讨论。感谢您的审阅。_ 🙏

Network scanning observed"] B["22:12 Tools Downloaded

LOLBins used"] C["22:14 Security Controls Disabled"] D["22:15 Credential Discovery

tasklist | findstr lsass"] E["22:16 Data Staging"] F["22:18:33 Ransom Note Dropped

Encryption Begins"] G["22:19 Shadow Copies Deleted

vssadmin delete shadows"] H["22:20 Ransomware Binary Deleted"] A --> B --> C --> D --> E --> F --> G --> H ``` 该时间线总结了从端点遥测中重构的攻击者活动序列。 ## 攻击流程(MITRE ATT&CK)  ## 阶段 1 - 侦察 攻击者进行了网络侦察以识别可访问的系统。 ### 观察到的工具 advanced_ip_scanner.exe ### 检测查询 ``` DeviceProcessEvents | where ProcessCommandLine has "scanner" | project Timestamp, DeviceName, FileName, ProcessCommandLine ``` ## 阶段 2 - 凭证发现 攻击者搜索 LSASS 进程以准备进行凭证窃取。 ### 使用的命令 ``` tasklist | findstr lsass ``` ### 检测查询 ``` DeviceProcessEvents | where ProcessCommandLine has "tasklist" | project Timestamp, DeviceName, ProcessCommandLine ``` ## 阶段 3 - 命令与控制 部署了远程访问工具以保持持久性。AnyDesk 的存在表明攻击者建立了持久的远程访问,实现了横向移动和命令执行。 ### 观察到的工具 AnyDesk.exe ### 检测查询 ``` DeviceProcessEvents | where FileName =~ "AnyDesk.exe" | project Timestamp, DeviceName, ProcessCommandLine ``` ## 阶段 4 - 数据 staging 文件在潜在数据 exfiltration 之前被压缩。这种活动与加密前的 staging 一致,攻击者在此准备数据以进行 exfiltration 或造成影响。 ### 检测查询 ``` DeviceFileEvents | where FileName matches regex @".*\.(zip|7z|rar)$" | project Timestamp, FileName, FolderPath, InitiatingProcessFileName ``` ## 阶段 5 – 勒索软件部署 勒索软件载荷被部署并在受感染系统上执行,标志着从侦察和 staging 到影响的转变。 ### 识别的恶意软件 `updater.exe` ### SHA256 `e609d070ee9f76934d73353be4ef7ff34b3ecc3a2d1e5d052140ed4cb9e4752b` ### 检测查询 ``` DeviceProcessEvents | where SHA256 == "e609d070ee9f76934d73353be4ef7ff34b3ecc3a2d1e5d052140ed4cb9e4752b" | project Timestamp, DeviceName, FileName, ProcessCommandLine ``` ## 阶段 6 - 备份破坏 攻击者删除备份副本以阻止恢复。 ### 使用的命令 ``` vssadmin delete shadows /all /quiet ``` ### 检测查询 ``` DeviceProcessEvents | where ProcessCommandLine has "vssadmin delete shadows" | project Timestamp, DeviceName, ProcessCommandLine ``` ## 阶段 7 - 加密 加密在勒索笔记创建时开始。 ### 勒索笔记时间 22:18:33 UTC ### 检测查询 ``` DeviceFileEvents | where FileName has_any ("readme","decrypt","recover","ransom") | project Timestamp, DeviceName, FileName, FolderPath ``` ## 阶段 8 - 证据清理 执行后,攻击者移除了勒索软件二进制文件。 ### 检测查询 ``` DeviceProcessEvents | where ProcessCommandLine has "updater.exe" | where ProcessCommandLine has_any ("del","Remove-Item") | project Timestamp, DeviceName, ProcessCommandLine ``` ## 妥协范围 勒索软件活动已在以下主机上确认: - AS-PC2(初始妥协 / staging) - AS-SRV(勒索软件执行目标) ## 妥协指标 **恶意文件:** updater.exe **SHA256:** e609d070ee9f76934d73353be4ef7ff34b3ecc3a2d1e5d052140ed4cb9e4752b **影子副本删除命令:** ``` vssadmin delete shadows /all /quiet ``` **凭证发现命令:** ``` tasklist | findstr lsass ``` ## 关键查询和结果截图 为了支持调查,存储库中包含了 Defender 高级狩猎查询和结果的截图。这些截图提供了用于重构攻击时间线的遥测视觉确认。 ### 侦察查询结果  ### 凭证发现查询结果  ### 勒索软件执行查询结果  ### 影子副本删除查询结果  ### 勒索笔记创建查询结果  ## 检测逻辑总结 以下行为用于检测恶意活动: - 带有可疑命令行参数的进程执行 - 已知 LOLBin 的滥用用于工具交付 - 在 staging 目录中创建归档文件 - 影子副本删除命令 - 执行已知勒索软件哈希 这些检测可以实施到 SIEM 或 EDR 告警中。 ## 检测机会 组织可以通过监控以下内容来检测类似攻击: ### 可疑的 LOLBin 下载 - certutil - powershell Invoke-WebRequest - bitsadmin ### 凭证发现命令 ``` tasklist | findstr lsass ``` ### 影子副本删除 ``` vssadmin delete shadows | wmic shadowcopy delete ``` ### 可疑的归档创建 在以下位置创建的文件: C:\ProgramData | C:\Users\Public | C:\Windows\Temp ## 分析师笔记 - 攻击者遵循典型的勒索软件剧本: - 通过工具下载进行初始访问 - 内部侦察 - 凭证发现 - 数据 staging - 通过加密实施影响 - 早期检测机会包括: - LOLBin 使用 - 网络扫描活动 - 凭证发现命令 - 清理技术的使用表明攻击者了解检测控制 ## 限制 - 分析基于可用的 Defender 遥测数据 - 未获得完整的网络流量可见性 - 某些攻击者操作可能未被完全捕获 ## 结论 本次威胁狩猎使用 Microsoft Defender 遥测数据重构了勒索软件入侵。攻击者进行了侦察、凭证发现、持久性建立和数据 staging,然后部署勒索软件。 监控 LOLBin 下载、凭证发现命令、影子副本删除和归档创建可以显著提高勒索软件检测和响应时间。此调查展示了如何通过端点遥测和有结构的威胁狩猎在影响发生前识别勒索软件活动。 ## 许可证 本项目仅用于 **教育和作品集演示目的**。 ## 联系 📬 欢迎在 [LinkedIn](https://www.linkedin.com/in/danchui/) 上连接或查看我的其他安全项目。 _欢迎反馈和讨论。感谢您的审阅。_ 🙏

标签:AI合规, AnyDesk, BurpSuite集成, Cloudflare, Defender for Endpoint, EDR, HTTP工具, IP 地址批量处理, KQL, Kusto 查询语言, LOLBins, Microsoft Defender, MITRE ATT&CK, PDF 报告, regsvr32, rundll32, SHA256, TGT, updater.exe, Windows 二进制工具, 凭证发现, 加密时间戳, 勒索软件, 博客内容, 命令与控制, 多阶段攻击, 威胁情报, 威胁狩猎示例, 子域名变形, 安全报告, 实时处理, 开发者工具, 影副本删除, 影子备份删除, 攻击重建, 攻击链, 攻防演练, 数据 staging, 数据暂存, 端点检测与响应, 网络安全学习, 脆弱性评估, 脚本删除, 脱壳工具, 证据清理