alesendim/lab-wazuh-brute-force-ssh

GitHub: alesendim/lab-wazuh-brute-force-ssh

基于Wazuh SIEM搭建的SSH暴力破解检测实验室,展示行为关联分析、自动MITRE ATT&CK映射及合规框架覆盖能力。

Stars: 0 | Forks: 0

# 实验室 — 使用 Wazuh SIEM 检测 SSH 暴力破解

## 项目简介

在学习以 SOC 为重点的 Blue Team 实战过程中,我搭建了这个实验室,旨在超越理论,亲眼观察 SIEM 如何应对真实的暴力破解攻击。我的思路很简单:配置 Wazuh,模拟攻击,并从防御者的视角理解发生的一切。

结果比预期的更完整。Wazuh 不仅检测到了尝试,还对行为进行了关联,自动提升了严重性等级,并在没有任何手动配置的情况下直接将攻击映射到了 MITRE ATT&CK。这让我在实践中直观地看到了 SOC 分析师是如何接收到一个已经上下文化、准备好进行分诊的警报的。

## 环境

| 组件 | 详情 |

|---|---|

| SIEM | Wazuh 4.x (官方 OVA) |

| 虚拟化 | VirtualBox |

| 虚拟机系统 | Ubuntu (Wazuh 官方镜像) |

| 目标 IP | 192.168.1.25 |

| 攻击者 IP | 192.168.1.2 (本地主机) |

## 实施步骤

我在 Wazuh 虚拟机上启用了 SSH 服务,并从本地主机使用无效凭据模拟了连续的认证尝试,重现了网络中攻击者试图通过暴力破解获取访问权限的行为。

我没有使用任何自动化工具。尝试是手动生成的,以便我能实时跟踪 Wazuh 对每个事件的反应。

## Wazuh 的检测结果

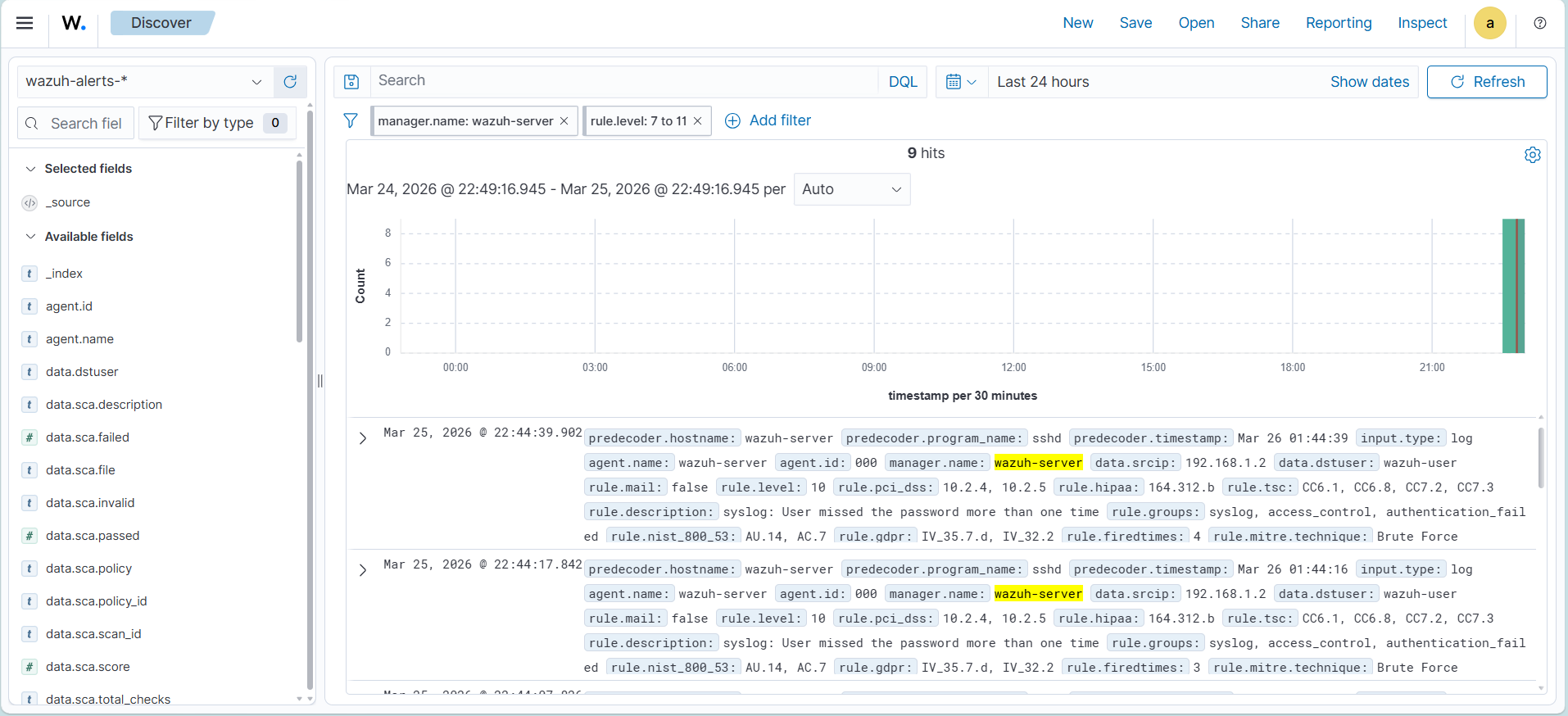

这是实验室中最有趣的部分:Wazuh 没有针对单个错误的密码发出警报。它等待模式累积——即在时间窗口内的多次认证失败——然后才将警报升级为中等严重性(level 10)的暴力破解。

这种行为正是区分 SIEM 和简单日志系统的关键。它是对行为进行推理,而不仅仅是对事件。

### 生成的警报详情

| 字段 | 值 |

|---|---|

| rule.id | 2502 |

| rule.level | 10 (中等严重性) |

| rule.description | syslog: User missed the password more than one time |

| rule.groups | syslog, access_control, authentication_failed |

| rule.firedtimes | 4 |

| data.srcip | 192.168.1.2 |

| data.dstuser | wazuh-user |

| predecoder.program_name | sshd |

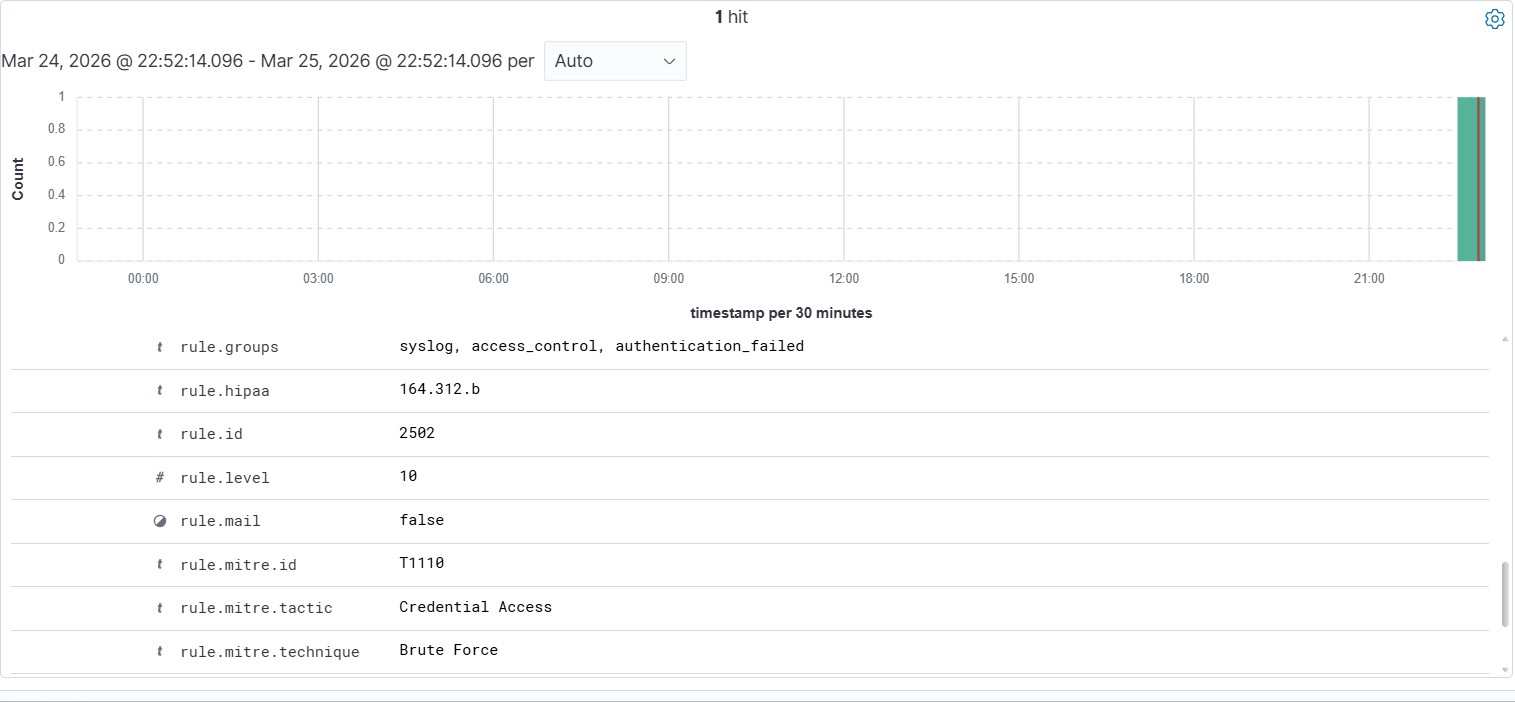

## MITRE ATT&CK 映射

最让我惊讶的是自动映射。我不需要进行任何配置,Wazuh 就自动将攻击归类到了 MITRE ATT&CK 矩阵中:

| 字段 | 值 |

|---|---|

| rule.mitre.id | T1110 |

| rule.mitre.tactic | Credential Access |

| rule.mitre.technique | Brute Force |

实际上,这意味着当这个警报到达真实 SOC 的一线(N1)分析师手中时,他已经确切知道正在处理哪种战术和技术——这极大地加快了分诊和决策过程。

## 证据

### 警报仪表板 — 多个关联事件

### 展开详情 — 自动 MITRE ATT&CK 映射

## 自动检测的合规性覆盖

一个我没预料到的细节:Wazuh 还自动将事件映射到了合规性框架,无需任何额外配置。

| 框架 | 控制 |

|---|---|

| PCI DSS | 10.2.4, 10.2.5 |

| HIPAA | 164.312.b |

| NIST 800-53 | AU.14, AC.7 |

| GDPR | IV_35.7.d, IV_32.2 |

| TSC | CC6.1, CC6.8, CC7.2, CC7.3 |

这让我意识到,在企业环境中,SOC 分析师用于响应事件的同一个警报也会自动反馈到合规报告中——这在以前我只是在理论上理解。

## 学习心得

搭建这个实验室让我具体地了解了 SOC 中 N1 分析师的工作:你不是在逐个搜寻事件——你是在解读 SIEM 已经关联和上下文化的警报。了解这个警报背后的逻辑、它是如何生成的以及它在 MITRE 中的含义,是将快速分诊与陷入僵局的调查区分开来的关键。

## 参考资料

- [Wazuh 文档](https://documentation.wazuh.com)

- [MITRE ATT&CK — T1110 Brute Force](https://attack.mitre.org/techniques/T1110/)

- [NIST SP 800-61 — 计算机安全事件处理指南](https://nvlpubs.nist.gov/nistpubs/SpecialPublications/NIST.SP.800-61r2.pdf)

标签:AMSI绕过, Cloudflare, HTTP/HTTPS抓包, MITRE ATT&CK, PoC, SSH, VirtualBox, Wazuh, 内存分配, 威胁检测, 安全实验, 安全实验室, 安全运营中心, 态势感知, 暴力破解, 网络映射, 蜜罐, 证书利用