Jiubel/security-monitoring-lab

GitHub: Jiubel/security-monitoring-lab

一个基于 Cowrie 蜜罐与 Wazuh SIEM 的安全监控实验室,用于模拟攻击并验证检测规则。

Stars: 0 | Forks: 0

# 安全监控与检测实验室(Wazuh + Cowrie 蜜罐)

## 概述

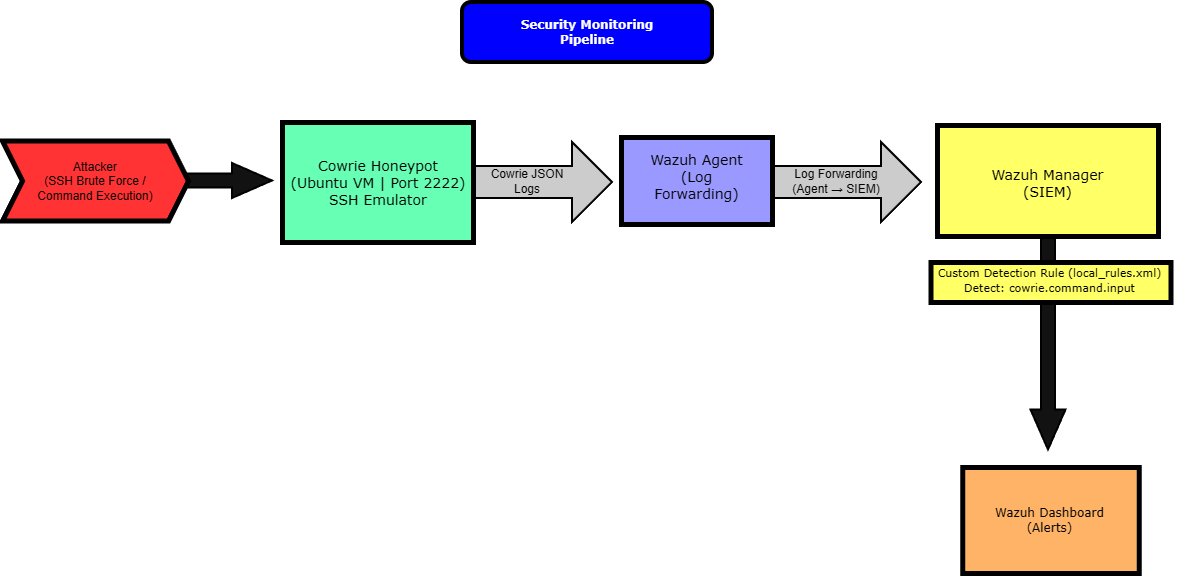

设计并实现了一个安全监控环境,用于模拟攻击者活动并分析事件在 SIEM 中如何被捕获、摄入和检测。

该环境将 Cowrie SSH 蜜罐与 Wazuh SIEM 集成,以复现简化的 SOC 工作流,实现安全事件的生成、处理和检测,基于真实的攻击者行为。

## 实验室架构

## 使用技术

- Wazuh(SIEM / 日志分析)

- Cowrie(SSH 蜜罐)

- Oracle VirtualBox

- Ubuntu Linux

## 主要职责

- 部署并配置 Wazuh SIEM,用于集中化日志摄入与分析

- 实施 Cowrie SSH 蜜罐以模拟攻击者交互

- 设计基于 Wazuh 代理和 JSON 日志解析的日志摄入管道

- 通过 SSH 连接和命令执行模拟攻击者活动

- 摄入并分析蜜罐生成的结构化日志

- 开发自定义检测规则以识别命令执行事件

- 使用模拟攻击和 Wazuh 日志测试工具验证检测逻辑

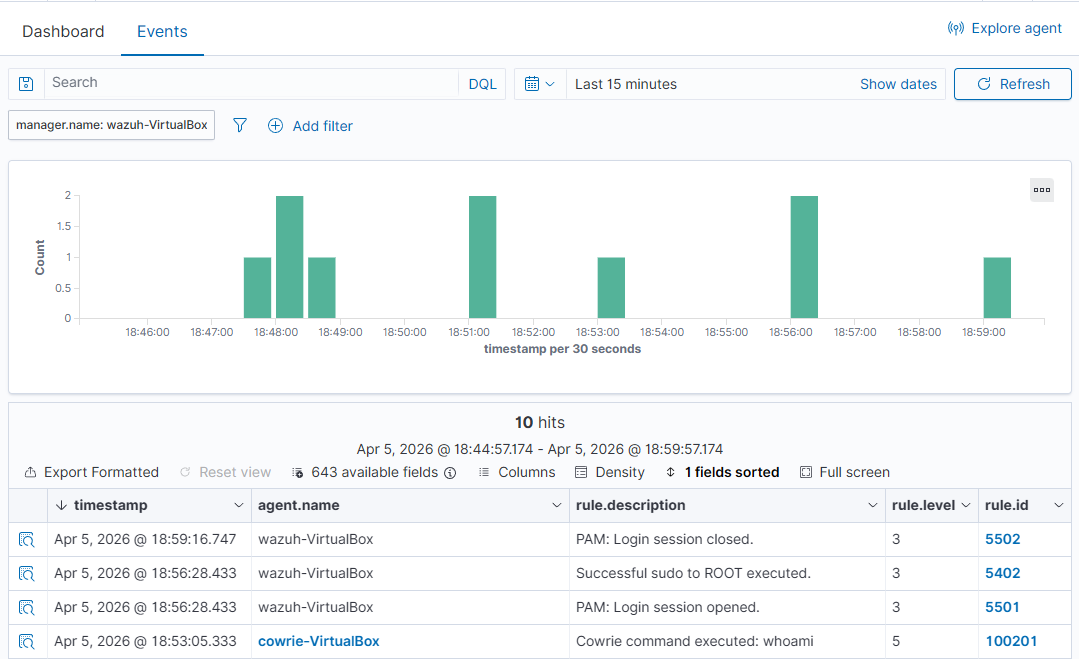

- 在 SIEM 仪表板中调查生成的告警

## 检测管道

- 攻击者发起到蜜罐(端口 2222)的 SSH 连接

- Cowrie 捕获会话活动并以 JSON 格式记录事件

- Wazuh 代理将日志转发至 SIEM

- Wazuh 解析并处理传入事件

- 自定义检测规则评估事件数据

- 生成并在仪表板中可视化告警

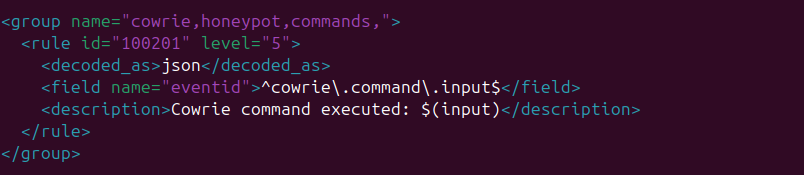

## 检测工程

开发了一个自定义 Wazuh 规则,用于在蜜罐环境中检测命令执行:

```

json

^cowrie\.command\.input$

Cowrie command executed: $(input)

```

## 验证与测试

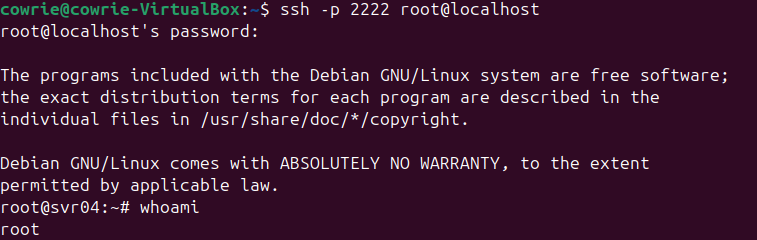

### 攻击模拟

通过 SSH 连接到蜜罐并执行命令,模拟攻击者活动。

### 日志摄入验证

确认 Cowrie 日志已成功被 Wazuh 摄入并解析。

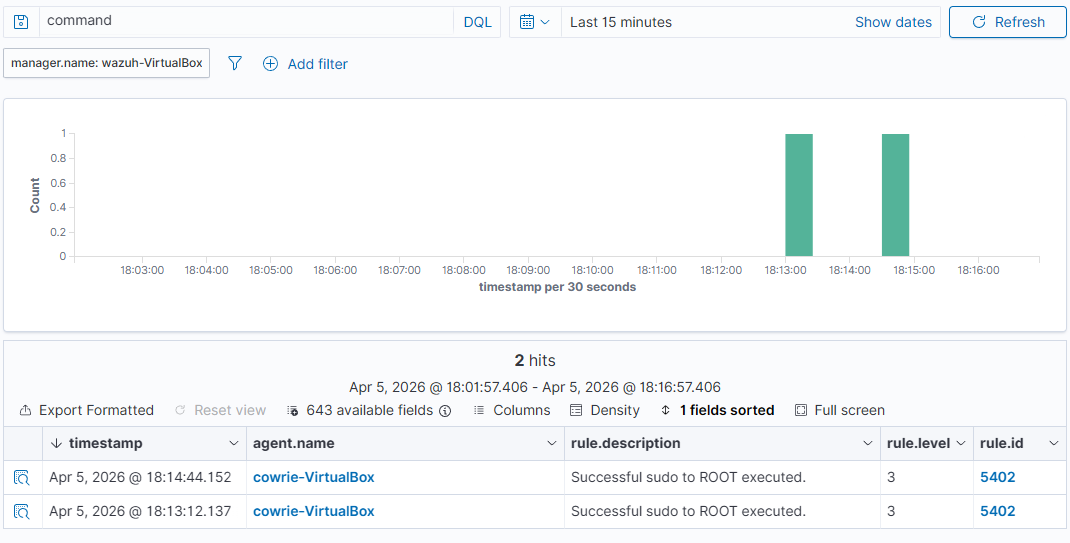

### 告警生成

验证自定义检测规则是否根据攻击者命令触发告警。

## 结果

- 模拟了基于 SSH 的攻击者行为与命令执行

- 使用蜜罐环境捕获并结构化日志

- 实现了日志的集中化摄入到 SIEM 平台

- 开发并验证了自定义检测规则

- 成功基于攻击者活动生成告警

## 展示技能

- SIEM 监控(Wazuh)

- 日志摄入与分析

- 检测工程

- 安全事件调查

- Linux 系统管理

- 蜜罐部署

- 故障排查与调试

## 总结

本项目展示了构建和运营安全监控管道的实际经验,涵盖从攻击模拟到检测与告警的全过程。

该实现反映了核心 SOC 工作流,包括日志摄入、事件分析、检测规则开发以及告警验证,提供了与入门级安全运营岗位相关的实践经验。

标签:Cowrie 蜜罐, HTTP工具, JSON 日志, Oracle VirtualBox, PE 加载器, SSH 蜜罐, Wazuh, 事件关联, 代理支持, 后端开发, 告警, 命令执行检测, 安全实验室, 安全测试, 安全运营, 底层分析, 扫描框架, 攻击性安全, 攻击模拟, 日志解析, 日志采集, 检测规则, 网络安全审计, 网络资产发现, 自定义规则, 虚拟化, 证书伪造, 驱动签名利用