AbubakarSiddiq496/Windows-Log-Monitoring-

GitHub: AbubakarSiddiq496/Windows-Log-Monitoring-

基于 Wazuh 构建的 Windows 认证攻击检测实验环境,用于识别暴力破解、密码喷洒和账户锁定等安全威胁。

Stars: 0 | Forks: 0

# Windows 日志监控

本项目演示了如何使用 Wazuh 实现 SIEM 解决方案,以检测和分析 Windows 环境中基于认证的攻击。

本实验室侧重于识别:

- 暴力破解攻击 (Brute force attacks)

- 密码喷洒攻击 (Password spraying attacks)

- 账户锁定事件

所有检测均映射到 MITRE ATT&CK 框架,以模拟真实的 SOC 运营场景。

## 目标

- 监控 Windows 认证日志

- 检测暴力破解登录尝试

- 识别密码喷洒攻击

- 检测账户锁定

- 将检测映射到 MITRE ATT&CK

## 实验架构

- SIEM 平台:Wazuh Manager

- 端点:Windows 10 (Wazuh Agent)

- 环境:VMware / VirtualBox

- 日志源:Windows 安全事件日志 (Security Event Logs)

## 使用的工具

- Windows 10

- Wazuh SIEM

- Event Viewer

- PowerShell

## 配置

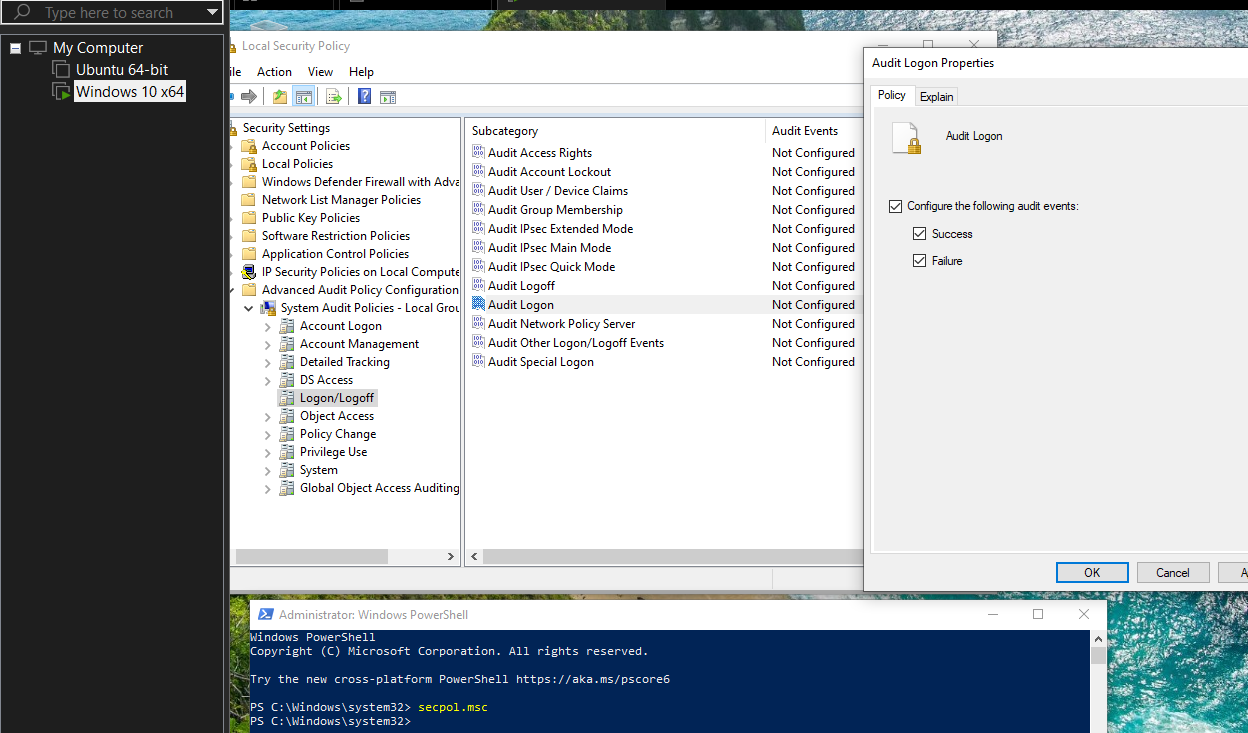

### 启用审计策略

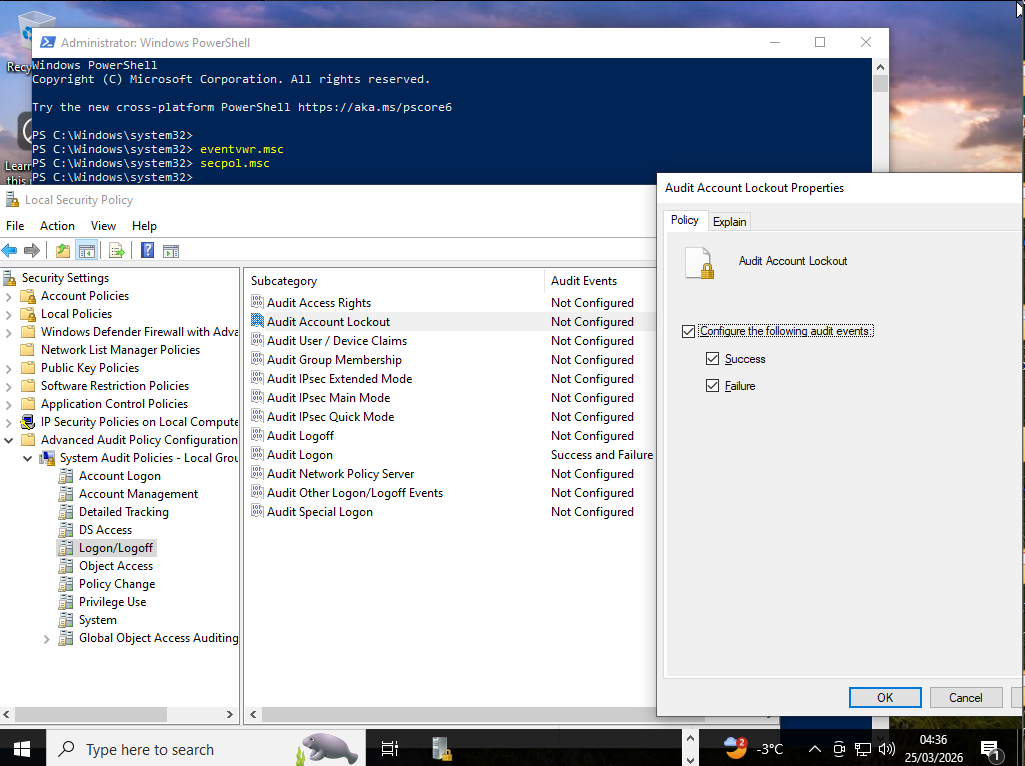

安全设置 → 高级审核策略配置 → 登录/注销

审核登录:✅ 成功 & 失败

## 攻击模拟

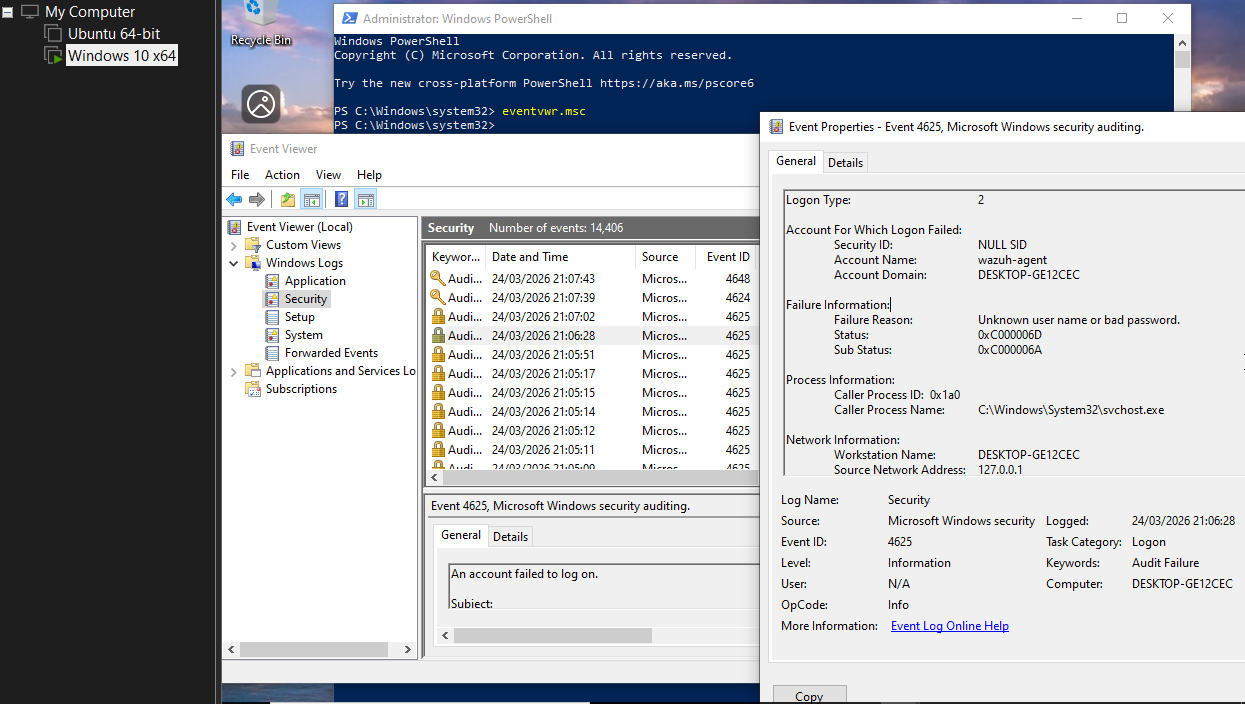

1. 暴力破解攻击

多次失败的登录尝试

生成事件 ID 4625

2. 密码喷洒

来自同一 IP 的多个用户名

模拟低速缓慢攻击 (low-and-slow)

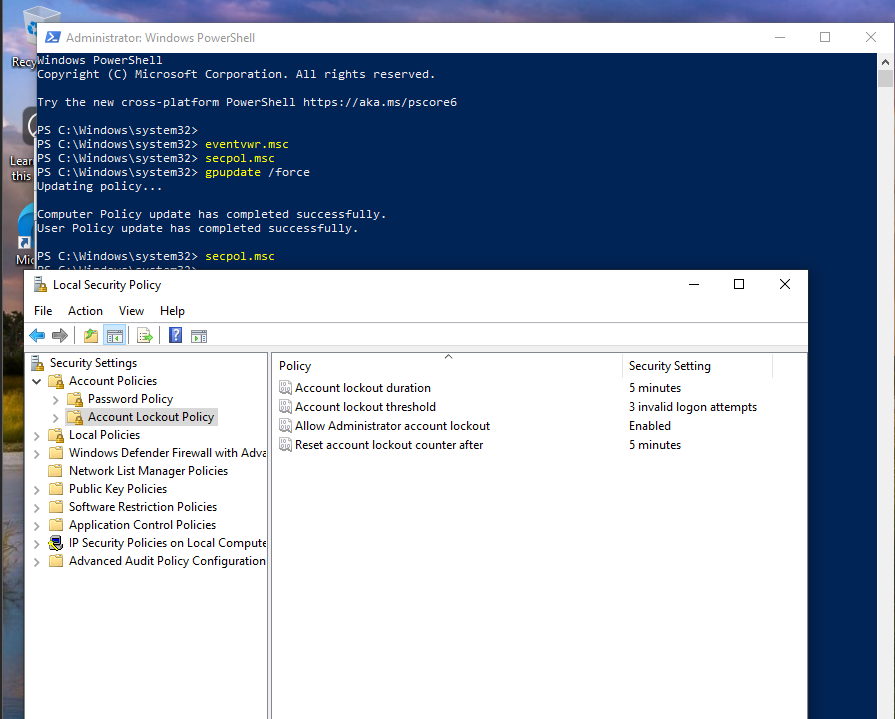

3. 账户锁定

重复失败直到锁定

生成事件 ID 4740

## 日志分析

### 事件 ID 4625 – 登录失败

分析的关键字段:

1. 账户名称

2. 源 IP 地址

3. 登录类型

4. 失败原因

### 事件 ID 4740 – 账户锁定

用于确认暴力破解成功的条件:

1. 目标用户名

2. 调用方计算机名

## 检测规则

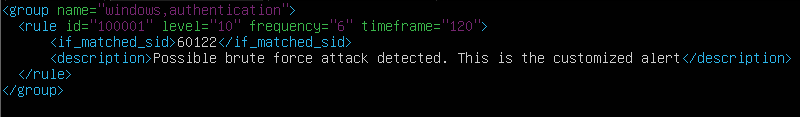

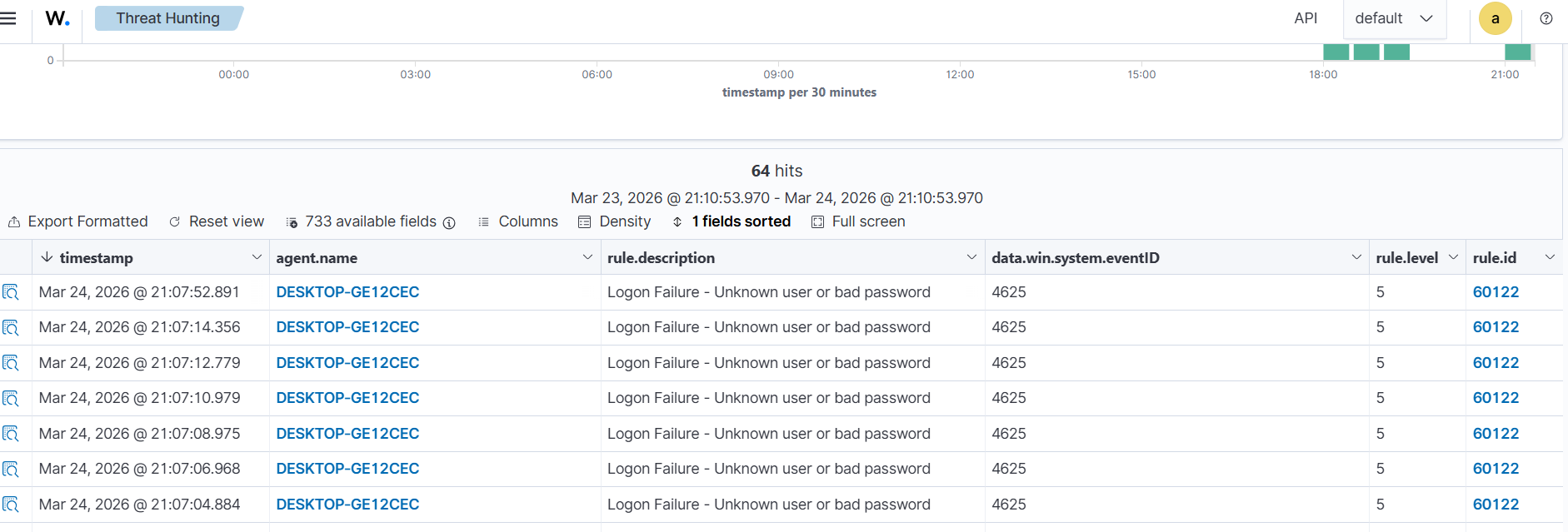

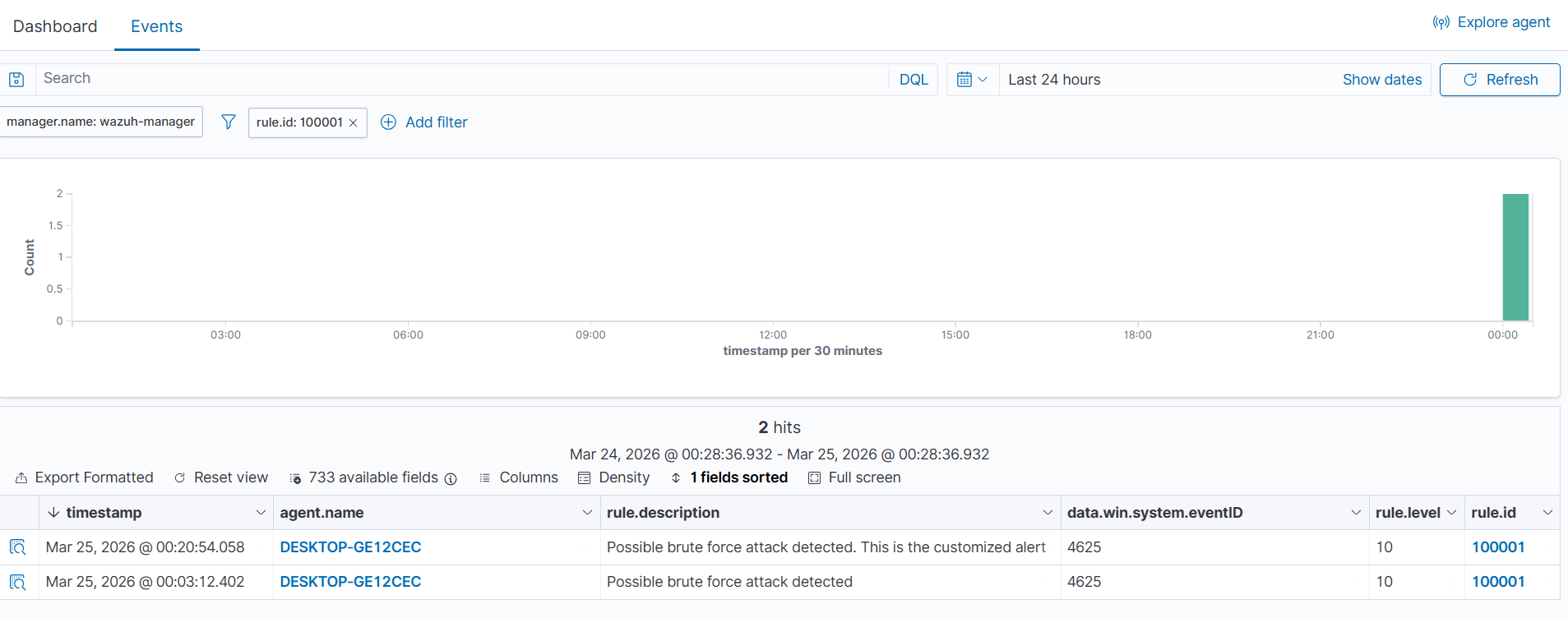

### 规则 1:暴力破解检测

逻辑:如果在 2 分钟内发生 5 次失败的登录尝试 → 告警

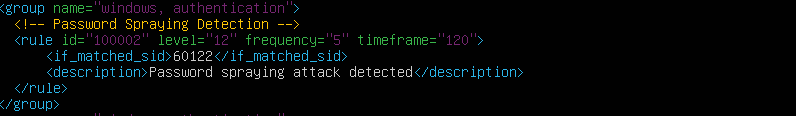

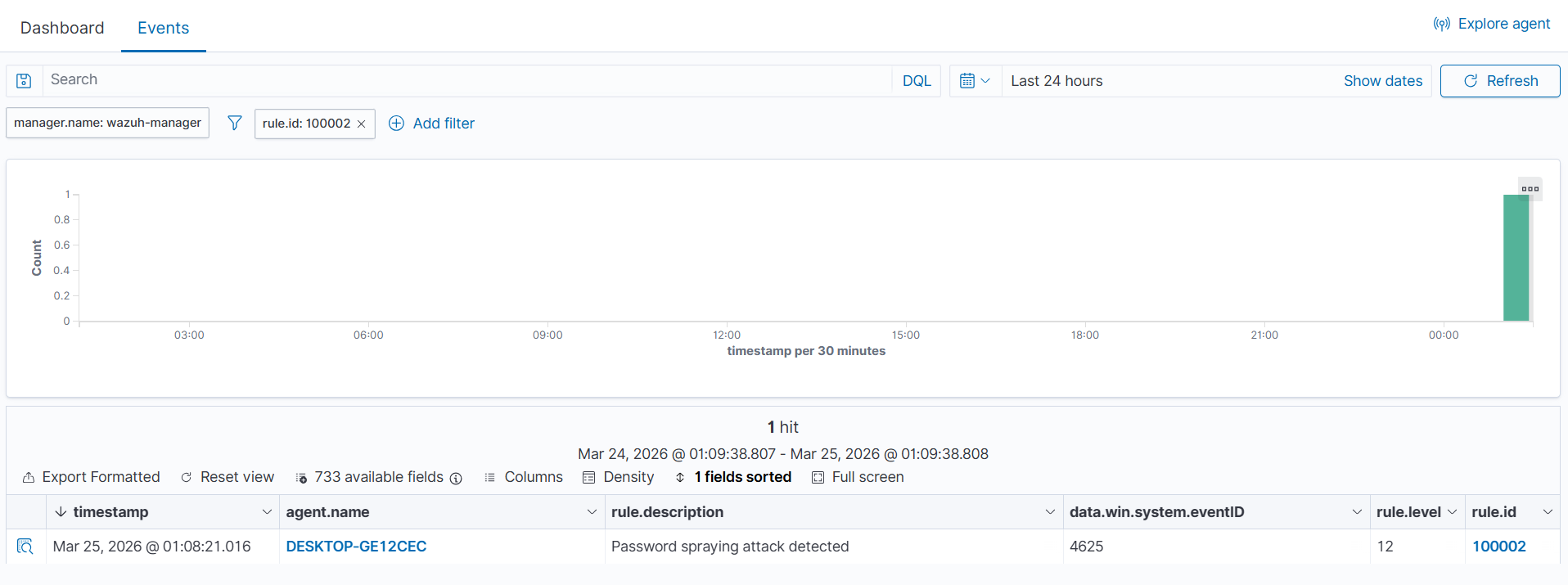

### 规则 2:密码喷洒检测

逻辑:来自同一源 IP 的多个用户名被锁定

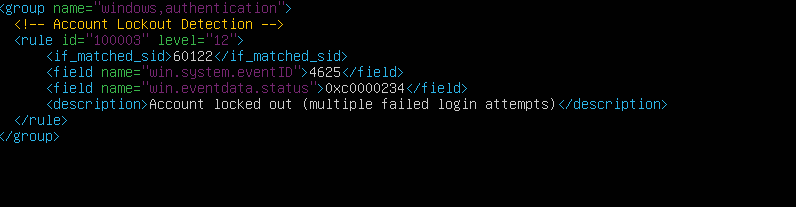

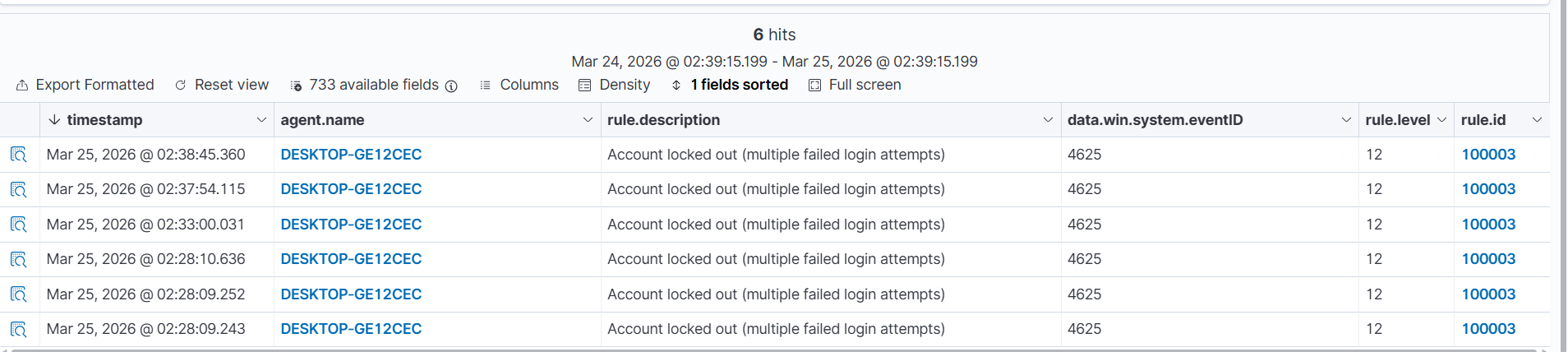

### 规则 3:账户锁定检测

逻辑:发生账户锁定时触发告警

MITRE ATT&CK 映射

技术 - ID - 描述

暴力破解 - T1110 - 重复登录尝试以获取访问权限

所有检测规则均映射到:MITRE ATT&CK – 凭证访问 (T1110: Brute Force)

## 结果

- 成功检测到暴力破解登录尝试

- 识别出密码喷洒模式

- 捕获账户锁定事件

- 在 SIEM 仪表板中生成实时告警

## 截图

### 审核策略配置

### 审核锁定策略配置

### 显示事件 ID 4625 的 Event Viewer

### 失败登录尝试的 Wazuh 日志

### 仪表板中触发的告警

## 获得的关键技能

- 日志分析和事件关联

- SIEM 规则创建和调优

- Windows 事件 ID 分析

- 使用真实场景进行威胁检测

- MITRE ATT&CK 映射

## 用例 (现实意义)

本项目模拟了攻击者试图通过暴力破解或密码喷洒技术进行未经授权访问的真实 SOC 场景。

实施的检测规则可帮助安全团队快速识别并响应此类威胁。

## 成果

使用 SIEM 关联规则成功检测并分析了基于认证的攻击。

## 作者

Abubakar Siddiq

标签:AI合规, AMSI绕过, Cloudflare, Conpot, Event ID 4625, Event ID 4740, FOFA, MITRE ATT&CK, PE 加载器, PoC, Wazuh, Windows事件日志, Windows安全, 威胁检测, 安全运营中心, 实验室环境, 审计策略, 密码喷洒, 暴力破解, 红队行动, 网络安全, 网络映射, 账户锁定, 隐私保护