Oicellyael/Native-Access-Toolkit

GitHub: Oicellyael/Native-Access-Toolkit

一个通过间接系统调用和句柄劫持技术实现高级EDR规避的C++研究框架,用于隐蔽的Windows进程访问与系统交互。

Stars: 0 | Forks: 0

# Windows x64 子系统内部原理与间接系统调用引擎

### *通过手动 PEB/LDR 遍历实现高级远程进程注入*

## 🛡️ 项目概述

本仓库包含一个复杂的底层 C++ 框架,专为与 Windows NT 子系统进行高性能、隐蔽交互而设计。该引擎独立于标准 Win32 API 和直接 `ntdll` 导出运行,可实现最大程度的控制和最小的系统占用。它专门针对 **手动 PE 解析**、**间接控制流转换** 和 **隐蔽句柄劫持** 方面的高级技术进行演示。

## 🚀 关键技术特性

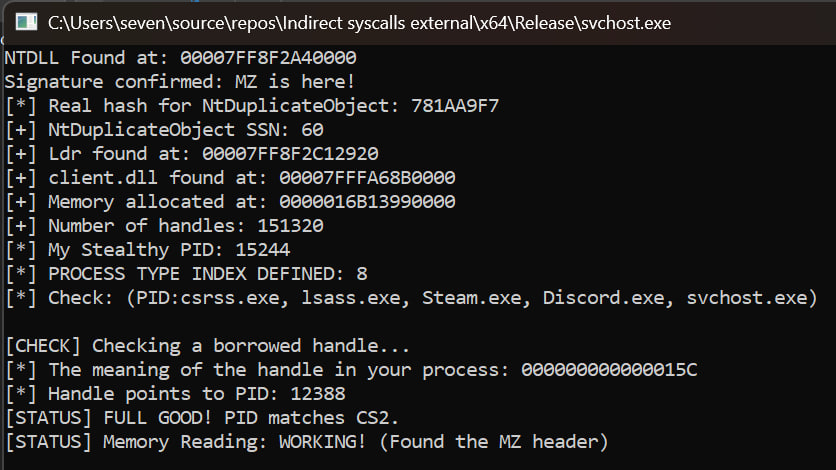

* **隐蔽句柄劫持**:通过从可信系统实体(如 Steam、系统服务)**复制现有句柄**来获取对目标进程的访问。此方法完全无需使用 `OpenProcess`,可有效规避内核模式对象访问回调(`ObRegisterCallbacks`)。

* **间接系统调用引擎**:通过转换到 `ntdll.dll` 内存空间中的合法 `syscall` 指令来实现系统调用执行。此技术可评估调用栈完整性,并最大程度减少 EDR/AV 工具的检测。

* **手动操作系统解析**:设计了手动 **PEB(进程环境块)** 和 **LDR(加载器数据)** 解析例程,用于在无标准导出或可疑 WinAPI 导入的情况下进行隐蔽 API 解析。

* **低开销遥测**:通过直接访问内部操作系统元数据结构来实现高性能数据收集,显著降低系统资源消耗。

## 🏗️ 架构与实现

### 1. 句柄劫持引擎

一个专用模块,用于在无需生成句柄创建相关遥测的情况下获取进程访问权限:

1. 通过 `NtQuerySystemInformation` 枚举系统句柄表。

2. 按对象类型和目标 PID 筛选句柄。

3. 识别"可信"源进程以最大程度减少怀疑。

4. 使用 `NtDuplicateObject` 将有效句柄克隆到本地进程空间。

### 2. 间接执行流

该引擎避免直接调用 syscall,而是:

* 从目标函数序言中提取 **SSN(系统服务号)**。

* 在合法系统地址空间中识别有效的 `syscall; ret` 小工具。

* 使用自定义 **MASM 蹦床** 准备 CPU 状态,并执行间接跳转到内核模式转换点。

### 3. 手动导出解析器

一个高性能 PE 头解析器,使用 **DJB2 哈希** 进行无字符串解析,独立于标准 Win32 导出解析系统 API 地址。

## 📁 项目结构

* `Main.cpp`:核心协调、句柄劫持逻辑和进程内存管理。

* `indirect.asm`:用于 syscall 蹦床和底层寄存器访问的 MASM 过程。

* `asm.h` / `asm.cpp`:底层汇编层的支持例程。手动定义内部结构(`PEB`、`LDR_DATA_TABLE_ENTRY`、`SYSTEM_HANDLE_TABLE_ENTRY_INFO`)。

## ⚠️ 工程研究免责声明

本项目是为 **Windows 系统编程和网络安全领域的教育和研究目的** 而开发的。主要目标是探索底层架构边界和用户态到内核态转换的机制。

## ⚠️ 工程研究免责声明

本项目是为 **Windows 系统编程和网络安全领域的教育和研究目的** 而开发的。主要目标是探索底层架构边界和用户态到内核态转换的机制。

## ⚠️ 工程研究免责声明

本项目是为 **Windows 系统编程和网络安全领域的教育和研究目的** 而开发的。主要目标是探索底层架构边界和用户态到内核态转换的机制。

## ⚠️ 工程研究免责声明

本项目是为 **Windows 系统编程和网络安全领域的教育和研究目的** 而开发的。主要目标是探索底层架构边界和用户态到内核态转换的机制。标签:AV evasion, C++, Chrome扩展, DNS 反向解析, DNS 解析, EDR绕过, Handle Hijacking, Hpfeeds, Indirect Syscall, LDR遍历, MASM, NT子系统, ObRegisterCallbacks绕过, PEB解析, PE解析, SSH蜜罐, Stealth技术, Syscall, Web开发, Windows内核, x64汇编, 云资产清单, 句柄劫持, 恶意软件框架, 数据擦除, 杀软规避, 白帽子, 系统调用, 进程注入, 进程访问, 逆向工程, 间接系统调用, 高交互蜜罐