ImVihanga03/Static-Malware-Analysis-Follina-CVE-2022-30190

GitHub: ImVihanga03/Static-Malware-Analysis-Follina-CVE-2022-30190

一份针对 Follina(CVE-2022-30190)漏洞利用样本的静态恶意软件分析实践报告,展示了蓝队分析师如何在不执行文件的前提下完成完整的威胁分析流程。

Stars: 1 | Forks: 0

# 静态恶意软件分析-Follina-CVE-2022-30190

# 来自 Blue Team Labs Online 的 Follina (CVE-2022-30190) 静态恶意软件分析

**实验**: Blue Team Labs Online – Follina 挑战

**分析类型**: 静态分析

**使用工具**: VirusTotal, Windows 文件资源管理器

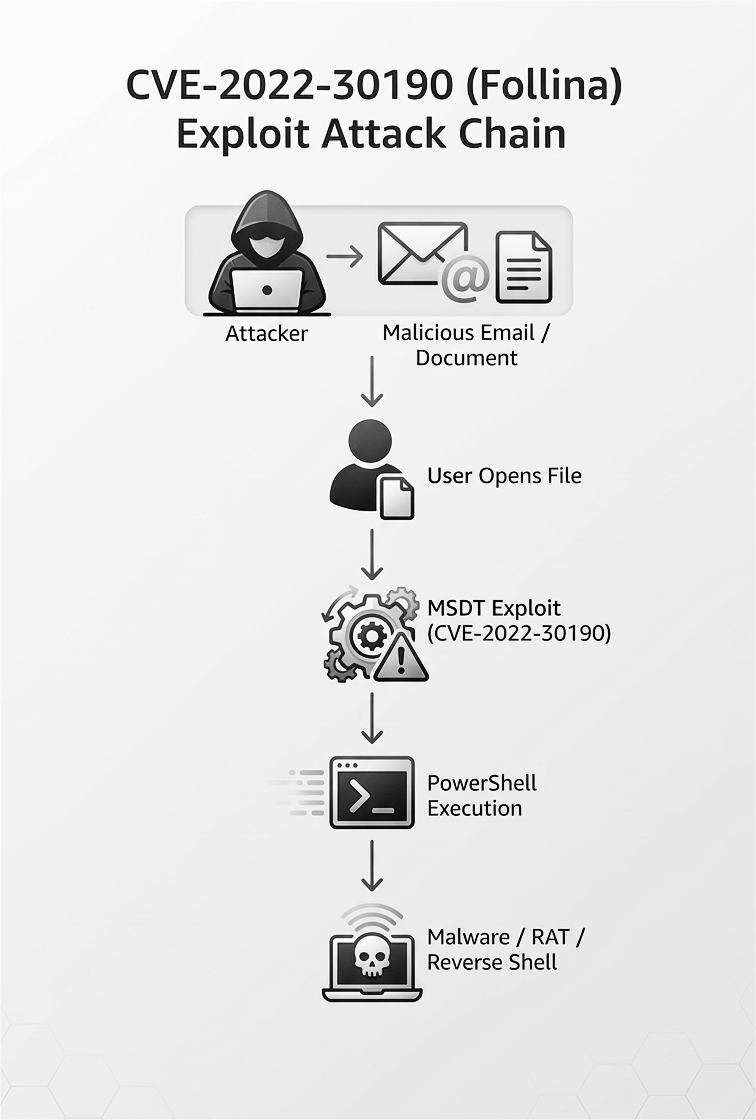

### 简介

在我的 Blue Team 学习之旅中,我希望能深入理解现实世界中基于文档的攻击行为。

我遇到了一个名为 `sample.doc` 的可疑 Microsoft Word 文档,并决定对其进行**静态分析**——全程不执行该文件。

这篇文章记录了我完整的静态分析过程、关键发现,以及我从著名的 **Follina 漏洞利用 (CVE-2022-30190)** 中学到的重要经验。

### 第一步:初步文件观察

我首先在文件资源管理器中检查了该文件。

- **文件名**: `sample.doc`

- **大小**: 约 10 KB

- **外观**: 看起来像是一个完全正常的 Word 文档

尽管它看起来无害,但我深知不能贸然打开它。我直接转向了威胁情报检查。

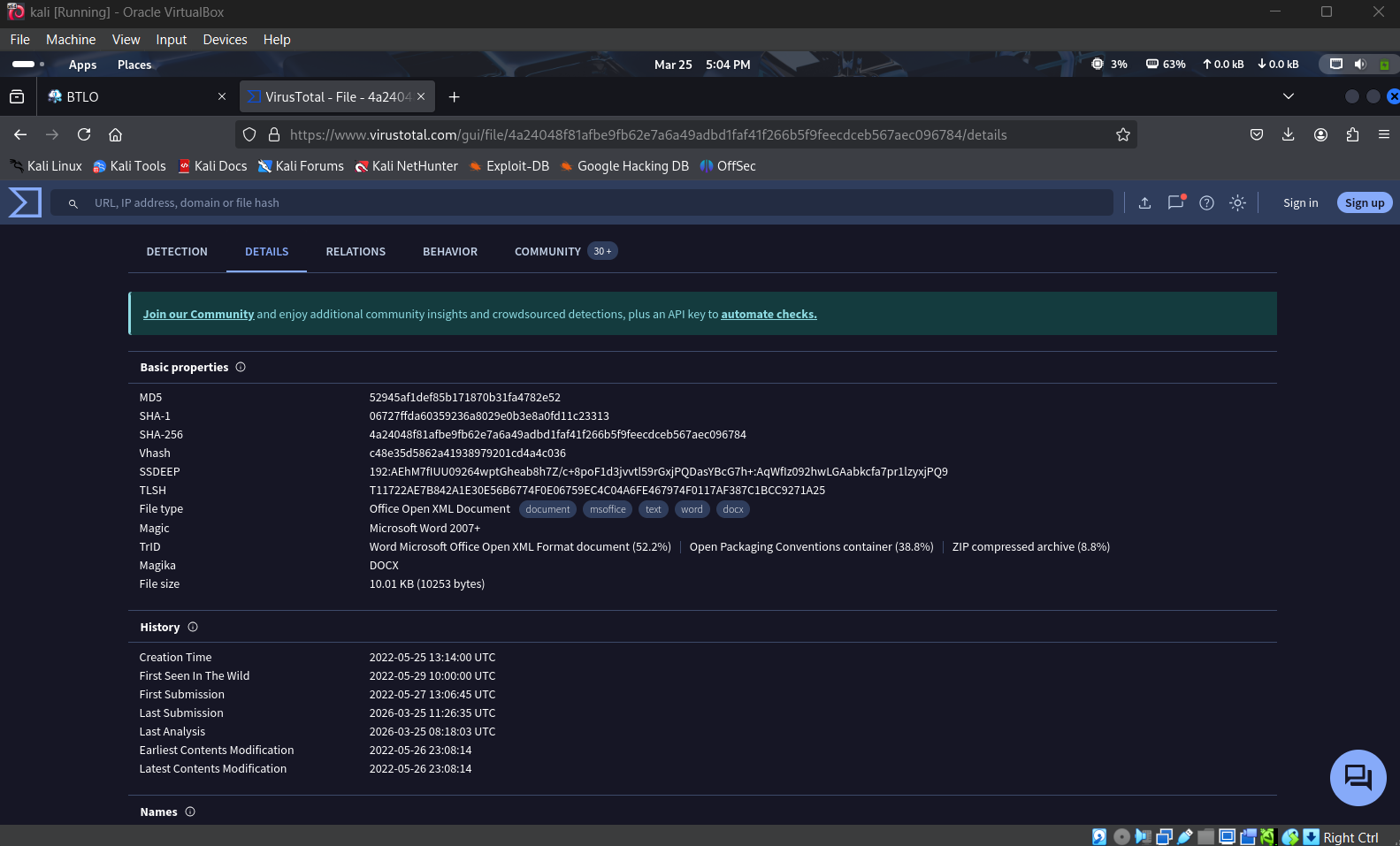

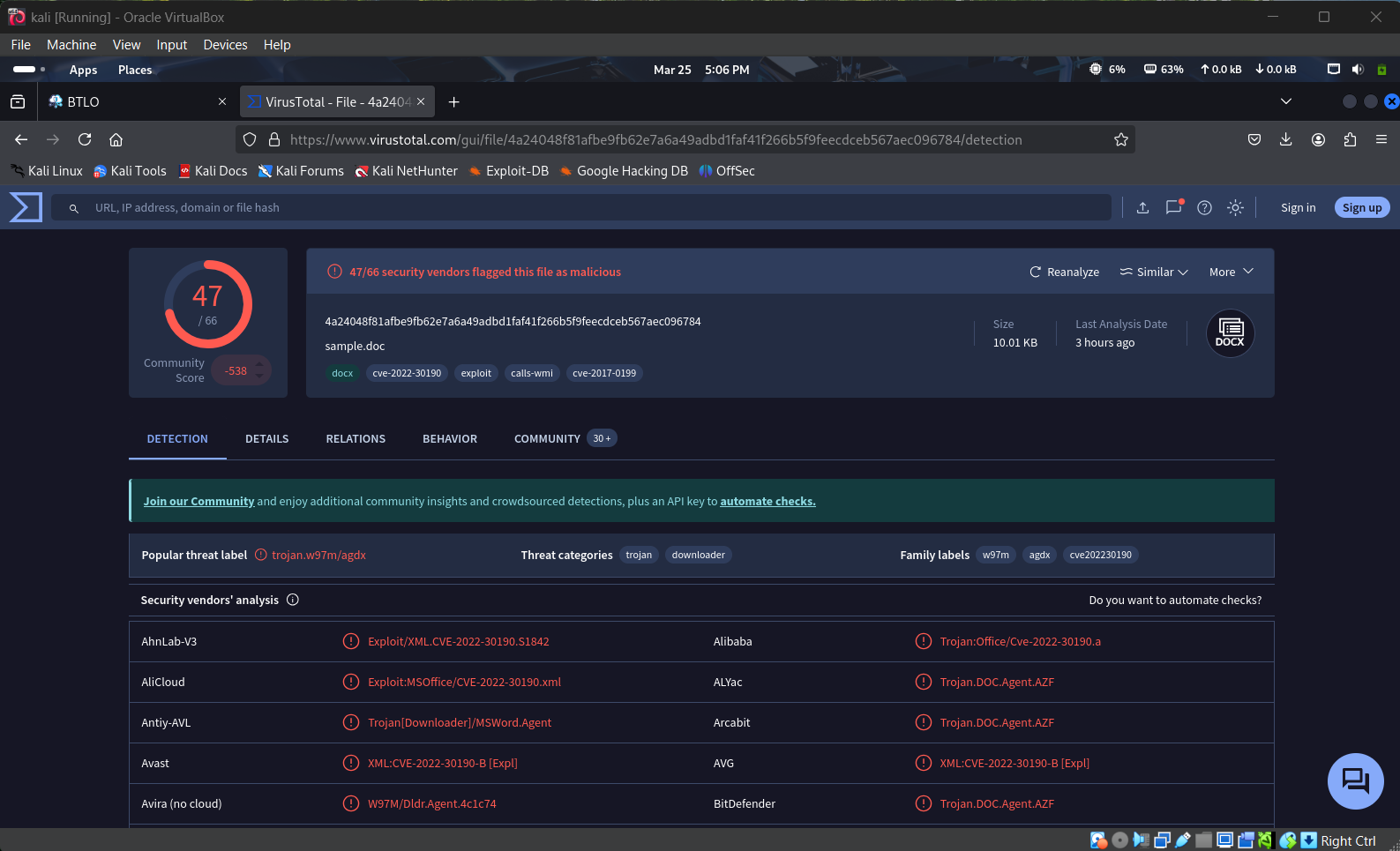

### 第二步:VirusTotal 分析

我将该文件上传到 VirusTotal,以便立即了解其信誉情况。

**关键结果:**

- SHA-256: `4aa240481afbe9fb62e7a6a4a9adbd1faf41f266b5f9feecdeb567aec096784`

- 检出率:65 家安全厂商中有 **46 家** 将其标记为恶意

- 文件类型:**Office Open XML 文档**

- 显著标签:`cve-2022-30190`, `exploit`, `calls-wmi`

极高的检出率和 CVE 标签立刻让我明白,这绝不是简单的宏病毒。

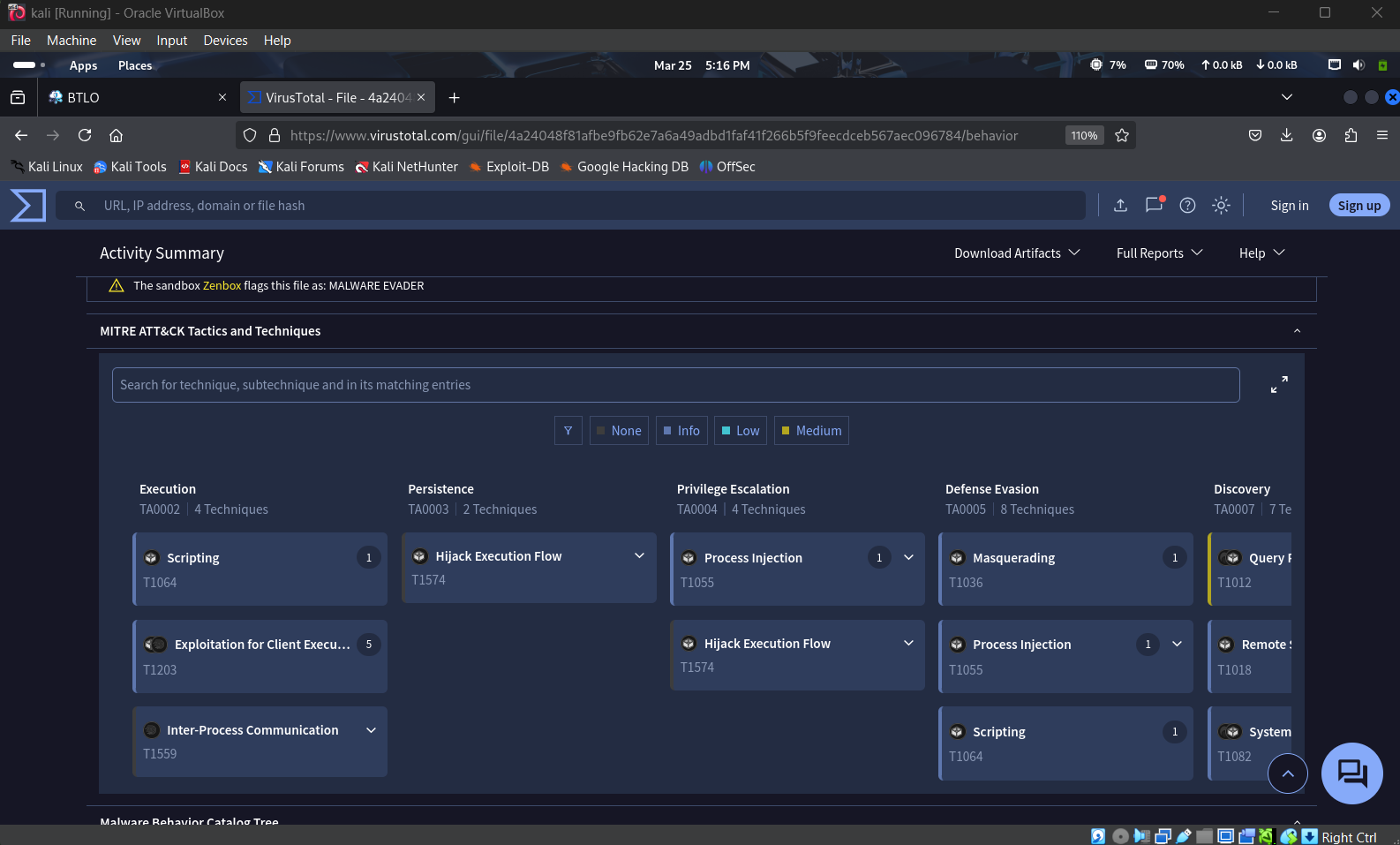

### 第三步:MITRE ATT&CK 技术

我查看了“Behavior”选项卡,以了解此样本使用的技术。

观察到的主要技术:

- **T1203** – 利用客户端执行

- **T1559** – 进程间通信

- **T1059** – 命令和脚本解释器

这些技术是 Follina 攻击链的典型特征。

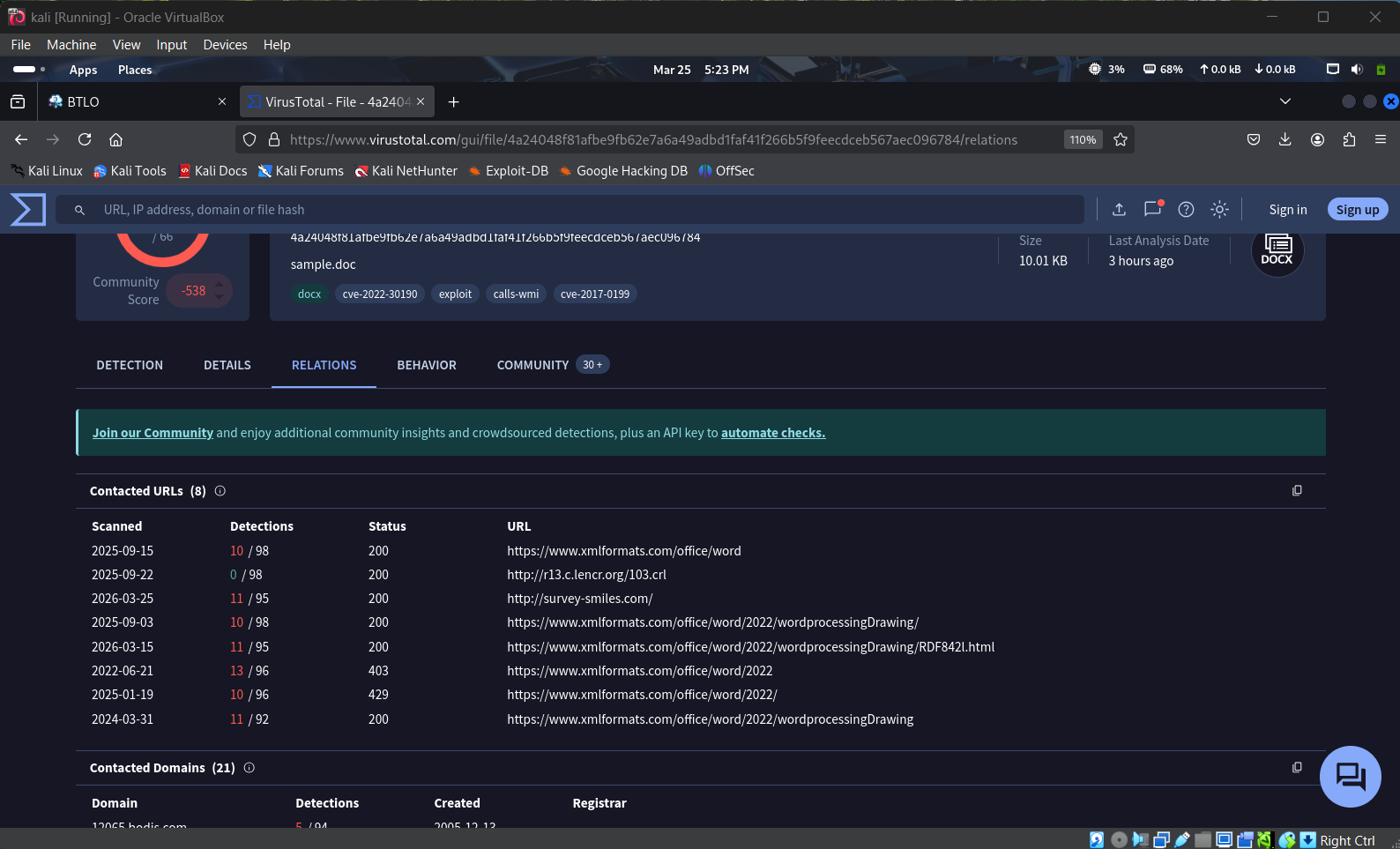

### 第四步:联系过的 URL 与外部关系

最有趣的部分在 **Relations → Contacted URLs** 部分。

该文档试图访问 `xmlformats.com` 下的可疑域(明显是在伪装合法的 Microsoft 域名),并请求一个名为 `RDF842l.html` 的文件。

这是 Follina 漏洞利用的标志性特征——利用外部 XML 关系来触发 `ms-msdt:` 协议。

### 本次分析的主要收获

- Follina 是一种危险的漏洞利用,它**不需要宏**即可生效。

- 攻击者可以将恶意行为隐藏在 Office 文档关系中。

- 在打开可疑文档之前,务必使用静态分析进行验证。

- `.rels` 文件中的外部引用是一个绝不容忽视的危险信号。

### 我学到了什么

这是我第一次进行真正的恶意软件分析实验,它让我了解到现代文档漏洞利用已变得多么复杂。

我现在对攻击者如何绕过常见的安全控制措施,以及为什么静态分析是每位 Blue Team 成员必备的重要技能,有了更深刻的理解。

我非常期待能继续这段旅程,并在未来分析更多复杂的样本。

🛡️ **Vihanga** | 充满热情的 Blue Team 新人

在 [](https://www.linkedin.com/in/vihanga-senanayake-b7898126a/) 上与我联系

欢迎反馈、建议和交流!

标签:Ask搜索, Blue Team Labs Online, CVE, CVE-2022-30190, DAST, Follina漏洞, Go语言工具, Microsoft Word, Office Open XML, VirusTotal, 云安全监控, 威胁情报, 安全实验室, 安全应急响应, 开发者工具, 恶意软件分析, 数字签名, 病毒检测, 网络安全, 钓鱼文档, 隐私保护, 静态分析