Ini-Quee/phishing-email-analysis-lab

GitHub: Ini-Quee/phishing-email-analysis-lab

这是一份钓鱼邮件分析实战案例库,通过真实银行钓鱼案例展示SOC分析师的标准化调查流程和邮件取证技能。

Stars: 0 | Forks: 0

## 🧠 MITRE ATT&CK 集成

本项目应用 MITRE ATT&CK 框架,将观察到的钓鱼行为映射到现实世界中的攻击者战术和技术。

✔ 侦察 (Reconnaissance)

✔ 初始访问 (T1566 – Phishing)

✔ 命令与控制 (Command & Control) 指标

✔ 防御规避 (Defense Evasion) 技术

此方法与现代 SOC 调查工作流程保持一致。

# 钓鱼邮件分析 — 作品集

**分析师:** Erica Innocent Effiong

**重点:** 邮件头取证、发件人调查、认证分析、IOC 提取

**使用工具:** MXToolBox, DomainTools, CyberChef, Linux Terminal (WHOIS), Thunderbird

## 关于此仓库

此仓库记录了实战钓鱼邮件分析调查。每个案例研究涵盖一封真实的钓鱼邮件——使用专业 SOC 分析师工具分析邮件头、发件人基础设施、认证失败和恶意内容。

随着调查的完成,新的案例将会被添加。

## 案例研究

| # | 目标品牌 | 技术 | 发送国家 | 严重程度 |

|---|-------------|-----------|-----------------|----------|

| [案例 01](#case-01--chase-bank-impersonation) | Chase Bank (美国) | 显示名称欺骗 + Base64 混淆 | 瑞士 | 高 |

| [案例 02](#case-02--cibc-bank-impersonation) | CIBC Bank (加拿大) | 拼写抢注 (`caib.com`) | 洪都拉斯 | 高 |

# 案例 01 — Chase Bank 冒充

**分类:** 钓鱼 / 品牌冒充 / 凭证收集 / 邮件混淆

**日期:** 2024年5月

## 概述

一封冒充 Chase Bank 的钓鱼邮件,旨在诱骗收件人以银行账户被暂停为借口点击恶意链接。攻击者使用了 ProtonMail 基础设施,并将邮件正文编码为 Base64 以规避安全扫描器。

## 邮件元数据

| 字段 | 值 |

|-------|-------|

| **声称的发件人** | alerts@chase.com |

| **实际发送域** | protonmail.com |

| **回复至** | kellyellin426@proton.me |

| **返回路径** | kellyellin426@proton.me |

| **主题** | Your Bank Account has been blocked due to unusual activities |

| **发送 IP (Sending IP)** | 185.70.40.140 |

| **发送服务器** | mail-40140.protonmail.ch |

## 邮件头异常

**1. FROM 地址欺骗 (严重)**

`From` 字段显示 `alerts@chase.com`,但邮件是从 ProtonMail 发送的。

```

From: alerts@chase.com

Received: from mail-40140.protonmail.ch (185.70.40.140)

```

**2. 回复至/返回路径不匹配 (严重)**

两个字段都指向攻击者的个人 ProtonMail 地址。

```

Reply-To: kellyellin426@proton.me

Return-Path: kellyellin426@proton.me

```

**3. DKIM 超时 (高)**

DKIM 验证超时——无法建立邮件来自 chase.com 的加密证明。

**4. SPF 在错误域上通过 (高)**

SPF 仅对 `protonmail.com` 通过——而非 `chase.com`。

**5. 恶意重定向 URL (严重)**

```

hxxps://dsgo[.]to/CQECQECnpqY3NDSGtODt9ft2qtxzcXGUveTV5fRYmtYAZsQ...

```

**6. 紧迫性社会工程 (高)**

基于恐惧的语言,迫使受害者立即采取行动。

**7. 语法错误 (中)**

"tempory" 而非 "temporary" ——非专业撰写。

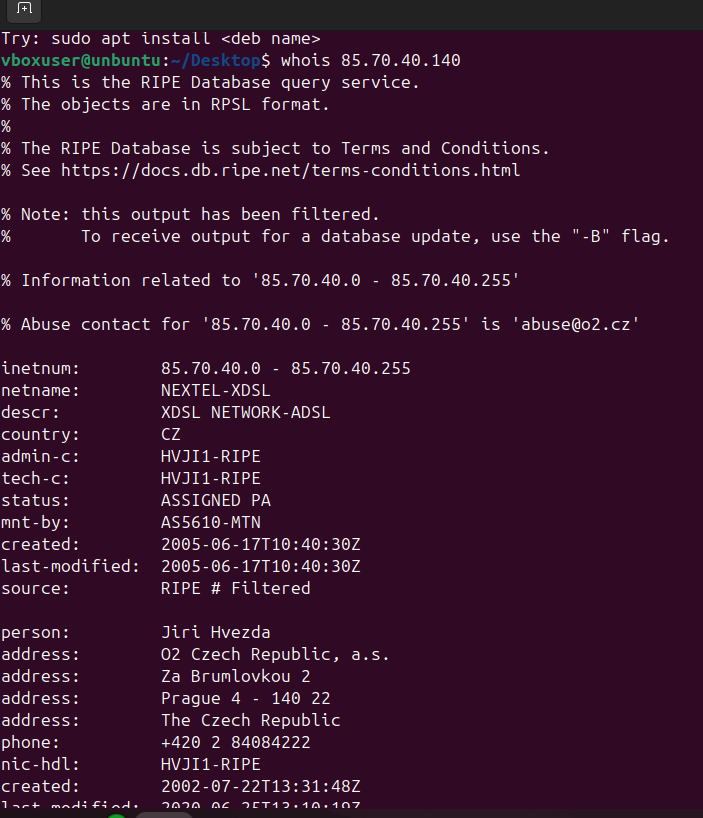

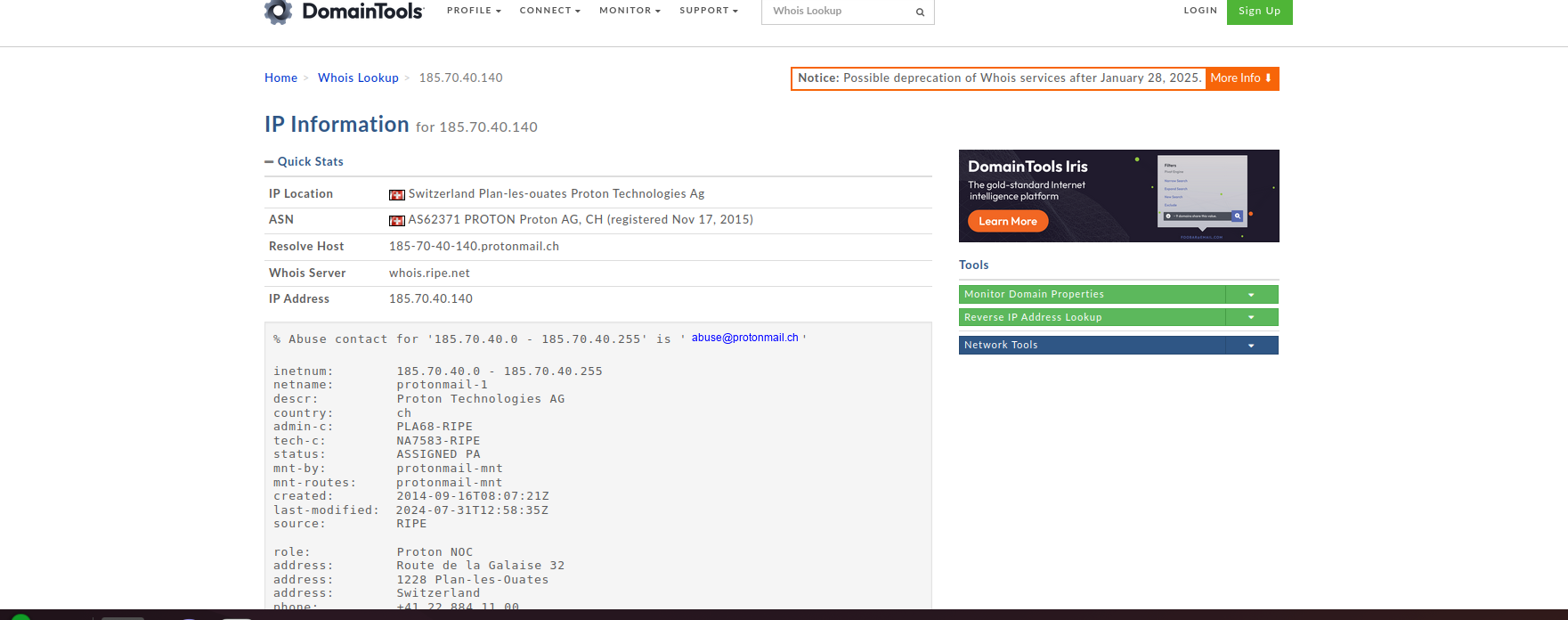

## 发件人 IP 调查

| 字段 | 值 |

|-------|-------|

| **IP 所有者 (IP Owner)** | Proton Technologies AG |

| **位置** | Plan-les-Ouates, 瑞士 |

| **ASN** | AS62371 PROTON |

| **滥用联系方式** | abuse@protonmail.ch |

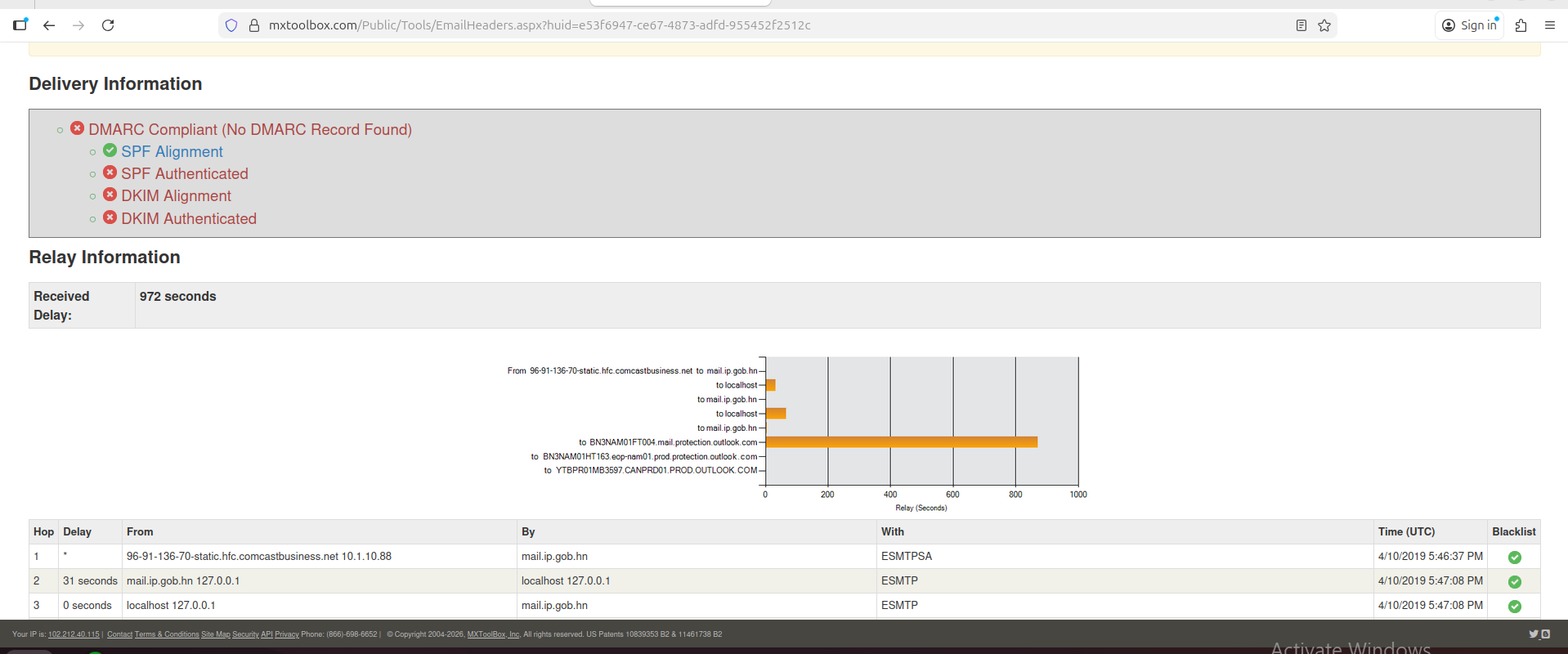

## MXToolBox 认证分析

| 检查项 | 结果 |

|-------|--------|

| DMARC 合规 | ❌ 失败 |

| SPF 对齐 | ❌ 失败 |

| SPF 认证 | ✅ 通过 (仅 protonmail) |

| DKIM 对齐 | ❌ 失败 |

| DKIM 认证 | ❌ 失败 |

| 中继延迟 | 5 秒 |

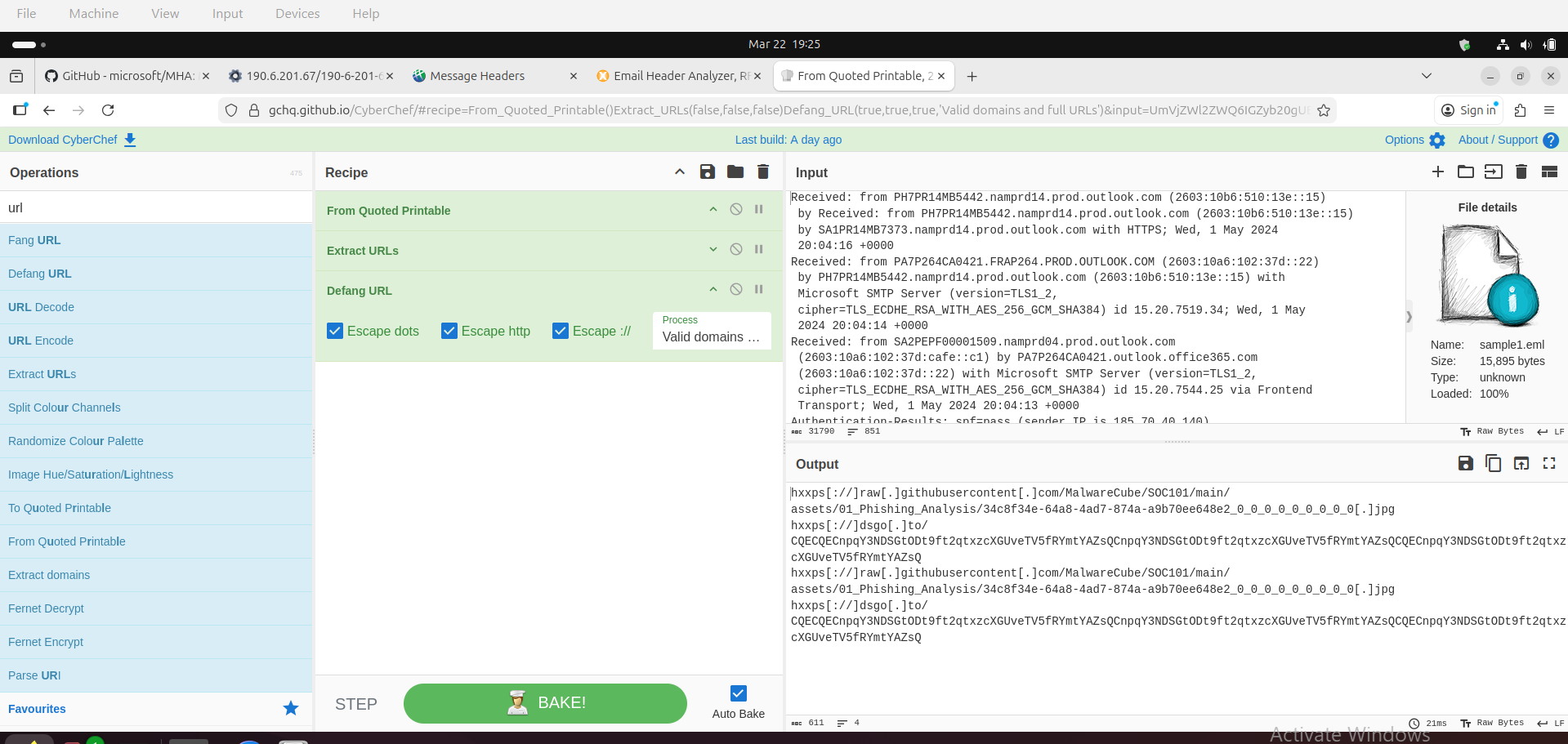

## 高级分析 — CyberChef

**CyberChef Base64 解码**

**URL 提取与去毒**

配方 (Recipe): `From Quoted Printable → Extract URLs → Defang URL`

```

hxxps://raw[.]githubusercontent[.]com/MalwareCube/SOC101/main/assets/...jpg

hxxps://dsgo[.]to/CQECQECnpqY3NDSGtODt9ft2qtxzcXGUveTV5fRYmtYAZsQ...

```

## IOC — 案例 01

| 类型 | 值 | 严重程度 |

|------|-------|----------|

| 发送 IP (Sending IP) | 185.70.40.140 | 高 |

| IP 所有者 (IP Owner) | Proton Technologies AG — 瑞士 | 高 |

| 回复至 | kellyellin426@proton.me | 严重 |

| 返回路径 | kellyellin426@proton.me | 严重 |

| 恶意 URL (Malicious URL) | dsgo[.]to/CQECQECnpqY3... | 严重 |

| 声称的发件人 | alerts@chase.com (欺骗) | 严重 |

| 编码 | Base64 正文混淆 | 高 |

## MITRE ATT&CK — 案例 01

| ID | 技术 | 应用 |

|----|-----------|-------------|

| T1566 | 钓鱼 | 核心攻击方法 |

| T1566.002 | 鱼叉式钓鱼链接 | 恶意重定向 URL |

| T1672 | 电子邮件欺骗 | From 声称 chase.com,经由 ProtonMail 发送 |

| T1598 | 钓鱼收集信息 | 凭证收集 |

| T1583.001 | 获取基础设施 | ProtonMail 用作发送平台 |

| T1027 | 混淆文件或信息 | Base64 编码以规避检测 |

# 案例 02 — CIBC Bank 冒充

**分类:** 钓鱼 / 品牌冒充 / 拼写抢注 / 凭证收集

**日期:** 2024

## 概述

一封冒充 CIBC (Canadian Imperial Bank of Commerce) 的钓鱼邮件,使用了拼写抢注域名(`caib.com` 而非 `cibc.com`),经由洪都拉斯住宅 ISP 路由,且无任何 DMARC 保护。

## 邮件元数据

| 字段 | 值 |

|-------|-------|

| **声称的发件人** | CIBC-Banking.Service.Email.8@caib.com |

| **合法 CIBC 域名** | cibc.com |

| **攻击者域名** | caib.com (拼写抢注) |

| **收件人** | jsmith@technicalsolutions.com |

| **主题** | You've got 1 new message [REF: 8] |

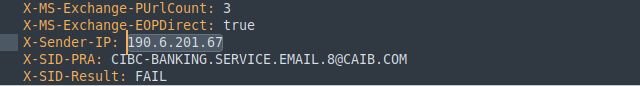

| **发送 IP (Sending IP)** | 190.6.201.67 |

| **X-SID-Result** | FAIL |

| **中继延迟** | 972 秒 |

## 邮件正文

## 邮件头异常

**1. 拼写抢注域名 (严重)**

```

Phishing: CIBC-Banking.Service.Email.8@caib.com

Legitimate: notifications@cibc.com

```

**2. 虚假支持域名 (高)**

`myaccount@secure-cibc.com` —— 非 CIBC 官方域名。

**3. 无收件人个性化 (高)**

`Hello jsmith@technicalsolutions.com` —— 证实为批量钓鱼活动。

**4. 过期模板 (中)**

签署为 "CIBC Service-Team 2019" —— 重复使用的 2019 年模板。

**5. 人为制造紧迫感 (高)**

"Deactivated account" + "link only active for 12 hours."

**6. Microsoft SID 失败 (高)**

```

X-Sender-IP: 190.6.201.67

X-SID-Result: FAIL

```

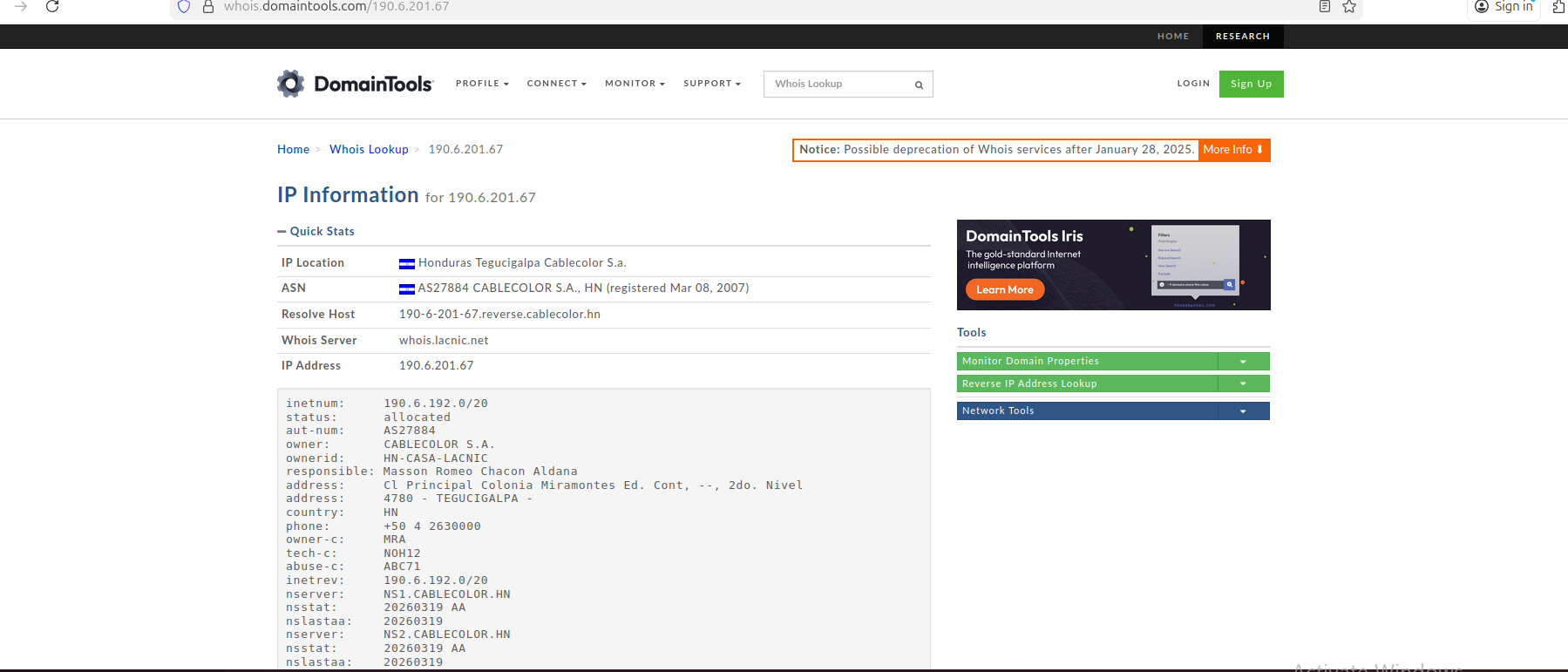

## 发件人 IP 调查

| 字段 | 值 |

|-------|-------|

| **IP 所有者 (IP Owner)** | Cablecolor S.A. |

| **位置** | Tegucigalpa, 洪都拉斯 |

| **ASN** | AS27884 CABLECOLOR S.A., HN |

| **国家** | HN (洪都拉斯) |

CIBC 是一家加拿大银行。没有任何合法的 CIBC 邮件会源自洪都拉斯的住宅 ISP。

![MXToolBox Header Input] (cibc/screenshots/04-mxtoolbox-header-input.png)

| 检查项 | 结果 |

|-------|--------|

| DMARC 合规 | ❌ 失败 — 未找到 DMARC 记录 |

| SPF 对齐 | ✅ 通过 |

| SPF 认证 | ❌ 失败 |

| DKIM 对齐 | ❌ 失败 |

| DKIM 认证 | ❌ 失败 |

| 中继延迟 | 972 秒 (16 分钟以上) |

## IOC — 案例 02

| 类型 | 值 | 严重程度 |

|------|-------|----------|

| 发件人域名 | caib.com (cibc.com 的拼写抢注) | 严重 |

| 发送 IP (Sending IP) | 190.6.201.67 | 高 |

| IP 所有者 (IP Owner) | Cablecolor S.A. — 洪都拉斯 | 高 |

| 虚假支持邮箱 | myaccount@secure-cibc.com | 严重 |

| X-SID-Result | FAIL | 高 |

| 中继延迟 | 972 秒 | 中 |

## MITRE ATT&CK — 案例 02

| ID | 技术 | 应用 |

|----|-----------|-------------|

| T1566 | 钓鱼 | 核心攻击方法 |

| T1566.002 | 鱼叉式钓鱼链接 | 恶意 "Activate" 按钮 |

| T1583.001 | 获取基础设施 | 注册拼写抢注域名 caib.com |

| T1598 | 钓鱼收集信息 | 凭证收集 |

| T1036 | 伪装 | caib.com 伪装为 cibc.com |

## 跨案例比较

| 因素 | 案例 01 — Chase | 案例 02 — CIBC |

|--------|----------------|----------------|

| 欺骗方法 | 通过 ProtonMail 进行显示名称欺骗 | 拼写抢注域名 |

| 发送国家 | 瑞士 | 洪都拉斯 |

| DMARC | 失败 | 完全没有记录 |

| 中继延迟 | 5 秒 | 972 秒 |

| 混淆 | Base64 正文编码 | 未检测到 |

| 个性化 | "Dear Customer" | 邮件地址被用作名字 |

| 模板年份 | 当前 | 2019 (重复使用) |

## 使用工具

| 工具 | 用途 |

|------|---------|

| **Linux Terminal** | 对发送 IP 进行 WHOIS 查询 |

| **DomainTools** | 详细的 IP 和域名 WHOIS 调查 |

| **MXToolBox** | 邮件头认证分析 |

| **CyberChef** | Base64 解码、URL 提取、URL 去毒 |

| **Thunderbird** | 查看原始邮件头和正文 |

## 展示的技能

- 邮件头取证分析

- 使用 WHOIS 进行发件人 IP 调查

- SPF, DKIM 和 DMARC 认证分析

- Base64 解码和内容去混淆

- URL 提取和去毒

- IOC 识别和文档编制

- MITRE ATT&CK 技术映射

- 拼写抢注检测

- 社会工程模式识别

## 🎓 认证

- MITRE ATT&CK Defender (MAD) – Foundations of Operationalizing ATT&CK v13

*随着调查的完成,将添加更多钓鱼案例研究。*

*所有分析仅用于教育和作品集展示目的。*

标签:Base64解码, Cloudflare, CyberChef, DAST, IOC提取, MITRE ATT&CK, MXToolbox, Sigma 规则, SOC分析师, SPF/DKIM/DMARC, Whois查询, 凭证收集, 品牌冒充, 域名分析, 威胁情报, 安全培训, 安全运营中心, 开发者工具, 恶意软件分析, 数字取证, 数据展示, 案例分析, 欺骗攻击, 电子邮件取证, 红队, 网络安全实验, 网络映射, 网络犯罪调查, 自动化脚本, 身份验证分析, 邮件头分析, 金融欺诈, 钓鱼邮件分析