mym0us3r/Unified-Sysmon-Configs

GitHub: mym0us3r/Unified-Sysmon-Configs

为 Windows 端点提供企业级 Sysmon 配置方案,支持原生与遗留部署,并集成 Wazuh SIEM 用于威胁检测与狩猎。

Stars: 0 | Forks: 0

# 🛡️ 统一 Sysmon Configs

**企业级 Windows 遥测编排方案(原生与遗留)。针对 Wazuh、第三方 SIEM/XDR 平台以及主动威胁狩猎进行了优化。**

## 💡 战略概览

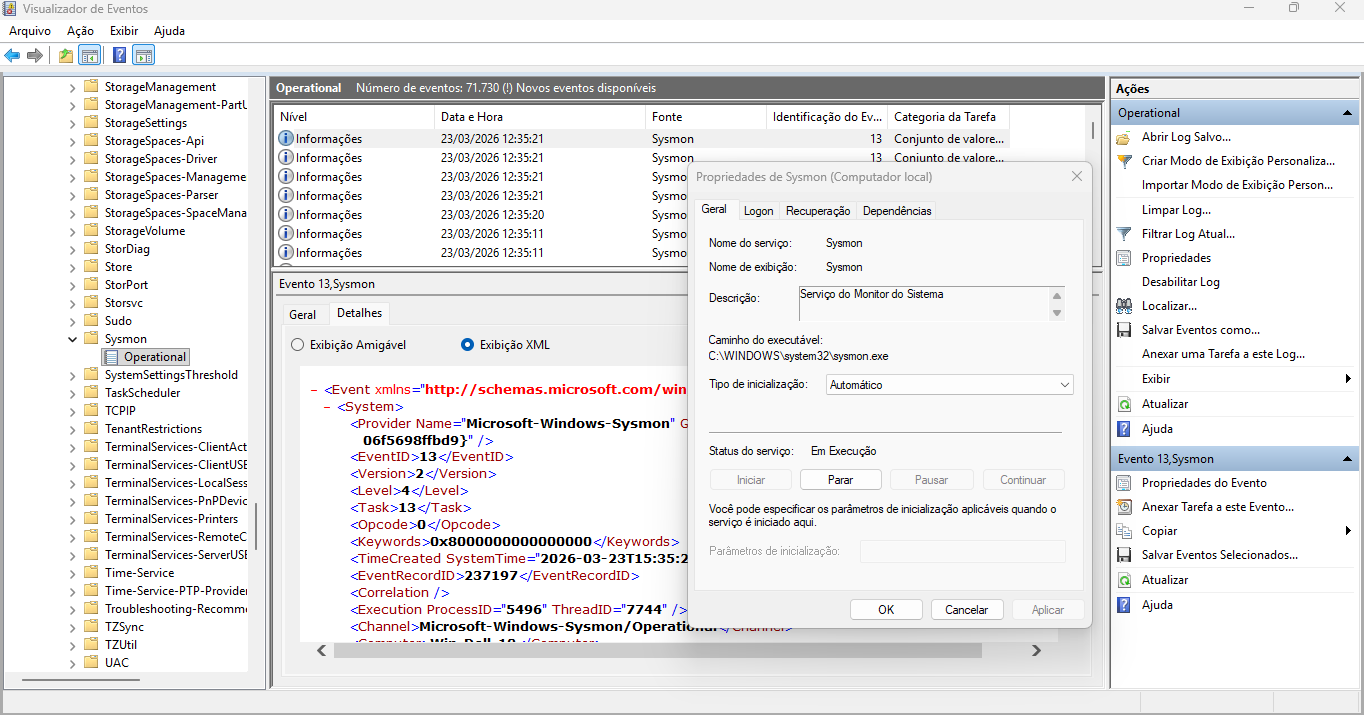

端点可见性是现代检测工程(Detection Engineering)的基石。随着 **Windows 11 (24H2+)** 的发布,Sysmon 已转型为 **原生 OS 功能**,这从根本上改变了安全团队管理生命周期、更新和驱动程序稳定性的方式。

本仓库作为生产就绪配置的中心枢纽,旨在弥合传统 Sysinternals 部署与新的原生集成之间的差距。

## 📘 精选文档:Sysmon 作为原生资源

本项目包含一份专业技术指南,旨在协助 SOC/CSIRT 团队迁移至原生遥测模型。

➔ Click here to view the Technical Guide (PDF)

Figure 1: Manual verification of Sysmon Native feature via Optional Features GUI and successful Event Viewer log ingestion.

标签:AI合规, CSIRT, GitHub Advanced Security, IPv6, Libemu, PowerShell, RFI远程文件包含, SQL, Sysinternals, Sysmon, Wazuh, Windows 11, Windows Server 2025, Windows 安全, 企业安全, 原生安全, 安全加固, 安全遥测, 构建工具, 系统审计, 网络安全审计, 网络资产管理