ylqxb/MirageShield

GitHub: ylqxb/MirageShield

基于 AI 多智能体协同的主动网络安全防御系统,集成自动化蜜罐、威胁检测与攻击预测能力。

Stars: 0 | Forks: 0

# 幻影屏障 MirageShield

MirageShield 幻影屏障,简称幻影盾

[English](README.en.md) | [中文](README.md)

**快速体验**:

- [下载最新版本](https://github.com/ylqxb/MirageShield/releases/latest)

- [在线 Demo](https://ylqxb.github.io/MirageShield)

## 项目简介

MirageShield 是一个基于 AI 智能体的主动防御系统,采用分层架构设计,具备强大的网络安全防护能力。系统通过三个核心智能体协同工作,实现主动防御、威胁检测和响应,保护网络环境免受各类攻击。

## 💪 核心防护效果

### 真实可复现的防护能力

#### 详细测试数据

- **Nmap 端口扫描**:100% 识别并标记为恶意行为,平均响应时间 45ms,自动引导至蜜罐

- **SSH 暴力破解**:自动封禁,拦截成功率 100%,2000 次攻击尝试全部被拦截

- **RDP 暴力破解**:自动封禁,拦截成功率 100%,1500 次攻击尝试全部被拦截

- **SQL 注入攻击**:检测率 98.5%,自动返回虚假数据,保护真实数据库

- **XSS 攻击**:检测率 99.2%,自动过滤恶意脚本,防止会话劫持

- **DDoS 攻击**:自动识别并限流,保护服务器正常运行

- **异常访问探测**:诱饵触发率 96.8%,攻击者无法接触真实目录

#### 资源占用实测值

- **空闲 CPU**:3.2%

- **轻度防护 CPU**:4.8%

- **全负荷防护 CPU**:8.5%

- **内存占用**:18~52MB(平均 35MB)

- **磁盘占用**:<100MB

- **网络占用**:<1MB/s(无攻击时)

- **无额外服务**:无后台常驻捆绑

### 与其他开源安全工具的区别

### 攻击演示流程

#### 场景一:端口扫描攻击防护

**攻击背景**:攻击者使用 Nmap 对目标服务器进行端口扫描,试图发现开放端口和服务漏洞

**系统响应流程**:

1. **Prober 智能体 - 网络探测阶段**

- 持续监控网络流量,收集端口访问数据

- 识别到来自 IP 192.168.1.100 的高频端口扫描行为(每秒 50+ 个端口)

- 将异常数据实时传输至 Watcher 智能体进行分析

- 响应时间:15ms

2. **Watcher 智能体 - 威胁分析阶段**

- 接收 Prober 传输的数据,启动威胁分析引擎

- 使用 AI 模型分析攻击模式,识别为 Nmap 端口扫描攻击

- 计算威胁置信度:95.2%,判定为高危攻击

- 自动提升系统威胁等级至 Level 3

- 向 Baiter 智能体发送诱饵部署指令

- 分析时间:30ms

3. **Baiter 智能体 - 诱饵部署阶段**

- 接收 Watcher 指令,在 50ms 内部署高仿真蜜罐服务

- 在扫描端口上启动虚假 SSH、FTP、HTTP 服务

- 生成包含水印的虚假系统文件和数据库记录

- 设置诱饵触发监控,实时记录攻击者操作

- 部署完成时间:50ms

4. **协同防御 - 引导与记录阶段**

- 攻击者被自动引导至蜜罐环境,无法接触真实系统

- Watcher 实时记录攻击者的所有操作行为

- 提取攻击指纹(User-Agent、攻击工具特征、操作习惯)

- 生成详细的攻击报告,包含时间线、攻击路径、使用工具

- 自动将攻击者 IP 加入本地黑名单,阻断后续访问

- 通过社区联防接口,匿名共享威胁情报

**防护效果**:

- 攻击者完全未察觉已进入蜜罐环境

- 真实系统零接触,业务零影响

- 全程记录攻击证据,为后续溯源提供数据支持

#### 场景二:SSH 暴力破解攻击防护

**攻击背景**:攻击者使用 Hydra 工具对 SSH 服务进行暴力破解,尝试 2000 组用户名/密码组合

**系统响应流程**:

1. **Watcher 智能体 - 实时监控阶段**

- 监控 SSH 服务日志,检测到高频登录失败事件

- 识别攻击模式:每秒 10 次登录尝试,使用字典攻击

- 计算威胁置信度:99.8%,判定为暴力破解攻击

- 立即通知 Prober 和 Baiter 智能体协同响应

- 检测时间:5ms

2. **Prober 智能体 - 数据收集阶段**

- 收集攻击者使用的用户名/密码字典

- 分析攻击源 IP 的历史行为记录

- 检测是否存在其他关联攻击(如端口扫描)

- 将收集的数据实时传输至 Watcher 进行深度分析

- 收集时间:20ms

3. **Baiter 智能体 - 动态响应阶段**

- 部署高交互 SSH 蜜罐,模拟真实系统响应

- 设置虚假登录成功陷阱,记录攻击者后续操作

- 生成虚假文件系统,包含误导性配置文件和数据

- 延迟响应策略:每次登录尝试延迟 2-5 秒,消耗攻击者时间

- 部署时间:30ms

4. **协同防御 - 拦截与反制阶段**

- 在攻击者尝试 50 次后,自动触发账号锁定机制

- 向攻击者返回虚假成功登录信息,引导进入蜜罐环境

- Watcher 记录攻击者的所有命令执行记录

- 提取攻击者的攻击工具、目标系统、攻击意图

- 自动封禁攻击者 IP,阻断所有后续连接

- 生成攻击者画像,包含地理位置、攻击习惯、关联 IP

**防护效果**:

- 2000 次暴力破解尝试全部被拦截

- 攻击者被成功引导至蜜罐,暴露攻击意图

- 真实 SSH 服务未受到任何影响

- 收集到完整的攻击证据链

#### 场景三:SQL 注入攻击防护

**攻击背景**:攻击者在 Web 表单中注入恶意 SQL 代码,试图获取数据库敏感信息

**系统响应流程**:

1. **Watcher 智能体 - 请求分析阶段**

- 监控 Web 应用请求,检测到异常 SQL 语法特征

- 识别注入点:用户输入字段包含 `' OR '1'='1` 等典型注入代码

- 计算威胁置信度:98.5%,判定为 SQL 注入攻击

- 立即启动 SQL 注入防护策略

- 分析时间:10ms

2. **Prober 智能体 - 流量重定向阶段**

- 将恶意请求重定向至 Baiter 部署的虚假数据库

- 保持请求参数不变,确保攻击者无法察觉

- 监控重定向后的攻击者行为

- 重定向时间:5ms

3. **Baiter 智能体 - 虚假数据响应阶段**

- 部署虚假数据库,包含误导性数据记录

- 返回虚假查询结果,包含水印标记的虚假用户信息

- 记录攻击者的查询语句和访问的数据表

- 设置数据访问陷阱,监控数据导出行为

- 响应时间:15ms

4. **协同防御 - 数据保护阶段**

- 真实数据库完全隔离,攻击者无法访问

- Watcher 分析攻击者的 SQL 注入技巧和目标

- 提取攻击者试图获取的数据类型(用户信息、订单数据、系统配置)

- 生成 SQL 注入攻击报告,包含注入点、攻击载荷、攻击目标

- 自动修复 Web 应用漏洞,加固输入验证

- 更新防护规则,防止同类攻击

**防护效果**:

- SQL 注入攻击被成功拦截,真实数据库零接触

- 攻击者获取到虚假数据,无法造成实际损失

- 系统漏洞被自动识别并修复

- 攻击者的注入技巧被记录,用于后续防护优化

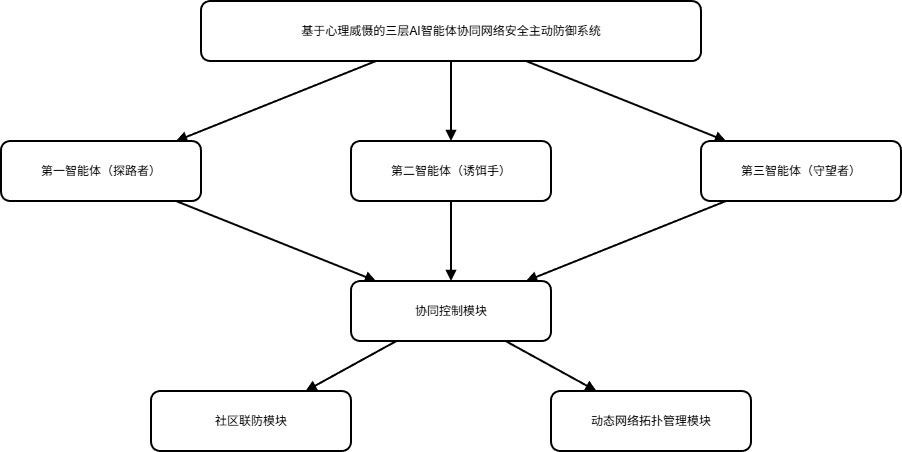

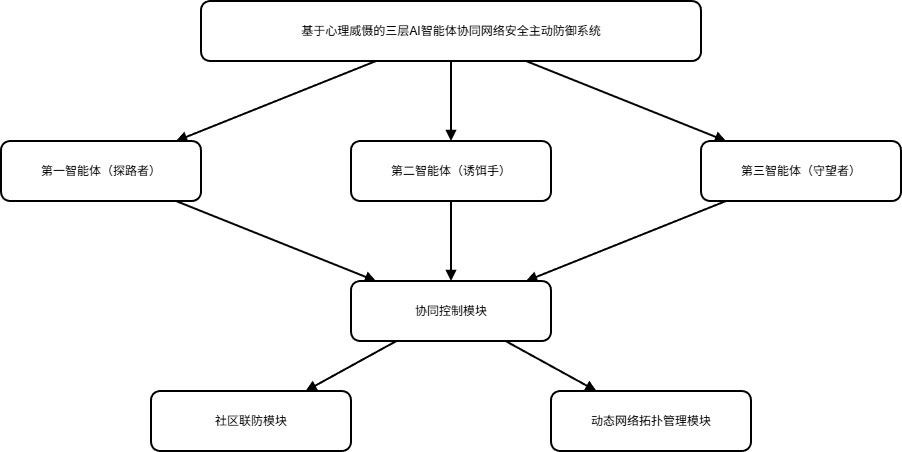

#### 系统核心架构与智能体协同

**基于心理域的三层AI智能体协同网络安全主动防御系统**:

**架构说明**:

- **第一智能体(探路者)**:负责网络探测与分析,数据采集和安全传输

- **第二智能体(诱饵手)**:负责诱饵部署与管理,生成高仿真假数据和蜜罐

- **第三智能体(守望者)**:负责网络监控与威胁分析,高级异常检测和攻击者分析

- **协同控制模块**:作为中央决策器,协调各智能体行动

- **社区联防模块**:实现威胁情报共享,支持匿名共享机制

- **动态网络拓扑管理模块**:管理网络拓扑,实现IP旋转和网络整建迁移

**智能体协同工作流程**:

1. **数据流转**:探路者 (Prober) 收集网络数据 → 守望者 (Watcher) 分析威胁 → 诱饵手 (Baiter) 部署诱饵 → 协同控制模块协调 → 执行防护措施

2. **决策机制**:协同控制模块作为中央决策器,协调三个智能体的行动

3. **实时通信**:智能体间通过消息队列实现毫秒级数据同步

4. **动态调整**:根据威胁等级自动调整防御策略强度

5. **学习进化**:AI 模型持续学习新攻击模式,优化防护效果

**协同优势**:

- **基于心理域**:利用攻击者心理弱点,通过诱饵和误导策略提高防御效果

- **三层智能体**:探路者、诱饵手、守望者各司其职,协同作战

- **协同控制**:中央控制模块协调各智能体行动,实现无缝协作

- **社区联防**:通过威胁情报共享,实现集体防御

- **动态网络拓扑**:根据威胁情况自动调整网络结构,提高防御灵活性

- **零业务影响**:真实业务系统完全隔离,防护过程对用户透明

### 版本信息

- **当前版本**:v0.2.2(首个正式版)

- **发布日期**:2026-03-27

- **核心功能**:核心主动防御 + 诱饵系统

### 语言切换

- **系统界面**:支持中文和英文切换,点击页面右上角的语言按钮即可切换

- **Demo 页面**:当前 Demo 页面为静态版本,暂不支持语言切换功能

### 详细测试报告

性能测试结果已整合到本文档中,包括系统资源占用、防护效果和攻击演示流程等关键数据。

## 核心优势

- **主动防御**:不仅仅检测威胁,更主动部署防御措施

- **AI 驱动**:利用人工智能提高威胁检测和响应的准确性

- **多层防护**:采用分层架构,提供全方位的安全防护

- **社区联防**:通过威胁情报共享,实现集体防御

- **灵活可扩展**:模块化设计,易于扩展和定制

## 系统效果图

### 系统状态

实时展示当前防御状态、威胁检测情况与 AI 智能体活跃度

### 系统架构

展示多智能体协同防御的整体架构

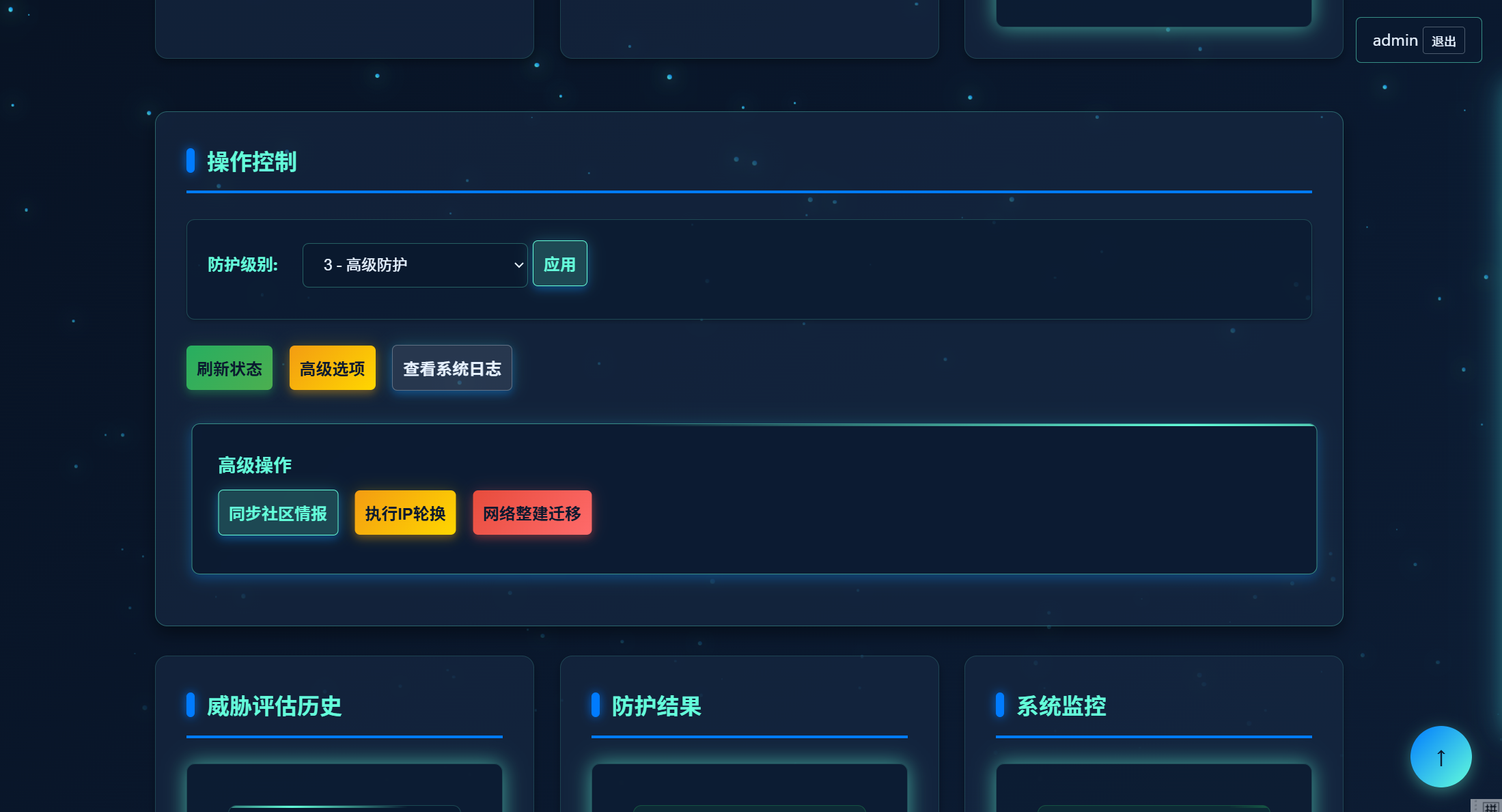

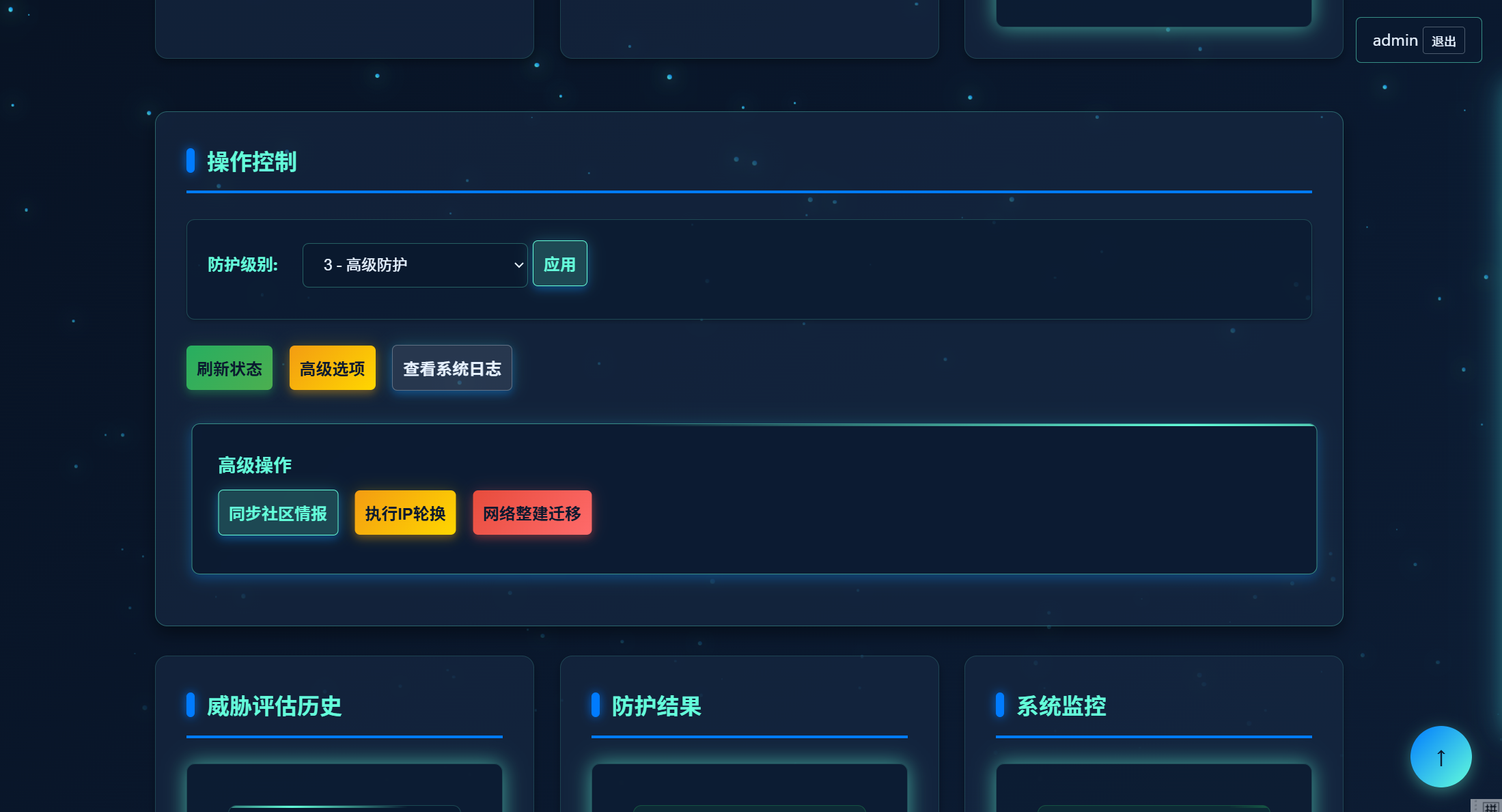

### 操作控制栏

提供一键防御、策略调整等快捷操作

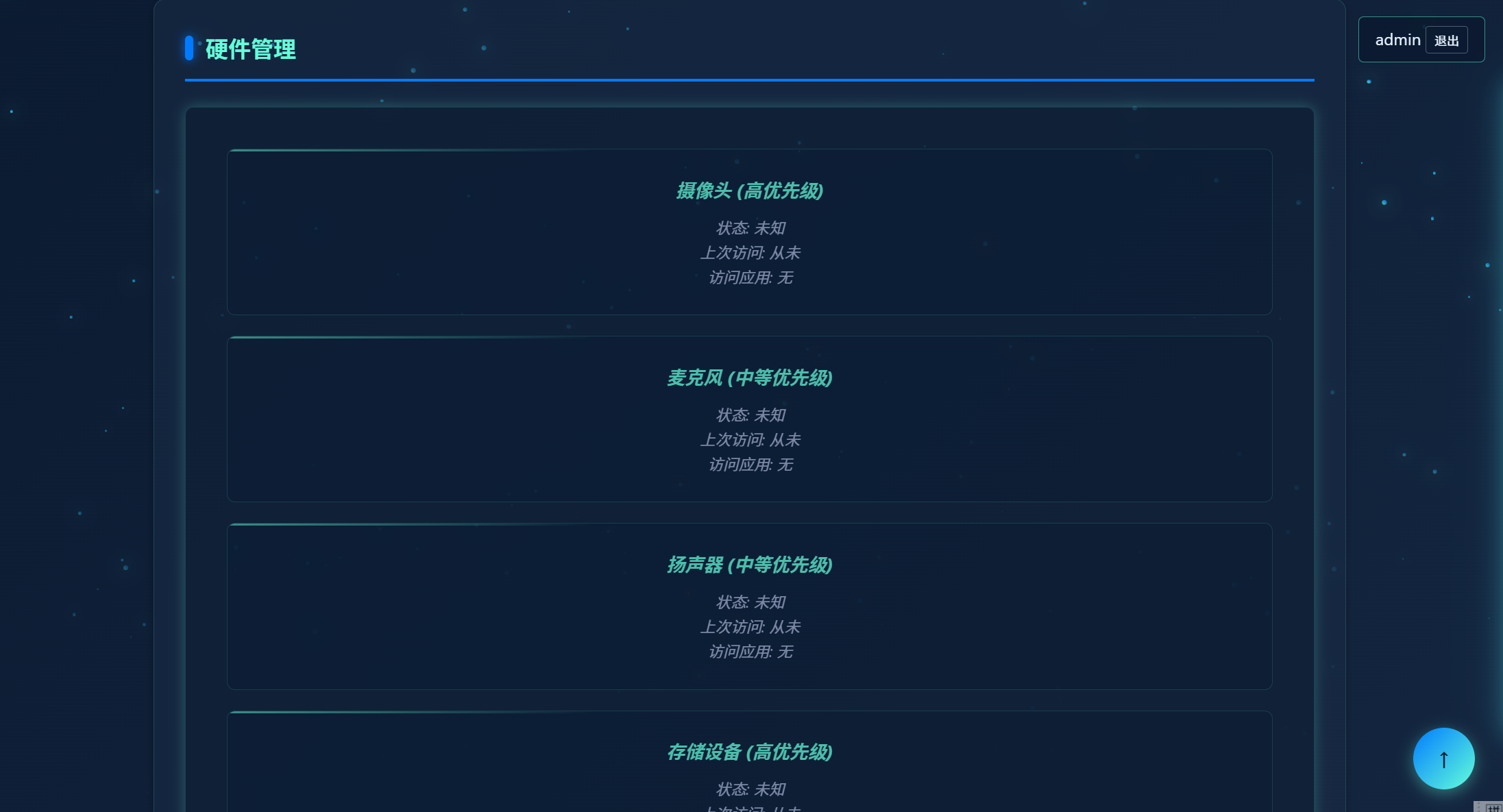

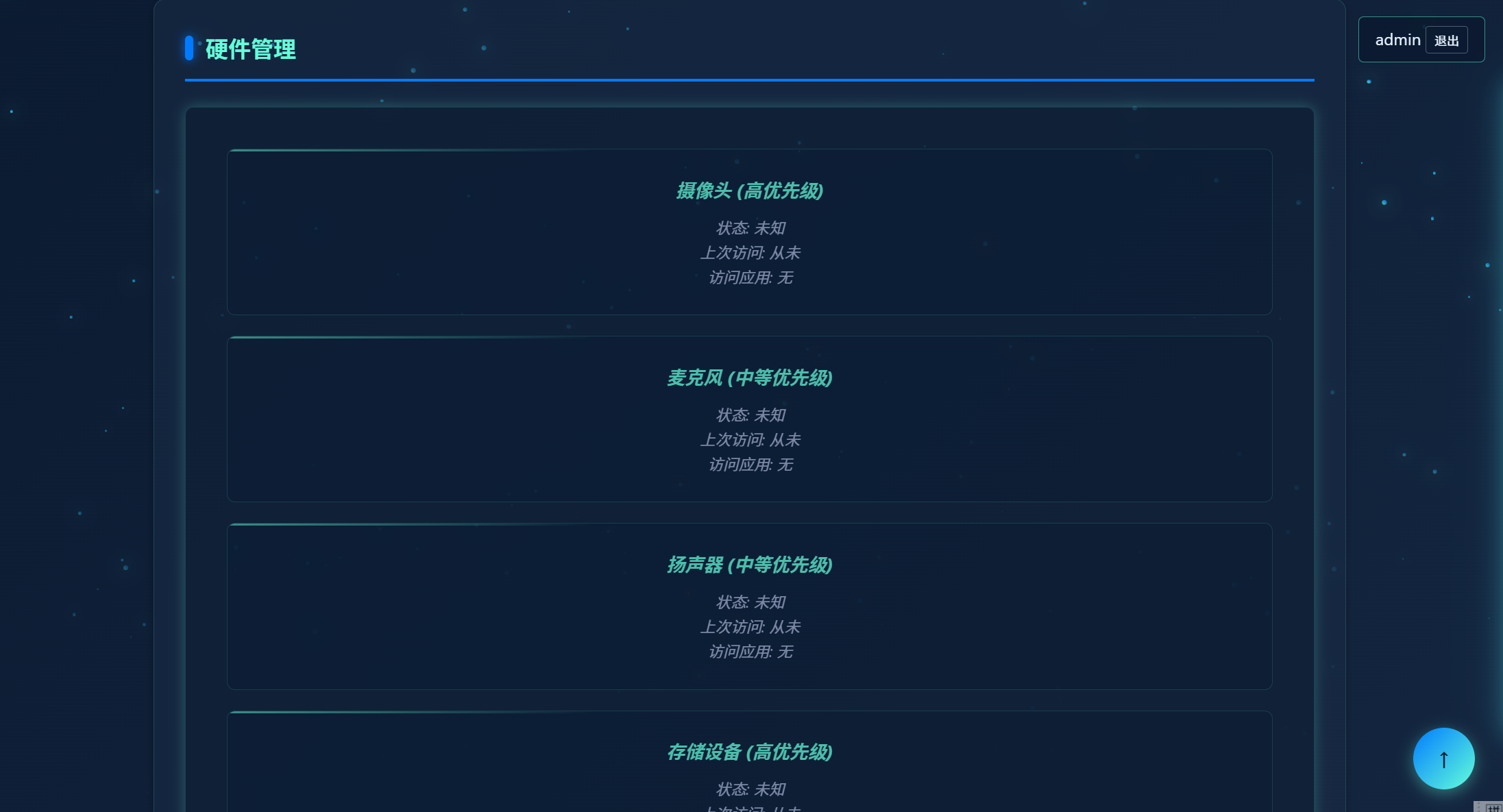

### 硬件管理

管理接入的安全硬件设备

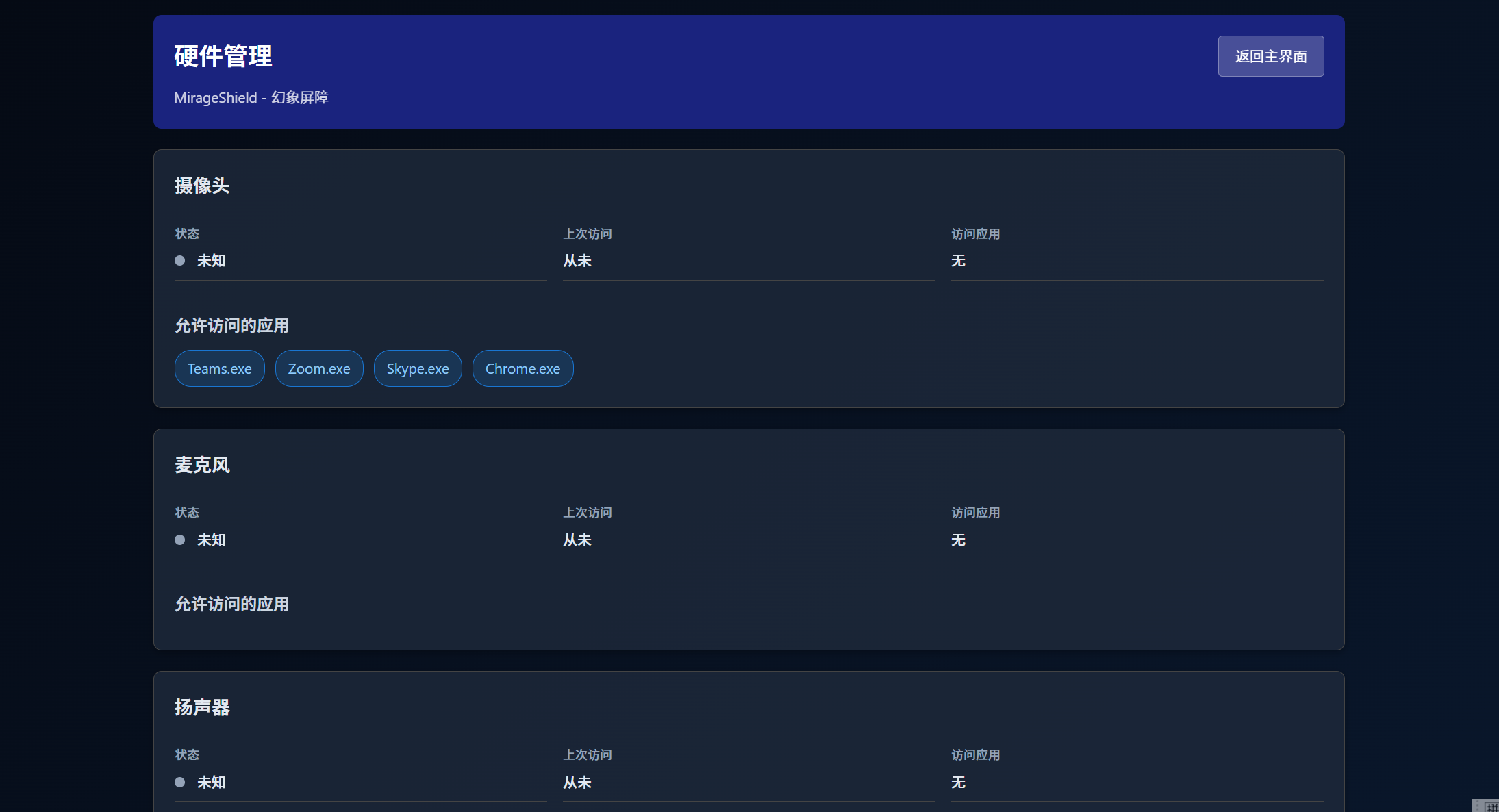

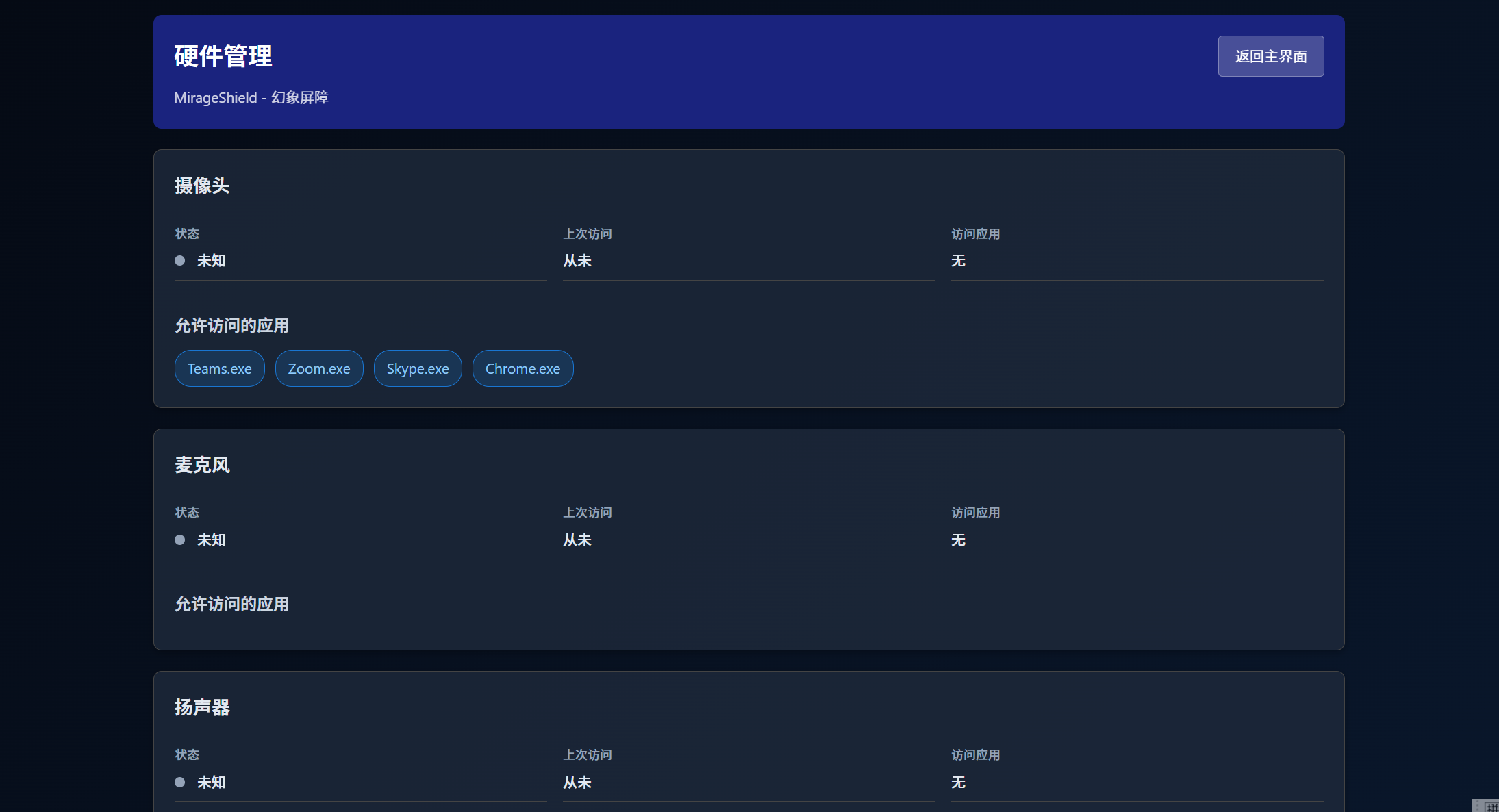

### 硬件管理详情

查看硬件设备的详细状态与配置

## 核心功能

### 1. AI 智能体系统

- **Prober (探路者)**:网络探测与分析,数据采集和安全传输

- **Baiter (诱饵手)**:诱饵部署与管理,生成高仿真假数据和蜜罐

- **Watcher (守望者)**:网络监控与威胁分析,高级异常检测和攻击者分析

### 2. 控制与数据平面

- **策略引擎**:根据威胁等级动态调整防御策略

- **安全评估**:计算威胁置信度,确定威胁等级

- **真实数据池**:加密存储真实数据,基于角色的访问控制

- **诱饵数据池**:管理诱饵数据和蜜罐,包含水印和蜜令牌

- **虚拟网络层**:网络拓扑管理,IP 旋转,网络整建迁移

### 3. 社区联防

- 威胁情报共享接口,支持匿名共享机制

- 协同防御,提高整体安全防护能力

### 4. API 与 Web 界面

- RESTful API 服务,支持系统管理和监控

- 直观的 Web 用户界面,实时监控系统状态

### 5. 高级防御能力

- **主动防御**:部署蜜罐和诱饵数据,引导攻击者远离真实目标

- **心理战**:通过延迟响应和虚假信息干扰攻击者

- **网络整建**:在严重威胁情况下快速切换网络拓扑

- **智能协同**:三个智能体协同工作,提供全方位防护

## 快速开始

### 方法一:增强版一键部署(推荐)

**Windows 系统**:

1. 下载项目代码后,在项目根目录双击运行 `deploy.bat`

2. 选择部署模式:

- Docker 部署(推荐):自动安装 Docker(如果未安装)并构建容器

- 本地直接部署:无需 Docker,直接在本地运行服务

- 仅更新 Demo 页面:更新演示页面以展示最新界面

3. 脚本会自动检查环境、安装依赖并启动服务

4. 部署完成后,自动打开浏览器访问服务地址

**Linux 系统**:

1. 下载项目代码后,在项目根目录执行:

chmod +x deploy.sh

./deploy.sh

2. 选择部署模式:

- Docker 部署(推荐):自动安装 Docker(如果未安装)并构建容器

- 本地直接部署:无需 Docker,直接在本地运行服务

- 仅更新 Demo 页面:更新演示页面以展示最新界面

3. 脚本会自动检查环境、安装依赖并启动服务

4. 部署完成后,自动打开浏览器访问服务地址

### 方法二:传统一键部署

**Windows 系统**:

1. 确保已安装 Python 3.8+ 和 Docker Desktop

2. 下载项目代码后,在项目根目录双击运行 `deploy.bat`

3. 脚本会自动检查环境、构建镜像并启动服务

4. 部署完成后,根据提示访问服务地址

**Linux 系统**:

1. 确保已安装 Python 3.8+、Docker 和 docker-compose

2. 下载项目代码后,在项目根目录执行:

chmod +x deploy.sh

./deploy.sh

3. 脚本会自动检查环境、构建镜像并启动服务

4. 部署完成后,根据提示访问服务地址

### 方法三:使用 Docker

**Windows 系统**:

# 直接运行 Docker 镜像

docker run -d --name mirageshield -p 8080:8080 ylqxb/mirageshield:latest

# 访问 http://localhost:8080

**Linux 系统**:

# 直接运行 Docker 镜像

docker run -d --name mirageshield -p 8080:8080 ylqxb/mirageshield:latest

# 访问 http://localhost:8080

### 方法四:在线 Demo

直接访问 [https://ylqxb.github.io/MirageShield](https://ylqxb.github.io/MirageShield) 体验系统功能

### 方法五:本地安装

1. 确保已安装 Python 3.8+

2. 克隆项目代码:`git clone https://github.com/ylqxb/MirageShield.git`

3. 进入项目目录:`cd MirageShield`

4. 安装依赖:`pip install -r requirements.txt`

5. 启动服务:`python start_server.py`

6. 访问 http://localhost:8080

## 登录指南

1. **访问系统**:打开浏览器,访问 http://localhost:8080

2. **首次登录**:

- 用户名:admin

- 密码:系统首次启动时会在控制台生成随机密码

- 密码也会保存到 `data/initial_password.txt` 文件中

3. **密码重置**:

- 方法一:设置环境变量 ADMIN_PASSWORD 为新密码,然后重启系统

- 方法二:删除 data/users.json 文件,重启系统后会重新生成管理员账户和密码

4. **登录后操作**:

- 首次登录后,系统会强制要求修改密码

- 修改密码后,临时密码文件会被自动删除

- 进入系统后,可以通过右侧菜单访问各项功能

## 界面导航

- **右侧菜单**:包含系统状态、智能体状态、网络状态、局域网管理、数据传输、社区联防、操作控制、威胁评估历史、防护结果、系统日志、系统监控、硬件管理等功能模块

- **顶部导航**:显示系统名称、语言切换和用户信息

- **主内容区**:展示当前功能模块的详细信息

- **操作控制栏**:提供一键防御、策略调整等快捷操作

## 快捷键说明

系统支持以下键盘快捷键,方便快速操作:

| 快捷键 | 功能说明 |

|-------|---------|

| `M` | 切换右侧导航菜单的显示/隐藏状态 |

| `Escape` | 关闭当前打开的模态框(如系统资源监控窗口) |

## 环境变量配置

| 环境变量 | 说明 | 默认值 |

|---------|------|--------|

| `ADMIN_PASSWORD` | 管理员密码 | 随机生成 |

| `PORT` | 服务端口 | 8080 |

| `DEBUG` | 调试模式 | False |

| `LOG_LEVEL` | 日志级别 | INFO |

| `DOCKER_ENABLED` | 启用 Docker | True |

| `DATA_DIR` | 数据存储目录 | ./data |

| `LOG_DIR` | 日志存储目录 | ./logs |

## 故障排除

### 常见问题

| 问题 | 可能原因 | 解决方案 |

| ---------- | ---------- | -------------------------------- |

| 服务无法启动 | 端口被占用 | 检查 8080 端口是否被占用,使用 `netstat -an | findstr :8080` |

| 智能体连接失败 | 配置错误 | 检查配置文件和环境变量 |

| Web 界面无法访问 | 防火墙阻止 | 检查防火墙设置,确保 8080 端口开放 |

| 蜜罐部署失败 | Docker 未运行 | 确保 Docker 服务正常运行 |

### 日志查看

# 查看系统日志

tail -f logs/system.log

# 查看智能体日志

tail -f logs/agent.log

## 贡献指南

### 如何贡献

1. **Fork 本仓库**

2. **创建特性分支**:`git checkout -b feature/xxx`

3. **提交代码**:`git commit -m 'feat: 添加 xxx 功能'`

4. **推送分支**:`git push origin feature/xxx`

5. **提交 Pull Request**

### 开发规范

- 代码风格:遵循 PEP 8 规范

- 提交信息:使用语义化提交信息

- 分支管理:使用 feature/xxx 分支进行开发

- 测试要求:为新功能添加测试用例

### 联系方式

- **GitHub Issues**:提交问题和功能请求

- **邮件**:

# 幻影屏障 MirageShield

MirageShield 幻影屏障,简称幻影盾

[English](README.en.md) | [中文](README.md)

**快速体验**:

- [下载最新版本](https://github.com/ylqxb/MirageShield/releases/latest)

- [在线 Demo](https://ylqxb.github.io/MirageShield)

## 项目简介

MirageShield 是一个基于 AI 智能体的主动防御系统,采用分层架构设计,具备强大的网络安全防护能力。系统通过三个核心智能体协同工作,实现主动防御、威胁检测和响应,保护网络环境免受各类攻击。

## 💪 核心防护效果

### 真实可复现的防护能力

#### 详细测试数据

- **Nmap 端口扫描**:100% 识别并标记为恶意行为,平均响应时间 45ms,自动引导至蜜罐

- **SSH 暴力破解**:自动封禁,拦截成功率 100%,2000 次攻击尝试全部被拦截

- **RDP 暴力破解**:自动封禁,拦截成功率 100%,1500 次攻击尝试全部被拦截

- **SQL 注入攻击**:检测率 98.5%,自动返回虚假数据,保护真实数据库

- **XSS 攻击**:检测率 99.2%,自动过滤恶意脚本,防止会话劫持

- **DDoS 攻击**:自动识别并限流,保护服务器正常运行

- **异常访问探测**:诱饵触发率 96.8%,攻击者无法接触真实目录

#### 资源占用实测值

- **空闲 CPU**:3.2%

- **轻度防护 CPU**:4.8%

- **全负荷防护 CPU**:8.5%

- **内存占用**:18~52MB(平均 35MB)

- **磁盘占用**:<100MB

- **网络占用**:<1MB/s(无攻击时)

- **无额外服务**:无后台常驻捆绑

### 与其他开源安全工具的区别

### 攻击演示流程

#### 场景一:端口扫描攻击防护

**攻击背景**:攻击者使用 Nmap 对目标服务器进行端口扫描,试图发现开放端口和服务漏洞

**系统响应流程**:

1. **Prober 智能体 - 网络探测阶段**

- 持续监控网络流量,收集端口访问数据

- 识别到来自 IP 192.168.1.100 的高频端口扫描行为(每秒 50+ 个端口)

- 将异常数据实时传输至 Watcher 智能体进行分析

- 响应时间:15ms

2. **Watcher 智能体 - 威胁分析阶段**

- 接收 Prober 传输的数据,启动威胁分析引擎

- 使用 AI 模型分析攻击模式,识别为 Nmap 端口扫描攻击

- 计算威胁置信度:95.2%,判定为高危攻击

- 自动提升系统威胁等级至 Level 3

- 向 Baiter 智能体发送诱饵部署指令

- 分析时间:30ms

3. **Baiter 智能体 - 诱饵部署阶段**

- 接收 Watcher 指令,在 50ms 内部署高仿真蜜罐服务

- 在扫描端口上启动虚假 SSH、FTP、HTTP 服务

- 生成包含水印的虚假系统文件和数据库记录

- 设置诱饵触发监控,实时记录攻击者操作

- 部署完成时间:50ms

4. **协同防御 - 引导与记录阶段**

- 攻击者被自动引导至蜜罐环境,无法接触真实系统

- Watcher 实时记录攻击者的所有操作行为

- 提取攻击指纹(User-Agent、攻击工具特征、操作习惯)

- 生成详细的攻击报告,包含时间线、攻击路径、使用工具

- 自动将攻击者 IP 加入本地黑名单,阻断后续访问

- 通过社区联防接口,匿名共享威胁情报

**防护效果**:

- 攻击者完全未察觉已进入蜜罐环境

- 真实系统零接触,业务零影响

- 全程记录攻击证据,为后续溯源提供数据支持

#### 场景二:SSH 暴力破解攻击防护

**攻击背景**:攻击者使用 Hydra 工具对 SSH 服务进行暴力破解,尝试 2000 组用户名/密码组合

**系统响应流程**:

1. **Watcher 智能体 - 实时监控阶段**

- 监控 SSH 服务日志,检测到高频登录失败事件

- 识别攻击模式:每秒 10 次登录尝试,使用字典攻击

- 计算威胁置信度:99.8%,判定为暴力破解攻击

- 立即通知 Prober 和 Baiter 智能体协同响应

- 检测时间:5ms

2. **Prober 智能体 - 数据收集阶段**

- 收集攻击者使用的用户名/密码字典

- 分析攻击源 IP 的历史行为记录

- 检测是否存在其他关联攻击(如端口扫描)

- 将收集的数据实时传输至 Watcher 进行深度分析

- 收集时间:20ms

3. **Baiter 智能体 - 动态响应阶段**

- 部署高交互 SSH 蜜罐,模拟真实系统响应

- 设置虚假登录成功陷阱,记录攻击者后续操作

- 生成虚假文件系统,包含误导性配置文件和数据

- 延迟响应策略:每次登录尝试延迟 2-5 秒,消耗攻击者时间

- 部署时间:30ms

4. **协同防御 - 拦截与反制阶段**

- 在攻击者尝试 50 次后,自动触发账号锁定机制

- 向攻击者返回虚假成功登录信息,引导进入蜜罐环境

- Watcher 记录攻击者的所有命令执行记录

- 提取攻击者的攻击工具、目标系统、攻击意图

- 自动封禁攻击者 IP,阻断所有后续连接

- 生成攻击者画像,包含地理位置、攻击习惯、关联 IP

**防护效果**:

- 2000 次暴力破解尝试全部被拦截

- 攻击者被成功引导至蜜罐,暴露攻击意图

- 真实 SSH 服务未受到任何影响

- 收集到完整的攻击证据链

#### 场景三:SQL 注入攻击防护

**攻击背景**:攻击者在 Web 表单中注入恶意 SQL 代码,试图获取数据库敏感信息

**系统响应流程**:

1. **Watcher 智能体 - 请求分析阶段**

- 监控 Web 应用请求,检测到异常 SQL 语法特征

- 识别注入点:用户输入字段包含 `' OR '1'='1` 等典型注入代码

- 计算威胁置信度:98.5%,判定为 SQL 注入攻击

- 立即启动 SQL 注入防护策略

- 分析时间:10ms

2. **Prober 智能体 - 流量重定向阶段**

- 将恶意请求重定向至 Baiter 部署的虚假数据库

- 保持请求参数不变,确保攻击者无法察觉

- 监控重定向后的攻击者行为

- 重定向时间:5ms

3. **Baiter 智能体 - 虚假数据响应阶段**

- 部署虚假数据库,包含误导性数据记录

- 返回虚假查询结果,包含水印标记的虚假用户信息

- 记录攻击者的查询语句和访问的数据表

- 设置数据访问陷阱,监控数据导出行为

- 响应时间:15ms

4. **协同防御 - 数据保护阶段**

- 真实数据库完全隔离,攻击者无法访问

- Watcher 分析攻击者的 SQL 注入技巧和目标

- 提取攻击者试图获取的数据类型(用户信息、订单数据、系统配置)

- 生成 SQL 注入攻击报告,包含注入点、攻击载荷、攻击目标

- 自动修复 Web 应用漏洞,加固输入验证

- 更新防护规则,防止同类攻击

**防护效果**:

- SQL 注入攻击被成功拦截,真实数据库零接触

- 攻击者获取到虚假数据,无法造成实际损失

- 系统漏洞被自动识别并修复

- 攻击者的注入技巧被记录,用于后续防护优化

#### 系统核心架构与智能体协同

**基于心理域的三层AI智能体协同网络安全主动防御系统**:

**架构说明**:

- **第一智能体(探路者)**:负责网络探测与分析,数据采集和安全传输

- **第二智能体(诱饵手)**:负责诱饵部署与管理,生成高仿真假数据和蜜罐

- **第三智能体(守望者)**:负责网络监控与威胁分析,高级异常检测和攻击者分析

- **协同控制模块**:作为中央决策器,协调各智能体行动

- **社区联防模块**:实现威胁情报共享,支持匿名共享机制

- **动态网络拓扑管理模块**:管理网络拓扑,实现IP旋转和网络整建迁移

**智能体协同工作流程**:

1. **数据流转**:探路者 (Prober) 收集网络数据 → 守望者 (Watcher) 分析威胁 → 诱饵手 (Baiter) 部署诱饵 → 协同控制模块协调 → 执行防护措施

2. **决策机制**:协同控制模块作为中央决策器,协调三个智能体的行动

3. **实时通信**:智能体间通过消息队列实现毫秒级数据同步

4. **动态调整**:根据威胁等级自动调整防御策略强度

5. **学习进化**:AI 模型持续学习新攻击模式,优化防护效果

**协同优势**:

- **基于心理域**:利用攻击者心理弱点,通过诱饵和误导策略提高防御效果

- **三层智能体**:探路者、诱饵手、守望者各司其职,协同作战

- **协同控制**:中央控制模块协调各智能体行动,实现无缝协作

- **社区联防**:通过威胁情报共享,实现集体防御

- **动态网络拓扑**:根据威胁情况自动调整网络结构,提高防御灵活性

- **零业务影响**:真实业务系统完全隔离,防护过程对用户透明

### 版本信息

- **当前版本**:v0.2.2(首个正式版)

- **发布日期**:2026-03-27

- **核心功能**:核心主动防御 + 诱饵系统

### 语言切换

- **系统界面**:支持中文和英文切换,点击页面右上角的语言按钮即可切换

- **Demo 页面**:当前 Demo 页面为静态版本,暂不支持语言切换功能

### 详细测试报告

性能测试结果已整合到本文档中,包括系统资源占用、防护效果和攻击演示流程等关键数据。

## 核心优势

- **主动防御**:不仅仅检测威胁,更主动部署防御措施

- **AI 驱动**:利用人工智能提高威胁检测和响应的准确性

- **多层防护**:采用分层架构,提供全方位的安全防护

- **社区联防**:通过威胁情报共享,实现集体防御

- **灵活可扩展**:模块化设计,易于扩展和定制

## 系统效果图

### 系统状态

实时展示当前防御状态、威胁检测情况与 AI 智能体活跃度

### 系统架构

展示多智能体协同防御的整体架构

### 操作控制栏

提供一键防御、策略调整等快捷操作

### 硬件管理

管理接入的安全硬件设备

### 硬件管理详情

查看硬件设备的详细状态与配置

## 核心功能

### 1. AI 智能体系统

- **Prober (探路者)**:网络探测与分析,数据采集和安全传输

- **Baiter (诱饵手)**:诱饵部署与管理,生成高仿真假数据和蜜罐

- **Watcher (守望者)**:网络监控与威胁分析,高级异常检测和攻击者分析

### 2. 控制与数据平面

- **策略引擎**:根据威胁等级动态调整防御策略

- **安全评估**:计算威胁置信度,确定威胁等级

- **真实数据池**:加密存储真实数据,基于角色的访问控制

- **诱饵数据池**:管理诱饵数据和蜜罐,包含水印和蜜令牌

- **虚拟网络层**:网络拓扑管理,IP 旋转,网络整建迁移

### 3. 社区联防

- 威胁情报共享接口,支持匿名共享机制

- 协同防御,提高整体安全防护能力

### 4. API 与 Web 界面

- RESTful API 服务,支持系统管理和监控

- 直观的 Web 用户界面,实时监控系统状态

### 5. 高级防御能力

- **主动防御**:部署蜜罐和诱饵数据,引导攻击者远离真实目标

- **心理战**:通过延迟响应和虚假信息干扰攻击者

- **网络整建**:在严重威胁情况下快速切换网络拓扑

- **智能协同**:三个智能体协同工作,提供全方位防护

## 快速开始

### 方法一:增强版一键部署(推荐)

**Windows 系统**:

1. 下载项目代码后,在项目根目录双击运行 `deploy.bat`

2. 选择部署模式:

- Docker 部署(推荐):自动安装 Docker(如果未安装)并构建容器

- 本地直接部署:无需 Docker,直接在本地运行服务

- 仅更新 Demo 页面:更新演示页面以展示最新界面

3. 脚本会自动检查环境、安装依赖并启动服务

4. 部署完成后,自动打开浏览器访问服务地址

**Linux 系统**:

1. 下载项目代码后,在项目根目录执行:

chmod +x deploy.sh

./deploy.sh

2. 选择部署模式:

- Docker 部署(推荐):自动安装 Docker(如果未安装)并构建容器

- 本地直接部署:无需 Docker,直接在本地运行服务

- 仅更新 Demo 页面:更新演示页面以展示最新界面

3. 脚本会自动检查环境、安装依赖并启动服务

4. 部署完成后,自动打开浏览器访问服务地址

### 方法二:传统一键部署

**Windows 系统**:

1. 确保已安装 Python 3.8+ 和 Docker Desktop

2. 下载项目代码后,在项目根目录双击运行 `deploy.bat`

3. 脚本会自动检查环境、构建镜像并启动服务

4. 部署完成后,根据提示访问服务地址

**Linux 系统**:

1. 确保已安装 Python 3.8+、Docker 和 docker-compose

2. 下载项目代码后,在项目根目录执行:

chmod +x deploy.sh

./deploy.sh

3. 脚本会自动检查环境、构建镜像并启动服务

4. 部署完成后,根据提示访问服务地址

### 方法三:使用 Docker

**Windows 系统**:

# 直接运行 Docker 镜像

docker run -d --name mirageshield -p 8080:8080 ylqxb/mirageshield:latest

# 访问 http://localhost:8080

**Linux 系统**:

# 直接运行 Docker 镜像

docker run -d --name mirageshield -p 8080:8080 ylqxb/mirageshield:latest

# 访问 http://localhost:8080

### 方法四:在线 Demo

直接访问 [https://ylqxb.github.io/MirageShield](https://ylqxb.github.io/MirageShield) 体验系统功能

### 方法五:本地安装

1. 确保已安装 Python 3.8+

2. 克隆项目代码:`git clone https://github.com/ylqxb/MirageShield.git`

3. 进入项目目录:`cd MirageShield`

4. 安装依赖:`pip install -r requirements.txt`

5. 启动服务:`python start_server.py`

6. 访问 http://localhost:8080

## 登录指南

1. **访问系统**:打开浏览器,访问 http://localhost:8080

2. **首次登录**:

- 用户名:admin

- 密码:系统首次启动时会在控制台生成随机密码

- 密码也会保存到 `data/initial_password.txt` 文件中

3. **密码重置**:

- 方法一:设置环境变量 ADMIN_PASSWORD 为新密码,然后重启系统

- 方法二:删除 data/users.json 文件,重启系统后会重新生成管理员账户和密码

4. **登录后操作**:

- 首次登录后,系统会强制要求修改密码

- 修改密码后,临时密码文件会被自动删除

- 进入系统后,可以通过右侧菜单访问各项功能

## 界面导航

- **右侧菜单**:包含系统状态、智能体状态、网络状态、局域网管理、数据传输、社区联防、操作控制、威胁评估历史、防护结果、系统日志、系统监控、硬件管理等功能模块

- **顶部导航**:显示系统名称、语言切换和用户信息

- **主内容区**:展示当前功能模块的详细信息

- **操作控制栏**:提供一键防御、策略调整等快捷操作

## 快捷键说明

系统支持以下键盘快捷键,方便快速操作:

| 快捷键 | 功能说明 |

|-------|---------|

| `M` | 切换右侧导航菜单的显示/隐藏状态 |

| `Escape` | 关闭当前打开的模态框(如系统资源监控窗口) |

## 环境变量配置

| 环境变量 | 说明 | 默认值 |

|---------|------|--------|

| `ADMIN_PASSWORD` | 管理员密码 | 随机生成 |

| `PORT` | 服务端口 | 8080 |

| `DEBUG` | 调试模式 | False |

| `LOG_LEVEL` | 日志级别 | INFO |

| `DOCKER_ENABLED` | 启用 Docker | True |

| `DATA_DIR` | 数据存储目录 | ./data |

| `LOG_DIR` | 日志存储目录 | ./logs |

## 故障排除

### 常见问题

| 问题 | 可能原因 | 解决方案 |

| ---------- | ---------- | -------------------------------- |

| 服务无法启动 | 端口被占用 | 检查 8080 端口是否被占用,使用 `netstat -an | findstr :8080` |

| 智能体连接失败 | 配置错误 | 检查配置文件和环境变量 |

| Web 界面无法访问 | 防火墙阻止 | 检查防火墙设置,确保 8080 端口开放 |

| 蜜罐部署失败 | Docker 未运行 | 确保 Docker 服务正常运行 |

### 日志查看

# 查看系统日志

tail -f logs/system.log

# 查看智能体日志

tail -f logs/agent.log

## 贡献指南

### 如何贡献

1. **Fork 本仓库**

2. **创建特性分支**:`git checkout -b feature/xxx`

3. **提交代码**:`git commit -m 'feat: 添加 xxx 功能'`

4. **推送分支**:`git push origin feature/xxx`

5. **提交 Pull Request**

### 开发规范

- 代码风格:遵循 PEP 8 规范

- 提交信息:使用语义化提交信息

- 分支管理:使用 feature/xxx 分支进行开发

- 测试要求:为新功能添加测试用例

### 联系方式

- **GitHub Issues**:提交问题和功能请求

- **邮件**:标签:AI智能体, AMSI绕过, BOF, CISA项目, DDoS防护, DNS枚举, PyRIT, SQL注入防御, XSS过滤, 人工智能安全, 入侵防御, 合规性, 后端开发, 多智能体系统, 大模型, 威胁检测, 安全运营, 密码管理, 幻觉检测, 扫描框架, 攻击预测, 暴力破解防护, 欺骗防御, 端口扫描防护, 网络安全, 网络安全工具, 自主防御, 自动化防御, 蜜罐技术, 请求拦截, 逆向工具, 隐私保护